Conti 的黑客手册 — 阅读、审查和分析

执行摘要

Akamai 安全研究人员对意外泄漏的 Conti 团体的内部文档进行了审查和分析,以便了解现代勒索软件团体所使用的工具和技术。

Conti 是一个勒索软件团伙,预计其收入接近 2 亿美元,被视为全球较为成功的勒索软件团伙之一。

此次分析揭示了该团体所使用的一系列具体的战术、技术和流程 (TTP) 及入侵指标 (IoC)的列表,以及蓝队可以使用的潜在 缓解 技术。

这些攻击场景是多层面的,而且非常注重细节。他们发现了一个持续有效的模式:收集凭据、传播、重复。

该攻击文档显示,Conti 非常注重“触摸键盘”网络传播,这表明我们需要强大的防御措施来阻止其横向移动,而且这些措施会在抵御勒索软件方面发挥关键作用。

虽然这些 TTP 众所周知,但却是非常有效的技术。它不仅提醒着我们,像 Conti 这样的攻击团体掌握着攻击工具“军械库”,也可能表明其他攻击团体也会经常使用这些工具。研究这些 TTP 为安全团队提供了有关攻击者作案手法的“内部消息”,让他们可以更好地加以防范。

该团体在其文档中重点强调的是黑客攻击和动手传播,而不是加密,这促使网络防御者也将重点放在击杀链的这些部分,而不是加密阶段。

前言

Conti 是一个恶名昭著的勒索软件团体,主要以高收入企业为攻击目标。他们于 2020 年首次被发现,其总部似乎设在俄罗斯。人们认为,该团体是 Ryuk 勒索软件团体的继任者。根据 Chainalysis,该勒索软件团体 2021 年的盈利能力在所有此类团体中处于领先地位,据估计其收入至少达到 1.8 亿美元。

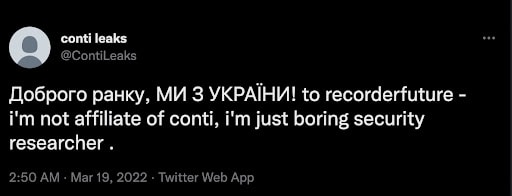

Twitter 用户名 @contileaks 创建于 2022 年 2 月 27 日,并于当日开始泄露该团体的内部文档和聊天日志,以及他们的一些内部服务器地址和源代码。业界普遍认为,这是一名内部成员在该团体在俄乌冲突期间 公开支持俄罗斯政府 而引发争议后,泄露了这些文档,但 Twitter 帐号 contileaks 的所有者却声称自己是一名独立的乌克兰研究人员。

尽管过去也发生过类似的信息泄露(通常是由于操作员的个人利益原因而导致),但这次泄露的信息量非常大,因此让本次事件备受关注。无论具体情况如何,这些文档都让业界了解到这些攻击团体是如何大规模运作的,他们使用了哪些手段,以及他们的总体意图如何。

不难理解,社会上出现了很多有关这些文档的报道,尤其是针对聊天日志的新闻报道,这些日志也直观呈现了网络犯罪团体内部的人际关系网。然而,到目前为止,有关该团体所使用的工具、技术和流程的报道并不多。

为了收集这些信息,我们决定重点关注内部文档,其中包含有关操作员如何选择目标、实施黑客攻击和使用工具的指南。我们认为,这些 TTP 和方法还提供了有关其他勒索软件操作员的见解,这让我们能够站在这些攻击者的角度思考问题,了解他们的运作方式,并做好相应的防御准备。

在这篇博客文章中,我们讨论了 Conti 勒索软件团体所使用的攻击方法和工具(相关信息来自他们被泄露的文档)。如果您只想了解如何保护您自己及您的网络,或者只想获取他们的 TTP 快速列表,您可以直接跳转到我们的 抵御措施 或 摘要 部分。

Conti 的攻击方法

与很多现代网络犯罪团体一样,Conti 采用的也是类似于企业的经营方式。如 这篇来自《连线》杂志的文章所述,该团体具有盈利能力(一些操作员声称个人收入达到了近 10 万美元),并且能够扩大业务范围和操作员队伍,甚至还设立了首席执行官职位。作为其业务运营的一部分,Conti 面向新招募的操作员采用了“入职流程”,这些操作员受其中详细说明了该团体的攻击方法和作案手法的手册约束。在这些手册中,我们发现了一些重要信息,包括 Conti 如何实施网络内部传播,以及他们会选择哪些目标和使用哪些工具。

有趣的是,Conti 以作为一个 双重勒索攻击团体 而闻名,该团体同时进行数据渗漏和加密,以确保获得赎金。窃取的数据用于勒索公司支付赎金,或出售给出最高出价者。因此,为了避免泄漏可能造成的损失,即使有备份,公司也会迫于压力不得不支付赎金。该方法最初由 Maze 勒索软件团体推广,该团体据说已于 2020 年关闭,Conti 从该团体中招募了很多成员。

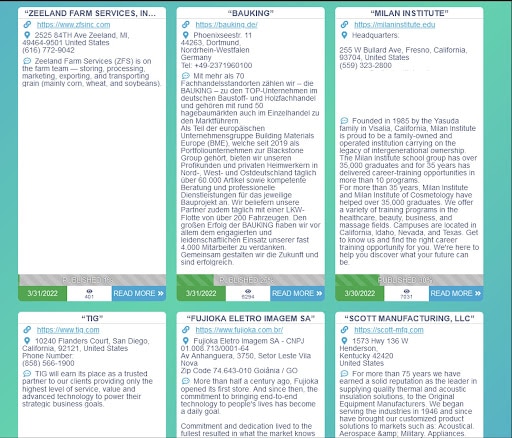

如以下来自 Conti 网站的屏幕截图所示,Conti 按照类似的发布时间表运作:一旦他们向企业发出勒索警报,他们就会发布窃取的数据,数据发布的越多,受害者支付赎金的期限也就越长。该团体似乎没有预定义的赎金指南,一些泄露的聊天日志显示,该团体成员会对受害者的具体赎金进行讨论。

Conti 的泄露网站, 主页

Conti 的泄露网站, 主页

此次外泄的两份文档介绍了 Conti 的网络攻击方法及其传播目标。这些文档面向该团体的攻击操作员/关联团体提供。我们尚未发现关于初始访问行为的文档或手册,只发现了有关各种网络爬虫的设计文档。我们认为,这可能表明该攻击媒介从某种程度上来说是自动化的。初始入侵之后便会使用操作员准则。

这两个文档都描述了相同的攻击方法,可以将其概括为“收集凭据、传播、重复”。如前所述,假定操作员可以访问网络中的某台计算机。那么,他们的目标则是通过网络进行传播,首先他们会尝试转储和解密密码,或者暴力破解密码。之后,操作员根据指示在下一台计算机上使用凭据,扩大他们的攻击范围,然后再重复第一个步骤。同样,操作员也学会了要在获取网络主导权后才开始进行加密,这样可以确保尽可能扩大攻击的影响。

Conti 的攻击方法其实并不新颖。使用有效的工具和持久化技术便可以做到这一点。其中主要涉及“触摸键盘”,虽然有些功能可以用脚本进行控制或者自动执行,但操作员通常需要窃取凭据,并做出明智的网络传播决策。

网络传播目标

首先也是最重要的是,Conti 的目标是抵达域控制器 (DC)。操作员根据指示通过上述流程(窃取凭据并扩大攻击范围),找到抵达 DC 的方法。由于该流程基本上是手动的,因此 Conti 操作员能够自行选择目标。一旦找到域管理员凭据,Conti 操作员将获得很多关键资产的访问权限:

大部分网络的登录日志,可用于分析用户行为

大部分网域的 DNS 记录,可用于推断使用情况

密码散列

横向移动的重点

他们对 DC 的关注为以下观点提供了支撑:网络传播阶段对攻击来说至关重要。攻击者可以从 DC 中窃取访问整个网络所需的大部分(如果不是全部)凭据。此外,由于 DC 中通常存储了更多的域配置,因此攻击者往往能够获取大量与网络本身及其重要资产相关的信息。

|

Conti 将“重要资产”定义为网络文件共享资源,以及保存可窃取数据的其他计算机。这些数据包括:

电子邮件、电子邮件列表、联系人信息

数据库

源代码

会计信息

设计文档

其他网络的密码/凭据

数字钱包

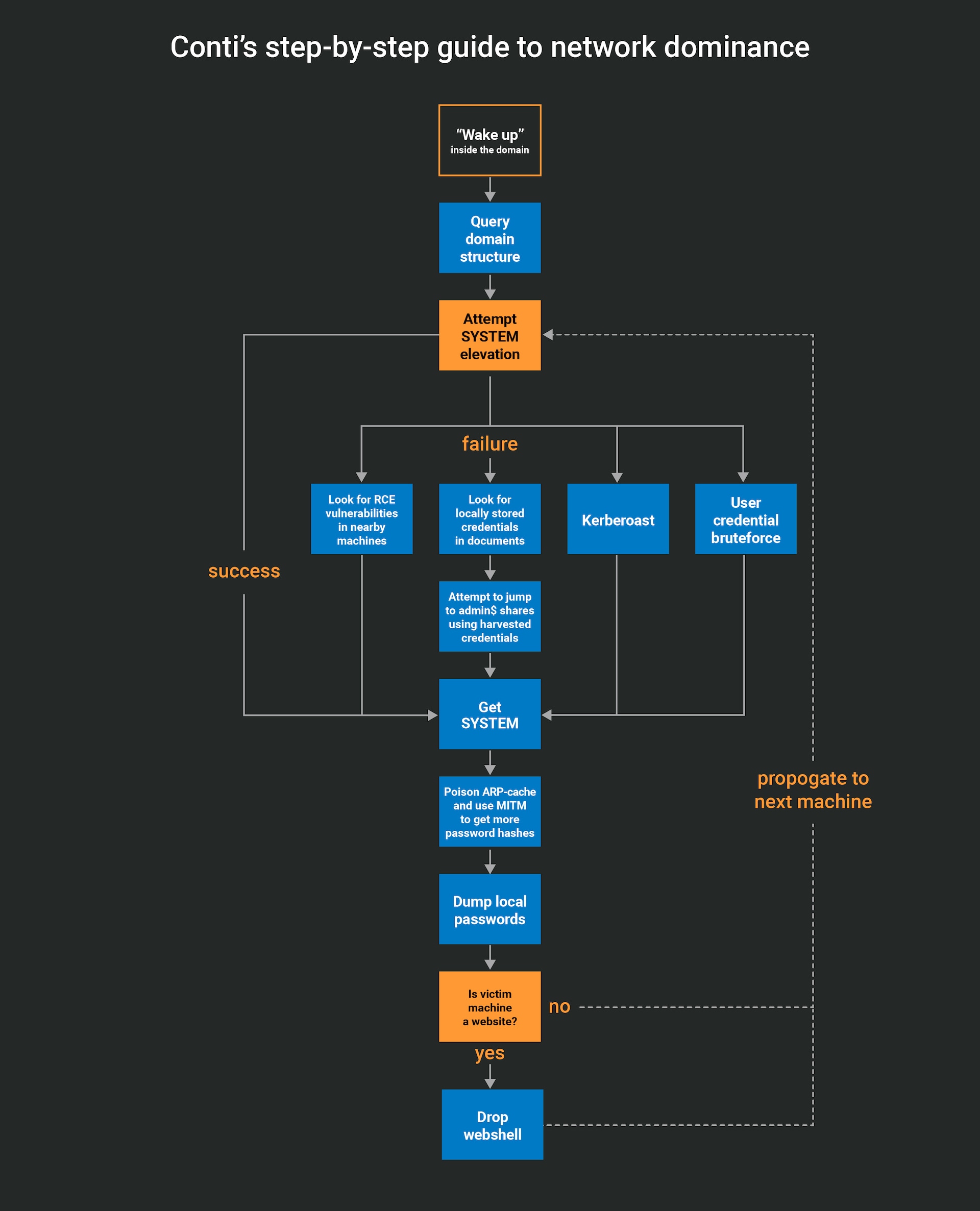

Conti 关于如何获取网络主导权的逐步指南

Conti 在关于如何获取网络主导权的逐步技术指南中阐述了他们的准则。以下是对他们攻击方法的字面解释(比原文更具条理性)。它需要在技术层面对所使用的工具和流程有一定的了解。不过,要保护自己的企业免受类似攻击,或者想要模拟 Conti 攻击,可以收集有关在横向移动和权限升级阶段会出现的遥测数据的重要信息。

可能并不是所有操作员都会严格遵守该方法,但它却阐明了 Conti 团伙的思维模式。如果您更关注的是如何抵御威胁,而不是威胁本身,可以直接跳转到我们的 抵御措施 部分。

1.查询域结构(使用 adfind、net view 等) a.有时,密码会立即出现在这些工具的输出中(位于部分注释下方) 2.尝试升级到系统权限 3.如果可能,请执行以下操作: a.给 ARP 缓存投毒并拦截来自网络中其他计算机的密码散列 b.转储本地密码散列 4.否则请执行以下操作: a.尝试查看是否可以访问网络中的其他计算机,尤其是它们的 admin$ 共享资源 i. 如果可以,请跳转到该处获取系统权限 b.查找网络中的 RCE 漏洞 c.尝试使用 Kerberoast 获取更多密码散列 d.对于小型网络,也可以尝试暴力破解用户密码 i.特别强调的是,在尝试之前,要先测试暴力破解的锁定限制 5.对于任何带有可写 inetpub 目录的服务器,请投放 aspx webshell 6.扫描网络,以查找更多传播路径 |

Conti 的工具包

为了实现网络入侵和传播目标,Conti 使用了各种工具,其中大多数并非其专有工具。事实上,只有加密器、木马和注入器是该团体的专有工具,但为了实现横向移动、传播和渗漏,Conti 似乎使用了大量所有红蓝队成员都非常熟悉的工具:Cobalt Strike、Mimikatz 和 PSExec 等。

尽管一些读者可能希望看到零日漏洞和专有工具,但泄漏的信息表明,工具或技术的有效性与其新颖性或未知性没有直接关系。建议读者密切关注 Conti 文档中泄露的工具和技术,以便在防御时更有效地抵御这些 TTP。

|

初始访问权限

在 Conti 开始在网络内部造成严重破坏之前,他们必须首先入侵网络并获得立足点。如前所述,该文档中没有介绍具体的流程;而 Conti 似乎开发了各种爬虫程序和扫描程序,用于搜索互联网上可利用/可入侵的服务器。这些爬虫程序会授予这些服务器对受害者网络的初始访问权限,或者将它们标记为可供其操作员和关联团体入侵的目标。

⚠ 以下列表是根据设计文档创建的。我们不确定其中的方法是否真正得到了实施。 |

服务 |

爬虫逻辑 |

Apache Tomcat |

扫描 Tomcat 服务器,并试图利用 cgi-bin 漏洞 |

Outlook Web Access (OWA) |

网络爬虫和凭据暴力破解 |

远程桌面协议 (RDP) |

扫描互联网上面向 RDP 开放的服务器,并试图暴力破解登录详细信息。 该方法不受端口限制,也不依赖于 TCP 3389 上的 RDP。 |

SQL |

扫描有用户输入的网站,并试图在这些网站上使用 SQL 注入 |

打印机 |

扫描可从互联网访问的打印机,并试图使用 PRET |

邮件 |

自动垃圾邮件程序,可从本地邮箱发送网络钓鱼邮件 |

横向移动

除了这些方法文档之外,还有关于实施横向移动的具体示例和指南的其他手册。此处列出的技术是从所有这些文档和手册中汇总而成,并按照每项技术的示例/参考数量进行排序(按关注度从高到低排序):

远程 Windows 管理规范 (WMI),用于使用 /node:.. process call create 远程触发载荷

有趣的是,攻击者有时会使用该规范来真正触发 BITS 任务,以便下载远程(或遭到入侵的共享资源上)托管的恶意软件

PSExec — Sysinternals 工具本身及其 Cobalt Strike 实施均用于远程载荷执行

远程计划任务 — 使用带有 /s 标记的命令行实用程序 SCHTASKS 创建远程任务,以执行被投放的载荷

WinRM — Cobalt Strike 中的内置代码执行方法

EternalBlue — 利用 SMB 中的远程代码执行漏洞

BlueKeep — 利用 RDP 中的远程代码执行漏洞

持久化技术和后门

从泄露的聊天日志中,我们发现唯一的持久化方法是计划任务。我们已将在聊天日志中发现的所有任务名称和路径添加到我们的 GitHub 存储库中。

我们发现其中一本 Conti 手册中阐述的其他持久化方法包括:

除了上述用于启动信标/反弹 shell的方法之外,这些手册还提到了安装 AnyDesk 和 Atera,以及更改 RDP 端口(并使其能够通过 Windows 的防火墙),所有这些操作都可能有另一个入口点,以防通信丢失(被称为 закреп,大概的意思是“已安装[到位]”)。

权限升级

除了 Cobalt Strike 中提供的现有本地权限升级 (LPE) 工具之外,Conti 似乎还会使用 PrintNightmare 的 LPE 变体,为信标创建新的本地管理员(以普通用户身份运行)。

防御规避

Conti 采用各种方式来规避检测。其中主要(也是出人意料)的方式是,首先确保他们发布的工具不会触发检测。

Conti 的文档中包含他们针对很多众所周知的防病毒软件对其工具和技术进行测试的证据。这些测试包括测试他们的投放器和注入器会不会触发各种防病毒引擎。为此,他们同时使用了运行防病毒引擎的本地计算机,以及允许样本上传和分析的平台 dyncheck(类似于 VirusTotal,但目前似乎无法访问)。

攻击者对以下防病毒引擎尤为感兴趣:

Windows Defender

ESET Nod32

Avast Home

Kaspersky Antivirus

Bitdefender

此外,Conti 还提供了一些关于如何关闭 Windows Defender 的手册,其中介绍了可以通过操纵主机策略或终止其服务来关闭该引擎。该服务似乎受到了特别关注,可能是因为它广泛应用于目标企业中。

持久化后门从模糊的方法中获取命令和控制地址,这也有助于规避检测:

emercoin dns

Google 缓存

比特币交易

不建议将文件保存到磁盘,而推荐使用脚本/二进制文件。应使用 steganography (在图片或证书文件中)或以可轻松编写列表的方式(注册表、文件流)隐藏保存到磁盘的文件。

抵御措施

由于攻击是多层面的,因此您也应采取多层防御措施,而仅一款解决方案无法立即确保您的信息安全无虞。正如我们在攻击方法中所见,在首次部署勒索软件之前,前期流程非常复杂,这也为我们提供了很多检测和应对攻击的机会。

有关攻击方法与相应抵御措施之间的关联性,请参阅“ 摘要:Conti 的工具包”。

访问控制和 ZeroTrust

Conti 很大程度上依赖于现有用户及其凭据来实现横向移动和访问。加强对访问人员和访问位置的控制,并有意将高级用户与日常活动分开,可以极大地阻止和减缓横向移动流程。这样做还可以实现更多的检测面。

分段

除了控制用户访问权限之外,您还可以控制通信路径。禁用用户端点之间可被滥用于横向移动的协议(RPC、RDP、WinRM、SSH 等),限制对文件共享的访问(或在任何非文件服务器上禁用所有文件共享),以及限制对数据库和备用服务器的访问,这些操作可以显著减少网络攻击面。

要实现更加精细的控制,还可以在操作系统级别控制依赖于 RPC 的横向移动方法(例如远程 WMI、远程计划任务和 psexec),具体方法是使用 RPC 过滤器。

Web 应用程序防火墙

攻击者需要首先在您的网络中获得立足点,然后才能在其中传播攻击。在 Conti 的案例中,他们的初始访问爬虫和载体包括网络钓鱼式攻击(垃圾邮件程序)和利用面向互联网的服务(OWA、SQL 注入、Apache Tomcat cgi-bin)。在大多数情况下,良性 Web 应用程序防火墙会阻止大多数攻击者在网络中获得初始立足点的企图。

软件清单和补丁管理

跟踪安装的软件及其安装位置,有助于检测到不需要的附加安装模块。这同样适用于 Conti 的 Atera 和 AnyDesk 后门以及其他攻击。(对您来说,则可使用您的 procexp 和 ProcessHacker 来抵御 LAPSUS$ 的攻击)此外,补丁管理还可以让您远离危险。本博客中讨论的所有漏洞都不是最新的;补丁很久之前就已发布。尽管如此,Conti 和其他团体还是得逞了,这是因为很多服务器仍未应用修补程序。

恶意软件检测 — EDR/AV

这是计算机在网络中的最后一道防线。良好(且最新)的端点检测和响应 (EDR) 或防病毒 (AV) 解决方案可能有助于检测和阻止攻击期间所使用的工具。这就像是猫捉老鼠的游戏(正如我们所见,Conti 会测试他们的工具能否绕过检测),不过有一只有时能抓住老鼠的猫,总比有一只老鼠出没但却没有猫要好。

如今,有些供应商还声称自家的 EDR 能够在勒索软件开始加密主机时,启发式地检测和预防勒索软件。我们不会就该功能的效率比作出声明,但这也是值得考虑的问题。

结论

尽管对于 Conti 和其他勒索软件团体,我们依然还有很多不了解的地方,但安全行业通过这些文档获得了有关网络犯罪团体的一手资料。这些信息非常宝贵,有助于我们继续对抗这些团体和勒索软件攻击。

我们需要了解攻击者的观点,虽然这种说法有点老套,但事实的确如此。通过将 Conti 看作上市策略已被泄露的企业,我们从某种意义上来说可以充当他们的竞争对手,利用他们自身的“知识产权”来对抗他们。

Conti 使用的工具都不是特别新颖。Conti 的操作员可以使用很多工具和方法来感染并最终加密目标网络,但这些工具和方法对我们来说都不陌生。它们不是独特的零日威胁,而是“众所周知”的 TTP,也被世界各地的红队所使用。

尽管如此,他们仍然取得了广泛的成功。正如他们所说,“若没有损坏,就不用修理”。这为以下观点提供了支撑:安全团队需要认真分析他们是如何应对防御措施的。零日威胁可能会成为头条新闻,但基础攻击却能赚钱。

他们的目标是获取网络主导权。讨论勒索软件时,通常会更多地强调实际加密行为。然而,我们想通过这篇文章揭露的事实是,在任何加密行为发生之前,都有一个漫长的过程。这次我们讨论的观点得到了勒索软件操作员文档的支持。将黑客文档和加密文档数量进行对比后,显然主要问题在于黑客攻击(网络入侵、横向移动和传播、规避检测),而不仅仅是数据加密和泄露。

实际上,这也为我们提供了一线希望。这一结论表明,我们作为防御者所能使用的检测面实际上更广,我们只需进行接触并加以利用即可。虽然这些 TTP 并不是最新的,但并不意味着它们微不足道,如果真是微不足道,如今依然活跃且较为成功的勒索软件团体也不会加以使用。该文档和相关分析支持以下观点:作为一个社区,我们需要对勒索软件进行更全面的分析,而不仅仅只关注加密。如果主要关注的是勒索软件的加密阶段,我们就会错过广泛的检测面,这两者就像是事件和头条新闻之间的区别。

摘要:Conti 的工具包

我们在下表中汇总了 Conti 的 TTP,以及我们可能针对这些 TTP 采取的抵御措施:

类别 |

方法 |

描述 |

抵御 |

|---|---|---|---|

| 攻击工具 | 为红队设计的商业远程访问工具,但经常被恶意软件操作员滥用 |

• EDR/AV • 分段 • 访问控制 |

|

特洛伊间谍软件 |

|||

横向移动 |

用于远程程序执行的免费 Microsoft 工具 |

• 分段 • 访问控制 • RPC 过滤器 |

|

能够实施远程程序执行的 Microsoft 管理功能 |

|||

用于远程主机管理的 Windows 服务和协议 |

|||

Microsoft RDP 中的远程代码执行漏洞 |

• 补丁管理 • 分段 • 访问控制 |

||

Microsoft SMB 中的远程代码执行漏洞 |

|||

权限升级 |

PrintNightmare |

Window Print Spooler 服务中的远程代码执行漏洞 |

• 补丁管理

|

凭据收集 |

开源凭据转储 |

• EDR/AV

|

|

MS-NRPC 中的权限升级漏洞 |

• 补丁管理 • 分段 • 访问控制 • RPC 过滤器 |

||

后门 |

远程访问软件 |

• 软件清单管理 |

|

在遭到入侵的 Web 服务器上投放 webshell |

• EDR/AV

|

||

Windows 远程桌面协议 |

• 分段 • 访问控制 |

||

用于加载爬虫程序/投放器的各种持久化方法 |

• EDR/AV |

||

检测规避 |

禁用防病毒软件以防止恶意软件检测 |

• EDR/AV • 软件清单管理 |

|

编码 C2 地址和通信以阻止检测 |

• EDR/AV • IDS |

||

初始访问权限 |

Outlook Web Access (OWA) |

暴力破解对 Outlook Web 界面的访问权限,以传播网络钓鱼邮件 |

• Web 应用程序防火墙 |

在 RDP 开启的情况下,暴力破解对面向互联网的服务器的访问权限 |

• 分段 • 访问控制 |

||

试图使用用户输入在网站上实施 SQL 注入 |

• EDR/AV • IDS • Web 应用程序防火墙 |

||

利用面向互联网开放的打印机上的漏洞工具包 |

• 补丁管理 • 分段 • 访问控制 |

||

试图利用 Apache Tomcat 服务器 |

• Web 应用程序防火墙 |

||

使用垃圾邮件程序在遭到入侵的邮箱/主机中传播网络钓鱼邮件 |

• EDR/AV |

参考资料

我们阅读了所有泄露的文档文件,但其中有些文件所包含的信息多于其他文件。我们列出了这篇博客文章参考了其中信息的所有文件。我们遵循了 vx-underground中的文件夹树状路径。

Conti Toolkit Leak/

Мануали для работяг и софт/

MANUALS/

МАНУАЛ.txt

Заменяем sorted адфиндера.txt

ПРОСТАВЛЕНИЕ.txt

Меняем RDP порт.txt

по отключению дефендера.txt

ПЕРВОНАЧАЛЬНЫЕ ДЕЙСТВИЯ.txt

CobaltStrike MANUAL_V2 .docx

Conti Documentation Leak/

docs/

modules/

ТЗ доработка модуля распространения.txt

ТЗ автоматизация чистки.txt

требования к лоадеру.txt

ТЗ бэкдор.txt

сканер apache tomcat.txt

ТЗ брут OWA.txt

ТЗ сканер rdp.txt

ТЗ сканер sql инъекций2.txt

ТЗ сканер принтеров.txt

ТЗ спамбот.txt

misc/

ТЗ автоматизация группового тестирования в криптопанели.txt

management/

чистка АВ.txt

быстрый старт хакера.txt