Conti의 해커 매뉴얼 - 읽기, 검토 및 분석

Executive Summary

Akamai 보안 연구원들은 최신 랜섬웨어 그룹이 사용하는 툴과 기법을 이해하기 위해 유출된 Conti 그룹의 내부 문서를 검토 및 분석했습니다.

Conti는 약 2억 달러의 매출을 올리는 세계에서 가장 성공적인 랜섬웨어 갱단으로 알려져 있습니다.

분석 결과 이 그룹이 채택한 구체적인 기법 및 절차(TTP)와 침해지표(IoC)의 목록은 물론 블루팀이 활용할 수 있는 잠재적 방어 기법이 드러났습니다.

이러한 공격 시나리오는 다각적이고 세부적인 것에 중점을 둡니다. 이들은 인증정보 수집, 전파, 반복 등 계속 작동하는 공식을 찾았습니다.

이 공격 문서는 ‘핸즈 온 키보드(hands on keyboard)’ 네트워크 전파에 초점을 맞춘 것으로, 래터럴 무브먼트(lateral movement)에 대한 강력한 보호 및 랜섬웨어 방어에 있어 이 기능이 중요한 역할을 한다는 점을 시사합니다.

이러한 TTP는 잘 알려져 있지만 매우 효과적인 기술입니다. 이는 Conti와 같은 공격 그룹이 사용할 수 있는 무기를 진지하게 상기시켜 주고, 다른 그룹이 자주 사용하는 툴을 암시할 수도 있습니다. 이러한 TTP 연구는 보안 팀이 공격에 대비할 수 있도록 공격자의 수법에 대한 ‘내부 정보’를 제공합니다.

이 그룹은 문서에서 암호화보다는 해킹 및 직접 전파를 강조하기 때문에 네트워크 방어자들이 암호화 단계에 집중하는 대신 킬 체인(Kill Chain) 부분에 집중하도록 해야 합니다.

서론

Conti는 고매출 기업을 대상으로 하는 악명 높은 랜섬웨어 그룹입니다. 이들은 2020년에 처음 발견되었으며 러시아에 근거하고 있는 것으로 보입니다. 이 그룹은 Ryuk 랜섬웨어 그룹의 뒤를 잇는 것으로 알려져 있습니다. Chainalysis에 따르면이 랜섬웨어 그룹은 2021년 전체 랜섬웨어 그룹 중 가장 많은 매출을 올렸으며, 최소 1억 8천만 달러의 매출을 올린 것으로 추정됩니다.

2022년 2월 27일, 트위터 핸들 @contileaks 가 생성되어 그룹의 내부 문서 및 채팅 로그, 일부 내부 서버 및 소스 코드의 주소가 유출되기 시작했습니다. 러시아-우크라이나 대립 중 그룹의 러시아 정부에 대한 공개 지지 논란 이후 이 문서를 유출한 자가 내부 구성원이라는 것이 커뮤니티에서 널리 받아들여지고 있습니다. 그러나 트위터 계정 contileaks의 배후에 있는 사람은 우크라이나 독립 연구원이라고 주장합니다.

과거에는 이와 같은 유출이 대개 운영자들의 개인적 이해관계로 인해 발생했지만, 이번 경우가 특히 흥미로운 이유는 유출된 정보의 양이 매우 많기 때문입니다. 상황에 상관없이 이러한 문서는 이 공격 그룹이 대규모로 어떻게 운영되고 있으며, 무엇을 사용하고 있고, 일반적으로 어떻게 생각하는지에 대한 정보를 커뮤니티에 제공하는 일이 드뭅니다.

당연히 이러한 문서에 대한 뉴스 보도 내용은 상당히 많이 있습니다. 특히 채팅 로그는 사이버 범죄 그룹 내부의 인적 연결 상태를 확인할 수 있는 창을 열어 주었습니다. 그러나 그룹의 툴과 기술, 절차에 대해서는 지금까지 많은 내용이 쓰여지지 않았습니다.

이러한 정보를 얻기 위해 우리는 표적 선택, 해킹, 툴 사용에 대한 지침을 포함하는 내부 문서에 초점을 맞추기로 결정했습니다. 이러한 TTP와 방법론은 다른 랜섬웨어 운영자들에 대한 통찰력을 제공하여 공격자들의 입장이 되어 보고, 운영 방식을 이해하며, 그에 따라 방어 체계를 갖출 수 있도록 해야 한다고 생각합니다.

이 블로그 게시물에서는 Conti 랜섬웨어 그룹이 사용한 공격 방법론과 툴에 대해 설명합니다. 이 내용은 유출된 문서에서 참조한 것입니다. 자신과 네트워크를 방어하는 방법을 알고 싶거나 TTP의 목록을 간단히 알고 싶다면 방어 혹은 요약 섹션으로 건너뛰시기 바랍니다.

Conti의 공격 방법론

많은 최신 사이버 범죄 그룹과 마찬가지로 Conti는 사업처럼 운영됩니다. Wired의 기사에서 서술한 대로이 그룹은 이윤을 내고(일부 운영자들은 거의 10만 달러의 개인적 이익을 얻었다고 주장함), 운영을 성장시키고 새로운 운영자를 추가할 수 있으며 심지어 CEO를 보유하고 있습니다. Conti는 사업 운영의 일환으로 새로운 운영자를 위한 ‘온보딩 프로세스’를 도입하며, 이 프로세스는 그들의 방법론과 운영 방법을 자세히 설명하는 매뉴얼에 의해 좌우됩니다. 이 매뉴얼은 Conti가 네트워크 내부에서 전파하는 방법과 선택한 표적, 사용하는 툴에 대한 중요한 정보를 제공합니다.

흥미롭게도 Conti는 이중 갈취(double-extortion) 공격 그룹으로 알려져 있습니다. Conti는 지불을 보장하기 위해 데이터를 유출하고 암호화합니다. 유출된 데이터는 회사가 몸값을 지불하도록 협박하거나 최고 입찰자에게 매각하는 데 사용됩니다. 이렇게 하면 백업을 사용할 수 있는 경우에도 누출로 인한 손상을 방지하기 위해 비용을 지불해야 합니다. 이 방법은 Maze 랜섬웨어 그룹이 처음으로 대중화했습니다. 이 그룹은 2020년에 폐쇄된 것으로 추정되며 많은 구성원들이 Conti에 채용됐습니다.

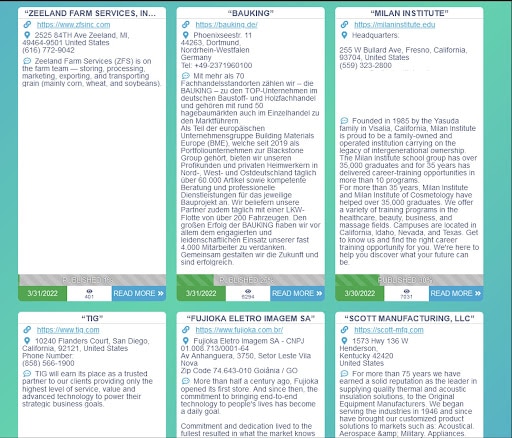

Conti의 사이트에서 가져온 아래 스크린샷에서 보듯이 Conti는 다음과 같은 종류의 릴리스 일정에 따라 운영됩니다. 이들이 기업에 갈취 사실을 알리면 유출된 데이터를 점점 더 많이 릴리스 하고 피해자가 더 많은 돈을 지불하게 됩니다. 이 그룹은 사전 정의된 몸값 지침을 갖고 있지 않은 것으로 보이며, 일부 유출된 채팅 로그에서 그룹 구성원들이 피해자의 몸값 가격을 논의하고 있는 것을 확인할 수 있습니다.

Conti의 유출 웹사이트, 1페이지

Conti의 유출 웹사이트, 1페이지

두 가지 유출 관련 문서는 Conti의 네트워크 공격 방법론과 전파 목표를 간략하게 설명합니다. 이러한 문서는 해당 그룹의 해킹 운영자 및 관계자에게 전달됩니다. 초기 접속 사례에 대한 문서나 매뉴얼 대신 다양한 인터넷 크롤러(crawler)에 대한 설계 문서만 볼 수 있습니다. 이러한 현상은 이 기법이 어느 정도 자동화되어 있음을 나타낼 수 있다고 생각합니다. 운영자 지침은 최초 위반 발생 후 사용됩니다.

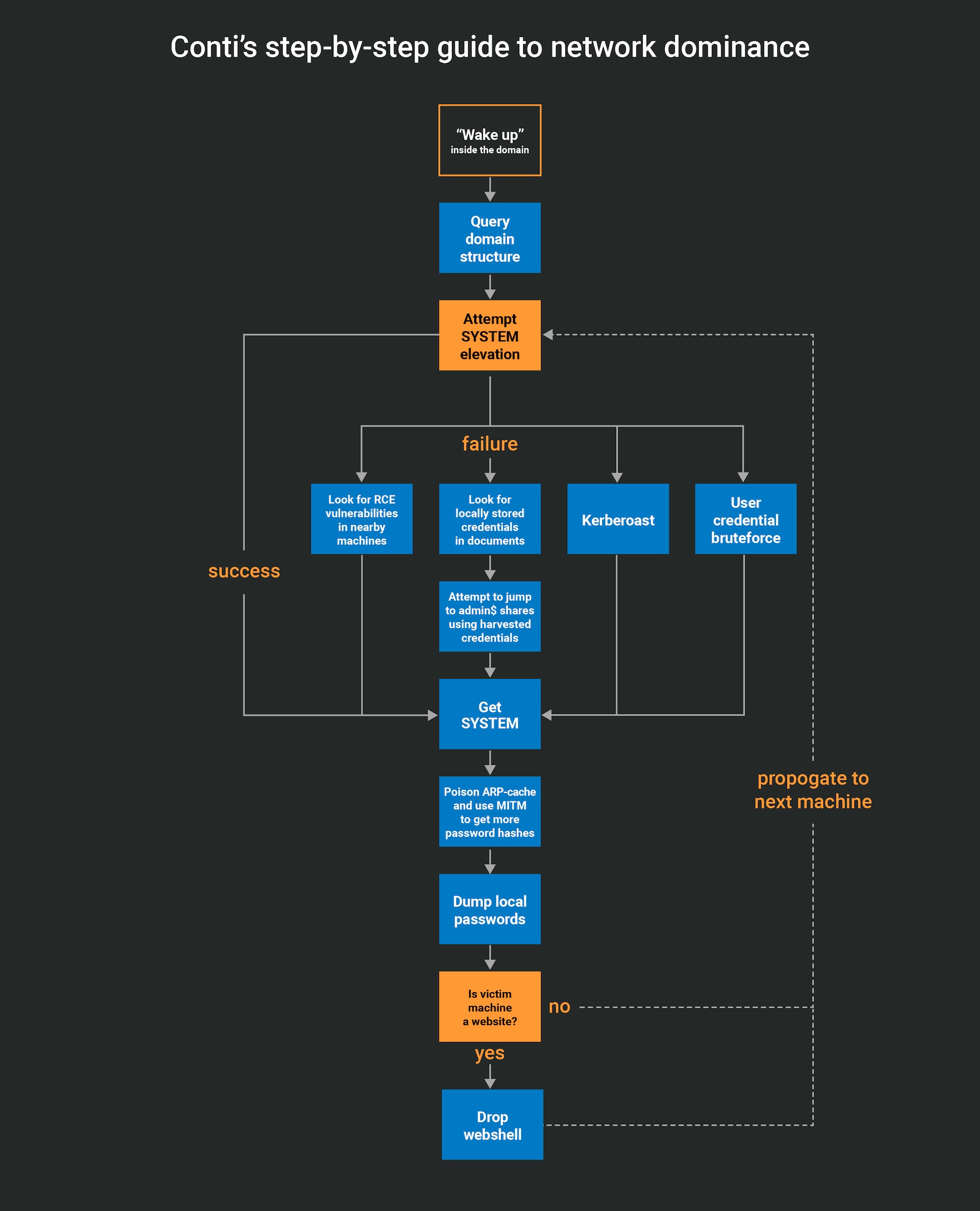

두 문서 모두 동일한 방법론을 설명하며, 이는 ‘인증정보 수집, 전파, 반복’으로 요약할 수 있습니다. 앞서 언급한 바와 같이, 운영자는 네트워크의 기계에 접속할 수 있는 것으로 가정합니다. 그 다음 목표는 먼저 암호를 덤프(dump) 및 해독하거나 브루트 포스(brute force) 방식으로 네트워크를 통해 전파하기 시작하는 것입니다. 그런 다음 운영자는 다음 컴퓨터에서 인증정보를 사용하여 도달 범위를 확장하라는 지시를 받고 나서 1단계를 반복합니다. 마찬가지로 운영자들은 네트워크 지배력에 도달할 때까지 암호화가 시작되지 않고, 이로 인해 영향이 극대화된다는 것을 배웠습니다.

Conti의 공격 정책은 새로운 것이 아닙니다. 효과적인 툴과 지속성을 사용하면 효과가 있는 것 같습니다. 이 프로세스는 대부분 ‘핸즈 온 키보드’인 것 같습니다. 일부 기능은 스크립팅하거나 자동화할 수 있지만, 운영자는 일반적으로 인증정보를 훔치고 네트워크 확산에 대한 인지 있는 결정을 내리는 작업을 수행해야 합니다.

네트워크 전파 목표

가장 중요한 Conti의 목표는 도메인 컨트롤러(DC)에 도달하는 것입니다. 운영자는 앞서 언급한 인증정보 절도 및 확장 프로세스를 통해 DC로 작업하도록 지시받습니다. 이 프로세스는 대부분 수작업이므로 Conti 운영자가 표적을 선택할 때 일정 수준의 재량권을 확보할 수 있습니다. 도메인 관리자 인증정보가 발견되면 Conti 운영자는 다음과 같은 다양한 중요 자산에 접속할 수 있습니다.

사용자 행동을 분석하기 위한 대부분의 네트워크에 대한 로그인 기록

사용량을 추정하는 데 사용할 수 있는 대부분의 도메인에 대한 DNS 레코드

암호 해시

래터럴 무브먼트를 위한 초점

DC에 대한 이러한 초점은 네트워크 전파 단계가 공격에 매우 중요하다는 개념을 더욱 강화합니다. 공격자는 DC에서 전체 네트워크에 접속하는 데 필요한 인증정보를 대부분 또는 전부 추출할 수 있습니다. 또한 일반적으로 더 많은 도메인 설정이 저장되어 있기 때문에 공격자는 네트워크 자체와 크라운 주얼(crown jewel)에 대한 많은 정보를 얻을 수 있습니다.

|

Conti는 크라운 주얼을 유출될 수 있는 데이터를 보관하는 네트워크 파일 공유 및 기타 컴퓨터로 정의합니다. 해당 데이터는 다음과 같습니다.

이메일, 주소 목록, 연락처 정보

데이터베이스

소스 코드

계좌 정보

설계 문서

다른 네트워크의 암호 및 인증정보

전자 지갑

네트워크 우위에 대한 Conti의 단계별 가이드

Conti는 네트워크 우위를 확보하기 위한 단계별 기술 지침을 통해 그들의 정책을 설명합니다. 다음은 그들의 방식을 거의 직역한 것이지만 원본 텍스트보다 좀 더 체계적입니다. 사용되는 툴 및 프로세스에 대한 기술적 이해가 필요합니다. 하지만 유사한 공격으로부터 기업을 방어해야 하거나 Conti 공격을 에뮬레이트(emulate) 하려는 경우, 래터럴 무브먼트 및 권한 확대 단계 중에 나타나야 하는 원격 측정 유형에 대해 중요한 정보를 얻을 수 있습니다.

모든 운영자가 이 문서를 따르는 것은 아니지만, Conti 갱단의 사고 프로세스를 어느 정도 밝혀줄 것입니다. 위협 자체보다는 위협을 방어하는 방법에 더 관심이 있는 경우 Akamai의 방어 섹션을 참조하시기 바랍니다.

1. 쿼리 도메인 구조(adfind, net view 등 사용) a. 경우에 따라 이러한 툴의 아웃풋에는 일부 주석 아래에 암호가 즉시 나타날 수 있습니다 2. 시스템 권한으로 승격시켜 보세요 3. 가능한 경우: a. 네트워크의 다른 컴퓨터에서 ARP 캐시를 포이즈닝(poison) 하고 암호 해시를 가로챕니다 B. 로컬 암호 해시를 덤프합니다 4. 그렇지 않은 경우: a. 네트워크의 다른 컴퓨터에 접속할 수 있는지, 특히 admin$ 공유에 접속할 수 있는지 확인합니다 i. 이 경우, 시스템 권한을 얻으려면 해당 위치로 이동합니다 b. 네트워크에서 RCE 취약점을 찾습니다 c. Kerberoast를 시도하여 더 많은 암호 해시를 얻습니다 d. 소규모 네트워크의 경우 브루트 포스를 시도할 수도 있습니다 i. 부르트 포스를 시도하기 전에 잠금 제한을 테스트하는 데 특별히 중점을 둡니다 5. 쓰기 가능한 inetpub 디렉토리가 있는 서버의 경우 aspx 웹 셸을 놓습니다 6. 네트워크에서 추가 확산 경로를 검색합니다 |

Conti의 툴킷

네트워크 침투 및 전파 목표를 달성하기 위해 Conti는 다양한 툴을 사용하고 있으며, 대부분 Conti가 자체적으로 만드는 도구가 아닙니다. 실제로 크립터(crypter), 트로이 목마(trojan), 인젝터(injector)만 독점적인 것 같은데, 래터럴 무브먼트, 전파, 유출 등의 측면에서 Conti는 레드팀과 블루팀 모두에게 친숙한 많은 툴을 많이 사용하는 것 같습니다. 코발트 스트라이크(Cobalt Strike), 미미캐츠(Mimikatz), PSExec 등이 있습니다.

일부 독자들은 제로 데이(zero day) 및 독점 툴을 보게 될 것으로 예상하지만, 이 누출은 툴 또는 기술의 효과가 참신하거나 알려지지 않은 정도와 직접적인 상관 관계가 없음을 보여줍니다. 독자는 자기 방어 측면에서 이러한 TTP를 보다 효과적으로 방어하기 위해 Conti 문서에서 유출된 툴 및 기법에 세심한 주의를 기울여야 합니다.

|

초기 접속

Conti는 네트워크 내부에서 혼란을 야기하기 전에 먼저 네트워크를 침입하여 발판을 마련해야 합니다. 앞에서 언급한 것처럼 이 프로세스를 설명하는 문서는 없습니다. 대신, Conti는 익스플로잇(exploit) 및 침입 가능한 서버를 찾기 위해 인터넷을 샅샅이 뒤지는 다양한 크롤러 및 스캐너를 개발한 것으로 보입니다. 이러한 크롤러는 피해자 네트워크에 대한 초기 접속 권한을 부여하거나 운영자와 제휴사가 쉽게 침입할 수 있는 것으로 표시합니다.

⚠ 다음 목록은 설계 문서로부터 작성되었습니다. 실제로 구현되었는지는 확실하지 않습니다. |

서비스 |

크롤러 로직 |

Apache Tomcat |

Tomcat 서버를 검색하고 cgi-bin 취약점을 익스플로잇 하는 것을 시도합니다. |

Outlook Web Access(OWA) |

인터넷 크롤러 및 인증정보 브루트 포서(brute forcer) |

원격 데스크톱 프로토콜(RDP) |

인터넷에서 RDP에 개방된 서버를 검색하고 브루트 포스 로그인 세부 정보를 시도합니다. 이 기능은 포트에 관계없이 사용할 수 있으며 TCP 3389에서 RDP를 사용하지 않습니다. |

SQL |

사용자 인풋이 있는 웹사이트를 검색하고 SQL 인젝션을 사용해봅니다 |

프린터 |

인터넷에서 접속할 수 있는 프린터를 검색하고 다음을 사용하여 익스플로잇을 시도합니다 PRET |

메일 |

로컬 사서함에서 피싱 메일을 보낼 수 있는 자동 스팸봇 |

래터럴 무브먼트

방법론 문서 외에도 래터럴 무브먼트 구현에 대한 구체적인 예와 가이드가 포함된 추가 매뉴얼이 있습니다. 여기에 나열된 기법은 모두 취합되어 각 문서에 대한 예시 및 참고 자료(가장 눈에 띄는 순서)별로 정리되어 있습니다.

원격 윈도우 관리 도구(WMI) - /node:..process 호출 생성을 사용하여 원격으로 페이로드(payload)를 트리거 하는 데 사용됩니다

흥미롭게도 공격자들은 이 방법을 사용하여 다음을 트리거 하기도 합니다 BITS 원격으로(또는 침해 받은 공유에서) 호스팅 된 멀웨어를 다운로드하는 작업

PSExec — 시스인터널(Sysinternal) 툴 자체와 코발트 스트라이크 구현 모두 원격 페이로드 실행에 사용됩니다

원격 예약 작업 - 명령줄 유틸리티 SCHTASKS와 /s 플래그를 사용하여 삭제된 페이로드를 실행하는 원격 작업을 생성합니다

WinRM - 코발트 스트라이크에 내장된 코드 실행 방법입니다

이터널블루(EternalBlue) —SMB의 원격 코드 실행 취약점 익스플로잇 하기

블루킵(BlueKeep) —RDP의 원격 코드 실행 취약점 익스플로잇 하기

지속성 및 백도어(Backdoor)

유출된 채팅 로그에서 지금까지 살펴본 지속성 방법은 예약된 작업입니다. 채팅 로그에 표시된 모든 작업 이름과 경로를 Github 리포지터리(repository)에 추가했습니다.

Conti의 매뉴얼 중 하나에서 설명한 기타 지속성 방법은 다음과 같습니다.

비콘(beacon) 및 리버스(reverse shells) 쉘을 실행하는 데 사용되는 위의 사항 외에도, 매뉴얼에는 AnyDesk 및 Atera 설치, RDP 포트 변경(및 Windows 방화벽을 통과할 수 있도록 지원하는 것)이 나와 있습니다. 통신이 끊긴 경우 다른 진입점을 가지고 있는 것으로 보입니다(이 용어는 закреп이며, 이는 대략 '제자리에 고정'으로 해석됨).

권한 확대

코발트 스트라이크에서 사용할 수 있는 기존 로컬 권한 확대(LPE) 툴 외에도 Conti는 PrintNightmare의 LPE 변종을 사용하여 일반 사용자로 실행되는 비콘에 대한 새 로컬 관리자를 생성하는 것으로 나타납니다.

인증정보 수집

Conti의 인증정보 수집 매뉴얼은 대부분 미미캐츠를 참조하지만 그들의 사용 무기는 다음과 같습니다.

미미캐츠

Zerologon — netlogon 취약점을 익스플로잇 하여 도메인 컨트롤러에 대한 인증된 세션을 얻고 krbtgt 암호를 재설정합니다

Kerberoast — 서비스 티켓에서 Kerberos 서비스 사용자 암호를 해독하는 데 사용됩니다

Zerologon — 이번에는 DC에 대한 로그인 세션을 획득하여 dcsync를 실행하기 위해 코발트 스트라이크 포스트 익스플로잇(post exploitation) 모듈로 사용됩니다

인증정보 스틸러 — 사내 개발용으로 보이며, 텍스트 파일 및 문서에 저장된 사용자 암호에 대해 로컬 파일 시스템을 검색합니다.

방어 회피

Conti는 탐지를 피할 수 있는 다양한 방법을 갖고 있습니다. 주요하면서도 가장 놀라운 것은 릴리스 된 툴이 탐지를 처음부터 트리거 하지 않도록 하는 것입니다.

Conti의 문서에는 잘 알려진 많은 안티바이러스에 대해 툴과 기술을 테스트했다는 증거가 포함되어 있습니다. 여기에는 드롭퍼(dropper) 및 인젝터가 다양한 안티바이러스 백신 엔진을 트리거 하지 않는다는 테스트가 포함됩니다. 이를 위해 안티바이러스 엔진과 dyncheck를 실행하는 로컬 컴퓨터를 모두 사용합니다. 이 플랫폼은 샘플 업로드 및 분석을 지원합니다(VirusTotal과 유사하나 현재 접속할 수 없는 것 같습니다).

특히 공격자는 다음과 같은 안티바이러스 엔진에 관심을 가지고 있습니다.

Windows Defender

ESET Nod32

Avast Home

Kaspersky Antivirus

Bitdefender

또한, Conti는 호스트의 정책을 조작하여 끄거나 서비스를 종료시켜 Windows Defender를 중지하는 방법에 대한 매뉴얼을 가지고 있습니다. 이 서비스는 표적 기업에서 광범위하게 사용되고 있기 때문에 특히 주목받고 있는 것으로 보입니다.

지속적인 백도어는 난독 처리된 방법에서 명령 및 제어 주소를 가져오며, 이는 또한 탐지를 회피하는 데 도움이 됩니다.

emercoin dns

Google 캐시

bitcoin 트랜젝션

디스크에 파일을 저장하는 것은 바람직하지 않으며, 스크립트(script) 및 lolbin이 선호되는 작업 방법입니다. 디스크에 저장된 파일을 숨기려면 그림 또는 인증서 파일을 이용한 스테가노그래피(steganography)나 레지스트리(registry), 파일 스트림(file stream)과 같이 쉽게 나열할 수 있는 방식을 써야 합니다.

방어

공격면이 다각적이기 때문에 방어 역시 다층이어야 합니다. 단, 즉시 안전하게 보호할 수 있는 솔루션은 없습니다. 공격 방법론에서 알 수 있듯이, 첫 번째 랜섬웨어 인스턴스가 배포되기 전에는 정교한 프로세스가 존재하기 때문에 공격을 탐지하고 대응할 수 있는 기회가 많습니다.

공격 방법과 방어 방법 간의 상관관계는 다음을 참조하시기 바랍니다. 요약: Conti의 툴킷.

접속 제어 및 제로 트러스트

Conti는 래터럴 무브먼트 및 접속을 위해 기존 사용자와 인증정보를 많이 사용합니다. 누가 무엇을 어디에 접속할 수 있는지 제어하고, 파워 유저가 일상 생활에서 의도적으로 분리되면 래터럴 무브먼트 프로세스가 크게 억제되고 느려질 수 있습니다. 또한 훨씬 더 많은 탐지면을 허용합니다.

세그먼테이션

사용자 접속을 제어하는 것 외에도 통신 경로를 제어할 수 있습니다. 사용자 엔드포인트 간의 래터럴 무브먼트(RPC, RDP, WinRM, SSH 등)에 악용될 수 있는 프로토콜을 비활성화하고, 파일 공유에 대한 접속을 제한하며(또는 파일 서버가 아닌 모든 파일에서 모두 비활성화함), 데이터베이스 및 백업 서버에 대한 접속을 제한하면 네트워크 공격면을 크게 줄일 수 있습니다.

조금 더 세분화하려면 RPC에 의존하는 래터럴 무브먼트(예: 원격 WMI, 원격 예약 작업, psexec)를 운영 체제 수준에서 제어할 수도 있는데, 이 경우 RPC 필터를 사용합니다.

웹 애플리케이션 방화벽(WAF)

공격이 네트워크 내부로 전파되기 전에 공격자는 먼저 네트워크 내에 기반을 마련해야 합니다. Conti의 경우 초기 접속 크롤러 및 기법은 피싱(메일 스팸봇)과 인터넷 접속 서비스(OWA, SQL 인젝션, Apache Tomcat CGI-BIN)를 익스플로잇 하는 것을 포함합니다. 대부분의 경우 웹 애플리케이션 방화벽이 잘 설정되어 있으면 네트워크에서 초기 입지를 확보하려는 대부분의 공격자를 차단할 수 있습니다.

소프트웨어 인벤토리 및 패치 관리

설치된 소프트웨어 및 설치 위치를 추적하면 원치 않는 추가 항목을 탐지할 수 있습니다. 이는 Conti의 Atera 및 AnyDesk 백도어와 다른 공격에 대해서도 마찬가지입니다. (LAPUS$를 보면, propexp 및 ProcessHacker와 함께 볼 수 있습니다.) 또한 패치 관리를 통해 위험한 상황을 막을 수 있습니다. 이 블로그에서 다룬 익스플로잇은 최신 것이 아니며 패치는 이미 오래 전에 릴리스 되었습니다. 그럼에도 불구하고 많은 서버는 패치가 적용되지 않은 상태로 남아 있기 때문에 Conti와 다른 그룹은 성공을 거둘 수 있었습니다.

멀웨어 탐지 - EDR/AV

네트워크에 있는 컴퓨터의 마지막 방어 라인입니다. 우수한 최신식 엔드포인트 탐지 및 대응(EDR) 또는 안티바이러스(AV) 솔루션은 공격 중에 사용되는 툴을 감지하고 차단하는 데 도움이 될 수 있습니다. 이 게임은 고양이와 쥐의 게임이지만(Conti는 이 툴이 탐지를 무시하는지 여부를 검사함) 때로는 쥐를 잡는 고양이를 갖고 있는 것이 고양이 없이 쥐가 들끓는 상황보다 낫습니다.

오늘날 일부 EDR은 호스트 암호화를 시작할 때 경험적으로 랜섬웨어를 탐지하여 차단할 수 있다고 주장합니다. 이 기능의 효율에 대해서는 주장하지 않겠지만, 이는 고려해야 할 일입니다.

결론

Conti와 다른 랜섬웨어 그룹에 대해서는 아직 알려지지 않은 정보가 많지만, 보안 커뮤니티는 이러한 문서를 통해 사이버 범죄 조직을 직접 살펴볼 수 있었습니다. 이러한 정보는 일반적으로 그룹 및 랜섬웨어와의 전쟁을 계속하는 데 있어 매우 유용합니다.

공격자의 관점을 이해해야 한다고 말하는 것은 다소 비유적으로 들리지만 이에 대한 진실은 많습니다. Conti를 시장 진출 전략이 유출된 사업 운영으로서 보면 자사의 지적 재산을 활용하여 어떤 면에서 경쟁자의 역할을 할 수 있습니다.

Conti가 사용하고 있는 툴 중 특히 새로운 툴은 없습니다. Conti의 운영자들은 표적 네트워크를 감염시키고 최종적으로 암호화하기 위해 사용하는 많은 툴과 방법을 보유하고 있지만 모두 잘 알려져 있습니다. 이것은 고유한 제로 데이 위협이 아니라 모든 지역에서 레드팀도 사용하는 ‘범용 지식’ TTP입니다.

그럼에도 불구하고 그들은 여전히 대단한 성공을 하고 있습니다. “고장이 없는데 수리할 필요가 없다”고 말하곤 합니다. 이는 이들이 방어를 어떻게 접근하는지 보안 팀이 자세히 살펴봐야 한다는 생각을 뒷받침합니다. 제로 데이는 주요 이슈가 될 수 있지만, 근본적인 공격은 많은 돈을 벌어줍니다.

네트워크 지배가 목표입니다. 일반적으로 랜섬웨어에 대해 설명할 때는 실제 암호화 동작을 더 중요하게 다룹니다. 하지만 이 게시물로 보여 주고 싶었던 사실은 암호화가 시작되기도 전에 긴 프로세스가 존재한다는 것입니다. 이번에는 실제 랜섬웨어 운영자 문서를 통해 설명을 뒷받침합니다. 해킹 문서와 암호화 문서 사이의 비율을 고려할 때 가장 큰 문제는 데이터 암호화와 유출이 아닌 해킹(네트워크 침해, 래터럴 무브먼트 및 전파, 탐지 회피)에 있다는 사실이 분명해집니다.

이것은 사실상 다소 희망이 있음을 의미합니다. 이 지식은 우리가 수비수로서 활용할 수 있는 탐지면이 생각보다 훨씬 넓다는 것을 보여 줍니다. 즉, 단순히 손을 뻗어 활용해야 합니다. 이러한 TTP는 새로운 것이 아니기 때문에 사소하지 않은 것은 아닙니다. TTP가 새로운 것이라면 오늘날 가장 성공적인 랜섬웨어 그룹이 활발하게 사용하지 않을 겁니다. 이 문서와 분석 자료를 통해 커뮤니티는 단순히 암호화보다는 랜섬웨어를 전체적으로 살펴볼 필요가 있습니다. 주로 랜섬웨어의 암호화 측면에 초점을 맞추면 광범위한 탐지면을 놓치게 되고, 이는 인시던트(Incident)와 헤드라인 간의 차이가 될 수 있습니다.

요약: Conti의 툴킷

다음과 같은 Conti의 TTP와 이에 대한 방어 조치를 집계했습니다.

카테고리 |

방법 |

설명 |

방어 방법 |

|---|---|---|---|

| 공격 툴 | 상용 원격 접속 툴은 레드팀을 위해 설계되었지만 멀웨어 운영자가 오용하는 경우가 많습니다 |

• EDR/AV • 세그먼테이션 • 접속 제어 |

|

트로이 목마 스파이웨어 |

|||

래터럴 무브먼트 |

원격 프로그램 실행을 위한 무료 Microsoft 툴 |

• 세그먼테이션 • 접속 제어 • RPC 필터 |

|

원격 프로그램 실행이 가능한 Microsoft 관리 기능 |

|||

원격 호스트 관리를 위한 Windows 서비스 및 프로토콜 |

|||

Microsoft RDP의 원격 코드 실행 취약점 |

• 패치 관리 • 세그먼테이션 • 접속 제어 |

||

Microsoft SMB의 원격 코드 실행 취약점 |

|||

권한 확대 |

PrintNightmare |

Window 인쇄 스풀러 서비스의 원격 코드 실행 취약점 |

• 패치 관리

|

인증정보 수집 |

오픈 소스 인증정보 덤퍼(dumper) |

• EDR/AV

|

|

MS-NRPC의 권한 상승 취약점 |

• 패치 관리 • 세그먼테이션 • 접속 제어 • RPC 필터 |

||

백도어 |

원격 접속 소프트웨어 |

• 소프트웨어 인벤토리 관리 |

|

침해된 웹 서버에서 웹 쉘 삭제 |

• EDR/AV

|

||

Windows 원격 데스크톱 프로토콜 |

• 세그먼테이션 • 접속 제어 |

||

봇 및 드롭퍼 로딩을 위한 다양한 지속성 방법 |

• EDR/AV |

||

탐지 회피 |

멀웨어 탐지를 방지하기 위한 안티바이러스 비활성화 |

• EDR/AV • 소프트웨어 인벤토리 관리 |

|

C2 주소 및 통신을 인코딩하여 탐지를 억제하기 |

• EDR/AV • IDS |

||

초기 접속 |

Outlook Web Access(OWA) |

Outlook 웹 인터페이스에 대한 브루트 포스 접속으로 피싱 전자 메일 확산 |

• 웹 애플리케이션 방화벽 |

RDP가 개방된 인터넷 연결 서버에 대한 브루트 포스 접속 |

• 세그먼테이션 • 접속 제어 |

||

사용자 인풋이 있는 웹 사이트에서 SQL 인젝션을 시도하기 |

• EDR/AV • IDS • 웹 애플리케이션 방화벽 |

||

인터넷에 개방된 프린터에서 익스플로잇 키트를 사용합니다 |

• 패치 관리 • 세그먼테이션 • 접속 제어 |

||

Apache Tomcat 서버를 익스플로잇 시도 |

• 웹 애플리케이션 방화벽 |

||

스팸봇을 사용하여 감염된 사서함 및 호스트에 피싱 이메일 유포 |

• EDR/AV |

참조

누출된 문서 파일을 모두 읽어도 일부 파일에는 다른 파일보다 더 많은 정보가 포함되어 있습니다. 이 블로그 게시물을 작성하는 데 사용된 정보를 포함한 모든 파일을 나열했습니다. vx-underground의 폴더 트리를 따릅니다.

Conti Toolkit Leak/

Мануали для работяг и софт/

MANUALS/

МАНУАЛ.txt

Заменяем sorted адфиндера.txt

ПРОСТАВЛЕНИЕ.txt

Меняем RDP порт.txt

по отключению дефендера.txt

ПЕРВОНАЧАЛЬНЫЕ ДЕЙСТВИЯ.txt

CobaltStrike MANUAL_V2 .docx

Conti Documentation Leak/

docs/

modules/

ТЗ доработка модуля распространения.txt

ТЗ автоматизация чистки.txt

требования к лоадеру.txt

ТЗ бэкдор.txt

сканер apache tomcat.txt

ТЗ брут OWA.txt

ТЗ сканер rdp.txt

ТЗ сканер sql инъекций2.txt

ТЗ сканер принтеров.txt

ТЗ спамбот.txt

misc/

ТЗ автоматизация группового тестирования в криптопанели.txt

management/

чистка АВ.txt

быстрый старт хакера.txt