Conti のハッカーマニュアル - 読後レビューと分析

エグゼクティブサマリー

Akamai のセキュリティリサーチャーは、現在のランサムウェアグループで使用されているツールやテクニックを理解するため、Conti グループの流出した内部ドキュメントのレビューと分析を実施しました。

Conti は推定約 2 億ドルの収益を上げているランサムウェア集団であり、世界で最も成功を収めているランサムウェア集団の 1 つと考えられています。

この分析では、グループが採用している具体的な技術や実行方法(TTP)と侵害指標(IoC)のリスト、およびブルーチームが活用できる 緩和 手法を明らかにしています。

これらの攻撃シナリオは、多面的で細部にまでこだわったものです。彼らは、認証情報の収集、伝播、繰り返しという、継続的に機能する常套手段を発見しています。

攻撃に関するドキュメントでは、「ハンズ・オン・キーボード」攻撃によるネットワーク伝播に強い焦点が当てられています。これは、ラテラルムーブメントに対する強力な防御が必要であること、そしてランサムウェアを阻止する際にはこの強力な防御が重要な役割を果たすことを示唆しています。

これらの TTP はよく知られていますが、非常に効果的な技術です。Conti のような攻撃グループがどのような武器を用いて攻撃を行っているのかを冷静に直視する機会となります。また、他のグループが使用するツールのヒントにもなるかもしれません。これらの TTP を研究することは、セキュリティチームが、攻撃者の手口に関する「内部情報」を得て、攻撃者への備えを強化することにつながります。

Conti のドキュメントでは、暗号化よりもハッキングやハンズオンの伝播に重点が置かれています。そのため、ネットワーク防御者も同様に、暗号化ではなく、ハッキングやハンズオンの伝播に重点をおいて防御する必要があります。

はじめに

Conti は、高収益組織を標的とする悪名高いランサムウェアグループです。2020 年に初めて検出され、ロシアを拠点としているようです。このグループは、Ryuk ランサムウェアグループの後継者であると考えられています。 Chainalysisによると、このランサムウェアグループは 2021 年に全ランサムウェアグループの中で最も高い収益を上げており、少なくとも 1 億 8,000 万ドルの収益があると推定されています。

2022 年 2 月 27 日、 @contileaks という Twitter アカウントが作成され、グループの内部ドキュメントやチャットログ、一部の内部サーバーのアドレスやソースコードの流出が始まりました。ロシアのウクライナ侵攻に際して、同グループが ロシア政府を公式に支持 するかどうかをめぐる議論の末に、内部メンバーがドキュメントを流出させたとコミュニティーでは考えられています。しかし、contileaks の Twitter アカウントの背後にいる人物は、ウクライナの独立研究者であると主張しています。

このようなリークは過去にもありましたが(大抵はオペレーターの個人的な利害によるもの)、今回特に興味深いのは、リークされた情報の量が非常に多いことです。状況がどうであれ、これらのドキュメントは、攻撃グループがどのように大規模な活動を行い、何を使用し、一般的にどのように考えているのかを、コミュニティーに垣間見せる貴重なものとなっています。

これらのドキュメント、特にチャットログは、サイバー犯罪グループ内部の人間関係を示す内容であるため、当然のことながら大々的に報道されています。しかし、このグループのツール、テクニック、手順については、これまであまり報道されていません。

そこで、これらの情報を収集するため、標的の選定やハッキング、ツールの使用に関するオペレーター向けのガイドラインを含む内部ドキュメントに注目しました。これらの TTP や手法は、他のランサムウェアの運営者についての知見も与えてくれるはずです。その結果、攻撃者の立場になって考え、彼らの活動方法を理解し、それに応じて防御策を準備できるようになるはずです。

このブログ記事では、Conti ランサムウェアグループの流出ドキュメントから判明した攻撃手法とツールについて説明します。自分自身および自社ネットワークを守る方法を知りたい、または Conti の TTP リストをすぐに入手したいという方は、「 緩和 」または「 まとめ 」のセクションに進んでください。

Conti の攻撃手法

現代の多くのサイバー犯罪グループと同様に、Conti も企業のように運営されています。 Wired の記事で紹介されているように、このグループは利益を上げ(個人で 10 万ドル近い利益を得たと主張するオペレーターもいる)、事業を拡大し、新しいオペレーターを採用しています。さらには、CEO までいます。事業運営の一環として、Conti は新しいオペレーターを迎えるための「オンボーディングプロセス」を導入しており、手法と手口を詳細に記したマニュアルで管理しています。これらのマニュアルには、ネットワーク内での伝播方法、標的の選択方法、使用するツールなどについての重要な情報が記載されています。

Conti は 二重脅迫攻撃グループ として知られています。つまり、身代金を確実に受け取るために、データの流出と暗号化の両方を行います。流出したデータは、企業を脅迫して身代金を支払わせるために使用されるか、または最も高額の入札者に売却されます。この方法では、たとえ流出データのバックアップを取っていたとしても、企業は漏洩による損害を回避するために支払いを迫られます。この方法は、2020 年に活動を停止したとされるランサムウェアグループ、Maze が最初に広めたものです。この Maze からは多くのメンバーが Conti に勧誘されています。

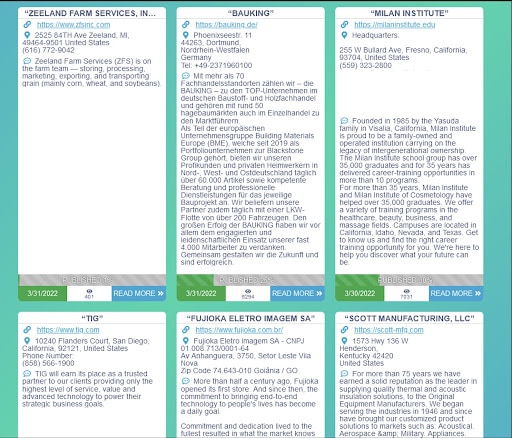

Conti のサイトから引用した以下のスクリーンショットに示されるように、Conti は一種のリリースタイムラインに基づいて運営されています。Conti は組織を脅迫し、被害者が身代金を支払うまで、流出データを公開し続けます。このグループは、身代金価格をあらかじめ定めていないようです。流出した一部のチャットログには、グループのメンバーが被害者の身代金価格について議論している様子も見られます。

Conti のリーク Web サイト、トップページ

Conti のリーク Web サイト、トップページ

今回のリークでは、Conti のネットワーク攻撃手法とその伝播目標を概説する 2 つのドキュメントが公開されています。これらのドキュメントは、同グループのハッキングオペレーター/アソシエイトに向けられたものです。最初のアクセス方法に関するドキュメントやマニュアルはありませんでした。流出したのは各種インターネットクローラーの設計書のみです。このことは、このベクトルがある程度自動化されていることを示していると考えられます。オペレーターガイドラインは、最初の侵入が完了した後の手順について記載したものです。

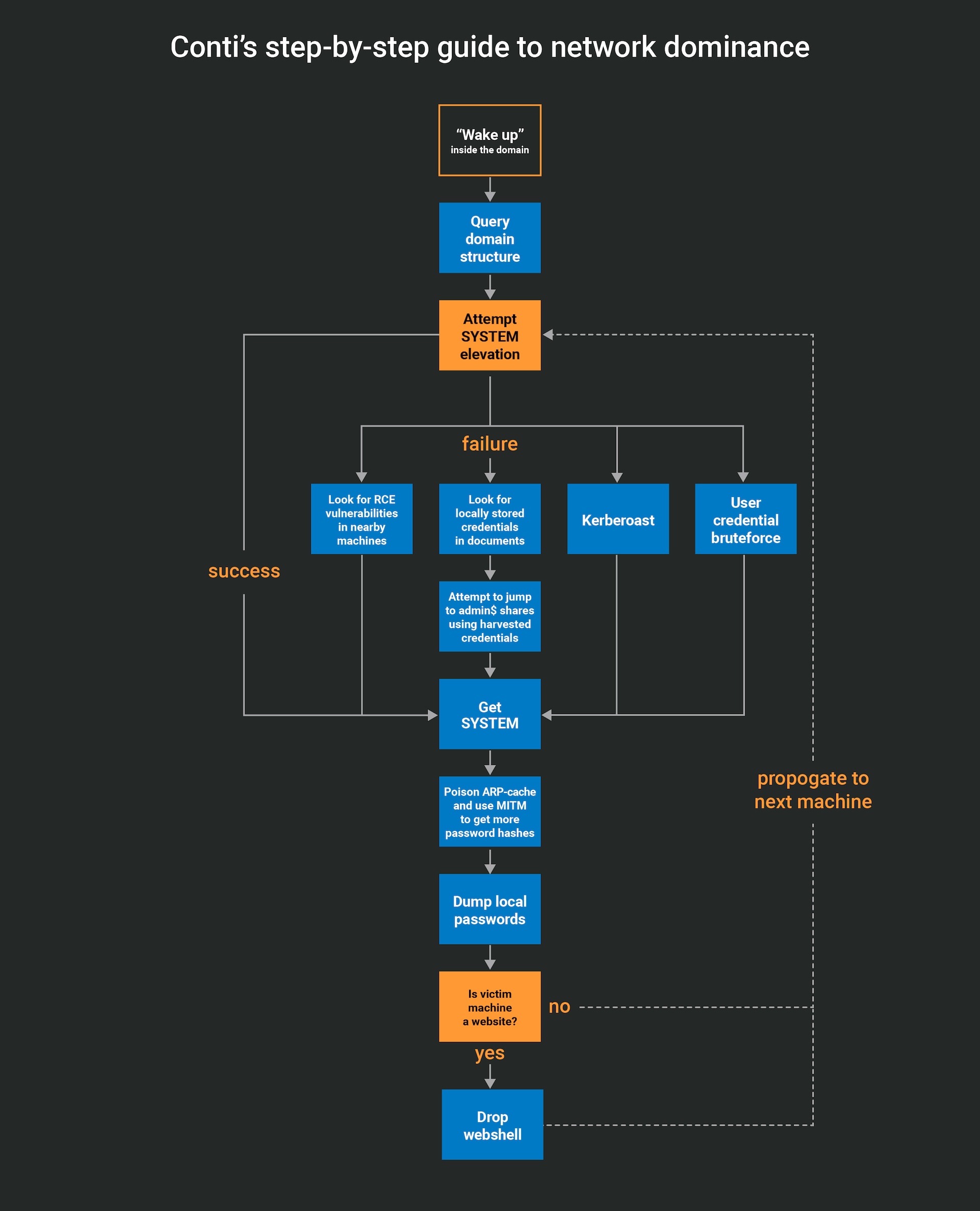

どちらのドキュメントも同じ手法について説明しています。その手法とは、一言でいえば「認証情報の収集、伝播、繰り返し」です。前述のように、オペレーターはネットワーク内のマシンにすでにアクセスしていることを前提としています。目的は、パスワードのダンプおよび解読、またはブルートフォースにより、ネットワーク内の伝播を開始することです。続いて、オペレーターは次のマシンで認証情報を使用し、その範囲を拡大してステップ 1 を繰り返すことを指示されます。攻撃の影響を最大化するため、ネットワークを支配するまでは暗号化を開始しないように指示されています。

Conti の攻撃方針は新しいものではありません。しかし、効果的なツールの使用と永続化が成果を挙げているようです。このプロセスは、ほとんどが「ハンズ・オン・キーボード」のようです。スクリプト化や自動化が可能な機能もありますが、一般的にはオペレーターが認証情報を盗み、ネットワーク内の伝播について意識的に判断することが求められます。

ネットワーク伝播の目標

Conti の目的は、まず何よりもドメインコントローラー(DC)に到達することです。オペレーターは、前述した認証情報を盗んで拡大するプロセスを通じて、DC にたどり着くように指示されます。このプロセスはほとんど手動で行われるため、標的の選択に関しては Conti のオペレーターがある程度の裁量を持つことになります。ドメイン管理者の認証情報が見つかると、Conti のオペレーターは次のようないくつかの重要なアセットにアクセスできるようになります。

ほとんどのネットワークのログインログ(ユーザーのふるまい分析に使用)

ほとんどのドメインの DNS レコード(使用状況の推測に使用)

パスワードハッシュ

ラテラルムーブメントの焦点

Conti が DC を重視しているのは、「ネットワーク伝播」フェーズが攻撃に不可欠だからです。攻撃者は DC から、ネットワーク全体へのアクセスに必要な認証情報のほとんど(場合によってはすべて)を抽出できます。また、DC には通常、ドメイン構成も保存されているため、攻撃者はネットワークとその重要資産について多くの情報を得ることができます。

|

Conti にとっての最重要資産は、ネットワークファイル共有や流出可能なデータを保持するその他のマシンです。このデータには以下が含まれます。

E メール、アドレスリスト、連絡先情報

データベース

ソースコード

会計情報

設計文書

他のネットワークのパスワード/認証情報

デジタルウォレット

Conti のネットワーク支配に関する段階的ガイド

Conti は、ネットワークを支配するための段階的な技術ガイドラインを通じて、その方針を説明しています。以下は、その手法をほぼ直訳したものです。ただし、原文を多少整理して、読みやすくしています。使用されているツールやプロセスについて、一定の技術的知識が必要です。ただし、類似の攻撃から組織を守ることに関心がある場合や、Conti の攻撃をエミュレートしたい場合は、ラテラルムーブメントと権限昇格の段階で表示されるテレメトリのタイプについて、貴重な情報を得ることができます。

すべてのオペレーターがこれを忠実に実行しているとは思えませんが、Conti の思考プロセスを理解するための参考になるはずです。脅威そのものよりも、脅威の緩和方法に関心がある場合は、「 緩和 」セクションをご覧ください。

1.ドメイン構造をクエリーする(adfind、net view などを使用) a. これらのツールの出力に、いくつかのコメントとともに、すぐにパスワードが表示される場合がある 2.SYSTEM 権限への昇格を試みる 3.可能な場合: a. ARP キャッシュを汚染し、ネットワーク上の他のマシンからパスワードハッシュを傍受する b. ローカルのパスワードハッシュをダンプする 4.可能でない場合: a. ネットワーク上の他のマシンにアクセスできるか、特にそのマシンの admin$ 共有にアクセスできるかどうかを確認する i. 可能な場合、そこにジャンプして SYSTEM 権限を取得する b. ネットワーク内の RCE 脆弱性を探す c. Kerberoast を試行して、より多くのパスワードハッシュを取得する d. 小規模ネットワークの場合、ユーザーパスワードのブルートフォースを試みることも可能 i.ブルートフォースを試みる前に、ロックアウト制限をテストすることが特に強調されている 5.inetpub ディレクトリが書き込み可能なサーバーの場合、aspx Web シェルをドロップする 6.ネットワークをスキャンし、さらなる拡散経路を探す |

Conti のツールキット

Conti は、ネットワークへの侵入と伝播の目標を達成するために、さまざまなツールを使用していますが、そのほとんどは Conti が独自に作成したものではありません。実際には、クリプター、トロイの木馬、インジェクターだけは独自に開発したもののようですが、ラテラルムーブメント、伝播、流出には、レッドチームとブルーチームの誰もが知っているような各種ツールを使用しているようです。たとえば、Cobalt Strike、Mimikatz、PSExec などです。

読者の中には、ゼロデイや独自のツールが使用されていると予想する人もいるかもしれませんが、今回のリークでは、ツールや技術の有効性は、それがいかに斬新または未知であるかとは直接的には関係ないことが実証されました。読者には、Conti のドキュメントからリークされたツールや技術に細心の注意を払い、自身の防御においてこれらの TTP をより効果的に緩和するよう努めることをお勧めします。

|

最初のアクセス

Conti がネットワーク内で大混乱を引き起こすためには、まずネットワークに侵入して、足場を固める必要があります。前述したように、同ドキュメントには侵入のプロセスについての説明はありません。Conti は、インターネットをスキャンして悪用可能/侵入可能なサーバーを探し出す各種クローラーやスキャナーを開発したようです。このクローラーにより、被害者のネットワークに侵入するための最初のアクセスを獲得したり、オペレーターやアフィリエイトが侵入可能なサーバーを把握することが可能になります。

⚠ 以下のリストは、設計ドキュメントから作成したものです。実際に使用されているかどうかは不明です。 |

サービス |

クローラーのロジック |

Apache Tomcat |

Tomcat のサーバーをスキャンし、cgi-bin にある脆弱性の悪用を試みる |

Outlook Web Access(OWA) |

インターネットクローラー、認証情報へのブルートフォース |

リモート・デスクトップ・プロトコル(RDP) |

RDP を通じてアクセスできるサーバーをインターネット経由でスキャンし、ログイン情報にブルートフォースを試みる ポートに依存しないため、TCP 3389 番を使用する RDP に限らない |

SQL(Sales Qualified Lead) |

ユーザー入力のある Web サイトをスキャンし、その Web サイトで SQL インジェクションの使用を試みる |

プリンター |

インターネット経由でアクセス可能なプリンターをスキャンし、次を使用してプリンターの悪用を試みる: PRET |

メール |

自動スパムボットでローカルメールボックスからフィッシングメールを送信 |

ラテラルムーブメント

手法に関するドキュメントの他に、ラテラルムーブメントの実装に関する具体的な例とガイドを含む補足マニュアルもあります。以下に、すべてのマニュアルから集めた技法を、例や参照の数の多い順にまとめました。

リモートの Windows Management Instrumentation(WMI):「/node:.. process call create」を使用してペイロードをリモートでトリガーするために利用されます

興味深いことに、攻撃者は、この手法を使用して実際に BITS ジョブをトリガーし、リモート(または、侵害された共有環境上)でホストされているマルウェアをダウンロードすることがあります

PsExec:Sysinternals ツール自体と Cobalt Strike の実装環境の両方が、ペイロードのリモート実行に使用されます

リモートの定期タスク:コマンド・ライン・ユーティリティの SCHTASKS と /s フラグを使用して、ドロップしたペイロードを実行するリモートタスクを作成します

WinRM:Cobalt Strike に組み込まれているコードの実行に使用されます

EternalBlue:SMB にあるリモートコード実行の脆弱性を悪用します

BlueKeep:RDP にあるリモートコード実行の脆弱性を悪用します

永続化とバックドア

漏洩したチャットログに挙がっていた永続化手法のうち、これまでに説明したのは定期タスクのみです。チャットログにあるすべてのタスク名とパスは、GitHub リポジトリに追加してあります。

Conti のマニュアルで説明されていた永続化手法には、次のようなものもあります。

マニュアルでは、ビーコンやリバースシェルの起動に使用される上記の手法のほかに、AnyDesk や Atera のインストール、RDP ポートの変更(Windows のファイアウォールを通過できるようにする)についても説明されています。おそらく、どの手法も通信が失われた場合に別のエントリポイントを確保するためと思われます(彼らの用語では「закреп」。意訳すると「整える」)。

権限昇格

Cobalt Strike で利用できる既存のローカル権限昇格(LPE)ツールに加えて、Conti は PrintNightmare の LPE バリアントを使用し、通常のユーザーとして実行される、ビーコンの新しいローカル管理者を作成しているようです。

認証情報の収集

Conti の認証情報収集マニュアルのほとんどでは、Mimikatz が取り上げられています。すべての武器を挙げると次のようになります。

Mimikatz

Zerologon:netlogon の脆弱性を悪用して、ドメインコントローラーに対する認証済みセッションを取得し、krbtgt パスワードをリセットします

Kerberoast:サービスチケットから Kerberos サービスユーザーのパスワードを解明するために使用されます

Zerologon:Cobalt Strike の攻撃後モジュールとして使用され、dcsync を実行するために DC へのログインセッションを取得します

認証情報ハッキングツール:おそらく独自開発。ローカルのファイルシステムをスキャンし、テキストファイルやドキュメントに保存されているユーザーパスワードを盗みます

防御回避

Conti には、検知を回避するさまざまな方法があります。主流の(そして最も驚くべき)方法は、何よりもまず、検知をトリガーしないようにすることです。

Conti のドキュメントには、独自のツールやテクニックを数々の有名ウイルス対策に対してテストした証拠が含まれています。たとえば、独自のドロッパーやインジェクターがさまざまなウイルス対策エンジンをトリガーしないかテストしています。テストには、ウイルス対策エンジンと dyncheck を実行しているローカルマシン、サンプルのアップロードと分析が可能なプラットフォーム(Virustotal と似ていますが、現時点ではアクセスできないようです)を使用しています。

攻撃者が特に注目しているウイルス対策エンジンは次のとおりです。

Windows Defender

ESET Nod32

Avast Home

Kaspersky Antivirus

BitDefender

また、Conti には、Windows Defender をシャットダウンするためのマニュアルもいくつか用意されています。その手法としては、ホストのポリシーを操作してオフにするか、サービスを停止させます。Windows Defender に特別な注意が払われているのは、攻撃対象の組織で広く普及しているためと思われます。

永続化バックドアでは、難読化手法を使用してコマンドや制御アドレスを取得しており、次の検知の回避にも役立っています。

Emercoin の DNS

Google キャッシュ

ビットコインの取引

ファイルをディスクに保存することは奨励されていません。好まれるのは、スクリプトや LoLBin を使用する方法です。ディスクに保存したファイルは、ステガノグラフィー(画像または証明書ファイル)を使用して、または簡単にリストできる方法(レジストリ、ファイルストリーム)で、隠す必要があります。

緩和

アタックサーフェスが多面的であることから、防御もマルチレイヤー化する必要があります。すぐに安全とセキュリティを確保できる単一のソリューションはありません。攻撃手法からもわかるように、最初のランサムウェアインスタンスが展開される前に高度なプロセスが実行されるため、攻撃を検知して対応する時間は十分にあります。

攻撃手法とその緩和策の相関については、「 まとめ:Conti のツールキット」を参照してください。

アクセス制御とゼロトラスト

Conti は、既存のユーザーとその認証情報に大きく依存してラテラルムーブメントとアクセスを可能にしています。ということは、誰がどこで何にアクセスできるかをしっかり制御し、パワーユーザーを日常業務から意図的に分離すれば、ラテラル・ムーブメント・プロセスを大幅に抑制して速度を低下させることができるのです。その上、検知範囲も大幅に拡大します。

セグメンテーション

ユーザーアクセスに加えて、通信パスも制御できます。ユーザーエンドポイント間のラテラルムーブメント(RPC、RDP、WinRM、SSH など)に不正使用されかねないプロトコルの無効化や、ファイル共有へのアクセス制限(または、ファイルサーバー以外での共有を完全に停止)、データベースおよびバックアップサーバーへのアクセス制限により、ネットワークのアタックサーフェスを大幅に減らすことができます。

さらに細かく、RPC に依存するラテラルムーブメント手法(リモートの WMI、リモートの定期タスク、psexec など)も、RPC フィルターを使用してオペレーティング・システム・レベルで制御できます。

Web Application Firewall

攻撃者は、攻撃をネットワーク内に広げるため、前もってネットワーク内に足場を確保しておく必要があります。Conti の場合は、最初のアクセスクローラーやベクトルに、フィッシング機能(メールスパムボット)やインターネットに面したサービス(OWA、SQL インジェクション、Apache Tomcat の cgi-bin)の悪用機能が含まれています。しかし、ほとんどの場合、優れた Web アプリケーションファイアウォールによって、ネットワーク上に最初の足場を確保しようとする大半の攻撃がブロックされているはずです。

ソフトウェアインベントリおよびパッチ管理

どのソフトウェアがどこにインストールされているのかを追跡することで、意図しない追加を検知できます。これで、Conti の Atera と AnyDesk のバックドアや、その他の攻撃も検知されます(procexp と ProcessHacker を利用する LAPSUS$ も)。また、パッチ管理も災難を回避するのに役立ちます。このブログで取り上げている攻撃は、今に始まったことではありません。パッチはかなり前からリリースされていました。それにもかかわらず、パッチを適用していないサーバーが多くあるため、Conti などのグループが攻撃を成功させているのです。

マルウェア検知 - EDR/AV

これは、ネットワーク内にあるマシンの最後の防衛線です。適切な(最新の)エンドポイント検知応答(EDR)やウイルス対策(AV)ソリューションは、攻撃中に使用されるツールの検知とブロックに役立ちます。一方で、Conti が独自のツールで検知をバイパスできるかテストしていることも確かです。いたちごっこの様相を呈してはいますが、対策しないと蔓延してしまうので、対策はしたほうがよいでしょう。

現在、一部の EDR は、ランサムウェアがホストの暗号化を開始したタイミングである程度検知して阻止できると主張しています。この機能の効率性については言及しませんが、考慮してもいいかもしれません。

結論

Conti などのランサムウェアグループについて、明らかになっていない点も多くありますが、これらのドキュメントは、サイバー犯罪組織の実態をセキュリティコミュニティーが直接目にする機会になりました。この情報は、サイバー犯罪組織やランサムウェアと全面的な闘いを続けていく上で非常に貴重です。

攻撃者の視点から考える必要があると言うと少し語弊があるかもしれませんが、そうすることでいろいろなことが見えてくるのも事実です。Conti を市場参入戦略が漏洩した企業と考えると、私たちは彼らの知的財産を逆手にとって、ある意味、競合他社として行動できます。

Conti のツールはどれも特に斬新なものではありません。Conti には、標的のネットワークを感染させ、最終的には暗号化するための多くのツールや手法がありますが、それらはすべてこちらに知れ渡っています。Conti が行っているのは、特殊なゼロデイ攻撃ではありせん。世界中のレッドチームにも採用されている「一般的」な TTP なのです。

にもかかわらず、いまだに大きな成功を収めています。「壊れていないものを修理するな」とよく言われます。これは、セキュリティチームが防御にどのように取り組んでいるか、しっかり確認する必要があるという考えを裏付けています。ゼロデイ攻撃が注目を集めるのに対し、基本的な攻撃は収益を生み出します。

目標は、ネットワークの支配です。一般に、ランサムウェアについて議論する際は、実際の暗号化行為に重点が置かれます。しかし、この投稿ではっきりさせたいのは、暗号化が始まる前に長いプロセスが必要になるという事実です。今回の考察は、ランサムウェアのオペレーター向けに作成された実際のドキュメントに裏付けられています。ハッキングに関するドキュメントと暗号化に関するドキュメントの比率を考えると、データの暗号化や流出よりも、ハッキング(ネットワークの侵害、ラテラルムーブメント、伝播、検知の回避)の方が大きな問題であることは明らかなのです。

実際のところ、これはある意味、希望の兆しと言えます。この知識は、防御者として採用すべき検知範囲が、実際よりもはるかに広いことを示しています。私たちに必要なのは、それを把握し、活用することです。このような TTP は目新しいものではありません。しかし、だからと言って無視できるほど些細なものでもありません。無視できるほど些細なものであれば、現在最も成功している現役のランサムウェアグループで使用されません。このドキュメントと分析は、私たちがコミュニティーとして、ランサムウェアを単なる暗号化としてではなく、もっと総体的に見る必要があることを裏付けています。ランサムウェアの暗号化の側面にばかり気を取られていると、広大な検知範囲を見落としてしまいます。そして、この見落としにより、単なるインシデントで済むはずが、大きなニュースへと発展してしまうのです。

まとめ:Conti のツールキット

Conti の TTP とそれらに有効と思われる緩和策を次の表にまとめました。

カテゴリー |

メソッド |

説明 |

緩和 |

|---|---|---|---|

| 攻撃ツール | レッドチーム向けに設計された商用リモート・アクセス・ツール。マルウェアのオペレーターに悪用されることが多い |

• EDR/AV • セグメンテーション • アクセス制御 |

|

トロイの木馬型スパイウェア |

|||

ラテラルムーブメント |

リモートでプログラムを実行するための Microsoft の無料ツール |

• セグメンテーション • アクセス制御 |

|

リモートでプログラムを実行できる Microsoft の管理機能 |

|||

リモートホスト管理用の Windows サービスとプロトコル |

|||

Microsoft RDP にあるリモートコード実行の脆弱性 |

• パッチ管理 • セグメンテーション • アクセス制御 |

||

Microsoft SMB にあるリモートコード実行の脆弱性 |

|||

権限昇格 |

PrintNightmare |

Window Print Spooler サービスにあるリモートコード実行の脆弱性 |

• パッチ管理

|

認証情報の収集 |

オープンソースの認証情報ダンプツール |

• EDR/AV

|

|

MS-NRPC にある権限昇格の脆弱性 |

• パッチ管理 • セグメンテーション • アクセス制御 |

||

バックドア |

リモート・アクセス・ソフトウェア |

• ソフトウェアインベントリ管理 |

|

侵害した Web サーバーに Webshell をドロップ |

• EDR/AV

|

||

Windows のリモート・デスクトップ・プロトコル |

• セグメンテーション • アクセス制御 |

||

ボット/ドロップパーをロードするためのさまざまな永続化手法 |

• EDR/AV |

||

検知の回避 |

ウイルス対策を無効にしてマルウェアの検知を阻止 |

• EDR/AV • ソフトウェアインベントリ管理 |

|

C2 アドレスや通信のエンコーディングにより、検知を阻止 |

• EDR/AV • IDS |

||

最初のアクセス |

Outlook Web Access(OWA) |

Outlook の Web インターフェースへの総当たりアクセスにより、フィッシングメールを拡散 |

• Web Application Firewall |

インターネットに面し、RDP が接続されているサーバーに総当たりアクセス |

• セグメンテーション • アクセス制御 |

||

ユーザー入力を通じて Web サイトで SQL インジェクションを試行 |

• EDR/AV • IDS • Web Application Firewall |

||

インターネットに接続しているプリンターで攻撃キットを使用 |

• パッチ管理 • セグメンテーション • アクセス制御 |

||

Apache Tomcat サーバーの悪用を試みる |

• Web Application Firewall |

||

スパムボットを使用して、不正アクセスしたメールボックスやホストにフィッシングメールを拡散 |

• EDR/AV |

参考文献

漏洩したすべてのドキュメントに目を通しましたが、情報量はファイルによって偏りがありました。以下は、このブログ投稿の作成に使用した情報を含む全ファイルの一覧です。順序は、 vx-undergroundのフォルダーツリーに従っています。

Conti Toolkit Leak/

Мануали для работяг и софт/

MANUALS/

МАНУАЛ.txt

Заменяем sorted адфиндера.txt

ПРОСТАВЛЕНИЕ.txt

Меняем RDP порт.txt

по отключению дефендера.txt

ПЕРВОНАЧАЛЬНЫЕ ДЕЙСТВИЯ.txt

CobaltStrike MANUAL_V2 .docx

Conti Documentation Leak/

docs/

modules/

ТЗ доработка модуля распространения.txt

ТЗ автоматизация чистки.txt

требования к лоадеру.txt

ТЗ бэкдор.txt

сканер apache tomcat.txt

ТЗ брут OWA.txt

ТЗ сканер rdp.txt

ТЗ сканер sql инъекций2.txt

ТЗ сканер принтеров.txt

ТЗ спамбот.txt

misc/

ТЗ автоматизация группового тестирования в криптопанели.txt

management/

чистка АВ.txt

быстрый старт хакера.txt