인터넷 보안 현황 보고서: 다시 보는 2021년의 보안 트렌드

서론

2021년은 정말 힘든 한 해였습니다. 굳게 닫혔던 세계가 다양한 방식으로 다시 문을 열고 있지만, 거의 완전히 가상 세계로 넘어가면서 발생했던 2020년의 여파는 아직도 가시지 않고 있습니다. 많은 대기업들이 자택 근무와 사무실 근무를 혼합하는 하이브리드 모델로 전환하는 중입니다. 일부 기업은 직원들에게 원격 근무 기회를 무기한으로 제공하기도 합니다. 코로나19가 우리의 근무, 은행 업무, 놀이, 휴식 방식에 영향을 미쳤다는 점은 부인할 수 없습니다. 인기 드라마 "프렌즈"에서 '방향 전환'을 외치는 장면이 유명한데, 그 외침이 2020년에는 기업, 개인, 범죄자 모두에게 울려퍼졌습니다.

'다시 보는 2021년의 보안 트렌드' 자체도 방향을 전환했습니다. PDF 발행물로 만드는 대신 이곳, 새로운 Akamai 블로그에 게시했습니다. '다시 보는 2021년의 보안 트렌드' 보고서의 목적은 지난 1년 동안 우리가 무엇을 게시했는지 검토하고 기억하는 것입니다. 이를 블로그에 직접 게시해 클릭 한 번으로 쉽게 보고서나 블로그 게시물을 볼 수 있게 했습니다.

지금부터 '다시 보는 2021년의 보안 트렌드'를 시작하겠습니다!

2020년 10월

카츠(Katz)의 자바스크립트 난독화 연구가 작년 10월 내내 화제가 됐습니다. 카츠의 첫 번째 블로그인 '잡을 테면 잡아 봐(Catch Me If You Can)' 에서 이 기법이 소개됐습니다. 기법 자체가 아주 정교하거나 교묘한 것은 아니지만, 페이지를 렌더링하고 콘텐츠를 평가하지 않고는 웹 페이지가 악성인지 여부를 판단하기가 어렵습니다. 카츠는 이 주제를 '이중 자바스크립트 난독화 사기 이야기(The Tale of Double JavaScript Obfuscated Scam)'라는 게시물에서이 기법이 피싱, 메이지카트 공격 등 다양한 형태의 사기에 어떻게 사용되는지 더 자세히 설명했습니다. 또한 그는 최근 적극적인 피싱 사기에서 관찰된 이중 난독화 및 암호화의 예시를 제시했습니다. '피싱 자바 스크립트 난독화 기법 활용 급증(Phishing JavaScript Obfuscation Techniques Soar)'에서 Katz는 이 기법의 사용 사례가 증가했음을 보여주며 자신의 발견을 상세히 설명했습니다. "2019년 11월부터 2020년 8월까지 10개월 동안 피싱 웹 사이트에서 난독화 기법의 사용이 70% 이상 지속적으로 증가했습니다."

2020년 11월

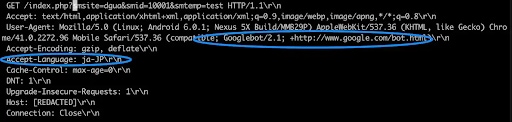

래리 캐시달러(Larry Cashdollar)는 악성 행위자가 기존 WordPress 설치 위에 매장을 추가하는 감염을 발견하고 이에 대한 자신의 발견을 'SEO 샵을 설치하는 WordPress 멀웨어(WordPress Malware Setting Up SEO Shops)'에서 밝혔습니다. 이 멀웨어는 index.php 파일을 덮어쓰고 쿼리 매개변수에서 특정 문자열을 검사하는 함수를 추가했습니다. 이 문자열이 발견되면 다른 사이트가 제공됩니다. "공격자가 제 자격 증명을 추측하는 데 오래 걸리지 않았으며, 이 자격 증명을 얻은 후 접속 권한을 사용해 멀웨어에 감염된 플러그인을 업로드했습니다."

요청 헤더가 잘못된 것이 보입니다. 사용자-에이전트 문자열이 Google 봇처럼 보이려고 시도하는 중입니다(SEO 샵을 설치하는 WordPress 멀웨어 블로그 게시물).

요청 헤더가 잘못된 것이 보입니다. 사용자-에이전트 문자열이 Google 봇처럼 보이려고 시도하는 중입니다(SEO 샵을 설치하는 WordPress 멀웨어 블로그 게시물).

2020년 12월

2020년 12월을 맞이하는 기분은 마치 숨을 크게 내쉴 때의 느낌과도 같았습니다. 2021년에 무슨 일이 일어날지는 몰랐지만, 최초의 코로나19 백신이 12월 11일 긴급 사용 허가를 받으면서 곧 커다란 변화가 일어날 것처럼 느껴졌습니다. 사람들은 온라인 파티와 가족 모임을 열며 연말연시를 보냈습니다. 2020년은 사이버 보안의 관점에서 아주 험난한 해였습니다. 거의 모든 인력이 원격 근무로 전환하고 기업의 경계가 전례 없이 모호해지면서 새로운 복잡성이 생겨났습니다. Katz는 피싱이 어떻게 전례 없는 해에 영향을 미쳤는지 정리했습니다.

2021년 1월

모두가 새로운 출발을 기대하며 2021년 달력의 첫 장을 넘겼습니다. 하지만 핵심 직원들에게 백신 배포가 시작됐을 뿐 대부분의 사람들은 여전히 집에서 새해를 맞이했습니다. 스티브 레이건(Steve Ragan)은 범죄자들이 새로운 방식으로 인기 게임을 플레이하는 게이머들을 겨냥하고 있음을알아챘습니다. 레이건은 게이머들이 DDoS 및 크리덴셜 스터핑 공격과 같은 네트워크 수준 이벤트뿐만 아니라 개인 애드온 공격에도 대응해야 한다고 강조했습니다. "최근 저는 채팅 서비스 Discord를 통해 랜섬(ransom)을 요구하는 사기범의 공격을 받은 Minecraft 플레이어의 사례를 알게 됐습니다. 사기범의 요구는 단순했습니다. 게임 내 화폐(SkyBlock Gem)로 약 20달러를 지불하지 않으면 DDoS 공격을 하겠다는 것이었습니다. 겁에 질린 이 피해자는 부모를 깨워서 이 위협에 대해 논의하고 싶지 않았고, 요구대로 랜섬을 지불했습니다. 범죄자들이 내뱉은 말을 지키지 않는다는 사실을 증명이라도 하듯, 이 사기범은 돈을 받고도 DDoS 공격을 실시해 다음날까지 피해자의 네트워크를 오프라인으로 만들었습니다."

캐시달러도 KhasmirBlack 봇넷의 무기화를심층 분석했습니다. “The KashmirBlack CVE-2018-9206 악용은 85개의 고유 경로 목록을 스캔하는데 봇넷 작성자가 Google Dork 또는 자체 악용 경험에서 수집한 것으로 추정됩니다. 이 공격 코드는 POST 요청을 통해 경로를 확인하고 이 경로로 파일을 업로드합니다. 그러면 이 스크립트는 업로드된 페이로드 파일 sssp.php가 해당 업로드 파일 디렉터리에 존재하는지 확인합니다."

2021년 2월

아사프 빌모프스키(Assaf Vilmovski)는 2020년에 많은 사람들이 그랬던 것처럼 집의 로컬 Wi-Fi를 모든 층에 닿도록 확장해서 집 구석구석 인터넷에 연결되게 하고 싶었습니다. 하지만 그럴 수 없었기 때문에 추가 라우터를 사용해 연구를 했습니다. 빌모프스키는 D-Link DAP-1360을 사용해 웹 인터페이스의 핑 기능 내 H/W Ver. A1, F/W Ver. 2.5.5 취약점을 발견했습니다.

2월에는 코로나19 백신이 더 많이 배포되었고, 범죄자들은 이 기회를 놓치지 않았습니다. 범죄자들은 가장 취약한 계층을 겨냥해 피싱 캠페인에서 코로나19 백신을 미끼로 사용했습니다. 레이건은 코로나19 사기와 관련된 역사를 설명했습니다. 여기에는 영국 국민 건강 보험(NHS)이 대중에게 경고한 대규모 백신 사기도 포함됩니다.

Katz는 영국 은행의 2단계 인증을 우회한 새 피싱 캠페인을심층 분석했습니다. 행위자인 Kr3pto는 금융 기관 및 기타 브랜드를 겨냥한 고유 키트를 개발하고 판매하는 피싱 키트 개발자입니다. "Akamai는 Kr3pto 키트가 배포된 7600개 이상의 도메인을 추적했습니다. 이 키트는 8개의 은행 브랜드를 악용하고 상업용 웹 호스팅을 통해 다양한 피싱 캠페인을 확장하며 탐지를 피하고자 했습니다."

Evyatar Saias와 Chad Seaman은 유명한 암호화폐 채굴 봇넷 캠페인의최신 멀웨어와 관련된 연구를 공동 수행했습니다. 이 멀웨어는 백업 C2 IP 주소를 숨기기 위해 비트코인 블록체인 트랜잭션을 활용하기 시작했습니다. 이는 간단하지만 효과적으로 테이크다운 시도를 물리치는 방법입니다. "오랜 기간 운영된 암호화폐 채굴 봇넷 캠페인의 운영자는 자신들의 백업 C2 IP 주소를 비트코인 블록체인에 창의적으로 숨기기 시작했습니다."

2021년 3월

Akamai는 3월에 첫 SOTI 연구를 발행했습니다. 이 SOTI 연구 제1호에서는 2020년을 되돌아보며 발생한 기술적 변화를 살펴보았습니다. 단순히 세계적인 트렌드를 살펴보는 데 그치지 않고 Akamai 시스템을 겨냥한 공격을 구체적인 사례와 함께 심층 분석했습니다. Akamai가 어떻게 Akamai를 사용해 이 험난한 한 해 동안 자사를 보호했는지 살짝 공개했습니다.

Akamai가 사용하는 핵심 방어 레이어 가운데 하나인 Secure Internet Access Enterprise는 자체 연구 및 데이터와 써드파티 데이터를 함께 사용해 악성 도메인을 파악하고 DNS 및 HTTP 레벨에서 차단합니다. 데이터 유출, C2(명령 및 제어), 피싱 등 범죄자들이 이용하는 다양한 주요 요소를 해결한다.

캐시달러도 3월 4일 또 다른 Go 언어 암호화폐 채굴자를 발견했습니다. "암호화폐 채굴 소프트웨어는 지속적으로 발전하면서 최신 소프트웨어 취약점을 활용할 것입니다. 명령어 삽입 및 원격 코드 실행과 같은 소프트웨어 취약점은 앞으로도 사용자의 CPU 사이클을 통해 수익을 창출하려는 사이버 범죄자들의 표적이 될 것입니다."

시먼(Seaman)은 최근 Akamai 고객이 경험하고 있는 일련의 공격을 탐구했습니다. 이 공격은 프토로콜 33으로 알려진 네트워크 프로토콜 DCCP(Datagram Congestion Control Protocol)를활용했습니다. DCCP는 '신뢰할 수 없는' 네트워크 프로토콜 중 그나마 신뢰할 수 있는 프로토콜입니다. "Akamai 고객에 대한 공격에서 관찰된 트래픽의 100%는 DCCP 요청 패킷으로 구성되었습니다. 이러한 패킷은 기본적으로 다양한 DCCP 프로토콜로 구성된 SYN 플러딩입니다."

2021년 4월

일반적으로 미국에서 4월은 납세 기한입니다. 이 때문에 범죄자들은 기한이 지나기 전에 세금을 납부하려는 사람들을 예측해 겨냥합니다. 레이건은 이 시기에 발생하는 범죄 활동 트렌드를 심층 분석했습니다. "사람들이 이 기간에 스트레스와 다급함을 느끼기 때문에 피해자들은 여러 종류의 공격에 매우 취약해집니다. 해커들은 세금 신고 기간에 피싱 외에도 LFI(Local File Inclusion), SQLi(SQL Injection), 크리덴셜 스터핑을 비롯한 여러 가지 공격을 발생시킵니다."

인류에게 2021년 4월은 아주 중대한 해였습니다. 미국의 모든 성인은 누구나 코로나19 백신을 맞을 수 있게 됐습니다.

2021년 5월

Akamai는 Verizon의 데이터 유출 조사 보고서(DBIR)에 오랜 세월 기여해 왔으며, 올해에도 마찬가지였습니다. 마틴 맥키(Martin McKeay)는 코로나19가 트래픽 및 공격 패턴에 미치는 영향 등 올해 보고서에서 공개된 내용과 주요 연구 결과를 살펴봤습니다. "저는 Verizon 팀이 하는 일, 특히 그들이 오랜 기간 쌓은 파트너십에서 에서 많은 영감을 받습니다. Akamai의 다음 인터넷 보안 현황 보고서인 '금융산업을 위협하는 피싱'은 최고의 조사 결과를 도출하기 위해 다른 기업과 협업하겠다는 Akamai의 의지를 반영한 것입니다."

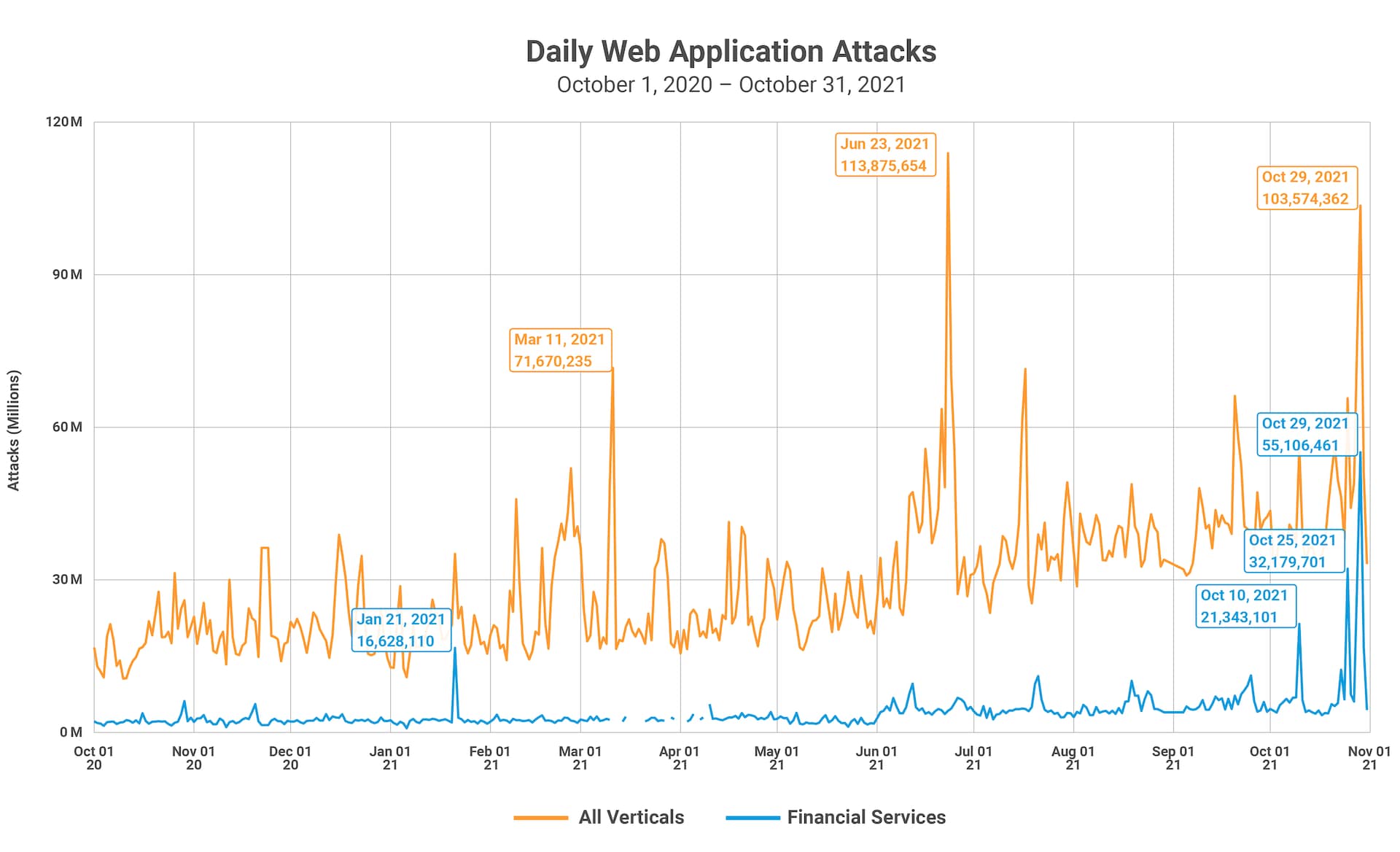

Akamai의 첫 번째 정식 인터넷 보안 현황 보고서: 금융산업을 위협하는 피싱또한 5월에 공개됐습니다. 이 보고서는 금융 서비스 업계를 중심으로 위협 인텔리전스 기업인 WMC Global의 조사와 연구를 집중 조명했습니다. 웹 기반 공격과 애플리케이션 공격은 2020년에도 많이 발생했으며 빠른 시일 내에 줄어들 조짐을 보이지 않고 있습니다. Akamai는 전 세계적으로 6,287,291,470건의 웹 공격을 관측했으며 이 중 금융 서비스 분야에서만 736,071,428건이 발생했습니다. 이 보고서는 Ex-Robotos 피싱 키트의 사례를 통해 PaaS(Phishing as a Service)를 심층 분석했습니다.

래리 캐시달러는 연구를 계속하던 중 루마니아 크립토 채굴 감염을발견했습니다. "암호화폐 채굴 멀웨어는 기존에도 있었지만, 평소 보이던 잘못 만들어진 tar 패키지과는 다른 패키지가 발견되어 흥미로웠습니다. 이 채굴자는 XMRig과 Perl DDoS IRC Bot v1.0을 설치하고, 이는 보고된 암호화폐 툴과 유사하게루트킷을 사용해 암호화폐 채굴 활동을 숨깁니다."

2021년 6월

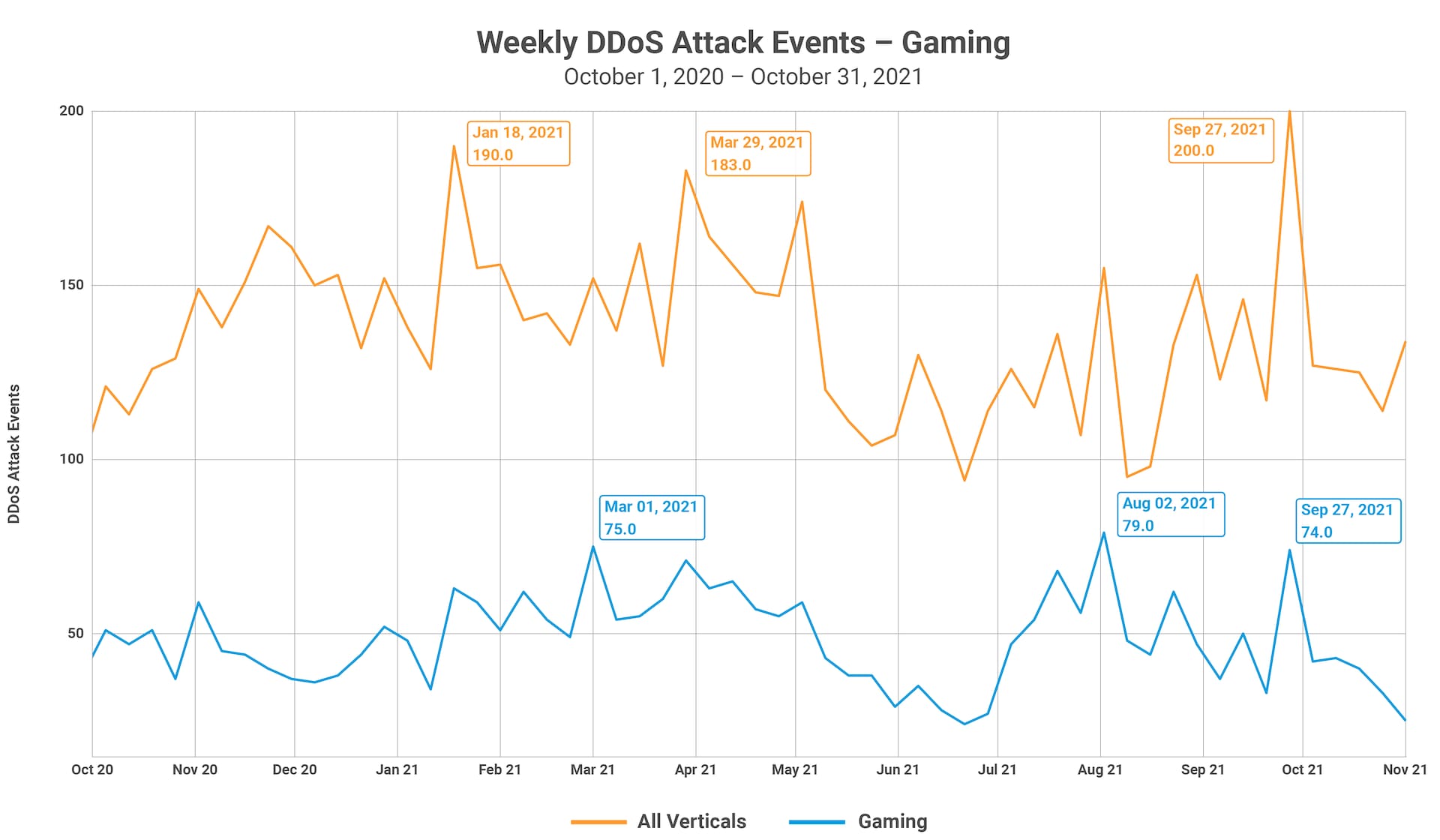

2021년의 절반을 맞이한 6월에는 새 SOTI 연구 보고서인 '팬데믹 시대의 게임'이공개됐습니다. 게임은 저희 팀을 포함해 전 세계 많은 사람들에게 안식처가 되었습니다. 특히 자가격리가 고조되었을 때는 더욱 그랬습니다. 2020년에는 게임 업계에서 DDoS 공격이 감소하기는 했지만, 전반적인 공격 트래픽이 다른 어떤 업계보다 많이 증가했습니다.

2020년이 매우 다사다난했다는 점도 간과해서는 안됩니다. 팬데믹 기간에 우리 모두 집에 머물면서 '뉴 노멀'에 적응하고 직장, 학교, 일상생활 사이의 균형을 찾으려 노력했는데 많은 사람들은 게임을 배출구이자 개인적인 소통 수단으로 삼았습니다. 범죄자들도 마찬가지였습니다. 악의적인 의도를 가지고 있지만 범죄자들도 사람입니다. 범죄자들은 서로 이야기를 나누며 게임을 했고 이런 사회적 유대감을 기반으로 다양한 수준에서 협력하기도 했습니다.

이 기간 동안 Akamai는 새 웹 사이트를 개발하고 블로그를 개선하기 시작했습니다. 줄리아 테트러드(Julia Tetrud)와 그 동료들은 기존의 SIRT 블로그를 새로운 Akamai 블로그에 수동으로 마이그레이션하고 통합하기 위해 지칠 줄 모르고 일했습니다.

2021년 7월

라이언 바넷(Ryan Barnett)은 Kaseya를 겨냥한 공급망 랜섬웨어 공격을 탐구했습니다. 2021년 7월 2일 Kaseya는 자사의 VSA 제품을 사용 중인 고객에 대한 실제 공격을 공개하며모든 온프레미스 고객에게 Kaseya VSA를 끌 것을 요청했습니다. REvil 랜섬웨어 그룹의 연계 조직인 공격자들은 인증 우회 및 임의 명령 실행취약점(CVE-2021-30116)을 악용해랜섬웨어 암호화 툴을 목표 시스템에 배포했습니다. 방어 측을 지원하기 위해 Kaseya는 랜섬웨어와 관련된 다수의 IOC를 릴리스했습니다.

2021년 8월

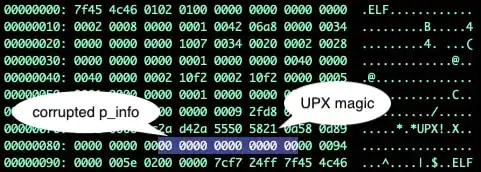

멀웨어 연구에는 많은 어려움이 있습니다. 그중 하나는 난독화된 코드와 의도적으로 손상된 바이너리입니다. 이와 같은 문제를 해결하기 위해 Akamai SIRT 팀은 의도적으로 손상된 바이너리를 자동으로 수정할 수 있는 소규모 C 툴을 작성했습니다. 또한 다른 연구자들도 이 툴을 사용하고 필요에 따라 툴의 기능을 개선 및 확장할 수 있도록 프로젝트를 오픈 소스로 제공할 계획입니다. Akamai SIRT 팀은 'UPX 패킹된 골칫거리(UPX Packed Headaches)'에서이 프로젝트의 상세 정보와 작동 원리를 설명했습니다.

‘UPX 패킹된 골칫처리’ 블로그 게시물의 ‘UPX 패킹된 골칫처리’ UPX 매직과 훼손된 p_info 헤더

‘UPX 패킹된 골칫처리’ 블로그 게시물의 ‘UPX 패킹된 골칫처리’ UPX 매직과 훼손된 p_info 헤더

2021년 9월

계절이 바뀌기 시작한 시기에 Saias는 Windows 시스템을 겨냥하는 Kinsing의 새로운 발전을 탐구했습니다. 이 봇넷은 아메리카, 유럽, 아시아 등 다양한 지역에서 활발하게 활동하는 것으로 나타났기 때문에 Saias와 Akamai SIRT의 관심을 끌었습니다. 이 봇넷은 6개월 이상 회전할 필요 없이 동일한 배포 IP 주소(194.38.20.199)를 사용해 운영되고 있었습니다. 과거 이 캠페인은 Linux 시스템만을 대상으로 했습니다.

같은 시기에 Cashdollar는 Go 언어로 작성된 UPX 패킹된 암호화폐 채굴 멀웨어 다수가 Linux 시스템을 겨냥한다는 사실을 알아냈습니다. 이 멀웨어의 주요 기법은 취약한 시스템과 취약한 관리 자격 증명을 활용해 확산하는 것입니다. 이 멀웨어에 감염된 시스템은 암호화폐 채굴에 사용됩니다. 캐시달러는 자신이 검토한 샘플에 터미널의 코드 출력을 바탕으로'Capoae'라는이름을 붙였습니다. 암호화폐 채굴 캠페인은 계속해서 발전합니다. Capoae 캠페인이 활용한 여러 취약점과 전술은 이러한 캠페인 운영자들이 최대한 다양한 시스템에 손을 뻗으려 하고 있음을 보여줍니다.

2021년 10월

API Evangelist 블로그에 따르면 API(Application Programming Interface)의 첫 인스턴스는 2000년 7월 Salesforce.com에서 만들어졌다는 사실을알고 계셨나요? 본래 간단한 시스템 간 통신 방법으로 개발되었던 AP는 오늘날 인터넷 트래픽을 발생시키는 주된 요인 가운데 하나로 발전했습니다.

그래서 Akamai는 인터넷 보안 현황 보고서 API: 모두를 연결하는 공격표면을 통해API의 세계를 심층 분석했습니다. 5월에도 그랬듯이 Akamai는 우리가 보고 있는 트렌드의 더 큰 그림을 그리려면 업계 간 협업이 중요하다는 사실을 알고 있었습니다. Akamai는 자체 연구와 더불어 Veracode와의 협력을 통해 보고서를 작성했습니다. 애플리케이션 보안 공간에 대한 Veracode의 인사이트는 API 및 개발 관련 과제에 대한 심화 연구에 도움을 주었습니다.

Akamai의 데이터가 보여주듯이, 새로운 공격 기법을 개발하고 있는 공격자들에게 API 기능은 주된 표적 중 하나입니다. 개발팀들이 보안을 개발 주기에 통합하고 있지만 속도가 잘 나지 않고 있습니다. 따라서 기업은 불리한 위치에서 때때로 비즈니스 요구사항을 충족하기 위해 취약점이 알려진 코드를 사용해야 합니다.

결론

1년 동안 얼마나 많은 일들이 생기는지를 보면 항상 놀랍습니다. 한 가지 변치 않는 사실은 인터넷 보안 현황 보고서에서 보고서와 인터넷 자체가 항상 발전하고 있다는 것입니다. 지난 2년은 인터넷이 학교와 직장, 리테일, 엔터테인먼트, 은행 업무, 통신 등 모든 것을 아우르는 일상 생활의 중요한 부분이라는 것을 보여주었습니다.

업계 간 협업은 인터넷을 전체로서 파악하게 해 주는 큰 그림을 그리는 데 필수적입니다. 커뮤니티 간 협업이 없다면 발전하는 위험과 문제를 완전히 이해하고 대응할 수 없을 것입니다.

이 게시물에서 섣불리 예측을 하지는 않겠습니다. 2020년과 2021년을 지내면서 말 그대로 무슨 일이든 일어날 수 있다는 사실을 알게 됐기 때문입니다. 오직 시간만이 답을 알려줄 것입니다. 모두 건강하고 안전한 연말연시 보내시기를 바랍니다. 2022년에 뵙겠습니다!

도움 주신 분들:

편집부

마틴 맥키(Martin McKeay), 편집장

아만다 고에드(Amanda Goedde),수석 테크니컬 라이터 겸 관리 편집자

스티브 레이건(Steve Ragan), 수석 테크니컬 라이터 겸 편집자

첼시 터틀(Chelsea Tuttle) 수석 데이터 과학자

마케팅

조지나 모랄레스 햄프(Georgina Morales Hampe), 프로젝트 관리

쉬방기 사후(Shivangi Sahu), 프로그램 관리

연구원

라이언 바넷(Ryan Barnett) 수석 보안 연구원

래리 캐시달러(Larry Cashdollar), 보안 인텔리전스 대응 팀 수석 엔지니어II

오르 카츠(Or Katz), 수석 보안 연구원

에비아타 사이스(Evyatar Sais), 보안 연구원

채드 시먼(Chad Seaman), 보안 인텔리전스 대응 팀 수석 리드 엔지니어II

외부 협업 기관

크리스 응(Chris Eng), Veracode 최고연구책임자

이안 매튜스(Ian Matthews) WMC Global CEO

제이크 슬론(Jake Sloane) 수석 위협 연구원, WMC Global

엘리자베스 스니드(Elizabeth Snead) 수석 제품 매니저, WMC Global