Contis Hacker-Handbücher – gelesen, geprüft und analysiert

Zusammenfassung

Die Sicherheitsforscher von Akamai haben die durchgesickerte interne Dokumentation der Conti-Gruppe geprüft und analysiert, um die Tools und Techniken einer modernen Ransomware-Gruppe zu verstehen.

Conti erzielt mit Ransomware einen geschätzten Umsatz von fast 200 Millionen Dollar und gilt als eine der erfolgreichsten Ransomware-Gruppen der Welt.

Die Analyse ergab eine Liste konkreter Techniken und Verfahren (Tactics, Techniques, Procedures,TTPs) und Gefährdungsindikatoren (Indicators of Compromise,IoCs), die von der Gruppe genutzt werden, sowie potenzielle Mitigationstechniken, die von Blue Teams verwendet werden können.

Diese Angriffsszenarien sind vielschichtig und detailliert. Sie haben eine Formel gefunden, die immer noch funktioniert: Zugangsdaten abgreifen, verbreiten, wiederholen.

Die Dokumentation der Angriffe zeigt einen starken Fokus auf die Ausbreitung des Netzwerks durch die Hände auf der Tastatur – ein Hinweis auf die Notwendigkeit eines starken Schutzes gegen laterale Netzwerkbewegung und dessen entscheidende Rolle bei der Abwehr von Ransomware.

Diese TTPs sind bekannte, aber hochwirksame Techniken. Sie sind eine ernüchternde Erinnerung an das Arsenal, das Angreifern wie Conti zur Verfügung steht, und könnten ein Hinweis auf die Tools sein, die auch von anderen Gruppen verwendet werden. Die Untersuchung dieser TTPs bietet Sicherheitsteams einen Einblick in den Modus Operandi der Angreifer, um besser darauf vorzubereitet zu sein.

Die Tatsache, dass die Gruppe in ihrer Dokumentation den Schwerpunkt auf das Hacken und die praktische Verbreitung legt und nicht auf die Verschlüsselung, sollte Netzwerkverteidiger dazu veranlassen, sich auch auf diese Teile der Kill Chain zu konzentrieren, anstatt lediglich auf die Verschlüsselungsphase.

Einführung

Conti ist eine berüchtigte Ransomware-Gruppe, die es auf umsatzstarke Unternehmen abgesehen hat. Sie trat 2020 erstmals in Erscheinung und scheint in Russland ansässig zu sein. Es wird davon ausgegangen, dass diese Gruppe der Nachfolger der Ransomware-Gruppe Ryuk ist. Laut Chainalysiswar die Ransomware-Gruppe im Jahr 2021 die umsatzstärkste aller Ransomware-Gruppen, mit einem geschätzten Umsatz von mindestens 180 Millionen Dollar.

Am 27. Februar 2022 wurde das Twitter-Handle @contileaks eingerichtet und begann, interne Dokumente und Chatprotokolle der Gruppe sowie die Adressen einiger ihrer internen Server und Quellcodes zu veröffentlichen. Es wird in der Community weithin angenommen, dass es ein internes Mitglied war, das die Dokumente nach einem Streit über die öffentliche Unterstützung der russischen Regierung durch die Gruppe während des russisch-ukrainischen Konflikts durchsickern ließ, aber die Person hinter dem Twitter-Konto contileaks behauptet, ein unabhängiger ukrainischer Forscher zu sein.

Obwohl solche Leaks bereits in der Vergangenheit schon vorgekommen sind (in der Regel aufgrund persönlicher Interessen der Hacker), ist dieses Leak aufgrund der schieren Menge der durchgesickerten Informationen besonders interessant. Ungeachtet der Umstände geben diese Dokumente der Community einen seltenen Einblick in die Art und Weise, wie diese Angriffsgruppen im großen Stil operieren, was sie benutzen und wie sie im Allgemeinen denken.

Verständlicherweise wurde in den Nachrichten umfangreich über diese Dokumente berichtet, insbesondere über die Chat-Protokolle, die einen Einblick in die menschlichen Verbindungen innerhalb einer Cybercrime-Gruppe geben. Allerdings wurde bisher nicht viel über die Tools, Techniken und Verfahren der Gruppe geschrieben.

Um diese Informationen zu erhalten, haben wir uns auf die interne Dokumentation konzentriert, die Richtlinien für Hacker zur Auswahl von Zielen, zum Hacken und zur Verwendung ihrer Tools enthält. Wir glauben, dass diese TTPs und Methoden auch Einblicke in andere Ransomware-Kriminelle geben sollten. So können wir uns in die Lage dieser Angreifer versetzen, ihre Arbeitsweise verstehen und unsere Abwehr entsprechend ausrichten.

In diesem Blog-Post erörtern wir die Angriffsmethoden und -Tools der Ransomware-Gruppe Conti, wie sie aus der geleakten Dokumentation hervorgehen. Wenn Sie einfach nur erfahren möchten, wie Sie sich und Ihr Netzwerk verteidigen können, oder wenn Sie nur eine kurze Liste der TTPs benötigen, können Sie zu den Abschnitten Mitigationen oder Zusammenfassung springen.

Contis Angriffsmethode

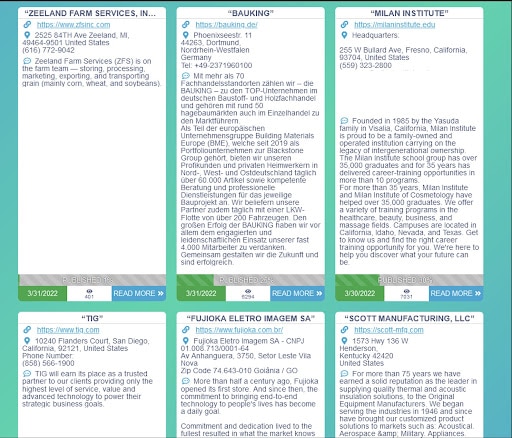

Wie viele andere moderne Cybercrime-Gruppen auch arbeitet Conti wie ein Unternehmen. Wie in diesem Artikel von Wired beschrieben, ist die Gruppe in der Lage, Gewinne zu erwirtschaften (einige Hacker rühmen sich mit persönlichen Gewinnen von fast 100.000 US-Dollar), ihren Betrieb auszubauen und neue Hacker anzuwerben – und hat sogar einen CEO. Im Rahmen ihrer Geschäftstätigkeit wendet Conti einen „Onboarding-Prozess“ für neue Mitglieder an, der durch Handbücher geregelt wird, in denen die Methodik und der Modus Operandi beschrieben sind. In diesen Handbüchern finden wir wichtige Informationen darüber, wie Conti sich in den Netzwerken verbreitet, welche Ziele sie auswählen und welche Tools sie verwenden.

Interessanterweise ist Conti dafür bekannt, eine Doppelerpresser-Angriffsgruppe zu sein – Conti exfiltriert und verschlüsselt Daten, um die Zahlung sicherzustellen. Die exfiltrierten Daten werden entweder verwendet, um ein Unternehmen zur Zahlung des Lösegelds zu erpressen, oder sie werden an den Meistbietenden verkauft. Auf diese Weise werden Unternehmen unter Druck gesetzt zu zahlen, um den Schaden zu vermeiden, der durch ein Leck entstehen kann, selbst wenn Backups vorhanden sind. Diese Methode wurde zuerst von der Ransomware-Gruppe Maze bekannt gemacht, die angeblich im Jahr 2020 geschlossen wurde und aus der viele Mitglieder für Conti rekrutiert wurden.

Wie die folgenden Screenshots zeigen, die von der Conti-Website stammen, arbeitet Conti mit einer Art Zeitplan für die Veröffentlichung: Sobald sie das Unternehmen über die Erpressung informiert haben, werden mehr und mehr der exfiltrierten Daten veröffentlicht, je länger das Opfer braucht, um zu zahlen. Die Gruppe scheint keine vordefinierte Richtlinie für den Lösegeldpreis zu haben. Einige durchgesickerte Chatprotokolle zeigen, dass die Gruppenmitglieder den Lösegeldpreis für ihre Opfer diskutieren.

Contis geleakte Website, Titelseite

Contis geleakte Website, Titelseite

Das Leak enthält zwei Dokumente, die einen Überblick über Contis Netzwerkangriffe und ihre Verbreitungsziele geben. Diese Dokumente richten sich an die Hacker/Mitstreiter der Gruppe. Wir haben keine Unterlagen oder Handbücher zu Erstzugangspraktiken gesehen, sondern nur Design-Dokumente für verschiedene Internet-Crawler. Unserer Meinung nach weist das darauf hin, dass dieser Vektor in gewisser Weise automatisiert ist. Die Hacker-Richtlinien kommen ins Spiel, nachdem die erste Verletzung erfolgt ist.

Beide Dokumente beschreiben dieselbe Methode, die als „Zugangsdaten abgreifen, verbreiten, wiederholen“ zusammengefasst werden kann. Wie bereits erwähnt, wird davon ausgegangen, dass ein Hacker Zugang zu einem Rechner im Netzwerk hat. Ihr Ziel ist es dann, sich im Netzwerk zu verbreiten, indem sie zunächst versuchen, Passwörter auszuspähen und zu entschlüsseln, oder die Brute-Force-Methode nutzen. Dann wird der Hacker angewiesen, die Zugangsdaten auf dem nächsten Rechner zu verwenden, um die Reichweite zu vergrößern, und dann Schritt eins zu wiederholen. Ebenso wird den Erpressern beigebracht, dass die Verschlüsselung erst dann beginnt, wenn die Netzdominanz erreicht ist, damit eine maximale Wirkung gewährleistet wird.

Die Angriffsdoktrin von Conti ist nicht neu. Beharrlichkeit und der Einsatz effektiver Tools scheinen zum Erfolg zu führen. Einige Funktionen können zwar geskriptet oder automatisiert werden, aber im Allgemeinen wird von den Hackern erwartet, dass sie selbst die Anmeldeinformationen stehlen und ganz bewusst Entscheidungen über die Verbreitung im Netzwerk treffen.

Ziele für die Ausbreitung im Netzwerk

Contis Ziel ist es vor allem, den Domain Controller (DC) zu erreichen. Die Hacker werden angewiesen, sich über den bereits erwähnten Prozess des Diebstahls von Anmeldeinformationen und der Expansion zum DC vorzuarbeiten. Da der Prozess weitgehend manuell ist, haben die Conti-Mitglieder einen gewissen Ermessensspielraum bei der Auswahl der Ziele. Sobald die Domain-Admin-Anmeldedaten gefunden wurden, haben die Hacker von Conti Zugriff auf eine Reihe kritischer Assets:

Anmeldeprotokolle für den Großteil des Netzwerks zur Analyse des Nutzerverhaltens

DNS-Datensätze für die meisten Domains, die zur Ableitung der Nutzung verwendet werden können

Kennwort-Hashes

Fokuspunkte für laterale Netzwerkbewegung

Diese Konzentration auf den DC untermauert die Idee, dass die Ausbreitung im Netzwerk für den Angriff entscheidend ist. Aus dem DC können die Angreifer die meisten (wenn nicht alle) Anmeldeinformationen extrahieren, die sie für den Zugriff auf das gesamte Netzwerk benötigen. Da dort in der Regel mehr Domain-Konfigurationen gespeichert sind, erhalten die Angreifer in der Regel auch viele Informationen über das Netzwerk selbst und seine Kronjuwelen.

|

Conti definiert Kronjuwelen als Netzwerkdateifreigaben und andere Rechner mit Daten, die exfiltriert werden können. Diese Daten umfassen:

E-Mails, Adresslisten, Kontaktinformationen

Datenbanken

Quellcode

Buchhaltungsinformationen

Konstruktionsunterlagen

Kennwörter/Anmeldeinformationen für andere Netzwerke

Digitale Wallets

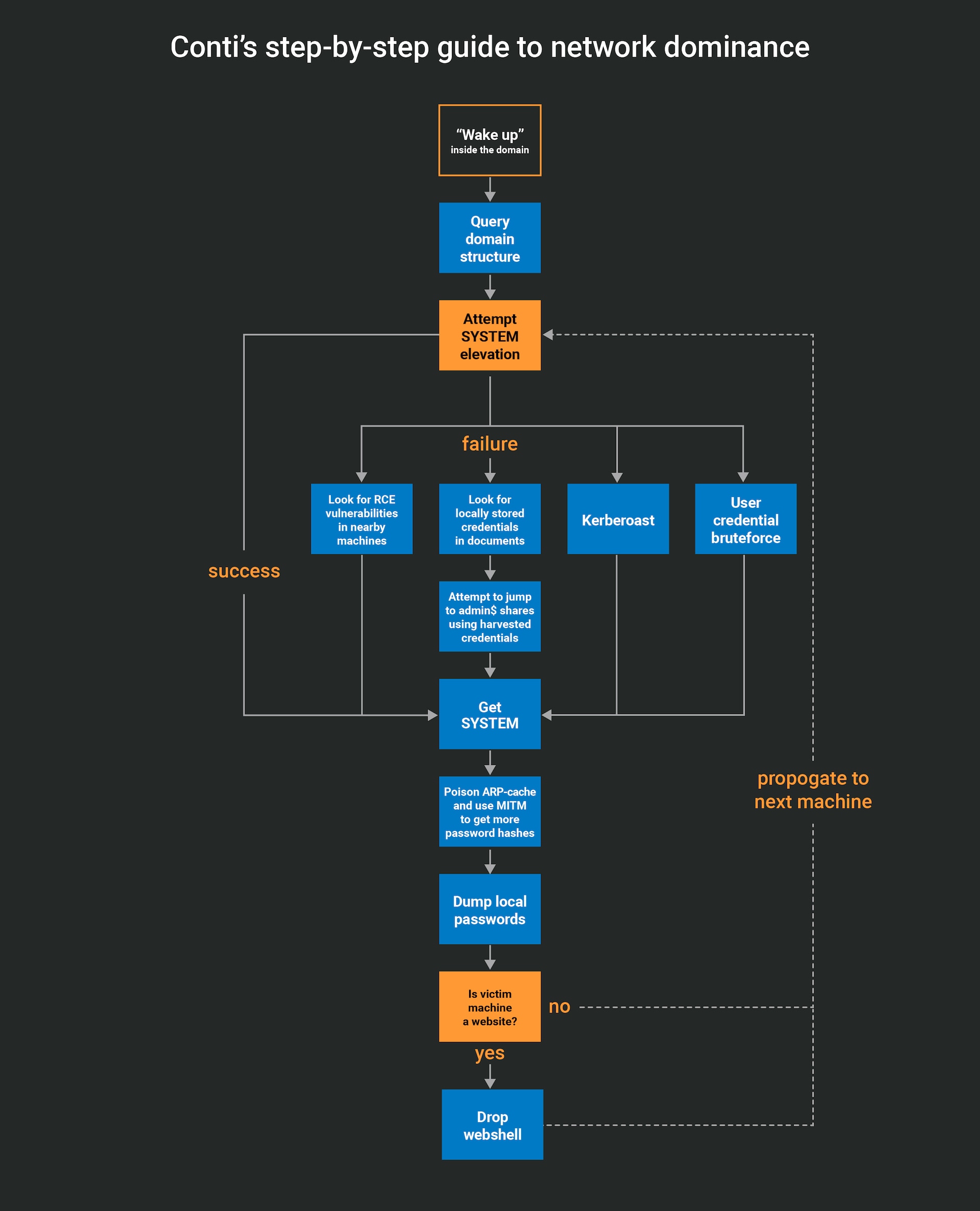

Contis schrittweise Anleitung zur Netzwerkdominanz

Conti veranschaulicht seine Doktrin mit einer schrittweisen technischen Anleitung zur Erlangung der Netzdominanz. Das Folgende ist eine fast wörtliche Übersetzung der verwendeten Methode, aber ein bisschen übersichtlicher als der Originaltext. Es erfordert ein gewisses technisches Verständnis für die verwendeten Werkzeuge und Prozesse. Diejenigen, die ihr Unternehmen gegen ähnliche Angriffe verteidigen oder einen Conti-Angriff nachahmen wollen, können jedoch wertvolle Informationen über die Art der Telemetrie sammeln, die während der Phase der lateralen Netzwerkbewegung und der Umgehung von Berechtigungen auftreten sollte.

Es ist wahrscheinlich, dass sich nicht jeder Hacker buchstabengetreu daran hält, aber es sollte ein wenig Licht auf den Gedankengang der Leute bei Conti werfen. Wenn Sie mehr daran interessiert sind, wie Sie die Bedrohung abmildern können, als an der Bedrohung selbst, können Sie zu unserem Abschnitt Mitigationen springen.

1. Domainstruktur abfragen (mit Adfind, Net View usw.) a. Manchmal erscheinen Kennwörter in der Ausgabe dieser Tools sofort, unter einigen Kommentaren 2. Versuchen, die SYSTEM-Rechte zu erhöhen 3. Wenn möglich: a. ARP-Cache vergiften und Kennwort-Hashes von anderen Rechnern im Netzwerk abfangen b. Lokale Kennwort-Hashes ausgeben 4. Falls nicht: a. Versuchen zu sehen, ob andere Rechner im Netzwerk erreichbar sind, insbesondere ob deren admin$-Freigabe zugänglich ist i. Wenn ja, dort die SYSTEM-Rechte erhalten b. Nach RCE-Schwachstellen im Netzwerk suchen c. Kerberoast versuchen, um weitere Kennwort-Hashes zu erhalten d. Bei kleinen Netzwerken kann auch mit der Brute-Force-Methode versucht werden, die Kennwörter der Nutzer zu erlangen i. Besonders betont wird das Testen der Sperrgrenzen für Brute-Force-Angriffe, bevor diese Methode versucht wird 5. Für jeden Server mit einem beschreibbaren inetpub-Verzeichnis eine aspx-Webshell ablegen 6. Das Netzwerk nach weiteren Pfaden durchsuchen |

Toolkit von Conti

Um ihre Ziele der Netzwerkinfiltration und -ausbreitung zu erreichen, setzt Conti verschiedene Tools ein, von denen die meisten nicht von Conti selbst entwickelt wurden. Tatsächlich scheinen nur der Crypter, der Trojaner und der Injector proprietär zu sein, aber für die lateralen Netzwerkbewegung, die Ausbreitung und die Exfiltration scheint Conti eine Fülle von Tools zu verwenden, die sowohl dem Red Team als auch dem Blue Team vertraut sein sollten: Cobalt Strike, Mimikatz und PSExec, um nur einige zu nennen.

Obwohl einige Leser vielleicht 0days und proprietäre Tools erwarten, zeigt das Leak, dass die Effektivität von Tools oder Techniken nicht direkt damit zusammenhängt, wie neu oder unbekannt sie sind. Den Lesern wird empfohlen, die aus der Conti-Dokumentation durchgesickerten Tools und Techniken aufmerksam zu verfolgen, um diese TTPs in ihrer eigenen Verteidigung effektiver bekämpfen zu können.

|

Erstzugang

Bevor Conti innerhalb des Netzwerks Schaden anrichten kann, muss es zunächst in das Netzwerk eindringen und dort Fuß fassen. Wie bereits erwähnt, findet sich in der Dokumentation nichts, was diesen Prozess beschreibt. Vielmehr scheint es, dass Conti verschiedene Crawler und Scanner entwickelt hat, die das Internet auf der Suche nach ausnutzbaren/angreifbaren Servern durchforsten. Diese Crawler gewähren ihnen entweder den ersten Zugang zum Netzwerk eines Opfers oder markieren sie für ihre Hacker und Mitstreiter als angreifbar.

⚠ Die folgende Liste wurde aus Konstruktionsunterlagen erstellt. Wir sind uns nicht sicher, ob sie tatsächlich implementiert werden. |

Service |

Crawler-Logik |

Apache Tomcat |

Nach Tomcat-Servern suchen und versuchen, die cgi-bin-Schwachstelle auszunutzen |

Outlook Web-Access (OWA) |

Internet-Crawler und Brute-Forcer für Zugangsdaten |

Remote Desktop Protocol (RDP) |

Im Internet nach Servern suchen, die für RDP offen sind, und versuchen, die Anmeldedaten zu erzwingen. Das Programm ist portunabhängig und setzt nicht voraus, dass RDP auf TCP 3389 läuft. |

SQL |

Websites scannen, die Nutzereingaben enthalten, und versuchen, SQL-Injektionen darauf anzuwenden |

Drucker |

Nach Druckern scannen, die über das Internet zugänglich sind, und versuchen, sie mit PRET |

Mail auszunutzen |

Automatischer Spambot, der Phishing-E-Mails von der lokalen Mailbox senden kann |

Laterale Netzwerkbewegung

Neben den Methodikdokumenten gibt es weitere Handbücher mit konkreten Beispielen und Anleitungen zur Umsetzung der lateralen Netzwerkbewegung – die hier aufgeführten Techniken sind eine Zusammenfassung aus allen diesen Handbüchern, geordnet nach der Anzahl der Beispiele/Verweise auf die jeweilige Technik (in der Reihenfolge von der häufigsten zur geringsten Verwendung):

Remote Windows Management Instrumentation (WMI) – Wird für die Remote-Auslösung von Payloads mit /node:.. process call create verwendet

Interessanterweise nutzen die Angreifer es manchmal, um einen BITS Job zum Herunterladen der Malware auszulösen, die Remote gehostet wird (oder auf einem nicht komprimierten Share)

PSExec – sowohl das Sysinterals-Tool selbst als auch seine Cobalt Strike-Implementierung werden für die Remote-Payload-Ausführung verwendet.

Geplante Remote-Aufgabe – unter Verwendung des Befehlszeilendienstprogramms SCHTASKS mit dem Flag /s, um eine Remote-Aufgabe zu erstellen, die eine abgelegte Nutzlast ausführt

WinRM – die integrierte Code-Ausführungsmethode in Cobalt Strike

EternalBlue – Ausnutzung einer Schwachstelle bei der Ausführung von Remote-Code in SMB

BlueKeep – Ausnutzung einer Schwachstelle bei der Ausführung von Remote-Code in RDP

Beharrlichkeit und Backdoors

Aus den durchgesickerten Chat-Protokollen geht hervor, dass die einzigen Persistenzmethoden, die wir gesehen haben, geplante Aufgabensind. Wir haben alle Aufgabennamen und Pfade, die wir in den Chatprotokollen gesehen haben, zu unserem GitHub-Repositoryhinzugefügt.

Andere Persistenzmethoden, die wir in einem der Handbücher von Conti erklärt gesehen haben, sind:

Zusätzlich zu den oben genannten Programmen, die zum Starten der Beacons/Reverse Shells verwendet werden, wird in den Handbüchern auch die Installation von AnyDesk und Atera erwähnt sowie die Änderung des RDP-Ports (und die Aktivierung, damit er die Windows-Firewall passieren kann) – alles vermutlich, um einen weiteren Einstiegspunkt zu haben, falls die Kommunikation verloren geht (ihr Begriff dafür ist закреп, was grob übersetzt „Befestigung [an Ort und Stelle]“ bedeutet).

Umgehung von Berechtigungen

Neben den bestehenden Tools zur lokalen Umgehung von Berechtigungen (Local Privilege Escalation, LPE), die in Cobalt Strike verfügbar sind, scheint Conti die LPE-Variante von PrintNightmare zu verwenden, um neue lokale Administratoren für Beacons zu erstellen, die als normaler Nutzer ausgeführt werden.

Abgreifen von Zugangsdaten

Die meisten Handbücher von Conti zum Sammeln von Anmeldeinformationen beziehen sich auf Mimikatz, aber ihr gesamtes Arsenal umfasst:

Mimikatz

Zerologon – Ausnutzung einer Netlogon-Schwachstelle, um eine authentifizierte Sitzung zum Domain Controller zu erhalten und das krbtgt-Kennwort zurückzusetzen

Kerberoast – zum Knacken von Kerberos-Nutzerkennwörtern aus Servicetickets

Zerologon – dieses Mal als Cobalt Strike Post-Exploitation-Modul verwendet, um eine Anmeldesitzung für den DC zu erhalten und dcsync auszuführen

Credential Stealer – wahrscheinlich eine Eigenentwicklung; durchsucht das lokale Dateisystem nach Nutzerkennwörtern, die in Textdateien und Dokumenten gespeichert sind

Umgehung von Abwehrmaßnahmen

Conti hat verschiedene Möglichkeiten, die Entdeckung zu vermeiden. Die wichtigste (und überraschendste) ist die Sicherstellung, dass die von ihnen veröffentlichten Tools gar nicht erst eine Entdeckung auslösen.

Die Dokumentation von Conti enthält den Nachweis, dass sie ihre Tools und Techniken gegen eine Reihe von bekannten Antivirenprogrammen testen. Dazu gehört das Testen, dass ihre Dropper und Injektoren verschiedene Antivirenprogramme nicht auslösen. Dafür verwenden sie sowohl lokale Rechner, auf denen die Antiviren-Engines laufen, als auch dyncheck, eine Plattform, die den Upload und die Analyse von Proben ermöglicht (ähnlich wie VirusTotal, obwohl es im Moment nicht zugänglich zu sein scheint).

Insbesondere interessieren sich die Angreifer für die folgenden Antiviren-Engines:

Windows Defender

ESET Nod32

Avast Home

Kaspersky Antivirus

Bitdefender

Darüber hinaus hat Conti einige Anleitungen zum Abschalten von Windows Defender, entweder durch Manipulation der Host-Richtlinie, um ihn zu deaktivieren, oder durch Beenden seines Dienstes. Es scheint, dass dem Dienst besondere Aufmerksamkeit geschenkt wird, wahrscheinlich aufgrund seiner weit verbreiteten Nutzung in den Zielunternehmen.

Die hartnäckige Backdoor erhält Command and Control-Adressen über verschleierte Methoden, was ebenfalls dazu beiträgt, die Entdeckung zu umgehen:

emercoin dns

Google-Cache

bitcoin-Transaktionen

Vom Speichern von Dateien auf der Festplatte wird abgeraten, und Skripte/Lolbins sind die bevorzugte Arbeitsweise. Auf der Festplatte gespeicherte Dateien sollten mit Steganographie (in Bildern oder Zertifikatdateien) oder auf eine Weise, die leicht aufgelistet werden kann (Registry, Dateiströme), ausgeblendet werden.

Mitigationen

Da die Angriffsfläche vielfältig ist, sollte auch Ihre Verteidigung vielschichtig sein – es gibt keine einzige Lösung, die Sie sofort sichert und schützt. Wie wir in der Angriffsmethodik sehen können, gibt es einen ausgeklügelten Prozess, bevor die erste Ransomware-Instanz eingesetzt wird, was uns reichlich Gelegenheit gibt, den Angriff zu erkennen und darauf zu reagieren.

Eine Korrelation zwischen Angriffsmethode und deren Abwehr finden Sie unter Zusammenfassung: Contis Toolkit.

Zugriffskontrolle und ZeroTrust

Conti verlässt sich in hohem Maße auf die bestehenden Nutzer und ihre Zugangsdaten für die laterale Netzwerkbewegung und den Zugang. Die Kontrolle darüber, wer auf was und wo zugreifen kann, und die bewusste Trennung von Power-Usern und alltäglichen Aktivitäten kann den Prozess der lateralen Netzwerkbewegung stark behindern und verlangsamen. Außerdem bietet sie eine wesentlich größere Erkennungsoberfläche.

Segmentation

Neben der Kontrolle des Nutzerzugriffs können Sie auch die Kommunikationswege kontrollieren. Die Deaktivierung von Protokollen, die für laterale Netzwerkbewegung missbraucht werden können (RPC, RDP, WinRM, SSH usw.), zwischen Nutzerendpunkten, die Einschränkung des Zugriffs auf Dateifreigaben (oder die vollständige Deaktivierung auf allen Geräten, die keine Dateiserver sind) und die Einschränkung des Zugriffs auf Datenbanken und Backup-Server können die Angriffsfläche Ihres Netzwerks erheblich verringern.

Für etwas mehr Granularität können die Methoden der lateralen Netzwerkbewegung, die auf RPC beruhen (wie z. B. Remote WMI, geplante Remote-Aufgaben und psexec), auch auf Betriebssystemebene gesteuert werden, indem RPC-Filterverwendet werden.

Web Application Firewall

Bevor sich ein Angriff in Ihrem Netzwerk ausbreiten kann, muss der Angreifer in Ihrem Netzwerk Fuß fassen. In den Fällen von Conti umfassen die anfänglichen Zugriffs-Crawler und Vektoren Phishing (Mail-Spambot) und die Ausnutzung von Internet-Diensten (OWA, SQL-Injection, Apache Tomcat cgi-bin). In den meisten Fällen sollte eine gute Web Application Firewall die meisten Versuche von Angreifern blockieren, im Netzwerk Fuß zu fassen.

Softwarebestand und Patch-Management

Wenn Sie verfolgen, welche Software installiert ist und wo, können Sie unerwünschte Zusätze entdecken. Dies gilt sowohl für Contis Atera- und AnyDesk-Backdoors als auch für andere Angriffe. (Damit meinen wir LAPSUS$, mit seinem Procexp und ProcessHacker.) Darüber hinaus kann das Patch-Management eine probate Lösung sein. Keiner der in diesem Blog besprochenen Exploits ist neu; Patches dafür wurden vor langer Zeit veröffentlicht. Trotzdem konnten Conti und andere Gruppen erfolgreich sein, weil viele Server noch nicht gepatcht sind.

Malware-Erkennung – EDR/AV

Dies ist die letzte Verteidigungslinie für die Rechner im Netzwerk. Eine gute (und aktuelle) EDR- (Endpoint Detection and Response) oder Antivirenlösung (AV) kann helfen, die bei dem Angriff verwendeten Tools zu erkennen und zu blockieren. Es ist ein Katz-und-Maus-Spiel (wie wir gesehen haben, testet Conti, ob ihre Tools die Erkennung umgehen), aber es ist besser, eine Katze zu haben, die manchmal Mäuse fängt, als keine Katze und dafür eine Mäuseplage.

Einige EDRs behaupten heute auch, dass sie Ransomware heuristisch erkennen und verhindern können, wenn sie beginnt, Ihren Host zu verschlüsseln. Wir werden keine Aussagen über die Effizienz dieser Funktion machen, aber es ist eine Überlegung wert.

Fazit

Obwohl noch vieles über Conti und andere Ransomware-Gruppen unbekannt ist, haben diese Dokumente der Sicherheitsgemeinschaft einen Einblick in eine cyberkriminelle Organisation aus erster Hand gegeben. Diese Informationen sind von unschätzbarem Wert, um den Kampf gegen sie und gegen Ransomware im Allgemeinen fortzusetzen.

Die Aussage, dass wir die Sichtweise des Angreifers verstehen müssen, ist zu einer Floskel geworden, aber es steckt viel Wahrheit darin. Wenn wir Conti als ein Unternehmen betrachten, dessen Vermarktungsstrategie durchgesickert ist, können wir in gewisser Weise als seine Konkurrenten auftreten und sein eigenes geistiges Eigentum gegen sie verwenden.

Keines der Tools, die Conti verwendet, ist besonders neu. Die Hacker von Conti haben viele Tools und Methoden, die sie einsetzen, um Zielnetzwerke zu infizieren und schließlich zu verschlüsseln, aber sie sind uns alle bekannt. Es handelt sich nicht um einzigartige Zero-Day-Bedrohungen, sondern um „allgemein bekannte“ TTPs, die auch von Red Teams überall eingesetzt werden.

Trotzdem haben sie weiterhin großen Erfolg. Wie heißt es so schön? „Wenn es nicht kaputt ist, sollte man es nicht reparieren.“ Dies unterstreicht die Idee, dass die Sicherheitsteams ihr Verteidigungskonzept gründlich überdenken müssen. Zero-Days machen vielleicht Schlagzeilen, aber die grundlegenden Angriffe bringen das Geld.

Die Beherrschung des Netzwerks ist das Ziel. Wenn von Ransomware die Rede ist, geht es in der Regel eher um den eigentlichen Akt der Verschlüsselung. Die Wahrheit, die wir mit diesem Beitrag aufzeigen wollten, ist jedoch, dass es einen langen Prozess gibt, der stattfinden muss, bevor eine Verschlüsselung überhaupt beginnen kann. Diesmal stützen wir uns bei unserer Diskussion auf die Dokumentation der Ransomware-Hacker. Betrachtet man das Verhältnis zwischen der Hacking-Dokumentation und der Verschlüsselungsdokumentation, so wird deutlich, dass das Hauptproblem beim Hacking liegt (Einbruch in das Netzwerk, laterale Netzwerkbewegung und Ausbreitung, Vermeidung der Entdeckung) und nicht nur bei der Datenverschlüsselung und -exfiltration.

Das ist eine Art Silberstreif am Horizont. Dieses Wissen zeigt, dass die Erkennungsfläche, die wir als Verteidiger nutzen können, viel größer ist, als es scheint – wir müssen nur die Hand ausstrecken und sie nutzen. Nur weil diese TTPs nicht neu sind, sind sie nicht trivial – sonst würden sie nicht von einer der erfolgreichsten heute aktiven Ransomware-Gruppen verwendet werden. Diese Dokumentation und Analyse zeigt, dass wir als Community Ransomware ganzheitlicher betrachten müssen und nicht nur die Verschlüsselung. Wenn wir uns in erster Linie auf den Verschlüsselungsaspekt von Ransomware konzentrieren, entgeht uns eine große Erkennungsfläche, die den Unterschied zwischen einem Vorfall und einer Schlagzeile ausmachen könnte.

Zusammenfassung: Contis Toolkit

In der folgenden Tabelle haben wir die TTPs von Conti und mögliche Maßnahmen zu deren Eindämmung zusammengefasst:

Kategorie |

Methode |

Beschreibung |

Abwehr |

|---|---|---|---|

| Angriffstools | Kommerzielle Tools für Remote-Zugriff, die für Red Teams entwickelt wurden, aber oft von Malware-Betreibern missbraucht werden |

• EDR/AV • Segmentation • Zugriffskontrolle |

|

Trojaner-Spyware |

|||

Laterale Netzwerkbewegung |

Kostenloses Microsoft-Tool für die Remote-Programmausführung |

• Segmentation • Zugriffskontrolle |

|

Microsoft-Verwaltungsfunktion für die Remote-Programmausführung |

|||

Windows-Dienst und -Protokoll für die Remote-Host-Verwaltung |

|||

Eine Schwachstelle bei der Codeausführung aus der Ferne in Microsoft RDP |

• Patch-Management • Segmentation • Zugriffskontrolle |

||

Eine Schwachstelle bei der Codeausführung aus der Ferne in Microsoft SMB |

|||

Umgehung von Berechtigungen |

PrintNightmare |

Eine Sicherheitslücke in der Codeausführung aus der Ferne im Windows Print Spooler-Dienst |

• Patch-Management

|

Abgreifen von Zugangsdaten |

Open-Source-Dumper für Anmeldedaten |

• EDR/AV

|

|

Eine Elevation of Privilege-Schwachstelle in MS-NRPC |

• Patch-Management • Segmentation • Zugriffskontrolle |

||

Backdoor |

Remotezugriff-Software |

• Software-Bestandsverwaltung |

|

Ablegen von Webshells auf angegriffenen Webservern |

• EDR/AV

|

||

Windows Remote-Desktop-Protokoll |

• Segmentation • Zugriffskontrolle |

||

Verschiedene Persistenzmethoden zum Laden eines Bot/Droppers |

• EDR/AV |

||

Vermeidung der Erkennung |

Deaktivieren des Virenschutzes, um die Malware-Erkennung zu verhindern |

• EDR/AV • Software-Bestandsverwaltung |

|

Codieren von C2-Adressen und Kommunikation, um die Erkennung zu verhindern |

• EDR/AV • IDS |

||

Erstzugang |

Outlook Web Access (OWA) |

Brute-Force-Methode, die den Zugriff auf die Outlook-Weboberfläche erzwingt, um Phishing-E-Mails zu verbreiten |

• Web Application Firewall |

Brute-Force-Methode, die den Zugriff auf internetfähige Server mit offenem RDP erzwingt |

• Segmentation • Zugriffskontrolle |

||

Versuch der SQL-Injection auf Websites mit Nutzereingabe |

• EDR/AV • IDS • Web Application Firewall |

||

Verwendung von Exploit-Kits auf Druckern, die für das Internet offen sind |

• Patch-Management • Segmentation • Zugriffskontrolle |

||

Versuch, Apache Tomcat-Server auszunutzen |

• Web Application Firewall |

||

Verwendung eines Spambots zur Verbreitung von Phishing-E-Mails auf kompromittierten Postfächern/Hosts |

• EDR/AV |

Referenzen:

Obwohl wir alle Dokumentationsdateien aus dem Leak gelesen haben, enthielten einige Dateien mehr Informationen als andere. Wir haben alle Dateien aufgelistet, die die Informationen enthalten, die zum Schreiben dieses Blogposts verwendet wurden. Wir folgen der Ordnerstruktur von vx-underground.

Conti Toolkit Leak/

Мануали для работяг и софт/

MANUALS/

МАНУАЛ.txt

Заменяем sortiert адфиндера.txt

ПРОСТАВЛЕНИЕ.txt

Меняем RDP порт.txt

по отключению дефендера.txt

ПЕРВОНАЧАЛЬНЫЕ ДЕЙСТВИЯ.txt

CobaltStrike MANUAL_V2 .docx

Conti Documentation Leak/

docs/

modules/

ТЗ доработка модуля распространения.txt

ТЗ автоматизация чистки.txt

требования к лоадеру.txt

ТЗ бэкдор.txt

сканер apache tomcat.txt

ТЗ брут OWA.txt

ТЗ сканер rdp.txt

ТЗ сканер sql инъекций2.txt

ТЗ сканер принтеров.txt

ТЗ спамбот.txt

misc/

ТЗ автоматизация группового тестирования в криптопанели.txt

management/

чистка АВ.txt

быстрый старт хакера.txt