Manuales del hacker de Conti: leídos, revisados y analizados

Resumen ejecutivo

Los investigadores de Akamai Security han revisado y analizado la documentación interna que se filtró del grupo de Conti para comprender las herramientas y técnicas que utiliza un grupo de ransomware moderno.

Conti es una banda de ransomware con unos ingresos estimados de casi 200 millones de dólares y se considera uno de los grupos de ransomware más exitosos del mundo.

El análisis revela una lista de técnicas y procedimientos concretos (TTP) e indicadores de riesgo (IoC) empleados por el grupo, así como posibles técnicas de mitigación que pueden utilizar los equipos azules.

Estos escenarios de ataque son multienfoque y están orientados al detalle. Han encontrado una fórmula que sigue funcionando: recopilar credenciales, propagar, repetir.

La documentación de ataque muestra un fuerte enfoque en la propagación de la red "manos en el teclado", lo que denota la necesidad de una protección sólida contra el movimiento lateral y su papel fundamental en la defensa contra el ransomware.

Estos TTP son ya conocidos, pero resultan altamente efectivos. Se trata de un recordatorio del arsenal que está a disposición de grupos de ataque como Conti, y puede dar una idea de las herramientas que suelen utilizar otros grupos. El estudio de estos TTP ofrece a los equipos de seguridad una "primicia" en el modus operandi de los atacantes en un esfuerzo por estar mejor preparados contra ellos.

El énfasis del grupo en su documentación sobre el hackeo y la propagación práctica, en lugar del cifrado, debe impulsar a los defensores de la red a enfocarse en esas partes de la intrusión, en lugar de centrarse en la fase de cifrado.

Introducción

Conti es un famoso grupo de ransomware que se dirige a organizaciones de altos ingresos. Se les detectó por primera vez en 2020 y parece que tienen su base en Rusia. Se cree que este grupo es el sucesor del grupo de ransomware Ryuk. Según Chainalysiseste grupo de ransomware fue el grupo de ransomware con mayor recaudación en 2021, con unos ingresos estimados de al menos 180 millones de dólares.

El 27 de febrero de 2022 se creó el usuario de Twitter @contileaks y comenzó a filtrar documentos internos y registros de chat del grupo, así como las direcciones de algunos de sus servidores internos y código fuente. Está ampliamente asumido en la comunidad que se trataba un miembro interno que filtró los documentos tras tener una disputa sobre el apoyo público del grupo al gobierno ruso durante el conflicto ruso-ucraniano; pero, la persona que hay tras de la cuenta de Twitter contileaks afirma ser un investigador ucraniano independiente.

Aunque ya ha habido fugas como esta en el pasado (por lo general, debido a intereses personales de los operadores), lo que hace que esta sea particularmente interesante es la gran cantidad de información que se filtró. Independientemente de las circunstancias, estos documentos aportan a la comunidad una información poco frecuente sobre el modus operandi de estos grupos de ataque a gran escala, qué utilizan y cómo piensan en general.

Naturalmente, ha habido una cobertura significativamente grande de noticias sobre estos documentos, especialmente de los registros de chat, que han abierto una ventana en las conexiones humanas dentro de un grupo de ciberdelincuencia. Sin embargo, hasta ahora no se ha escrito mucho sobre las herramientas, técnicas y procedimientos del grupo.

En un esfuerzo por obtener esta información, hemos decidido centrarnos en la documentación interna, que incluye pautas para los operadores para la selección de objetivos, la piratería y el uso de sus herramientas. Creemos que estos TTP y metodologías también deberían proporcionar información sobre otros operadores de ransomware, lo que nos permite ponernos en el lugar de estos atacantes, comprender sus formas de operar y preparar nuestras defensas en consecuencia.

En esta entrada de blog, analizamos la metodología y las herramientas de ataque utilizadas por el grupo de ransomware Conti, tal como se desprende de su documentación filtrada. Si quiere saber cómo defenderse usted mismo y a su red, o simplemente quiere una lista rápida de sus TTP, puede saltarse a nuestras secciones de Mitigación o resumen.

Metodología de ataque de Conti

Al igual que muchos grupos de ciberdelincuencia modernos, Conti opera como un negocio. Como se describe en este artículo de Wired, este grupo es capaz de obtener ganancias (algunos operadores han declarado ganancias personales de casi 100 000 dólares), aumentar su operación y agregar nuevos operadores, además de tener incluso un CEO. Como parte de su operación comercial, Conti emplea un "proceso de incorporación" para nuevos operadores, regulado por manuales que detallan su metodología y modus operandi. En estos manuales, encontramos información importante sobre cómo se propaga Conti dentro de las redes, qué objetivos seleccionan y qué herramientas utilizan.

Curiosamente, Conti es conocido por ser un grupo de ataque de doble extorsión: Contiene exfiltra y cifra datos para garantizar el pago. Los datos exfiltrados se utilizan para chantajear a una empresa para que pague el rescate o se venden al mejor postor. De esta manera, incluso si hay copias de seguridad disponibles, las empresas se sienten presionadas a pagar para evitar los daños causados por una fuga. Este método fue popularizado inicialmente por el grupo de ransomware Maze, que se cerró supuestamente en 2020, siendo reclutados muchos de sus miembros en Conti.

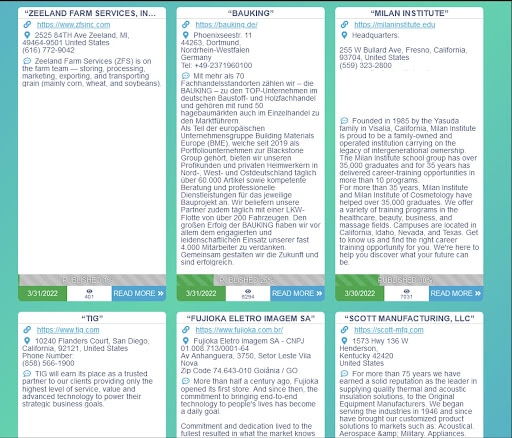

Como se muestra en las capturas de pantalla incluidas a continuación, tomadas del sitio de Conti, Conti funciona con una especie de calendario de publicaciones: una vez que han alertado a la organización de la extorsión, van publicando cada vez más de los datos que han exfiltrado, mientras la víctima siga sin pagarlos. El grupo no parece tener una pauta de precio de rescate predefinida, según algunos registros de chat filtrados que muestran a los miembros del grupo analizando el precio de rescate para las víctimas.

Sitio web de Conti's Leak, página principal

Sitio web de Conti's Leak, página principal

La filtración se compone de dos documentos que resumen la metodología de ataques de red de Conti y sus objetivos de propagación. Estos documentos están dirigidos a los operadores/asociados de piratería del grupo. No hemos visto documentación ni manuales sobre las prácticas de acceso inicial, solo documentos diseñados para varios rastreadores de Internet. Creemos que esto puede indicar que este vector se automatiza de algún modo. Las pautas del operador se utilizan después realizar la filtración inicial.

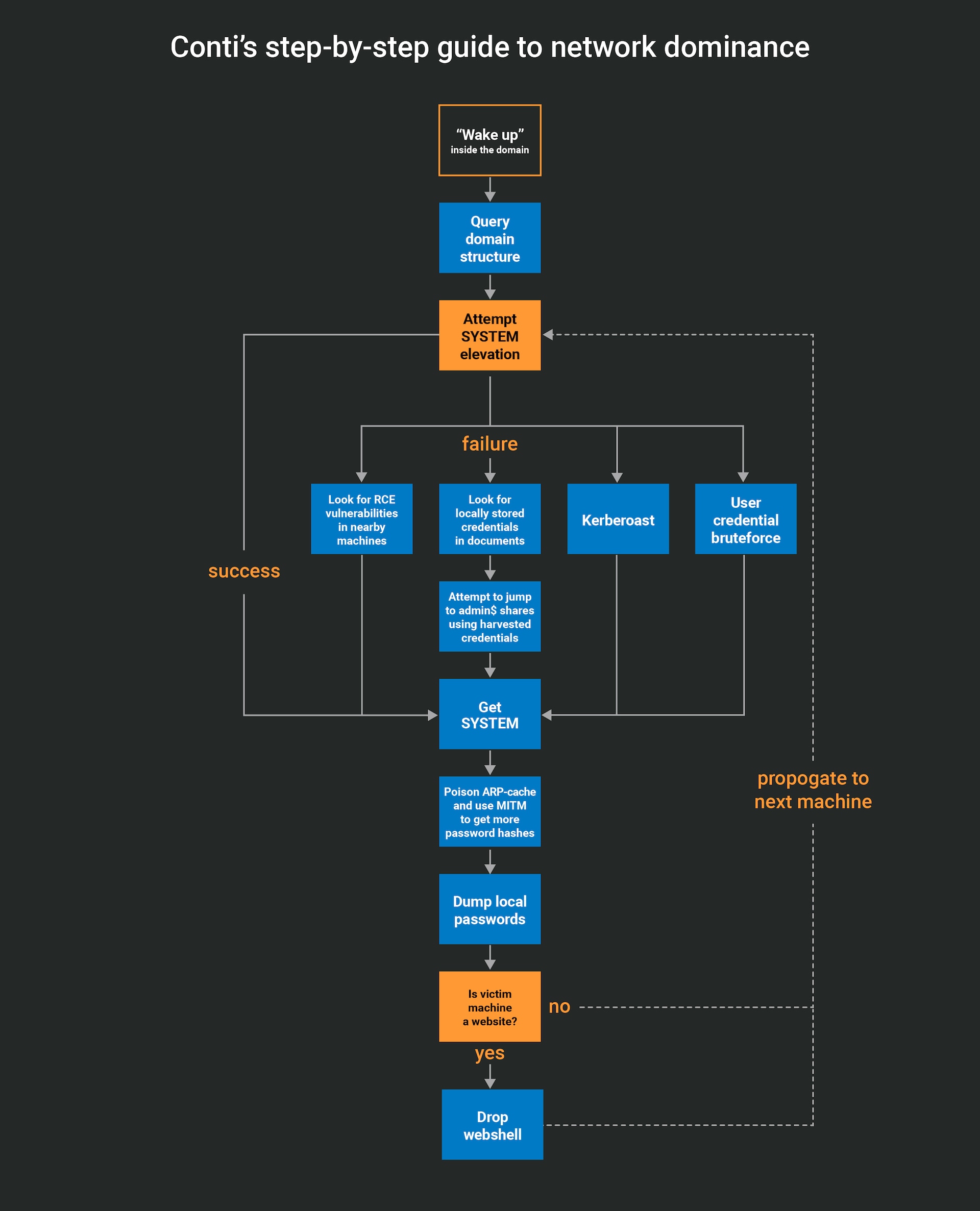

Ambos documentos describen la misma metodología, que se puede resumir como "recopilar credenciales, propagar, repetir". Como se mencionó anteriormente, se supone que un operador tiene acceso a una máquina de la red. Después, su objetivo es comenzar a propagando a través de la red, primero intentando volcar y descifrar las contraseñas, o mediante la fuerza bruta. A continuación, se le indica al operador que utilice las credenciales en la siguiente máquina, expandiendo su alcance y, a continuación, repetir el paso uno. Asimismo, se les enseña a los operadores que el cifrado no comienza hasta que se alcanza el dominio de la red, lo que garantiza que se maximice el impacto.

La doctrina de ataque de Conti no es una novedad. El uso de herramientas eficaces y la persistencia parecen dar resultado. El proceso parece ser principalmente "manos en el teclado"; mientras que algunas funciones pueden escribirse o automatizarse, por lo general se espera que los operadores realicen el trabajo de robar credenciales y tomar decisiones conscientes sobre la propagación en la red.

Objetivos de propagación de la red

En primer lugar, el objetivo de Conti es alcanzar el controlador de dominio (DC). Los operadores tienen instrucciones de abrirse camino hasta el DC a través del mencionado proceso de robo de credenciales y expansión. Dado que el proceso parece ser en gran medida manual, esto permite a los operadores de Conti un nivel de discreción en la elección de objetivos. Una vez que se encuentran las credenciales del administrador del dominio, los operadores de Conti tienen acceso a una serie de activos críticos:

registros de inicio de sesión de la mayoría de la red para analizar el comportamiento del usuario

Registros de DNS para la mayoría del dominio, que se pueden utilizar para inferir el uso

Hashes de contraseñas

Puntos focales para el movimiento lateral

Este enfoque en el DC refuerza la idea de que la fase de propagación de la red es crucial para el ataque. Desde el DC, los atacantes pueden extraer la mayoría (si no todas) de las credenciales que necesitan para acceder a toda la red. Además, como normalmente se almacena allí más configuración de dominios, los atacantes suelen obtener mucha información sobre la propia red y sus joyas de la corona.

|

Conti define las joyas de corona como recursos compartidos de archivos de red y otras máquinas que contienen datos que se pueden exfiltrar. Estos datos incluyen:

correos electrónicos, listas de direcciones e información de contacto

Bases de datos

Código fuente

Información de cuentas

Documentos de diseño

Contraseñas/credenciales de otras redes

Carteras digitales

Guía paso a paso de Conti para el dominio de la red

Conti ilustra su doctrina con una guía técnica paso a paso para obtener dominio de la red. Lo siguiente es una traducción casi literal de su método, pero un poco más organizada que el texto original. Requiere cierta comprensión técnica de las herramientas y los procesos utilizados. Sin embargo, para aquellos involucrados en defender su organización contra ataques similares, o para aquellos que buscan emular un ataque de Conti, se puede obtener información valiosa sobre el tipo de telemetría que debe aparecer durante las fases de movimiento lateral y de derivación de privilegios.

Es probable que no todos los operadores sigan esto al pie de la letra, pero debería arrojar algo de luz sobre el razonamiento de la banda Conti. Si le interesa más saber cómo mitigar la amenaza que propia amenaza en sí, puede ir directamente a nuestra sección Mitigación .

1. Consultar la estructura del dominio (mediante adfind, net view, etc.) a. A veces, las contraseñas aparecerán inmediatamente en el resultado de esas herramientas, bajo algunos comentarios 2. Tratar de elevar los derechos del SISTEMA 3. Si es posible: a. Envenenar la caché ARP e interceptar los hashes de contraseñas de otras máquinas de la red b. Volcar los hashes de contraseñas locales 4. Si no: a. Intentar ver si se puede acceder a otras máquinas de la red, específicamente si se puede acceder a su recurso compartido admin$ i. Si es así, saltar ahí obtener los derechos del SISTEMA b. Buscar vulnerabilidades RCE en la red c. Intentar utilizar Kerberoast para obtener más hashes de contraseñas d. Para redes pequeñas, también es posible intentar forzar las contraseñas de usuario i. Se hace un énfasis especial en probar los límites de bloqueo de fuerza bruta antes de intentarlo 5. Para cualquier servidor con un directorio de inetpub grabable, soltar un aspx webshell 6. Explorar la red para buscar otras rutas de propagación |

Kit de herramientas de Conti

Para lograr sus objetivos de propagación e infiltración en la red, Conti emplea varias herramientas, la mayoría de ellas no son creación de Conti. De hecho, solo el encriptador, el troyano y el inyector parecen ser patentadas, pero, para el movimiento lateral, la propagación y la exfiltración, Conti parece usar una gran cantidad de herramientas que deberían ser familiares tanto para equipos rojos como azules: Cobalt Strike, Mimikatz y PsExec, por nombrar algunos.

Aunque algunos lectores esperan ver 0days y herramientas patentadas, la filtración demuestra que la efectividad de una herramienta o técnica no está directamente relacionada con lo novedosa o desconocida que es. Se aconseja a los lectores que presten mucha atención a las herramientas y técnicas que se filtraron de la documentación de Conti en un esfuerzo por tener una mitigación más efectiva de estos TTP en su propia defensa.

|

Acceso inicial

Antes de que Conti pueda comenzar a causar estragos dentro de la red, primero tiene que irrumpir en ella y abrirse paso. Como se mencionó anteriormente, no hay nada en la documentación que describa este proceso; más bien, parece que Conti ha desarrollado varios rastreadores y escáneres que rastrean Internet en busca de servidores explotables/filtrables. Estos rastreadores le otorgarán ese acceso inicial a una red víctima, o los marcarán como filtrable para sus operadores y afiliados.

⚠La siguiente lista se creó a partir de los documentos de diseño. No estamos seguros de si realmente se implementan. |

Servicio |

Lógica de rastreo |

Apache Tomcat |

Examinar servidores Tomcat e intentar explotar la vulnerabilidad cgi-bin |

Outlook Web Access (OWA) |

Rastreador de Internet y forzador de credenciales |

Protocolo de escritorio remoto (RDP) |

Examinar servidores abiertos a RDP desde Internet e intentar forzar los detalles de inicio de sesión. Es independiente del puerto y no depende de que RDP esté en TCP 3389. |

Contacto de venta cualificado (SQL) |

Examinar los sitios web que tienen entradas de usuario e intentar utilizar la inyección de SQL en ellos |

Impresoras |

Buscar impresoras a las que se pueda acceder desde Internet e intentar explotarlas utilizando PRET |

Correo electrónico |

Spambot automático, capaz de enviar correos electrónicos de phishing desde el buzón local |

Movimiento lateral

Además de los documentos de metodología, hay manuales adicionales con ejemplos y guías concretos sobre la implementación del movimiento lateral; las técnicas que se enumeran aquí se agregan de todos ellos, ordenados por la cantidad de ejemplos/referencias a cada uno (en orden de más a menos destacado):

Remote Windows Management Instrumentation (WMI): se utiliza para activar cargas útiles de forma remota mediante el proceso /node:.. process call create

Curiosamente, los atacantes a veces lo usan realmente para activar un trabajo BITS para descargar el malware alojado de forma remota (o en un recurso compartido filtrado)

PsExec: tanto la herramienta Sysinternals como su implementación de Cobalt Strike se utilizan para la ejecución remota de la carga útil

Tarea remota programada: uso de la utilidad de línea de comandos SCHTASKS con el indicador /s para crear una tarea remota para ejecutar una carga útil colocada

WinRM: este es el método de ejecución de código incorporado en Cobalt Strike

EternalBlue — explotando una vulnerabilidad de ejecución remota de código en SMB

BlueKeep — explotando una vulnerabilidad de ejecución remota de código en RDP

Persistencia y puertas traseras

En los registros de chat filtrados, los únicos métodos de persistencia que hemos visto son tareas programadas. Hemos agregado todos los nombres de tareas y rutas que hemos visto en los registros de chat a nuestro Repositorio de GitHub.

Otros métodos de persistencia que hemos visto explicados en uno de los manuales de Conti incluyen:

Además de lo anterior, que se utiliza para lanzar sus balizas/shells inversos, los manuales también mencionan cómo instalar AnyDesk y Atera, así como cambiar el puerto RDP (y permitir que pase a través del firewall de Windows); todo ello presumiblemente para tener otro punto de entrada en caso de que se pierda la comunicación (su término para esto es закреп, que se traduce algo así como atornillado [en su lugar]).

Derivación de privilegios

Además de las herramientas de derivación de privilegios (LPE) locales existentes disponibles en Cobalt Strike, parece que Conti utiliza la variante LPE de PrintNightmare para crear nuevos administradores locales para las balizas que se ejecutan como usuario habitual.

Recopilación de credenciales

La mayoría de los manuales de recopilación de credenciales de Conti hacen referencia a Mimikatz, pero su arsenal completo incluye:

Mimikatz

Zerologon: explota una vulnerabilidad de netlogon para obtener una sesión autenticada en el controlador de dominio y restablecer la contraseña krbtgt

Kerberoast: se utiliza para descifrar las contraseñas de usuario de servicio de Kerberos desde los tickets de servicio técnico

Zerologon: esta vez se utiliza como módulo posterior al ataque de Cobalt Strike para adquirir un inicio de sesión en el DC para ejecutar dcsync

Ladrón de credenciales: probablemente un desarrollo interno; escanea el sistema de archivos local para buscar contraseñas de usuario almacenadas en archivos de texto y documentos

Evasión de defensas

Conti tiene varias maneras de evitar la detección. La principal (y más sorprendente) es garantizar que las herramientas que lanzadas no activen la detección en primer lugar.

La documentación de Conti incluye evidencias de que prueban sus herramientas y técnicas frente a varios antivirus conocidos. Estos incluyen pruebas de que sus droppers e inyectores no activan varios motores antivirus. Para ello, utilizan ambas máquinas locales que ejecutan los motores antivirus y dyncheck, una plataforma que permite la carga y el análisis de muestras (similar a VirusTotal, aunque parece no estar disponible en este momento).

En particular, los atacantes están interesados en los siguientes motores antivirus:

Windows Defender

ESET Nod32

Avast Home

Antivirus Kaspersky

Bitdefender

Además, Conti tiene algunos manuales para cerrar Windows Defender, ya sea mediante la manipulación de la política del host para desactivarlo o mediante la eliminación de su servicio. Parece que se presta especial atención al servicio, probablemente debido a su amplio uso en las organizaciones objetivo.

La puerta trasera persistente recibe direcciones de comando y control a partir de métodos ofuscados, lo que también ayuda a evadir la detección:

emercoin dns

Caché de Google

Transacciones de bitcoin

Se desaconseja guardar archivos en el disco y se prefiere trabajar con scripts/lolbins. Los archivos guardados en el disco deben ocultarse utilizando esteganografía (en imágenes o archivos de certificado) o de una manera que se pueda enumerar fácilmente (registro, flujos de archivos).

Mitigación

Debido a que la superficie de ataque es polifacética, su defensa también debe tener varias capas: no hay una sola solución que pueda mantenerlo seguro e inmediatamente. Como podemos ver en la metodología de ataque, hay un proceso sofisticado antes de implementar la primera instancia de ransomware, lo que nos da una gran oportunidad de detectar y responder al ataque.

Para obtener una correlación entre el método de ataque y su mitigación, consulte el Resumen: Kit de herramientas de Conti.

Control de acceso y ZeroTrust

Conti confía mucho en los usuarios existentes y en sus credenciales para el movimiento lateral y el acceso. Imponer un control sobre quién puede acceder a qué y dónde, y separar deliberadamente a los usuarios avanzados de las actividades diarias, puede inhibir y ralentizar en gran medida el proceso de movimiento lateral. También permite obtener una superficie de detección mucho mayor.

Segmentación

Además de controlar el acceso de los usuarios, también puede controlar las rutas de comunicación. Deshabilitando protocolos que se pueden utilizar de forma indebida para el movimiento lateral (RPC, RDP, WinRM, SSH, etc.) entre los terminales, la restricción del acceso a los recursos compartidos de archivos (o la desactivación de estos en cualquier cosa que no sea un servidor de archivos) y la limitación del acceso a las bases de datos y servidores de copia de seguridad pueden reducir en gran medida su superficie de ataque de red.

Para una granularidad adicional, los métodos de movimiento lateral que dependen de RPC (como WMI remoto, tareas remotas programadas y psexec) también se pueden controlar a nivel del sistema operativo, mediante filtros RPC.

Firewall de aplicaciones web

Antes de que cualquier ataque se pueda propagar dentro de su red, el atacante debe tener un acceso a ella. En los casos de Conti, sus rastreadores y vectores de acceso inicial incluyen phishing (spambot de correo) y servicios de explotación orientados a Internet (OWA, inyección SQL, Apache Tomcat cgi-bin). En la mayoría de los casos, un buen firewall de aplicación web debería bloquear la mayoría de los intentos de atacante para obtener ese acceso inicial en la red.

Inventario de software y gestión de parches

Mantener un registro de qué software está instalado y dónde está instalado puede ayudar a detectar adiciones no deseadas. Esto aplica a las puertas traseras de Conti, Atera y AnyDesk, y también para otros ataques. (Looking at you, LAPSUS$, con su procexp y ProcessHacker). Además, la gestión de parches también puede mantener las castañas fuera del fuego. Ninguno de los ataques analizados en este blog es reciente; los parches se publicaron hace mucho tiempo. A pesar de ello, Conti y otros grupos han sido capaces de tener éxito porque muchos servidores permanecen sin parche.

Detección de malware: EDR/AV

Esta es la última línea de defensa de las máquinas de la red. Una buena (y actualizada) solución de detección y respuesta de terminales (EDR) o antivirus (AV) puede ayudar a detectar y bloquear las herramientas utilizadas durante el ataque. Es el juego del gato y el ratón, (como hemos visto que Conti prueba si sus herramientas evitan la detección), pero es mejor tener un gato que a veces atrapa a los ratones que no tener gato y una plaga de ratones.

Algunas EDR actuales también afirman ser capaces de detectar y prevenir el ransomware de forma heurística, cuando comienza a cifrar su host. No haremos afirmaciones sobre la tasa de eficacia de esta característica, pero es algo que se debe considerar.

Conclusión

Aunque todavía hay mucho que se desconoce sobre Conti y otros grupos de ransomware, estos documentos han dado a la comunidad de seguridad una mirada directa a una organización ciberdelincuente. Esta información es muy valiosa para seguir la lucha contra ellos y contra el ransomware en general.

Se ha convertido en un tropo decir que necesitamos comprender el punto de vista del atacante, pero hay mucha verdad en ello. Al observar a Conti como una operación comercial cuya estrategia de salida al mercado se filtró, podemos actuar como sus competidores en cierto sentido, utilizando su propia propiedad intelectual en su contra.

Ninguna de las herramientas que utiliza Conti es particularmente nueva. Los operadores de Conti tienen muchas herramientas y métodos que emplean para infectar y, finalmente, cifrar las redes objetivo, pero todos son conocidos para nosotros. No son amenazas únicas de día cero, sino que son TTP de "conocimiento común" que también son empleadas por equipos rojos en todas partes.

A pesar de ello, aún tienen un gran éxito. "Si no está roto, no lo arregles", como se suele decir. Esto respalda la idea de que los equipos de seguridad deben analizar detenidamente su forma de abordar la defensa. Puede que cero días ocupe los titulares, pero los ataques fundacionales son los que dan dinero.

La dominación de la red es el objetivo. Por lo general, cuando se analiza el ransomware, se hace más hincapié en el acto real de cifrado. Sin embargo, la verdad que queríamos mostrar con esta entrada es que hay un largo proceso que tiene que darse antes de que cualquier encriptación pueda siquiera comenzar. Esta vez, nuestra exposición está respaldada por la documentación real del operador de ransomware. Teniendo en cuenta la relación entre la documentación de pirateo y la documentación de cifrado, queda claro que el problema principal es el pirateo (filtración de la red, movimiento lateral y propagación, evitando la detección), en lugar de solo el cifrado y la exfiltración de datos.

En realidad, esto es algo positivo. Este conocimiento demuestra que la superficie de detección que nosotros, como los defensores, podemos emplear es mucho más amplia de lo que parece, solo tenemos que extender la mano y utilizarla. El hecho de que estos TTP no sean nuevos no los hace triviales; si lo fueran, uno de los grupos de ransomware más exitosos no estaría usando en la actualidad. Esta documentación y este análisis corroboran que, como comunidad, debemos analizar el ransomware de manera más holística que solo en el cifrado. Si nos centramos principalmente en el aspecto del cifrado del ransomware, nos estamos perdiendo en una amplia superficie de detección, que podría ser la diferencia entre un incidente y un titular.

Resumen: Kit de herramientas de Conti

Hemos agregado la siguiente tabla de TTP de Conti y las posibles medidas de mitigación para ellos:

Categoría |

Método |

Descripción |

Mitigación |

|---|---|---|---|

| Herramientas de ataque | Herramientas de acceso remoto comerciales diseñadas para equipos rojos, pero que a menudo son utilizadas de forma maliciosa por operadores de malware |

• EDR/AV • Segmentación • Control de acceso |

|

Troyano spyware |

|||

Movimiento lateral |

Herramienta gratuita de Microsoft para la ejecución remota del programa |

• Segmentación • Control de acceso |

|

Función de administración de Microsoft capaz de ejecutar programas remotos |

|||

Servicio y protocolo de Windows para la administración remota de host |

|||

Una vulnerabilidad de ejecución remota de código en Microsoft RDP |

• Gestión de parches • Segmentación • Control de acceso |

||

Una vulnerabilidad de ejecución remota de código en Microsoft SMB |

|||

Derivación de privilegios |

PrintNightmare |

Una vulnerabilidad de ejecución remota de código en el servicio Window Print Spooler |

• Gestión de parches

|

Recopilación de credenciales |

Dumper de credenciales de código abierto |

• EDR/AV

|

|

Una vulnerabilidad de escalada de privilegios en MS-NRPC |

• Gestión de parches • Segmentación • Control de acceso |

||

Puerta trasera |

Software de acceso remoto |

• Administración de inventario de software |

|

Lanzamiento de webshells en servidores web vulnerados |

• EDR/AV

|

||

Protocolo de escritorio remoto de Windows |

• Segmentación • Control de acceso |

||

Varios métodos de persistencia para cargar un bot/dropper |

• EDR/AV |

||

Evitar la detección |

Deshabilitación del antivirus para evitar la detección de malware |

• EDR/AV • Administración de inventario de software |

|

Codificación de direcciones C2 y comunicación para inhibir la detección |

• EDR/AV • IDS |

||

Acceso inicial |

Outlook Web Access (OWA) |

Acceso por fuerza bruta a la interfaz web de Outlook para propagar correos electrónicos de phishing |

• Firewall de aplicaciones web |

Acceso por fuerza bruta a servidores orientados a Internet con RDP abierto |

• Segmentación • Control de acceso |

||

Intento de inyección SQL en sitios web con entrada de usuario |

• EDR/AV • IDS • Firewall de aplicaciones web |

||

Uso de kits de exploits en impresoras abiertas a Internet |

• Gestión de parches • Segmentación • Control de acceso |

||

Intento de explotar servidores Apache Tomcat |

• Firewall de aplicaciones web |

||

Uso de un spambot para propagar correos electrónicos de phishing en buzones/hosts comprometidos |

• EDR/AV |

Referencias

Aunque hemos leído todos los archivos documentales de la filtración, algunos archivos contenían más información que otros. Hemos enumerado todos los archivos que contienen la información que se ha utilizado para escribir esta entrada de blog. Seguimos la jerarquía de carpetas desde vx-underground.

Conti Toolkit Leak/

Мануали для работяг и софт/

MANUALS/

МАНУАЛ.txt

Заменяем sorted адфиндера.txt

ПРОСТАВЛЕНИЕ.txt

Меняем RDP порт.txt

по отключению дефендера.txt

ПЕРВОНАЧАЛЬНЫЕ ДЕЙСТВИЯ.txt

CobaltStrike MANUAL_V2 .docx

Conti Documentation Leak/

docs/

modules/

ТЗ доработка модуля распространения.txt

ТЗ автоматизация чистки.txt

требования к лоадеру.txt

ТЗ бэкдор.txt

сканер apache tomcat.txt

ТЗ брут OWA.txt

ТЗ сканер rdp.txt

ТЗ сканер sql инъекций2.txt

ТЗ сканер принтеров.txt

ТЗ спамбот.txt

misc/

ТЗ автоматизация группового тестирования в криптопанели.txt

management/

чистка АВ.txt

быстрый старт хакера.txt