Manuais Hacker do Conti — Lidos, Revisados e Analisados

Resumo executivo

Os pesquisadores de segurança da Akamai revisaram e analisaram a documentação interna do grupo Conti vazada para entender as ferramentas e técnicas usadas por um grupo de ransomware moderno.

Conti é uma gangue de ransomware com receita projetada em quase 200 milhões de dólares e é considerada uma das gangues de ransomware mais bem-sucedidas do mundo.

A análise revela uma lista de técnicas e procedimentos concretos (TTPs) e indicadores de compromisso (IoC) empregados pelo grupo, bem como potenciais técnicas de mitigação que podem ser utilizadas por equipes azuis.

Esses cenários de ataque são multifacetados e orientados a detalhes. Eles encontraram uma fórmula que continua a funcionar: coletar credenciais, propagar, repetir.

A documentação do ataque mostra um forte foco na propagação da rede “teclado prático”, sugerindo a necessidade de proteções fortes contra movimentos laterais e seu papel fundamental na defesa contra ransomware.

Esses TTPs são técnicas bem conhecidas, mas altamente eficazes. É um lembrete sábio do arsenal que está à disposição de grupos de ataque como Conti, e pode sugerir as ferramentas frequentemente usadas por outros grupos. Estudar esses TTPs oferece às equipes de segurança uma “visão de dentro” do modus operandi dos invasores em um esforço para se prepararem melhor contra eles.

A ênfase do grupo em sua documentação sobre hacking e propagação prática, em vez de criptografia, deve orientar os defensores da rede a se concentrarem também nas partes da cadeia de destruição, em vez de se concentrarem na fase de criptografia.

Introdução

Conti é um notório grupo de ransomware que visa organizações de receita alta. Foram detectados pela primeira vez em 2020 e parecem estar baseados na Rússia. Acredita-se que o grupo seja o sucessor do grupo de ransomware Ryuk. De acordo com o Chainalysis, o grupo de ransomware foi o maior de todos os grupos de ransomware em 2021, com uma receita estimada de pelo menos 180 milhões de dólares.

Em 27 de fevereiro de 2022, a conta do Twitter @contileaks foi criada e começou a vazar documentos internos e logs de bate-papo do grupo, bem como os endereços de alguns de seus servidores internos e código-fonte. Isso é amplamente aceito na comunidade que se tratava de um membro interno que vazava os documentos após uma disputa em relação ao suporte público do governo russo ao grupo durante o conflito russo-ucraniano, mas a pessoa por trás da conta do Twitter afirma ser um pesquisador ucraniano independente.

Embora vazamentos como este tenham acontecido anteriormente (geralmente devido aos interesses pessoais dos operadores), o que torna este particularmente interessante é a quantidade pura de informações vazadas. Independentemente das circunstâncias, esses documentos dão à comunidade um raro vislumbre de como esses grupos de ataque operam em grande escala, o que usam e como pensam em geral.

Compreensivelmente, houve uma quantidade significativa de cobertura de notícias sobre esses documentos, especialmente os logs de bate-papo, que abriram uma janela para as conexões humanas dentro de um grupo de crime cibernético. No entanto, até agora não foi escrito muito a respeito das ferramentas, técnicas e procedimentos do grupo.

Em um esforço para recolher essas informações, decidimos nos concentrar na documentação interna, que inclui diretrizes para operadores sobre seleção de alvos, hacking e uso de suas ferramentas. Acreditamos que esses TTPs e metodologias também devem dar uma visão de outros operadores de ransomware, permitindo que nos coloquemos no lugar desses invasores, entendamos suas formas de operação e preparemos nossas defesas apropriadamente.

Nesta publicação do blog, discutimos a metodologia de ataque e as ferramentas usadas pelo grupo de ransomware Conti, como se coletaram de sua documentação vazada. Se você gostaria apenas de saber como se defender a si mesmo e à sua rede, ou apenas desejar uma lista rápida de TTPs, você pode pular para o as nossas seções Mitigações ou resumo .

Metodologia de ataque do Conti

Como muitos grupos modernos de crime cibernético, o Conti opera como uma empresa. Conforme descrito neste artigo da Wired, o grupo é capaz de lucrar (alguns operadores alegaram ganhos pessoais de quase US$100 mil), aumentando sua operação e adicionando novos operadores — e até tem um CEO. Como parte de sua operação de negócios, o Conti emprega um “processo de integração” para novos operadores, regido por manuais que detalham a sua metodologia e o modus operandi. Nesses manuais, encontramos informações importantes sobre como o Conti se propaga dentro das redes, quais são os alvos selecionados e quais ferramentas eles usam.

Curiosamente, o Conti é conhecido por ser um grupo de ataque de dupla extorsão — Conti ambos exfiltram e criptografam dados para garantir o pagamento. Os dados exfiltrados são usados para chantagem de uma empresa para pagar o resgate ou vendidos ao maior concorrente. Dessa forma, mesmo se houver backups disponíveis, as empresas são pressionadas a pagar para evitar os danos que podem ser causados por um vazamento. Esse método foi popularizado pela primeira vez pelo grupo de ransomware Maze, que supostamente foi encerrado em 2020, e a partir do qual muitos membros foram recrutados para o Conti.

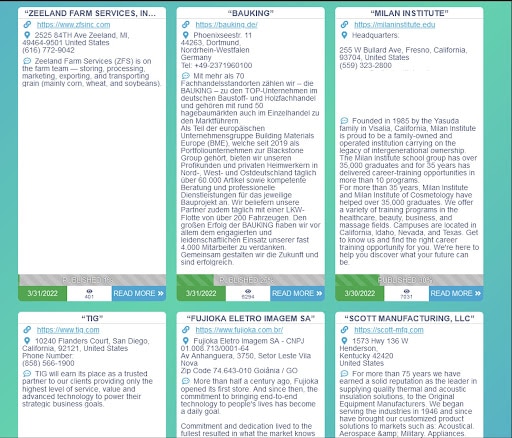

Como mostrado nas capturas de tela abaixo, tiradas do site do Conti, o Conti opera em uma linha do tempo de lançamento de tipos: Uma vez alertados sobre a organização da extorsão, liberam cada vez mais dos dados que exfiltraram, quanto mais tempo a vítima leva para pagá-los. O grupo não parece ter uma diretriz de preço de resgate predefinida, com alguns logs de bate-papo que vazaram mostrando aos membros do grupo discutindo o preço de resgate para as vítimas.

Site de vazamento do Conti, primeira página

Site de vazamento do Conti, primeira página

O vazamento apresenta dois documentos que apresentam uma visão geral da metodologia de ataque à rede do Conti e suas metas de propagação. Esses documentos são direcionados aos operadores/associados de hackers do grupo. Não vimos documentação ou manuais sobre práticas iniciais de acesso, somente documentos de projeto para vários rastreadores de internet. Achamos que isso pode indicar que esse vetor é um pouco automatizado. As diretrizes do operador são usadas após a violação inicial.

Ambos os documentos descrevem a mesma metodologia, que pode ser resumida como “coletar credenciais, propagar, repetir”. Como mencionado, presume-se que um operador tenha acesso à uma máquina na rede. Seu objetivo é começar a se propagar pela rede, primeiro tentando descarregar e descriptografar senhas ou por força bruta. Em seguida, o operador é instruído a usar credenciais na próxima máquina, expandindo seu alcance e, em seguida, repete a etapa um. Da mesma forma, os operadores aprendem que a criptografia não começa até que a dominância da rede seja atingida, o que garante que o impacto seja maximizado.

A doutrina do ataque do Conti não é novidade. O uso de ferramentas eficazes e persistência parece fazer o truque. O processo parece ser, em sua maioria, “teclado prático”, enquanto algumas funções podem ser automatizadas ou com script, espera-se que os operadores façam o trabalho de roubar credenciais e tomar decisões conscientes sobre a distribuição na rede.

Metas de propagação de rede

Em primeiro lugar, o objetivo de Conti é alcançar o controlador de domínio (DC). Os operadores são instruídos a trabalhar para o DC por meio do processo mencionado de roubo de credenciais e expansão. Como o processo parece ser amplamente manual, isso permite aos operadores do Conti um nível de discrição na escolha de alvos. Assim que as credenciais de administrador do domínio forem encontradas, os operadores do Conti terão acesso a vários ativos críticos:

Registros de login para a maioria da rede para analisar o comportamento do usuário

Registros DNS para a maioria do domínio, que podem ser usados para inferir o uso

Hashes de senha

Pontos focais para movimento lateral

Esse foco no DC reforça a ideia de que a fase de propagação da rede é essencial para o ataque. A partir do DC, os invasores podem extrair a maioria (se não todas) as credenciais necessárias para acessar toda a rede. Além disso, à medida que mais configurações de domínio são geralmente armazenadas lá, os invasores ganham muita informação sobre a própria rede e suas joias da coroa.

|

O Conti define as joias da coroa como compartilhamentos de arquivos de rede e outras máquinas que contêm dados que podem ser exfiltrados. Esses dados incluem:

E-mails, listas de endereços, informações de contato

Bancos de dados

Código-fonte

Informações contábeis

Documentos de design

Senhas/credenciais para outras redes

Carteiras digitais

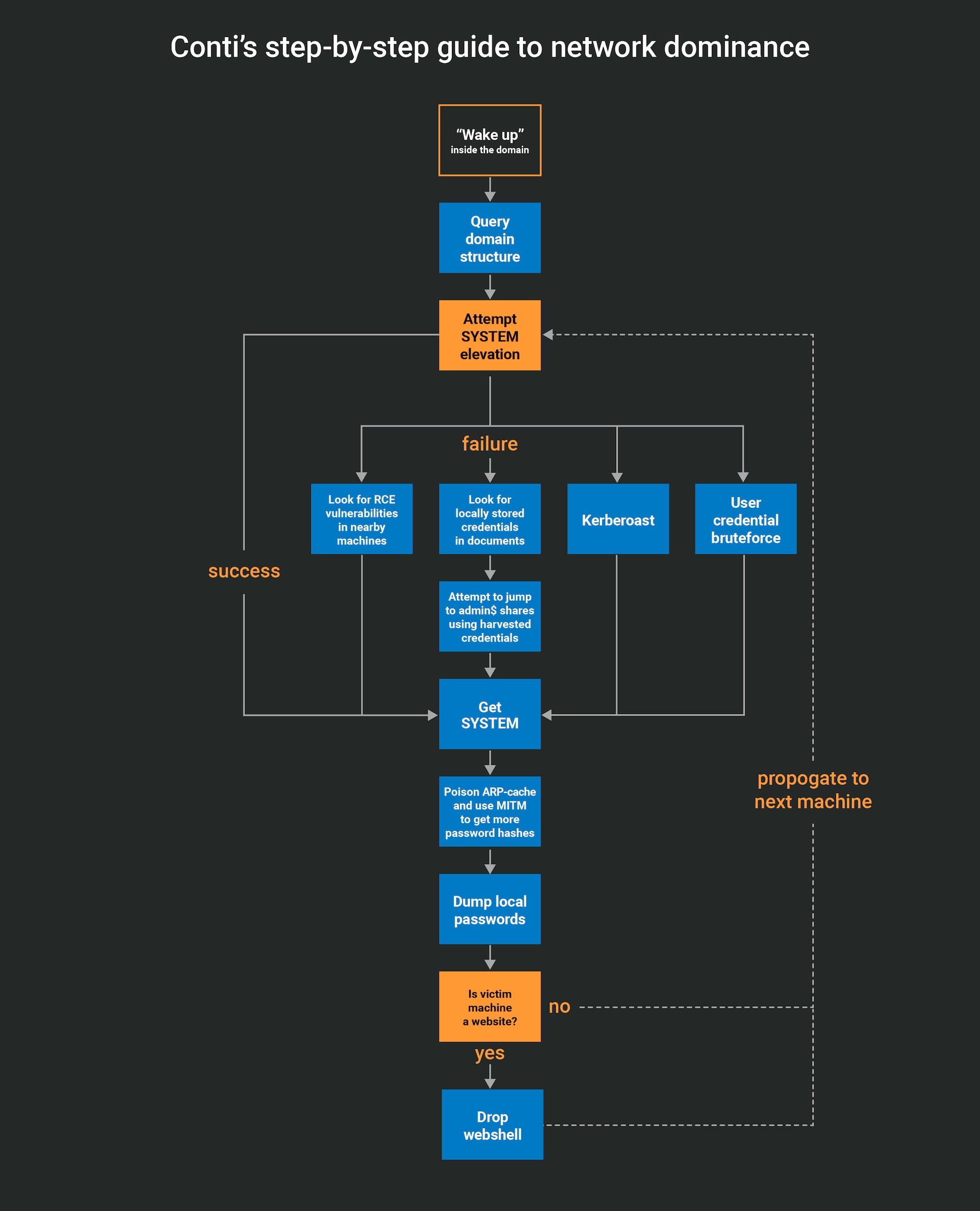

Guia passo a passo do Conti para domínio da rede

O Conti ilustra sua doutrina com uma diretriz técnica passo a passo sobre como obter domínio da rede. Abaixo está é uma tradução quase literal de seu método, mas um pouco mais organizada do que o texto original. Requer alguma compreensão técnica das ferramentas e dos processos usados. No entanto, para aqueles que se preocupam em defender a sua organização contra ataques semelhantes, ou aqueles que desejam emular um ataque do Conti, informações valiosas podem ser obtidas sobre o tipo de telemetria que deve aparecer durante as fases de movimentação lateral e escalonamento de privilégios.

É provável que nem todos os operadores sigam isso ao pé da letra, mas ela deve iluminar o processo de pensamento da gangue do Conti. Se você estiver mais interessado em como diminuir a ameaça, em vez da própria ameaça, você pode pular para a nossa seção Mitigações .

1. Consultar estrutura de domínio (usando adfind, net view etc.) a. Às vezes, as senhas aparecerão na saída dessas ferramentas imediatamente, com alguns comentários 2. Tente elevar os direitos O SISTEMA 3. Se possível: a. Envenene o cache ARP e intercepte hashes de senha de outras máquinas na rede b. Despeje hashes de senha local 4. Caso contrário: a. Tente ver se outras máquinas na rede estão acessíveis, especificamente se o compartilhamento de administrador está acessível i. Se estiver, vá para lá para obter os direitos do SISTEMA b. Procure vulnerabilidades de RCE na rede c. Tente o Kerberos para obter mais hashes de senha d. Para redes pequenas, também é possível tentar forçar as senhas de usuário de forma bruta i. Há uma ênfase especial em testar os limites de bloqueio para força bruta antes de tentar 5. Para qualquer servidor com um diretório inetpub gravável, solte um webshell aspx 6. Verifique a rede para ver se há outros caminhos de expansão |

Kit de ferramentas do Conti

Para atingir seus objetivos de propagação e infiltração de rede, o Conti emprega várias ferramentas, a maioria delas não são da própria produção do Conti. Na verdade, somente o crypter, o cavalo de troia e o injetor parecem ser proprietários, mas para o movimento lateral, propagação e exfiltração, o Conti parece usar uma infinidade de ferramentas que devem ser familiares a qualquer pessoa em equipes vermelhas e azuis: Cobalto Strike, Mimikatz e PsExec, entre outros.

Embora alguns leitores possam esperar ver 0days e ferramentas proprietárias, o vazamento demonstra que a eficácia de uma ferramenta ou técnica não está diretamente correlacionada com a forma como ela é nova ou desconhecida. Os leitores seriam aconselhados a prestar muita atenção às ferramentas e técnicas vazadas da documentação do Conti em um esforço para ter uma atenuação mais eficaz desses TTPs em sua própria defesa.

|

Acesso inicial

Antes que o Conti possa começar a causar estragos dentro da rede, precisa primeiro violá-la e entrar. Como mencionado anteriormente, não há nada na documentação que defina este processo; em vez disso, parece que o Conti desenvolveu vários rastreadores e scanners que vasculharam a internet em busca de servidores exploráveis/receptivos. Esses rastreadores concederão a eles o acesso inicial a uma rede de vítimas ou os marcarão como receptivos para seus operadores e afiliados.

⚠ A lista a seguir foi criada a partir de documentos de projeto. Não temos certeza se estão realmente implantados. |

Serviço |

Lógica do rastreador |

Apache Tomcat |

Procure servidores Tomcat e tente explorar a vulnerabilidade do cgi-bin |

Outlook Web Access (OWA) |

Rastreador de internet e força bruta de credenciais |

Protocolo de Área de trabalho Remota (RDP) |

Procure servidores abertos para RDP a partir da internet e tente forçar os detalhes de login de forma bruta. Isso é independente de porta e não depende de o RDP estar no TCP 3389. |

SQL |

Verifique os sites que têm entradas de usuário e tente usar a injeção de SQL neles |

Impressoras |

Procure impressoras acessíveis pela internet e tente explorá-las usando PRET |

Spambot automático, capaz de enviar e-mails de phishing da caixa de correio local |

Lateral movement

Além dos documentos de metodologia, existem manuais adicionais com exemplos concretos e guias sobre a implementação do movimento lateral — as técnicas listadas aqui são agregadas de todos eles, ordenadas pela quantidade de exemplos/referências a cada um (em ordem do mais proeminente ao menos):

Instrumentação de gerenciamento remoto do Windows (WMI) – usado para acionar cargas úteis remotamente usando /node:. processar criação de chamada

Curiosamente, os invasores às vezes o usam para acionar um BITS trabalho para baixar o malware hospedado remotamente (ou em um compartilhamento violado)

PsExec – a própria ferramenta Sysinternals e sua implementação Cobalt Strike são usadas para execução remota da carga útil

Tarefa remota programada — usando o utilitário de linha de comando SCHTASKS com o sinalizador /s para criar uma tarefa remota para executar um payload descartado

WinRM — este é o método de execução de código integrado em Cobalt Strike

EternalBlue — explorar uma vulnerabilidade de execução remota de código no SMB

BlueKeep — explorar uma vulnerabilidade de execução remota de código no RDP

Persistência e backdoors

A partir dos registros de bate-papo com vazamento, os únicos métodos de persistência que vimos são tarefas programadas. Adicionamos todos os nomes de tarefas e caminhos que vimos nos registros de bate-papo ao nosso Repositório do GitHub.

Outros métodos de persistência que vimos explicados num dos manuais do Conti incluem:

Além dos expostos acima, que são usados para iniciar seus beacons/reverse shells, os manuais também mencionam a instalação do AnyDesk e do altera, bem como a alteração da porta RDP (e a ativação da passagem pelo firewall do Windows) todos presumivelmente para ter outro ponto de entrada no caso de perda de comunicação (seu termo para isso é закреп, que se traduz aproximadamente em parafusado [no lugar]).

Escalonamento de privilégios

Além das ferramentas existentes de escalonamento de privilégios locais (LPE) disponíveis no Cobalt Strike, parece que o Conti usa a variante LPE do PrintNightmare para criar novos administradores locais para beacons que são executados como um usuário regular.

Coleta de credenciais

A maioria dos manuais de coleta de credenciais do Conti faz referência a Mimikatz, mas seu arsenal completo inclui:

Mimikatz

Zerologon — explorar uma vulnerabilidade de netlogon para obter uma sessão autenticada para o controlador de domínio e redefinir a senha krbtgt

Kerberos — usado para quebrar senhas de usuário do serviço kerberos de tíquetes de serviço

Zerologon – desta vez usado como um módulo de exploração POST Cobalt Strike para adquirir uma sessão de login no DC para executar o dcsync

O escalonador de credenciais, provavelmente um desenvolvimento interno, verifica o sistema de arquivos local em busca de senhas de usuário armazenadas em arquivos de texto e documentos

Evasão de defesa

O Conti tem várias maneiras de evitar a detecção. O principal (e mais surpreendente) é garantir que suas ferramentas liberadas não acionem a detecção em primeiro lugar.

A documentação do Conti inclui evidências de que eles testam as suas ferramentas e técnicas contra vários antivírus conhecidos. Isso inclui testar que seus droppers e injetores não acionam vários mecanismos antivírus. Para isso, usam máquinas locais que executam os mecanismos antivírus e dyncheck, uma plataforma que permite o upload e a análise de amostras (semelhante ao VirusTotal, embora pareça não estar acessível no momento).

Em particular, os invasores estão interessados nos seguintes mecanismos de antivírus:

Windows Defender

ESET Nod32

Avast Home

Antivírus Kaspersky

Bitdefender

Além disso, o Conti tem alguns manuais sobre o encerramento do Windows Defender, seja através da manipulação da política do anfitrião para o desligar ou através da eliminação do seu serviço. Parece que é dada atenção especial ao serviço, provavelmente devido ao seu uso generalizado em organizações-alvo.

A backdoor persistente recebe endereços de comando e controle de métodos ofuscados, o que também ajuda a evitar a detecção:

emercoin dns

Cache do Google

transações bitcoin

Não é recomendado salvar arquivos no disco, e scripts/lolbins são a maneira preferida de trabalhar. Os arquivos salvos no disco devem ser ocultados usando esteganografia (em imagens ou arquivos de certificado) ou de uma forma que possa ser facilmente listada (registro, fluxos de arquivo).

Mitigações

Como a superfície de ataque é multifacetada, sua defesa também deve ser multicamadas, não há uma solução que possa mantê-lo imediatamente seguro. Como podemos ver na metodologia de ataque, há um processo sofisticado antes que a primeira instância de ransomware seja implantada, o que nos dá a oportunidade de detectar e responder ao ataque.

Para ter uma correlação entre o método de ataque e sua mitigação, consulte Resumo: kit de ferramentas do Conti.

Controle de acesso e confiança zero

O Conti depende muito dos usuários existentes e suas credenciais para movimento lateral e acesso. Impor o controle sobre quem pode acessar o que e onde, e separar propositadamente usuários avançados das atividades diárias, pode inibir e desacelerar muito o processo de movimento lateral. Também permite uma superfície de detecção muito maior.

Segmentation

Além de controlar o acesso do usuário, você também pode controlar os caminhos de comunicação. Desabilitar protocolos que podem ser usados para movimentação lateral (RPC, RDP, WinRM, SSH etc.) entre os pontos de extremidade do usuário, restringir o acesso a compartilhamentos de arquivos (ou desativá-los totalmente em qualquer coisa que não seja um servidor de arquivos) e limitar o acesso a bancos de dados e servidores de backup pode reduzir bastante a superfície de ataque à rede.

Para obter um pouco mais de granularidade, os métodos de movimento lateral que dependem de RPC (como WMI remoto, tarefas agendadas remotas e psexec) também podem ser controlados no nível do sistema operacional, usando Filtros RPC.

Web Application Firewall

Antes que qualquer ataque possa se propagar dentro da sua rede, o invasor precisa se colocar nele. Nos casos do Conti, seus rastreadores e vetores de acesso inicial incluem phishing (spam) e exploração de serviços voltados para a internet (OWA, injeção de SQL, Apache Tomcat cgi-bin). Na maioria dos casos, um bom Web Application Firewall deve bloquear a maioria das tentativas do invasor de ganhar esse ponto inicial na rede.

Inventário de software e gerenciamento de patches

Acompanhar o que o software está instalado e onde ele está instalado pode ajudar a detectar adições indesejadas. Isso é válido para as portas traseiras de Atera e AnyDesk do Conti, e também para outros ataques. (olhando para você, LAPSUS, com seu procexp e ProcessHacker.) Além disso, o gerenciamento de patches também pode manter seus chestnuts fora do fogo. Nenhuma das explorações discutidas neste blog é recente; os patches foram lançados há muito tempo. Apesar disso, o Conti e outros grupos conseguiram ser bem-sucedidos porque muitos servidores permanecem sem patches.

Detecção de malware — EDR/AV

Esta é a última linha de defesa nas máquinas da rede. Uma boa (e atualizada) solução de detecção e resposta de endpoint (EDR) ou antivírus (AV) pode ajudar a detectar e bloquear as ferramentas usadas durante o ataque. Trata-se de um jogo de gato e rato (como vimos que o Conti testa se as suas ferramentas ignoram a detecção), mas é melhor ter um gato que, por vezes, captura ratos do que nenhum gato e uma infestação de rato.

Atualmente, alguns EDRs também afirmam ser capazes de detectar e evitar ransomware heuristicamente, quando ele começa a criptografar seu host. Não faremos reivindicações sobre a taxa de eficiência deste recurso, mas é algo a considerar.

Conclusão

Embora ainda haja muito desconhecido sobre o Conti e outros grupos de ransomware, esses documentos deram à comunidade de segurança uma visão em primeira mão de uma organização de criminosos virtuais. Essas informações são inestimáveis à medida que continuamos a lutar contra elas e contra ransomware em geral.

Tornou-se um pouco exagerado dizer que precisamos entender o ponto de vista do invasor, mas há muita verdade sobre isso. Ao considerar o Conti como uma operação de negócios cuja estratégia de entrada no mercado vazou, podemos agir como seus concorrentes de certa forma, usando sua própria propriedade intelectual contra eles.

Nenhuma das ferramentas que o Conti está usando é particularmente nova. Os operadores do Conti têm muitas ferramentas e métodos que empregam para infetar e, eventualmente, criptografar redes de destino, mas todos eles são conhecidos por nós. Não são ameaças únicas de dia zero, são TTPs de “conhecimento comum” que também são empregados por equipes vermelhas em todos os lugares.

Apesar disso, eles ainda têm grande sucesso. “Se não estiver quebrado, não o corrija”, como dizem. Isso dá suporte à ideia de que as equipes de segurança precisam dar uma olhada em como estão se aproximando da defesa. Zero dias podem fazer as manchetes, mas os ataques fundamentais ganham dinheiro.

A dominação da rede é o objetivo. Geralmente, ao discutir ransomware, há mais ênfase no ato real de criptografia. A verdade, no entanto, que queríamos mostrar com este post, é que há um longo processo que deve ocorrer antes que qualquer criptografia possa até mesmo começar. Desta vez, nossa discussão é apoiada pela documentação real do operador de ransomware. Considerando a proporção entre documentação de hacking e documentação de criptografia, fica claro que o principal problema é com hacking (violação de rede, movimentação lateral e propagação, evitando a detecção) em vez de apenas criptografia e exfiltração de dados.

Isso é, na verdade, um pouco de um revestimento prateado. Esse conhecimento demonstra que a superfície de detecção que nós, como defensores, podemos empregar é muito mais ampla do que parece — precisamos apenas alcançá-la e utilizá-la. Só porque esses TTPs não são novos não os tornam triviais. Se fossem, eles não seriam usados por um dos grupos de ransomware mais bem-sucedidos ativos atualmente. Essa documentação e análise sustenta que nós, como comunidade, precisamos olhar o ransomware de forma mais holística do que apenas a criptografia. Ao nos concentrarmos principalmente no aspecto de criptografia do ransomware, estamos perdendo uma ampla superfície de detecção que pode ser a diferença entre um incidente e um título.

Resumo: Kit de ferramentas do Conti

Agregamos a seguinte tabela de TTPs do Conti e possíveis medidas de mitigação para eles:

Categoria |

Método |

Descrição |

Mitigação |

|---|---|---|---|

| Ferramentas de ataque | Ferramentas comerciais de acesso remoto projetadas para equipes vermelhas, mas frequentemente mal utilizadas por operadores de malware |

• EDR/AV • Segmentação • Controle de acesso |

|

Spyware cavalo de Troia |

|||

Lateral Movement |

Ferramenta Microsoft gratuita para execução remota de programas |

• Segmentação • Controle de acesso |

|

Recurso de administração da Microsoft capaz de executar programas remotos |

|||

Serviço e protocolo do Windows para gerenciamento remoto de host |

|||

Uma vulnerabilidade de execução remota de código no Microsoft RDP |

• Gerenciamento de patches • Segmentação • Controle de acesso |

||

Uma vulnerabilidade de execução remota de código no Microsoft SMB |

|||

Escalonamento de privilégios |

PrintNightmare |

Uma vulnerabilidade de execução remota de código no serviço Window Print Spooler |

• Gerenciamento de patches

|

Coleta de credenciais |

Dumper de credenciais de código aberto |

• EDR/AV

|

|

Uma vulnerabilidade de elevação de privilégio no MS-NRPC |

• Gerenciamento de patches • Segmentação • Controle de acesso |

||

Backdoor |

Software de acesso remoto |

• Gerenciamento de inventário de software |

|

Eliminação de webshells em servidores da web violados |

• EDR/AV

|

||

Protocolo da área de trabalho remota do Windows |

• Segmentação • Controle de acesso |

||

Vários métodos de persistência para carregar um bot/conta-gotas |

• EDR/AV |

||

Prevenção de detecção |

Desativar o antivírus para evitar a detecção de malware |

• EDR/AV • Gerenciamento de inventário de software |

|

Codificação de C2 endereços e comunicação para inibir a detecção |

• EDR/AV • IDS |

||

Acesso inicial |

Outlook Web Access (OWA) |

Acesso de força bruta à interface do Outlook web para espalhar e-mails de phishing |

• Web Application Firewall |

Força bruta para o acesso a servidores voltados para a internet com RDP aberto |

• Segmentação • Controle de acesso |

||

Tentativa de injeção de SQL em sites com entrada do usuário |

• EDR/AV • IDS • Web Application Firewall |

||

Usar kits de exploração em impressoras abertas para a internet |

• Gerenciamento de patches • Segmentação • Controle de acesso |

||

Tentativa de explorar servidores Apache Tomcat |

• Web Application Firewall |

||

Usar um spambot para espalhar e-mails de phishing em caixas de correio/hosts comprometidos |

• EDR/AV |

Referências

Embora tenhamos lido todos os arquivos de documentação do vazamento, alguns arquivos continham mais informações do que outros. Listamos todos os arquivos que contêm as informações usadas para escrever esta publicação de blog. Seguimos a árvore de pastas de vx-underground.

Conti Toolkit Leak/

Мануали для работяг и софт/

MANUALS/

МАНУАЛ.txt

Заменяем sorted адфиндера.txt

ПРОСТАВЛЕНИЕ.txt

Меняем RDP порт.txt

по отключению дефендера.txt

ПЕРВОНАЧАЛЬНЫЕ ДЕЙСТВИЯ.txt

CobaltStrike MANUAL_V2 .docx

Conti Documentation Leak/

docs/

modules/

ТЗ доработка модуля распространения.txt

ТЗ автоматизация чистки.txt

требования к лоадеру.txt

ТЗ бэкдор.txt

сканер apache tomcat.txt

ТЗ брут OWA.txt

ТЗ сканер rdp.txt

ТЗ сканер sql инъекций2.txt

ТЗ сканер принтеров.txt

ТЗ спамбот.txt

misc/

ТЗ автоматизация группового тестирования в криптопанели.txt

management/

чистка АВ.txt

быстрый старт хакера.txt