La mejor protección contra los ataques DoS y DDoS es una estrategia multicapa que pueda proteger sitios web, aplicaciones, API, DNS autoritativo y recursos de red mediante el uso de tecnologías con una sólida trayectoria de bloqueo de estos eventos.

En un ataque distribuido de denegación de servicio (DDoS), un tipo de ciberataque, un atacante sobrecarga un sitio web, un servidor o un recurso de red con tráfico malicioso. Como resultado, el objetivo se bloquea o no puede funcionar, lo que deniega el servicio a los usuarios legítimos e impide que el tráfico legítimo llegue a su destino.

A grandes rasgos, un ataque DDoS o DoS es como un atasco de tráfico inesperado causado por cientos de solicitudes falsas de transporte compartido. Las solicitudes parecen ser legítimas para los servicios de transporte compartido, así que envían a conductores al lugar de recogida, lo que inevitablemente obstruye las calles de la ciudad. Esto impide que el tráfico legítimo regular llegue a su destino.

Un ataque DDoS al sitio web, la aplicación web, las API, la red o a la infraestructura de un centro de datos de una empresa puede provocar la interrupción de la actividad e impedir que los usuarios legítimos compren productos, utilicen los servicios, reciban información o accedan a otros recursos.

¿Cómo funciona un ataque DDoS?

Creación de una botnet — Para lanzar un ataque DDoS, los atacantes utilizan malware para crear una red de bots: dispositivos conectados a Internet que están infectados con malware y que los atacantes pueden dirigir para enviar una gran cantidad de tráfico a los objetivos. Esta red de bots, o botnet, puede incluir terminales como el Internet de las cosas (dispositivos de IoT), smartphones y ordenadores personales, así como enrutadores y servidores de red. Cada dispositivo infectado es capaz de propagar el malware a otros dispositivos para amplificar las dimensiones de un ataque.

Por utilizar una referencia cultural popular, piense en cómo el Rey de la Noche de la serie de HBO Juego de Tronos creó un ejército de Caminantes Blancos. El Rey de la Noche creó un conjunto inicial de Caminantes Blancos. Estos Caminantes Blancos atacaron a los humanos para convertirlos en Caminantes Blancos, y de ese modo el ejército seguía creciendo. Y cada miembro de este ejército era controlado por el Rey de la Noche.

Lanzamiento de un ataque — Una vez que un atacante ha creado una botnet, envía instrucciones remotas a los bots, indicándoles que envíen solicitudes y tráfico a un servidor, sitio web, aplicación web, API o recurso de red objetivo. Esto crea una cantidad abrumadora de tráfico que provoca una denegación de servicio, impidiendo que el tráfico normal acceda al objetivo.

DDoS como servicio — A veces, las botnets, con sus redes de dispositivos afectados, se alquilan para otros posibles ataques a través de servicios de "ataques de alquiler". Esto permite que cualquiera que no tenga buenas intenciones y carezca de formación o experiencia pueda perpetrar ataques DDoS fácilmente.

Objetivo de los ataques DDoS

La finalidad de los ataques DDoS es disminuir considerablemente la velocidad o impedir que el tráfico legítimo llegue a su destino previsto. Esto significa, por ejemplo, impedir que un usuario acceda a un sitio web, compre un producto o servicio, vea un vídeo o interactúe en redes sociales. Además, al hacer que los recursos no estén disponibles o disminuir el rendimiento, un ataque DDoS puede paralizar a las empresas. Esto puede impedir que los empleados accedan al correo electrónico o a las aplicaciones web, o bien que hagan su trabajo como de costumbre.

Los ataques DDoS se pueden lanzar por diferentes motivos.

- Hacktivismo. Los atacantes pueden dirigir un ataque DDoS contra empresas o sitios web con los que tienen desacuerdos filosóficos o ideológicos.

- Guerra cibernética. Los gobiernos pueden utilizar ciberamenazas como los ataques DDoS para perjudicar la infraestructura crítica de un estado enemigo.

- Extorsión. Los atacantes suelen utilizar amenazas DDoS para extorsionar a las empresas a cambio de dinero.

- Entretenimiento. Muchos ataques son lanzados por hackers que simplemente quieren entretenerse causando estragos o experimentando con la ciberdelincuencia.

- Competencia empresarial. Una empresa puede lanzar un ataque DDoS a otra para obtener una ventaja competitiva.

Tipos de ataques DDoS

Existen muchos tipos de ataques DDoS distintos y los ciberdelincuentes suelen utilizar más de uno para causar estragos en sus objetivos. Los ataques DDoS suelen tener como objetivo una de las siete capas diferentes de una red informática que se describen en el modelo de interconexión de sistemas abiertos (OSI). Cada capa del modelo de OSI tiene un objetivo único, como ocurre en las distintas plantas de un edificio de oficinas, donde se desarrollan actividades diferentes. Los atacantes dirigen sus ataques a distintas capas según el tipo de activo web o recurso orientado a Internet que quieren interrumpir.

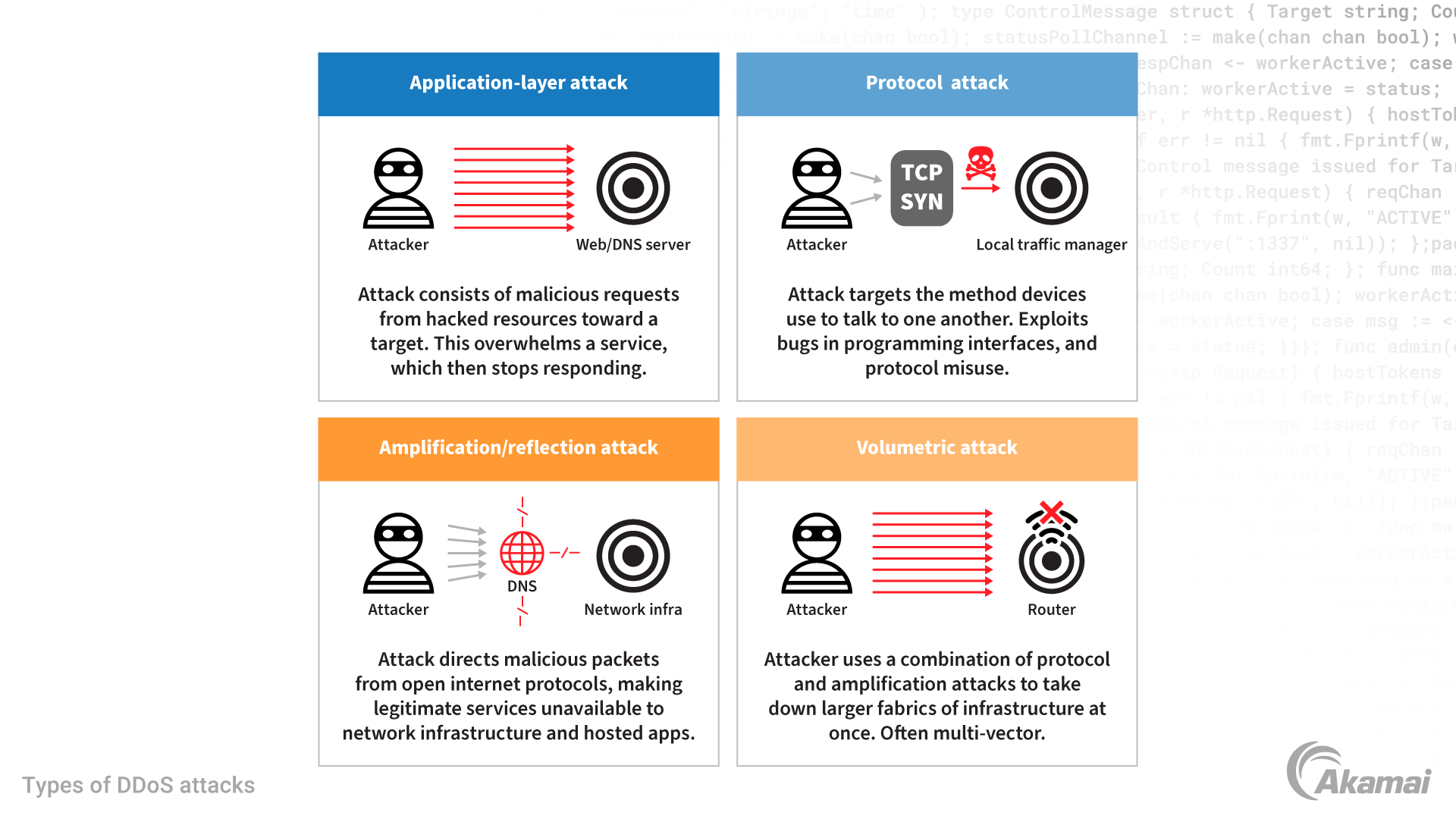

Los cuatro tipos clave de ataques son:

- Ataques a la capa de aplicación

- Ataques de protocolo

- Ataques por amplificación/reflexión de DNS

- Ataques volumétricos

Ataques DDoS a la capa de aplicación

Los ataques DDoS a la capa de aplicación (ataques DDoS a la capa 7) se dirigen a vulnerabilidades específicas de las aplicaciones web con el fin de evitar que la aplicación funcione según lo previsto. Estos ataques DDoS suelen tener como objetivo los protocolos de comunicación implicados en el intercambio de datos entre dos aplicaciones a través de Internet. Aunque son difíciles de prevenir y mitigar, se encuentran entre los ataques DDoS más fáciles de lanzar.

- Inundaciones HTTP. Las inundaciones HTTP explotan el protocolo HTTP de Internet que se utiliza para cargar páginas web o enviar contenido a través de Internet. Las inundaciones HTTP provocan que un servidor, un sitio web o una aplicación web se ralenticen o se bloqueen saturándolos con un gran número de solicitudes HTTP GET o POST.

- Ataques de actividad baja y lenta. Un ataque de actividad baja y lenta es un tipo de ataque de denegación de servicio (DoS) diseñado para eludir la detección mediante el envío de tráfico y solicitudes HTTP que parecen ser legítimas a una velocidad muy lenta. Los ataques de actividad baja y lenta requieren poco ancho de banda y pueden enviarse desde un único ordenador o con una botnet. El tráfico en un ataque de actividad baja y lenta es difícil de detectar porque parece ser un tráfico legítimo de capa 7 y no se envía a una velocidad que active alertas de seguridad.

- Slowloris. Un ataque DDoS de Slowloris está diseñado para saturar un servidor web al abrir y mantener muchas conexiones HTTP simultáneas con un servidor de destino. Slowloris agota los recursos del servidor con solicitudes que parecen más lentas de lo habitual, pero que de otro modo parecen ser tráfico estándar. Los atacantes aprovechan una función exclusiva del protocolo HTTP: la capacidad de los clientes de dividir las solicitudes GET o POST en varios paquetes. Un ataque Slowloris compromete el servidor web objetivo abriendo varias conexiones y manteniéndolas abiertas todo el tiempo posible. Esto se consigue enviando solicitudes HTTP parciales que nunca se completan.

Ataques DDoS de protocolo

Los ataques de protocolo se dirigen a las debilidades y las vulnerabilidades de los protocolos de comunicaciones de Internet en las capas 3 y 4 del modelo de OSI. Estos ataques intentan consumir y agotar la capacidad informática de diversos recursos de infraestructura de red, como servidores o firewalls, a través de solicitudes de conexión malintencionadas que vulneran el protocolo de control de transmisión (TCP) o los protocolos del Protocolo de control de mensajes de Internet (ICMP).

- Inundación SYN. Una de las principales maneras en las que las personas se conectan a las aplicaciones de Internet es a través del TCP. Esta conexión requiere un protocolo de negociación en tres pasos desde un servicio TCP, como un servidor web. Los pasos incluyen enviar un paquete SYN (sincronización) desde el lugar en que el usuario se conecta al servidor, después devolver un paquete SYN-ACK (confirmación de sincronización), y finalmente recibir un mensaje ACK (confirmación) final como respuesta para completar el protocolo de negociación de TCP. Durante un ataque por inundación SYN, un cliente malintencionado envía un gran volumen de paquetes SYN (primer paso de una negociación normal), pero nunca llega a enviar la confirmación para completar la negociación. Esto deja al servidor esperando una respuesta a estas conexiones TCP semiabiertas. Finalmente, el servidor se queda sin capacidad para aceptar nuevas conexiones para los servicios que realizan un seguimiento de los estados de conexión.

Si tuviéramos que utilizar la analogía del transporte compartido, pensaríamos en ella como una situación en la que se hacen miles o incluso cientos de miles de solicitudes falsas a una empresa de transporte compartido. Los taxis esperan a que los pasajeros suban a bordo para iniciar el trayecto, pero esto nunca sucede, lo cual acaba por agotar todos los taxis disponibles y dejando el servicio no disponible para los trayectos legítimos.

- Ataque DDoS Smurf. El nombre de este ataque DDoS se basa en el concepto de que numerosos atacantes pequeños pueden saturar a un oponente mucho más grande mediante un gran volumen, al igual que la colonia ficticia de pequeños humanoides azules a los que le debe su nombre (The Smurfs es el nombre que en inglés reciben Los Pitufos). En un ataque DDoS Smurf, una gran cantidad de paquetes de protocolo de ICMP con la IP de origen falsificada de un destino se transmiten a una red informática mediante una dirección IP de difusión. De forma predeterminada, la mayoría de los dispositivos de una red responderán enviando una respuesta a la dirección IP de origen. Según el número de equipos de la red, puede que el ordenador de la víctima se ralentice en extremo debido a la inundación de tráfico.

Ataques DDoS por amplificación/reflexión de DNS

Los ataques al sistema de nombres de dominio o por amplificación/reflexión de DNS son un tipo específico de vector de ataque DDoS volumétrico por el que los hackers falsifican la dirección IP de su destino para enviar grandes cantidades de solicitudes a servidores DNS abiertos. En respuesta, los servidores de DNS responden a las solicitudes malintencionadas a través de la dirección IP falsificada, creando así un ataque al objetivo previsto a través de una inundación de respuestas de DNS. El gran volumen de tráfico creado a partir de las respuestas de DNS sobrecarga rápidamente los servicios de la organización objetivo, lo que hace que no estén disponibles e impide que el tráfico legítimo llegue a su destino previsto.

Para explicar este tipo de ataque utilizando la analogía del transporte compartido, imagine que se realizaran cientos o miles de solicitudes para enviar taxis a la dirección de una víctima. Estos taxis de uso compartido crean atascos en las calles que conducen a la casa de la víctima, impidiendo que los visitantes legítimos lleguen a la dirección de esta persona. Esta analogía también se puede utilizar para explicar los ataques DDoS volumétricos en la siguiente sección.

Ataques DDoS volumétricos

Los ataques DDoS basados en el volumen se dirigen a las capas 3 y 4 de OSI, saturando al objetivo con una inundación de tráfico procedente de diferentes orígenes y, finalmente, consumiendo todo el ancho de banda disponible del objetivo, lo que hace que este se ralentice o se bloquee. Los ataques volumétricos suelen utilizarse para desviar la atención de otros tipos de ataques DDoS o ciberataques más peligrosos.

- Inundaciones UDP. Las inundaciones UDP se suelen elegir para ataques DDoS que consumen un mayor ancho de banda. Los atacantes intentan sobrecargar los puertos en el host objetivo con paquetes IP que contienen el protocolo UDP sin estado. A continuación, el host objetivo busca aplicaciones que estén asociadas con los paquetes UDP y, cuando no las encuentra, envía el mensaje "Destino inalcanzable" al remitente. Las direcciones IP a menudo se falsifican para que el atacante permanezca anónimo y, una vez que el host objetivo se inunda con el tráfico del ataque, el sistema deja de responder y de estar disponible para usuarios legítimos.

- Inundaciones ICMP. El protocolo de control de mensajes de Internet (ICMP) se utiliza principalmente para los mensajes de error y, por lo general, no intercambia datos entre sistemas. Los paquetes ICMP a veces se incluyen en los paquetes de protocolo de control de mensajes (TCP), que permiten que las aplicaciones y los dispositivos informáticos intercambien mensajes a través de una red cuando se conectan a un servidor. Una inundación ICMP es un método de ataque DDoS con una infraestructura de capa 3 que utiliza mensajes ICMP para sobrecargar el ancho de banda de la red objetivo.

Cómo defenderse de los ataques DDoS

Las organizaciones pueden protegerse y limitar las interrupciones causadas por los ataques DDoS utilizando una estrategia contra DDoS sólida, servicios de mitigación de DDoS de calidad superior y controles de ciberseguridad avanzados de máximo nivel.

Las soluciones basadas en la nube ofrecen una protección contra DDoS de alta capacidad, alto rendimiento y siempre activa que puede evitar que el tráfico malicioso llegue a un sitio web o interfiera con las comunicaciones mediante API web, lo que limita el impacto del ataque y permite al mismo tiempo que el tráfico normal llegue a su destino de la manera habitual.

Servicios de mitigación de DDoS

En un panorama en el que los ataques evolucionan constantemente, la protección contra DDoS a través de un proveedor de mitigación que adopta un enfoque de defensa exhaustivo puede mantener a las organizaciones y a los usuarios finales seguros. Un servicio de mitigación de DDoS detectará y bloqueará los ataques DDoS lo más rápido posible, idealmente de inmediato o unos pocos segundos después de que el tráfico del ataque llegue a los centros de barrido del proveedor de mitigación. Dado que los vectores de ataque cambian constantemente y la magnitud de los ataques es cada vez mayor, es necesario que un proveedor invierta continuamente en su defensa para una mejor protección contra DDoS. Para hacer frente a los complejos ataques, se necesitan tecnologías capaces de detectar el tráfico malintencionado y poner en marcha sólidas medidas defensivas para mitigar los ataques rápidamente.

Los proveedores de mitigación de DDoS filtran el tráfico de ataque para evitar que llegue al activo objetivo previsto. El tráfico de ataque se bloquea mediante un servicio de protección web basado en CDN, un servicio de barrido de DDoS o un servicio DNS basado en la nube.

- Defensas contra DDoS basadas en CDN. Una red de distribución de contenido (CDN) avanzada y correctamente configurada puede ayudar a las empresas a defenderse de los ataques DDoS. Cuando un proveedor de servicios de protección de sitios web utiliza su CDN para acelerar específicamente el tráfico mediante protocolos HTTP y HTTPS, todos los ataques DDoS dirigidos a esa URL se pueden detener en el borde de la red. Esto significa que los ataques DDoS de capa 3 y capa 4 se mitigan al instante, ya que este tipo de tráfico no está destinado a los puertos web 80 y 443. Como un proxy en la nube, la red se sitúa delante la infraestructura de TI del cliente y distribuye el tráfico de los usuarios finales a los sitios web y aplicaciones. Debido a que estas soluciones operan online, los recursos web están protegidos en todo momento contra los ataques DDoS a la capa de red sin necesidad de que intervenga nadie.

- Barrido de DDoS en la nube. Con el barrido de DDoS, el servicio online o la actividad de su empresa no se verán interrumpido durante un ataque. Un servicio de barrido basado en la nube puede mitigar rápidamente los ataques dirigidos a activos que no son de web, como la infraestructuras de red, a escala. A diferencia de la mitigación basada en CDN, un servicio de barrido de DDoS puede proteger todos los puertos, protocolos y aplicaciones en el centro de datos, incluidos los servicios basados en IP y web. Las organizaciones dirigen su tráfico de red a la infraestructura de barrido del proveedor de mitigación de uno de estos dos modos: a través de un cambio de anuncio de ruta del protocolo de puerta de enlace de frontera (BGP) o una redirección de DNS (registro A o CNAME). El tráfico se supervisa e inspecciona en busca de actividad malintencionada y se aplica la mitigación cuando se identifican ataques DDoS. Por lo general, este servicio está disponible tanto en configuraciones bajo demanda como siempre activas, según la estrategia de seguridad elegida por la organización, aunque cada vez más organizaciones están adoptando un modelo de implementación siempre activa para obtener una respuesta defensiva de forma más rápida.

- Firewalls de aplicaciones web. En el caso de las defensas específicas de la capa de aplicaciones, las organizaciones deben implementar un firewall de aplicaciones web (WAF) para combatir ataques avanzados, incluidos algunos tipos de ataques DDoS, como inundaciones HTTP GET y HTTP POST, que tienen por objeto interrumpir los procesos de las aplicaciones de capa 7 del modelo de OSI.

- Protección contra DDoS en las instalaciones. La protección contra DDoS en las instalaciones o en la red implica dispositivos físicos o virtualizados que residen en el centro de datos de una empresa y se integran con sus enrutadores del Edge para detener los ataques DDoS maliciosos en el Edge de la red. Esto resulta especialmente útil cuando los ciberdelincuentes utilizan ataques de actividad “baja y lenta" o ataques "pequeños y rápidos" diseñados para evitar la detección. Además, la protección contra DDoS en las instalaciones ayuda a las empresas a evitar los costes operativos relacionados con el redireccionamiento del tráfico a un centro de barrido en la nube cuando no son objeto de ataques volumétricos. La protección contra DDoS en las instalaciones también resulta útil para las empresas que requieren una latencia ultrabaja con su tráfico de red. Algunos ejemplos de estos casos de uso son las empresas que proporcionan plataformas de conferencias de voz y vídeo, servicios multimedia y plataformas de juegos, u otros servicios que tengan requisitos de latencia casi en tiempo real.

- Protección contra DDoS híbrida. Una solución de protección contra DDoS híbrida combina las capacidades y las ventajas tanto de la protección contra DDoS en las instalaciones como en la nube. Una solución contra DDoS híbrida protege la infraestructura de red de un cliente de la gran mayoría de los pequeños ataques con dispositivos locales o de red, pero utiliza la escala y la capacidad de un centro de barrido en la nube como copia de seguridad para grandes ataques volumétricos.

- Señalización en la nube. La señalización en la nube es un término del sector que indica que los dispositivos locales transfieren automáticamente la cobertura del ataque, la firma y otra información relevante a los centros de barrido en la nube cuando dicha redirección resulta necesaria para proteger de forma óptima los activos de red y la infraestructura de un cliente de un ataque DDoS.

Ventajas de un servicio de mitigación de DDoS

Durante la mitigación, su proveedor de protección contra DDoS implementará una secuencia de medidas destinadas a detener y disminuir el impacto de un ataque distribuido de denegación de servicio. A medida que los ataques modernos son cada vez más avanzados, la protección de mitigación de DDoS basada en la nube ayuda a proporcionar una estrategia de seguridad de defensa en profundidad a escala, que mantiene la infraestructura de back-end y los servicios orientados a Internet disponibles y funcionando de manera óptima.

Mediante los servicios de protección contra ataques DDoS, las organizaciones pueden:

- Reducir la superficie de ataque y el riesgo empresarial asociados a los ataques DDoS.

- Evitar que la empresa vea interrumpida su actividad.

- Proteger las páginas web para que no se queden fuera de servicio

- Aumentar la velocidad de respuesta ante un ataque DDoS y optimizar los recursos de respuesta a incidentes.

- Acortar el tiempo para reconocer e investigar una interrupción del servicio.

- Prevenir la pérdida de productividad de los empleados.

- Implementar medidas con mayor rapidez para defenderse de un ataque DDoS.

- Prevenir daños a la reputación de la marca y a su rentabilidad.

- Mantener el tiempo de actividad y el rendimiento de todos los recursos digitales.

- Minimizar los costes asociados a la seguridad web.

- Defenderse de la extorsión, el ransomwarey otras amenazas nuevas en evolución.

Proteja sus servicios web y orientados a Internet de los ataques DDoS con Akamai

Akamai proporciona una defensa en profundidad contra ataques DDoS y servicios de mitigación a través de una red transparente de defensas de Edge dedicado, DNS distribuido y barrido en la nube. Estos servicios de nube están diseñados específicamente para fortalecer las estrategias de seguridad de red y contra DDoS a la vez que se reducen las superficies de ataque. Esto mejora la calidad de la mitigación y reduce los falsos positivos, al tiempo que mejora la resiliencia contra ataques cada vez más grandes y complejos. Además, las soluciones se pueden adaptar a los requisitos específicos de las aplicaciones web y los servicios basados en Internet.

- Defensa en el borde de Internet con App & API Protector. Akamai App & API Protector reúne en una única solución el firewall de aplicaciones web, la mitigación de bots, la seguridad de las API y la protección contra DDoS de capa 7. Identifica rápidamente las vulnerabilidades y mitiga las amenazas en todo el entorno web y de API, incluso en las arquitecturas distribuidas más complejas. Reconocida como la solución de detección de ataques líder en el mercado, App & API Protector es fácil de implementar y usar. Ofrece actualizaciones automáticas para las protecciones de seguridad y proporciona una visibilidad integral del tráfico y los ataques.

- Defensa del DNS con Edge DNS. El servicio DNS autoritativo de Akamai, Edge DNS, también filtra el tráfico en el borde de Internet. A diferencia de otras soluciones de DNS, Akamai ha diseñado Edge DNS específicamente para ofrecer disponibilidad y resiliencia frente a ataques DDoS. Edge DNS ofrece un rendimiento superior con redundancias de arquitectura en varios niveles, incluidos servidores de nombres, puntos de presencia, redes e incluso nubes de IP Anycast segmentadas.

- Protección integral contra DDoS con Prolexic. Akamai Prolexic está disponible en tres opciones (local, en la nube e híbrida) y ofrece una protección integral contra DDoS a los centros de datos e infraestructuras híbridas de un cliente en todos los puertos y protocolos. La protección contra DDoS en la nube de Prolexic, ya sea como solución independiente o como copia de seguridad híbrida de Prolexic on-Prem), está respaldada por más de 36 centros de barrido en la nube en 32 centros metropolitanos de todo el mundo, que ofrecen más de 20 Tbps de defensa contra DDoS dedicada. Esta función está diseñada para mantener los recursos online disponibles, un pilar fundamental de cualquier programa de seguridad de la información. Como servicio totalmente gestionado, Prolexic permite diseñar modelos de seguridad positivos y negativos. El servicio combina defensas automatizadas con mitigación por parte de los expertos del equipo global de Akamai, con más de 225 agentes de primera línea del Centro de Control de Operaciones de Seguridad (SOCC). Prolexic también ofrece un acuerdo de nivel de servicio (SLA) de mitigación de cero segundos, líder en el sector, con controles defensivos proactivos para mantener la infraestructura del centro de datos y los servicios online protegidos y disponibles.

Más información sobre los ataques DDoS

- ¿Qué es la protección DoS?

- ¿Qué es un ataque de inundación ICMP?

- ¿Qué es un ataque DDoS de Memcached?

- ¿Qué son los ataques DDoS de inundación SYN?

- ¿Qué es un ataque DDoS de tipo Slowloris?

- ¿Qué es un ataque DDoS de inundación UDP?

- ¿Qué es un ataque DDoS a la capa de aplicaciones?

- ¿Qué es un ataque por amplificación de DNS?

- ¿Qué es un ataque DDoS de SSDP?

- ¿Qué es un ataque DDoS de reflexión CLDAP?

Preguntas frecuentes

Un ataque DoS, o ataque de denegación de servicio, está diseñado para hacer que un sitio web, un router, un servidor o una red no esté disponible para los usuarios legítimos. Un ataque DoS se inicia desde un único ordenador, mientras que un ataque distribuido de denegación de servicio (DDoS) utiliza una botnet o red distribuida de direcciones IPv4 o IPv6 (una red de robots de ordenadores, máquinas o dispositivos IoT secuestrados) para atacar un objetivo desde varias ubicaciones.

Un ataque DoS o DDoS intenta saturar un servidor, un sitio web, un dispositivo de red o un equipo con tanto tráfico malicioso que no puede funcionar. En un ataque volumétrico, como un ataque de inundación ICMP o de inundación UDP, los atacantes saturan un objetivo con enormes cantidades de tráfico, sobrecargando el sistema o la ruta de red al sistema, al tiempo que impiden que el tráfico legítimo y los usuarios accedan a ese recurso.

Un ataque de protocolo, como una inundación SYN, intenta consumir y agotar la capacidad informática de los recursos de la infraestructura de red, como firewalls o balanceadores de carga, enviando solicitudes de conexión maliciosas que explotan las comunicaciones de protocolo. En un ataque a la capa de aplicación como Slowloris, los atacantes explotan la capacidad de un servidor web, un servidor de aplicaciones o una base de datos al agotar la cantidad de solicitudes que puede gestionar mientras escapan al control de los volúmenes de solicitudes bajos, lo que hace que no estén disponibles para los usuarios.

Por qué los clientes eligen Akamai

Akamai es la empresa de ciberseguridad y cloud computing que potencia y protege los negocios online. Nuestras soluciones de seguridad líderes en el mercado, nuestra inteligencia ante amenazas consolidada y nuestro equipo de operaciones globales proporcionan una defensa en profundidad para proteger los datos y las aplicaciones empresariales. Las soluciones integrales de cloud computing de Akamai garantizan el rendimiento y una buena relación calidad-precio en la plataforma más distribuida del mundo. Las grandes empresas confían en Akamai, ya que les ofrece una fiabilidad, una escalabilidad y una experiencia inigualables en el sector, idóneas para crecer con seguridad.

Productos relacionados

Prolexic

Detenga los ataques DDoS con la protección más rápida y eficaz a escala.

Edge DNS

Confíe en un DNS con un alto nivel de seguridad para garantizar la disponibilidad continua de aplicaciones web y API.

App & API Protector

Seguridad integral y sin riesgos para sitios web, aplicaciones y API.

Recursos adicionales

Protección frente a DDoS en un mundo de nube híbrida

No todos los sistemas de mitigación de DDoS son iguales. Descubra cuántos proveedores de servicios en la nube se quedan cortos y qué debe buscar en un proveedor.

Amenazas DDoS en EMEA en 2024

Nuestra investigación más reciente le proporciona los conocimientos que necesita para defenderse mejor frente al aumento de los ataques DDoS en EMEA.

¿Qué puede revelar un análisis del tráfico malicioso de DNS sobre la exposición al riesgo de una organización?

DNS es una de las infraestructuras de Internet más antiguas. Sin embargo, una cantidad increíble de tráfico de ataque lo atraviesa. Lea más información sobre las amenazas más frecuentes y mucho más en este informe.

Páginas relacionadas

Obtenga más información sobre tecnologías y temas relacionados en las páginas que se indican a continuación.