Blog da Akamai | TCP Middlebox Reflection: Alcançar um DDoS perto de você

Escrito por: Equipe de resposta de inteligência de segurança da Akamai

Resumo executivo

Na semana passada, os pesquisadores de segurança da Akamai detectaram e analisaram uma série de ataques de reflexão TCP, com pico de 11 Gbps a 1,5 Mpps, que foram direcionados contra clientes da Akamai.

O ataque, amplificado com uma técnica chamada TCP Middlebox Reflection, explora firewalls vulneráveis e sistemas de filtragem de conteúdo para refletir e amplificar o tráfego TCP para uma máquina vítima, criando um poderoso ataque de DDoS.

Middleboxes variam de censores nacionais, como o grande Firewall da China, a sistemas corporativos de filtragem de conteúdo e podem ser encontrados globalmente.

A teoria por trás da nova técnica foi apresentada em agosto passado por pesquisadores da Universidade de Maryland e da Universidade do Colorado; no entanto, este é o primeiro ataque que vemos ao vivo e a cores.

Esse tipo de ataque reduz perigosamente o nível de exigência de ataques DDoS, pois o invasor precisa de apenas 1/75 (em alguns casos) da quantidade de largura de banda do ponto de vista volumétrico.

Algumas implementações middlebox permitem que os invasores adicionem inundações SYN, ACK ou PSH e ACK ao ataque, além do ataque TCP volumétrico.

Foram observados ataques contra organizações nos setores bancário, de viagens, de jogos, de mídia e de hospedagem na Web.

Embora o tráfego de ataque atual seja relativamente pequeno, esperamos ver esse tipo de ataque crescer no futuro, devido à amplificação significativa que ele oferece a um invasor.

Introdução

Nas últimas semanas, os pesquisadores da Akamai começaram a observar várias campanhas de ataque DDoS (negação de serviço distribuído) contra os clientes da Akamai que tinham incluído inundações SYN e altos volumes de tráfego: Até 11 Gbps a 1,5 milhões de pacotes por segundo (Mpps). Ao examinar os pacotes TCP usados no ataque, percebemos que eles estão aproveitando uma nova técnica conhecida como TCP Middlebox Reflection.

A TCP Middlebox Reflection foi divulgada pela primeira vez como um novo vetor de ataque de DDoS em agosto de 2021 em um documento criado por pesquisadores da Universidade de Maryland e da Universidade do Colorado Boulder. “Weaponizing Middleboxes for TCP reflected Amplification” ilustrou como dispositivos como firewalls e sistemas de filtragem de conteúdo podem ser aproveitados em ataques TCP reflexivos. A amplificação de DDoS da Middlebox é um tipo totalmente novo de ataque de reflexão/amplificação de TCP que é um risco para a Internet.

Esta é a primeira vez que observamos essa técnica sendo usada. Neste blog, discutiremos o vetor de ataque, explicaremos como ele funciona, mostraremos exemplos dos ataques que encontramos e compartilharemos informações sobre a ameaça que ele representa para uma rede, bem como técnicas de atenuação que podem ajudar os defensores durante os ataques.

TCP Middlebox Reflection — Um novo vetor de ataque de DDoS

Uma middlebox é um dispositivo na rede que fica no caminho entre dois hosts finais de comunicação e pode monitorar, filtrar ou transformar fluxos de pacotes em trânsito. Ao contrário dos dispositivos de rede tradicionais, como roteadores e switches, as middleboxes operam não apenas nos cabeçalhos dos pacotes, mas também em suas cargas úteis usando DPI (Deep Packet Inspection).

— “Weaponizing Middleboxes for TCP Reflected Amplification”

Como mencionado, a TCP Middlebox Reflection é divulgada primeiro no documento “Weaponizing Middleboxes for TCP Reflected Amplification”. Nele, os autores tentam demonstrar a viabilidade e a eficácia da amplificação baseada em TCP, em comparação com técnicas conhecidas baseadas em UDP. Ao aproveitar a não conformidade com TCP em middleboxes de rede, a equipe conseguiu criar ataques de amplificação reflexivos baseados em TCP altamente eficazes.

Os autores da pesquisa descobriram que alguns desses sistemas middlebox não levam os estados de fluxo TCP em consideração ao tentar aplicar políticas de filtragem de conteúdo. Essas boxes podem ser feitas para responder a pacotes TCP fora de estado. Essas respostas geralmente incluem conteúdo em suas respostas destinadas a “sequestrar” os navegadores clientes em uma tentativa de impedir que os usuários acessem o conteúdo bloqueado. Essa implementação TCP interrompida pode, por sua vez, ser explorada para refletir o tráfego TCP, incluindo fluxos de dados, para vítimas de DDoS por invasores.

Os autores da pesquisa observam que há centenas de milhares de sistemas middlebox vulneráveis a essa exploração de reflexão TCP em todo o mundo. Em seus testes, eles descobriram taxas de amplificação que ultrapassam vetores de reflexão UDP populares e frequentemente explorados. Alguns dos sistemas vulneráveis encontrados na natureza oferecem uma taxa de amplificação maior do que alguns dos vetores UDP mais difíceis de atingir, como NTP, RIPv1 e até mesmo o infame memcached.

O ataque: explorar a não conformidade TCP em middleboxes

Os invasores podem criar várias sequências de pacotes TCP que contêm cabeçalhos de solicitação HTTP; nesses cabeçalhos HTTP, um nome de domínio para um site bloqueado é usado como cabeçalho de host. Quando esses pacotes são recebidos pela middlebox configurada para não permitir acesso ao site, a middlebox responde, normalmente com cabeçalhos HTTP e, em alguns casos, páginas HTML inteiras. Essas respostas fornecem aos invasores uma oportunidade de reflexão e, em alguns casos, um fator de amplificação significativo.

Para explorar essas caixas em ataques de negação de serviço reflexivo distribuído (DRDOs), um invasor falsifique IPs de origem da vítima pretendida, resultando em tráfego de resposta direcionado à vítima a partir das middleboxes. Os sistemas Middlebox que foram configurados dessa forma podem ser encontrados em redes em toda a Internet, pois são comumente usados por nações para impor leis de censura ou por políticas corporativas de filtragem de conteúdo empresarial.

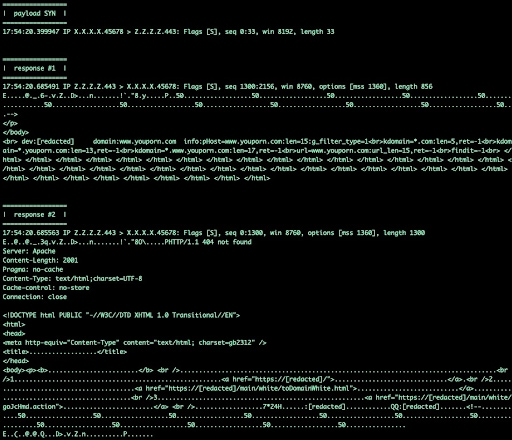

Fig. 1. Example responses from vulnerable middlebox

Fig. 1. Example responses from vulnerable middlebox

No exemplo de tráfego na Figura 1, você pode observar uma middlebox usada em ataques do mundo real impactada por esse problema. Enviar um único pacote SYN com uma carga útil de 33 bytes acionará uma resposta de 2.156 bytes; o que corresponde ao fator de amplificação de 65x (6.533%). Uma amplificação como essa serve como um multiplicador de força porque um invasor precisa de menos largura de banda para iniciar o ataque do que os defensores precisam para lidar com ele.

Os ataques TCP volumétricos anteriormente exigiam que um invasor tivesse acesso a muitas máquinas e muita largura de banda, normalmente uma arena reservada para máquinas muito eficientes com conexões de alta largura de banda e recursos ou botnets de falsificação de origem. Isso ocorre porque até agora não houve um ataque significativo de amplificação para o protocolo TCP; uma pequena quantidade de amplificação foi possível, mas foi considerada quase desprezível, ou pelo menos ineficaz quando comparado com as alternativas UDP.

Se você quisesse casar uma inundação SYN com um ataque volumétrico, você precisaria empurrar uma proporção de 1:1 de largura de banda para a vítima, geralmente na forma de pacotes SYN acolchoados. Com a chegada da amplificação middlebox, a compreensão antiga dos ataques TCP não é mais verdadeira. Agora, um invasor precisa de apenas 1/75 (em alguns casos) da quantidade de largura de banda do ponto de vista volumétrico e, devido às peculiaridades com algumas implementações middlebox, os invasores obtêm uma inundação SYN, ACK ou PSH-ACK gratuitamente.

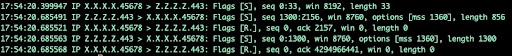

Fig. 2. Middlebox ignores RST

Fig. 2. Middlebox ignores RST

Na Figura 2, podemos ver uma middlebox respondendo a um pacote SYN. Mas o que é importante aqui é que, em resposta a um pacote SYN, a middlebox (por razões desconhecidas) está respondendo com um pacote SYN próprio. Para piorar as coisas, ela está enviando vários pacotes SYN, todos carregados com dados. Outra coisa importante a observar aqui é que a middlebox desconsidera completamente os pacotes RST da “vítima” e continua a enviar seus dados através do fio, continuando a bombear pacotes SYN empacotados por dados até que a ação esteja concluída.

Outra questão relacionada à descoberta pelos autores originais é a existência de boxes que lidam com pacotes RST. Essas boxes, ao receber um pacote RST, reagem reenviando o pacote de dados que já transmitiu, o que acionou a RST em primeiro lugar; isso, por sua vez, resultará em outra RST e outro pacote de dados. Isso significa que há casos em que uma caixa terminará no que equivale a um “loop infinito” de amplificação de autoperpetuação.

Nesta demonstração, esses pacotes RST são enviados da “vítima” porque nenhum serviço TCP está ouvindo no TCP/45678, e esse é, na verdade, o melhor cenário. Como veremos na captura de tela a seguir, se um invasor visar uma porta com um serviço TCP em execução, as coisas só pioram.

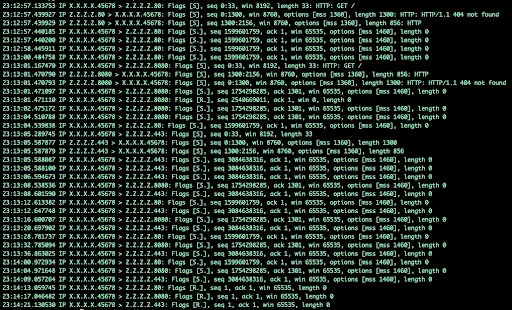

Fig. 3. Example responses from vulnerable middlebox targeting a TCP service

Fig. 3. Example responses from vulnerable middlebox targeting a TCP service

Na Figura 3, vemos que um serviço TCP está sendo executado no TCP/45678. Esse ataque volumétrico agora se torna um ataque de esgotamento de recursos: Esses pacotes SYN direcionados a uma aplicação/um serviço TCP farão com que essa aplicação tente responder com vários pacotes SYN-ACK e manterá as sessões TCP abertas, aguardando o restante do handshake tridirecional. À medida que cada sessão TCP é mantida nesse estado de meia abertura, o sistema consumirá soquetes que, por sua vez, consumirão recursos, potencialmente até o ponto de esgotamento total dos recursos.

Ataques observados — Um vetor crescente

O centro de comando de operações de segurança da Akamai observou várias campanhas de ataque de middlebox direcionadas a setores de bancos, viagens, jogos, mídia e hospedagem na Web. Os ataques observados que aproveitam essa técnica até o momento ainda são pequenos em comparação com outros vetores, mas parecem estar crescendo em popularidade e tamanho.

Os primeiros ataques da série atingiram um pico de 50 Mbps. Os atores por trás dessas campanhas recentes parecem estar aperfeiçoando a capacidade e/ou ajustando seu conjunto de refletores favorecidos. Ataques mais recentes direcionados aos mesmos conjuntos de vítimas usando o mesmo vetor middlebox atingem picos de 2,7 Gbps e 11 Gbps, com o ataque de 11 Gbps atingindo 1,5 Mpps.

Embora esses ataques sejam relativamente pequenos no momento, eles mostram que os invasores estão começando a usar a técnica de ataque de middlebox como outra ferramenta em seu arsenal de DDoS.

Sugestões para mitigação

Os ataques de Middlebox Reflection são novos, mas não são incrivelmente peculiares. Sua verdadeira ameaça vem da redução do nível de exigência para os invasores que desejam usá-los. Dito isso, inundações SYN acolchoadas têm sido uma técnica comum impulsionada por invasores há anos. Nesse sentido, atenuar um ataque de middlebox empregará as mesmas técnicas e táticas.

Em aplicações do mundo real, com poucas exceções, os pacotes SYN são usados para iniciar o handshake TCP; eles não são usados para transmissão de dados. Isso significa que inundações SYN com um comprimento maior que 0 bytes devem ser suspeitas e podem ser uma métrica que você pode usar na mitigação.

Os desafios de SYN também podem ser eficazes na prevenção dos efeitos de exaustão de recursos de middlebox. A middlebox não lidará adequadamente com o pacote de desafio resultante, de modo que os pacotes SYN não o deixarão passar além do mecanismo de atenuação e, como o handshake nunca será concluído, os fluxos de dados também devem ser descartados antes de serem enviados para servidores e aplicações.

Outros métodos seriam o uso de uma combinação de módulos de antifalsificação e de atenuação fora de estado que conseguiriam impedir o ataque facilmente e o uso de ferramentas de assinatura, como snort, para eliminar padrões de texto não criptografado, como visto no tráfego de resposta. As ACLs de firewall também podem ser usadas para bloquear os padrões incorretos conhecidos; por exemplo, uma regra como:

deny tcp any eq 80 host x.x.x.x match-all +syn -ack packet-length gt 100

Essa regra descartaria qualquer pacote SYN vindo da porta 80 com um tamanho maior que 100.

Conclusão

Quando novos vetores de ataque são descobertos, precisamos saber se e quando os invasores começarão a usá-los. O ataque de middlebox permaneceu teórico por muito mais tempo do que o previsto inicialmente; levou meses até que o víssemos sendo usado.

Agora que a TCP Middlebox Reflection foi testada e verificada em relação às redes do mundo real, é provável que a adoção do invasor continue. Também é provável que os invasores tentem melhorar e expandir os recursos e o impactos geral do ataque.

O objetivo da equipe de resposta de inteligência de segurança da Akamai é rastrear, descobrir, documentar e publicar novas descobertas para proteger a segurança e a estabilidade da Internet como um todo. Continuaremos a monitorar esses ataques e a atualizar este blog de acordo.