Blog di Akamai | Attacchi TCP Middlebox Reflection: Parlate con un esperto DDoS vicino a voi

Scritto da: Akamai Security Intelligence Response Team

Analisi riassuntiva

Nell’ultima settimana, i ricercatori sulla sicurezza di Akamai hanno rilevato e analizzato una serie di attacchi di riflessione TCP, con picchi di 11 Gbps a 1,5 Mpps, che sono stati lanciati contro i clienti Akamai.

L'attacco, amplificato con una tecnica chiamata TCP Middlebox Reflection, abusa dei firewall vulnerabili e dei sistemi di filtraggio dei contenuti per riflettere e amplificare il traffico TCP verso una macchina vittima, creando un potente attacco DDoS.

Gli attacchi Middlebox colpiscono obiettivi di diversa natura dai sistemi di censura nazionali, come il Great Firewall in Cina, fino ai sistemi di filtraggio dei contenuti aziendali a livello globale.

La nuova tecnica era già stata rivelata, lo scorso agosto, dai ricercatori dell'Università del Maryland e dell'Università del Colorado, ma è questo il periodo in cui si sta espandendo.

Questo tipo di attacco abbassa pericolosamente il livello degli attacchi DDoS, poiché l'autore dell'attacco ha bisogno di appena 1/75 (in alcuni casi) della quantità di larghezza di banda da un punto di vista volumetrico.

Alcune implementazioni middlebox consentono ai criminali di aggiungere flussi SYN, ACK o PSH+ACK all'attacco, oltre all'attacco volumetrico TCP.

Sono stati osservati attacchi contro organizzazioni nei settori bancario, dei viaggi, dei giochi, dei media e dell'hosting web.

Sebbene l'attuale traffico di attacchi sia relativamente ridotto, si sta sempre più ingrandendo a livello quantitativo, a causa della notevole amplificazione che offre a un utente malintenzionato.

Introduzione

Nelle ultime settimane, i ricercatori di Akamai hanno iniziato ad osservare più campagne di attacchi DDoS (Distributed Denial of Service) sferrati contro clienti Akamai, che hanno incluso un flusso SYN ed elevati volumi di traffico: fino a 11 Gbps a 1,5 milioni di pacchetti al secondo (Mpps). Dopo aver esaminato i pacchetti TCP usati nell'attacco, i ricercatori hanno capito che veniva utilizzata una nuova tecnica chiamata TCP Middlebox Reflection,

che è stata divulgata per la prima volta come nuovo vettore degli attacchi DDoS nell'agosto 2021 in a articolo scritto dai ricercatori dell'Università del Maryland e dell'Università di Colorado Boulder. L'articolo dal titolo "Weaponizing Middleboxes for TCP Reflected Amplification" (Amplificazione degli attacchi con TCP Middlebox Reflection) ha illustrato come sia possibile sfruttare alcuni dispositivi quali i firewall e i sistemi di filtraggio dei contenuti negli attacchi di riflessione TCP. L'amplificazione degli attacchi DDoS con Middlebox è un nuovo tipo di attacco di amplificazione/riflessione TCP che pone a rischio i contenuti in Internet.

Questa è la prima volta in cui questa tecnica viene osservata nella rete. In questo blog, discuteremo di questo vettore di attacco, spiegheremo come funziona, mostreremo alcuni esempi di attacchi da noi registrati e condivideremo le informazioni sulla minaccia che pone sulla rete, nonché le tecniche di mitigazione che possono aiutare a difendersi durante gli attacchi.

TCP Middlebox Reflection: un nuovo vettore degli attacchi DDoS

Una "middlebox" è un dispositivo presente in rete che risiede sul percorso tra due host finali che comunicano tra loro e può monitorare, filtrare o trasformare i flussi dei pacchetti durante il loro spostamento. A differenza dei tradizionali dispositivi di rete, come router e switch, i middlebox operano non solo sulle intestazioni dei pacchetti, ma anche sui loro payload tramite DPI (Deep Packet Inspection).

Come già detto, la tecnica TCP Middlebox Reflection è stata divulgata per la prima volta nell'articolo "Weaponizing Middleboxes for TCP Reflected Amplification" (Amplificazione degli attacchi con TCP Middlebox Reflection), in cui gli autori hanno tentato di dimostrare la fattibilità e l'efficacia dell'amplificazione basata su TCP rispetto alle note tecniche basate su UDP. Sfruttando la mancata conformità al protocollo TCP dei middlebox di rete, il team è riuscito a creare una serie di attacchi di amplificazione riflessiva basati su TCP altamente efficaci.

Gli autori della ricerca hanno scoperto che alcuni di questi sistemi di middlebox non considerano lo stato dei flussi TCP quando tentano di applicare le policy relative al filtraggio dei contenuti, ma possono essere progettati in modo da rispondere ai pacchetti TCP che si trovano fuori stato. Queste risposte spesso includono contenuti in grado di "dirottare" i browser client nel tentativo di impedire agli utenti di accedere ai contenuti bloccati. Questa implementazione TCP interrotta può, a sua volta, venire violata per riflettere il traffico TCP, inclusi i flussi di dati, alle vittime degli attacchi DDoS da parte dei criminali.

Gli autori della ricerca sottolineano che ci sono centinaia di migliaia di sistemi di middlebox vulnerabili a questo abuso di riflessione TCP in tutto il mondo. Nei test da loro condotti, hanno scoperto tassi di amplificazione superiori rispetto ai noti e spesso violati vettori di riflessione UDP. Alcuni dei sistemi vulnerabili rilevati offrono un tasso di amplificazione superiore rispetto ad alcuni dei più noti vettori UDP, come NTP, RIPv1 e, persino, l'ormai famigerato memcached.

L'attacco: abuso della mancata conformità al protocollo TCP nei middlebox

I criminali sono in grado di realizzare varie sequenze di pacchetti TCP contenenti intestazioni di richieste HTTP, in cui un nome di dominio per un sito bloccato viene usato come Host Header. Quando questi pacchetti vengono ricevuti dal middlebox configurato per rifiutare l'accesso al sito, il middlebox risponde, solitamente con le intestazioni HTTP e, in alcuni casi, con intere pagine HTML. Queste risposte offrono ai criminali un'opportunità di riflessione e, talvolta, un significativo fattore di amplificazione.

Per sfruttare questi middlebox per sferrare gli attacchi DRDoS (Distributed Reflective Denial of Service), un criminale esegue lo spoofing degli IP di origine della vittima presa di mira, determinando un traffico di risposta indirizzato alla vittima da parte dei middlebox. I sistemi middlebox che sono stati configurati in tal modo si trovano sulle rete in Internet poiché sono comunemente usati dagli stati nazionali per applicare normative in materia di censura o dalle policy di filtraggio dei contenuti aziendali.

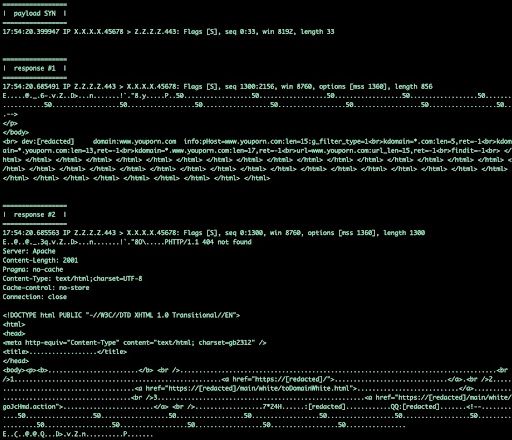

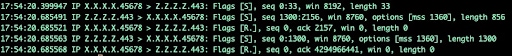

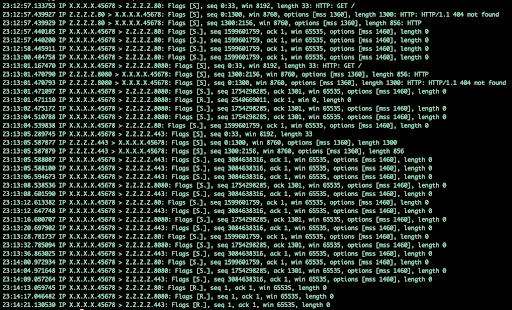

Fig. 1. Example responses from vulnerable middlebox

Fig. 1. Example responses from vulnerable middlebox

Nell'esempio del traffico riportato in Figura 1, possiamo osservare un middlebox sfruttato in attacchi reali che sono stati influenzati da questo problema. L'invio di un pacchetto SYN con un payload da 33 byte attiva una risposta da 2.156 byte, ovvero un fattore di amplificazione pari a 65x (6,533%). Un'amplificazione come questa funge da moltiplicatore di forza poiché un criminale ha bisogno di una larghezza di banda inferiore per sferrare un attacco rispetto a quanto sia necessaria a chi deve difendersi.

Gli attacchi TCP volumetrici in precedenza richiedevano ad un criminale di accedere a vari computer con una grande quantità di larghezza di banda, di solito, uno spazio enorme riservato a computer ad impiego intensivo con connessioni ad elevata larghezza di banda e funzionalità di spoofing o botnet. Questo perché non si era verificato un attacco di amplificazione significativo contro il protocollo TCP: una piccola quantità di amplificazione era possibile, ma considerata quasi trascurabile o quanto meno inferiore e inefficace se confrontata con le alternative UDP.

Se si desiderava abbinare un flusso SYN con un attacco volumetrico, era necessario trasmettere alla vittima una larghezza di banda con un rapporto di 1:1, di solito sotto forma di pacchetti SYN compilati. Con l'arrivo dell'amplificazione middlebox, questa vecchia concezione degli attacchi TCP si è dimostrata non più reale. Ora un criminale deve disporre di almeno 1/75° (in alcuni casi) di larghezza di banda per sferrare un attacco volumetrico e, per le particolarità di alcune implementazioni middlebox, riceve gratuitamente flussi SYN, ACK o PSH+ACK.

Fig. 2. Middlebox ignores RST

Fig. 2. Middlebox ignores RST

Nella Figura 2, possiamo vedere un middlebox che risponde ad un pacchetto SYN, ma qui è importante notare che, in risposta al pacchetto SYN, il middlebox (per ragioni a noi ignote) risponde con un proprio pacchetto SYN. A peggiorare le cose, vengono spediti più pacchetti SYN contenenti molti dati. Un altro aspetto importante da notare qui è che il middlebox ignora completamente i pacchetti RST provenienti dalla "vittima" e continua a trasmettere i suoi dati in rete tramite pacchetti SYN contenenti molti dati fino al termine del processo.

Un altro aspetto rilevato dagli autori riguarda l'esistenza di middlebox in grado di gestire i pacchetti RST, che, alla ricezione di questi pacchetti, iniziano a reinviare i pacchetti di dati già trasmessi che hanno attivato l'invio iniziale, determinando, a loro volta, l'invio di un altro RST e di un altro pacchetto di dati. Pertanto, ci sono casi in cui un middlebox riesce e finisce a trovarsi in un "ciclo infinito" di auto-amplificazione perpetua.

In questa demo, i pacchetti RST vengono inviati dalla "vittima" perché nessun servizio TCP è in ascolto sulla porta TCP/45678 (questo è il caso peggiore). Come vedremo nella prossima schermata, se un criminale mira ad una porta con un servizio TCP in esecuzione, le cose possono solo peggiorare.

Fig. 3. Example responses from vulnerable middlebox targeting a TCP service

Fig. 3. Example responses from vulnerable middlebox targeting a TCP service

Nella Figura 3, possiamo vedere un servizio TCP in esecuzione sulla porta TCP/45678. Questo attacco volumetrico ora mira all'esaurimento delle risorse: i pacchetti SYN indirizzati ad un'applicazione/servizio TCP forzano tale applicazione/servizio a rispondere con più pacchetti SYN+ACK e mantengono le sessioni TCP aperte, attendendo l'utilizzo dell'handshake a tre vie. Poiché ogni sessione TCP viene mantenuta in questo stato semi-aperto, il sistema utilizza i socket che, a loro volta, impiegano risorse, potenzialmente fino ad un loro completo esaurimento.

Gli attacchi osservati: un vettore crescente

L'Akamai Security Operations Command Center ha osservato più campagne di attacchi middlebox sferrati contro i settori bancario, dei viaggi, dei giochi, dei media e dell'hosting web. Gli attacchi osservati che utilizzano questa tecnica sono, finora, comunque piccoli se confrontati con altri vettori, ma sembrano crescere in popolarità e dimensioni.

I primi attacchi di questa serie hanno raggiunto un picco di 50 Mbps. I criminali che hanno lanciato queste recenti campagne sembrano fare leva sulle funzionalità e/o ottimizzare la loro serie di meccanismi di riflessione preferiti. Attacchi più recenti indirizzati contro le stesse vittime con il medesimo vettore middlebox hanno raggiunto picchi di 2,7 Gbps e 11 Gbps, con un attacco da 11 Gbps che ha raggiunto 1,5 Mpps.

Anche se, ora come ora, questi attacchi sono relativamente piccoli, dimostrano che i criminali stanno iniziando a scegliere la tecnica middlebox e a utilizzarla come un altro strumento presente nel loro arsenale per sferrare attacchi DDoS.

Suggerimenti di mitigazione

Gli attacchi di riflessione middlebox sono nuovi, ma non straordinariamente unici. La loro minaccia reale proviene dal fatto di abbassare l'asticella per i criminali che desiderano utilizzarli. Ciò detto, i flussi SYN compilati sono una tecnica comunemente usata da anni da parte dei criminali. In tal senso, la mitigazione di un attacco middlebox impiega le stesse tecniche e tattiche.

Nelle applicazioni reali, con pochissime eccezioni, i pacchetti SYN vengono usati per avviare l'handshake TCP, ma non per la trasmissione di dati. Ciò significa che i flussi SYN con una lunghezza superiore a 0 byte potrebbero essere sospetti e rappresentare una metrica da poter sfruttare per la mitigazione.

Anche le sfide SYN possono risultare efficaci per prevenire l'esaurimento delle risorse middlebox. Il middlebox non gestisce correttamente il pacchetto risultante, pertanto i pacchetti SYN non riescono a completare la mitigazione. Poiché l'handshake non viene mai completato, i flussi di dati vengono interrotti prima di arrivare ai server e alle applicazioni.

Tra gli altri metodi, figura una combinazione di antispoofing e moduli di mitigazione fuori stato in grado di contrastare facilmente l'attacco e di utilizzare strumenti di firma quali i modelli di testo non crittografato, come è stato osservato nel traffico delle risposte. È possibile usare gli ACL del firewall per bloccare i modelli errati noti, ad esempio, una regola del tipo:

deny tcp any eq 80 host x.x.x.x match-all +syn -ack packet-length gt 100

Questa regola elimina i pacchetti SYN provenienti dalla porta 80 con una lunghezza superiore a 100.

Conclusione

Quando vengono scoperti nuovi vettori di attacco, non si riesce mai a prevedere se e quando i criminali inizieranno ad utilizzarli. L'attacco middlebox è rimasto teorica per molto più tempo di quanto anticipato inizialmente, poiché ci sono voluti mesi prima di vederlo utilizzato nella realtà.

Ora che l'attacco TCP Middlebox Reflection è stato testato e verificato sulle reti reali, è probabile che continuerà l'adozione da parte dei criminali, che tenteranno anche di migliorare ed espandere le funzionalità e l'impatto complessivo dell'attacco.

L'obiettivo dell'Akamai Security Intelligence Response Team è monitorare, rilevare, documentare e pubblicare i nuovi risultati emersi per proteggere la sicurezza e la stabilità di Internet nel complesso. Continueremo a monitorare questi attacchi e ad aggiornare di conseguenza questo blog.