Blog Akamai | TCP Middlebox Reflection : bientôt dans une attaque DDoS près de chez vous

Écrit par : l'équipe Akamai Security Intelligence Response Team

Synthèse

La semaine dernière, les chercheurs en sécurité d'Akamai ont détecté et analysé une série d'attaques de réflexion TCP, atteignant un pic de 11 Gbit/s à 1,5 Mpps, qui ont été menées contre les clients d'Akamai.

Cette attaque, amplifiée par une technique appelée TCP Middlebox Reflection, utilise des pare-feu vulnérables et des systèmes de filtrage de contenu pour refléter et amplifier le trafic TCP vers une machine victime, créant ainsi une puissante attaque DDoS.

Les dispositifs intermédiaires vont des censeurs d'États-nations, comme le « Grand Firewall » de Chine, aux systèmes de filtrage de contenu d'entreprise, et se trouvent dans le monde entier.

Cette nouvelle technique a été présentée en théorie en août dernier par des chercheurs de l'Université du Maryland et de l'Université du Colorado ; cependant, c'est la première fois que nous l'observons directement.

Ce type d'attaque rend dangereusement accessibles les attaques DDoS, car l'attaquant a besoin de 75 fois moins (dans certains cas) de bande passante d'un point de vue volumétrique.

Certaines mises en œuvre de dispositifs intermédiaires permettent aux pirates d'ajouter des attaques « Flood » SYN, ACK ou PSH+ACK à l'attaque, en plus de l'attaque TCP volumétrique.

Des attaques ont été observées contre des sociétés dans les secteurs de la banque, des voyages, des jeux, des médias et de l'hébergement Web.

Bien que le trafic actuel de ces attaques soit relativement faible, nous nous attendons à ce qu'il augmente à l'avenir, en raison de l'amplification importante qu'elles offrent aux pirates.

Introduction

Au cours des dernières semaines, les chercheurs d'Akamai ont commencé à observer plusieurs campagnes de déni de service distribué (DDoS) contre des clients qui comprenaient des Flood SYN et des volumes de trafic élevés : jusqu'à 11 Gbit/s à 1,5 million de paquets par seconde (Mpps). En examinant les paquets TCP utilisés dans l'attaque, nous avons réalisé qu'ils exploitaient une nouvelle technique appelée TCP Middlebox Reflection.

Le TCP Middlebox Reflection a été dévoilé pour la première fois en août 2021 comme vecteur d'attaque DDoS dans un article rédigé par des chercheurs de l'Université du Maryland et de l'Université du Colorado Boulder. Ce document intitulé « Utiliser les dispositifs intermédiaires pour l'amplification TCP réfléchie » illustre comment des terminaux comme les pare-feu et les systèmes de filtrage de contenu peuvent être utilisés dans les attaques de réflexion TCP. L'amplification DDoS par dispositif intermédiaire est un tout nouveau type d'attaque de réflexion/amplification TCP qui représente un risque pour Internet.

C'est la première fois que nous observons cette technique à l'œuvre. Dans cet article de blog, nous allons discuter de ce vecteur d'attaque, expliquer comment il fonctionne, montrer des exemples des attaques que nous avons rencontrées, et partager des informations sur la menace qu'il représente pour un réseau, ainsi que des techniques d'atténuation qui peuvent aider les défenseurs pendant les attaques.

TCP Middlebox Reflection : un nouveau vecteur d'attaque DDoS

Une middlebox ou dispositif intermédiaire est un terminal en réseau qui se trouve sur le chemin entre deux hôtes finaux communicants et qui peut surveiller, filtrer ou transformer des flux de paquets en cours de transfert. Contrairement aux terminaux réseau traditionnels comme les routeurs et les commutateurs, les dispositifs intermédiaires fonctionnent non seulement sur les en-têtes des paquets, mais aussi sur leurs charges utiles en utilisant l'inspection en profondeur des paquets.

— « Utilisation des dispositifs intermédiaires pour l'amplification TCP réfléchie »

Comme indiqué, le « TCP Middlebox Reflection » a été divulgué pour la première dois dans l'article « Utilisation des dispositifs intermédiaires pour l'amplification TCP réfléchie ». Dans ce document, les auteurs tentent de démontrer la viabilité et l'efficacité de l'amplification basée sur le protocole TCP, par rapport aux techniques bien connues basées sur UDP. En tirant parti de la non-conformité TCP dans les dispositifs intermédiaires réseau, l'équipe a pu créer des attaques par amplification très efficaces basées sur le protocole TCP.

Les auteurs de l'étude ont découvert que certains de ces systèmes de dispositifs intermédiaires ne prenaient pas en compte les états de flux TCP en tentant d'appliquer des stratégies de filtrage de contenu. Ces dispositifs peuvent être poussés à répondre aux paquets TCP hors état. Ces réponses incluent souvent du contenu dans leurs réponses destinées à « détourner » les navigateurs clients afin d'empêcher les utilisateurs d'accéder au contenu bloqué. Cette mise en œuvre TCP rompue peut à son tour être détournée pour refléter le trafic TCP, y compris les flux de données, aux victimes d'attaques DDoS par les pirates.

Les auteurs de l'étude notent qu'il existe des centaines de milliers de systèmes de dispositifs intermédiaires vulnérables à cet abus de réflexion TCP dans le monde entier. Dans leurs essais, ils ont découvert des taux d'amplification qui dépassent les vecteurs de réflexion UDP populaires et largement exploités. Certains des systèmes vulnérables identifiés offrent un taux d'amplification supérieur à certains des vecteurs UDP les plus efficaces, tels que NTP, RIPv1, et même le plus tristement célèbre memcached.

L'attaque : exploiter la non-conformité TCP dans les dispositifs intermédiaires

Ces attaquants peuvent concevoir diverses séquences de paquets TCP contenant des en-têtes de requête HTTP ; dans ces en-têtes HTTP, un nom de domaine pour un site bloqué est utilisé comme host header. Lorsque ces paquets sont reçus par le dispositif intermédiaire configuré pour ne pas autoriser l'accès au site, celui-ci répond généralement avec des en-têtes HTTP et, dans certains cas, des pages HTML entières. Ces réponses offrent aux pirates une opportunité de réflexion et, dans certains cas, un facteur d'amplification significatif.

Dans le but de faire un usage abusif de ces dispositifs pour des attaques de déni de service à réflexion distribuée (DRDoS), un pirate usurpe les adresses IP source de la victime ciblée, ce qui entraîne un trafic de réponse dirigé vers la victime à partir des dispositifs intermédiaires. Les systèmes de dispositifs intermédiaires configurés de cette façon se trouvent sur des réseaux à travers tout l'Internet, car ils sont couramment utilisés par les États-nations pour appliquer les lois de censure ou par les politiques de filtrage de contenu d'entreprise.

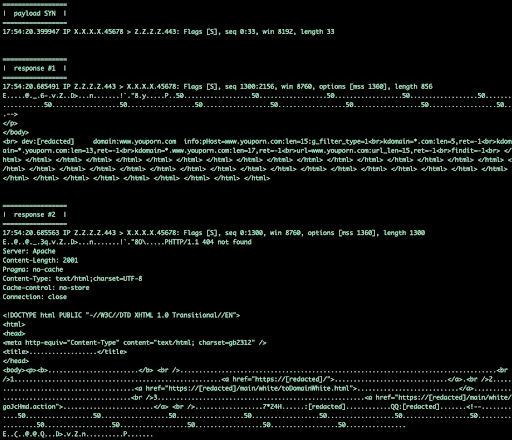

Fig. 1. Example responses from vulnerable middlebox

Fig. 1. Example responses from vulnerable middlebox

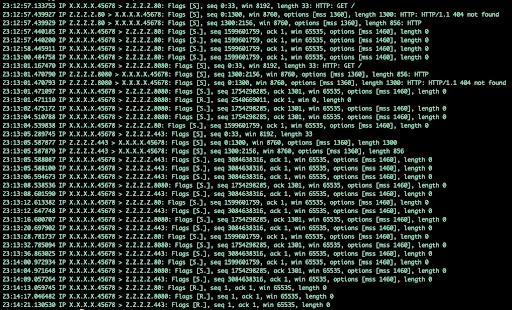

Dans l'exemple de trafic de la figure 1, vous pouvez observer un dispositif intermédiaire utilisé dans les attaques réelles touchées par ce problème. L'envoi d'un seul paquet SYN avec une charge utile de 33 octets déclenche une réponse de 2 156 octets ; il s'agit d'un facteur d'amplification de 65 (6 533 %). Une telle amplification sert de multiplicateur de force, car un pirate a besoin de moins de bande passante pour lancer l'attaque que les défenseurs n'en ont besoin pour y faire face.

Les attaques TCP volumétriques exigeaient auparavant qu'un pirate ait accès à un grand nombre de machines et à beaucoup de bande passante, une arène normalement réservée aux machines très puissantes avec des connexions à large bande passante et des capacités d'usurpation de source ou des botnets. En effet, jusqu'à présent, il n'y avait pas d'attaque d'amplification significative pour le protocole TCP ; une faible amplification était possible,mais elle était considéré comme presque négligeable, ou à tout le moins suboptimale et inefficace par rapport aux alternatives UDP.

Si vous voulez associer un Flood SYN à une attaque volumétrique, vous devez pousser un rapport de bande passante de 1:1 vers la victime, généralement sous forme de paquets SYN rembourrés. Avec l'arrivée de l'amplification de dispositif intermédiaire, cette vision de longue date des attaques TCP n'est plus valide. Désormais, un pirate n'a besoin que d'un 75e (dans certains cas) de la quantité de bande passante d'un point de vue volumétrique, et en raison de l'excentricité de certaines mises en œuvre de dispositifs intermédiaires, les pirates obtiennent un flux SYN, ACK ou PSH+ACK gratuitement.

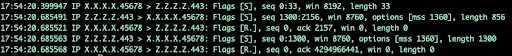

Fig. 2. Middlebox ignores RST

Fig. 2. Middlebox ignores RST

Dans la figure 2, on peut voir un dispositif intermédiaire répondre à un paquet SYN, mais ce qui est important ici, c'est qu'en réponse à un paquet SYN, le dispositif intermédiaire (pour des raisons inconnues) répond lui-même avec un paquet SYN. Pire encore, il envoie plusieurs paquets SYN, qui sont tous chargés de données. Un autre élément important à noter ici est que le dispositif intermédiaire ignore complètement les paquets RST de la « victime » et continue à pousser ses données, continuant à pomper les paquets SYN compressés de données jusqu'à avoir terminé.

Une autre conclusion inquiétante des auteurs d'origine est l'existence de dispositifs qui traitent les paquets RST. Ces dispositifs, lors de la réception d'un paquet RST, réagissent en retransmettant le paquet de données qu'ils avaient déjà transmis et qui a déclenché la RST en premier lieu, ce qui entraînera à son tour une autre RST et un autre paquet de données. Cela signifie qu'il existe des cas dans lesquels un dispositif peut et va terminer dans ce qui équivaut à une « boucle infinie » d'amplification auto-perpétuée.

Dans cette démo, ces paquets RST sont envoyés par la « victime », car aucun service TCP n'écoute sur TCP/45678, et c'est en fait un scénario optimiste. Comme nous le verrons dans la capture d'écran suivante, si un pirate cible un port avec un service TCP en cours d'exécution, les choses ne font qu'empirer.

Fig. 3. Example responses from vulnerable middlebox targeting a TCP service

Fig. 3. Example responses from vulnerable middlebox targeting a TCP service

Dans la figure 3, nous voyons qu'un service TCP est en cours d'exécution sur TCP/45678. Cette attaque volumétrique devient désormais une attaque d'épuisement des ressources : Ces paquets SYN dirigés vers une application/un service TCP poussent cette application à tenter de répondre avec plusieurs paquets SYN+ACK et à maintenir les sessions TCP ouvertes, en attendant le reste de la liaison à trois voies. À mesure que chaque session TCP est maintenue dans cet état de semi-ouverture, le système utilise des sockets qui consomment à leur tour des ressources, potentiellement jusqu'à épuisement complet des ressources.

Attaques observées : un vecteur croissant

Le centre de commande des opérations de sécurité d'Akamai a observé plusieurs campagnes d'attaque par dispositif intermédiaire ciblant les secteurs de la banque, des voyages, des jeux, des médias et de l'hébergement Web. Les attaques observées utilisant cette technique jusqu'à présent sont encore minimes par rapport à d'autres vecteurs, mais elles semblent augmenter en popularité et en taille.

Les premières attaques de la série ont atteint un pic de 50 Mbit/s. Les acteurs derrière ces campagnes récentes semblent affiner leur capacité et/ou affiner leur jeu de réflecteurs préférés. Des attaques plus récentes ciblant les mêmes groupes de victimes utilisant le même vecteur de dispositif intermédiaire atteignent des pics de 2,7 Gbit/s et 11 Gbit/s, avec une attaque de 11 Gbit/s atteignant 1,5 Mpps.

Bien que ces attaques restent relativement petites à l'heure actuelle, elles montrent que les pirates commencent à utiliser la technique d'attaque par dispositif intermédiaire et à l'exploiter comme un outil supplémentaire dans leur arsenal d'attaques DDoS.

Suggestions d'atténuation

Les attaques par réflexion des dispositifs intermédiaires sont nouvelles, mais elles ne sont pas si uniques. Leur véritable menace vient de leur simplicité d'accès pour les pirates qui souhaitent les utiliser. Cela dit, les attaques par SYN capitonnées sont une technique courante mise à profit par les pirates depuis des années. L'atténuation d'une attaque par dispositif intermédiaire à cet égard utilisera les mêmes techniques et tactiques.

Dans les applications réelles, à très peu d'exceptions près, les paquets SYN sont utilisés pour initier la liaison TCP ; ils ne sont pas utilisés pour la transmission de données. Cela signifie que les flux SYN d'une longueur supérieure à 0 octets sont suspects et peuvent constituer une mesure permettant d'évaluer l'atténuation.

Les défis SYN peuvent également être efficaces pour éviter les effets de l'épuisement des ressources du dispositif intermédiaire. Le dispositif intermédiaire ne gère pas correctement le paquet de vérification en résultant, de sorte que les paquets SYN ne passent pas au-delà du dispositif d'atténuation, et comme l'établissement de liaisons n'est jamais complet, les flux de données doivent également être supprimés avant d'arriver aux serveurs et aux applications.

D'autres méthodes pourraient être l'utilisation d'une combinaison de modules d'atténuation anti-usurpation d'identité et hors-état qui seraient capables de contrecarrer facilement l'attaque, et l'utilisation d'outils de signature comme Snort pour supprimer les modèles de texte clair comme observé dans le trafic de réponse. Les listes de contrôle d'accès de pare-feu peuvent également être utilisées pour bloquer les modèles incorrects connus ; par exemple, une règle telle que la suivante :

deny tcp any eq 80 host x.x.x.x match-all +syn -ack packet-length gt 100

Cette règle abandonnerait tous les paquets SYN provenant du port 80 dont la longueur de paquet est supérieure à 100.

Conclusion

Lorsque de nouveaux vecteurs d'attaque sont découverts, savoir si et quand les pirates commenceront à les exploiter est toujours incertain. Les attaques par dispositif intermédiaire sont restées théoriques pendant bien plus longtemps que ce que nous avions prévu au départ ; il a fallu des mois avant de les voir réellement exploitées.

Maintenant que le TCP Middlebox Reflection a été testé et vérifié sur des réseaux réels, il est probable que son adoption par les pirates se poursuive. Il est également probable que les pirates tentent d'améliorer et d'étendre les capacités de ces attaques et leur impact global.

L'objectif de l'équipe Akamai Security Intelligence Response Team est de suivre, détecter, documenter et publier de nouvelles découvertes afin de protéger la sécurité et la stabilité d'Internet dans son ensemble. Nous continuerons à surveiller ces attaques et à mettre à jour ce blog en conséquence.