Manuali per hacker di Conti - Lettura, esame e analisi

Analisi riassuntiva

I ricercatori sulla sicurezza di Akamai hanno esaminato e analizzato la documentazione interna del gruppo Conti per comprendere le tecniche e gli strumenti utilizzati da questo moderno gruppo ransomware.

Con un fatturato stimato di quasi 200 milioni di dollari, questa banda di ransomware viene considerata una delle gang di maggior successo al mondo.

L'analisi rivela un elenco di tecniche e procedure concrete (TTP) e indicatori di compromesso (IoC) impiegati dal gruppo, nonché potenziali tecniche di mitigazione.

Questi scenari di attacco sono poliedrici e accurati. Hanno trovato una formula che continua a funzionare: raccogliere credenziali, propagare e ripetersi.

La documentazione sugli attacchi mostra una forte attenzione alla propagazione in rete del tipo "mani sulla tastiera", il che suggerisce la necessità di utilizzare solide protezioni contro il movimento laterale e il suo ruolo fondamentale nella difesa dai ransomware.

Questi TTP sono tecniche ben note, ma altamente efficaci. Si tratta di un sobrio promemoria dell'arsenale a disposizione dei gruppi di attacco come Conti e può suggerire gli strumenti spesso utilizzati da altri gruppi. Lo studio di questi TTP offre ai team addetti alla sicurezza "un'esclusiva anteprima" sul modus operandi degli autori degli attacchi nel tentativo di prepararsi meglio per affrontarli.

L'attenzione posta dal gruppo nella propria documentazione sull'hacking e sulla propagazione pratica, piuttosto che sulla crittografia, dovrebbe spingere gli addetti ai sistemi di difesa a concentrarsi anche su quelle parti della kill chain, invece di concentrarsi sulla fase della crittografia.

Introduzione

Conti è un famigerato gruppo ransomware che prende di mira le organizzazioni dai ricavi elevati. È stato rilevato per la prima volta nel 2020 e sembra avere sede in Russia. Si ritiene che sia il successore del gruppo ransomware Ryuk. Secondo Chainalysis, questo gruppo ransomware ha registrato l'incasso più elevato di tutti i gruppi ransomware nel 2021, con un ricavo stimato di almeno 180 milioni di dollari.

Il 27 febbraio 2022, è stato creato l'handle di Twitter @contileaks , che ha iniziato a diffondere documenti interni e registri delle chat del gruppo, nonché gli indirizzi di alcuni dei propri server interni e il codice sorgente. Nella comunità è ampiamente diffusa l'idea che sia stato un membro interno a far trapelare i documenti dopo una disputa sul sostegno pubblico del gruppo del governo russo durante il conflitto russo-ucraino, ma la persona dietro l'account di Twitter contileaks afferma di essere un ricercatore ucraino indipendente.

Sebbene in passato siano avvenute fughe di questo tipo (di solito a causa di interessi personali degli operatori), ciò che rende questa fuga particolarmente interessante è l'enorme quantità di informazioni trapelate. Indipendentemente dalle circostanze, questi documenti offrono alla comunità uno sguardo raro su come questi gruppi di attacco operano su larga scala, cosa usano e come pensano in generale.

Comprensibilmente, c'è stata una quantità significativa di copertura giornalistica su questi documenti, in particolare i registri delle chat, che hanno rivelato i rapporti umani all'interno di un gruppo di cybercriminali. Tuttavia, finora non è stato scritto molto sugli strumenti, sulle tecniche e sulle procedure del gruppo.

Nel tentativo di raccogliere queste informazioni, abbiamo deciso di concentrarci sulla documentazione interna, che include linee guida per gli operatori sulla selezione degli obiettivi, sugli attacchi e sull'utilizzo dei propri strumenti. Riteniamo che questi TTP e queste metodologie dovrebbero anche fornire informazioni su altri operatori di ransomware, consentendoci di metterci nei panni di questi autori di attacchi, comprendere i loro modi di operare e preparare le nostre difese di conseguenza.

In questo post del blog, intendiamo discutere della metodologia di attacco e degli strumenti utilizzati dal gruppo ransomware Conti, come desunto dalla documentazione trapelata. Se desiderate semplicemente sapere come difendere voi stessi e la vostra rete o, semplicemente, desiderate vedere un rapido elenco dei loro TTP, potete passare alle nostre sezioni Soluzioni di mitigazione o Riepilogo .

Metodologia di attacco di Conti

Come molti moderni gruppi di cybercriminali, Conti opera come un'azienda. Come descritto in questo articolo di Wired, il gruppo è in grado di realizzare profitti (alcuni operatori hanno dichiarato guadagni personali pari a quasi 100 mila dollari), far crescere le proprie attività e aggiungere nuovi operatori, oltre ad avere persino un CEO. Nell'ambito delle proprie operazioni aziendali, Conti adotta un “processo di onboarding” per i nuovi operatori, governato da manuali che ne dettagliano la metodologia e il modus operandi. In questi manuali troviamo informazioni importanti su come Conti si propaga all'interno delle reti, quali obiettivi sceglie e quali strumenti utilizza.

È interessante notare come Conti sia noto per essere un gruppo di attacco a doppia estorsione : Conti riesce ad esfiltrare e crittografare i dati per assicurarsi i pagamenti. I dati esfiltrati vengono utilizzati per ricattare un'azienda affinché paghi il riscatto o venduti al miglior offerente. In questo modo, anche se sono disponibili backup, le aziende sono costrette a pagare per evitare i danni potenzialmente causati da una fuga. Questo metodo è stato reso popolare per la prima volta dal gruppo ransomware Maze, presumibilmente chiuso nel 2020 e dal quale molti membri sono stati reclutati in Conti.

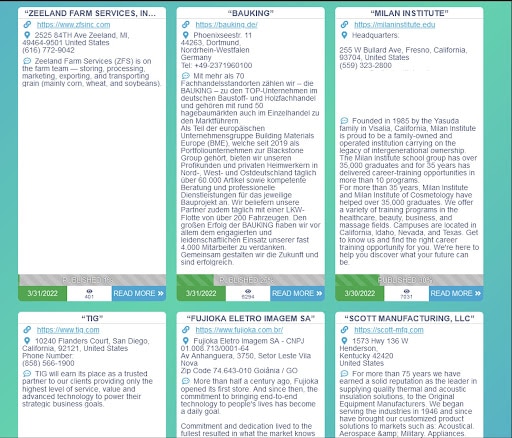

Come mostrato nelle schermate qui sotto, acquisite dal sito di Conti, questo gruppo opera su una sorta di sequenza temporale di divulgazione: dopo aver avvisato l'organizzazione dell'estorsione, più tempo impiega la vittima ad effettuare il pagamento richiesto, più dati esfiltrati cominciano a venire divulgati. Il gruppo non sembra avere una linea guida predefinita sul prezzo del riscatto, da quanto risulta da alcuni registri delle chat trapelati che mostrano i membri del gruppo che discutono del prezzo del riscatto per le loro vittime.

Sito web sulla fuga di notizie di Conti - Prima pagina

Sito web sulla fuga di notizie di Conti - Prima pagina

La fuga di notizie include due documenti che presentano una panoramica della metodologia di attacco alla rete di Conti e dei relativi obiettivi di propagazione. Questi documenti sono diretti agli operatori/associati di attività di hacking del gruppo. Non abbiamo trovato documenti o manuali relativi alle pratiche di accesso iniziale, ma solo documenti di progettazione per vari crawler Internet. Pensiamo che ciò possa indicare che questo vettore sia in qualche modo automatizzato. Le linee guida per l'operatore vengono utilizzate dopo la violazione iniziale.

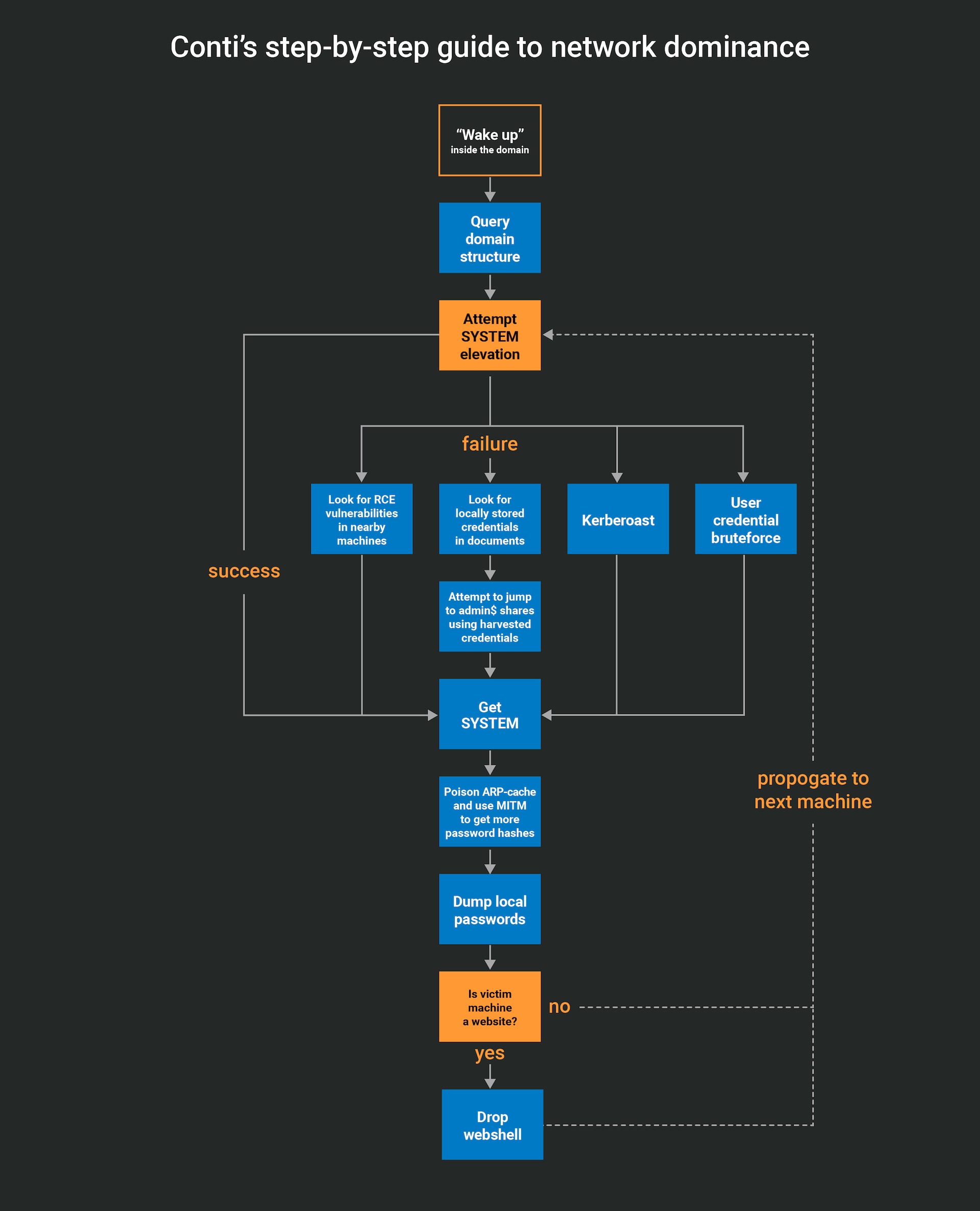

Entrambi i documenti descrivono la stessa metodologia, che può essere riassunta come "raccolta di credenziali, propagazione e ripetizione". Come accennato, si presume che un operatore abbia accesso a un computer in rete. L'obiettivo del gruppo è iniziare a propagarsi tramite la rete, prima tentando di violare e decrittografare le password o con un atto di forza bruta. All'operatore viene quindi richiesto di utilizzare le credenziali sul computer successivo, espandendo la propria portata e successivamente ripetendo il primo passaggio. Allo stesso modo, agli operatori viene richiesto di non avviare la crittografia fino a quando non viene raggiunto il dominio della rete per garantire il massimo impatto.

La dottrina di attacco di Conti non è nuova. L'uso di strumenti efficaci e la persistenza sembrano fare la differenza. Il processo sembra essere per lo più del tipo "mani sulla tastiera": mentre alcune funzioni possono essere controllate da script o automatizzate, generalmente ci si aspetta che siano gli operatori a rubare le credenziali e a prendere decisioni consapevoli sulla diffusione nella rete.

Obiettivi di propagazione in rete

Innanzitutto, l'obiettivo di Conti è raggiungere il controller di dominio (DC). Agli operatori viene richiesto di accedere al DC tramite il furto di credenziali e l'espansione di cui si è detto sopra. Poiché il processo sembra essere in gran parte manuale, ciò offre agli operatori di Conti un livello di discrezionalità nella scelta degli obiettivi. Una volta trovate le credenziali dell'amministratore del dominio, gli operatori di Conti avranno accesso a una serie di risorse critiche:

Registri di accesso alla maggior parte della rete per analizzare il comportamento degli utenti

Record DNS per la maggior parte del dominio, che possono essere utilizzati per dedurre l'utilizzo

Hash delle password

Punti focali per il movimento laterale

Questa focalizzazione sulla DC rafforza l'idea che la fase di propagazione in rete sia cruciale per l'attacco. Dal DC, gli autori degli attacchi possono estrarre la maggior parte (se non tutte) le credenziali di cui hanno bisogno per accedere all'intera rete. Inoltre, poiché in genere vengono archiviate più configurazioni di dominio, gli autori degli attacchi, di solito, ottengono molte informazioni sulla rete stessa e sui relativi elementi fondamentali.

|

Conti definisce elementi fondamentali le condivisioni dei file di rete e altri computer contenenti dati che possono essere esfiltrati. Questi dati includono:

E-mail, elenchi di indirizzi, informazioni di contatto

Database

Codice sorgente

Informazioni sull'account

Documenti di progettazione

Password/credenziali per altre reti

Portafogli digitali

Guida dettagliata di Conti al dominio della rete

Conti illustra la propria dottrina con linee guida tecniche dettagliate su come ottenere il dominio della rete. Di seguito è riportata una traduzione quasi letterale del relativo metodo, ma leggermente più organizzata rispetto al testo originale. Richiede una certa comprensione tecnica degli strumenti e dei processi utilizzati. Tuttavia, per gli utenti interessati a difendere la propria organizzazione da attacchi simili o che cercano di emulare un attacco di Conti, è possibile raccogliere informazioni preziose sul tipo di telemetria che dovrebbe apparire durante il movimento laterale e le fasi di escalation dei privilegi.

È probabile che non tutti gli operatori seguano questo metodo alla lettera, ma questo documento dovrebbe far luce sul processo di pensiero della banda Conti. Se siete più interessati al modo con cui mitigare questa minaccia, piuttosto che alla minaccia stessa, potete accedere alla nostra sezione Soluzioni di mitigazione .

1. Eseguire una query della struttura del dominio (utilizzando adfind, net view ecc) a. A volte le password appariranno immediatamente nell'output di tali strumenti, sotto alcuni commenti 2. Provare ad elevare i diritti di SISTEMA 3. Se possibile: a. Danneggiare la cache ARP e intercettare gli hash delle password da altri computer nella rete b. Scaricare gli hash delle password locali 4. In caso contrario: a. Provare a verificare se altri computer nella rete sono accessibili, in particolare se la relativa condivisione admin$ è accessibile i. In tal caso, ottenere i diritti di SISTEMA b. Cercare le vulnerabilità RCE nella rete c. Provare Kerberoast per ottenere più hash delle password d. Per le reti di piccole dimensioni, è anche possibile tentare di applicare la forza bruta alle password degli utenti i. Una speciale enfasi viene posta sul test dei limiti di blocco per la forza bruta prima di tentarne l'utilizzo 5. Per qualsiasi server con una directory inetpub scrivibile, rilasciare una webshell aspx 6. Scansionare la rete per ulteriori percorsi di diffusione |

Kit di strumenti di Conti

Per raggiungere i propri obiettivi di infiltrazione e propagazione in rete, Conti utilizza vari strumenti, la maggior parte dei quali non di propria creazione. In effetti, solo il crypter, il trojan e l'injector sembrano essere proprietari, ma per il movimento laterale, la propagazione e l'esfiltrazione di Conti sembra utilizzare una serie di strumenti che dovrebbero essere familiari sia ai team rossi che a quelli blu: Cobalt Strike, Mimikatz e PSExec, solo per citarne alcuni.

Sebbene alcuni lettori possano aspettarsi di vedere 0days e strumenti proprietari, la fuga di notizie dimostra che l'efficacia di uno strumento o di una tecnica non è direttamente correlata a quanto sia nuova o sconosciuta. Si consiglia ai lettori di prestare molta attenzione alle tecniche e agli strumenti divulgati dalla documentazione di Conti per tentare di ottenere una mitigazione più efficace di questi TTP a propria difesa.

|

Accesso iniziale

Per poter iniziare a creare scompiglio nella rete, Conti deve prima essere in grado di violarla e di penetrare al suo interno. Come accennato in precedenza, nella documentazione non c'è nulla che descriva questo processo; piuttosto, sembra che Conti abbia sviluppato vari crawler e scanner che perlustrano Internet alla ricerca di server sfruttabili/violabili. Questi crawler concedono l'accesso iniziale alla rete di una vittima o la contrassegnano come violabile per i suoi operatori e affiliati.

⚠ Il seguente elenco è stato creato dai documenti di progettazione, ma non siamo sicuri che verranno effettivamente implementati. |

Servizio |

Logica Crawler |

Apache Tomcat |

Ricerca dei server Tomcat e tentativo di sfruttare la vulnerabilità cgi-bin |

Outlook Web Access (OWA) |

Crawler Internet e brute forcer di credenziali |

Remote Desktop Protocol (RDP) |

Ricerca di server aperti a RDP da Internet e tentativo di forza bruta di violare i dettagli di accesso. È indipendente dalla porta e non si basa sul fatto che RDP si trovi sul TCP 3389. |

SQL |

Ricerca di siti web con input dell'utente e tentativo di utilizzare SQL injection su di essi |

Stampanti |

Ricerca di stampanti accessibili da Internet e tentativo di sfruttarle utilizzando PRET |

Posta |

Spambot automatico, in grado di inviare e-mail di phishing dalla casella di posta locale |

Movimento laterale

Oltre ai documenti metodologici, ci sono manuali aggiuntivi con esempi concreti e guide sull'implementazione del movimento laterale: le tecniche qui elencate costituiscono un'aggregazione completa di tutte le tecniche, ordinate per quantità di esempi/riferimenti di ciascuna (in ordine di importanza):

Strumentazione di gestione Windows remota (WMI): utilizzata per attivare i payload in remoto tramite /node:.. process call create

È interessante notare come gli autori di attacchi lo usano per attivare effettivamente un processo BITS per scaricare il malware ospitato in remoto (o su una condivisione violata)

PSExec: sia lo strumento Sysinternals che la sua implementazione Cobalt Strike vengono utilizzati per l'esecuzione del payload remoto

Attività pianificata remota: utilizzando l'utilità della riga di comando SCHTASKS con il flag /s per creare un'attività remota che consente di eseguire un payload interrotto

WinRM: il metodo di esecuzione del codice integrato in Cobalt Strike

EternalBlue : sfrutta una vulnerabilità di esecuzione di codice remoto nelle PMI

BlueKeep : sfrutta una vulnerabilità di esecuzione di codice remoto RDP

Persistenza e backdoor

Dai registri delle chat trapelati, gli unici metodi di persistenza oggetto di discussione sono le attività pianificate. Abbiamo aggiunto tutti i nomi e i percorsi delle attività da noi osservati nei registri della chat al nostro archivio GitHub.

Altri metodi di persistenza che abbiamo visto spiegati in uno dei manuali di Conti includono:

Oltre a quelli riportati sopra, che vengono utilizzati per avviare i propri beacon/shell inversi, i manuali menzionano anche l'installazione di AnyDesk e Atera, oltre a modificare la porta RDP (e consentirgli di passare attraverso il firewall di Windows), il tutto presumibilmente per disporre di un altro punto di accesso nel caso in cui la comunicazione venga persa (il termine utilizzato al riguardo è "закреп", che si traduce approssimativamente in "danneggiato [sul posto]").

Escalation dei privilegi

Oltre agli strumenti di escalation dei privilegi locali (LPE) disponibili in Cobalt Strike, sembra che Conti utilizzi la variante LPE di PrintNightmare per creare nuovi amministratori locali per i beacon eseguiti come un utente normale.

Raccolta di credenziali

La maggior parte dei manuali di raccolta delle credenziali di Conti fa riferimento a Mimikatz, ma il relativo arsenale completo include:

Mimikatz

Zerologon: sfrutta una vulnerabilità netlogon per ottenere una sessione autenticata sul controller di dominio e reimpostare la password krbtgt

Kerberoast: utilizzato per decifrare le password degli utenti del servizio Kerberos dai ticket di assistenza

Zerologon: questa volta utilizzato come modulo di sfruttamento di post di Cobalt Strike per acquisire una sessione di accesso al DC per eseguire dcsync

Credential stealer: probabilmente uno sviluppo interno; esegue la scansione del filesystem locale alla ricerca di password utente memorizzate in file di testo e documenti

Elusione della difesa

Conti dispone di vari metodi per eludere il rilevamento. Il principale (e il più sorprendente) è garantire che i propri strumenti rilasciati non attivino il rilevamento in primo luogo.

La documentazione di Conti include prove di test dei propri strumenti e delle proprie tecniche contro una serie di noti antivirus, che includono i test richiesti per evitare che i propri dropper e injector attivino vari motori antivirus. A tal scopo, utilizzano computer locali che eseguono sia i motori antivirus che dyncheck, una piattaforma che consente il caricamento e l'analisi di prova (simile a VirusTotal, anche se al momento sembra non essere accessibile).

In particolare, gli autori di attacchi sono interessati ai seguenti motori antivirus:

Windows Defender

ESET Nod32

Avast Home

Kaspersky Antivirus

Bitdefender

Inoltre, Conti dispone di alcuni manuali sull'arresto di Windows Defender tramite la manipolazione della policy dell'host per disattivarlo o l'interruzione del servizio. Sembra che venga prestata particolare attenzione al servizio, probabilmente a causa del suo diffuso utilizzo nelle organizzazioni prese di mira.

La backdoor persistente ottiene gli indirizzi di comando e controllo da metodi offuscati, aiutando anche ad eludere il rilevamento:

emercoin dns

cache di Google

transazioni di bitcoin

Il salvataggio dei file sul disco è sconsigliato e gli script/lolbin sono il metodo preferito. I file salvati su disco devono essere nascosti tramite steganografia (in immagini o file di certificati) o in un modo facilmente elencabile (registro, flussi di file).

Soluzioni di mitigazione

Poiché la superficie di attacco è poliedrica, anche la tua difesa dovrebbe prevedere più livelli: non esiste una soluzione di protezione e sicurezza immediata. Come possiamo vedere nella metodologia di attacco, l'implementazione della prima istanza di ransomware è preceduta da un processo sofisticato, che ci offre molte opportunità per rilevare e rispondere all'attacco.

Per una correlazione tra il metodo di attacco e la sua mitigazione, fare riferimento a Riepilogo: Kit di strumenti di Conti.

Controllo degli accessi e ZeroTrust

Conti si affida molto agli utenti esistenti e alle relative credenziali per il movimento laterale e l'accesso. Applicare il controllo su chi può accedere a cosa e dove e separare di proposito gli utenti esperti dalle attività quotidiane può inibire e rallentare notevolmente il processo di movimento laterale. Inoltre, consente una superficie di rilevamento molto maggiore.

Segmentazione

Oltre a controllare l'accesso degli utenti, è anche possibile controllare i percorsi di comunicazione. Disabilitare i protocolli soggetti ad abuso per il movimento laterale (RPC, RDP, WinRM, SSH, ecc.) tra gli endpoint degli utenti, limitare l'accesso alle condivisioni di file (o disabilitarle del tutto su ciò che non è un file server) e limitare l'accesso ai database e ai server di backup può ridurre notevolmente la superficie di attacco della rete.

Per un po' di granularità in più, i metodi di movimento laterale che si basano su RPC (come WMI remoto, attività pianificate remote e psexec) possono essere controllati anche a livello di sistema operativo, utilizzando i filtri RPC.

Web Application Firewall

Prima che qualsiasi attacco possa propagarsi all'interno della rete, l'autore degli attacchi deve riuscire ad accedere ad essa. Nei casi di Conti, i suoi crawler e vettori di accesso iniziale includono il phishing (mail spambot) e lo sfruttamento di servizi Internet (OWA, SQL injection, Apache Tomcat cgi-bin). Nella maggior parte dei casi, un buona soluzione WAF (Web Application Firewall) dovrebbe bloccare la maggior parte dei tentativi degli autori di attacchi di ottenere tale punto d'appoggio iniziale nella rete.

Inventario software e gestione delle patch

Tenere traccia di quale software è installato e dove è installato può aiutare a rilevare le aggiunte indesiderate. Ciò vale per le backdoor Atera e AnyDesk di Conti e anche per altri attacchi (in tal caso, LAPSUS$, con procexp e ProcessHacker). Inoltre, la gestione delle patch può risolvere il problema. Nessuno degli exploit discussi in questo blog è recente; le patch sono state rilasciate molto tempo fa. Nonostante ciò, Conti e altri gruppi hanno avuto successo perché molti server rimangono privi di patch.

Rilevamento di malware - EDR/AV

Questa è l'ultima linea di difesa sui computer nella rete. Una buona (e aggiornata) soluzione di rilevamento e risposta degli endpoint (EDR) o antivirus (AV) può consentire di rilevare e bloccare gli strumenti utilizzati durante l'attacco. È un gioco del tipo "gatto e topo" (come abbiamo visto Conti verifica se i propri strumenti eludono il rilevamento), ma è meglio avere un gatto che a volte cattura i topi piuttosto che nessun gatto e un'infestazione di topi.

Alcuni EDR oggi affermano anche di essere in grado di rilevare e prevenire i ransomware in modo euristico, quando iniziano a crittografare l'host. Non ci pronunciamo sul tasso di efficienza di questa funzione, ma è qualcosa da considerare.

Conclusione

Sebbene siano ancora molte le cose che non sappiamo su Conti e altri gruppi di ransomware, questi documenti hanno fornito alla community della sicurezza uno sguardo iniziale su un'organizzazione di criminali informatici. Queste informazioni sono inestimabili nella lotta contro di loro e contro il ransomware in generale.

È diventato un po' banale affermare che dobbiamo capire il punto di vista dell'autore degli attacchi, ma c'è molta verità in questa affermazione. Considerando Conti come un'operazione commerciale la cui strategia di go-to-market è trapelata, possiamo agire come suoi concorrenti in un certo senso, usando la sua proprietà intellettuale contro di esso.

Nessuno degli strumenti utilizzati da Conti è particolarmente innovativo. Gli operatori di Conti utilizzano molti strumenti e metodi per infettare e, infine, crittografare le reti di destinazione, ma li conosciamo tutti. Non sono minacce zero-day uniche, ma sono TTP "di conoscenza comune" che vengono anche impiegati dai team rossi ovunque.

Ciò nonostante, hanno ancora un ampio successo. "Se non è rotto, non aggiustarlo", come si suol dire. Ciò supporta l'idea che i team addetti alla sicurezza debbano esaminare attentamente il proprio approccio alla difesa. Le minacce zero-day possono fare notizia, ma gli attacchi fondamentali fanno fare i soldi.

L'obiettivo è il dominio della rete. Di solito, quando si parla di ransomware, viene posta una maggiore enfasi sull'atto effettivo della crittografia. Tuttavia, la verità che volevamo mostrare con questo post è che deve verificarsi un lungo processo prima che qualsiasi crittografia possa avere inizio. In tal caso, la nostra discussione è supportata dalla documentazione effettiva dell'operatore di ransomware. Considerando il rapporto tra la documentazione sull'hacking e la documentazione sulla crittografia, diventa chiaro che il problema principale riguarda l'hacking (violazione della rete, movimento laterale e propagazione, elusione del rilevamento) piuttosto che le semplici operazioni di crittografia ed esfiltrazione dei dati.

In realtà, è una sorta di aspetto positivo. Questa conoscenza dimostra che la superficie di rilevamento che possiamo utilizzare per la difesa è molto più ampia di quanto sembri: dobbiamo solo raggiungerla e utilizzarla. Solo perché questi TTP non sono nuovi non vuol dire che siano banali: se lo fossero, non verrebbero utilizzati da uno dei gruppi ransomware di maggior successo attualmente attivi. Questa documentazione e la relativa analisi supporta il fatto che, come community, dobbiamo guardare al ransomware in modo più olistico piuttosto che solo alla crittografia. Concentrandoci principalmente sull'aspetto della crittografia del ransomware, stiamo perdendo un'ampia superficie di rilevamento che potrebbe fare la differenza tra un incidente e un titolo di prima pagina.

Riepilogo: Kit di strumenti di Conti

Abbiamo aggregato la seguente tabella dei TTP di Conti e le possibili misure di mitigazione per essi:

Categoria |

Metodo |

Descrizione |

Mitigazione |

|---|---|---|---|

| Strumenti di attacco | Strumenti commerciali di accesso remoto progettati per i team rossi, ma spesso utilizzati in modo improprio dagli operatori di malware |

• EDR/AV • Segmentazione • Controllo degli accessi |

|

Spyware Trojan |

|||

Movimento laterale |

Strumento Microsoft gratuito per l'esecuzione di programmi in remoto |

• Segmentazione • Controllo degli accessi |

|

Funzionalità di amministrazione Microsoft in grado di eseguire programmi in remoto |

|||

Servizio e protocollo Windows per la gestione remota dell'host |

|||

Una vulnerabilità legata all'esecuzione di codice in modalità remota in Microsoft RDP |

• Gestione delle patch • Segmentazione • Controllo degli accessi |

||

Una vulnerabilità legata all'esecuzione di codice in modalità remota in Microsoft SMB |

|||

Escalation dei privilegi |

PrintNightmare |

Una vulnerabilità legata all'esecuzione di codice in modalità remota nel servizio Window Print Spooler |

• Gestione delle patch

|

Raccolta di credenziali |

Dumper delle credenziali open source |

• EDR/AV

|

|

Una vulnerabilità di elevazione dei privilegi in MS-NRPC |

• Gestione delle patch • Segmentazione • Controllo degli accessi |

||

Backdoor |

Software per l'accesso remoto |

• Gestione dell'inventario del software |

|

Rilascio di webshell su server web violati |

• EDR/AV

|

||

Protocollo desktop remoto di Windows |

• Segmentazione • Controllo degli accessi |

||

Vari metodi di persistenza per caricare un bot/dropper |

• EDR/AV |

||

Elusione del rilevamento |

Disabilitazione dell'antivirus per evitare il rilevamento di malware |

• EDR/AV • Gestione dell'inventario del software |

|

Codifica degli indirizzi C2 e della comunicazione per inibire il rilevamento |

• EDR/AV • IDS |

||

Accesso iniziale |

Outlook Web Access (OWA) |

Accesso di forza bruta all'interfaccia web di Outlook per diffondere e-mail di phishing |

• Web Application Firewall |

Accesso di forza bruta ai server connessi a Internet con RDP aperto |

• Segmentazione • Controllo degli accessi |

||

Tentativo di SQL injection su siti web con input dell'utente |

• EDR/AV • IDS • Web Application Firewall |

||

Utilizzo di exploit kit su stampanti aperte a Internet |

• Gestione delle patch • Segmentazione • Controllo degli accessi |

||

Tentativo di sfruttare i server Apache Tomcat |

• Web Application Firewall |

||

Utilizzo di uno spambot per diffondere e-mail di phishing su caselle postali/host compromessi |

• EDR/AV |

Riferimenti:

Pur avendo letto tutti i file della documentazione divulgati, alcuni file contenevano più informazioni di altri. Abbiamo elencato tutti i file contenenti le informazioni utilizzate per scrivere questo post del blog. Seguiamo l'albero delle cartelle da vx-underground.

Conti Toolkit Leak/

Мануали для работяг и софт/

MANUALS/

МАНУАЛ.txt

Заменяем sorted адфиндера.txt

ПРОСТАВЛЕНИЕ.txt

Меняем RDP порт.txt

по отключению дефендера.txt

ПЕРВОНАЧАЛЬНЫЕ ДЕЙСТВИЯ.txt

CobaltStrike MANUAL_V2 .docx

Conti Documentation Leak/

docs/

modules/

ТЗ доработка модуля распространения.txt

ТЗ автоматизация чистки.txt

требования к лоадеру.txt

ТЗ бэкдор.txt

сканер apache tomcat.txt

ТЗ брут OWA.txt

ТЗ сканер rdp.txt

ТЗ сканер sql инъекций2.txt

ТЗ сканер принтеров.txt

ТЗ спамбот.txt

misc/

ТЗ автоматизация группового тестирования в криптопанели.txt

management/

чистка АВ.txt

быстрый старт хакера.txt