Scoprite cosa potete fare con la segmentazione

Neutralizzate le minacce ad alta velocità con l'applicazione di policy assistita dall'intelligenza artificiale

Accelerate l'applicazione del modello Zero Trust in tutta la vostra infrastruttura del cloud ibrido con l'intelligenza artificiale che traduce le informazioni a livello di rete e di processo in policy immediate. Automatizzando il processo di individuazione e creazione delle policy, potete limitare il rischio di movimento laterale ad alta velocità, passando dalla visibilità al controllo granulare in pochi secondi, non in giorni o mesi.

Riduzione dei rischi con una soluzione che non interrompe mai l'addestramento

Come funziona Akamai Guardicore Segmentation

Caratteristiche del prodotto

- Visibilità completa su sistemi legacy, OT e cloud attraverso l'identificazione di risorse conosciute, sconosciute e non gestite

- Etichettatura AI semantica per arricchire le informazioni sulle risorse con dati fondamentali su contesto, velocità e precisione

- Valutazione contestuale dei rischi per un'applicazione sicura delle policy in base al livello di preparazione delle applicazioni, all'intento e alla definizione delle priorità aziendali basata sull'intelligenza artificiale

- AI inferencing e algoritmi di stabilità predittiva delle policy per bloccare il movimento laterale

- Correlazione processi-pacchetti e policy pronte da applicare, che automatizzano la verifica e il contenimento delle minacce

- Correlazione dei dati telemetrici di domini diversi con la raggiungibilità delle risorse, apertura delle porte amministrative e utilizzo di strumenti rischiosi per mappare i percorsi da sfruttare e ridurre le vulnerabilità

- Informazioni basate su Osquery per individuare le piattaforme e i dispositivi ad alto rischio nel vostro ambiente

- Utilizzo dell'edge globale di Akamai per offrire un'eccezionale intelligence sulle minacce e una risposta più rapida agli incidenti

- Ricerca delle minacce basata sull'intelligenza artificiale per ottenere informazioni rapide con cui i responsabili decisionali della sicurezza possono passare dalle prove all'azione

Storie dei clienti

Principali casi d'uso

Contenere il movimento laterale e i ransomware

Bloccare i percorsi dei ransomware

Impedite ai criminali di spostarsi nella vostra rete applicando policy granulari e basate sulle applicazioni che si adattano al cambiamento e alla scalabilità del vostro ambiente. Limitando le comunicazioni est-ovest non autorizzate, la piattaforma riduce il raggio d'azione e impedisce al ransomware di diffondersi in risorse critiche.

Vantaggi

- Applicazione delle policy in base al privilegio minimo: limitate la comunicazione in base al comportamento dell'applicazione reale, non solo a regole IP statiche.

- Protezione adattiva: aggiornate automaticamente le policy man mano che i carichi di lavoro vengono spostati o scalati negli ambienti ibridi.

- Riduzione del raggio d'azione: fornite controlli verificabili e pronti da applicare in grado di bloccare le minacce senza interrompere i tempi di attività.

Isolamento delle applicazioni

Isolamento delle applicazioni con precisione

Isolate le applicazioni di alto valore e business-critical applicando rigorosi limiti di comunicazione in base alle dipendenze reali. Akamai aiuta i team addetti alla sicurezza a concentrarsi sulla protezione delle applicazioni critiche, grazie a una mappa visiva sul loro funzionamento, semplificando il compito di isolarle con precise policy di segmentazione, che consentono di prevenire gli accessi non autorizzati dai vicini sistemi compromessi.

Vantaggi

- Isolamento del modello Zero Trust: create perimetri granulari intorno alle applicazioni critiche per prevenire il movimento laterale.

- Mappatura delle dipendenze: rilevate continuamente tutte le connessioni necessarie, evitando conflitti di regole che possono interrompere le attività aziendali.

- Protezione sicura: sfruttate l'intelligenza artificiale per consigli rapidi e consapevoli.

Preparazione in vista della conformità e degli audit

Dimostrare la conformità continua

Fornite controlli di segmentazione verificabili e pronti da applicare continuamente, in grado di supportare rigorosi requisiti in termini di audit, conformità e governance (PCI-DSS, HIPAA, SWIFT). La segmentazione basata sul software semplifica l'identificazione delle risorse interessate, isolandole dal resto dell'ambiente IT e verificando i requisiti di conformità con viste cronologiche e in tempo reale.

Vantaggi

- Prove automatizzate: generate mappe visive e rapporti in tempo reale per fornire ai revisori le prove relative ai limiti applicati a livello delle comunicazioni.

- Allineamento alle normative: associate i controlli di segmentazione direttamente ai sistemi Zero Trust e agli standard di settore.

- Visualizzazione dettagliata: scoprite quali risorse comunicano nella vostra rete e create facilmente le etichette per tutte quelle soggette a obblighi di conformità.

Protezione unificata del cloud ibrido

Visibilità e applicazione di policy in vari cloud

Raggiungete una segmentazione coerente e basata sulle applicazioni negli ambienti multicloud da un singolo piano di controllo. I nostri modelli basati sull'intelligenza artificiale traducono i flussi di rete non elaborati in un contesto chiaro delle applicazioni e in utili informazioni sui rischi, consentendo ai team di vedere esattamente come si muovono i dati nella proprietà ibrida ed eliminando le lacune di sicurezza causate dalla compartimentalizzazione dell'architettura. Questi vantaggi si estendono anche a coloro che migrano le applicazioni dagli ambienti on-premise al cloud.

Vantaggi

- Coerente tra i vari ambienti: applicate gli stessi controlli di visibilità e policy a macchine virtuali, server e container da un'unica posizione.

- Visualizzazione del percorso dell'attacco: utilizzate l'intelligenza artificiale per modellare le dipendenze e identificare i potenziali percorsi delle vulnerabilità prima che vengano sfruttati.

- Correlazione semplificata: identificate automaticamente risorse note, sconosciute e non gestite per eliminare la raccolta manuale dei dati e agire più rapidamente per ridurre le vulnerabilità.

Segmentazione OT

Protezione dei dispositivi critici

Estendete la segmentazione di livello aziendale ai sistemi OT, IoMT e cyber-fisici (CPS), in cui i tempi di attività sono imprescindibili e le risorse, spesso, non possono essere corrette con patch. Akamai Guardicore Segmentation consente alle organizzazioni di ridurre la propria superficie di attacco e applicare le policy Zero Trust ai dispositivi che non possono eseguire software di sicurezza basati su host.

Vantaggi

- Individuazione completa: identificate le risorse e mappate le comunicazioni negli ambienti OT per visualizzarle insieme alle altre risorse IT in una migliore visione unificata.

- Continuità operativa: applicate policy di sicurezza in grado di rispettare i requisiti di sicurezza e tempi di attività specifici degli ambienti industriali.

- Applicazione di policy a bassa latenza: funzionalità di applicazione di policy senza agenti per ambienti sensibili, a livello di rete e di sistema host con le DPU.

Protezione dei carichi di lavoro di container e cloud dinamici

La sicurezza deve tenere il passo con lo sviluppo

Proteggete i brevi carichi di lavoro temporanei negli ambienti Kubernetes e PaaS, in cui i controlli statici e basati su IP cambiano continuamente. L'individuazione continua e l'intelligence basata sull'AI garantiscono alle policy di segmentazione di rimanere accurate e pronte da applicare man mano che i container e gli altri carichi di lavoro si trasformano, scalano e scompaiono.

Vantaggi

- Sicurezza basata sull'identità: nei dinamici ambienti cloud e container, gli indirizzi IP cambiano, ma l'identità rimane tale. La sicurezza basata sull'identità, non sulla posizione, è ciò che rende il modello Zero Trust applicabile su vasta scala.

- Individuazione continua: rilevate e mappate automaticamente le nuove istanze cloud o i pod K8s al momento della loro implementazione.

- Applicazione nativa: adottate una soluzione coerente per più provider utilizzando punti di applicazione nativi.

Isolamento sicuro dei carichi di lavoro basati sull'intelligenza artificiale

Adottate l'intelligenza artificiale in modo sicuro

Proteggete le risorse di alto valore nell'era dell'intelligenza artificiale, inclusi cluster di formazione dei modelli, servizi di inferencing e pipeline di dati sensibili. Con l'espansione dell'infrastruttura delle GPU e dei servizi basati sull'intelligenza artificiale, Akamai garantisce a questi ambienti di rimanere segmentati e verificati rispetto ai nuovi percorsi degli attacchi e alla crescita dell'AI ombra.

Vantaggi

- Visibilità dell'infrastruttura dell'AI: individuate automaticamente i nodi di addestramento dell'AI e le API di inferencing per impedire gli accessi non autorizzati.

- Protezione delle risorse dei modelli: applicate rigidi limiti intorno agli archivi dei modelli e delle funzioni per prevenire l'esfiltrazione dei dati.

- Verifica continua: garantite alle policy di segmentazione di rimanere accurate man mano che i modelli e l'infrastruttura dell'intelligenza artificiale si evolvono.

Indagine e risposta agli incidenti accelerata dall'intelligenza artificiale

Risposte sicure

Potete ridurre i tempi di risposta agli incidenti utilizzando informazioni basate sull'intelligenza artificiale per comprendere l'intento del traffico delle applicazioni. Akamai crea immediatamente un piano di risposta agli incidenti che fornisce misure pertinenti e utili per indagare e rispondere agli incidenti nella vostra rete. Una valutazione delle vulnerabilità continuamente aggiornata classifica gli incidenti in base alla loro gravità e fornisce un percorso per la risoluzione dei problemi in un'unica vista.

Vantaggi

- Policy generate dall'intelligenza artificiale: sfruttate l'apprendimento automatico per suggerire automaticamente le policy appropriate tramite modelli e workflow intuitivi.

- Contenimento più rapido: utilizzate la visibilità in tempo reale per implementare rapidamente le policy e limitare il raggio d'azione di una violazione.

- Ricerca delle minacce gestita: indagine delle minacce basata sull'intelligenza artificiale con analisi condotte dagli addetti alla sicurezza per individuare e risolvere i problemi riscontrati.

Domande frequenti (FAQ)

La soluzione include un'opzione con agente e un'opzione senza agente. Questa flessibilità garantisce la possibilità di rafforzare la sicurezza e la segmentazione in un'ampia gamma di ambienti. L'implementazione di agenti è consigliata per raggiungere il massimo livello di visibilità e controllo sulle attività e sul traffico di rete. La soluzione senza agente è l'ideale in ambienti PaaS, IoT e OT nel cloud.

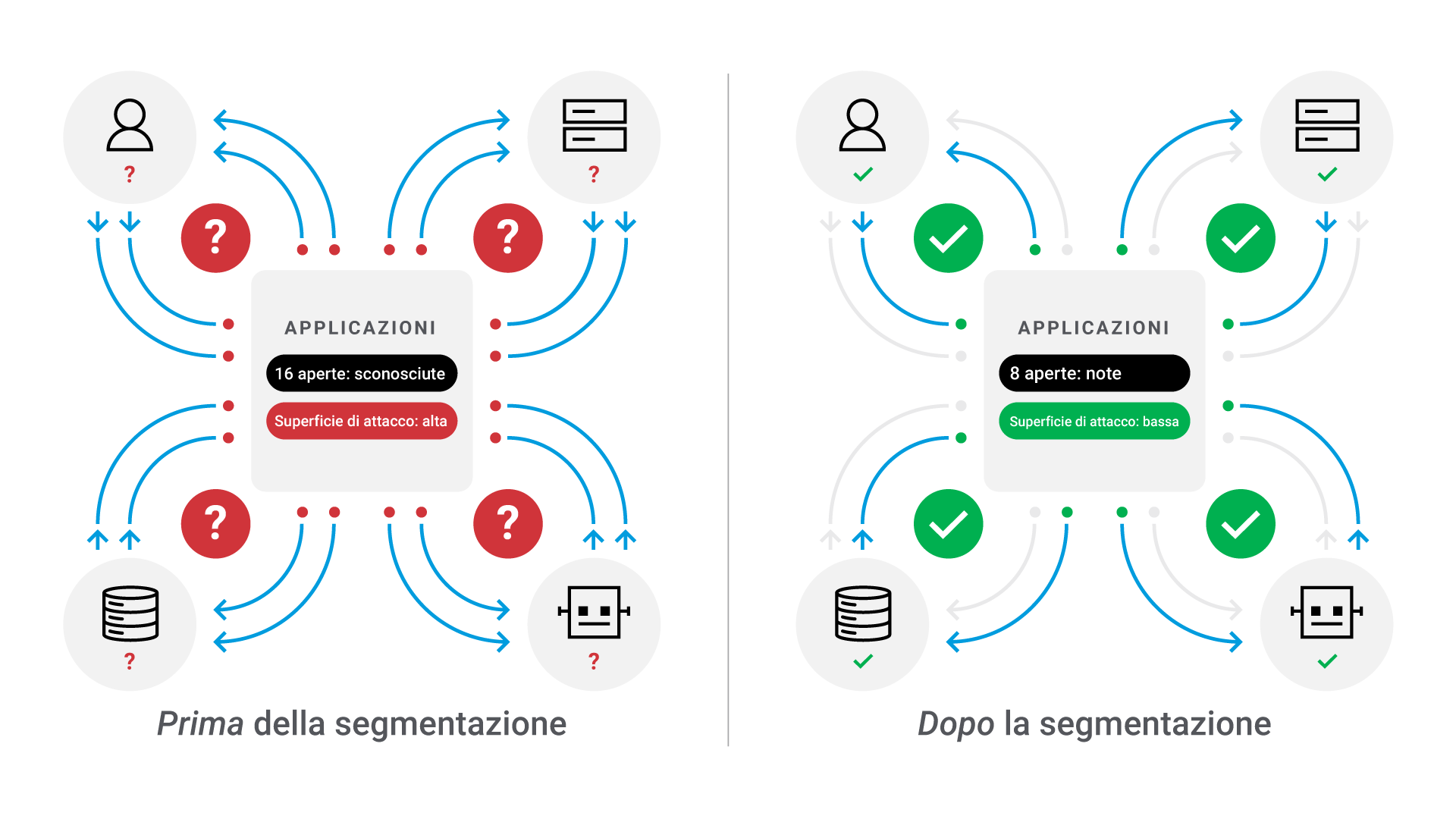

Si tratta di una piattaforma di microsegmentazione che utilizza l'intelligenza artificiale e controlli integrati per proteggere il traffico est-ovest e applicare il principio fondamentale del sistema Zero Trust: "verificare sempre; senza fidarsi". Nel 2025, Gartner ha dichiarato che la microsegmentazione basata sull'intelligenza artificiale, non su soluzioni statiche fondate su regole, consentirà in futuro di proteggere in modo efficace dispositivi e reti dalle violazioni.

L'adozione del modello Zero Trust negli ambienti ibridi è, spesso, ostacolata dalle complessità operative. Akamai Guardicore Segmentation semplifica questa operazione attraverso l'individuazione continua con suggerimenti sulle policy generati dall'intelligenza artificiale e fornisce un unico punto di controllo per data center on-premise, istanze cloud e container Kubernetes. Applicando le policy in base alle prove, i team addetti alla sicurezza possono simulare l'impatto delle policy di sicurezza prima che vengano implementate, eliminando il rischio di incorrere in tempi di downtime e accelerando il percorso verso la maturità del sistema Zero Trust.

La microsegmentazione basata sull'intelligenza artificiale utilizza l'apprendimento automatico per rilevare automaticamente le risorse di rete e mappare le dipendenze delle applicazioni. A differenza dei firewall tradizionali, Akamai Guardicore Segmentation utilizza l'intelligenza artificiale per comprendere l'intento del traffico delle applicazioni. Applicando policy basate sul principio del privilegio minimo, questa soluzione contiene i ransomware in modo efficace, bloccando il movimento laterale utilizzato dai criminali per diffondersi all'interno di una rete. In questo modo, anche in caso di compromissione di un dispositivo, i dati aziendali critici rimangono isolati e protetti.

Di seguito, vengono riportati i principali elementi distintivi:

- La nostra intelligenza artificiale comprende le applicazioni, non solo gli indirizzi IP. Invece di affidarsi ad attributi statici della rete, la nostra intelligenza artificiale modella le dipendenze delle applicazioni, i comportamenti dei processi e i segnali contestuali per generare policy basate sul funzionamento effettivo delle applicazioni.

- L'applicazione ibrida è integrata, non aggiunta a posteriori. Supportiamo l'applicazione di policy basata su host, il contesto delle identità e l'integrazione tra risorse fisiche, virtuali, cloud, containerizzate e OT per offrire una segmentazione coerente in architetture ibride complesse.

- La generazione di policy basate sull'intelligenza artificiale accelera il time-to-value. La nostra intelligenza artificiale suggerisce e favorisce policy di segmentazione basate sulle caratteristiche comportamentali, riducendo le attività manuali e consentendo, al contempo, agli addetti alla sicurezza di verificare le policy prima di applicarle.

- Supportiamo una visibilità basata su agenti e senza agenti. Per gli ambienti in cui non è possibile utilizzare gli agenti, inclusi i dispositivi non gestiti, IoT, OT e IoMT, Akamai Guardicore Segmentation supporta il monitoraggio passivo e la profilazione basata sull'intelligenza artificiale per estendere la copertura della segmentazione.

- La segmentazione adattiva basata sui rischi è integrata nella piattaforma. Le policy si adattano dinamicamente in base ai segnali di rischio dei carichi di lavoro, al livello delle vulnerabilità, ai cambiamenti delle identità e alle deviazioni comportamentali, allineando l'applicazione con una valutazione dei rischi in tempo reale.

- Un'unica mappa in tempo reale dell'intero ambiente. Dal data center al cloud, dal Kubernetes all'infrastruttura legacy, ogni risorsa, ogni flusso e ogni dipendenza sono visibili in un'unica posizione e vengono aggiornati in tempo reale con granularità a livello di processo. Invece di unire i dati provenienti da più strumenti, i team possono visualizzare il loro sistema di sicurezza completo (modelli di traffico, attività delle minacce e applicazione delle policy) in un'unica interfaccia realizzata per ambienti ibridi, cloud e OT.

Oltre all'applicazione delle policy, la soluzione Akamai Guardicore Segmentation è stata progettata per comprendere costantemente la vostra infrastruttura, verificare l'efficacia degli attuali controlli Zero Trust, rilevare le minacce reali, spiegare la vulnerabilità a queste minacce con consigli classificati e garantire il contenimento sicuro in tutti gli ambienti ibridi.

Man mano che l'infrastruttura temporanea, i container e i carichi di lavoro basati sull'AI diventano più complessi, l'algoritmo basato sull'intelligenza artificiale di Akamai Guardicore apprende decine di migliaia di applicazioni e milioni di flussi più velocemente di quanto sia possibile per l'uomo, etichettando automaticamente le risorse sconosciute, generando consigli personalizzati sulle policy e mantenendo la precisione della segmentazione su larga scala senza richiedere più personale.

Risorse

Bloccate la diffusione degli attacchi con la microsegmentazione

Akamai Guardicore Segmentation vi offre una migliore visibilità per controllare e bloccare la diffusione degli attacchi.

Ottenete una visibilità in tempo reale e un potente controllo sul movimento laterale. Scoprite come Akamai Guardicore Segmentation vi aiuta a proteggere la rete e a rimanere al passo con gli attacchi. Richiedete subito una demo.

Pianificate una demo in due semplici passaggi:

- Inviate il modulo

- Prenotate un appuntamento con il nostro team

Grazie per la richiesta!

Un esperto Akamai vi contatterà a breve.

1Rapporto Gartner Voice of the Customer sulla microsegmentazione per la sicurezza della rete, realizzato con i contributi di colleghi, 22 gennaio 2026.

GARTNER® è un marchio registrato e un marchio commerciale e PEER INSIGHTS™ è un marchio registrato di Gartner, Inc. e/o delle sue società affiliate negli Stati Uniti e a livello internazionale, che vengono usati previa autorizzazione. Tutti i diritti riservati. Le valutazioni espresse nel Gartner Peer Insights rappresentano le opinioni soggettive di singoli utenti finali sulla base delle loro esperienze e non devono essere interpretate come dichiarazioni di fatto né rappresentano il punto di vista di Gartner o delle sue affiliate. Gartner non promuove nessuno dei fornitori, dei prodotti o dei servizi descritti nel rapporto e declina ogni responsabilità in merito a qualsiasi garanzia, esplicita o implicita, relativa all'accuratezza o completezza dei presenti contenuti, comprese le garanzie di commerciabilità o idoneità a uno scopo particolare.