Erreichen der Konvergenz von Sicherheit und Produktivität

Es passiert leider allzu häufig, dass IT‑Sicherheitstools und -Verfahren zu Produktivitätseinbußen führen. Selbst physische Sicherheit kommt nicht ohne diesen Kompromiss aus: Man müsste sich nicht beeilen, um eine Stunde früher am Flughafen anzukommen, wenn es die umfangreichen Sicherheitsmaßnahmen nicht gäbe, die zum Fliegen dazugehören. Aufgrund dieses Kompromisses stellen wir uns oft nicht die Frage, ob wir die Sicherheit in unseren Netzwerken erhöhen können, sondern vielmehr, ob die gesteigerte Sicherheit die Auswirkungen auf das Unternehmen wert ist.

Auch bei der Einführung neuer geschäftsfördernder Technologien müssen wir die Chancen gegen die Risiken abwägen. Nachdem wir entschieden haben, dass eine neue Technologie für das Unternehmen von Wert ist, müssen wir entscheiden, ob dieser Wert die erweiterte Angriffsfläche und das damit verbundene Risiko von Sicherheitsverletzungen übersteigt. Daher besteht nun stets eine gewisse Grundspannung zwischen Sicherheits- und IT‑Teams. Doch das muss nicht der Fall sein.

Im Plattform-Update zum April 2022 befassen wir uns damit, wie Akamai eine Zukunft der Arbeit ermöglicht, in der Kunden mit Zero Trust das Risiko von Sicherheitsverletzungen minimieren und gleichzeitig die Unternehmensproduktivität erhöhen können. Diese Konvergenz von Sicherheit und Produktivität beginnt damit, die Herausforderungen zu bewältigen, die üblicherweise mit der Implementierung von Zero-Trust-Prinzipien verbunden sind.

Die dunkle Seite von Zero Trust

Analysten, Anbieter und Sicherheitsexperten haben ganz unterschiedliche Sichtweisen, wenn es darum geht, was „Zero Trust“ bedeutet und wie es sich erreichen lässt. Wir scheinen uns jedoch alle einig zu sein, dass Zero Trust eine solide Grundlage darstellt, mit der Sicherheitsteams das Risiko und die Auswirkungen von Sicherheitsverletzungen minimieren können. Es ist allerdings leicht, sich auf den idealen Endzustand von Zero Trust zu einigen, wenn man sich nicht den Details befasst – also wie man dorthin kommt und welche Auswirkungen die Implementierung auf das Unternehmen haben könnte.

Zero Trust hat einen Endzustand, in dem Sie implizites Vertrauen in der Umgebung – das Risiken birgt, aber für die Arbeit nicht erforderlich ist – vollständig beseitigen. Ich glaube, wir sind uns darüber einig, wie fantastisch das wäre: Angreifer hätten keinen Raum, Schwachstellen in unseren Systemen auszunutzen oder neue Malware einzuschleusen.

Die dunkle Seite von Zero Trust kommt zutage, wenn wir alles in Betracht ziehen, was passieren muss, um diesen Endzustand zu erreichen. Wir müssen den Weg zu Zero Trust berücksichtigen, nicht nur das Ziel. Der fehlende Fokus auf diesen Weg ist ein wichtiger Grund dafür, dass Zero Trust so selten in die Praxis umgesetzt wird. Es gibt einige wichtige Punkte, die wir bei der Zero-Trust-Reise berücksichtigen müssen.

Produktivitätseinbußen

Der erste sind die Auswirkungen auf die Mitarbeiterproduktivität, entweder versehentlich oder absichtlich. Ein grundlegender Aspekt von Zero Trust ist die Beschränkung des Zugriffs, hauptsächlich durch sogenannte Deny-Listen. Hier wird festgelegt, was passieren darf – alles andere wird standardmäßig abgelehnt. Wenn wir die Möglichkeiten von Cyberkriminellen einschränken, ihre Angriffskampagnen durchzuführen, kann es vorkommen, dass legitime Nutzer daran gehindert werden, ihre Arbeit zu erledigen.

Es ist unwahrscheinlich, dass Sicherheitsteams jedes mögliche Szenario vorhersehen können, in dem Assets und Menschen miteinander kommunizieren müssen. Darüber hinaus entwickeln und verändern sich Unternehmen und Arbeitskräfte auf unvorhersehbare Weise. IT- und Sicherheitsteams müssen Szenarien berücksichtigen, in denen Benutzern nicht vertraut wird, obwohl das der Fall sein sollte.

Eine weitere potenziell schädliche Auswirkung der Umsetzung von Zero-Trust-Prinzipien ist die zu erwartende Verlangsamung der Produktivität durch bestimmte Maßnahmen. Zusätzliche Identitätsprüfungen, Agenten, die Workloads und Endnutzergeräte belasten, und Tools, bei denen sich Endnutzer anmelden müssen, sind nur einige der Gründe hierfür. Für sich genommen sind all diese Auswirkungen hinnehmbar. Wenn wir jedoch die geballten Folgen dieser vermeintlich kleinen Hindernisse betrachten, erreichen wir schnell den Punkt, an dem ihre negativen Auswirkungen ihre Vorteile übersteigen.

Die Notwendigkeit mehrerer Berührungspunkte

Der letzte, aber nicht weniger wichtige Problempunkt der Zero-Trust-Reise sind die Auswirkungen auf Sicherheitsteams und deren Integratoren, Architekten und Analysten. Derzeit gibt es kein einzelnes Produkt auf dem Markt, das die Zero-Trust-Reise alleine ermöglichen kann. Aus diesem Grund müssen Sicherheitsteams Richtlinien über mehrere Konsolen hinweg pflegen, mehrere Agenten einführen und mehrere Integrationen verwalten.

Das ist selbst für optimal aufgestellte Sicherheitsteams eine schwierige Aufgabe und kann erhebliche Kosten verursachen, sowohl in barem Geld als auch in Personalstunden. Dieses letzte Problem verstärkt die ersten beiden, indem es die Wahrscheinlichkeit von False Positives sowie die Anzahl der Agenten und Tools erhöht, die Endnutzer belasten.

Ein unerreichbares Ziel

Es ist auch erwähnenswert, dass das Streben nach wahrhaftigem Zero Trust eigentlich asymptotisch ist: Wir können uns diesem Ziel zwar annähern, aber implizites Vertrauens zu 100 Prozent zu entfernen, ist wahrscheinlich unmöglich. Insbesondere wenn wir unsere Denkweise darüber erweitern, wo genau wir Zero-Trust-Prinzipien umsetzen können.

Stellen Sie sich beispielsweise einen Angriff auf die Lieferkette vor, bei dem ein vertrauenswürdiger Nutzer eine vertrauenswürdige Anwendung von einer vertrauenswürdigen Quelle herunterlädt und sie startet. Die aktuellen Definitionen von Zero Trust würden dies ermöglichen und die schädliche Payload wäre in der Lage, alle unsere Vertrauenszonen zu umgehen. In diesem Fall könnte Zero Trust innerhalb des Endpunkt-Arbeitsspeichers erforderlich sein. Aber diese Diskussion können wir an einem anderen Tag führen. Letzten Endes geht es darum, dass wahrhaftiges Zero Trust – obwohl es unmöglich sein mag und vielleicht mehrere Schwachpunkte mit sich bringt – durchaus ein lohnendes Unterfangen ist. Denn es ermöglicht eine Zukunft der Arbeit, in der die Minimierung von Risiken und die Maximierung der Produktivität Hand in Hand gehen.

In unserem heutigen Beitrag sprechen wir darüber, wie Akamai Unternehmen dabei unterstützt, diese Vision Wirklichkeit werden zu lassen. Mit jedem Schritt auf dem Weg können wir die Wahrscheinlichkeit einer katastrophalen Sicherheitsverletzung verringern, ohne den Geschäftsbetrieb zu stören. Angesichts der breiten Akzeptanz von Zero Trust als gewünschtem Endzustand obliegt es nun Sicherheitsanbietern wie Akamai, es mehr Unternehmen zu ermöglichen, die entsprechenden Schritte schnell und ohne negative Folgen, wie die oben genannten, zu ermöglichen.

Überbrückung der Kluft zwischen Vision und Realität

Zero Trust bedeutet, nur das zuzulassen, was für den Betrieb eines Unternehmens erforderlich ist, und alles andere zu verbieten. Zwischen notwendigen und unnötigen Handlungen zu unterscheiden und diese Unterscheidung konsequent umzusetzen, ist das Herzstück von Zero Trust. Doch ohne die richtigen Tools ist das nahezu unmöglich. Daher erlauben Unternehmen oft mehr als nötig und sind dadurch zu vielen Risiken ausgesetzt – oder sie verhindern mehr, als sie sollten, was die Produktivität beeinträchtigt.

So herausfordernd diese Aufgabe auch sein mag, es gibt Möglichkeiten, implizites Vertrauen mit einer solchen Präzision zu beseitigen, dass Endnutzer es gar nicht bemerken. Bei richtiger Anwendung kann die Angriffsfläche zudem so weit minimiert werden, dass die Einführung neuer Technologien sowie alle geschäftsfördernden Maßnahmen absolut sicher sind. So kombiniert Zero Trust Sicherheit und Produktivität, indem das Risiko von Sicherheitsverletzungen und ihre Auswirkungen minimiert und gleichzeitig die Mitarbeiter in ihrer Arbeit unterstützt werden. Doch wie können wir diese Zukunft der Arbeit Wirklichkeit werden lassen?

Drei Schlüsselkomponenten für Zero Trust

Es gibt drei Schlüsselkomponenten, um Zero Trust zu erreichen, ohne die dunkle Seite in Kauf nehmen zu müssen. Diese Komponenten lauten:

Transparenz

Verständnis

Kontrolle

Wir benötigen Echtzeit- und Verlaufstransparenz all unserer Assets und ihrer jeweiligen Abläufe. Wir müssen verstehen, was passiert und warum. Und schließlich müssen wir auf dieses Wissen mit präziser, fein abgestufter Kontrolle reagieren.

Transparenz bedeutet, dem Sicherheitsadministrator einen Überblick über die verschiedenen Assets, Abläufe, Anwendungen und Nutzer zu bieten, bei denen wir implizites Vertrauen entfernen möchten. Diese Transparenz muss breit genug gefächert sein, um die verschiedenen Betriebssysteme, Geräte und anderen Aspekte unseres Netzwerks abzudecken.

Als Nächstes müssen wir die Funktion der Komponenten ermitteln, die nun sichtbar sind. Nur mit diesem Verständnis können wir genau abgrenzen, was erforderlich ist und was nicht. Mit Kontext, Empfehlungen und Visualisierungen können wir verstehen, was geschehen sollte und was nicht, was für das Geschäft erforderlich ist und was Risiken verursacht.

Sobald alles sichtbar ist und wir verstehen, was passiert, können wir damit beginnen, das implizite Vertrauen zu entfernen. Hierbei ist Präzision entscheidend. Einige Prozesse sind beispielsweise für den normalen Betrieb erforderlich, nutzen jedoch nicht benötigte Services, die dann von Angreifern ausgenutzt werden können. In diesem Fall müssen wir in der Lage sein, die Richtlinie auf Service-Ebene durchzusetzen. Eine generelle Richtlinie auf Maschinen- oder sogar Anwendungsebene würde zu False Positives führen.

Die nötigen Tools

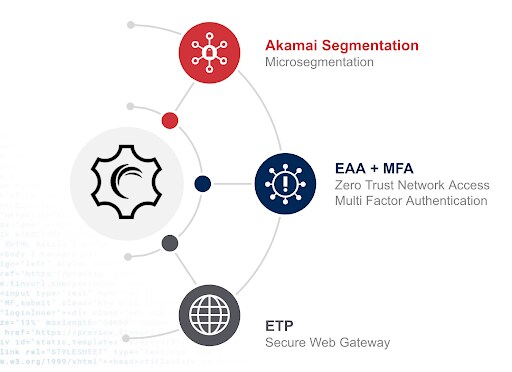

Derzeit verfügt kein Tool für sich genommen über die erforderlichen Durchsetzungsfunktionen, um das gesamte implizite Vertrauen in unseren Netzwerken zu beseitigen und so Zero Trust zu erreichen. Um dem entgegenzuwirken, entwickelt Akamai ein umfassendes Portfolio an Zero-Trust-Produkten mit einer Roadmap für die vollständige Integration dieser Tools.

Mikrosegmentierung

Akamai Guardicore Segmentation ist die weltweit führende Lösung für Mikrosegmentierung. Sie fungiert als zentraler Mittler von Zero Trust, indem sie die Steuerung von Datenflüssen innerhalb des Netzwerks ermöglicht. Akamai hat Guardicore vor allem deshalb übernommen, weil das Produkt beispielhaft für die Grundsätze steht, die Akamai bei Zero Trust als Priorität erachtet.

Die umfangreiche Unterstützung verschiedenster Betriebssysteme sowie Echtzeit- und Verlaufsansichten des Netzwerks sorgen für unvergleichliche Transparenz. Die flexible Kennzeichnung und eine intuitive Nutzeroberfläche ermöglichen selbst in den komplexesten Umgebungen ein einfaches Verständnis der Abhängigkeiten. Und die geführte Durchsetzung von Richtlinien bis auf Anwendungs- und sogar Service-Ebene sorgt für eine präzise, fein abgestufte Kontrolle.

Mit dem Plattform-Update vom April 2022fügen wir Akamai Guardicore Segmentation nicht nur unserem Portfolio hinzu, sondern nehmen auch zahlreiche Verbesserungen am Produkt vor, die Nutzerfreundlichkeit, Sicherheit und Abdeckung steigern. Wir stellen einige Funktionen wie Ransomware-Abwehrvorlagen vor, die Kontrolle auf Service-Ebene ermöglichen, um komplexere Ransomware-Techniken einfach zu stoppen.

Zero-Trust-Netzwerkzugriff und Multi-Faktor-Authentifizierung

Akamai Enterprise Application Access bietet Anwendern echten Zero-Trust-Zugriff, und zwar nur auf die Anwendungen, die sie benötigen. So wird die Angriffsfläche erheblich reduziert, da Sicherheitsteams nicht mehr Zugriff auf das gesamte Netzwerk gewähren müssen – und dementsprechend auch keine Einblicke in das gesamte Netzwerk benötigen.

Akamai MFA ergänzt die Authentifizierungsfunktionen von Enterprise Application Access um FIDO2 MFA (Multi-Faktor-Authentifizierung), um Nutzer noch besser zu schützen. Im Gegensatz zu anderen FIDO2-basierten MFA-Lösungen, die physische Sicherheitsschlüssel erfordern, verwendet Akamai MFA eine Smartphone-App, die Kosten und Komplexität reduziert.

Wir empfehlen dringend, Zero Trust Network Access (ZTNA) immer mit FIDO2-basierter MFA zu kombinieren. Und damit sind wir nicht allein: Auch die US‑Regierung hat erkannt, dass die Bereitstellung von MFA entscheidend ist, um die Cyberresilienz des Landes zu verbessern. Im Mai 2021 veröffentlichte Präsident Biden eine Verfügung über den Einsatz von MFA in sämtlichen Bundesbehörden. Im Januar 2022 hat das US Office of Management and Budget diesbezüglich weitere Informationen veröffentlicht. So soll der bereitgestellte MFA‑Service Phishing-sicher sein und auf FIDO2-Standards basieren.

Dieser Ansatz ist sinnvoll. Immerhin sind die Sicherheitsschwachstellen von MFA-Lösungen, die Kurznachrichtendienste (SMS), andere Telefoniemethoden oder Standard-Push-Benachrichtigungen als zweiten Authentifizierungsfaktor nutzen, hinreichend dokumentiert. Diese Lösungen sind im Allgemeinen anfällig für Phishing und weitaus unsicherer.

Bewältigung zunehmender Cyberangriffe

Im vergangenen Jahr haben wir bei unseren Kunden einen weiteren Grund für MFA erlebt: Angesichts der ständig zunehmenden Cyberangriffe investieren viele Unternehmen derzeit in Cyberversicherungen. Und immer mehr Versicherer geben in den Geschäftsbedingungen ihrer Policen ausdrücklich an, dass Kundenunternehmen bei allen lokalen und Remote-Anmeldungen MFA einsetzen müssen, um die Bedingungen für den Versicherungsschutz zu erfüllen.

Das ist höchstwahrscheinlich eine direkte Reaktion auf die Anzahl der in den letzten Jahren eingegangenen Forderungen, die durch MFA vermeidbar gewesen wären. Darüber hinaus bestätigt dieser Umstand, dass Mitarbeiteranmeldungen von Angreifern ins Visier genommen werden.

Ein starker, Phishing-sicherer Faktor

Unternehmen ziehen immer häufiger passwortlose Authentifizierungsmethoden in Betracht. Allerdings wird sich das Problem nicht dadurch lösen lassen, einen schwachen Authentifizierungsfaktor durch den nächsten zu ersetzen, wie zum Beispiel SMS. Die FIDO2-basierte Akamai MFA bietet einen starken, Phishing-sicheren Authentifizierungsfaktor, der entscheidend ist, um die erwarteten Sicherheitsvorteile zu erzielen, die mit der Eliminierung von Passwörtern einhergehen sollten.

Gemeinsam bieten Enterprise Application Access und Akamai MFA eine starke Zero-Trust-Lösung für den Zugriff auf die privaten IT‑Ressourcen des Unternehmens.

Im Zuge des Plattform-Updates im April 2022 führen wir verschiedene Verbesserungen an Enterprise Application Access und Akamai MFA durch, um die Bereitstellungsflexibilität und die Interaktion mit benachbarten Schutztechnologien zu verbessern. Plattformübergreifende Verbesserungen sorgen dafür, dass Enterprise Application Access jetzt eine Reihe wichtiger Verbesserungen unterstützt, die Zero-Trust-Sicherheit auf einer größeren Palette von Plattformen ermöglichen. Dazu gehört die Möglichkeit, im Rahmen einer Bewertung der Gerätesicherheit Cylance AV und Microsoft Defender unter MacOS zu erkennen. Darüber hinaus wird unsere SCIM‑Integration von Okta und Microsoft Azure AD nun von der jeweiligen Organisation zertifiziert und validiert. Außerdem haben wir eine technische Vorschau eines EAA‑Clients unter Ubuntu veröffentlicht, damit Kunden diesen testen und validieren können, bevor sie später im Verlauf des Jahres eine vollständige Client-Version erhalten.

Akamai MFA unterstützt nun kontextabhängige Richtlinien, um adaptive MFA abhängig von verschiedenen Faktoren bereitzustellen: die IP‑Adresse des Nutzernetzwerks, der Standort des Nutzers und die Tatsache, ob der Nutzer bekannt oder unbekannt ist. In Verbindung mit Enterprise Application Access verbessert diese neue Funktion den Sicherheitszugriff, indem sie gewährleistet, dass nur die richtigen Nutzer Zero-Trust-Zugriff erhalten.

Darüber hinaus unterstützt Akamai MFA jetzt die Integration von VPN‑Servern (Virtual Private Network), wodurch Akamai MFA in VPN‑Authentifizierungsabläufe und in das User Provisioning über lokale AD/LDAP-Verzeichnisse integriert werden kann.

Secure Web Gateway

Akamai Secure Internet Access Enterprise ist unser cloudbasiertes Secure Web Gateway, mit dem Nutzer an jedem Ort und über jedes beliebige Gerät eine sichere Verbindung zum Internet herstellen können. Diese schnell zu konfigurierende und einfach zu implementierende Lösung erfordert weder Hardwareinstallation noch Wartung und stellt einen weiteren wichtigen Baustein für Zero-Trust-Architekturen dar.

Secure Internet Access Enterprise nutzt aktuelle Bedrohungsinformationen sowie mehrere Engines zur Payload-Analyse, um Ihren Mitarbeitern nur Zugriff auf gutartige Webinhalte zu ermöglichen. Die Bedrohungsinformationen basieren auf den beispiellosen Einblicken von Akamai in den Internettraffic, einschließlich 3,3 Billionen DNS-Anfragen, die täglich von der Akamai Intelligent Edge Platform bearbeitet werden, Trafficprotokollen von anderen Akamai-Sicherheitslösungen, CDN‑Services sowie Hunderten von Sicherheitsfeeds von Drittanbietern.

Einführung von Multi-Tenant-Management

Im Rahmen des Plattform-Updates zum April 2022 führen wir Multi-Tenant-Management ein, mit dem Serviceanbieter, Internetprovider und MSSPs ganz einfach individuelle Kundenkonfigurationen verwalten können. Um Webseiten zu identifizieren und zu blockieren, die verschleiertes JavaScript verwenden, um einer Erkennung zu entgehen, fügen wir eine Zero-Day-Engine zur Erkennung bösartiger JavaScript-Inhalte hinzu, die neu erstellte schädliche JavaScript-Seiten in Echtzeit identifizieren und blockieren kann. Um die Bereitstellungsflexibilität zu erhöhen, bieten wir neue Möglichkeiten zur Weiterleitung von Traffic an Secure Internet Access Enterprise, einschließlich eines verwalteten HTTP‑Forwarders sowie IPSec-Tunnel-Unterstützung.

Der Weg zu Zero-Trust-Sicherheit

Die meisten Menschen sind sich einig darüber, dass der Zustand von Zero Trust – in dem alle Benutzer und Komponenten standardmäßig als nicht vertrauenswürdig gelten und der Zugriff nach dem Prinzip der geringstmöglichen Berechtigungen durchgesetzt wird – die Wahrscheinlichkeit und die Auswirkungen von Sicherheitsverletzungen minimiert. Zu wenige beleuchten jedoch den Weg zu diesem Zustand und welche negativen Auswirkungen er auf das Unternehmen haben kann. Und noch seltener werden umsetzbare Schritte beschrieben, um dorthin zu gelangen. Aus diesem Grund engagiert sich Akamai dafür, eine Zukunft der Arbeit zu schaffen, in der immer mehr Unternehmen auf effizientere Weise den Zustand von Zero Trust erreichen können.

Heute – am vorletzten Tag des Plattform-Updates– erweitern wir die Akamai-Lösungen, die Zero Trust ermöglichen. Für Akamai bedeutet das die tiefgreifende und umfassende Transparenz aller Netzwerkelemente. Es bedeutet, ihre Funktionen durch intuitive, visualisierte Zuordnung und einen umfassenden Kontext zu verstehen. Und schließlich bedeutet es präzise, fein abgestufte Kontrolle, sodass Sie bei der Durchsetzung von Zero-Trust-Richtlinien nur das verhindern, was für Risiken sorgt, damit geschäftsfördernde Technologien bedenkenlos eingesetzt werden können.

Wie geht es weiter?

In dieser Zukunft der Arbeit ist es mehr Unternehmen möglich, Zero Trust schneller und auf eine Weise zu erreichen, die Risiken reduziert und das Geschäft beschleunigt. Seien Sie auch am letzten Tag des Updates dabei, an dem Ari Weil vorstellt, was diese Zukunft für Sie bedeutet.