セキュリティと生産性の融合を達成

IT セキュリティのツールと業務は、往々にして生産性を犠牲にしています。このようなトレードオフは物理的なセキュリティにもあります。フライトに関連するさまざまなセキュリティ対策がなければ、空港に急いで 1 時間早く到着する必要はないでしょう。こういったトレードオフの結果、私たちはネットワークのセキュリティ強化が可能かどうかというのではなく、むしろセキュリティの強化が、ビジネスに与える影響に見合うかどうかを心配します。

新規ビジネスを実現するテクノロジーを採用する際にも、リスクとメリットを比較しながら検討する必要があります。新しいテクノロジーがビジネスに対して価値があると判断したら、その価値をアタックサーフェスの拡大よりも重視するかどうか、それに伴う侵害リスクよりも重視するかどうかを判断する必要があります。そのため、セキュリティチームと IT チームの間には絶えず緊張が生じています。しかし緊張関係である必要はないのです。

2022 年 4 月のプラットフォームアップデートでは、Akamai が未来の働き方の構築方法に踏み込みます。お客様は、セキュリティ侵害のリスクを最小限に抑えつつ、ビジネスの生産性向上を促進するゼロトラストへの移行に着手できます。セキュリティと生産性のこのような融合に到達するためには、まずゼロトラストの原則の実施に一般的に関連する課題に取り組むことから始めます。

ゼロトラストのダークサイド

アナリスト、ベンダー、セキュリティの専門家は、「ゼロトラスト」とは何か、どうすれば実現できるかについて、さまざまな見解を提示してきました。全員の意見が一致していると思われるのは、ゼロトラストとは、セキュリティチームがセキュリティ侵害のリスクと影響を最小限に抑えるための強力な基盤であるという捉え方です。ただし、ゼロトラストの理想的な最終状態については、そこに到達する方法やビジネスにどのような影響を与える可能性があるかについて詳しく掘り下げなくても、簡単に合意できます。

環境内の暗黙的な信頼は、リスクを生み出す一方、業務の円滑化には役立ちません。そのような暗黙的な信頼を「ゼロにする」ことがゼロトラストの最終状態だと考えるわけです。これが驚くほど素晴らしい状態であることに全員が同意すると思います。攻撃者がシステムの脆弱性を悪用したり、新しいマルウェアを導入したりする余地はなくなるはずです。

その最終状態に到達するために必要なすべてのことを考えると、ゼロトラストのダークサイドが見えてきます。目的地だけでなくゼロトラストに至るまでの過程、つまり移行について考える必要があります。しかし、移行はめったに実践されません。その大きな理由は、その過程に焦点が当てられていないからです。移行には注目すべきいくつかの重要なポイントがあります。

生産性の低下

1 つ目は、従業員の生産性に及ぶ偶発的または仕様による影響です。ゼロトラストでは基本的に、主に拒否リストを使用してアクセスを制限します。つまり、起きてもよいことを判断するということです。他のすべてはデフォルトで拒否されます。悪性のキャンペーンを実行する攻撃者の能力を低下させることで、多くの場合、攻撃者の仕事を偶然に妨げる確率が上がります。

セキュリティチームが、相互に通信する必要のある資産と人に関するシナリオをすべて予測できるとは思えません。さらに、企業や従業員は予測不可能な方法で進化し、変化します。IT チームとセキュリティチームは、信頼が与えられていないが信頼すべき、というシナリオを考慮しなければなりません。

ゼロトラストの原則の実践によるもう 1 つの悪影響として、生産性の低下が考えられます。アイデンティティのチェックが追加される、エージェントがワークロードやエンドユーザーのデバイスに負担をかける、エンドユーザーがツールにログインする必要がある、などがその原因となります。しかし、今ここに挙げたのはほんの一例にすぎません。その 1 つひとつは許容範囲内かもしれません。しかし、これらの軽微な負担が積み重なると、生産性低下の悪影響が、ゼロトラストによって実現される価値に見合わないところまで達してしまう可能性があります。

複数の接点が必要

ゼロトラストへの移行の重要な課題として最後に取り上げるのは、セキュリティチームとそのインテグレーター、アーキテクト、アナリストへの影響です。現在、ゼロトラストへの移行を単独で促進できる製品は販売されていません。その結果、セキュリティチームは複数のコンソールでポリシーを保守し、複数のエージェントを展開し、複数の統合環境を維持する必要があります。

これは、スタッフの多いセキュリティチームにとっても困難な作業であり、金額と時間の両方で多大な負担が生じる可能性があります。この最後の課題と前述の 2 つの課題が相まって、フォールス・ポジティブ(誤検知)の可能性が上昇するとともに、エージェントとツールの数が増加してエンドユーザーの負担となります。

漸近的な追求

本当の意味のゼロトラストの追求は実際には漸近的だということ(次第に近づいていくということ)にも注目すべきです。理想の姿に近づくことはできても、暗黙的な信頼のすべてを排除することは不可能だと考えられます。ゼロトラストの原則の実施をどこまで細かく拡大するかについて考える場合はなおさらです。

たとえば、あるサプライチェーンへの攻撃を考えてみましょう。そこでは、信頼できるユーザーが信頼できるソースから信頼できるアプリケーションをダウンロードして起動しています。現在のゼロトラストの定義では、この状態はあり得ることであり、悪性のペイロードはすべての信頼ゾーンをバイパスするようになります。このようなケースでは、エンドポイントのメモリ内にゼロトラストを適用する必要性を検討することが必要になるかもしれません。これについては、別の機会に取り上げましょう。重要なのは、完全なゼロトラストは不可能かもしれず、目標に近づくことには複数の課題が伴うかもしれませんが、それでも努力する価値は大いにあるということです。ゼロトラストはリスクを最小化し、生産性を最大化する未来の働き方を提供します。

本日の投稿では、企業がこのビジョンを実現できるように Akamai がどのようにして支援しているかについて説明します。移行の過程で各ステップを実行することで、ビジネスを中断することなく、壊滅的なデータ侵害の可能性を低減できます。ゼロトラストが望ましい最終状態として広く採用されている現在、これらのステップをより多くの企業が迅速に、そして前述のような悪影響を受けずに達成できるようにすることは、Akamai のようなセキュリティベンダーに課せられた義務となっています。

ビジョンと現実のギャップを解消

ゼロトラストとは、ビジネスを行うために必要なものだけを許可し、その他すべてを禁止することを意味します。ゼロトラストへの移行では、必要なアクションと不要なアクションを区別し、その区別に従って正確に行動することが重要です。これは、適切なツールを導入しなければほとんど不可能です。結果的に、企業は必要以上のものを許可して過剰なリスクにさらされるか、生じるはずのリスクよりもさらに多くのリスクを回避して生産性を低下させることになります。

この作業は困難ですが、非常に正確に、エンドユーザーが気付かないほどの細かさで、暗黙的な信頼を排除する方法はあります。さらに、これを正しく行うことで、アタックサーフェスを最小限に抑えて、新しいテクノロジーを安全に導入し、ビジネスを支えるすべてのアクションを信頼することができます。ゼロトラストによってセキュリティ侵害のリスクと影響を最小限に抑えながら、同時に従業員の業務を可能にすることで、セキュリティと生産性を融合させることができます。しかし、この未来の働き方を実現するためにはどうすればよいのでしょうか。

ゼロトラストを実現するための 3 つの主な要素

ダークサイドを現実のものと することなく ゼロトラストを達成するための主な要素が 3 つ存在します。それらの要素は以下のとおりです。

可視性

理解

コントロール

すべての資産とそれぞれのフローをリアルタイムと履歴で把握する必要があります。何が起こっているのか、なぜ起こっているのかを理解する必要があります。最後に、正確かつきめ細かくコントロールしながら、この理解に基づいて行動する必要があります。

可視性とは、暗黙的な信頼を排除しようとしている各種資産、フロー、アプリケーション、ユーザーをセキュリティ管理者が表示できることを意味します。この可視性は、さまざまなオペレーティングシステム、デバイス、およびネットワークのその他の側面など、対象が幅広いことが求められます。

次に、可視化している各要素の機能を理解する必要があります。そのような理解があれば、必要なものとそうでないものを正確に区別することができます。コンテキスト、ガイダンス、視覚化により、望ましい事象、望ましくない事象、ビジネスに必要なもの、リスクを発生させるものを理解できます。

すべてを確認し、何が起こっているのかを理解した時点で、暗黙的な信頼の排除を始めることができます。ここで重要なのは、きめ細かさと精度です。たとえば、通常の業務に必要なプロセスもあります。必要のないサービスもあり、攻撃者に悪用されるおそれがあります。このようなケースでは、サービスレベルでポリシーを適用できる必要があります。マシンやアプリケーションレイヤーにおける広範で大雑把なポリシーは、誤検知を発生させます。

ツール群

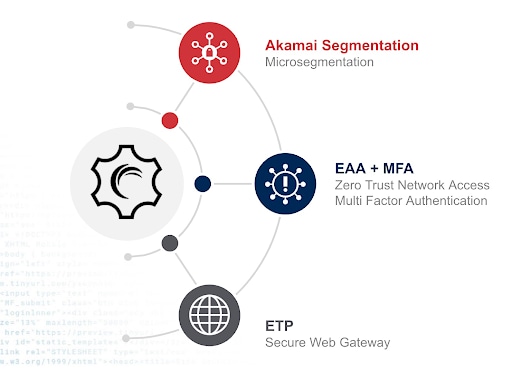

現在、ネットワーク内のすべての暗黙的な信頼を排除して、ゼロトラストに到達するために必要な機能を提供することは、単独のツールではできません。これに対処するために、Akamai は包括的なゼロトラスト製品のポートフォリオを構築しており、ロードマップではそれらのツールが完全に統合されていることが示されています。

マイクロセグメンテーション

Akamai Guardicore Segmentation は世界をリードする マイクロセグメンテーションソリューション であり、ネットワーク内のフローをコントロールすることで、ゼロトラストのまとめ役として機能します。Akamai は Guardicore の大部分を買収しました。同社の製品は、Akamai がゼロトラストにとって最優先だと考えている概念を体現しているからです。

さまざまなオペレーティングシステムをサポートし、ネットワークをリアルタイムと履歴で表示でき、他に類を見ない可視性を実現します。柔軟なラベル付けと直感的な UI により、複雑な環境でも依存関係を容易に理解できます。ガイドに従ってアプリケーションやサービスレベルまでポリシーを適用でき、精度の高いきめ細かなコントロールが可能になります。

2022 年 4 月のプラットフォームアップデートでは、Akamai Guardicore Segmentation を一般的なポートフォリオに導入するだけでなく、製品自体にも多くの改善を施しているため、シンプルさ、セキュリティ、対象範囲が向上しています。ここでは、ランサムウェア緩和テンプレートなど、サービスレベルのコントロールを可能にしてランサムウェアの高度な手法を簡単に阻止するいくつかの機能にスポットライトを当ててみましょう。

ゼロトラスト・ネットワーク・アクセスと多要素認証

Akamai の Enterprise Application Access は、真のゼロトラスト・ベースのアクセスを提供し、ユーザーが必要なアプリケーションのみにアクセスできるようにします。また、ネットワーク全体へのアクセスや可視性を確保する必要がなくなるため、アタックサーフェスが大幅に削減されます。

Akamai MFA は、Enterprise Application Access の認証機能を補完するために、 FIDO2 多要素認証(MFA)を追加してユーザーを保護します。Akamai MFA は、物理的なセキュリティキーを必要とする他の FIDO2 ベースの MFA ソリューションとは異なり、スマートフォンアプリを使用するため、コストと複雑さが低減します。

Akamai は、ゼロトラスト・ネットワーク・アクセス(ZTNA)と FIDO2 ベースの MFA を常に組み合わせることを強くお勧めします。Akamai だけではなく、米国政府もまた、MFA の導入が国内におけるサイバー上の耐障害性向上に不可欠であることを認識しています。2021 年 5 月にバイデン大統領が発行した 大統領命令 では、すべての連邦政府機関に MFA の使用を義務付けました。2022 年 1 月には米国行政管理予算局がさらに詳しい情報を提供し、導入する MFA サービスはフィッシング対抗であり、かつ FIDO2 標準に基づくものにすべきであるとしました。

ショート・メッセージ・サービス(SMS)、その他の電話による方法、標準的なプッシュ通知をユーザーの第 2 の要素として使用することが MFA ソリューションのセキュリティ上の弱点であり、MFA ソリューションが一般的にはフィッシングの対象となり得ること、および安全性がはるかに低いことが明文化されていることを考慮すると、これは賢明なアプローチであると思われます。

増加するサイバー攻撃に対処

昨年、MFA の増加には別の要因が見られました。サイバー攻撃が増加し続けて、多くの企業がサイバー保険に投資するようになっています。保険の補償条件を満たすためには、企業がすべてのローカルログインとリモートログインに MFA を導入する必要があることを、保険証券の約款に明示している保険会社が増加しています。

これは、企業が MFA を導入していれば防げたはずの過去数年間の保険金請求の数に対する直接的な反応のようです。従業員のログインが攻撃者の標的になっていることを示す証拠もあります。

フィッシング対抗の強力な要素を提供

企業はパスワードレス認証に移行することを検討し始めていますが、脆弱な認証要素を SMS などの別の脆弱な要素に置き換えても問題は解決しません。FIDO2 ベースの Akamai MFA は、パスワードをなくすことで期待されるセキュリティ上のメリットを得るために不可欠な、フィッシング対抗の強力な要素を提供します。

Enterprise Application Access と Akamai MFA は連携して強力なゼロトラスト・アクセス・ソリューションとなり、企業のプライベート IT リソースへのアクセスを提供します。

2022 年 4 月のプラットフォームアップデートでは、Enterprise Application Access と Akamai MFA にさまざまな機能強化を行い、導入の柔軟性を高め、関連する脅威防御テクノロジーとの相互運用性を向上させています。広範なプラットフォームにわたる機能強化により、Enterprise Application Access は、さまざまなプラットフォームでゼロトラスト・セキュリティを実現するための多くの主要な機能強化をサポートするようになりました。これには、デバイスポスチャー評価の一環として、MacOS での Cylance AV と Microsoft Defender を検知する機能が含まれます。加えて、SCIM が Okta および Microsoft Azure AD と連携し、現在はこれらの企業による検証を受けます。お客様がテストと検証を行うことができるように、Ubuntu における Enterprise Application Access クライアントのテクニカルプレビューもリリースしました。クライアントのフルリリースは 2022 年後半に予定されています。

Akamai MFA は、コンテキスト認識ポリシーをサポートするようになり、ユーザーのネットワークの IP アドレス、ユーザーの位置情報(ジオロケーション)、ユーザーが既知または未知であるかどうかに基づく適応型 MFA を提供します。この新しい Akamai MFA を Enterprise Application Access と併用すると、適切なユーザーのみにゼロトラスト・アクセスを提供することができるためアクセスのセキュリティが向上します。

さらに、Akamai MFA は仮想プライベートネットワーク(VPN)サーバーの統合をサポートするようになりました。これにより、Akamai MFA を VPN 認証フローや、オンプレミスの AD や LDAP ディレクトリから実行するユーザーのプロビジョニングに統合できます。

セキュア Web ゲートウェイ

Akamai Secure Internet Access Enterprise は、クラウドベースのセキュア Web ゲートウェイです。これによってセキュリティチームは、ユーザーがどこにいても、使用しているデバイスからインターネットに安全に接続できるよう保証することができます。このソリューションは、すぐに設定でき、導入が容易でハードウェアの設置やメンテナンスが不要なため、ゼロトラスト・ベースのアーキテクチャにおけるもう 1 つの重要な構成要素となっています。

Secure Internet Access Enterprise は、最新の脅威インテリジェンスデータと複数のペイロード分析エンジンを活用して、従業員が安全な Web コンテンツにのみアクセスできるようにします。この脅威インテリジェンスは、Akamai Intelligent Edge Platform によって毎日解決される 3.3 兆件の DNS リクエスト、他の Akamai セキュリティからのトラフィックログ、CDN サービス、数百のサードパーティのセキュリティフィードなど、あらゆるインターネットトラフィックに対する Akamai の比類のない可視性をベースにしています。

マルチテナント管理の導入

2022 年 4 月のプラットフォームアップデートではマルチテナント管理を導入し、サービスプロバイダー、ISP、MSP が各顧客の構成を簡単に管理できるようにしています。難読化された JavaScript を使用して検知を回避する Web ページを特定してブロックするために、ゼロデイ悪性 JavaScript 検知エンジンを追加し、新たに作成された悪性 JavaScript ベースのページをリアルタイムで識別してブロックできるようにしました。導入の柔軟性を高めるために、管理対象 HTTP フォワーダーや IPSec トンネルのサポートなど、トラフィックを Secure Internet Access Enterprise に転送するための新しい方法を追加しています。

ゼロ(トラスト)へのカウントダウンに向けて

すべてのエンティティがデフォルトで信頼されておらず、最小限の特権アクセスが適用されるゼロトラストの状態が、セキュリティ侵害の可能性と影響を最小限に抑えるということに、ほとんどの人が同意するでしょう。しかし、この状態に向けた作業の影響や、それがビジネスに悪影響を及ぼす可能性があることは、ほとんど注目されていません。これよりもさらに注目が少ないのは、ゼロトラストを実現するためのステップです。そのため Akamai は、より多くの企業が効率的にゼロトラストの状態に到達できる、未来の働き方の構築に取り組んでいます。

本日は、 プラットフォームアップデートの 2 日前にあたります。このアップデートでは、ゼロトラストを実現する Akamai のソリューションスイートが拡大されます。Akamai にとってこれは、すべてのエンティティに対する深く広範な可視性を意味します。そして、それらのエンティティの機能を、直感的に視覚化されたマッピングと豊富なコンテキストから理解できることを意味します。さらに、正確できめ細かくコントロールできることを意味します。つまり、ゼロトラスト・ポリシーを適用するときに、リスクのあるものだけを阻止し、ビジネスを実現するテクノロジーを安心して導入することができます。

今後の展望

このような未来の働き方では、より多くの企業がより迅速にリスクを緩和してゼロトラストを達成し、ビジネスを加速させることができます。最終日には Ari Weil が、この未来の働き方の意味を紹介します。ご期待ください。