State of the Internet/Segurança: Retrospectiva

Introdução

Que ano 2021 tem sido! Mesmo enquanto o mundo continua a voltar a funcionar em vários níveis, ainda estamos sentindo os impactos da mudança de 2020 para um mundo quase totalmente virtual. Muitas grandes empresas estão mudando para um modelo híbrido, combinando a capacidade de trabalhar em casa com o trabalho no escritório. Algumas até oferecem a seus funcionários a oportunidade de trabalhar remotamente indefinidamente. Não há como negar que a forma como trabalhamos, realizamos transações bancárias, jogamos e relaxamos foi afetada pela COVID-19. Gritar a palavra “pivô” pode ter se tornado popular na cultura pop após o episódio da série de TV Friends, mas o termo foi ressuscitado na década de 2020 por empresas, indivíduos e até mesmo por criminosos.

O relatório "Year in Review" mudou. Em vez de ser uma publicação completamente em PDF, ele está aqui, no novo blog da Akamai. O objetivo deste relatório anual é analisar e lembrar o que publicamos no ano passado, e estamos publicando-o diretamente no blog, de modo que basta um clique para acessar um relatório ou publicação no blog.

Sem mais delongas, aqui está nosso relatório "Year in Review" de 2021!

Outubro de 2020

A pesquisa de ofuscação de Javascript de Or Katz dominou a maior parte de outubro passado. O primeiro blog de Katz Catch Me If You Can introduziu essa técnica. Embora a técnica não seja considerada altamente sofisticada ou evasiva, é difícil determinar se a página da Web é mal-intencionada, sem renderizar a página e avaliar seu conteúdo. Katz expandiu isso ainda mais em The Tale of Double Javascript Obsfuscated Scam, em que descreveu como isso tem sido usado em muitos tipos de scams, como ataques de phishing e Magecart. Ele também apresentou um exemplo de dupla ofuscação e criptografia recentemente observados em um golpe de phishing ativo. Em Phishing Javascript Obfuscation Techniques Soars, Katz conclui a apresentação de suas descobertas mostrando o aumento no uso da técnica. “Vemos um aumento contínuo no uso de técnicas de ofuscação em sites de phishing durante o período de 10 meses entre novembro de 2019 e agosto de 2020, o que representa um aumento de mais de 70% nesse período.”

Novembro de 2020

Larry Cashdollar descobriu uma infecção na qual um agente mal-intencionado adicionou uma fachada sobre uma instalação atual do WordPress, e escreveu sobre suas descobertas em WordPress Malware Setting Up SEO Shops. O malware sobrescreveu o arquivo index.php e adicionou uma função que verifica o parâmetro de consulta para uma determinada string. Se essa string for encontrada, um website diferente será apresentado. "Não demorou muito para o invasor adivinhar minhas credenciais e, uma vez obtidas, ele usou seu acesso para carregar um plug-in infectado por malware."

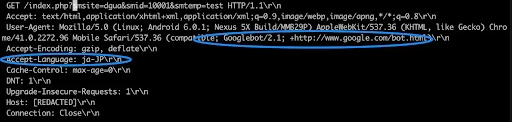

Vemos que os cabeçalhos das solicitações estão fora de ordem, e a string User-Agent está tentando parecer um Googlebot (da postagem de blog WordPress Malware Setting Up SEO Shops)

Vemos que os cabeçalhos das solicitações estão fora de ordem, e a string User-Agent está tentando parecer um Googlebot (da postagem de blog WordPress Malware Setting Up SEO Shops)

Dezembro de 2020

Chegar a dezembro de 2020 nos deu novo fôlego. Não sabíamos o que 2021 traria, mas com a primeira autorização de uso de emergência concedida para uma vacina contra a COVID-19 em 11 de dezembro, sentíamos que estávamos na iminência de uma grande mudança. As festas de fim de ano foram marcadas por festas e reuniões de família virtuais. 2020 também foi desafiador do ponto de vista da cibersegurança, pois quase toda a força de trabalho migrou para o trabalho remoto. As fronteiras empresariais nunca foram tão vagas, o que introduziu complexidades nesse sentido. Katz recapitulou como as tendências de phishing afetaram um ano sem precedentes.

Janeiro de 2021

Todos nós penduramos nossos calendários de 2021 na esperança de um novo começo. Contudo, mesmo com o início da vacinação para funcionários essenciais, a grande maioria de nós começou o ano ainda em casa. Steve Ragan notou que os criminosos tinham uma nova forma de visar gamers que jogam jogos populares. Ragan observou que os gamers não só precisam lidar com eventos no nível da rede, como ataques DDoS e de preenchimento de credenciais, mas também com outros ataques diretos. "Recentemente, soube que um gamer que joga Minecraft foi alvo de um golpista que exigiu um pagamento de resgate por meio do serviço de chat Discord. A exigência era simples: ele tinha que pagar cerca de 20 dólares por meio da moeda do jogo (SkyBlock Gems) ou enfrentar um ataque de DDoS. Em pânico, não querendo acordar seus pais para falar sobre a ameaça, a vítima pagou o resgate. Provando que os criminosos raramente são fiéis à sua palavra, o golpista lançou um ataque de DDoS mesmo assim e derrubou a rede da vítima, que permaneceu offline até o dia seguinte."

Cashdollar também se aprofundou na armamentização da botnet KhasmirBlack. “A exploração da CVE-2018-9206 KashmirBlack examina uma lista de 85 caminhos exclusivos, que acredito que o autor da botnet coletou, seja via Google Dork ou de suas próprias experiências de exploração. Ele verifica esses caminhos fazendo solicitações POST para fazer o upload de arquivos neles. Em seguida, o script verifica se o arquivo de payload carregado sssp.php existe ou não no diretório files/ de uploads correspondente.”

Fevereiro de 2021

Assaf Vilmovski queria fazer o que muitos de nós fizemos em 2020: ele queria estender o Wi-Fi local em sua casa para chegar a todos os andares, para que todos os cômodos da casa pudessem estar conectados à Internet. No entanto, isso não estava sendo possível, então ele usou o roteador extra para fazer uma pequena pesquisa. Vilmovski usou o D-Link DAP-1360 e descobriu uma vulnerabilidade em H/W Ver. A1, F/W Ver. 2.5.5, dentro da funcionalidade ping da interface da Web.

Fevereiro deu início à vacinação em maior escala contra a COVID-19, e os criminosos não perderam tempo. Os criminosos visaram os mais vulneráveis entre nós usando a isca da vacinação contra a COVID-19 em suas campanhas de phishing. Ragan explicou a história relacionada aos golpes de COVID-19, incluindo um grande golpe ligado à vacinação, do qual o público foi alertado pelo National Health Service (NHS) do Reino Unido.

Katz desvendou uma nova campanha de phishing que atingiu os bancos do Reino Unido, tendo contornado a 2FA. O agente Kr3pto é um desenvolvedor de kit de phishing que desenvolve e vende kits exclusivos destinados a atacar instituições financeiras e outras marcas. “A Akamai rastreou mais de 7.600 domínios sendo implantados com o kit Kr3pto, visando 8 bancos diferentes e usando hospedagem comercial na Web para dimensionar as várias campanhas de phishing em um esforço para escapar da detecção.”

Evyatar Saias e Chad Seaman trabalharam juntos em pesquisas que se concentraram em um malware recente de uma conhecida campanha de botnet de criptomineração. Esse malware começou a usar as transações de blockchain ligadas ao Bitcoin para ocultar seu endereço IP C2 de backup. É uma maneira simples, mas eficaz, de anular tentativas de remoção. "Os operadores de uma longa campanha de botnet de mineração de criptografia começaram criativamente disfarçando seu endereço IP C2 de backup no blockchain do Bitcoin."

Março de 2021

Publicamos nossa primeira pesquisa SOTI em março, quando examinamos algumas das mudanças tecnológicas que ocorreram em 2020. Em vez de simplesmente falar sobre tendências para o mundo como um todo, incluímos uma análise dos ataques contra nossos próprios sistemas para fornecer exemplos concretos. Revelamos como a Akamai usou a própria Akamai para se defender e se proteger durante um tumultuado ano.

Uma das principais camadas de defesa utilizadas pela Akamai é o Secure Internet Access Enterprise, que conta com as pesquisas e os dados da Akamai, aprimorados com dados de terceiros, para identificar domínios maliciosos e bloqueá-los no nível DNS e HTTP. Ela aborda vários elementos cruciais usados por criminosos, incluindo exfiltração, comando e controle (C2) e phishing.

Cashdollar também descobriu outro criptominerador Golang em 4 de março. "Programas de mineração de criptografia continuarão a evoluir e a usar as mais recentes vulnerabilidades de software. Vulnerabilidades de software, como injeção de comando e execução remota de código, continuarão sendo usadas por criminosos cibernéticos para monetizar seus ciclos de CPU."

Seaman explorou uma cadeia recente de ataques que os clientes da Akamai enfrentaram que usou um protocolo de rede conhecido como protocolo 33 ou DCCP (Datagram Congestion Control Protocol). DCCP é um protocolo de rede um pouco mais confiável entre os "não confiáveis". “Nos ataques contra clientes da Akamai que observei, 100% do tráfego consistia em pacotes DCCP-Request. Esses pacotes são essencialmente inundações SYN da variedade de protocolos DCCP.”

Abril de 2021

Nos EUA, abril é o mês de pagar o imposto de renda. Por causa disso, os criminosos têm como alvo, previsivelmente, aqueles que tentam enviar seu imposto de renda antes da data de vencimento. Ragan se aprofundou nas tendências da atividade criminosa nessa época do ano. “O estresse e a urgência que cercam essa época do ano tornam o grupo de vítimas altamente vulnerável a vários tipos de esquemas. Além do phishing, a temporada fiscal também é a época do ano em que os criminosos concentram seus esforços em outros tipos de ataques, incluindo LFI (Local File Inclusion), SQLi (injeção de SQL) e preenchimento de credenciais.”

Em nível puramente humano, abril de 2021 foi um grande mês, que marcou a primeira vez em que todos os adultos dos EUA se tornaram elegíveis à vacinação contra COVID-19.

Maio de 2021

A Akamai tem uma longa história de colaboração com o Relatório de investigação de violações de dados da Verizon (DBIR), e este ano não foi exceção. Martin McKeay mergulhou no que o relatório deste ano aborda, e em algumas de suas maiores descobertas, incluindo o impacto da COVID-19 sobre o tráfego e os padrões de ataque. "Encontro muito em que me inspirar no trabalho que a equipe da Verizon faz, especialmente nas parcerias que construíram ao longo dos anos. O nosso próximo Relatório de segurança State of the Internet, Phishing for Finance, é um reflexo do nosso próprio compromisso em estabelecer parcerias com outras organizações para produzir a melhor pesquisa possível."

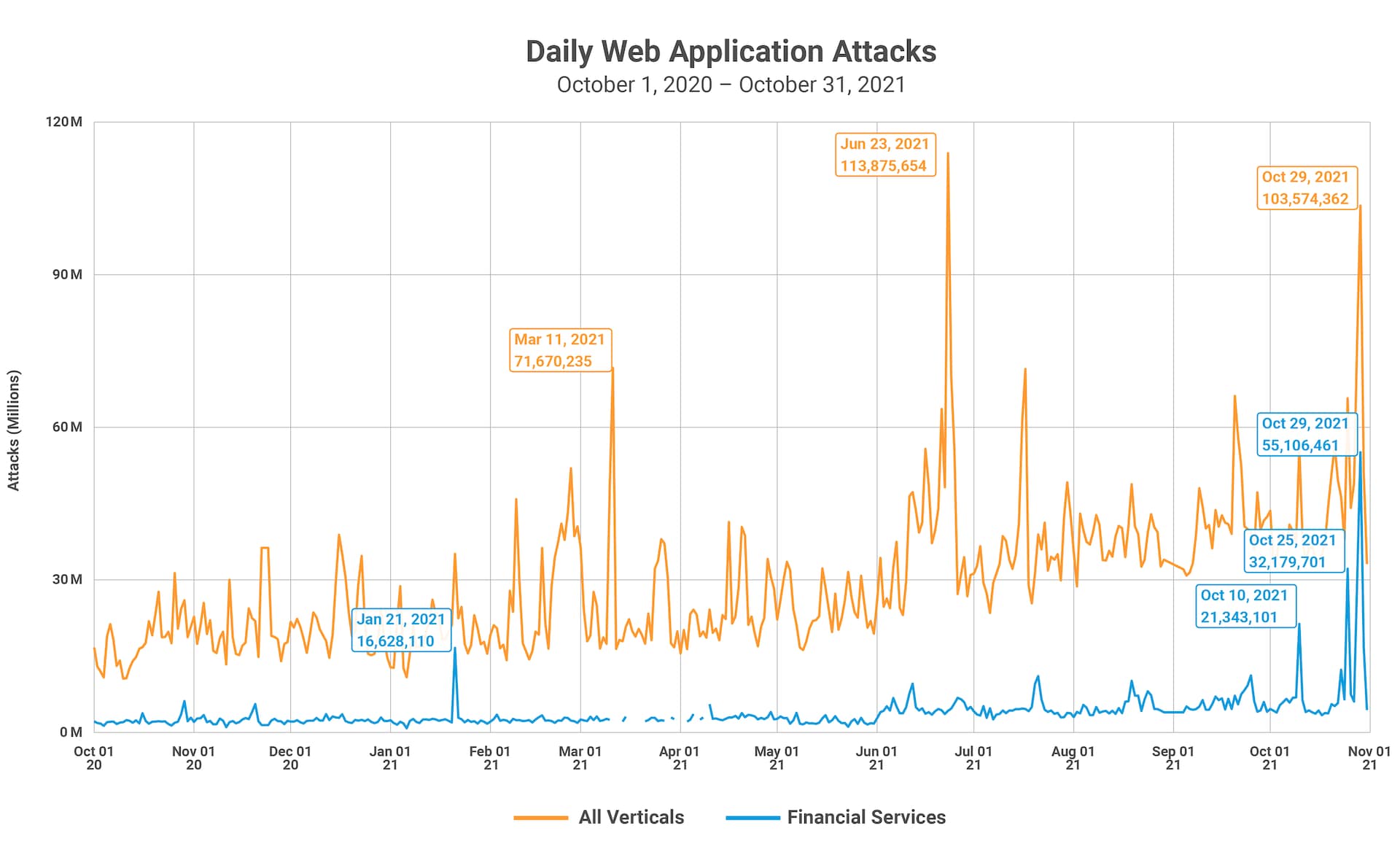

Nosso primeiro relatório completo State of the Internet/Segurança do ano, Phishing for Finance, também foi lançado em maio. Ele apresentou pesquisas e dados da empresa de inteligência de ameaças WMC Global, que se concentra no setor de serviços financeiros. Os ataques baseados na Web e os ataques a aplicações foram elevados em 2020 e não mostram nenhuma indicação de que diminuirão tão cedo. A Akamai observou 6.287.291.470 ataques na Web em todo o mundo, com 736.071.428 deles apenas no setor de serviços financeiros. O relatório também abordou o phishing como um serviço, como no exemplo do kit de phishing Ex-Robotos.

Cashdollar continuou sua pesquisa e descobriu uma infecção romena de criptomineração. "Embora malware de mineração de criptografia não seja novidade, foi interessante encontrar um pacote diferente dos pacotes tar empacotados incorretamente que estou acostumado a encontrar. Esse minerador instala o XMRig e o Perl DDoS IRC Bot v1.0 e oculta sua atividade de mineração de criptografia usando um rootkit semelhante a outros criptomineradores reportados."

Junho de 2021

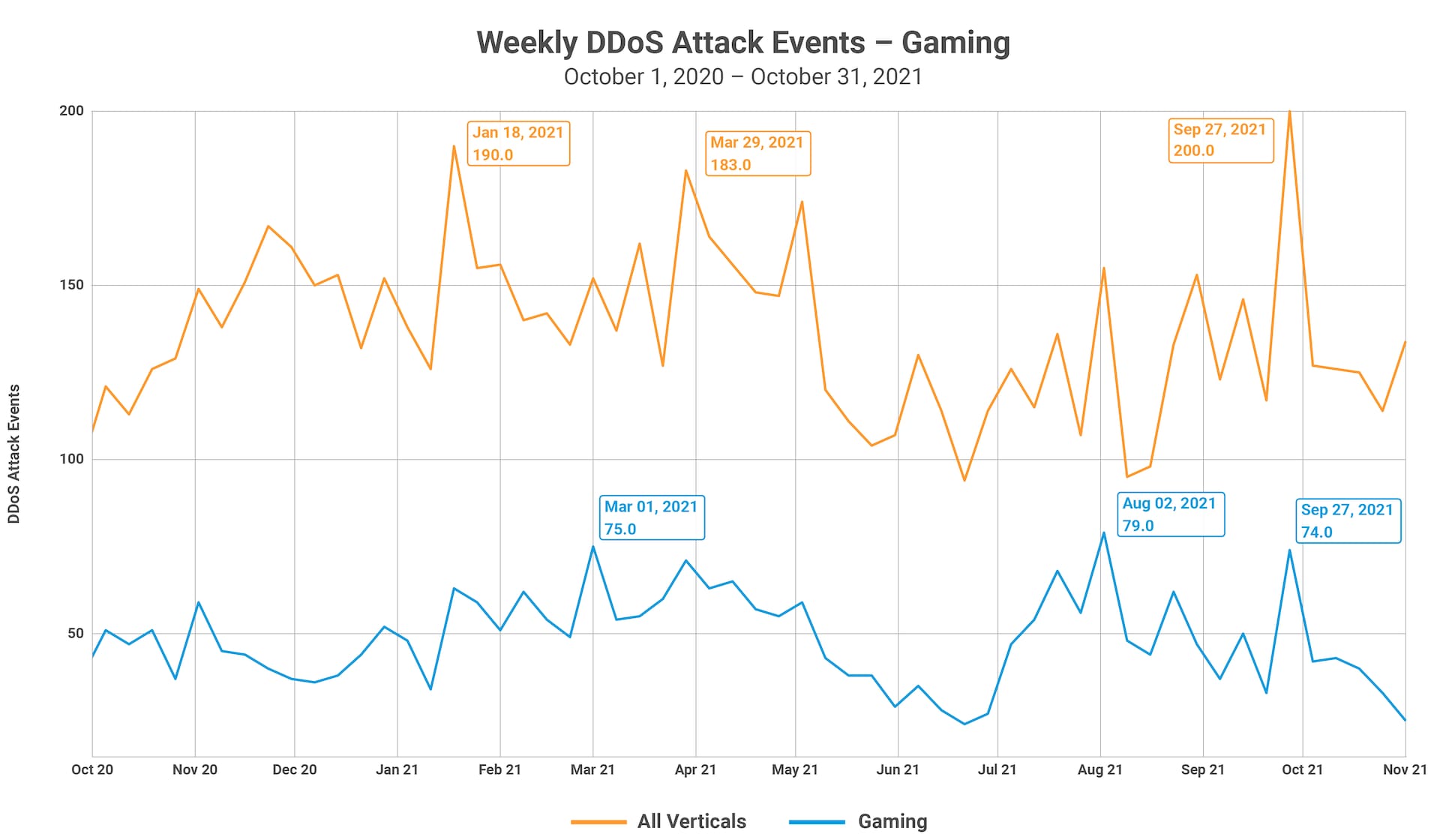

Junho marcou a metade de 2021, e nosso seguinte relatório de pesquisa SOTI, Gaming in a Pandemic, foi lançado. Os jogos se tornaram um refúgio para muitas pessoas em todo o mundo, incluindo nossa própria equipe, especialmente durante o auge dos lockdowns. Embora o setor de jogos tenha experimentado uma diminuição nos ataques DDoS, ele percebeu um crescimento maior no tráfego geral de ataques do que qualquer outro setor em 2020.

2020 foi um ano extremamente difícil, não vamos ignorar isso. Enquanto estávamos todos em casa, nos ajustando ao "novo normal", tentando equilibrar o trabalho, a escola e a existência durante uma pandemia, muitas pessoas recorriam aos jogos como uma válvula de escape e uma forma de conexão pessoal. Os criminosos também fizeram isso. Mas não se engane: embora as intenções deles sejam criminosas, eles são pessoas como todo mundo. Eles conversavam com outras pessoas, jogavam alguns jogos e, em certos casos, esse vínculo social significou que eles coordenaram seus esforços em diversos níveis.

Durante esse período, a Akamai começou a trabalhar em nosso novo website e a implementar nosso blog. Nossos parabéns para Julia Tetrud e seus colegas de equipe por trabalharem incansavelmente para ajudar a migrar manualmente e integrar nosso antigo blog SIRT ao novo blog da Akamai.

Julho de 2021

Ryan Barnett explorou um ataque de ransomware à cadeia de suprimentos que visava a Kaseya. Em 2 de julho, a Kaseya divulgou um ataque ativo contra clientes que usavam seu produto VSA, e pediu a todos os clientes locais que desligassem a Kaseya VSA. Os invasores, afiliados do grupo de ransomware REvil, exploraram o desvio de autenticação e as vulnerabilidades de execução arbitrária de comandos (CVE-2021-30116) que lhes permitiram distribuir criptográficos de ransomware para sistemas visados. Para ajudar os defensores, a Kaseya lançou vários IOCs relacionados aos ataques de ransomware.

Agosto de 2021

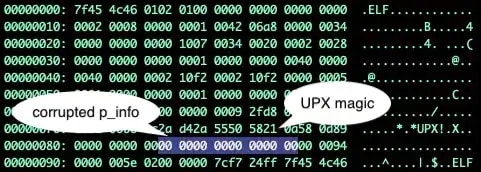

Há muitos desafios na pesquisa de malware. Um desses desafios é o código ofuscado e binários intencionalmente corrompidos. Para lidar com desafios como esse, a equipe de SIRT da Akamai escreveu uma pequena ferramenta em C que poderia corrigir automaticamente binários intencionalmente corrompidos. Eles também planejam abrir o projeto para que outros pesquisadores também possam usá-lo, e talvez melhorar e expandir os recursos da ferramenta conforme necessário. A equipe de SIRT da Akamai detalhou seu projeto e como ele funciona em UPX Packed Headaches.

Postagem do blog Cabeçalhos de UPX Magic e Mangled p_info de UPX Packed Headaches

Postagem do blog Cabeçalhos de UPX Magic e Mangled p_info de UPX Packed Headaches

Setembro de 2021

À medida que as estações começaram a mudar, Saias explorou uma nova evolução do Kinsing que envolvia os sistemas Windows como alvo. A botnet despertou o interesse dele e do SIRT da Akamai porque se mostrou altamente ativa em um conjunto diversificado de regiões geográficas, incluindo as Américas, Europa e Ásia. A botnet havia operado usando o mesmo endereço IP de distribuição (194.38.20.199), sem precisar mudar por mais de seis meses. Anteriormente, a campanha visava apenas máquinas Linux.

Durante o mesmo tempo, Cashdollar percebeu uma infinidade de tipos de malware de mineração de criptografia empacotados em UPX escrito em Golang, visando sistemas Linux. A tática principal do malware é se espalhar ao tirar proveito de sistemas vulneráveis e de credenciais administrativas fracas. Depois de infectados, esses sistemas são usados para minerar criptomoeda. Cashdollar chamou a amostra que examinou de Capoae com base na saída do código para seu terminal. As campanhas de mineração de criptografia continuam evoluindo. O uso de várias vulnerabilidades e táticas pela campanha de Capoae destaca a intenção desses operadores de entrar no máximo de máquinas possível.

Outubro de 2021

Você sabia que a primeira instância de uma API (interface de programação de aplicações) foi criada pela Salesforce.com em 7 de fevereiro de 2000, de acordo com o blog API Evangelist? O que originalmente era para ser um método de comunicação relativamente simples de sistema para sistema evoluiu para um dos maiores impulsionadores do tráfego de Internet.

É por isso que decidimos nos aprofundar no mundo das APIs em nosso relatório State of the Internet/Segurança sobre APIs: A superfície de ataque que conecta todos nós. Assim como em maio, vimos e entendemos o valor da colaboração em todo o setor para criar um panorama mais amplo das tendências que vimos. Para a elaboração desse relatório, além de nossa própria pesquisa, fizemos uma parceria com a Veracode, pois seus insights sobre a área de segurança de aplicações ajudaram a detalhar ainda mais nossa pesquisa sobre as APIs e os desafios de desenvolvimento.

Como nossos dados mostram, está claro que os invasores estão por aí, desenvolvendo novas técnicas e métodos de ataque, e a funcionalidade da API é um dos principais alvos deles. Embora as equipes estejam começando a incorporar a segurança ao ciclo de vida de desenvolvimento, o processo ainda é lento. Isso deixa as organizações em uma situação difícil, forçando-as, em alguns casos, a lançar códigos vulneráveis conhecidos porque o uso comercial para esse código é essencial.

Conclusão

É sempre incrível ver o quanto pode acontecer em um ano. Mas uma coisa continua a ser a mesma: o State of the Internet continuará a evoluir, tanto este relatório quanto a própria Internet. Os últimos dois anos nos mostraram que a Internet é parte vital da vida cotidiana, abrangendo tudo, desde escola e trabalho, varejo e entretenimento, até serviços bancários e de comunicação.

A colaboração em todo o setor é fundamental para criar uma imagem bem arredondada do que a Internet como um todo está vendo. Sem a colaboração entre comunidades, não estaremos tão equipados para compreender e lidar plenamente com ameaças e problemas em evolução que continuaremos a ver.

Não tentaremos fazer qualquer previsão neste post, porque se 2020 e 2021 nos ensinaram uma coisa é que literalmente tudo pode acontecer. Somente o tempo dirá. Desejamos que tenham um fim de ano seguro e saudável. Nos vemos em 2022!

Agradecimentos especiais e créditos para:

Equipe editorial

Martin McKeay, Diretor editorial

Amanda Goedde, Redatora técnica sênior, Editora executiva

Steve Ragan, Redator técnico sênior, Editor

Chelsea Tuttle, Cientista de dados sênior

Equipe de marketing

Georgina Morales Hampe, Gerente de projetos

Shivangi Sahu, Gerente de programas

Pesquisadores

Ryan Barnett, Principal pesquisador de segurança

Larry Cashdollar, Equipe de resposta de inteligência de segurança, Engenheiro sênior II

Or Katz, Pesquisador-chefe de segurança

Evyatar Saias, Pesquisadora de segurança

Chad Seaman , Equipe de resposta de inteligência de segurança, Engenheiro-chefe sênior II

Colaboradores externos

Chris Eng, Diretor de pesquisas da Veracode

Ian Matthews, CEO da WMC Global

Jake Sloane, Caçador de ameaças sênior da WMC Global

Elizabeth Snead, Gerente sênior de produtos da WMC Global