跟上僵尸网络演进的步伐

众所周知,蔓延全球的疫情让攻击者和网络犯罪分子有了更多可乘之机,使得他们针对金融服务发起了一轮轮的攻击。纵观 2020 年,诈骗者们利用新冠疫情引发的经济紧张局势,包括金融援助承诺和财务困境压力,通过 网络钓鱼。

要跟上这些攻击的发展演进速度,对已然复杂的局面无异于雪上加霜,特别是“网络钓鱼即服务”在当下已经成为一种统包业务。举例来说,犯罪分子使用从暗网购买的套件,甚至利用从金融机构获取的虚假短信消息来诱骗毫无戒心的受害者,让他们分享自己的登录凭据。Kr3pto 便是此类套件之一,它已经与 4,000 多个短信网络钓鱼活动相关联,目标是美国和英国的一些大型银行客户。

随后,这些网络钓鱼攻击的恶意发起者交易、出售和利用被盗凭据,再结合大规模泄漏的被盗数据,导致 撞库 攻击呈现指数级增长。数百万新的用户名和密码(与疫情爆发后发生的几起著名事件有关)开始在一些论坛上的暗网中流通。当这些凭据开始流通后,犯罪分子会对它们进行分类,然后针对互联网上的一些大型金融机构和众多品牌测试这些凭据。遗憾的是,由于大多数用户都喜欢在多个平台上使用相同的凭据,因此使得这种方法几乎是无往不利。

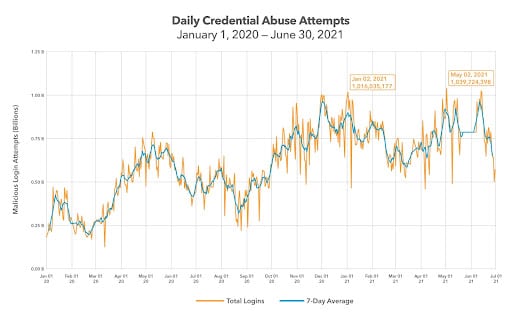

Akamai 在 2021 年的《 互联网现状 (SOTI):针对金融行业的网络钓鱼》报告中指明,2020 年全球发生了 1,930 亿次撞库攻击。2020 年 5 月,有两个日期引人注目:5 月 9 日,全球范围内的撞库攻击达到了 786,882,475 次的峰值。五天后的 5 月 14 日,金融服务行业见证了自身创下纪录的攻击峰值 - 47,698,955 次攻击。我们 近期发表的 SOTI 报告中 公布的撞库数据表明,2021 年的攻击数量总体保持稳定,在前两个季度时多时少,在 1 月和 5 月出现两次显著的攻击。在那段时间中,撞库攻击流量飙升至单日 10 亿次以上(参见下图)。

僵尸网络引发全球撞库攻击狂潮

对金融服务机构的首席安全官来说,有两件事需要始终牢记:确保客户个人身份信息 (PII) 安全以及 24 小时全天候提供数字服务。这两件事对留住客户和满足监管机构的要求至关重要。撞库攻击不但会威胁到个人身份信息的安全,甚至可能会演变为 DDoS 攻击,进而导致服务中断。

以一家全球 500 强金融服务集团的经历为例。一天,该集团发现其退休金网站每五分钟就会收到 50,000 次无效登录尝试,而正常情况下,该网站每天仅处理 20,000 次无效登录尝试。在攻击期间,该集团的基础架构陷入困境,导致用户会话超时或无法登录帐户。最糟糕的是,其客户的担忧变成了现实:他们无法继续登录,因为有人正在试图接管他们的帐户。

尽管银行和其他机构鼓励客户定期更改密码,但人们依然固执己见,他们还是坚持在多个在线帐户(零售、银行、公用事业)中使用相同的登录凭据。卡内基梅隆大学安全与隐私研究所 (CyLab) 2020 年发布的一项 研究指出, 即便在知道数据泄漏的消息后,通常也只有三分之一左右的用户会更改其密码。这种漠不关心的态度正中攻击者的下怀。基本上来说,他们窃取的凭据中有三分之二可能会用在其他网站上,特别是有些原始密码组合不起作用时,犯罪分子将会利用各种来源完善密码组合列表,从而生成新的密码。

在这种毫不留情的帐户接管行动中,银行无疑是极具吸引力的目标。2020 年,超过 34 亿次此类攻击发生在金融领域,相比 2019 年的同类攻击数量增加了 45%。在一次规模庞大的撞库攻击活动中,一家金融机构遭受了多达 55,141,782 次恶意登录尝试。该攻击是 Akamai 开始跟踪此类攻击以来,针对金融服务机构发起的最大规模的定向撞库攻击。

借助爬虫程序管理解决方案预防或抵御攻击

自动 僵尸网络 尝试在银行网站上验证数十万的用户凭据,然后重新利用其中的有效凭据来接管相应帐户,进而申请欺诈性贷款,并且花光这些钱。(有时,他们可能会直接跳到第三步。)要阻止这些攻击并非易事:登录信息是合法的;尝试进行身份验证的实体不合法。

作为一家安全服务提供商,我们发现单个僵尸网络每小时可发起多达 300,000 次欺诈性登录尝试,这可能会导致用户的经济损失和隐私泄漏,最糟糕的是会失去用户的信任。Ponemon Institute 的调研指出,“每年与撞库有关的总成本(包括与欺诈相关的损失、运营安全性、应用程序停机和客户流失)可能达到 600 万至 5,400 万美元之间。”

而您能否阻止撞库攻击很大程度上取决于选择的工具是否合适。虽然市面上的大多数解决方案都可以区分爬虫程序和合法用户,但有两个重要问题务必要谨慎考虑:

- 解决方案在跟上僵尸网络演进步伐方面的效率如何

- 它在确保尽可能减少客户历程中断方面的效率如何

爬虫程序到底有多复杂?它们的变异速度有多快?

正是因为这些有利可图的机会,撞库成功吸引了一些经验丰富的攻击者,使得爬虫程序变得异常复杂。因此,您十分有必要详细了解您所在行业的最新爬虫程序环境,以及现有的爬虫程序检测技术。理想的解决方案必须能够检测出您可能会遇到的各种错综复杂的爬虫程序。

复杂的爬虫程序还会发展变异。多数爬虫程序管理解决方案最开始都能检测出大部分爬虫程序,但随着爬虫程序开始发生变异,它们的检测能力就会大打折扣。这种时候,当攻击者知道您已经发现他们的爬虫程序后,他们就会立即升级软件,想方设法绕过您的解决方案。而变异后的爬虫程序就会躲过原先的检测工具,重新进行部署。因此需要解决方案必须保持同等的复杂程度,并且部署用户行为分析等爬虫程序检测技术,从而有效应对发展变异的爬虫程序。

报告功能是这里要考虑的另一个重要因素。该功能将着重指明特定的爬虫程序、僵尸网络或爬虫程序的特征,为您处理这些问题提供快速可靠的情报。如果缺乏清晰的见解,您对问题的处理可能会达不到理想效果。

拒绝爬虫程序登录,并且毫不影响客户登录

在疫情的影响下, 开展在线和移动交易的银行客户数量 激增。在 2020 年 3 月的封锁令之后,Akamai 的一位金融服务客户的 Web 流量飙升,仅仅一年半之后,数字银行业务已经成为银行业的新常态。这意味着,选择尽可能无缝适配客户历程的安全解决方案比以往更加重要。

例如,繁琐的验证码控制可能会严重中断客户历程,让客户感到沮丧并因此改变他们的忠诚度。(在找不出所有带飞机的照片后,谁又会希望再次陷入找出所有人行横道的麻烦中呢?)在由隐蔽的爬虫程序管理工具提供保护的环境中,用户友好的(多重)身份验证解决方案能够出色识别用户,从中清除恶意爬虫程序,而不会增加用户操作的复杂性。

此外,先进的机器学习技术和行为异常分析在处理这些更复杂的威胁时,往往可以让应对策略更加准确。算法越优化,分析就会越精确,而您防止影响性能和消除误报的能力也就越强。

Akamai 提供了 多项标准 帮助您选择合适的工具来加强安全基础,而且毫不影响您的用户历程。让我们携手并肩,共同实现这些目标。这将对您维系重要客户的信任和忠诚度以及吸引新客户大有裨益。僵尸网络有千种变化,但仍敌不过您强悍的防御措施。

详细了解 Akamai 如何助力 金融服务公司抵御僵尸网络的攻击。