Un ransomware est un type de logiciel malveillant, ou malware. Après avoir été téléchargé sur un serveur ou l'ordinateur d'un utilisateur, le ransomware crypte les fichiers sur le terminal, bloquant l'accès et rendant les fichiers inutilisables jusqu'à ce qu'une rançon soit payée. Des versions de ransomwares telles que REvil et WannaCry sont responsables de certaines des cyberattaques parmi les plus importantes et les plus dévastatrices. Les ransomwares peuvent se propager par le biais de chevaux de Troie dans un e-mail qui semble légitime, mais contient en fait des logiciels malveillants. Les botnets comme les botnets massifs Meris peuvent également être utilisés pour propager des ransomwares ou trouver des vulnérabilités pouvant être exploitées par des gangs de ransomwares.

Mettez fin aux ransomwares grâce aux principes Zero Trust

Améliorez la protection contre les violations en sécurisant chaque point de terminaison avec des contrôles d'accès granulaires, des serveurs aux terminaux des utilisateurs.

Témoignages clients

Renforcez votre posture de sécurité avec nos solutions complémentaires Zero Trust

Foire aux questions

Le terme « logiciel malveillant » désigne de manière générale tout logiciel conçu pour infecter ou exploiter un ordinateur ou un réseau, tandis que le terme « ransomware » désigne un type spécifique de logiciel malveillant qui chiffre les données d'une victime et exige le paiement d'une rançon pour rétablir l'accès. En substance, le ransomware est un type de logiciel malveillant, mais tous les logiciels malveillants ne sont pas des ransomwares.

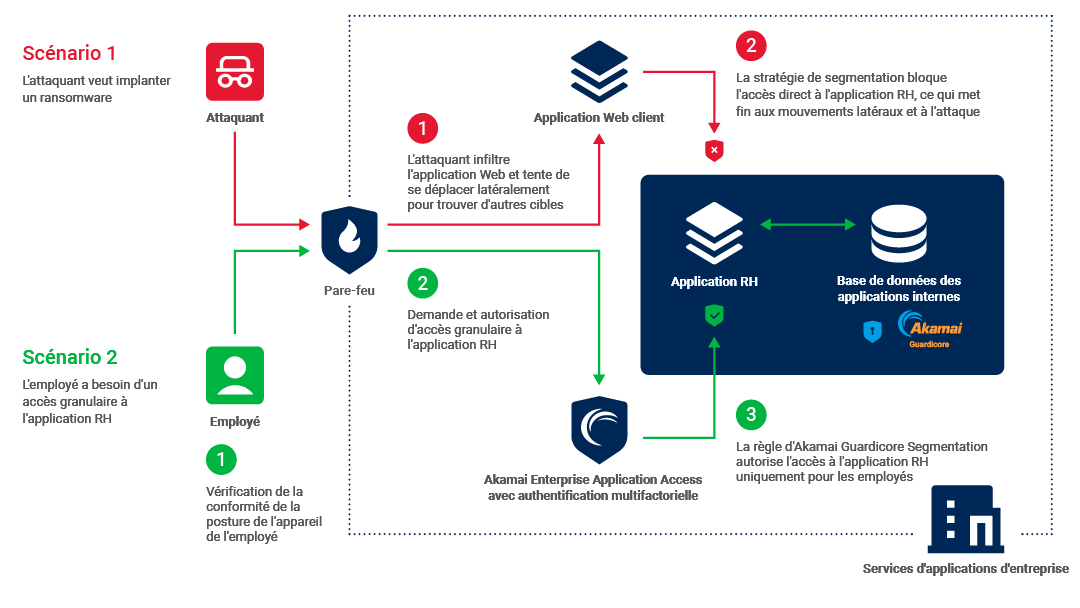

La plupart des attaques par ransomware utilisent des techniques d'ingénierie sociale telles que les attaques par hameçonnage (e-mails ou faux sites Web) pour tromper les utilisateurs et leur faire révéler des informations d'identification qui permettent aux attaquants d'accéder à un environnement informatique.

Ensuite, le logiciel malveillant utilise des mouvements latéraux pour trouver et infecter des actifs de grande valeur. Certains ransomwares se propagent comme un ver dans le réseau, tandis que d'autres sont des botnets qui infectent des milliers ou des millions de machines avec des logiciels malveillants qui donnent aux attaquants la possibilité de contrôler les terminaux.

Il est essentiel de disposer d'un plan de réponse aux incidents solide pour réagir aux ransomwares, et de s'assurer que l'on dispose des solutions de sécurité adéquates pour les arrêter.

Les solutions de sécurité d'Akamai vous permettent de vous protéger contre les ransomwares en réduisant les risques d'infection initiale et en stoppant les mouvements latéraux en temps réel, ce qui permet d'endiguer la brèche et de faciliter la reprise.

Grâce à l'association de la détection des menaces, de l'authentification multifactorielle et de la solution Zero Trust Network Access d'Akamai, vous pouvez réduire la surface d'attaque de votre entreprise pour minimiser les vulnérabilités.

Bien sûr, une formation de sensibilisation des employés sur les risques liés aux ransomwares doit constituer la base de toutes les meilleures pratiques en matière de cybersécurité.

La protection la plus efficace contre les ransomwares implique une approche multicouche, notamment des sauvegardes robustes, une authentification forte avec authentification multifactorielle, des mises à jour régulières du système et l'utilisation de logiciels de sécurité complets.

Les sauvegardes de données permettent de s'assurer que les données sensibles peuvent être restaurées après une attaque et l'authentification forte empêche tout accès non autorisé.

Le fait de maintenir à jour tous les systèmes d'exploitation et toutes les applications des terminaux connectés au réseau permet d'atténuer les vulnérabilités que les ransomwares exploitent. Les logiciels de sécurité aident à détecter et à bloquer les activités malveillantes.

Les solutions d'Akamai s'adaptent aux environnements dans le cloud et sur site, garantissant ainsi une protection polyvalente contre les ransomwares dans l'ensemble de votre infrastructure.

Ressources de protection contre les ransomwares

Demandez votre démonstration personnalisée

Laissez-nous vous montrer comment arrêter les mouvements latéraux grâce à des contrôles granulaires.

- Visibilité instantanée : visualisez immédiatement toutes vos ressources et comment elles communiquent pour enquêter sur la violation et valider le confinement.

- Délai de mise en œuvre rapide des règles : appliquez les règles en quelques clics pour contenir la propagation des infections par ransomware et limiter le rayon d'action d'une violation.

- Blocage des mouvements latéraux pendant la reprise : empêchez facilement toutes les connexions entrantes pendant la reprise pour éviter la réinfection.

Nous vous remercions pour votre demande.

Un expert d'Akamai vous contactera sous peu.