Web Application Protectorで強化される新機能について

※ このBlog 記事は2019.8.4に執筆されたAkamai Developers Blog 記事を翻訳した内容を元に作成しています。

Akamai Web Application Protector (WAP) は、DDoS攻撃およびWebの脆弱性を狙った攻撃からWebアプリケーションを簡単に保護できるように設計された製品ですが、間もなく種々の新しい強化機能を実装する予定です。改善される領域について、その概要を説明します。(リンクをクリックすると各項目にジャンプします。)

では各項目を詳しく見ていきましょう。

ユーザーインターフェイスの改善

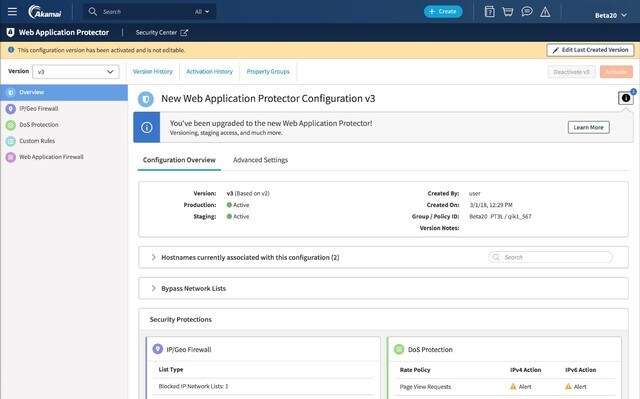

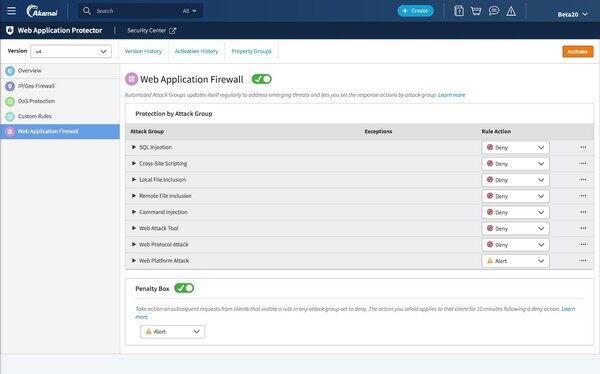

Web Application Protector (WAP) の強化とともに、新しく改良されたインターフェイスによりさらに使いやすくなります。ナビゲーションがシンプルになり、セキュリティ保護と設定がより明確に整理され、直感的に使えるようになります。(インターフェイスの更新後、Web Application Protectorの概要ページの上部にバナーが表示されます。)

新しいインターフェイスでは、現在アクティブな設定が表示されます。変更したい場合は、「Edit Last Created Version(最後に作成されたバージョンの編集)」リンクをクリックします。

新しいインターフェイスでは、現在アクティブな設定が表示されます。変更したい場合は、「Edit Last Created Version(最後に作成されたバージョンの編集)」リンクをクリックします。

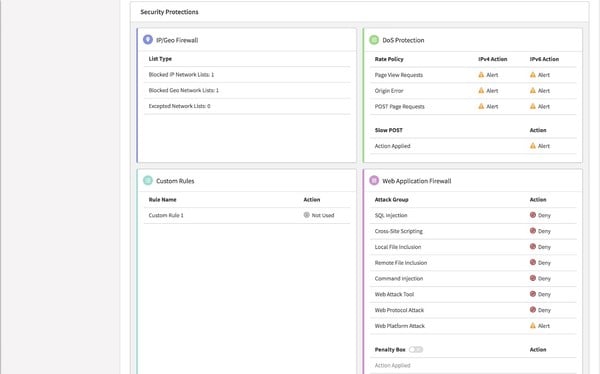

セキュリティ保護セクションが見易くなり、Attack Group毎の攻撃検知後のアクション設定(Alert/Deny)およびペナルティボックスのアクションも表示されます。

セキュリティ保護セクションが見易くなり、Attack Group毎の攻撃検知後のアクション設定(Alert/Deny)およびペナルティボックスのアクションも表示されます。

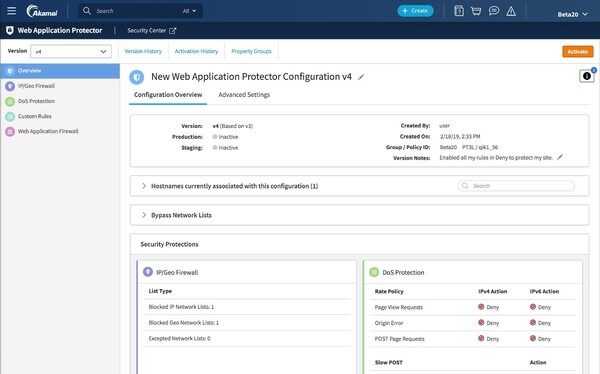

設定名の変更、および、設定の各バージョン履歴へのメモ追加ができるようになります。

設定名の変更、および、設定の各バージョン履歴へのメモ追加ができるようになります。

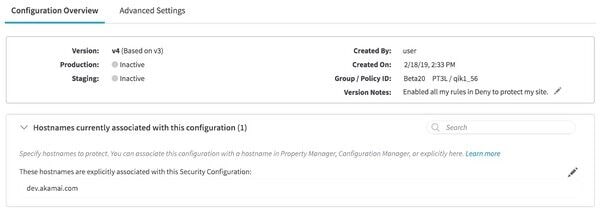

(以前は左側にあった) ホスト名のメニューがメインの概要ページに移動しました。ここでホスト名の追加と削除ができます。

(以前は左側にあった) ホスト名のメニューがメインの概要ページに移動しました。ここでホスト名の追加と削除ができます。

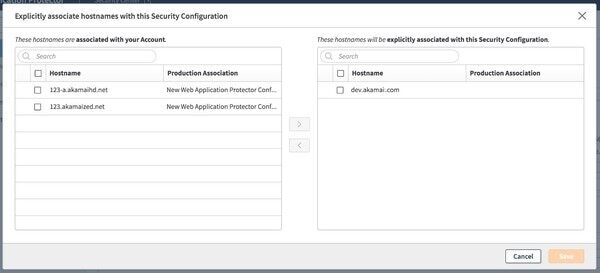

ホスト名セレクターを使うと、複数のホスト名を簡単に設定に追加できます。

ホスト名セレクターを使うと、複数のホスト名を簡単に設定に追加できます。

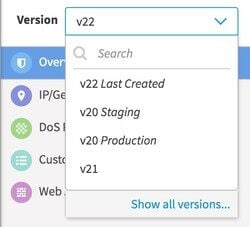

プルダウンメニューから見たいバージョンを選択

プルダウンメニューから見たいバージョンを選択

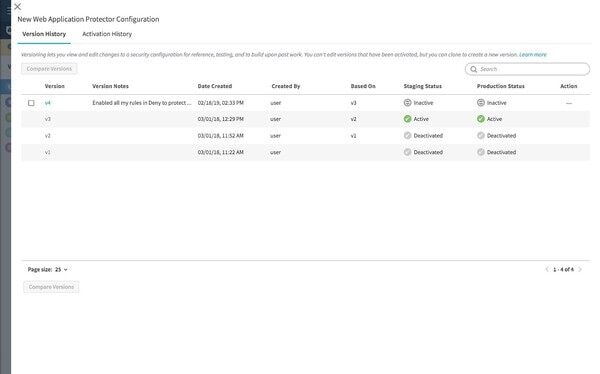

バージョン履歴の画面には、各設定バージョンのステータス、作成日時、ベースとなったバージョン、および Akamaiステージングネットワークまたは本番環境ネットワークに展開されるバージョンが表示されます。Web Application Protectorは常に編集可能な「Last Created(最終作成)」版を作成しますが、各バージョンの「アクション」カラムの部分から、その設定のより以前のバージョンに基づいた新しいバージョンを作成できます。

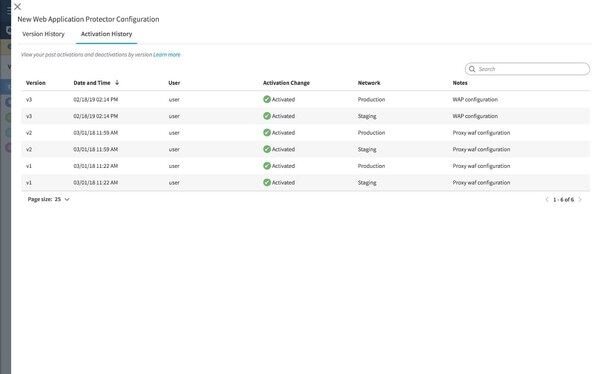

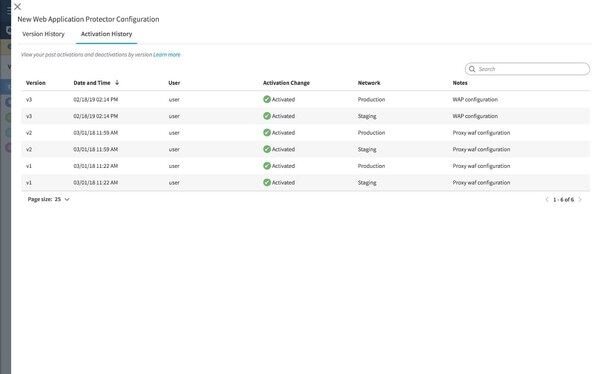

「アクティブ化履歴 (Activation History)」の画面には、設定がアクティブ化されたネットワークおよびその詳細な日時が表示されます。

「アクティブ化履歴 (Activation History)」の画面には、設定がアクティブ化されたネットワークおよびその詳細な日時が表示されます。

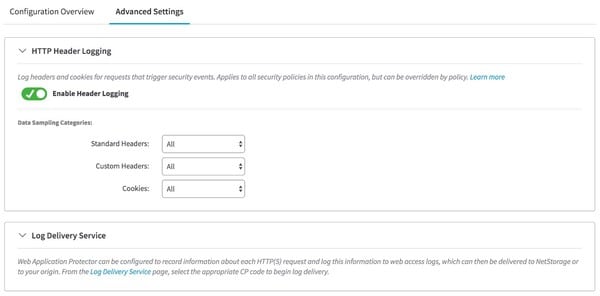

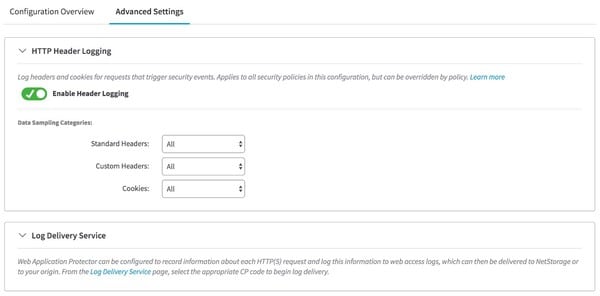

ヘッダーのロギングは、完全にオフにすることも一部指定することも可能です。

ヘッダーのロギングは、完全にオフにすることも一部指定することも可能です。

ヘッダーのロギングは、完全にオフにすることも一部指定することも可能です。

ヘッダーのロギングは、完全にオフにすることも一部指定することも可能です。

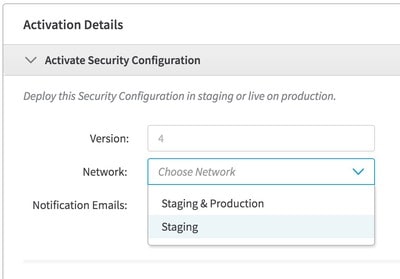

Akamaiステージングネットワークで設定をアクティブにすることが可能に

この機能強化により、本番環境 (Production)ネットワークに展開する前に、Akamaiステージングネットワーク上でセキュリティ設定をアクティブ化するオプションが提供されます。これにより、エンドユーザーに公開する前に、サイト、アプリケーション、またはAPIに対し、新しいセキュリティ設定変更を含んだ機能テストを行うことができます。

Production環境に即座に反映するというWeb Application Protectorの従来のワークフローを維持するには、アクティブ化毎に「Staging & Production」を選択

Production環境に即座に反映するというWeb Application Protectorの従来のワークフローを維持するには、アクティブ化毎に「Staging & Production」を選択

セキュリティ保護能力の向上

- ネットワークファイアウォール: 除外設定を、ネットワークリストを用いて、IP および GEO ブロック制御に適用する機能

- DoS 保護: 単一のレートポリシー内で、IPv4 および IPv6 のトラフィックにそれぞれ異なる応答アクションを適用する機能

- WAF: WAPのWAF機能では、特に次の二点を強化

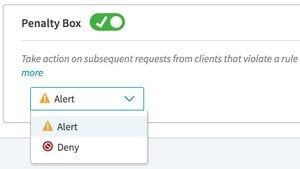

- ペナルティボックスで、既存の「Deny」モードに加えて、「Alert」モードに設定することが可能に

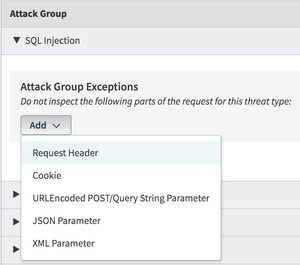

- 攻撃グループの例外判定基準の強化。マッチング基準でのワイルドカードおよび拡張ヘッダーオプションのサポート

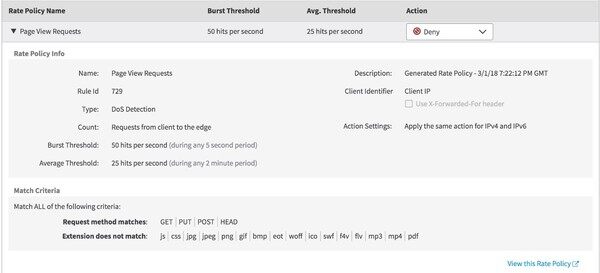

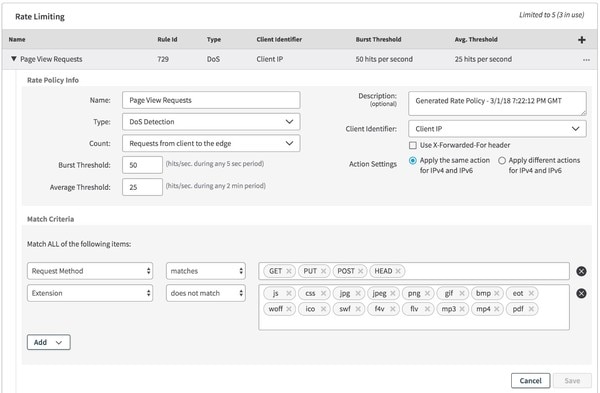

DoS Protectionのページからも各レートポリシーのアクションを変更することはできますが、「View this Rate Policy(このレートポリシーを見る)」リンクをクリックしてレートポリシー設定を編集できるようになりました。 この変更により、レートポリシー設定が確認しやすくなります。

DoS Protectionのページからも各レートポリシーのアクションを変更することはできますが、「View this Rate Policy(このレートポリシーを見る)」リンクをクリックしてレートポリシー設定を編集できるようになりました。 この変更により、レートポリシー設定が確認しやすくなります。

必要に応じて、IPv4 および IPv6 トラフィックに異なるアクションを適用できるようになりました。またマッチ条件に応答ヘッダーや AS 番号などが追加されました。

必要に応じて、IPv4 および IPv6 トラフィックに異なるアクションを適用できるようになりました。またマッチ条件に応答ヘッダーや AS 番号などが追加されました。

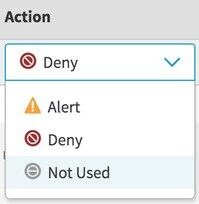

機能名が「Disabled(無効)」から「Not Used(未使用)」に変更されました。

機能名が「Disabled(無効)」から「Not Used(未使用)」に変更されました。

「Automated Attack Groups (AAG)」の保護ロジックを継続的に更新することに加え、ペナルティボックスの設定が見やすくなりました。Alert、Deny、またはオフに設定できます。

「Automated Attack Groups (AAG)」の保護ロジックを継続的に更新することに加え、ペナルティボックスの設定が見やすくなりました。Alert、Deny、またはオフに設定できます。

ペナルティボックスにおいて、ベストな保護を提供するのは「Deny」ですが、「Alert」を選ぶと、Automated Attack Groups (AAG) が最初の悪意ある要求を検出した後で、攻撃者が送信している他の要求を確認することができます。

ペナルティボックスにおいて、ベストな保護を提供するのは「Deny」ですが、「Alert」を選ぶと、Automated Attack Groups (AAG) が最初の悪意ある要求を検出した後で、攻撃者が送信している他の要求を確認することができます。

また、Attack Groupの例外設定の作成方法も大幅に改善されました。既存の例外設定はすべて機能しますが、任意のリクエストヘッダ名を指定した例外設定ができるようになります。

また、Attack Groupの例外設定の作成方法も大幅に改善されました。既存の例外設定はすべて機能しますが、任意のリクエストヘッダ名を指定した例外設定ができるようになります。

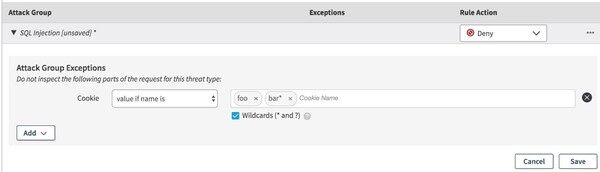

例外設定のインターフェイスでワイルドカードが利用できるようになりました。ワイルドカード (「*」および「?」) を使うには、いずれかのワイルドカードを用いて値を指定し、「ワイルドカード」チェックボックスをオンにします。(旧バージョンのWeb Application Protectorで作成された例外ルールでは、これらを「ワイルドカード」ではなく文字通りの「*」や「?」として扱っていました。)

例外設定のインターフェイスでワイルドカードが利用できるようになりました。ワイルドカード (「*」および「?」) を使うには、いずれかのワイルドカードを用いて値を指定し、「ワイルドカード」チェックボックスをオンにします。(旧バージョンのWeb Application Protectorで作成された例外ルールでは、これらを「ワイルドカード」ではなく文字通りの「*」や「?」として扱っていました。)

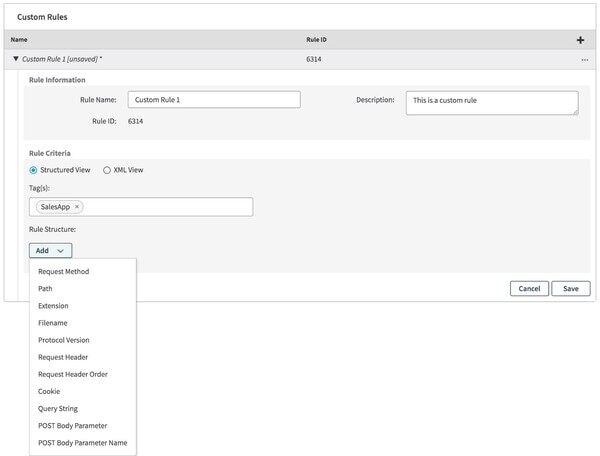

カスタムルールは、「View this Custom Rule」リンク経由で編集可能になり、以前と同じ機能を保持できます。

カスタムルールは、「View this Custom Rule」リンク経由で編集可能になり、以前と同じ機能を保持できます。

メニューの「Security Configuration」リンクを使ってWeb Application Protectorに移動できます。

メニューの「Security Configuration」リンクを使ってWeb Application Protectorに移動できます。

これらの拡張機能は、現在のWeb Application Protectorのお客様すべてが対象の、無料更新プログラムの構成要素として含まれます。Akamaiは、これらの機能の展開を9月下旬から Web Application Protectorのお客様に開始します。移行前に特別な対応が必要な場合は、アカウントチームからご連絡させていただきます。

今後も、Web Application Protectorをより堅牢にするために、引き続き設計と実装面での改善に努めてまいります。