Akamai 是一家致力于支持并保护在线商业活动的网络安全和云计算公司。我们卓越的安全解决方案、出色的威胁情报和全球运营团队可提供深度防御,保护各地的企业数据和应用程序。Akamai 的全栈云计算解决方案可在海外分布广泛的平台上提供高性能和经济实惠的服务。全球多家企业坚信,Akamai 能够提供卓越的可靠性、扩展性和专业技术,助其从容拓展业务。

Conti 勒索软件以勒索软件即服务 (RaaS) 模式运作,自 2020 年以来一直处于活跃状态。据信,它是由一个总部设在俄罗斯的网络犯罪团伙操纵的,因对各类公共机构和私人企业发动激进攻击而臭名昭著。其中包括向医疗保健企业、教育机构、政府、关键基础设施、应急服务以及各类企业发动的攻击。Conti 勒索软件团伙也称为 Wizard Spider,据信起源于一种更早的勒索软件变体“Ryuk 勒索软件”并与俄罗斯政府关系密切。Conti 勒索软件团伙的主要活跃期为 2019 年 12 月至 2022 年 5 月,其在 2021 年录得非法收入 1.8 亿美元。

Conti 勒索软件的运作方式

Conti 勒索软件以 RaaS 模式运作,该恶意软件的开发者会将它租赁给其他网络犯罪分子使用。部署该勒索软件的“关联攻击者”利用它对受害者发起攻击,并将所获赎金按比例分给 Conti 团伙。

- 传播。Conti 勒索软件病毒通过多种技术感染 IT 环境,包括发送包含链接的网络钓鱼电子邮件,该链接指向感染了 BazarLoader 恶意软件的 Google 云端硬盘下载内容。其他入侵技术包括利用软件漏洞(例如 Microsoft Windows 服务器消息块 (SMB) 协议中的漏洞)、使用 TrickBot 等恶意软件,甚至包括使用 Cobalt Strike 等合法的入侵模拟工具。Conti 勒索软件操纵者还会使用后门恶意软件将受害者的设备连接到 Conti 的命令和控制 (C2) 服务器。

- 横向移动。在成功获取对 IT 环境的访问权限后,Conti 勒索软件操纵者会禁用安全工具并横向移动,以探索文件并获取对域帐户的访问权限。

- 窃取。攻击者在找到高价值文件后,便会将这些文件窃取至外部服务器以用于实施他们的勒索计划。

- 加密。Conti 勒索软件会使用多线程加密技术来快速加密文件。攻击者还会删除可帮助受害者在不支付赎金的情况下恢复数据的文件备份。

- 双重勒索。Conti 团伙运营着一个泄密网站,他们会在该网站上公开披露被盗数据。除了以用于恢复受害者文件访问权限的解密密钥相要挟来索要赎金之外,Conti 团伙还可能以披露敏感信息相要挟,实施双重勒索。

Conti 团伙因未能兑现赎金谈判承诺而声名狼藉——即便受害者支付赎金,他们仍然拒不提供解密密钥并公开敏感数据。

备受瞩目的攻击事件

在已报告的 1,000 多起 Conti 勒索软件攻击事件中,有多起重大感染案例:

- JVCKenwood:这家日本电子制造商于 2021 年 9 月遭到 Conti 勒索软件攻击。

- 爱尔兰卫生服务执行局:2021 年 5 月,HSE 在遭到 Conti 勒索软件攻击后被迫关闭。

- 哥斯达黎加:2022 年 4 月的一起网络攻击事件迫使哥斯达黎加政府宣布全国进入紧急状态。

- 塔尔萨市:2021 年 5 月的一起网络攻击事件迫使该市关闭其网络并中断了为居民提供的所有在线服务。

Conti 勒索软件的消亡与重新包装

2022 年 2 月,在俄罗斯入侵乌克兰后不久,Conti 勒索软件团伙公开发表声明支持这场战争。这一声明打消了大多数后续受害者向该团伙支付赎金的念头,实际上切断了其收入来源。大约在同一时间,Conti 团伙内部一名支持乌克兰的人员泄露了数万页内部聊天记录,不仅揭露了该团伙的运作方式,还公开了其源代码。

2023 年 9 月,美国司法部对多名涉及 Conti 勒索软件计划的外籍人员提起诉讼。

虽然 Conti 团伙于 2022 年关闭了其网站并停止发起勒索软件攻击,但专家认为消失的只是该团伙的名头。其成员很可能已改变他们的业务模式,并且势必会作为其他类型的勒索软件攻击的一部分卷土重来。

如何防范 Conti 勒索软件攻击

要抵御 Conti 勒索软件网络威胁和其他类似的网络攻击,我们建议企业遵循 FBI 及网络安全和基础架构安全局 (CISA) 等执法机构推荐的勒索软件防护最佳实践。

- 持续监控:检测 Conti 勒索软件等攻击需要持续监控是否存在异常网络流量。这可能包括与已知恶意 IP 地址的通信、文件访问模式的异常,以及网络内意外的横向移动。

- 反网络钓鱼技术:企业应部署过滤和端点解决方案来监控并拦截潜在的网络钓鱼电子邮件。

- Zero Trust:通过采用 Zero Trust 安全方法来限制对关键基础架构和敏感数据的访问,可帮助阻止攻击者进行未经授权的访问和横向移动。

- 多重身份验证 (MFA):要求对所有远程访问及内部系统(尤其是远程桌面协议 (RDP))实施 MFA 安全性可额外增加一层防护,有效防范未经授权的访问。

- 优化漏洞修补:定期对系统进行更新并安装补丁有助于解决可能会遭到攻击者利用的软硬件漏洞。

- 安全意识培训:可以减少人为错误的有效方法之一是对员工进行培训,让他们了解勒索软件和网络钓鱼电子邮件的危险性。

- 经常备份:定期备份敏感数据并确保将备份与网络连接隔离开来,这有助于企业在遭遇 Conti 勒索软件攻击后快速恢复。

安全团队还可以采用反勒索软件技术,将其用在抵御各类网络威胁的多层防御措施中。勒索软件清除工具可帮助彻底清除受感染的计算机和服务器中的恶意代码。

常见问题

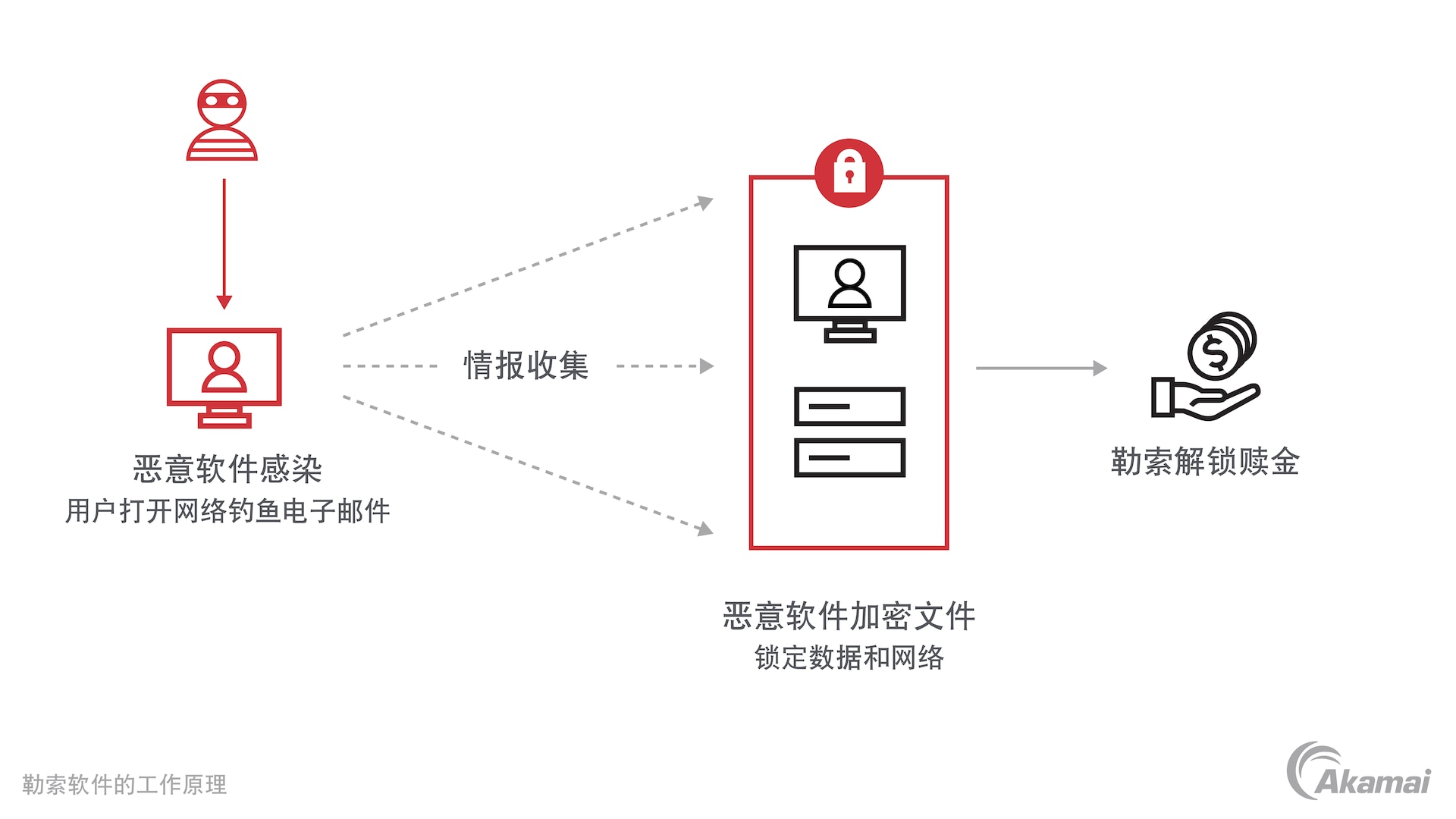

勒索软件是一种网络犯罪,黑客会在犯罪过程中访问 IT 环境并对服务器和计算机上的数据进行加密,从而阻止用户访问文件和应用程序。攻击者随后会以用于恢复数据访问权限的解密密钥相要挟,向受害者索要赎金。

勒索软件即服务 (RaaS) 是一种业务模式,在这种模式下,勒索软件开发者将其代码租赁给其他网络犯罪分子使用。这些“关联攻击者”会对受害者发起勒索软件攻击,并将非法所得按比例分给初始开发者。RaaS 使那些对勒索软件不甚了解的黑客也能发起复杂攻击。