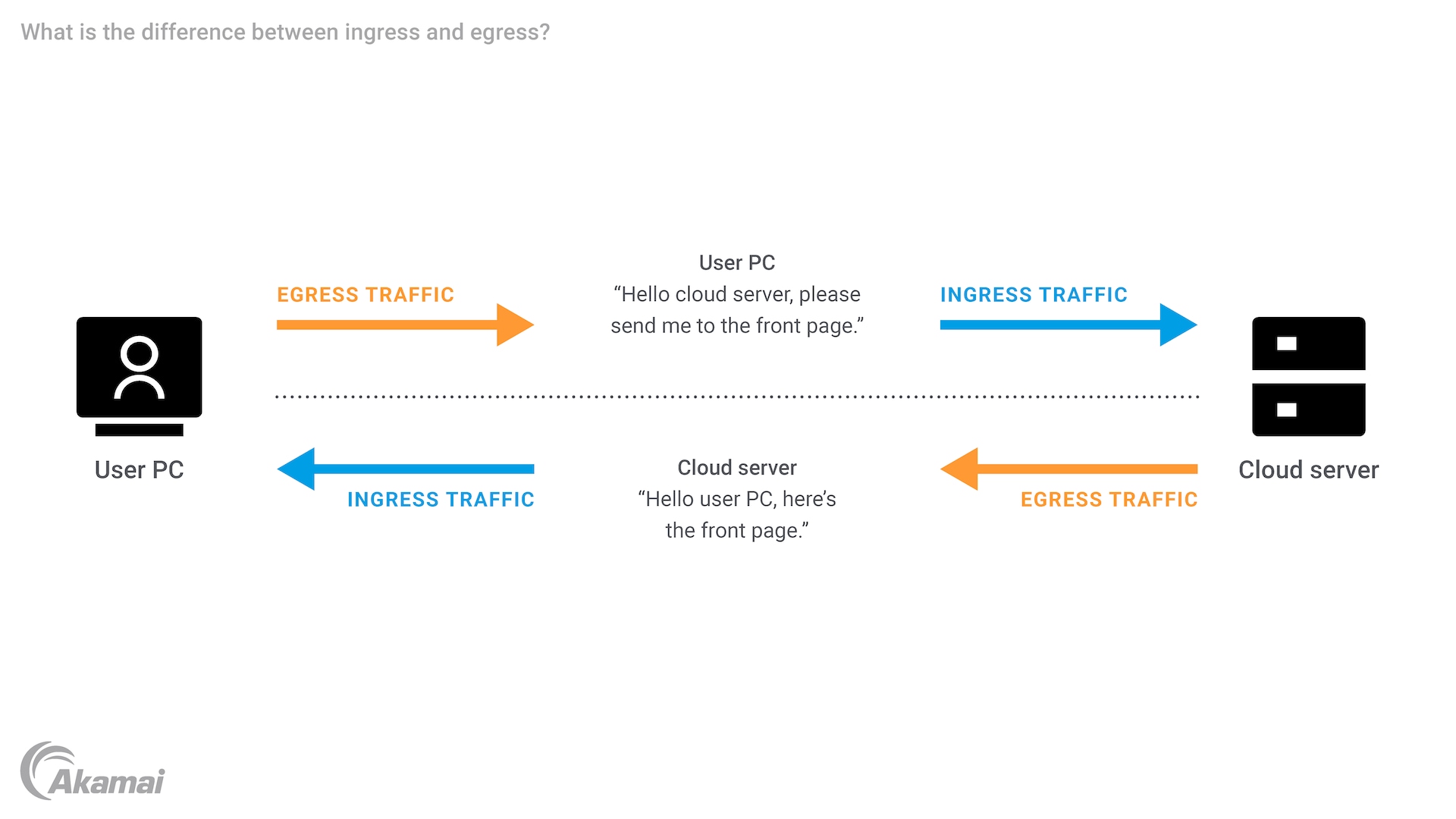

Eingehender Datenverkehr bezieht sich auf Daten, die von einer externen Quelle wie dem öffentlichen Internet oder einem anderen Rechenzentrum in ein Netzwerk gelangen. Egress-Traffic bezieht sich auf Daten, die ein Netzwerk verlassen, in der Regel in Richtung eines externen Ziels. Beide Arten von Datenverkehr sind für den Betrieb von Cloudservices von entscheidender Bedeutung, erfordern jedoch unterschiedliche Verwaltungsstrategien, um Sicherheit und Performance zu gewährleisten.

In der sich schnell entwickelnden Cloud-Computing-Landschaft ist das Verständnis der grundlegenden Konzepte von Cloud-Ingress und Cloud-Egress entscheidend für die Verwaltung des Netzwerkverkehrs und die Gewährleistung der Datensicherheit. Ein- und ausgehender Datenverkehr spielt eine entscheidende Rolle beim Betrieb von Cloudumgebungen und beeinflusst alles von Datenübertragungsraten bis hin zu Sicherheitsprotokollen. Durch das Erfassen der Nuancen dieser Datenverkehrsströme können Unternehmen die Performance und Sicherheit ihrer Cloudinfrastruktur optimieren.

Einführung zu Ingress und Egress im Cloud Computing

Im Kontext von Cloud Computing beziehen sich Ingress und Egress auf die Richtung des Datenflusses innerhalb eines Netzwerks. Eingehender Datenverkehr ist der Datenverkehr, der von einer externen Quelle, wie dem öffentlichen Internet oder einem anderen Rechenzentrum, in ein Netzwerk eintritt. Dagegen handelt es sich beim Egress-Verkehr um Daten, die ein Netzwerk verlassen und in der Regel ein externes Ziel ansteuern. Beide Arten von Datenverkehr sind für den nahtlosen Betrieb von Cloudservices unerlässlich, erfordern jedoch unterschiedliche Verwaltungsstrategien, um eine optimale Performance und Sicherheit zu gewährleisten. Diese Datenflüsse stellen besondere betriebliche Herausforderungen dar: Ingress erfordert robuste Abwehrmechanismen, die unbefugten Zugang verhindern, während der Egress kontrolliert werden muss, um Datenlecks zu vermeiden und Kosten zu verwalten. Das gilt insbesondere in Umgebungen, in denen für die Datenübertragung aus der Cloud Gebühren anfallen.

Die Bedeutung von Ingress und Egress in Cloudumgebungen ist enorm. Diese Datenverkehrsflüsse sind das Lebenselixier von Cloud Computing und ermöglichen die Kommunikation zwischen Cloudservices, On-Premise-Infrastruktur und Endbenutzern. Eine effektive Verwaltung des Eingangs- und Ausgangsdatenverkehrs ist entscheidend für die Aufrechterhaltung der Netzwerkleistung, die Vermeidung von Datenverlust und die Gewährleistung der Sicherheit sensibler Informationen.

In Cloudumgebungen ist die Verwaltung des Netzwerk-Traffics eine komplexe Aufgabe, die verschiedene Komponenten wie Firewalls, Load Balancer und SIEM-Tools (Security Information and Event Management) umfasst. Diese Tools unterstützen Unternehmen bei der Überwachung und Steuerung von Datenflüssen und stellen sicher, dass im Netzwerk nur autorisierter Datenverkehr ein- und ausgeht. Die ordnungsgemäße Konfiguration dieser Komponenten ist für die Aufrechterhaltung der Integrität und Sicherheit der Cloudinfrastruktur von entscheidender Bedeutung.

Unterscheidung von Ingress und Egress

Die wichtigsten Unterschiede zwischen Daten-Ingress und -Egress liegen in der Richtung des Datenverkehrs und den entsprechenden Sicherheitserwägungen. Der Daten-Ingress, das heißt der eingehende Traffic, muss sorgfältig verwaltet werden, um unbefugten Zugriff und potenzielle Sicherheitsbedrohungen wie Malware-Infektionen zu verhindern. Dazu gehören die Konfiguration von Firewall-Regeln und die Implementierung von Zugriffskontrollmaßnahmen, um sicherzustellen, dass nur legitime Anfragen in das Netzwerk gelangen.

Beim Daten-Egress handelt es sich dagegen um ausgehenden Traffic, der das Netzwerk verlässt. Die Verwaltung des ausgehenden Datenverkehrs ist ebenso wichtig, da er erhebliche Sicherheitsrisiken mit sich bringen kann, wenn er nicht ordnungsgemäß kontrolliert wird. Beispielsweise ist die Datenextraktion, bei der vertrauliche Informationen illegal aus dem Netzwerk übertragen werden, ein häufiges Problem. Viele Cloudanbieter bieten Tools für die Egress-Filterung und den Schutz vor Datenlecks (Data Leak Prevention, DLP). Diese Tools unterstützen Unternehmen bei der Bewältigung der genannten Risiken.

Sowohl der eingehende als auch der ausgehende Datenverkehr haben direkte Auswirkungen auf die Datenübertragung und den Cloudspeicher. Eingehender Datenverkehr kann sich auf die Performance von Webanwendungen und Cloudservices auswirken, während ausgehender Datenverkehr die Bandbreitennutzung und die damit verbundenen Kosten beeinflussen kann. Daher ist es wichtig, robuste Sicherheitsmaßnahmen und effiziente Datenverwaltungsverfahren zu implementieren, um die Performance und Sicherheit von Cloudumgebungen zu optimieren.

Ingress und Egress bei Akamai Cloud

Akamai bietet einen umfassenden Ansatz für die Verwaltung des eingehenden und ausgehenden Datenverkehrs, um sicherzustellen, dass die Datenflüsse sicher und effizient sind. Die Plattform bietet erweiterte Konfigurationsoptionen für die Firewall, mit denen Unternehmen strenge Sicherheitsrichtlinien definieren und durchsetzen können. Diese Richtlinien können Regeln für eingehenden und ausgehenden Datenverkehr enthalten, um sicherzustellen, dass nur autorisierte Datenflüsse zulässig sind.

Akamai Cloud nutzt zudem APIs und Cloudservices, um eine effektive Datenverschiebung zu ermöglichen. Beispielsweise kann durch den Einsatz von Load Balancern der eingehende Traffic über mehrere Endpunkte verteilt und so die Performance und Zuverlässigkeit von Webanwendungen verbessert werden. Darüber hinaus ermöglichen die privaten Netzwerkfunktionen der Akamai Cloud Unternehmen die Erstellung sicherer, isolierter Umgebungen für sensible Daten, wodurch das Risiko von Datenschutzverletzungen und unbefugtem Zugriff verringert wird.

Durch die Integration dieser Funktionen unterstützt die Akamai Cloud Unternehmen dabei, ein hohes Maß an Netzwerksicherheit zu gewährleisten und gleichzeitig die Datenübertragung und -speicherung zu optimieren. Die robusten Sicherheitskontrollen und flexiblen Konfigurationsoptionen der Plattform machen sie zur idealen Wahl für Unternehmen, die ihre Cloudinfrastruktur effektiv verwalten möchten.

Das Konzept der Egress Cloud

Ausgehender Datenverkehr in der Cloudinfrastruktur bezieht sich auf die Daten, die eine Cloudumgebung verlassen und an ein externes Ziel gesendet werden. Die Verwaltung des Egress-Traffics ist ein wichtiger Aspekt des Cloud Computing, da sich dies direkt auf Bandbreitennutzung, Kosten und Sicherheit auswirkt. Cloudanbieter wie AWS und Azure haben verschiedene Preismodelle für ausgehenden Traffic, die je nach Menge der übertragenen Daten und Ziel des Traffics variieren können.

Bandbreitenüberlegungen sind bei der Verwaltung des ausgehenden Datenverkehrs besonders wichtig. Hohe Volumen an ausgehendem Traffic können zu höheren Kosten führen, insbesondere wenn die Daten an Ziele außerhalb des Anbieternetzwerks übertragen werden. Um diese Kosten zu senken, können Unternehmen Bandbreitenoptimierungstechniken wie Datenkomprimierung und Caching implementieren, um die Menge der zu übertragenden Daten zu reduzieren.

Auch die Sicherheitsrisiken im Zusammenhang mit dem ausgehenden Datenverkehr stellen ein erhebliches Problem dar. Ausgehender Traffic kann ein Vektor für Datenextraktion sein, bei der sensible Informationen unerlaubt aus dem Netzwerk übertragen werden. Um dieses Problem zu lösen, bieten Cloud-Provider Tools für Egress-Filterung und DLP an, die ausgehenden Traffic überwachen und steuern, um sicherzustellen, dass keine sensiblen Daten nach außen dringen. Mit diesen Tools können Unternehmen die Einhaltung gesetzlicher Vorschriften gewährleisten und ihre Daten vor unberechtigtem Zugriff schützen.

Was ist Daten-Ingress?

Daten-Ingress ist der Prozess, bei dem Daten aus einer externen Quelle in eine Cloudumgebung eintreten. Der Daten-Ingress kann den eingehenden Traffic aus dem öffentlichen Internet, On-Premise-Rechenzentren oder anderen Clouddiensten umfassen. Genaue Kenntnisse über den Daten-Ingress sind notwendig, um die Netzwerk- und Datensicherheit zu gewährleisten und gleichzeitig zu gewährleisten, dass nur autorisierte Datenflüsse in das Netzwerk zugelassen werden.

Die Beziehung zwischen Daten-Ingress, eingehendem Datenverkehr und Netzwerksicherheit ist kompliziert. Der eingehende Datenverkehr muss sorgfältig überwacht und kontrolliert werden, um Sicherheitsbedrohungen wie Malware und unbefugten Zugriff zu verhindern. Dazu gehören die Konfiguration von Firewall-Regeln, die Implementierung von Zugriffskontrollmaßnahmen und die Verwendung von SIEM-Tools zur Erkennung und Reaktion auf potenzielle Sicherheitsvorfälle.

Zu den Best Practices für die Konfiguration des eingehenden Traffics gehört die Segmentierung des Netzwerks, die isolierte Umgebungen für verschiedene Arten von Daten und Diensten schafft. Auf diese Weise lassen sich die Angriffsfläche und das Risiko von Sicherheitsverletzungen reduzieren. Darüber hinaus kann die Verwendung sicherer Protokolle wie HTTPS und die Implementierung starker Authentifizierungsmechanismen die Sicherheit des eingehenden Datenverkehrs weiter erhöhen. Durch die Einhaltung dieser Best Practices können Unternehmen sicherstellen, dass ihre Cloudumgebungen sowohl sicher als auch effizient sind.

Ingress/Egress in Ihrer Cloudstrategie

Zusammenfassend lässt sich sagen, dass Ingress und Egress wichtige Komponenten der Cloudnetzwerkverwaltung sind. Diese Datenverkehrsflüsse spielen eine wichtige Rolle bei der Aufrechterhaltung der Performance und Sicherheit von Cloudumgebungen. Die mit dem Daten-Egress verbundenen Kosten können sich erheblich auf die Cloudkosten eines Unternehmens auswirken und Benutzer oft überraschen. Datenübertragungs- oder Datenausgangsgebühren können zu erhöhten Kosten führen, insbesondere wenn Cloudaktivitäten in großem Maßstab betrieben werden. Unternehmen, die die Unterschiede zwischen Ingress- und Egress-Traffic verstehen und geeignete Verwaltungsstrategien implementieren, können die Datensicherheit und -effizienz ihrer Cloudinfrastruktur optimieren.

Die Rolle der Tools für Zugriffskontrolle, Authentifizierung und SIEM kann bei der Gewährleistung der Datensicherheit nicht überschätzt werden. Mit diesen Tools können Unternehmen Datenströme überwachen und kontrollieren, Sicherheitsvorfälle erkennen und darauf reagieren und die Einhaltung gesetzlicher Vorschriften gewährleisten. Durch die Integration dieser Tools in ihre Cloudstrategie können Unternehmen eine robuste und sichere Netzwerkumgebung schaffen.

Für die Optimierung der Cloudinfrastruktur im Hinblick auf Datensicherheit und Effizienz ist ein ganzheitlicher Ansatz erforderlich, der sowohl den eingehenden als auch den ausgehenden Datenverkehr berücksichtigt. Durch die Konfiguration von Firewall-Regeln, die Implementierung von DLP-Maßnahmen und die Verwendung erweiterter Clouddienste können Unternehmen sicherstellen, dass ihre Daten sicher bleiben und ihre Cloudumgebungen maximale Performance liefern. Im Zuge der Weiterentwicklung der Cloud-Computing-Landschaft wird es für den Erfolg unerlässlich sein, stets über die neuesten Best Practices und Technologien informiert zu sein.

Häufig gestellte Fragen

Die Verwaltung des eingehenden Datenverkehrs ist entscheidend, um unbefugten Zugriff und potenzielle Sicherheitsbedrohungen wie Malware zu verhindern. Dazu gehören die Konfiguration von Firewall-Regeln und die Implementierung von Zugriffskontrollmaßnahmen, um sicherzustellen, dass nur legitime Anfragen in das Netzwerk gelangen, wodurch Netzwerksicherheit und -leistung aufrechterhalten werden.

Zu den größten Sicherheitsrisiken im Zusammenhang mit ausgehendem Traffic gehört die Datenextraktion, bei der sensible Informationen unerlaubt aus dem Netzwerk an unbefugte oder unbeabsichtigte Empfänger übertragen werden. Weitere Risiken sind der unbefugte Zugriff auf externe Dienste und die potenzielle Gefährdung durch schädliche Inhalte. Cloud-Provider bieten Egress-Filter- und DLP-Tools zur Vermeidung dieser Risiken.

Unternehmen können den ausgehenden Datenverkehr optimieren, indem sie Bandbreitenoptimierungstechniken wie Datenkomprimierung und Caching einsetzen. Diese Techniken reduzieren die Menge der zu übertragenden Daten und reduzieren so die Bandbreitenauslastung und die damit verbundenen Kosten. Die Optimierung von Datentransferrouten trägt ebenfalls zu Kosteneinsparungen bei. Durch die Übertragung von Daten innerhalb derselben Region und die Nutzung privater Netzwerkverbindungen können die Egress-Kosten weiter gesenkt und zusätzliche Gebühren vermieden werden.

Zu den Best Practices für die Konfiguration von eingehendem Traffic gehört die Segmentierung des Netzwerks zur Erstellung isolierter Umgebungen für verschiedene Arten von Daten und Diensten, die Verwendung sicherer Protokolle wie HTTPS und die Implementierung starker Authentifizierungsmechanismen. Diese Praktiken tragen dazu bei, die Angriffsfläche zu minimieren und das Risiko von Sicherheitsverletzungen zu verringern.

Firewalls, Load Balancer und SIEM-Tools (Security Information and Event Management) werden häufig zur Überwachung und Kontrolle des ein- und ausgehenden Traffics verwendet. Firewalls unterstützen die Durchsetzung von Sicherheitsrichtlinien, Load Balancer verteilen den Traffic effizient, und SIEM-Tools erkennen und reagieren auf Sicherheitsvorfälle, sodass Sicherheit und Effizienz der Datenströme gewährleistet sind.

Cloudanbieter wie Akamai stellen erweiterte Firewall-Konfigurationsoptionen und Load Balancer zur Verwaltung des eingehenden und ausgehenden Traffics bereit. Sie bieten außerdem Tools zur Egress-Filterung und zur Verhinderung von Datenverlusten (Data Loss Prevention, DLP). Diese Tools können den ausgehenden Traffic überwachen und kontrollieren. Sie sorgen dafür, dass keine vertraulichen Daten austreten und die Netzwerk-Performance optimiert wird.

Der ausgehende Traffic kann sich erheblich auf die Bandbreitennutzung und die Kosten auswirken, insbesondere wenn große Datenmengen an Ziele außerhalb des Anbieternetzwerks übertragen werden. Ein hoher Egress-Traffic kann zu höheren Kosten führen, die durch die Implementierung von Techniken zur Bandbreitenoptimierung und den Einsatz kosteneffizienter Datentransferstrategien verringert werden können.

Egress-Filter und DLP-Tools zur Verhinderung von Datenverlust können ausgehenden Traffic überwachen und kontrollieren. So verhindern sie, dass sensible Informationen unerlaubt aus dem Netzwerk nach außen übertragen werden. Diese Tools erkennen und blockieren unautorisierte Datenübertragungen und ermöglichen Unternehmen, die regulatorischen Anforderungen zu erfüllen und ihre Daten vor unberechtigtem Zugriff zu schützen.

Die Zugriffskontrolle und Authentifizierung für Cloudservices sind für die Verwaltung des eingehenden und ausgehenden Datenverkehrs von grundlegender Bedeutung. Zugriffskontrollmaßnahmen stellen sicher, dass nur autorisierte Benutzer und Dienste auf das Netzwerk zugreifen können, während starke Authentifizierungsmechanismen die Identität von Benutzern und Geräten überprüfen. Diese Praktiken tragen dazu bei, unbefugten Zugriff und Datenschutzverletzungen zu verhindern und die Sicherheit von Cloudumgebungen zu gewährleisten.

Why customers choose Akamai

Akamai is the cybersecurity and cloud computing company that powers and protects business online. Our market-leading security solutions, superior threat intelligence, and global operations team provide defense in depth to safeguard enterprise data and applications everywhere. Akamai’s full-stack cloud computing solutions deliver performance and affordability on the world’s most distributed platform. Global enterprises trust Akamai to provide the industry-leading reliability, scale, and expertise they need to grow their business with confidence.