Diagramm zur Darstellung von Netzwerksegmentierung.

Diagramm zur Darstellung von Netzwerksegmentierung.

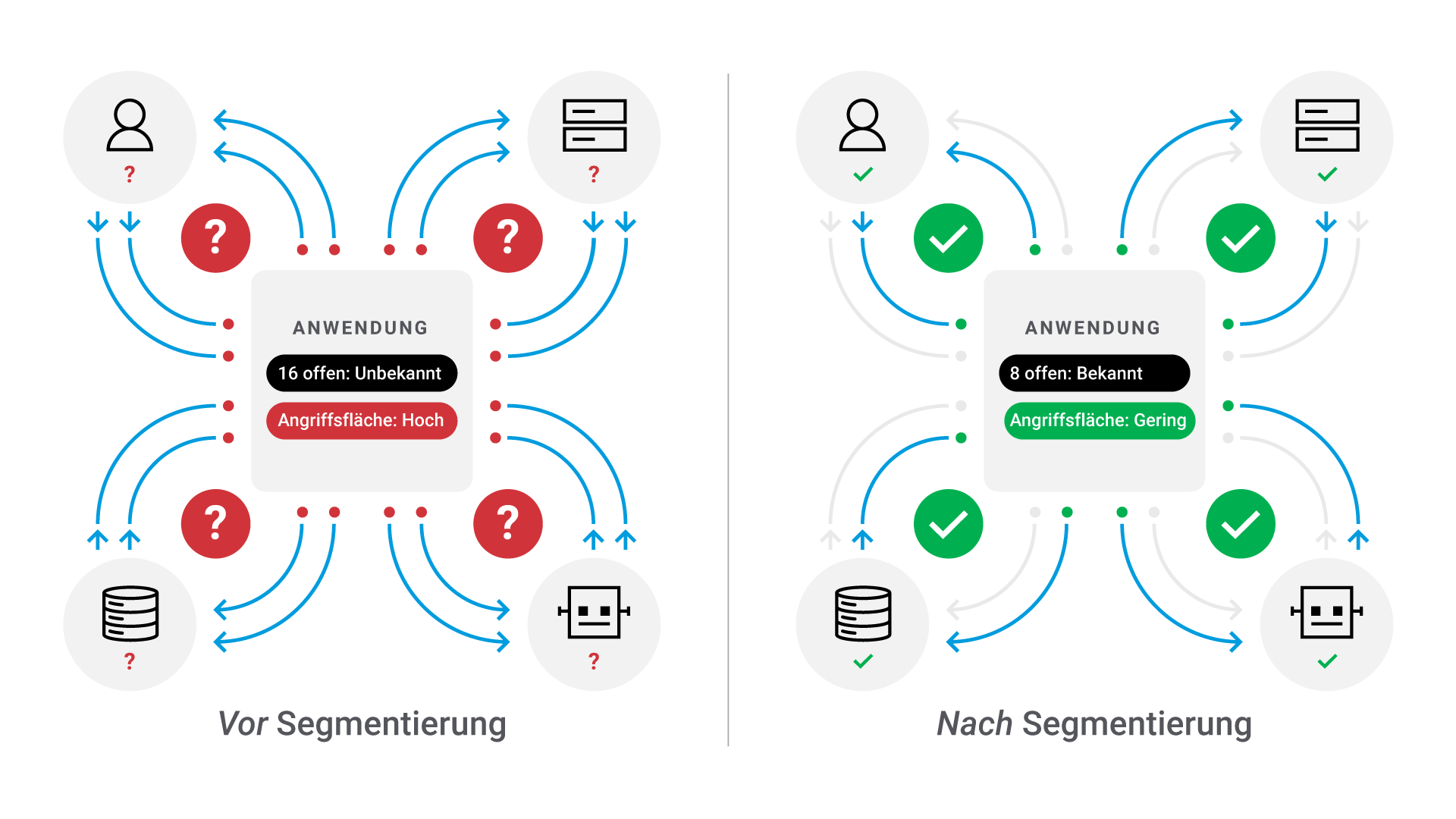

Softwaredefinierte Mikrosegmentierung ist eine Netzwerksicherheitstechnik, die ein Netzwerk in extrem granulare Bereiche aufteilt oder segmentiert, sodass einzelne Workloads, Anwendungen und virtuelle Maschinen (VMs) durch eng definierte Sicherheitskontrollen geschützt werden können. Im Gegensatz zur herkömmlichen Netzwerksegmentierung, bei der hauptsächlich Hardware verwendet wird und der Traffic in das und aus dem Netzwerk (North-South-Traffic) geschützt wird, wird die Mikrosegmentierung mit Software verwaltet und schützt den Traffic zwischen Anwendungen und Assets innerhalb des Netzwerks (East-West-Traffic). Durch die Isolierung von Anwendungs-Workloads und die Überwachung der Kommunikation mit präzisen Sicherheitskontrollen können Administratoren jeden Sicherheitsverstoß eindämmen, indem sie laterale Bewegungen verhindern und ein Zero-Trust-Sicherheitsmodell unterstützen, wodurch Angriffsfläche verringert und die Einhaltung gesetzlicher Vorschriften verbessert wird.

Warum ist softwaredefinierte Mikrosegmentierung wichtig?

Durch die digitale Transformation – einschließlich des Aufstiegs von Cloud Computing, Hybrid-Cloud-Netzwerken und remote arbeitenden Belegschaften – ist der traditionelle Sicherheitsperimeter im Wesentlichen verschwunden. Unternehmen können ihre Organisationen nicht mehr vor Cyberbedrohungen schützen, indem sie sich einfach auf einen sicheren Netzwerkperimeter konzentrieren. Angreifer suchen ständig nach Möglichkeiten, Cybersicherheitsmaßnahmen zu umgehen, in Teile von Netzwerken einzudringen und sich anschließend lateral durch das Netzwerk zu bewegen, um so Zugang zu hochwertigen Zielen zu erhalten. Mithilfe der Mikrosegmentierung können Sicherheitsteams einen Zero-Trust-Ansatz verfolgen, der sich auf die Platzierung von Sicherheitskontrollen für einzelne Workloads konzentriert. Folglich können Angreifer, die einen Teil eines Netzwerks kompromittiert haben, gestoppt werden, bevor sie auf zusätzliche Ressourcen zugreifen können.

Welche IT-Assets können durch Mikrosegmentierung geschützt werden?

Mit Mikrosegmentierungstechniken können Anwendungen, Server, virtuelle Maschinen, Container, Mikroservices und einzelne Workloads geschützt werden – im Grunde sogar jeglicher Code und jede Anwendung, die Speicher und CPU verwendet. Auf diese Weise bietet die Mikrosegmentierung einen detaillierteren Schutz als Techniken, die einfach ganze Anwendungen, Geräte oder Netzwerke isolieren.

Wie funktioniert die softwaredefinierte Mikrosegmentierung?

Die Mikrosegmentierung erfolgt mithilfe softwarebasierter Technologie, die es Administratoren ermöglicht, Sicherheitsrichtlinien von einem Standort aus festzulegen und zu verwalten, anstatt Router, Switches, Firewalls und andere Netzwerkgeräte einzeln zu konfigurieren. Mit Lösungen zur Mikrosegmentierung können Administratoren bei der Segmentierung wichtiger IT-Ressourcen mehrere wichtige Schritte ausführen.

Visualisieren Sie die Aktivität auf der Anwendungsebene: Um die Mikrosegmentierung effektiv zu implementieren, benötigen IT-Administratoren Einblick in Anwendungsabhängigkeiten, einschließlich der Art und Weise, wie Anwendungen miteinander kommunizieren und wie der Traffic typischerweise zwischen ihnen fließt.

Definieren Sie granulare Sicherheitsrichtlinien: Sobald die Abhängigkeiten und der Traffic zwischen Anwendungen klar sind, können Administratoren detaillierte Richtlinienkontrollen festlegen, die legitimen Netzwerktraffic zulassen und gleichzeitig anomale und verdächtige Aktivitäten blockieren oder kennzeichnen. Richtlinien können für jede Workload oder jeden Workload-Typ angepasst werden. Ein Beispiel hierfür wäre die Festlegung strengerer Richtlinien für den Zugriff auf geschäftskritische Workloads bei gleichzeitig umfassenderem Zugriff auf weniger wichtige Ressourcen.

Überwachen Sie die Umgebung kontinuierlich: Administratoren müssen die Einschränkungen von Richtlinien genau im Auge behalten, um sicherzustellen, dass legitimer Traffic nicht behindert wird, und die Sicherheit des Netzwerks zu überwachen, indem sie anomale oder verdächtige Aktivitäten erkennen und untersuchen.

Wo kommt softwaredefinierte Mikrosegmentierung zu Anwendung?

IT-Administratoren können softwaredefinierte Mikrosegmentierung verwenden, um Workloads sowohl in On-Premise-Rechenzentren als auch in Cloudumgebungen zu schützen. Führende Mikrosegmentierungslösungen sollten für Cloud-Workloads die gleichen Transparenz- und Richtlinienkontrollen bieten, wie sie in On-Premise-Umgebungen bereitgestellt werden. Diese Funktionen sollten auch auf ältere Maschinen, Geräte und containerisierte Workloads erweitert werden können.

Wie verbessert die softwaredefinierte Mikrosegmentierung die Netzwerksicherheit?

Die Mikrosegmentierung verbessert die Sicherheitslage eines Unternehmens, indem sie zwei Problembereiche für Sicherheitsteams berücksichtigt.

Laterale Netzwerkbewegung: Ein durch Mikrosegmentierung geschütztes Netzwerk kann über Dutzende von separaten, sicheren Zonen verfügen. Wenn es Angreifern gelingt, durch Ausnutzen einer Schwachstelle in einen Teil des Netzwerks einzudringen, verhindert die Mikrosegmentierung, dass sie sich schnell lateral in andere Bereiche des Netzwerks bewegen können, wo sie versuchen können, auf Workloads zuzugreifen, Berechtigungen zu eskalieren und wertvolle oder vertrauliche Daten zu stehlen. Gleichzeitig werden durch nicht autorisierte Versuche, sich lateral im Netzwerk zu bewegen, Vorfallwarnungen erzeugt, durch die ein Sicherheitsteam den Angriff schneller abwehren kann.

Interne Bedrohungen: In einem mikrosegmentierten Rechenzentrum kann ein Nutzer, der Zugriff auf einen Teil des Netzwerks hat, ohne ausdrückliche Genehmigung nicht auf andere Ressourcen zugreifen. Dadurch wird das Risiko einer Eskalation von Privilegien und von internen Bedrohungen reduziert, bei denen Nutzer wissentlich oder versehentlich vertrauliche Daten kompromittieren.

Was ist softwaredefinierte Mikrosegmentierung im Vergleich zu Zero-Trust-Sicherheit?

Zero Trust ist ein Ansatz für Netzwerksicherheit, der in Kombination mit softwaredefinierter Mikrosegmentierung funktioniert, um Netzwerke und IT-Ressourcen effektiver zu schützen. Zero Trust geht davon aus, dass nichts innerhalb oder außerhalb des Netzwerks von Natur aus vertrauenswürdig ist. Das bedeutet, dass jeder Nutzer, jedes Gerät und jede Anwendung authentifiziert und validiert werden muss, bevor der Zugriff auf IT-Assets oder Workloads erfolgen darf. Berechtigungen werden nach dem Prinzip der geringstmöglichen Berechtigung erteilt. Dabei wird nur Zugriff auf die Systeme und Daten gewährt, die zur Ausführung einer Aufgabe in einem bestimmten Moment erforderlich sind.

Was sind die Vorteile der Mikrosegmentierung?

Weniger Angriffsfläche: Durch die engmaschige Definition von Sicherheitskontrollen für einzelne Workloads und IT-Assets wird die potenzielle Angriffsfläche für verschiedene Workload-Typen und -Umgebungen erheblich minimiert.

Begrenztes Schadensausmaß: Wenn Workloads und Assets durch Mikrosegmentierung geschützt werden, kann sich ein Verstoß in einem Teil des Netzwerks nicht leicht auf andere Assets oder Netzwerksegmente ausbreiten. So wird eine ganze Klasse von Cyberangriffen neutralisiert, die darauf abzielen, sich Zugriff auf einen Teil einer IT-Umgebung zu verschaffen und sich dann lateral durch das Netzwerk zu bewegen, um zusätzliche Assets infizieren und weitere Angriffe starten zu können. Mit der Mikrosegmentierung können Sicherheitsteams zudem Angriffe schneller erkennen und beheben, indem sie bei verdächtigen Zugriffsversuchen auf geschützte Workloads und Ressourcen Vorfallwarnungen erhalten.

Verbesserte Maßnahmen zur Einhaltung gesetzlicher Vorschriften: Die Mikrosegmentierung ermöglicht es Sicherheits- und Netzwerkteams, die sich ständig weiterentwickelnden gesetzlichen Anforderungen einfacher zu erfüllen. Die granulare Transparenz und Kontrolle durch führende Mikrosegmentierungslösungen erleichtern die Einrichtung von Schutzebenen für einzelne Assets und die Dokumentation einer ordnungsgemäßen Datentrennung und der Compliance-Maßnahmen zum Schutz sensibler Informationen sowie zur Vermeidung von Datenschutzverletzungen.

Schutz für hybride Umgebungen: Mit Mikrosegmentierung können Workloads in dynamischen Umgebungen und hybriden Netzwerken gesichert werden, um Assets On-Premise, in der Cloud und in verschiedenen Netzwerkkonfigurationen zu schützen.

Kosteneinsparung: Die Kosten und der Aufwand für die Implementierung einer softwaredefinierten Mikrosegmentierungslösung sind wesentlich geringer als der Versuch, ein Netzwerk durch Bereitstellung, Konfiguration, Wartung und Aktualisierung mehrerer Firewalls und VLANs zu schützen.

Einheitliches Sicherheitsmanagement: Durch die Einführung einer führenden softwaredefinierten Mikrosegmentierungslösung können Administratoren die Netzwerksicherheit einfacher verwalten und Mikrosegmentierungsrichtlinien für alle Assets und Umgebungen über eine einzige Konsole festlegen.

FAQs

„Softwaredefiniert“ bezieht sich auf Hardware, Funktionen oder Dienste, die von Software ausgeführt, verwaltet oder automatisiert werden. Mikrosegmentierung ist von Natur aus ein softwaredefinierter Prozess, der Software zur Erstellung, Verwaltung und Durchsetzung von Richtlinien verwendet, anstatt Hardware, Firewalls oder virtuelle lokale Netzwerke (VLANs) zu verwenden.

Workloads sind die Ressourcen und Prozesse, einschließlich CPU, Arbeitsspeicher, Speicher und Netzwerkressourcen, die zum Ausführen einer Anwendung oder zur Ausführung einer Aufgabe erforderlich sind. Beim Cloud-Computing bezeichnet eine Workload einen Dienst, eine Funktion oder Aktion, die auf Ressourcen und Prozessen basiert, die von Clouddiensten bereitgestellt werden, wie z. B. virtuelle Maschinen, Container, serverlose Infrastruktur und Mikroservices. SaaS-Angebote (Software as a Service) und vieles mehr.

Ein Container ist eine leichte, eigenständige Software-Einheit, die alles enthält, was zum Ausführen einer Anwendung in jeder Umgebung oder in jedem Betriebssystem erforderlich ist. Container enthalten Anwendungscode und alles, wovon die Anwendung abhängt, einschließlich Versionen der Programmsprachenlaufzeiten, Systemtools und Systembibliotheken. Container machen Workloads extrem mobil und vereinfachen die Entwicklung und Bereitstellung.

Serverloses Computing ist ein cloudbasiertes Modell für die Anwendungsentwicklung und -ausführung, mit dem Entwickler Code erstellen und ausführen können, ohne die dahinterliegende Server und Backend-Infrastruktur verwalten zu müssen. Serverlose Lösungen ermöglichen es DevOps-Teams, sich ganz auf die Entwicklung von Frontend-Anwendungscode und Geschäftslogiken zu konzentrieren, weil sie sich darauf verlassen können, dass Cloud-Dienste-Anbieter die für die Entwicklungsumgebung erforderliche Cloud-Infrastruktur bereitstellen, verwalten und skalieren.

Warum entscheiden sich Kunden für Akamai?

Akamai ist das Unternehmen für Cybersicherheit und Cloud Computing, das das digitale Leben unterstützt und schützt. Unsere marktführenden Sicherheitslösungen, überlegene Bedrohungsinformationen und unser globales Betriebsteam bieten ein gestaffeltes Sicherheitskonzept, um die Daten und Anwendungen von Unternehmen überall zu schützen. Die Cloud-Computing-Lösungen von Akamai bieten als Full-Stack-Gesamtpaket Performance und erschwingliche Preise auf der weltweit am stärksten verteilten Plattform. Globale Unternehmen vertrauen auf Akamai für die branchenführende Zuverlässigkeit, Skalierbarkeit und Expertise, die sie benötigen, um ihr Geschäft selbstbewusst auszubauen.