Un contenedor es una unidad de software ligera e independiente que incluye todo lo necesario para ejecutar una aplicación en cualquier entorno o sistema operativo. Los contenedores incluyen el código de la aplicación y todo lo que depende de él, incluidas las versiones de los entornos de ejecución de lenguajes de programación, así como las herramientas y bibliotecas del sistema. Los contenedores permiten que las cargas de trabajo sean extremadamente portátiles, lo que simplifica el desarrollo y la implementación.

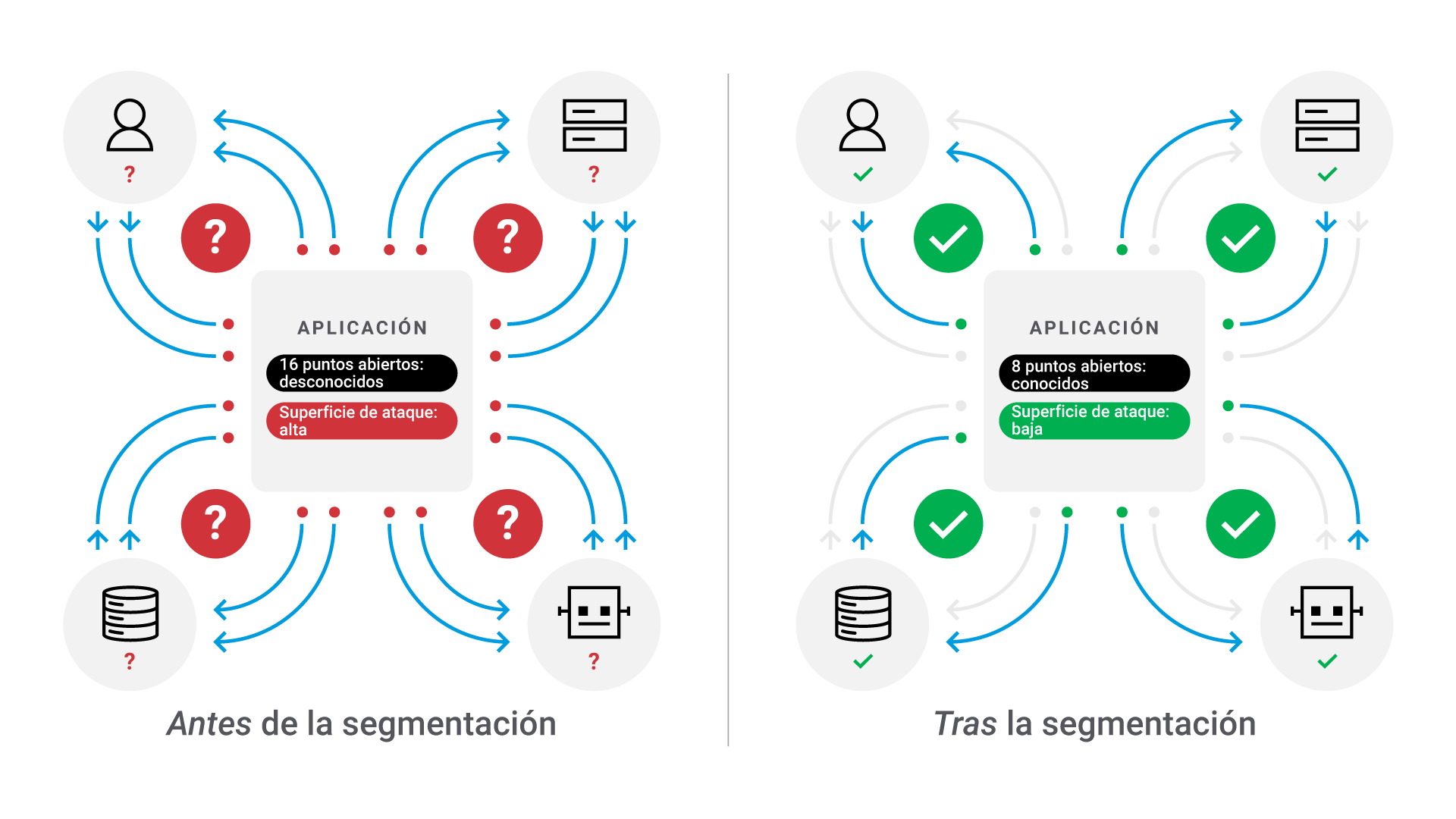

Diagrama que ilustra la segmentación de red.

Diagrama que ilustra la segmentación de red.

La microsegmentación definida por software es una técnica de seguridad de red que divide o segmenta una red en áreas extremadamente granulares, lo que permite proteger cargas de trabajo, aplicaciones y máquinas virtuales (VM) individuales mediante controles de seguridad definidos de forma estricta. A diferencia de la segmentación de red tradicional, que utiliza principalmente hardware y protege el tráfico que entra y sale de la red (tráfico norte-sur), la microsegmentación se gestiona con software y protege el tráfico que fluye entre las aplicaciones y los activos dentro de la red (tráfico este-oeste). Al aislar las cargas de trabajo de las aplicaciones y controlar las comunicaciones con controles de seguridad precisos, los administradores pueden contener cualquier brecha de seguridad bloqueando el movimiento lateral, al tiempo que respaldan un modelo de seguridad Zero Trust, reduciendo la superficie de ataque y mejorando el cumplimiento normativo.

¿Por qué es importante la microsegmentación definida por software?

Con la transformación digital, incluidos el auge del cloud computing, las redes de nube híbrida y el personal que teletrabaja, el perímetro de seguridad tradicional básicamente ha desaparecido. Las organizaciones ya no pueden proteger a sus organizaciones de las ciberamenazas simplemente centrándose en un perímetro de red seguro. Los atacantes están buscando constantemente formas de eludir las defensas de ciberseguridad, vulnerando una parte de una red y desplazándose lateralmente por ella para acceder a objetivos de gran valor. La microsegmentación permite a los equipos de seguridad adoptar un enfoque Zero Trust que se centra en la asignación de controles de seguridad a cargas de trabajo individuales. Como resultado, puede detenerse a los atacantes que han vulnerado una parte de una red antes de que accedan a activos adicionales.

¿Qué activos de TI se pueden proteger con la microsegmentación?

Las técnicas de microsegmentación pueden proteger aplicaciones, servidores, máquinas virtuales, contenedores, microservicios y cargas de trabajo individuales: básicamente, cualquier código o aplicación que utilice memoria y CPU. De esta forma, la microsegmentación proporciona una protección más granular que las técnicas que simplemente aíslan aplicaciones, dispositivos o redes completos.

¿Cómo funciona la microsegmentación definida por software?

La microsegmentación se aplica mediante tecnología basada en software que permite a los administradores establecer y gestionar políticas de seguridad desde una ubicación, en lugar de configurar routers, conmutadores, firewalls y otros equipos de red. Las soluciones de microsegmentación permiten a los administradores realizar varios pasos críticos a medida que segmentan los activos de TI importantes.

Visualice la actividad en la capa de aplicación. Para implementar la microsegmentación de forma eficaz, los administradores de TI necesitan visibilidad de las dependencias de las aplicaciones, incluidas las formas en que las aplicaciones se comunican entre sí y la manera en que el tráfico suele fluir entre ellas.

Defina políticas de seguridad detalladas. Una vez que las dependencias y el flujo de tráfico entre las aplicaciones están claros, los administradores pueden establecer controles de políticas granulares que permitan el tráfico legítimo de la red mientras bloquean o marcan actividades anómalas y sospechosas. Las políticas se pueden personalizar para cada carga de trabajo o tipo de carga de trabajo. Un ejemplo de esto sería establecer directrices más estrictas para acceder a las cargas de trabajo esenciales, al tiempo que se permite un acceso más amplio a los activos menos importantes.

Supervise continuamente el entorno. Los administradores deben vigilar de cerca las políticas restrictivas para asegurarse de que no haya impedimentos para el tráfico legítimo y la seguridad de la red, identificando e investigando cualquier actividad anómala o sospechosa.

¿Dónde se aplica la microsegmentación definida por software?

Los administradores de TI pueden utilizar la microsegmentación definida por software para proteger las cargas de trabajo tanto en los centros de datos locales como en los entornos de nube. Las principales soluciones de microsegmentación deben proporcionar la misma visibilidad y los mismos controles de políticas implementados en los entornos locales que en la nube, y esas funciones también deben poder ampliarse a las máquinas, los dispositivos y las cargas de trabajo contenedorizadas heredadas.

¿Cómo mejora la microsegmentación definida por software la seguridad de la red?

La microsegmentación mejora la estrategia de seguridad de una organización al abordar dos áreas de preocupación para los equipos de seguridad.

Movimiento lateral. Una red protegida por microsegmentación puede tener docenas de zonas seguras independientes. Cuando los atacantes explotan una vulnerabilidad para acceder a una parte de la red, la microsegmentación les impide moverse lateralmente de manera fácil a otras partes de la red a medida que intentan acceder a las cargas de trabajo, escalar privilegios y robar datos valiosos o confidenciales. Al mismo tiempo, cualquier intento no autorizado de moverse lateralmente creará alertas de incidentes que pueden ayudar a los equipos de seguridad a mitigar rápidamente el ataque.

Amenazas internas. En un centro de datos microsegmentado, un usuario que tiene acceso a una parte de la red no puede acceder a otros activos sin recibir autorización explícita. Esto reduce el riesgo de derivación de privilegios y de amenazas internas en las que los usuarios ponen en peligro los datos confidenciales de forma consciente o involuntaria.

¿Qué es la microsegmentación definida por software frente a la seguridad Zero Trust?

Zero Trust es un enfoque de seguridad de red que funciona junto con la microsegmentación definida por software para proteger las redes y los activos de TI de forma más eficaz. Zero Trust asume que no se puede confiar en nada dentro o fuera de la red de forma inherente. Esto significa que todos los usuarios, dispositivos y aplicaciones deben autenticarse y validarse antes de que se les permita acceder a los activos de TI o a las cargas de trabajo. Los permisos se conceden con el principio de privilegio mínimo, que solo concede acceso a los sistemas y datos necesarios para realizar una tarea en un momento determinado.

¿Qué ventajas ofrece la microsegmentación?

Zona de ataque reducida. La definición estricta de los controles de seguridad en torno a cargas de trabajo individuales y activos de TI reduce significativamente la posible superficie de ataque en diferentes tipos de cargas de trabajo y entornos.

Onda expansiva limitada. Cuando las cargas de trabajo y los activos están protegidos con la microsegmentación, una brecha de seguridad en una parte de la red no puede propagarse fácilmente a otros activos o segmentos de red. Esto neutraliza una clase de ciberataques que buscan obtener acceso a una parte de un entorno de TI antes de moverse lateralmente por la red para comprometer activos adicionales y lanzar más ataques. Gracias a la microsegmentación, los equipos de seguridad también pueden detectar y solucionar los ataques con mayor rapidez mediante la recepción de alertas de incidentes de cualquier intento sospechoso de acceder a cargas de trabajo y activos protegidos.

Mejora de los esfuerzos de cumplimiento normativo. La microsegmentación permite a los equipos de seguridad y red cumplir con mayor facilidad los requisitos normativos en constante evolución. La visibilidad y el control detallados que proporcionan las principales soluciones de microsegmentación facilitan el establecimiento de niveles de protección para los activos individuales y la documentación de la separación de datos adecuada y los esfuerzos de cumplimiento relacionados con la protección de la información confidencial y la prevención de una filtración de datos.

Protección para entornos híbridos. La microsegmentación puede proteger las cargas de trabajo en entornos dinámicos y redes híbridas, protegiendo los activos en las instalaciones, en la nube y en diferentes configuraciones de red.

Ahorros de costes. El gasto y el esfuerzo de implementar una solución de microsegmentación definida por software son mucho menores que intentar proteger una red mediante el aprovisionamiento, configuración, mantenimiento y actualización de varios firewalls y VLAN.

Gestión de seguridad similar. La adopción de una solución líder de microsegmentación definida por software permitirá a los administradores gestionar la seguridad de la red con mayor facilidad, estableciendo políticas de microsegmentación para todos los activos y entornos desde un solo panel de control.

Preguntas frecuentes

“Definido por software” hace referencia al hardware, las funciones o los servicios que se realizan, gestionan o automatizan mediante software. La microsegmentación es un proceso definido por software que utiliza aplicaciones para crear, gestionar y aplicar políticas en lugar de utilizar hardware, firewalls o redes de área local virtuales (VLAN).

Las cargas de trabajo son los recursos y procesos, incluidos los recursos de CPU, memoria, almacenamiento y red, necesarios para ejecutar una aplicación o realizar una tarea. En cloud computing, una carga de trabajo es un servicio, función o acción que se basa en los recursos y procesos proporcionados por los servicios de nube, incluidas máquinas virtuales, contenedores, infraestructura sin servidor, microservicios, ofertas de software como servicio (SaaS) y mucho más.

La informática sin servidor es un modelo basado en la nube para el desarrollo y ejecución de aplicaciones que permite a los desarrolladores crear y ejecutar código sin tener que gestionar servidores subyacentes ni una infraestructura de back-end. Al tratarse de un modelo sin servidor, los equipos de DevOps pueden centrarse en programar aplicaciones front-end y de lógica empresarial, mientras confían en los proveedores de servicios de nube para adquirir, gestionar y escalar la infraestructura de nube necesaria para el entorno de desarrollo.

Por qué los clientes eligen Akamai

Akamai es la empresa de ciberseguridad y cloud computing que potencia y protege los negocios online. Nuestras soluciones de seguridad líderes en el mercado, nuestra inteligencia ante amenazas consolidada y nuestro equipo de operaciones globales proporcionan una defensa en profundidad para proteger los datos y las aplicaciones empresariales. Las soluciones integrales de cloud computing de Akamai garantizan el rendimiento y una buena relación calidad-precio en la plataforma más distribuida del mundo. Las grandes empresas confían en Akamai, ya que les ofrece una fiabilidad, una escalabilidad y una experiencia inigualables en el sector, idóneas para crecer con seguridad.