コンテナは、何らかの環境やオペレーティングシステムでアプリケーションを実行するために必要なすべてのものを含んだ、軽量のスタンドアロン・ソフトウェア・ユニットです。コンテナには、アプリケーションコードと、それが依存するものすべて(さまざまなバージョンのプログラミング言語ランタイム、システムツール、システムライブラリなど)が含まれます。コンテナにより、ワークロードが非常にポータブルになり、開発と展開がシンプルになります。

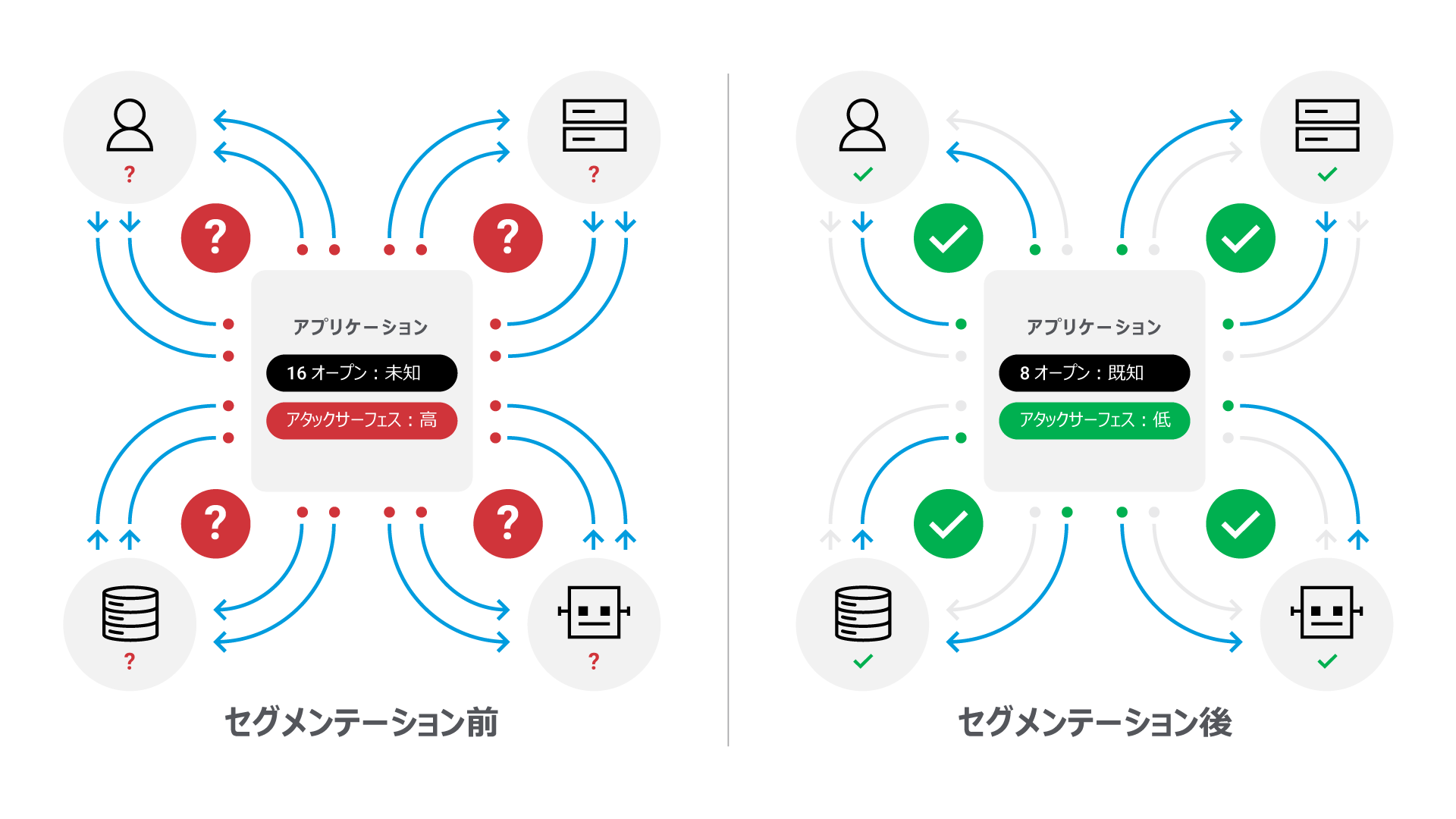

ネットワークセグメンテーションを示す図。

ネットワークセグメンテーションを示す図。

ソフトウェア定義マイクロセグメンテーションは、ネットワークを非常に細かい領域に分割またはセグメント化し、個々のワークロード、アプリケーション、仮想マシン(VM)を限定的に定義されたセキュリティ制御で保護できるようにするネットワークセキュリティ手法です。主にハードウェアを使用し、ネットワークを出入りするトラフィック(垂直方向(North/South)のトラフィック)を保護する従来のネットワークセグメンテーションとは対照的に、マイクロセグメンテーションはソフトウェアで管理され、ネットワーク内でアプリケーションや資産の間を流れるトラフィック(水平方向(East/West)のトラフィック)を保護します。アプリケーションワークロードを隔離し、精密なセキュリティ制御で通信を管理することで、管理者はラテラルムーブメント(横方向の移動)をブロックすることによりセキュリティ侵害を阻止し、同時にゼロトラストのセキュリティモデルをサポートして、アタックサーフェスを縮小し、規制コンプライアンスを改善できます。

ソフトウェア定義マイクロセグメンテーションが重要な理由

クラウドコンピューティング、ハイブリッド・クラウド・ネットワーク、テレワーカーの増加などのデジタルトランスフォーメーションにより、従来のセキュリティ境界は本質的に消滅しました。もはや、単に安全なネットワーク境界に焦点を当てるだけでは、サイバー脅威から組織を守ることはできません。攻撃者は、サイバーセキュリティ防御を回避する方法を常に模索しています。ネットワークの一部を侵害し、横方向に移動して価値の高い標的にアクセスします。マイクロセグメンテーションにより、セキュリティチームは個々のワークロード周辺にセキュリティ制御を配置することに重点を置いたゼロトラスト・アプローチ を採用できます。その結果、ネットワークの一部に侵入した攻撃者がさらなる資産にアクセスする前に阻止できます。

マイクロセグメンテーションで保護できる IT 資産

マイクロセグメンテーション手法は、アプリケーション、サーバー、VM、コンテナ、マイクロサービス、個々のワークロードなど、基本的にはメモリーと CPU を使用するすべてのコードやアプリケーションを保護できます。このように、マイクロセグメンテーションでは、アプリケーション、デバイス、ネットワーク全体を隔離するだけの手法よりも、よりきめ細かな保護を実現できます。

ソフトウェア定義マイクロセグメンテーションの仕組み

マイクロセグメンテーションは、ソフトウェアベースのテクノロジーを使用して適用されます。管理者は、ルーター、スイッチ、ファイアウォールなどのネットワーク機器を設定するのではなく、1 か所からセキュリティポリシーを設定および管理できます。マイクロセグメンテーションソリューションを使用すると、管理者は重要な IT 資産をセグメント化する際に、いくつかの重要な手順を実行できます。

アプリケーションレイヤーでのアクティビティの可視化。マイクロセグメンテーションを効果的に実装するためには、アプリケーション間の相互通信方法や一般的なトラフィックフローなど、アプリケーションの依存関係を IT 管理者が把握している必要があります。

きめ細かいセキュリティポリシーの定義。アプリケーション間の依存関係やトラフィックフローが明確になったら、管理者はきめ細かいポリシー制御を設定し、正当なネットワークトラフィックを許可しながら、異常なアクティビティや疑わしいアクティビティをブロックまたはフラグ付けするようにします。ポリシーは、ワークロードごと、あるいはそのタイプごとにカスタマイズできます。たとえば、ビジネスクリティカルなワークロードへのアクセスにはより厳格なガイドラインを設定しながら、重要度の低い資産に広範なアクセスを許可することができます。

環境の継続的な監視。管理者は、ポリシーによる制限に細心の注意を払い、正当なトラフィックの妨げにならないようにする必要があります。また、ネットワークのセキュリティに留意し、異常なアクティビティや疑わしいアクティビティを特定して調査する必要があります。

ソフトウェア定義のマイクロセグメンテーションの適用対象

IT 管理者は、ソフトウェア定義のマイクロセグメンテーションを使用すると、オンプレミスのデータセンターとクラウド環境の両方でワークロードを保護できます。先進的なマイクロセグメンテーションソリューションは、オンプレミス環境でプロビジョニングされたものと同様の可視性とポリシー制御をクラウド環境にも適用できるはずです。また、これらの機能をレガシーのマシン、デバイス、コンテナ化ワークロードにも拡張できます。

ソフトウェア定義のマイクロセグメンテーションによるネットワークセキュリティの改善

マイクロセグメンテーションは、セキュリティチームが懸念する 2 つの領域に対処することで、組織のセキュリティポスチャを強化します。

ラテラルムーブメント(横方向の移動)。マイクロセグメンテーションで保護されたネットワークには、多数の個別の安全なゾーンが存在し得ます。攻撃者が脆弱性を悪用してネットワークの一部にアクセスした場合、ワークロードへのアクセス、権限の昇格、貴重なデータや機微な情報の窃盗を試みても、マイクロセグメンテーションによって、ネットワークの他の部分に簡単に横方向に移動できなくなります。同時に、不正に横方向に移動しようとすると、インシデントアラートが生成され、セキュリティチームが攻撃を迅速に緩和するのに役立ちます。

インサイダーの脅威。マイクロセグメンテーションが適用されたデータセンターでは、ネットワークの一部にアクセスできるユーザーは、明示的な認証を受けなければ他の資産にはアクセスできません。これにより、権限昇格や、ユーザーが意図的にまたは不注意で機密データを侵害するインサイダー脅威のリスクが軽減されます。

ソフトウェア定義のマイクロセグメンテーションとゼロトラスト・セキュリティの違い

ゼロトラストは、ソフトウェア定義のマイクロセグメンテーションと連携して機能するネットワークセキュリティへのアプローチであり、ネットワークと IT 資産をより効果的に保護します。ゼロトラストでは、ネットワークの内外を問わず、本質的に信頼できるものはないと想定します。つまり、すべてのユーザー、デバイス、アプリケーションは、認証と検証を経なければ IT 資産やワークロードへのアクセスを許可されません。権限は最小権限の原則に従って付与され、特定の時点でタスクを実行するのに必要なシステムとデータへのアクセスのみが許可されます。

マイクロセグメンテーションのメリットとは

アタックサーフェスの縮小。個々のワークロードと IT 資産に関するセキュリティ制御を限定的に定義することで、さまざまな種類のワークロードや環境全体における潜在的なアタックサーフェスを大幅に縮小することができます。

ブラスト半径の限定。ワークロードと資産がマイクロセグメンテーションで保護されている場合、ネットワークの一部が侵害されても、他の資産やネットワークセグメントに簡単に拡散することはできません。これにより、IT 環境の一部にアクセスしてから、ネットワーク全体を横方向に移動して追加の資産を侵害し、さらなる攻撃を開始しようとするような種類のサイバー攻撃が無効化されます。また、マイクロセグメンテーションにより、セキュリティチームは、保護されたワークロードや資産に不審なアクセスが試行された場合にインシデントアラートを受信することで、攻撃を迅速に発見して修正することもできます。

規制コンプライアンスの取り組み改善。マイクロセグメンテーションは、セキュリティチームとネットワークチームが、進化し続ける規制要件に容易に準拠できるようにします。先進的なマイクロセグメンテーションソリューションが提供するきめ細かい可視性と制御により、個々の資産の各レベルの保護を容易に確立し、機微な情報の保護やデータ漏えいの防止に関連する適切なデータ隔離とコンプライアンスの取り組みを文書化することが容易になります。

ハイブリッド環境の保護。マイクロセグメンテーションは、動的な環境やハイブリッドネットワーク全体でワークロードのセキュリティを確保し、オンプレミス、クラウド、さまざまなネットワーク構成に含まれる資産を保護します。

コスト削減。ソフトウェア定義マイクロセグメンテーションソリューションを実装するコストと労力は、複数のファイアウォールや VLAN のプロビジョニング、設定、保守、更新によってネットワークを保護するよりもはるかに軽くなります。

同様のセキュリティ管理。先進的なソフトウェア定義マイクロセグメンテーションソリューションを導入することで、管理者はネットワークセキュリティをより簡単に管理し、すべての資産と環境に対して、マイクロセグメンテーションポリシーを 1 つの画面から設定できます。

FAQ

「ソフトウェア定義」とは、ソフトウェアによって実行、管理、自動化されるハードウェア、機能、サービスを指します。マイクロセグメンテーションは本質的にソフトウェア定義のプロセスであり、ハードウェア、ファイアウォール、仮想ローカル・エリア・ネットワーク(VLAN)を使用するのではなく、ソフトウェアを使用してポリシーを作成、管理、適用します。

ワークロードとは、アプリケーションやタスクの実行に必要なリソースとプロセス(CPU、メモリー、ストレージ、ネットワークリソースなど)です。クラウドコンピューティングでは、ワークロードとは、仮想マシン、コンテナ、サーバーレスインフラ、マイクロサービス、Software as a Service(SaaS)製品など、クラウドサービスが提供するリソースやプロセスに依存するサービス、機能、アクションのことを指します。

サーバーレスコンピューティングとは、クラウドベースのアプリケーション開発および実行モデルであり、これにより開発者は基盤となるサーバーやバックエンドインフラを管理する必要なく、コードを構築して実行できます。サーバーレスによれば、DevOps チームは、フロントエンドのアプリケーションコードとビジネスロジックの作成に集中し、開発環境に必要なクラウドインフラのプロビジョニング、管理、スケーリングについてはクラウド・サービス・プロバイダーに任せることができます。

Akamai が選ばれる理由

Akamai は、オンラインビジネスの力となり、守るサイバーセキュリティおよびクラウドコンピューティング企業です。当社の市場をリードするセキュリティソリューション、優れた脅威インテリジェンス、グローバル運用チームによって、あらゆる場所でエンタープライズデータとアプリケーションを保護する多層防御を利用いただけます。Akamai のフルスタック・クラウド・コンピューティング・ソリューションは、世界で最も分散化されたプラットフォームで高いパフォーマンスとコストを実現しています。多くのグローバル企業が、ビジネスの成長に必要な業界最高レベルの信頼性、拡張性、専門知識を提供できる Akamai に信頼を寄せています。