Akamai は、オンラインビジネスの力となり、守るサイバーセキュリティおよびクラウドコンピューティング企業です。当社の市場をリードするセキュリティソリューション、優れた脅威インテリジェンス、グローバル運用チームによって、あらゆる場所でエンタープライズデータとアプリケーションを保護する多層防御を利用いただけます。Akamai のフルスタック・クラウド・コンピューティング・ソリューションは、世界で最も分散化されたプラットフォームで高いパフォーマンスとコストを実現しています。多くのグローバル企業が、ビジネスの成長に必要な業界最高レベルの信頼性、拡張性、専門知識を提供できる Akamai に信頼を寄せています。

ゼロトラストを実現するためには、基本原則を遵守する必要があります。その基本原則とは、いかなるエンティティもデフォルトで信頼しないこと、最小権限アクセスを適用すること、総合的なセキュリティ監視を維持することです。

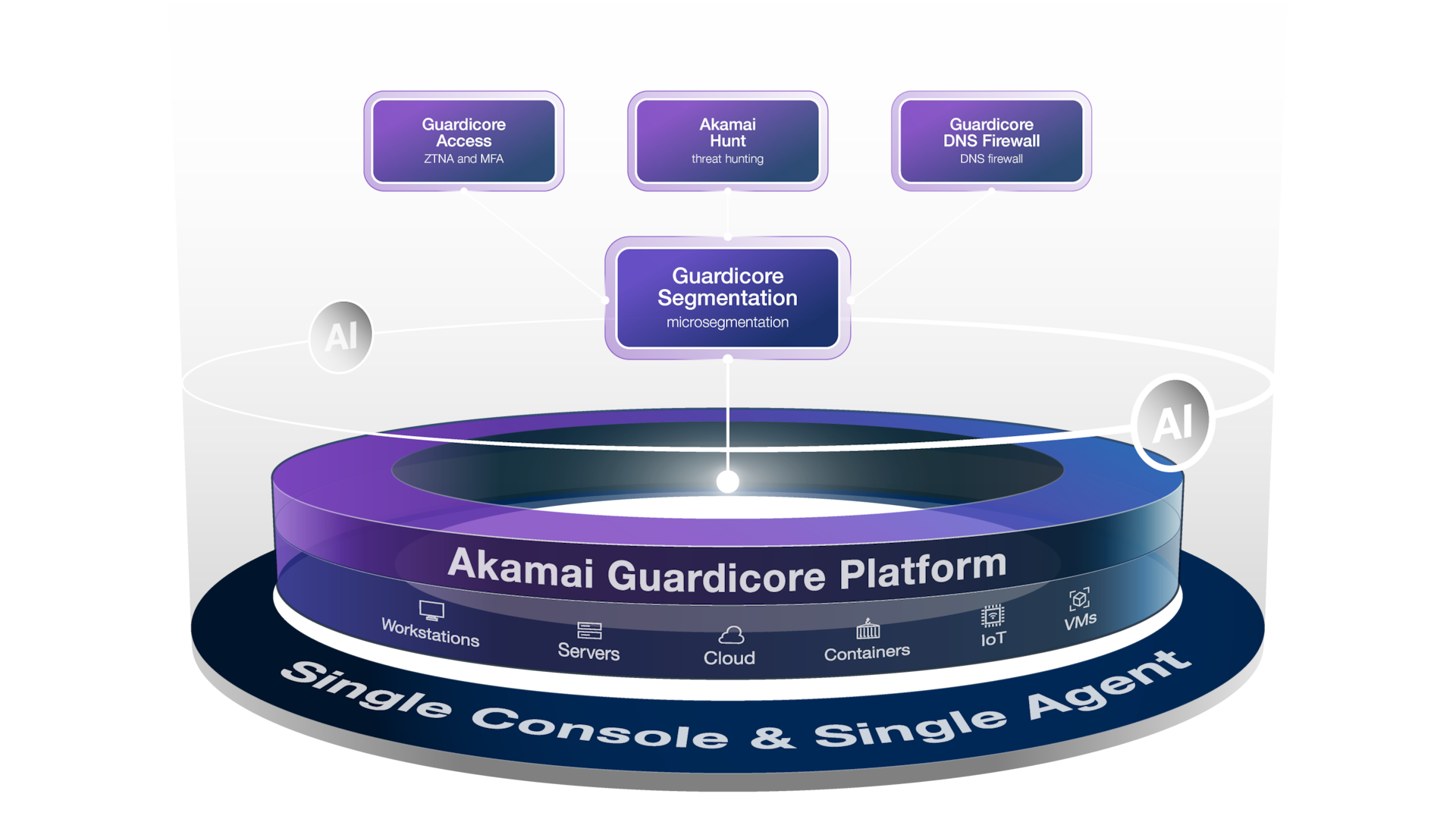

Akamai Guardicore プラットフォームは、マイクロセグメンテーション、ZTNA、多要素認証、DNS ファイアウォール、脅威ハンティングを完全に統合することで、ゼロトラストをシンプルかつ効率的に実現します。

Akamai はゼロトラスト・プラットフォームをどのように定義していますか?このプラットフォームにはどのようなコンポーネントがありますか?

Akamai Guardicore プラットフォームは、マイクロセグメンテーション、ゼロトラスト・ネットワーク・アクセス(ZTNA)、DNS ファイアウォール、およびマネージド型脅威ハンティング機能を組み合わせたものです。これらのコンポーネントを組み合わせて、ゼロトラストの主要原則(いかなるエンティティもデフォルトで信頼しない、最小権限アクセスを適用する、総合的なセキュリティ監視を維持するなど)を遵守するための適切なソリューションを組織に提供します。

マイクロセグメンテーション、ZTNA、MFA、DNS ファイアウォール、脅威ハンティングを 1 つのゼロトラスト・プラットフォームに統合するのはなぜですか?

アナリストの予測によると、組織は複数のポイント製品を購入して管理し続けるのではなく、単一ベンダーのより統合されたソリューションを求めるようになります。マイクロセグメンテーション、ZTNA、MFA、DNS ファイアウォール、脅威ハンティングを 1 つのプラットフォームに統合することで、業界初の統合型の ZTNA およびマイクロセグメンテーション製品が顧客にもたらされます。この製品は、垂直方向(North/South)と水平方向(East/West)の両方の優れたソリューションにエンドツーエンドの可視性と AI を活用した機能を組み合わせて提供します。このソリューションの組み合わせは、オリジンに関係なくすべてのアクセスリクエストを検証することで、組織がアタックサーフェスを最小限に抑え、データ漏えいのリスクを軽減するために役立つと、Akamai は考えています。

この新たに提供開始されたゼロトラスト・プラットフォームと現在の製品ポートフォリオの主な違いは何ですか?

各製品がサイロ化されている現在とは異なり、新しい Akamai Guardicore プラットフォームは複数の機能を単一のエージェントと単一のコンソールに統合し、セットアップとメンテナンスの作業を容易にしつつ、エンドツーエンドの鮮明な可視性を提供することで、アクセスポリシーとマイクロセグメンテーションポリシーをより適切に管理できるようにします。

このゼロトラスト・プラットフォームは、組織の全体的なセキュリティ戦略にどのように寄与しますか?

Akamai Guardicore Platform は、マイクロセグメンテーション、ZTNA、多要素認証、DNS ファイアウォール、脅威ハンティングを完全に統合することで、ゼロトラストをシンプルかつ効率的に実現します。アナリストの予測によると、近い将来、ゼロトラストを購入する組織は複数のポイント製品を購入して管理し続けるのではなく、単一のベンダーから購入する可能性が高まります。Akamai Guardicore プラットフォームは、それにとどまりません。単一のプラットフォームと統合エージェントで作業すると、より迅速に展開、管理、対応を行うことができます。

Akamai Guardicore プラットフォームと他のセキュリティソリューション/ゼロトラスト・プラットフォームの違いは何ですか?

Akamai Guardicore プラットフォームは、業界初の統合型の ZTNA およびマイクロセグメンテーション製品であり、垂直方向(North/South)と水平方向(East/West)の優れたセキュリティソリューション、エンドツーエンドの可視性、AI を活用した機能を提供します。

ゼロトラストのアプローチは組織にどのようなメリットをもたらしますか?

ゼロトラストのアプローチは、オリジンに関係なくすべてのアクセスリクエストを検証することで、アタックサーフェスを最小限に抑え、データ漏えいのリスクを軽減します。認証され許可されたユーザーとデバイスのみがネットワークとリソースにアクセスできるようにして、より高度なセキュリティを実現します。

このゼロトラスト・プラットフォームのターゲット顧客はどのような組織ですか?

Akamai Guardicore プラットフォームのターゲット顧客は、アタックサーフェスが広範で、ゼロトラストの実現、ランサムウェアのリスクの軽減、要件の遵守を目指している組織です。

このプラットフォームは、急増するゼロデイ攻撃やワンデイ攻撃に顧客が対処するためにどのように役立ちますか?

脆弱性が発表されると、侵害された可能性のあるシステムを急いで特定し、保護しなければなりません。このプラットフォーム、特にセグメンテーションモジュールには、侵害された可能性のあるシステムの「リングフェンシング」にまつわる機能があることがすでに示されており、パッチが発行されるか別の修正が行われるまでそのシステムとの通信を防止します。しかし、この方法では、すべての侵害されたシステムをいかにして手っ取り早く見つけるかという問題には対処できませんでした。このプラットフォームは、AI を活用したチャットボットによってこの問題を解決します。このチャットボットは、脆弱である可能性のある環境内で通信を行っているすべてのマシンを 1 回のクエリーで特定できるため、セキュリティチームは脆弱性が悪用される前にそのマシンを保護するポリシーを迅速に作成して適用できます。

既存の顧客にとっては何が変化しますか?

Akamai Guardicore プラットフォームは、ゼロトラストに移行するための新たなパートナーです。このプラットフォームには、Akamai の業界トップクラスのマイクロセグメンテーションソリューション、アクセス制御機能、DNS ファイアウォールなどが含まれています。必要なのは、エージェントを更新してこれらの新機能をサポートすることだけです。

Akamai Guardicore Segmentation の既存顧客は、アクセス機能を活用するためにエンドポイントエージェントをアップグレードする必要があります。Enterprise Application Access の顧客は移行する必要があります。

コアコンポーネント

このプラットフォームにはどのようなコンポーネントが含まれますか?

Akamai Guardicore プラットフォームは、マイクロセグメンテーション、ゼロトラスト・ネットワーク・アクセス(ZTNA)、DNS ファイアウォール、脅威ハンティングを完全に統合することで、ゼロトラストをシンプルかつ効率的に実現します。

- マイクロセグメンテーション:エージェントベース/エージェントレスのマイクロセグメンテーション

- ZTNA:ハイブリッドワークフォース(旧 Enterprise Application Access)向けの高速かつ安全なアクセス

- 多要素認証:マイクロセグメンテーションポリシーの一環として MFA を要求することにより、リスクを緩和

- DNS ファイアウォール:独自の Akamai フィード(旧 Secure Internet Access)を備えた最先端の DNS ファイアウォール

- Hunt:高度な脅威およびセキュリティリスク検知により、アプリケーションとネットワークのセキュリティポスチャを強化

統合された製品(Enterprise Application Access、Secure Internet Access)をスタンドアロン製品として購入できますか?

はい、Akamai Guardicore プラットフォームの一部として販売されるすべての機能は個別に購入することもできます。このプラットフォームには既存のポートフォリオ製品が含まれる一方で、このプラットフォームでのみ利用できる新たな統合機能が導入されています。

このゼロトラスト・プラットフォームは ZTNA によってどのように強化されますか?

Akamai Guardicore は、マイクロセグメンテーションに加え、ゼロトラスト・ネットワーク・アクセス(ZTNA)機能も提供します。ZTNA はゼロトラストを前提としたセキュリティモデルです。つまり、企業ネットワーク内に存在しているからといって、デフォルトでユーザーやデバイスが信頼されることはありません。その代わり、アイデンティティ、デバイスポスチャ、その他のコンテキスト要素の厳密な検証に基づいて、リソースへのアクセスが許可されます。このアプローチは、不正アクセスのリスクを最小限に抑え、組織がデータ漏えいや内部ユーザーによる脅威を防止するうえで役立ちます。世界中のユーザーは、完全なオンプレミスからハイブリッドマルチクラウドまで、あらゆるタイプのデータセンターにアクセスできます。

ゼロトラスト・ネットワークにおいて、MFA にはどのような役割がありますか?

多要素認証(MFA)は、データセンターの機密性の高いポートにネットワークアクセスする前に強力な認証をユーザーに要求することで、保護レイヤーを追加します。MFA を活用することで、あらゆるワークロードの侵害を大幅に削減できます。攻撃者は、認証情報の取得や内部システムへの侵入に成功しても、追加の認証チャレンジを通過する必要があります。MFA はセキュリティを強化するだけでなく、セキュリティチームがアクセス権限をより適切に制御し、可視化できるようにします。認証されたリクエストに基づいてファイアウォールポートを動的に開くことで、許可された個人のみが特定のリソースにアクセスできるようにすることができます。

Akamai Hunt とは何ですか?また、このプラットフォームにどのように統合されますか?

Akamai Hunt は適応型セグメンテーションサービスであり、顧客のセキュリティポスチャを長期的に改善し、新たな脅威やリスクに効果的に対応できるようにするよう設計されています。

このゼロトラスト・プラットフォーム内で、マイクロセグメンテーションはどのように機能しますか?

Akamai Guardicore Platform の主要コンポーネントの 1 つは、マイクロセグメンテーションです。従来、ネットワークセキュリティは、ネットワークの外部境界のセキュリティ確保に重点を置いた境界ベースの防御に依存してきました。しかし、サイバー脅威が進化するにつれて、境界防御はもはや高度な攻撃の阻止には不十分であることがますます明白になっています。マイクロセグメンテーションは、ネットワークをより小さく管理しやすいセグメントに分割し、最小権限の原則に基づいて各セグメントにセキュリティポリシーを適用するという、異なるアプローチを取ります。このようにきめ細かいセキュリティアプローチにより、1 つのセグメントが侵害されても、残りのネットワークは保護されたままになります。Guardicore Segmentation を利用すれば、オンプレミスのデータセンター、クラウドインスタンス、レガシー OS、IoT デバイス、Kubernetes クラスターなど、あらゆる資産が保護されます。しかも、コンソールを変更する必要はありません。

Akamai Guardicore プラットフォームに導入された新しいセグメンテーション機能にはどのようなものがありますか?

Akamai Guardicore プラットフォームには、複数の新しいマイクロセグメンテーション機能が導入されます。これにより、ワークフローが効率化され、サイバー回復力が強化されます。新しい多要素セグメンテーション機能は、すべてのセグメンテーションルールの保護レベルを高めて、認証されたユーザーのみが特定のリソースにアクセスできるようにします。基本ポリシーは、ネットワークセキュリティをシンプル化するグローバルルールを提供します。最後に、ワークサイトが拠点や部門の固有ポリシーを提供し、複数拠点のセグメンテーションをシンプル化します。

Akamai Guardicore Access

Akamai Guardicore Access は、マイクロセグメンテーション機能と ZTNA 機能を統合エンドポイントソリューションにまとめ、アプリケーションアクセスとセグメンテーションに単一のポリシープランを提供します。ユーザーからワークロードレベルまでを網羅するエンドツーエンドの可視性、ユーザーの所在地に関係なくアイデンティティベースでアプリケーションアクセスを制御する機能、真のエンドポイントセグメンテーションによるアプリケーションアクセスを提供します。

顧客に Access と Segmentation の両方が必要なのはなぜですか?

Access とマイクロセグメンテーションは、ゼロトラストの基本原則を強化します。すべてのエンティティが信頼できないものと見なされ、最小権限アクセスが適用され、セキュリティが継続的に監視されます。現在、企業はこうした個別のポイントソリューションを導入し、管理しています。このため、複雑性や運用上のオーバーヘッドが生じることになり、結果として企業のゼロトラストへの移行が遅れる可能性があります。

Akamai Guardicore Access は、マイクロセグメンテーションと ZTNA を統合ソリューションにまとめ、アプリケーションアクセスとセグメンテーションに単一のポリシープランを提供します。ユーザーからワークロードレベルまでを網羅するエンドツーエンドの可視性、ユーザーの所在地に関係なくアイデンティティベースでアプリケーションアクセスを制御する機能、真のエンドポイントセグメンテーションによるアプリケーションアクセスを提供します。

Akamai Guardicore の機能は、ZTNA や次世代ファイアウォールとどのように異なりますか?

ZTNA とマイクロセグメンテーションの 2 つは、ゼロトラスト・アーキテクチャへの移行を検討している組織にとって重要な製品です。セキュリティ上の優先順位に応じて、企業は通常、どちらか一方から変革を開始します。統合型のゼロトラスト・プラットフォームを使用することで、企業はどちらのソリューションからも始めることができますが、時間が経つにつれて、単一のエージェント、コンソール、ポリシーからメリットを得られます。これにより、個別のソリューションを管理することの複雑さが軽減され、ゼロトラスト・アーキテクチャへの移行に要する時間が短縮されます。

特に ZTNA の場合、顧客は ZTNA を展開し、次世代ファイアウォールを使用して、内部ネットワークとワークロードをセグメント化できます。しかし、これは複雑で非効率的なアプローチです。統合型の ZTNA およびマイクロセグメンテーションソリューションは、よりシンプルで安全なアプローチを提供し、企業が ZTNA を展開する際に直面するいくつかの課題に対処します。

まず、多くの組織は、使用しているビジネスアプリケーションの全体像を把握していません。そして、組織の規模が大きいほど、この課題は大きくなります。マイクロセグメンテーションのラベリングにより、顧客は所有しているプライベートアプリとそのアプリにアクセスしているユーザーを迅速に探索できます。

次に、ZTNA のみの場合、アプリケーション・アクセス・ポリシーを作成した後、そのアプリケーションにアクセスできるようにする必要があります。つまり、ファイアウォールルールを編集する必要があります。この統合ソリューションでは、アクセスポリシーを作成した後、ワンクリックで即座にマイクロセグメンテーションポリシーを作成できます。

最後に、この統合ソリューションは、ユーザーのデバイスからアプリケーション、さらにはアプリケーションのプロセスレベルまで、パス全体を可視化します。このエンドツーエンドの可視性により、ネットワークチームはアプリケーションアクセスの問題を迅速に調査して解決できます。

エンドポイントにエージェントをインストールすることにはどのような付加価値がありますか?

エージェントだけが、ゼロトラスト・セグメンテーションをエンドポイントに提供できます。そうすることで、エンドポイントトラフィックを制限し、デバイスのセキュリティポスチャに基づいてアクセスポリシーを適用して、ランサムウェアからエンドポイントを保護します。

Guardicore Access と、Akamai Guardicore Segmentation の既存のアイデンティティベースのセグメンテーション機能の違いは何ですか?

既存のアイデンティティベースのセグメンテーションでは、Active Directory のユーザーグループに基づいてアクセスルールを作成し、ユーザーごとにきめ細かくアプリケーションへのアクセスを提供できます。グループ情報とユーザー情報を取得するためには、Active Directory を Akamai Guardicore に登録する必要があります。それが完了すると、セキュリティ管理者は 1 つまたは複数の Active Directory グループに基づいてグループを作成できます。

統合エンドポイントの場合、Guardicore Access は、現代的なアイデンティティプロバイダーと統合できる Akamai のスタンドアロン ZTNA ソリューションのすべての機能を活用します。さらに、デバイスポスチャ、コンテキストベースのアクセスなど、ゼロトラスト・ネットワーク・アクセス(ZTNA)機能も追加されています。

Akamai Enterprise Application Access の機能と Guardicore Access の違いは何ですか?

顧客は、Guardicore Access で Enterprise Application Access のすべての機能を利用できるようになりました。当面の間、初期セットアップと設定の一部は既存の Enterprise Application Access ポータルで行われ、日常業務は Guardicore Access でサポートされます。

安全なリモートアクセスを実現する上で、VPN よりも ZTNA の方が安全であると考えられているのはなぜですか?

ゼロトラスト・ネットワーク・アクセス(ZTNA)と仮想プライベートネットワーク(VPN)はどちらも安全なリモートアクセスを目的として設計されたツールですが、セキュリティに対するアプローチが大きく異なります。一般的に、ZTNA は従来の VPN よりも高度で安全であると考えられています。その理由は次のとおりです。

- ゼロトラストのアプローチ:ZTNA は、「信頼せず、全て検証する」というゼロトラストのアプローチに基づいています。いかなるユーザーもデバイスも、その場所に関係なく、デフォルトでは信頼されません。アイデンティティ、コンテキスト、ポリシーの組み合わせに基づいてアクセスが許可されます。一方、VPN は通常、ネットワークの場所に基づいてアクセスを許可します。そのため、ユーザーが接続するとネットワークが脅威にさらされる可能性があります。

- きめ細かいアクセス制御:ZTNA では、ユーザーがアクセスできるアプリケーションやリソースをきめ細かく制御できます。これにより、ポスチャのセキュリティが強化され、侵害や脆弱性が発生した場合に攻撃の影響が緩和されます。一方、VPN は多くの場合、広範なネットワークアクセスを提供するため、ユーザーやデバイスが侵害された場合のリスクが高まります。

- 可視性と監視の強化:ZTNA により、ユーザーのふるまいとアクセスパターンの可視性を高めることができます。これにより、プロアクティブな監視とセキュリティ上の脅威への迅速な対応が促進されます。VPN では通常、詳細な監視を行えないため、セキュリティインシデントの検知と対応が困難になります。

顧客は Guardicore Access をどのように有効化できますか?

Guardicore Access は、個別のライセンスを必要とするアドオンモジュールです。ただし、顧客は 60 日間無料でこの機能を試用できます。有効化した後、Access Connector を展開し、Access をアイデンティティプロバイダーおよびディレクトリサービスと統合し、アプリケーション・アクセス・ポリシーを設定する必要があります。

DNS ファイアウォール

Guardicore DNS ファイアウォールとは何ですか?

DNS ファイアウォールは、継続的に更新される脅威インテリジェンスライブラリと照合して組織のすべての DNS クエリーを分析し、高リスクの接続をブロックし、その他のタイプの悪性アクティビティを検知します。これにより、デバイスの感染や、攻撃時にコマンド & コントロールやデータ窃取といった悪性の目的に DNS が使用されることを防止できます。

DNS ファイアウォールはどのようなタイプの脅威をブロックしますか?

DNS ファイアウォールは、マルウェアドメイン、フィッシング攻撃、ランサムウェア、DNS クエリーによって認識されるその他の悪性アクティビティなど、さまざまな脅威をブロックします。継続的に更新される脅威インテリジェンスを使用して、新たな脅威に対する有効性を維持します。

Guardicore DNS ファイアウォールは競合製品とどのように差別化されていますか?

コンテンツデリバリーのリーダーと評されている Akamai は、グローバルな Web トラフィックを幅広く可視化することができます。また、世界最大の DNS プロバイダーの 1 つでもあります。

さらに、自社の製品ラインから収集した広範なログデータを集約し、世界規模で新たな脅威を可視化します。Akamai の優秀なセキュリティ研究者や機械学習研究者が自社のファーストパーティデータと Akamai の Security Intelligence Group の調査結果、サードパーティの脅威インテリジェンス、公共の情報を組み合わせて、クラウドベースの広範な脅威インテリジェンスフィードを作成します。

その他にも次のようなメリットがあります。

- あらゆる場所での DNS 保護:Akamai Guardicore Segmentation エージェントを使用することで、あらゆる場所で資産を保護できます。

- 極めて高度な攻撃に対する防御:DNS セキュリティツールをバイパスするために、マルウェアはドメインに顧客の DNS ネームサーバーを使用することが多いです。そうすることにより、DNS セキュリティ DNS ネームサーバーによる検知を回避します。すべてのネットワークトラフィックを分析する Akamai Guardicore エージェントは、あらゆる DNS ネームサーバー宛ての悪性ドメインリクエストを検知できます。

DNS ファイアウォールとマイクロセグメンテーションはどのように連携しますか?

DNS ファイアウォールとマイクロセグメンテーションを組み合わせることで、多層的なセキュリティアプローチが実現します。DNS ファイアウォールは悪性の DNS リクエストをブロックし、多くの脅威を拡散前に阻止します。一方、マイクロセグメンテーションは重要な資産を分離するため、侵害が発生しても単一のワークロードに封じ込められ、横方向に拡散して他の資産に感染し続けることはありません。

生成 AI:製品機能とセキュリティ

Akamai はゼロトラストに AI をどのように活用していますか?

ゼロトラストを効果的に実行する際の多くの側面は、AI を使用して合理化できます。Akamai Guardicore プラットフォームは次のようないくつかの方法で AI を活用しています。

- ネットワークとの簡単な通信:Akamai Guardicore プラットフォームは、AI を使用することで、ユーザーが自然言語を使用してネットワークログと通信できるようにします。これにより、コンプライアンスへの取り組みや時間的制約のあるインシデント対応活動を迅速化できます。

- AI ラベリング:ゼロトラスト・ポリシーを作成するためには、担当者が保護対象の各資産の正確なインベントリを作成する必要があります。これは、ラベリングから始まります。ラベリングは、極めて困難で時間のかかる手作業のタスクです。Akamai Guardicore プラットフォームは AI を活用して、資産がどのようなふるまいをしているのかを検証し、ラベルを提案します。この提案には、信頼度スコアとラベルの選択理由の説明が含まれています。

- AI クエリー:Osquery は、Akamai ゼロトラスト・クライアントに組み込まれている強力なツールです。これにより、企業は環境内のすべての保護された資産から回答を引き出す質問をすることができます。唯一の欠点は、この質問には固有の SQL のような構文が必要であることです。ほとんどの CISO は、何を尋ねるべきか分かっていても、どのような構文を使用すべきかが分かっていません。Akamai Guardicore プラットフォームは AI を活用して自然言語をクエリーに変換するため、技術にそれほど詳しくないセキュリティ担当者でも短時間で回答を得られます。これは、Log4j のような攻撃に対して脆弱かどうか、また脆弱である場合の度合いを判断する脆弱性評価において特に役に立ちます。

- AI ポリシー:ポリシーの適用はゼロトラストの最終的な目標ですが、何を適用すべきかを正確に把握することは困難です。極端な場合、過度に寛容なルールにより、望ましくないトラフィックが頻繁に許可されることがあります。反対に、必要なトラフィックを阻止してビジネスを妨害するポリシーが適用されることもあります。AI を活用することで、固有のトラフィックパターンに応じて適切なポリシーを提案することができます。

ラベリングに生成 AI をどのように利用できますか?

ラベリングは、ソフトウェアベースのセグメンテーションの要です。問題は、正確なラベリング、ひいては包括的なセキュリティポリシーを正しく適用するのに必要な、完全かつ最新のサーバーメタデータ一式を備えた単一のデータソースが、多くの組織には存在しないことです。

これを解決するために、Akamai は AI ラベリング機能を導入します。この機能は生成 AI を活用し、ソリューションが識別するプロセス通信に基づいて適切なラベルを提案します。ここで使用されている大規模言語モデル(LLM)は、口語の英語でのプロンプトを認識するよう訓練されており、Active Directory、SAP 製品、Splunk などの市販アプリケーションを実行しているマシンのアイデンティティとして最も可能性が高いものを識別します。次に、そのマシンのアプリケーションラベルとロールラベルの両方を提案します。

Guardicore Copilot とは何ですか?

Guardicore Copilot は AI を活用した生成チャットボットであり、組み込みのセグメンテーションおよびゼロトラスト専門家の役割に加え、社内のサイバーセキュリティアドバイザーの役割を果たします。自然言語を使用してネットワークを照会し、手動タスクをスピードアップし、ベストプラクティスに基づいてアドバイスできるものが欲しいという顧客の要望を受けて、Copilot は主に作業の高速化とサポートの提供という 2 つの領域の機能を提供することを目的としています。

Copilot によるハルシネーションを防ぐためにはどうすればよいですか?

Akamai は次の 2 つの戦略を使用しています。

- 顧客の環境に固有の最新情報を LLM プロンプトに供給し、入力プロンプトに基づいて関連情報を提供するようにします。

- LLM は、検証可能な明確に定義されたスキーマに準拠した厳密な形式で回答を返します。次に、ユーザーと回答を共有する前に、回答の形式と内容をスキーマや顧客の環境コンテキスト(ラベル、アセットなど)と照合して検証します。

Guardicore AI(Copilot)は、英語以外の言語でクエリーや指示を受けることができますか?

現時点ではできません。

AI の使用により、組織が直面している攻撃のタイプは変化していますか?

いいえ、AI によって組織が直面している攻撃のタイプは変化していません。最も一般的な脅威は相変わらずマルウェアとランサムウェアです。しかし、AI を使用することで、攻撃者は攻撃の取り組みを自動化して大幅に増やすことができるため、より迅速かつ正確に、そして何よりはるかに大規模に攻撃を実行することができます。

Akamai は生成 AI 機能のセキュリティをどのように確保していますか?

攻撃者と防御者の両方が同時に AI を手に入れました。このテクノロジーによって不意をつかれることがないため、これは現実的に防御側である私たちにとってメリットがあるはずです。AI を無視するのではなく AI を活用する方が得策であり、実際のところ安全です。

そのために、Akamai は行政機関や主要ベンダーが確立したガイドラインや共通のベストプラクティスに従っています。しかし、現時点では SaaS の SOC 2 のような AI のコンプライアンス基準は存在しないことに注意することが重要です。

Akamai は AI アシスタントと AI ラベリングにどのような AI モデルとトレーニングデータを使用しましたか?

Akamai は Azure OpenAI インフラを利用しています。これは、OpenAI の LLM のマネージド型専用インスタンスを提供します。その後、Akamai はそのモデルを社内でトレーニングします。顧客の環境に固有の最新情報を LLM プロンプトに供給し、入力プロンプトに基づいて関連情報を提供するようにします。

顧客が Akamai Guardicore AI に質問した場合、そのデータはどこに保存されますか?

顧客のクエリーは、他の顧客データと同様に、Akamai Guardicore SaaS クラウドインフラにのみ保存されます。テキストはローカルでも処理されます。

Akamai Guardicore AI はどのようなタイプのデータにアクセスできますか?ネットワークログやマシン設定だけですか?それとも、ドキュメントなどの実際のファイルにもアクセスできますか?

Copilot は Akamai Guardicore API(アセットやラベルなど)にアクセスできます。

Copilot はルールを自動的に適用できますか?それとも、導入すべきルールを提案するだけですか?

Copilot は AI アシスタントとして情報を取得して変更を提案するだけです。勝手に変更を適用することはありません。ポリシーの適用に対する一義的な責任を負うのは、引き続きユーザーです。

チャット履歴はどれくらいの期間保存されますか?また、そのデータはどのように使用されますか?

Akamai はチャット履歴を 180 日間保存しています。チャット履歴は主に、ユーザーが過去の Copilot との会話を見直せるようにするために保存されますが、Akamai はチャット履歴を Copilot のパフォーマンスの監視と改善にも使用しています。

Akamai Hunt サービスは AI を使用して異常を検知します。Akamai Guardicore Copilot でもこれを行えますか?

現在のところ、AI を活用した異常検知は Akamai Hunt の顧客のみが利用できるサービスです。

Copilot は他の AI ボットとどのように異なりますか?

Copilot はサイバーセキュリティを専門としており、特に Akamai Guardicore プラットフォームを使用してネットワークを保護することに特化しています。

統合と互換性

このプラットフォームは既存のインフラと簡単に統合できますか?

Akamai Guardicore プラットフォームは、既存の IT インフラとシームレスに統合できるように設計されています。クラウド、オンプレミス、ハイブリッドセットアップなど、幅広い環境をサポートし、柔軟性と導入の容易さを確保しています。

このプラットフォームは複数のクラウド環境で使用できますか?

Akamai Guardicore プラットフォームは、あらゆるクラウド環境の IaaS 環境で使用できます。また、現時点では Azure 展開の PaaS 環境で使用できます。

この統合エージェントにはどのような既知の制限事項がありますか?

- この統合は SaaS の顧客にのみ関係しています。

- クライアントレスアプリケーションは現在サポートされていません。