Akamai è l'azienda di cybersecurity e cloud computing che abilita e protegge il business online. Le nostre soluzioni di sicurezza leader del settore, l'innovativa intelligence sulle minacce e il team presente su scala globale forniscono una difesa approfondita in grado di proteggere applicazioni e dati critici ovunque. Le soluzioni complete di cloud computing offerte da Akamai assicurano performance elevate e notevoli risparmi grazie alla piattaforma più distribuita al mondo. Le maggiori aziende internazionali si affidano ad Akamai per ottenere la protezione, la scalabilità e le competenze leader del settore di cui hanno bisogno per far crescere le loro attività senza rischi.

Il sistema Zero Trust richiede il rispetto dei suoi principi fondamentali: trattare tutte le entità automaticamente come non attendibili, adottare l'accesso basato sul privilegio minimo e implementare un monitoraggio completo della sicurezza.

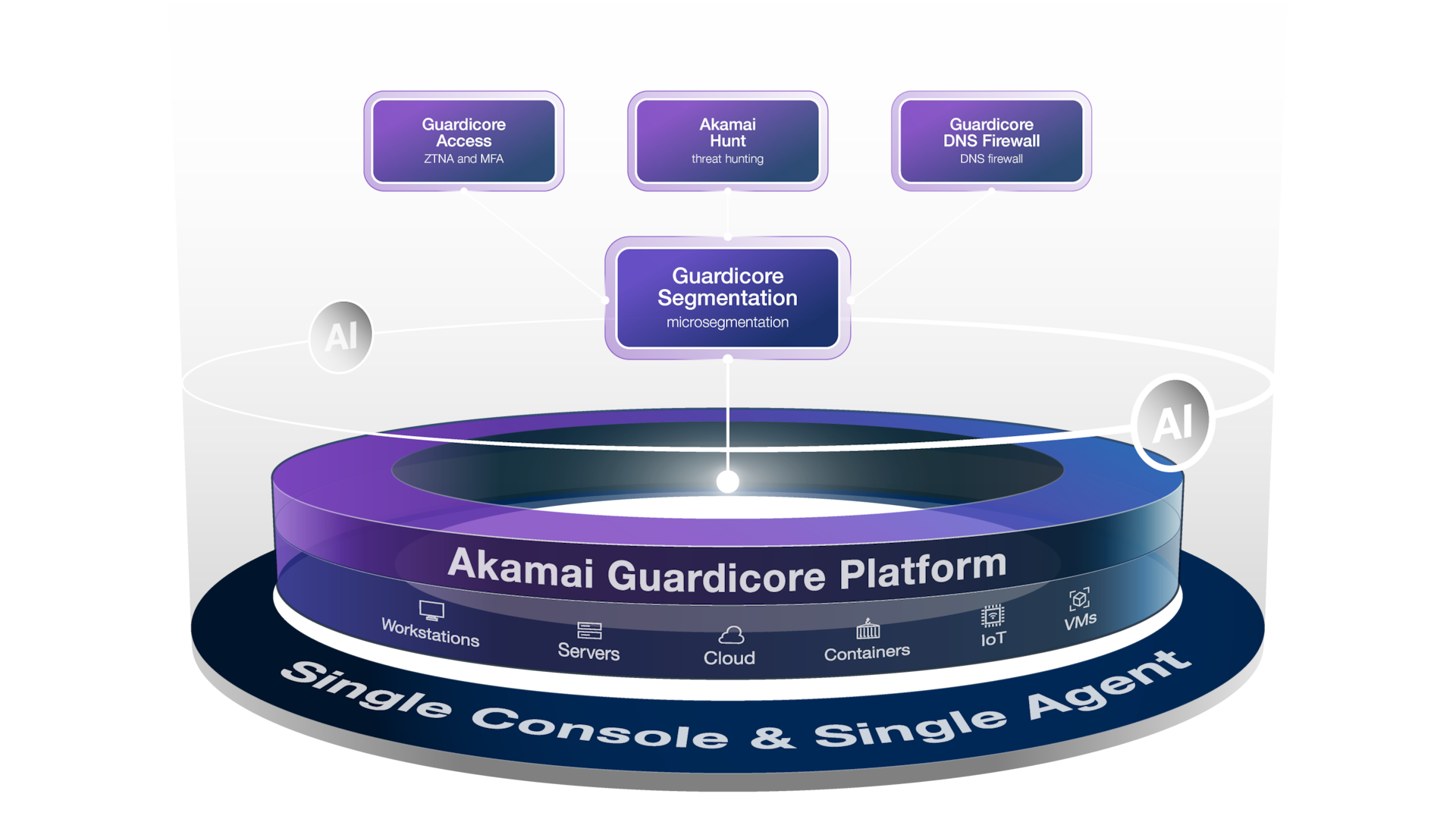

Una piattaforma Zero Trust consente di adottare l'approccio Zero Trust in modo semplice ed efficiente tramite una combinazione totalmente integrata di soluzioni di microsegmentazione, ZTNA, autenticazione multifattore, firewall DNS e ricerca delle minacce.

In che modo Akamai definisce una piattaforma Zero Trust? Quali sono i componenti richiesti per questa piattaforma?

La piattaforma Akamai Guardicore riunisce funzionalità integrate di microsegmentazione, ZTNA (Zero Trust Network Access), firewall DNS e ricerca delle minacce gestita. Insieme, questi componenti forniscono alla organizzazioni la soluzione più appropriata nel rispetto dei principi fondamentali del modello Zero Trust, tra cui trattare le entità automaticamente come non attendibili, adottare l'accesso basato sul privilegio minimo e implementare un monitoraggio completo della sicurezza.

Perché integrare le funzionalità di microsegmentazione, ZTNA, MFA, firewall DNS e ricerca delle minacce in un'unica piattaforma Zero Trust?

Gli analisti hanno previsto che le organizzazioni cercheranno soluzioni più integrate da un unico fornitore anziché continuare ad acquistare e gestire prodotti di più vendor. L'integrazione delle funzionalità di microsegmentazione, ZTNA, MFA, firewall DNS e ricerca delle minacce in un'unica piattaforma fornisce ai clienti la prima soluzione unificata con funzionalità di microsegmentazione e ZTNA disponibile sul mercato. Questa proposta fornisce soluzioni di monitoraggio del traffico da nord-sud e da est a ovest leader del settore, insieme ad una visibilità end-to-end e a funzionalità basate sull'AI. Riteniamo che questa combinazione di soluzioni aiuterà le organizzazioni a minimizzare la loro superficie di attacco e a ridurre il rischio di violazioni dei dati verificando ogni richiesta di accesso, indipendentemente dall'origine.

Qual è la differenza principale tra la nuova piattaforma Zero Trust e l'attuale gamma di prodotti?

A differenza di quanto avviene oggi, in cui ogni prodotto è compartimentizzato, la nuova piattaforma Akamai Guardicore consolida più funzionalità in un unico agente e in un'unica console, semplificando le operazioni di configurazione e manutenzione e fornendo, al contempo, una chiara visibilità end-to-end per consentire di gestire meglio le policy di accesso e microsegmentazione.

In che modo la piattaforma Zero Trust contribuisce alla strategia di sicurezza complessiva di un'organizzazione?

La piattaforma Akamai Guardicore consente di adottare l'approccio Zero Trust in modo semplice ed efficiente tramite una combinazione totalmente integrata di soluzioni di microsegmentazione, ZTNA, autenticazione multifattore, firewall DNS e ricerca delle minacce. Gli analisti prevedono che gli acquirenti del modello Zero Trust nel prossimo futuro avranno maggiori probabilità di comprare da un unico vendor piuttosto che continuare ad acquistare e gestire prodotti di diversi fornitori. La piattaforma Akamai Guardicore fa molto di più. Se lavorate su una sola piattaforma e con un agente unificato, siete in grado di implementare, gestire e reagire più rapidamente.

Cosa differenzia la piattaforma Akamai Guardicore da altre soluzioni per la sicurezza/piattaforme Zero Trust?

La piattaforma Akamai Guardicore è la prima soluzione di microsegmentazione e ZTNA unificata disponibile sul mercato, che fornisce soluzioni di sicurezza per il monitoraggio del traffico leader del settore da nord a sud e da est a ovest, visibilità end-to-end e funzionalità basate sull'AI.

In che modo l'approccio Zero Trust apporta vantaggi alla mia organizzazione?

L'approccio Zero Trust minimizza la superficie di attacco e riduce il rischio di violazioni dei dati verificando ogni richiesta di accesso, indipendentemente dall'origine, garantendo che solo gli utenti e i dispositivi autenticati e autorizzati possano accedere alla rete e alle risorse allo scopo di fornire un livello di sicurezza più elevato.

Chi sono i clienti target di questa piattaforma Zero Trust?

I clienti a cui si rivolge la piattaforma Akamai Guardicore sono le organizzazioni che dispongono di una superficie di attacco estesa e che desiderano adottare il modello Zero Trust, ridurre il rischio di attacchi ransomware e conformarsi ai requisiti imposti.

In che modo questa piattaforma aiuta i clienti ad affrontare l'impennata dello sfruttamento zero-day e one-day?

Quando viene annunciata una vulnerabilità, bisogna agire urgentemente per identificare e proteggere i sistemi potenzialmente compromessi. La piattaforma e, in particolare, il modulo di segmentazione hanno già dimostrato di disporre di funzionalità di "isolamento" dei sistemi potenzialmente compromessi per impedire qualsiasi comunicazione con tali sistemi finché non viene rilasciata una patch o non viene elaborata un'altra correzione. Tuttavia, ciò non ha ancora risolto il problema di come trovare tutti questi sistemi compromessi in modo opportuno. La piattaforma ora risolve questo problema tramite la nostra chatbot basata sull'AI, che in un'unica query può far emergere tutti i computer potenzialmente vulnerabili che comunicano nel vostro ambiente, consentendo ai team addetti alla sicurezza di creare e applicare rapidamente policy per proteggere tali computer prima che la vulnerabilità possa essere sfruttata.

Cosa cambierà per i nostri attuali clienti?

La piattaforma Akamai Guardicore è il vostro nuovo partner per il percorso Zero Trust. La piattaforma include la soluzione di microsegmentazione leader del settore di Akamai, le funzionalità di controllo degli accessi, il firewall DNS e molto altro. Tutto ciò che dovete fare è aggiornare gli agenti per supportare queste nuove funzionalità.

I clienti esistenti di Akamai Guardicore Segmentation dovranno aggiornare i propri agenti endpoint per trarre vantaggio dalle funzionalità di accesso. I clienti di Enterprise Application Access dovranno eseguire la migrazione.

Componenti chiave

Quali componenti sono inclusi nella piattaforma?

La piattaforma Akamai Guardicore consente di adottare l'approccio Zero Trust in modo semplice ed efficiente tramite una combinazione totalmente integrata di funzionalità di microsegmentazione, ZTNA, autenticazione multifattore, firewall DNS e ricerca delle minacce.

- Microsegmentazione: microsegmentazione basata su agenti/senza agenti

- ZTNA: accesso rapido e sicuro per la forza lavoro ibrida (in precedenza Enterprise Application Access)

- Autenticazione multifattore: mitigate i rischi richiedendo l'MFA come parte della vostra policy di microsegmentazione

- Firewall DNS: firewall DNS all'avanguardia con esclusivi feed Akamai (in precedenza Secure Internet Access)

- Hunt: migliorate il livello di sicurezza delle applicazioni e della rete tramite un avanzato rilevamento dei rischi per la sicurezza e delle minacce

I prodotti integrati (Enterprise Application Access, Secure Internet Access) possono ancora essere venduti come autonomi?

Sì, ogni funzionalità venduta come parte della piattaforma Akamai Guardicore può essere venduta anche separatamente. La piattaforma contiene prodotti già esistenti, ma vengono integrate, al contempo, nuove funzionalità disponibili solo nella piattaforma.

In che modo le funzionalità ZTNA migliorano la piattaforma Zero Trust?

Oltre alla microsegmentazione, la piattaforma Akamai Guardicore offre anche funzionalità ZTNA (Zero Trust Network Access). Il sistema ZTNA è un modello di sicurezza basato sul principio Zero Trust, secondo cui nessun utente o dispositivo deve essere considerato automaticamente attendibile, anche se si trova all'interno della rete aziendale. Al contrario, l'accesso alle risorse viene concesso in base ad una rigorosa verifica delle identità, del comportamento dei dispositivi e di altri fattori contestuali. Questo approccio riduce al minimo il rischio di accessi non autorizzati e aiuta le organizzazioni a prevenire violazioni di dati e minacce interne. Gli utenti dislocati in tutto il mondo hanno accesso a qualsiasi tipo di data center, dal cloud completamente on-premise al multicloud ibrido.

Qual è il ruolo dell'MFA nella piattaforma Zero Trust?

L'autenticazione multifattore (MFA) aggiunge un ulteriore livello di protezione, richiedendo agli utenti di eseguire un'efficace autenticazione prima di ottenere l'accesso alla rete sulle porte sensibili del data center. Sfruttando l'MFA, potete ridurre notevolmente la violazione di qualsiasi carico di lavoro. Anche se i criminali riescono ad ottenere le credenziali o ad accedere a un sistema interno, devono comunque superare ulteriori sfide di autenticazione. Non solo l'MFA migliora la sicurezza, ma fornisce anche ai team addetti alla sicurezza un maggior livello di controllo e visibilità sulle autorizzazioni di accesso. Aprendo le porte del firewall in modo dinamico in base alle richieste autenticate, potete garantire che solo gli utenti autorizzati possano accedere a risorse specifiche.

Che cos'è Akamai Hunt e come si integra nella piattaforma?

Akamai Hunt è un servizio di segmentazione adattiva progettato per migliorare il sistema di sicurezza del cliente nel tempo e consentire al reparto IT di rispondere in modo efficace alle minacce e ai rischi emergenti.

Come funziona la microsegmentazione all'interno della piattaforma Zero Trust?

Uno dei componenti principali della piattaforma Akamai Guardicore è rappresentato dalla microsegmentazione. Tradizionalmente, la sicurezza della rete si è affidata a sistemi di difesa basati sul perimetro che si sono focalizzati sulla protezione dei confini esterni della rete stessa. Tuttavia, con l'evoluzione delle minacce informatiche, è diventato sempre più chiaro che i sistemi di difesa basati sul perimetro non sono più sufficienti per proteggere la rete da attacchi sofisticati. La microsegmentazione adotta un approccio diverso dividendo la rete in segmenti più piccoli e facilmente gestibili e applicando policy di sicurezza a ciascun segmento in base al principio del privilegio minimo. Questo approccio granulare alla sicurezza garantisce che, anche se un segmento viene compromesso, il resto della rete rimane protetto. Con Guardicore Segmentation, ogni risorsa è protetta, inclusi data center on-premise, istanze cloud, sistemi operativi legacy, dispositivi IoT, cluster Kubernetes e molto altro, senza dover neanche cambiare le console.

Quali sono alcune delle nuove funzionalità di segmentazione introdotte nella piattaforma Akamai Guardicore?

La piattaforma Akamai Guardicore introduce nuove funzionalità di microsegmentazione che semplificheranno i workflow e miglioreranno la resilienza informatica. Per garantire che solo gli utenti autenticati possano accedere a determinate risorse, la nuova funzionalità di segmentazione multifattore aggiunge un ulteriore livello di protezione a ogni regola di segmentazione. La funzione Essential Policy fornisce regole globali che semplificano la sicurezza della rete. Infine, la funzione Worksites offre policy specifiche per sedi o divisioni allo scopo di semplificare la segmentazione multi-sito.

Akamai Guardicore Access

Akamai Guardicore Access combina le funzionalità di microsegmentazione e ZTNA in una soluzione endpoint unificata che fornisce un'unica policy per la segmentazione e l'accesso alle applicazioni, offrendo una visibilità end-to-end completa, dal livello degli utenti a quello dei carichi di lavoro, il controllo dell'accesso alle applicazioni per gli utenti indipendentemente dalla loro posizione e l'accesso alle applicazioni con una reale segmentazione degli endpoint.

Perché un cliente ha bisogno di entrambe le soluzioni Access e Segmentation?

Le funzionalità di accesso e microsegmentazione adottano i principi basilari del modello di sicurezza Zero Trust, in cui tutte le entità sono considerate non attendibili, viene applicato l'accesso basato sul privilegio minimo e la sicurezza viene continuamente monitorata. Attualmente, le aziende implementano e gestiscono singole soluzioni disparate, il che crea difficoltà e aumenta i costi operativi che possono rallentare il processo di transizione di un'azienda al modello Zero Trust.

Akamai Guardicore Access combina le funzionalità di microsegmentazione e ZTNA in una soluzione unificata che fornisce un unico piano di policy per la segmentazione e l'accesso alle applicazioni, offrendo una visibilità end-to-end completa, dal livello degli utenti a quello dei carichi di lavoro, il controllo dell'accesso alle applicazioni per gli utenti indipendentemente dalla loro posizione e l'accesso alle applicazioni con una reale segmentazione degli endpoint.

In che modo Akamai Guardicore funziona in modo diverso dalle funzionalità ZTNA e dai firewall di nuova generazione?

Le funzionalità di microsegmentazione e ZTNA sono i due prodotti principali per qualsiasi organizzazione che desidera passare a un'architettura Zero Trust. A seconda della sua priorità di sicurezza, un'azienda, di solito, inizia una trasformazione con una di queste due funzionalità. Con una piattaforma Zero Trust unificata, le aziende possono iniziare con entrambe le soluzioni, ma nel corso del tempo possono trarre vantaggio dal fatto di disporre di un solo agente, una sola console e un'unica policy. Ciò riduce la complessità di dover gestire diverse soluzioni e velocizza l'adozione di un'architettura Zero Trust.

Nello specifico, i clienti possono implementare le funzionalità ZTNA e utilizzare firewall di nuova generazione per segmentare le reti e i carichi di lavoro interni. Tuttavia, si tratta di un approccio complesso e inefficiente. Una soluzione di microsegmentazione che include funzionalità ZTNA offre un approccio più semplice e sicuro e risolve alcuni dei problemi che le aziende devono affrontare durante l'implementazione delle funzionalità ZTNA.

In primo luogo, molte organizzazioni non dispongono di un quadro completo delle app aziendali che utilizzano e più grande è l'organizzazione, maggiore è la sfida da affrontare. La funzione di etichettatura della microsegmentazione consente al cliente di scoprire rapidamente le app private di cui dispone e chi vi accede.

In secondo luogo, una volta creata una policy di accesso alle applicazioni, solo con le funzionalità ZTNA, l'azienda deve assicurarsi che le applicazioni siano accessibili, quindi è necessario modificare le regole del firewall. Con la soluzione unificata, una volta creata una policy di accesso, con un solo clic viene creata immediatamente una policy di microsegmentazione.

Infine, la soluzione unificata fornisce visibilità sull'intero percorso, dal dispositivo dell'utente all'applicazione fino al livello del processo dell'applicazione. Questa visibilità end-to-end consente ai team addetti alla rete di indagare e risolvere rapidamente eventuali problemi di accesso alle applicazioni.

Qual è il valore aggiunto dell'installazione di un agente sugli endpoint?

Solo un agente può fornire agli endpoint la segmentazione Zero Trust per proteggerli dai ransomware limitando il traffico degli endpoint e applicando policy di accesso basate sul livello di sicurezza del dispositivo.

Qual è la differenza tra Guardicore Access e le funzionalità di segmentazione basate sulle identità esistenti in Akamai Guardicore Segmentation?

Con la segmentazione basata sulle identità esistente, i clienti possono creare regole di accesso basate sui gruppi di utenti di Active Directory per fornire un accesso granulare alle applicazioni per ogni utente. Active Directory deve essere registrato con Akamai Guardicore per recuperare le informazioni sul gruppo e sugli utenti. Una volta effettuata questa operazione, gli amministratori della sicurezza possono creare un gruppo basato su uno o più gruppi Active Directory.

Con l'endpoint unificato, Guardicore Access sfrutta tutte le funzionalità della soluzione ZTNA autonoma di Akamai che può integrarsi con qualsiasi moderno provider di servizi di identità. Inoltre, sono incluse ulteriori funzioni ZTNA (Zero Trust Network Access), come il comportamento dei dispositivi, l'accesso basato sul contesto e così via.

Qual è la differenza tra le funzionalità di Akamai Enterprise Application Access e quelle di Guardicore Access?

I clienti possono ora usufruire di tutte le caratteristiche e le funzionalità di Enterprise Application Access esistenti in Guardicore Access. Per il momento, alcune delle operazioni di installazione e configurazione iniziali verranno eseguite nel portale Enterprise Application Access esistente, mentre il lavoro quotidiano sarà supportato tramite Guardicore Access.

Perché la soluzione ZTNA è considerata più sicura della VPN per un accesso remoto sicuro?

Le soluzioni ZTNA (Zero Trust Network Access) e VPN (Virtual Private Network) sono entrambi strumenti progettati per un accesso remoto sicuro, ma presentano differenze significative nel loro approccio alla sicurezza. La tecnologia ZTNA è generalmente considerata più avanzata e sicura rispetto alle VPN tradizionali. Ecco perché.

- Approccio Zero Trust: la soluzione ZTNA si basa sull'approccio Zero Trust imperniato sul concetto "verificare sempre, senza fidarsi": nessun utente o dispositivo viene considerato automaticamente attendibile, indipendentemente dalla sua posizione. L'accesso viene concesso in base a una combinazione di identità, contesto e policy. Al contrario, le VPN, in genere, concedono l'accesso in base alla posizione della rete, esponendo potenzialmente la rete alle minacce una volta connesso un utente.

- Controllo granulare degli accessi: la tecnologia ZTNA fornisce un controllo granulare sulle applicazioni e sulle risorse a cui gli utenti possono accedere. Ciò si traduce in un approccio più sicuro e una portata di attacco mitigata in caso di violazioni o vulnerabilità. Le VPN, d'altro canto, spesso forniscono un ampio accesso alla rete, aumentando così i rischi in caso di violazione di un utente o un dispositivo.

- Miglioramento della visibilità e del monitoraggio: la tecnologia ZTNA consente una migliore visibilità sul comportamento degli utenti e sui modelli di accesso. Ciò facilita il monitoraggio proattivo e la risposta rapida alle minacce alla sicurezza. Le VPN, in genere, offrono un monitoraggio meno dettagliato, rendendo più difficile rilevare e rispondere agli incidenti di sicurezza.

In che modo i clienti possono abilitare Guardicore Access?

Guardicore Access è un modulo aggiuntivo concesso in licenza separatamente. Tuttavia, i clienti possono provare le funzionalità per 60 giorni senza costi aggiuntivi. Una volta abilitato il modulo, i clienti devono implementare Access Connector, integrare l'accesso con il provider dei servizi di identità e directory, quindi configurare le policy di accesso alle applicazioni.

Firewall DNS

Che cos'è il firewall DNS Guardicore?

Il firewall DNS analizza tutte le query DNS della vostra organizzazione a fronte di una libreria di intelligence sulle minacce continuamente aggiornata, blocca le connessioni ad alto rischio e rileva altri tipi di attività dannose. In tal modo, si previene l'infezione dei dispositivi, oltre ai tentativi di utilizzare il DNS in modo dannoso per sferrare attacchi C2 (Command and Control) e tentativi di esfiltrazione dei dati.

Quali tipi di minacce blocca il firewall DNS?

Il firewall DNS blocca una varietà di minacce, tra cui domini malware, attacchi di phishing, ransomware e altre attività dannose che vengono riconosciute tramite query DNS. Il firewall DNS utilizza un'intelligence sulle minacce continuamente aggiornata per mantenere l'efficacia contro le minacce nuove ed emergenti.

In che modo il firewall DNS Guardicore si distingue dalla concorrenza?

Sfruttando la sua reputazione di azienda leader nella delivery dei contenuti, Akamai gode di un'ampia visibilità sul traffico web globale, oltre ad imporsi come uno dei più grandi provider di DNS al mondo.

Inoltre, abbiamo aggregato dati di registro estesi provenienti da tutte le nostre linee di prodotti, fornendo un'ulteriore visibilità sulle minacce emergenti su scala globale. I nostri migliori ricercatori sulla sicurezza e sull'apprendimento automatico combinano i nostri dati proprietari con le ricerche condotte dal Security Intelligence Group di Akamai, l'intelligence sulle minacce di terze parti e le informazioni pubbliche per creare un ampio feed di intelligence sulle minacce basato sul cloud.

I vantaggi aggiuntivi includono:

- Protezione DNS ovunque: l'utilizzo dell'agente Akamai Guardicore Segmentation ci consente di proteggere le risorse ovunque.

- Protezione dagli attacchi altamente sofisticati: per bypassare gli strumenti di sicurezza del DNS, il malware utilizza spesso i server dei nomi DNS dei clienti per il proprio dominio, evitando così di essere rilevato dal server dei nomi DNS di sicurezza. L'agente Akamai Guardicore che analizza tutto il traffico di rete può rilevare le richieste di domini dannosi indirizzate a qualsiasi server dei nomi DNS.

Come funzionano insieme il firewall DNS e la microsegmentazione?

Una volta combinati, il firewall DNS e la microsegmentazione forniscono un approccio alla sicurezza multilivello. Il firewall DNS ferma le richieste DNS dannose, bloccando molte minacce prima che riescano a diffondersi, mentre la microsegmentazione isola le risorse critiche, pertanto, anche se esiste una violazione, viene contenuta nel singolo carico di lavoro e non si diffonde lateralmente per continuare a infettare altre risorse.

L'AI generativa - Funzioni e sicurezza del prodotto

In che modo Akamai sfrutta l'AI per la piattaforma Zero Trust?

L'intelligenza artificiale può snellire molti aspetti alla base di un'implementazione efficace del modello Zero Trust Ecco alcuni modi in cui la piattaforma Akamai Guardicore sfrutta l'AI:

- Semplice comunicazione con la rete: tramite l'utilizzo dell'AI, la piattaforma Akamai Guardicore consente ai suoi utenti di comunicare con i propri registri di rete utilizzando un linguaggio naturale per aiutare a velocizzare le operazioni di conformità e le attività di risposta agli incidenti in modo tempestivo.

- Etichettatura AI: la creazione di una policy Zero Trust richiede agli addetti di disporre di un inventario accurato di ogni risorsa della cui protezione sono responsabili. Ciò inizia con l'etichettatura, che è un'operazione notoriamente difficile, manuale e dispendiosa in termini di tempo. La piattaforma Akamai Guardicore sfrutta l'AI per esaminare il modo con cui si comportano le risorse e suggerire le etichette appropriate. Questi suggerimenti vengono visualizzati con un punteggio di affidabilità e una spiegazione sul perché l'etichetta è stata scelta.

- Query AI: Osquery è un potente strumento integrato nel client Zero Trust di Akamai, che consente alle aziende di porre domande che raccolgono risposte da ogni risorsa protetta nel proprio ambiente. L'unico aspetto negativo è che porre queste domande richiede una sintassi specifica simile a SQL. La maggior parte dei CISO sa cosa chiedere, ma non conosce la sintassi richiesta. La piattaforma Akamai Guardicore utilizza l'AI per convertire il linguaggio naturale in domande in modo che anche un addetto alla sicurezza inesperto possa comprendere rapidamente le risposte. Questa capacità è particolarmente utile nelle valutazioni delle vulnerabilità, ad esempio, per stabilire se e come un sistema potrebbe risultare vulnerabile ad un exploit come Log4j.

- Policy AI: rafforzare le policy è l'obiettivo finale del modello Zero Trust, ma sapere esattamente cosa sia necessario rafforzare risulta difficile. Da un lato, sono presenti regole eccessivamente permissive che spesso fanno passare il traffico indesiderato. Dall'altro lato, c'è una policy che impedisce effettivamente il traffico necessario e interrompe le attività aziendali. L'AI può essere sfruttata per suggerire la policy giusta, considerando i modelli di traffico specifici.

In che modo è possibile utilizzare l'AI generativa nell'etichettatura?

L'etichettatura è la colonna portante della segmentazione basata sul software. Il problema è che molte organizzazioni non dispongono di un'unica fonte di dati con un set completo e aggiornato di metadati del server, che è necessario per garantire una corretta etichettatura e, per estensione, la corretta applicazione di una policy di sicurezza completa.

Per risolvere questo problema, stiamo introducendo una funzione di etichettatura basata sull'AI, che sfrutta le capacità dell'AI generativa per suggerire etichette appropriate in base alle comunicazioni di processo identificate dalla soluzione. Il modello LLM (Large Language Model) utilizzato qui è stato addestrato per riconoscere i prompt in un inglese conversazionale e riesce ad individuare l'identità più probabile per i computer che eseguono applicazioni commerciali, come Active Directory, prodotti SAP, Splunk e molti altri. Quindi, è in grado di suggerire sia le etichette delle applicazioni che dei ruoli per quel computer.

Che cos'è Guardicore Copilot?

Guardicore Copilot è una chatbot generativa basata sull'AI, che dispone di eccellenti competenze integrate sulla segmentazione e sul modello Zero Trust e può fornire ottimi suggerimenti sulla cybersecurity. Concepito in base al desiderio dei nostri clienti di utilizzare un linguaggio naturale per interrogare le loro reti, velocizzare le attività manuali e disporre di qualcosa che possa consigliarli in base alle best practice, Copilot mira a fornire le funzionalità necessarie in due aree principali: accelerare le operazioni e fornire supporto.

Come facciamo a impedire le "allucinazioni" di Copilot?

Ci sono due strategie che utilizziamo:

- stiamo alimentando il prompt del modello LLM con informazioni aggiornate specifiche per l'ambiente del cliente per assicurarci che fornisca informazioni pertinenti in base al prompt di input.

- L'LLM restituisce le risposte in un formato rigoroso che aderisce a uno schema ben definito che può essere convalidato. Quindi, prima di condividere la risposta con l'utente, convalidiamo il formato e il contenuto della risposta rispetto allo schema e al contesto dell'ambiente del cliente (etichette, risorse, ecc.).

L'AI di Guardicore (Copilot) può ricevere domande e istruzioni in lingue diverse dall'inglese?

Al momento non è ancora possibile.

L'uso dell'AI sta cambiando i tipi di attacchi che le organizzazioni devono affrontare?

No, l'AI non sta cambiando i tipi di attacchi che le organizzazioni devono affrontare. Malware e ransomware rimangono le minacce più comuni. Tuttavia, l'AI consente ai criminali di automatizzare e moltiplicare drasticamente i loro sforzi in modo da poter sferrare gli attacchi più rapidamente, con una maggiore accuratezza e, soprattutto, su una scala molto più ampia.

In che modo Akamai garantisce la sicurezza delle sue funzioni di AI generativa?

L'AI è diventata contemporaneamente disponibile sia per i criminali che per gli addetti alla sicurezza. Ciò dovrebbe realisticamente giovare a noi, ovvero agli addetti alla sicurezza poiché non siamo stati presi alla sprovvista di questa tecnologia. È meglio (e in realtà più sicuro) adottare l'AI piuttosto che ignorarla.

A tal fine, Akamai sta seguendo le linee guida stabilite da governi e fornitori leader del settore, nonché best practice condivise, ma è importante notare che al momento non esiste uno standard di conformità per l'AI (come il SOC 2 per i sistemi SaaS).

Quali modelli di AI e dati di addestramento ha utilizzato Akamai per l'etichettatura dell'AI e per l'assistente basato sull'AI?

Stiamo utilizzando l'infrastruttura Azure OpenAI, che offre istanze gestite dedicate dei modelli LLM di OpenAI, che, quindi, vengono addestrati internamente. Il prompt LLM viene alimentato con informazioni aggiornate specifiche per l'ambiente del cliente per garantire che fornisca informazioni pertinenti in base al prompt di input.

Quando un cliente fa una domanda all'AI di Akamai Guardicore, dove vengono archiviati questi dati?

Le domande dei clienti vengono archiviate esclusivamente nell'infrastruttura cloud SaaS di Akamai Guardicore, proprio come qualsiasi altro dato dei clienti. Anche il testo viene elaborato localmente.

A quali tipi di dati può accedere l'AI di Akamai Guardicore? Solo registri di rete e configurazioni dei computer o file reali come documenti e così via?

Copilot ha accesso alle API di Akamai Guardicore, come risorse, etichette, ecc.

Copilot può applicare le regole automaticamente o suggerisce solo regole che dovrebbero essere messe in atto?

In qualità di assistente basato sull'AI, Copilot recupera solo le informazioni e suggerisce le modifiche necessarie, ma non le applica in modo autonomo. L'applicazione delle policy rimane la responsabilità principale dell'utente.

Per quanto tempo viene memorizzata la cronologia della chat e come vengono utilizzati questi dati?

La cronologia della chat viene memorizzata per 180 giorni principalmente per consentire agli utenti di tornare alle conversazioni tenute in passato con Copilot, ma stiamo utilizzando la cronologia delle chat anche per monitorare e migliorare le performance di Copilot.

Il servizio Akamai Hunt utilizza l'AI per rilevare eventuali anomalie. Anche Akamai Guardicore Copilot è in grado di farlo?

Attualmente, il rilevamento delle anomalie basato sull'AI è un servizio disponibile solo per i clienti di Akamai Hunt.

In che modo Copilot è diverso da tutti gli altri bot basati sull'AI?

Copilot è specializzato in cybersecurity e, in particolare, nell'utilizzo della piattaforma Akamai Guardicore per proteggere la rete.

Integrazione e compatibilità

La piattaforma può integrarsi facilmente con l'infrastruttura esistente?

La piattaforma Akamai Guardicore è progettata per integrarsi perfettamente con l'infrastruttura IT esistente, infatti supporta un'ampia gamma di ambienti, tra cui configurazioni cloud, on-premise e ibride, garantendo flessibilità e facilità di implementazione.

La piattaforma può essere utilizzata in più ambienti cloud?

La piattaforma Akamai Guardicore può essere utilizzata negli scenari IaaS in tutti gli ambienti cloud e, al momento, può essere utilizzata negli scenari PaaS nelle implementazioni Azure.

Quali sono le limitazioni note dell'agente unificato?

- L'integrazione è rilevante solo per i clienti delle soluzioni SaaS.

- Le applicazioni senza client non sono attualmente supportate.