Os altos riscos da inovação: tendências de ataque em serviços financeiros

Editorial e comentários adicionais de Cheryl Chiodi

Resumo executivo

Os ataques a aplicações web e APIs no setor de serviços financeiros cresceram 65% na comparação entre o segundo trimestre de 2022 e o segundo trimestre de 2023, representando 9 bilhões de ataques em 18 meses. Isso foi impulsionado, em parte, pela busca ativa dos grupos de criminosos cibernéticos por vulnerabilidades de dia zero e de um dia como caminhos para a invasão inicial.

O setor de serviços financeiros continua sofrendo um aumento nos ataques de DDoS das Camadas 3 e 4 e superou o setor de jogos como o vertical mais visado. Esse aumento parece ter sido causado pelo aumento drástico do poder das botnets de máquinas virtuais e do hacktivismo pró-russo motivado pelo conflito entre Rússia e Ucrânia.

A região da Europa, Oriente Médio e África (EMEA) representa 63,52% dos eventos de DDoS de Camada 3 e Camada 4, dando continuidade à tendência de "mudança regional" observada no ano passado. O número de ataques contra essa região foi quase o dobro do número da região imediatamente superior. Supomos que isso se deve às motivações político-financeiras dos grupos agressores contra os bancos europeus. Além disso, demonstra quão facilmente os adversários podem rapidamente mudar sua atenção.

Embora o setor de serviços financeiros tenha menos scripts de terceiros do que outros setores (30%), ele está suscetível a ataques como web skimming. No entanto, as instituições de serviços financeiros estão começando a adotar soluções para atender aos novos requisitos do PCI DSS (Payment Card Industry Data Security Standard) v4.0.

O número crescente de solicitações de bots maliciosos (1,1 trilhão), com um aumento de 69%, exemplifica os contínuos ataques contra clientes de serviços financeiros e seus dados com ataques como apropriação indevida de contas e riscos impostos por agregadores financeiros.

O relatório State of the Internet (SOTI) de 2023 para serviços financeiros não apenas reafirmou as tendências de ameaças familiares observadas ao longo da pesquisa de segurança deste ano, mas também forneceu algumas percepções setoriais exclusivas. O relatório é baseado no tráfego que defendemos e nas práticas recomendadas que aprendemos com nossos clientes.

Tendências notáveis: ataques da web em ascensão

Uma mudança notável que observamos é a posição do setor de serviços financeiros em ataques de negação de serviço distribuída (DDoS). Neste ano, o setor de serviços financeiros foi o que mais sofreu ataques de DDoS, enquanto permaneceu o terceiro setor que mais sofreu ataques a aplicações web e APIs e o primeiro que mais sofreu ataques de phishing.

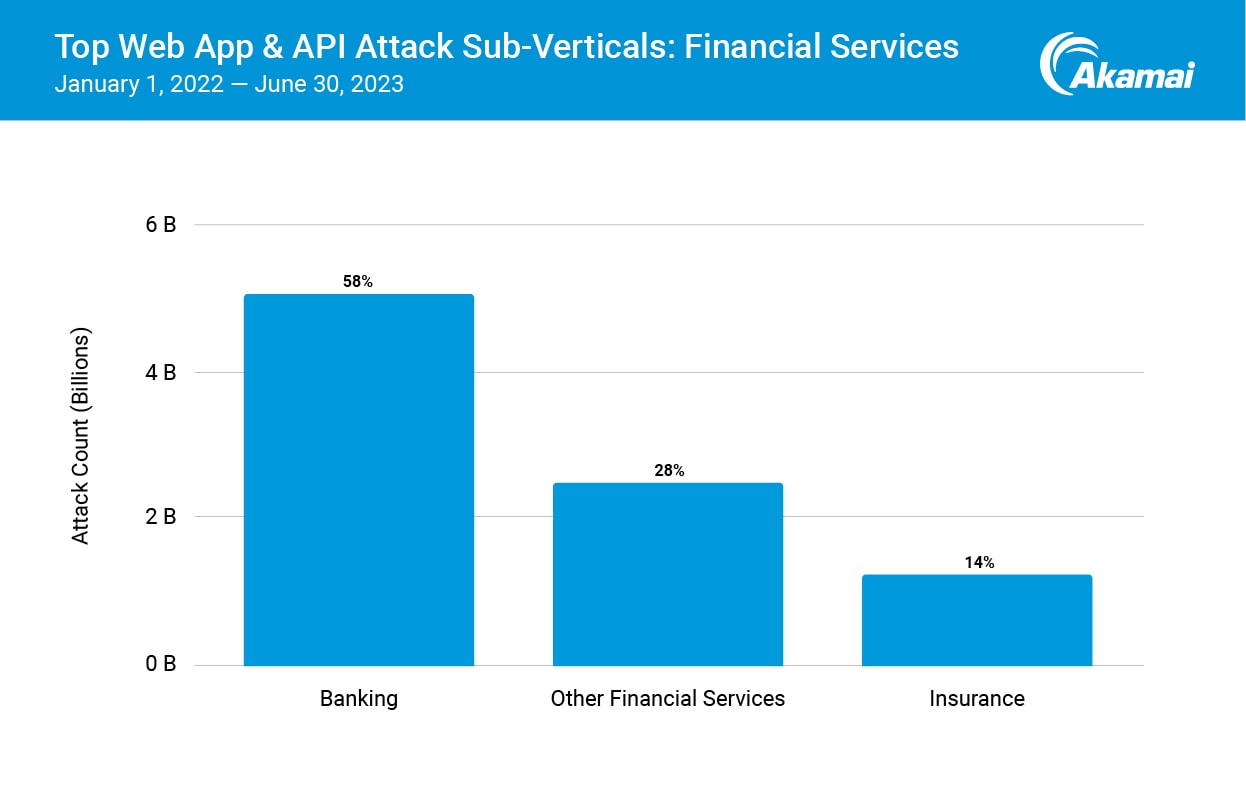

Pela primeira vez neste relatório, dividimos os serviços financeiros em subverticais (Figura 1). Essa análise mais aprofundada de ataques a aplicações web e APIs de serviços financeiros revelou que os bancos estão sofrendo o maior impacto dos ataques na web (58%), seguidos por outras empresas de serviços financeiros, como fintechs, mercados de capitais, seguradoras patrimoniais e de acidentes e empresas de pagamentos e empréstimos (28%).

As seguradoras representam 14% do tráfego de aplicações web e APIs nos subverticais de serviços financeiros. Esses aumentos gerais originam-se de um aumento nas vulnerabilidades de aplicações web disponíveis publicamente, que estão expostas a violações. Nosso relatório SOTI anterior, intitulado “Invasão pelas brechas na segurança”, destacou que 2022 foi um ano recorde em ataques contra aplicações web e APIs devido ao surgimento de falhas críticas de segurança, como a vulnerabilidade ProxyNotShell (CVE-2022–41040).

Fig. 1: Os bancos são fortemente afetados por ataques na web devido ao tipo de dados que possuem; no entanto, outras organizações de serviços financeiros, como fintech, mercados de capitais e outras, também são significativamente afetadas

Fig. 1: Os bancos são fortemente afetados por ataques na web devido ao tipo de dados que possuem; no entanto, outras organizações de serviços financeiros, como fintech, mercados de capitais e outras, também são significativamente afetadas

Ataques de DDoS: uma crescente preocupação de segurança

Os ataques de DDoS da Camada 7 são um problema crescente para aplicações financeiras. Os cibercriminosos estão estabelecendo novos recordes e fazendo esforços sem parar para elevar as operações de ataque, redes e táticas, técnicas e procedimentos (TTPs) para combater defesas mais fortes. Algumas das características mais comuns que observamos de muitos ataques de DDoS em grande escala incluem:

IP/sub-rede e países altamente distribuídos

Fontes de ataque abundantes, incluindo provedores de serviços de nuvem infectados/alugados, nós de saída Tor, nós de proxy anônimos/abertos

Inundações GET

URLs não armazenáveis em cache, como página inicial, URLs aleatórios, pontos de extremidade de login

Falsificação de IP por invasores avançados que criam botnets em ISPs residenciais, redes de operadoras móveis ou redes universitárias.

Golpes dinâmicos e adaptativos, baseados nas respostas dos defensores

Os serviços financeiros ultrapassaram o setor de jogos e se tornaram o vertical mais atacado por ataques de DDoS das Camadas 3 e 4, representando 29,25% dos eventos. Os ataques de DDoS têm sido a mais poderosa arma dos cibercriminosos, capazes de causar grandes interrupções de serviço, perdas financeiras catastróficas e interrupções nos recursos e operações de uma rede a qualquer momento.

Os ataques contra clientes de serviços financeiros continuam

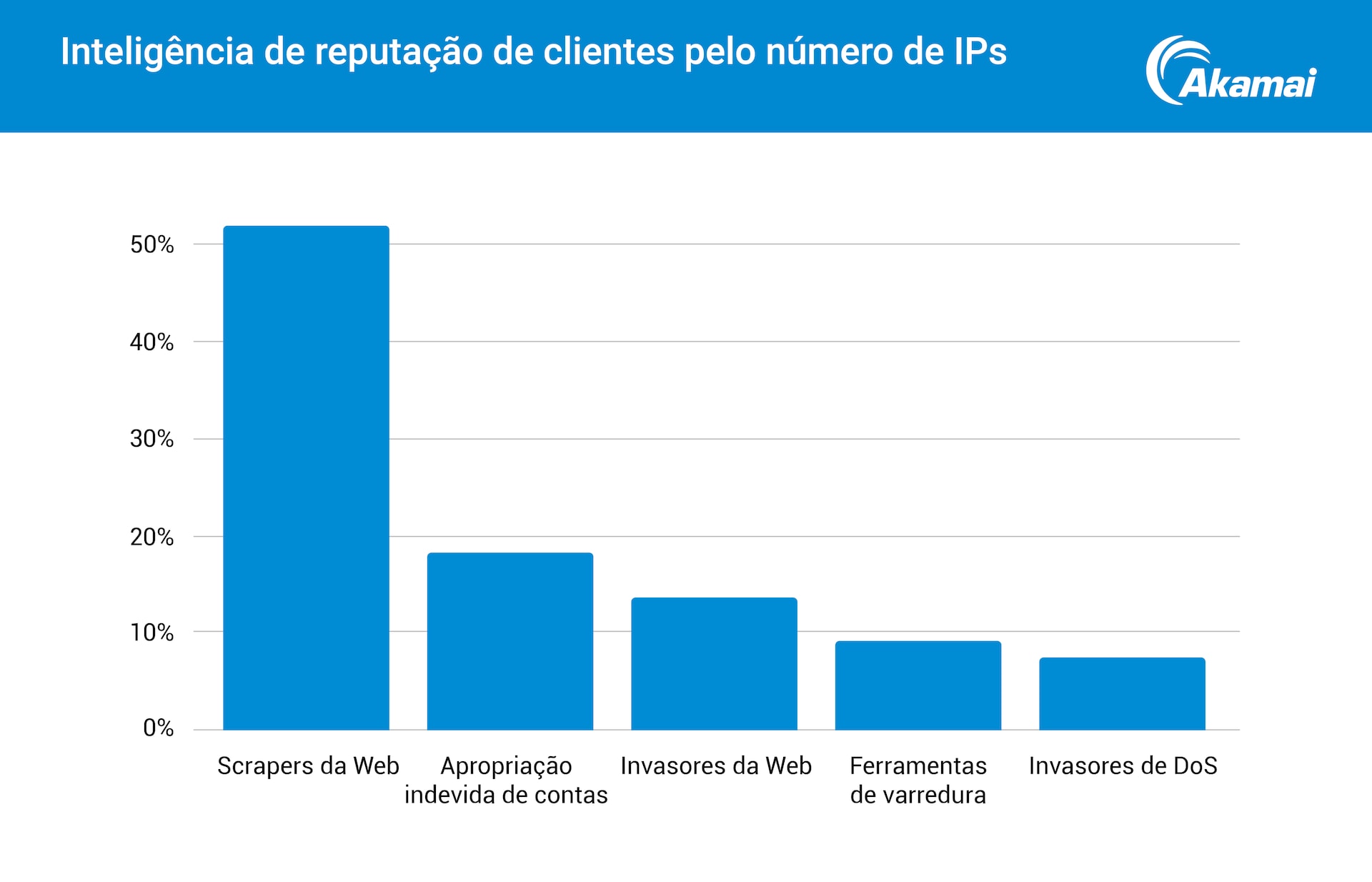

Neste relatório SOTI, analisamos uma tendência que relatamos em 2022 mostrando o foco dos invasores ao visar clientes. Embora os ataques de apropriação indevida de contas tenham ficado em primeiro lugar no ano passado, mais de 50% dos IPs que visam os serviços financeiros neste ano estão relacionados a scrapers da web (Figura 2). Essas ferramentas automatizadas são usadas para coletar informações de websites e criar réplicas exatas de websites para phishing, enganando os usuários a divulgar suas informações confidenciais.

Fig. 2: Distribuição da plataforma de inteligência Akamai Client Reputation mostrando vetores de ameaça que estão direcionando os serviços financeiros verticais em um período de 90 dias

Fig. 2: Distribuição da plataforma de inteligência Akamai Client Reputation mostrando vetores de ameaça que estão direcionando os serviços financeiros verticais em um período de 90 dias

Em relação à conformidade, é essencial destacar a Digital Operational Resilience Act (DORA), um regulamento abrangente da UE que imporá obrigações ao setor financeiro europeu e a alguns dos seus prestadores de serviços terceirizados. Como aconteceu com a estrutura de proteção de dados da UE (a General Data Protection Regulation), a DORA poderá se tornar um exemplo de regulamentação de resiliência que outros países, incluindo os Estados Unidos, deverão considerar ao desenvolver regras para o setor financeiro.

Medidas de segurança

A ameaça das APIs sombra e os ataques que burlam controles de acesso são um desafio crítico decorrente da inovação para oferecer suporte aos clientes. O setor deve:

Detectar rapidamente APIs não autorizadas, sejam elas voltadas para o cliente ou internas

Monitorá-las contra ataques ou abusos

Estabelecer processos para investigar incidentes

Automatizar as políticas de mitigação

As mesmas recomendações de visibilidade e resposta se aplicam a questões relacionadas a ataques de apropriação indevida de contas, agregadores financeiros, web scraping e phishing; esses problemas voltados para a edge são uma ótima oportunidade para a utilização da lista OWASP Top 10 e da estrutura MITRE ATT&CK para desenvolver treinamentos, medições básicas de maturidade e planos de teste para grupos de testes de penetração/equipe vermelha.

As instituições financeiras também podem usar a ferramenta ATT&CK Navigator como modelo para executar um exercício de equipe roxa com base em uma ameaça específica, como o CL0P. (Equipes roxas realizam ataques de simulação para encontrar fraquezas de segurança no perímetro de uma organização com o objetivo de melhorar sua segurança.)

Defesas atualizadas

Como os ataques de DDoS continuam sendo um grande vetor de ameaças, o setor de serviços financeiros deve garantir que tenha planos atualizados contra ataques das Camadas 3 e 4 (infraestrutura) e da Camada 7 (web). Exercícios valiosos incluem validar playbooks e acompanhar as tendências de ataque quanto a tamanho e velocidade para avaliar o risco com base nas capacidades atuais.

Além disso, é aconselhável determinar um gatilho para a realização de exercícios técnicos. Por exemplo, se você não sofreu um ataque nos últimos três trimestres, deve realizar um exercício ao vivo.

É crucial detectar e responder prontamente aos scrapers da web que estiverem colhendo informações de clientes ou websites para fins de criação de websites de phishing fraudulentos. Há uma série de ferramentas e serviços para isso, e é importante colaborar com sua equipe de prevenção de fraudes ao desenvolver um processo ou solução.

Os serviços financeiros se preparam para o novo PCI DSS

Por fim, as instituições financeiras devem levar em consideração o aumento do foco de cibercriminosos e autoridades reguladoras em torno de ambientes JavaScript. Embora essa área não tenha recebido tanta atenção pelos registradores de riscos no passado, você deve agir com antecedência para implementar os controles corretos e cumprir o recém-lançado PCI DSS v4.0 para evitar uma crise.

Trabalhe também com o departamento jurídico de sua empresa para atualizar políticas que abordem os regulamentos emergentes em áreas como resiliência.

Saiba mais

Esperamos que esses insights permitam que você converse com seus parceiros sobre ROI e risco, e que os dados lhe forneçam abordagens táticas eficazes para defender sua instituição financeira e seus clientes contra ameaças.

Fique por dentro das nossas pesquisas mais recentes em nosso hub de pesquisa de segurança.