Akamai ist das Unternehmen für Cybersicherheit und Cloud Computing, das das digitale Leben unterstützt und schützt. Unsere marktführenden Sicherheitslösungen, überlegene Bedrohungsinformationen und unser globales Betriebsteam bieten ein gestaffeltes Sicherheitskonzept, um die Daten und Anwendungen von Unternehmen überall zu schützen. Die Cloud-Computing-Lösungen von Akamai bieten als Full-Stack-Gesamtpaket Performance und erschwingliche Preise auf der weltweit am stärksten verteilten Plattform. Globale Unternehmen vertrauen auf Akamai für die branchenführende Zuverlässigkeit, Skalierbarkeit und Expertise, die sie benötigen, um ihr Geschäft selbstbewusst auszubauen.

Ryuk-Ransomware ist eine Art von Malware, die Dateien auf den Computern und Servern eines Unternehmens verschlüsselt und erst dann wieder zugänglich macht, wenn ein Lösegeld – normalerweise in Bitcoin – gezahlt wurde. Ryuk-Ransomware zielt speziell auf Microsoft-Windows-Betriebssysteme ab. Anders als die meisten Ransomware-Familien versucht Ryuk, auch Systemdateien zu verschlüsseln, wodurch das Hostsystem abstürzen kann oder nur noch instabil läuft.

Ryuk ist bekannt dafür, große Unternehmen und Institutionen ins Visier zu nehmen, die über die finanziellen Mittel verfügen, größere Lösegelder zu zahlen. Diese Art von Ransomware-Angriff wird als „Großwildjagd“ (Big Game Hunting, BGH) bezeichnet. Angriffe mit Ryuk-Ransomware werden nicht weitflächig ausgeführt, sondern sind gezielt auf ein Unternehmen gerichtet. Dabei setzen die Angreifer auf umfassende Überwachungsmaßnahmen und infizieren ihre Ziele manuell.

Ryuk arbeitet als bekanntes RaaS-Programm (Ransomware-as-a-Service), bei dem Entwickler der Malware diese anderen Hackern für Angriffe bereitstellen. Als Bezahlung erhalten sie dann einen Anteil des Lösegelds.

Die Geschichte hinter Ryuk-Ransomware

Ryuk-Ransomware tauchte erstmals 2018 auf. Die Ursprünge können zu Hermes zurückverfolgt werden, einer früheren Form von Ransomware, die in der Welt der Cyberkriminalität weit verbreitet war.

Zu den Opfern von Ryuk Ransomware-Angriffen gehören Regierungen, Schulsysteme, IT-Unternehmen und öffentliche Versorgungsunternehmen. Ryuk hat bereits zahlreiche Gesundheitssysteme angegriffen, darunter auch die US-amerikanischen Universal Health Services (UHS). Weitere hochkarätige Angriffsziele waren die amerikanische Zeitung Tribune, ein öffentliches Versorgungsunternehmen in Florida, und das französische IT-Dienstleistungsunternehmen Sopra Steria.

Im Jahr 2021 entwickelte die Ryuk-Ransomware eine neue Variante mit wurmartigen Fähigkeiten, die es ihr ermöglicht, sich ohne menschliches Eingreifen zwischen Computern und Systemen zu verbreiten. Diese Entwicklung beschleunigt die Angriffssequenzen und ermöglicht es Angreifern, systemweite Unterbrechungen zu verursachen.

Die primäre Gruppe hinter Ryuk-Ransomware-Angriffen ist vermutlich Wizard Spider, ein russisches Kollektiv von Cyberkriminellen.

Wie Ryuk-Ransomware verbreitet wird

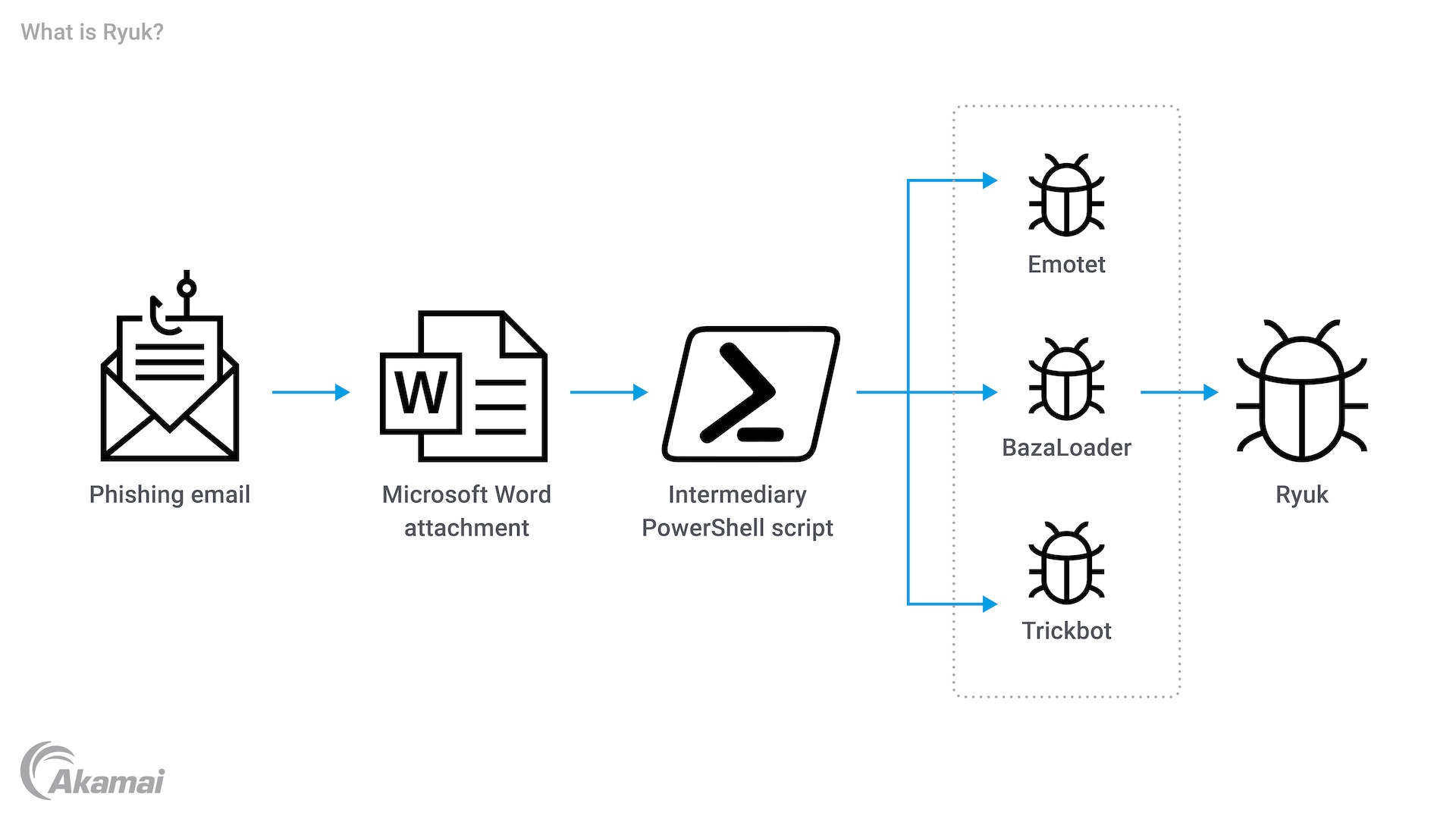

Ryuk-Ransomware nutzt eine Vielzahl von Taktiken, Techniken und Verfahren (TTPs), um die Kontrolle über Computernetzwerke zu übernehmen. Zu den Verbreitungsmethoden gehören:

- Phishing: E-Mails und Spam-E-Mails, die Malware installieren, nachdem Nutzer auf einen schädlichen Link geklickt oder einen schädlichen Anhang geöffnet haben.

- Schwachstellen in RDP-Anwendungen (Remote Desktop Protocol), über die Angreifer Zugriff auf IT-Umgebungen erhalten.

- Bestehende Malware und Trojaner wie TrickBot und Emotet, die Schwachstellen des Systems ausnutzen, um die Payload der Ransomware verdeckt bereitzustellen.

Verlauf eines Ryuk Ransomware-Angriffs

Nachdem Ryuk-Ransomware Zugriff auf eine IT-Umgebung erhalten hat, führt sie eine Reihe von Tasks aus, die den Schaden des eigentlichen Angriffs maximieren.

- Laterale Netzwerkbewegung: Am Anfang installiert Ryuk nur Malware, die es den Betreibern der Ransomware ermöglicht, die Kontrolle über die Geräte zu übernehmen, mit denen zu einem späteren Zeitpunkt die Ransomware über die Netzlaufwerke bereitgestellt wird. Sobald ein System infiziert ist, bewegen sich die Cyberkriminellen lateral im Netzwerk, um weitere Geräte zu infizieren, ohne Sicherheitswarnungen auszulösen. TrickBot-Skripte eskalieren Berechtigungen, indem sie Kennwörter sammeln, mit denen der Zugriff auf höhere Systemebenen möglich ist.

- Verhindern der Wiederherstellung: Ryuk deaktiviert Backups und Schattenkopien, um zu verhindern, dass Opfer ihre Dateien problemlos wiederherstellen können.

- Erkundung: Ryuk erkundet die IT-Umgebung, sammelt Admin-Anmeldedaten und identifiziert wichtige Assets, die verschlüsselt werden sollen.

- Verschlüsselung: Ryuk-Ransomware verwendet eine Kombination aus RSA- und AES-256-Verschlüsselungsalgorithmen, um Dateien zu sperren und Verschlüsselungsdateien zu generieren.

- Lösegeldforderung: Lösegeldforderungen werden in der Regel als Textdateien wie RyukReadMe.txt hinterlassen. Diese geben Opfern Anweisungen, wie sie die Angreifer kontaktieren und das Lösegeld zahlen sollen, um eine Entschlüsselungsdatei zu erhalten.

Ryuk-Ransomware erkennen und abwehren

Um Ryuk-Ransomware zu verhindern, ist eine Strategie erforderlich, die mehrere Ebenen von Cybersicherheitsmaßnahmen beinhaltet.

- Backups: Indem sie wichtige Daten sichern und Kopien im Offline-Datenspeicher aufbewahren, können Unternehmen sich schnell von einem Ryuk-Angriff zu erholen, ohne ein Lösegeld bezahlen zu müssen.

- Cybersicherheitskontrollen: Der Einsatz leistungsstarker Anti-Malware-Lösungen, Antivirus-Lösungen, Anti-Ransomware, Firewalls, VPNs für den Remote-Zugriff, die Liste von Anwendungsberechtigungen und andere Strategien ist Teil eines umfassenden Ansatzes, um verdächtige Aktivitäten zu erkennen und zu blockieren.

- Aktualisierungen: System-Updates und das regelmäßige Einspielen von Software-Patches reduzieren die Möglichkeiten für Angreifer, Schwachstellen auszunutzen.

- Multi-Faktor-Authentifizierung (MFA): Wenn Nutzer bei der Anforderung von Zugriff auf IT-Ressourcen zwei oder mehr Arten der Identifikation angeben müssen, kann der unbefugte Zugriff auf IT-Umgebungen verhindert werden.

- Mikrosegmentierung: Durch die Segmentierung von Netzwerken und Vereinzelung von IT-Ressourcen werden sensible Daten geschützt und die Art von lateralen Netzwerkbewegungen verhindert, auf die Ransomware und andere Cyberangriffe angewiesen sind.

- Sicherheitsschulungen: Die Aufklärung der Nutzer über die Risiken von Ransomware, Best Practices für Cybersicherheit und Erklärungen, wie sie Phishing-E-Mails erkennen und vermeiden können, können dazu beitragen, zahlreiche Angriffe zu verhindern, die auf menschliches Versagen abzielen.

- Endpoint-Schutz: Unternehmen sollten außerdem Endpoint-Schutz-Tools implementieren, die Geräte der Endnutzer überwachen, um schädliche Aktivitäten zu erkennen.

- Kontinuierliche Überwachung: IT-Teams können Ransomware- und Malware-Angriffe schnell erkennen und abwehren, wenn sie Netzwerkaktivitäten in Echtzeit mit Informationen aus Bedrohungserkennungs-Feeds überwachen.

Reaktion auf einen Ryuk-Ransomware-Angriff

Um eine Ryuk-Infektion zu beheben, sind schnelle Maßnahmen und die Umsetzung eines gut ausgearbeiteten Vorfallsreaktionsplans erforderlich.

- Eine Isolierung der infizierten Systeme vom Netzwerk verhindert, dass sich die Ransomware weiter ausbreitet, und die Trennung vom Internet verhindert, dass die Angreifer mit der Malware kommunizieren.

- Die Bereinigung aller betroffenen Laufwerke und das Entfernen der ausführbaren Dateien und Payloads der Malware mit Tools zum Entfernen von Ransomware ist entscheidend, um eine erneute Infektion zu verhindern.

- Die Wiederherstellung verschlüsselter Dateien muss über Backups erfolgen, da eine Entschlüsselung ohne den privaten Schlüssel bei Ryuk im Allgemeinen nicht möglich ist.

- Die Einbindung von Cybersicherheitsexperten kann dazu beitragen, die Wiederherstellung zu beschleunigen.

- Die Benachrichtigung von Strafverfolgungsbehörden wie dem FBI kann Behörden bei der Bekämpfung von Ransomware-Angriffen unterstützen.

FAQs

Indikatoren für eine Ryuk-Infektion sind das Vorhandensein der Lösegeldnotiz RyukReadMe.txt, ungewöhnliches Ausführen von .exe- und .dll-Dateien und das Vorhandensein von Dateierweiterungen wie .ryk oder .rcrypted. Erhöhte Aktivität im PowerShell- und C2-Servertraffic (Command and Control) sind ebenfalls Warnsignale, ebenso wie die Deaktivierung von Windows-Schattenkopien, um die Wiederherstellung von Dateien zu verhindern.

Ryuk ist der Name einer Figur in einem beliebten japanischen Manga-Comic bzw. einer Anime-Zeichentrickserie. Ryuk ist ein Gott des Todes, der sich auf gezielte Tötungen spezialisiert hat.