Akamai es la empresa de ciberseguridad y cloud computing que potencia y protege los negocios online. Nuestras soluciones de seguridad líderes en el mercado, nuestra inteligencia ante amenazas consolidada y nuestro equipo de operaciones globales proporcionan una defensa en profundidad para proteger los datos y las aplicaciones empresariales. Las soluciones integrales de cloud computing de Akamai garantizan el rendimiento y una buena relación calidad-precio en la plataforma más distribuida del mundo. Las grandes empresas confían en Akamai, ya que les ofrece una fiabilidad, una escalabilidad y una experiencia inigualables en el sector, idóneas para crecer con seguridad.

El ransomware Ryuk es un tipo de malware que cifra los archivos de los ordenadores y los servidores de una organización, lo que los hace inaccesibles hasta que se paga un rescate, normalmente en bitcoins. El ransomware Ryuk ataca específicamente los sistemas operativos Microsoft Windows. A diferencia de la mayoría de las familias de ransomware, Ryuk también intenta cifrar los archivos del sistema, lo que provocaría que el sistema host se bloqueara o se volviera inestable.

Ryuk se distingue por tener como objetivo a grandes organizaciones e instituciones que tienen capacidad financiera para pagar rescates más voluminosos. Este tipo de ataque de ransomware se conoce como "big game hunting" (BGH), o caza mayor. Cuando tienen como objetivo una empresa, los atacantes de Ryuk, en lugar de lanzar una amplia red de ataque, llevan a cabo una vigilancia exhaustiva e infectan sus objetivos de forma manual.

Ryuk opera como un programa de ransomware como servicio (RaaS) reconocido en el que los desarrolladores del malware lo ofrecen a otros hackers para que lo usen en sus ataques a cambio de un porcentaje del rescate.

Cronología del ransomware Ryuk

El ransomware Ryuk se detectó por primera vez en 2018. Su origen se remonta a Hermes, una forma anterior de ransomware de amplia difusión en el mundo de la ciberdelincuencia.

Entre las víctimas de los ataques del ransomware Ryuk se incluyen gobiernos, sistemas escolares, empresas de TI y servicios públicos. Ryuk ha atacado muchos sistemas sanitarios, incluida la empresa Universal Health Services (UHS) de EE. UU. Otros ataques de alto nivel incluyen la publicación del periódico Tribune, una empresa de servicios públicos en Florida y la empresa francesa de servicios de TI Sopra Steria.

En 2021, el ransomware Ryuk desarrolló una nueva variante con capacidades similares a un gusano que le permiten propagarse entre ordenadores y sistemas sin necesidad de intervención humana. Este desarrollo hace que las secuencias de ataque sean más rápidas y permite a los atacantes generar más interrupciones en todo el sistema.

Se cree que el grupo principal detrás de los ataques del ransomware Ryuk es Wizard Spider, un colectivo de ciberdelincuentes ruso.

Cómo se propaga el ransomware Ryuk

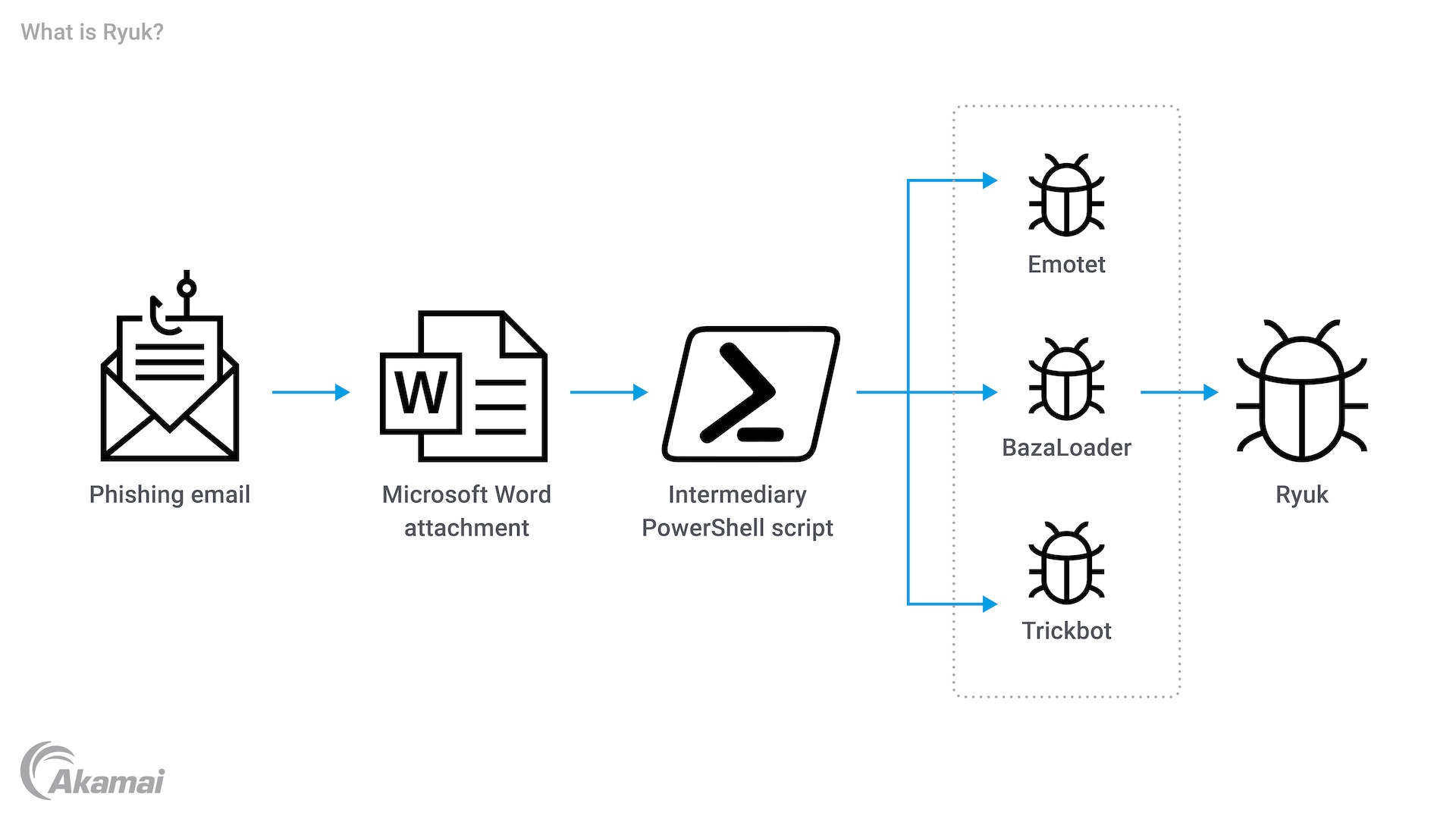

La amenaza del ransomware Ryuk utiliza una variedad de tácticas, técnicas y procedimientos (TTP) para tomar el control de las redes informáticas. Los métodos de distribución son:

- Correos electrónicos de phishing y correos electrónicos de spam que instalan malware después de que los usuarios hagan clic en un enlace malicioso o abran un archivo adjunto malicioso.

- Vulnerabilidades en aplicaciones con protocolo de escritorio remoto (RDP) que permiten a los atacantes acceder a entornos de TI.

- Malware preexistente y troyanos como TrickBot y Emotet, que aprovechan las vulnerabilidades del sistema para implementar de forma encubierta la carga útil del ransomware.

Anatomía de un ataque de ransomware de Ryuk

Después de obtener acceso a un entorno de TI, el ransomware Ryuk realiza una serie de tareas para maximizar el daño de su ataque final.

- Movimiento lateral: inicialmente, Ryuk solo instala malware que permite a los operadores del ransomware tomar el mando y control de los equipos que se utilizarán para implementar el ransomware en las unidades de red en una fecha posterior. Una vez que el sistema está infectado, los atacantes se mueven lateralmente dentro de la red para infectar más dispositivos sin activar alertas de seguridad. Los scripts de TrickBot escalan privilegios mediante la recopilación de contraseñas que permiten el acceso a niveles superiores del sistema.

- Prevención de la recuperación: Ryuk deshabilita las copias de seguridad y las copias en la sombra para evitar que las víctimas restauren los archivos fácilmente.

- Reconocimiento: Ryuk explora el entorno de TI para recopilar credenciales de administrador e identificar activos críticos que cifrar.

- Cifrado: el ransomware Ryuk utiliza una combinación de algoritmos de cifrado RSA y AES-256 para bloquear archivos y generar claves de cifrado.

- Peticiones de rescate: las notas de rescate se suelen dejar como archivos de texto, como RyukReadMe.txt, que indica a las víctimas cómo ponerse en contacto con los atacantes, pagar el rescate y recibir una clave de descifrado.

Prevención y detección del ransomware Ryuk

La prevención del ransomware Ryuk requiere una estrategia que implique varias capas de defensas de ciberseguridad.

- Copias de seguridad: la realización de copias de seguridad de los datos importantes y el mantenimiento de una copia en un almacenamiento de datos offline podrían permitir a una organización recuperarse rápidamente de un ataque de Ryuk sin tener que pagar un rescate.

- Controles de ciberseguridad: el empleo de soluciones antimalware y antivirus, antiransomware, firewalls, VPN de acceso remoto, listas de permitidos de aplicaciones y otras estrategias forma parte de un enfoque integral para detectar y bloquear actividades sospechosas.

- Actualizaciones: la actualización de los sistemas y la aplicación periódica de parches del software minimizan la capacidad de los atacantes de explotar las vulnerabilidades.

- Autenticación multifactorial (MFA): exigir a los usuarios que proporcionen dos o más formas de identificación al solicitar acceso a los recursos de TI ayuda a evitar el acceso no autorizado a entornos de TI.

- Microsegmentación: la segmentación de redes y los activos de TI individuales protege los datos confidenciales y evita el tipo de movimiento lateral en el que se basan el ransomware y otros ciberataques.

- Formación sobre seguridad: la formación de los usuarios sobre los riesgos del ransomware, las prácticas recomendadas de ciberseguridad, y cómo detectar y evitar correos electrónicos de phishing pueden ayudar a evitar muchos ataques basados en errores humanos.

- Protección de puntos finales: las organizaciones también deben implementar herramientas de protección de terminales que supervisen los dispositivos de los usuarios finales para detectar actividades maliciosas.

- Supervisión continua: mediante la supervisión constante de la actividad de la red en tiempo real con información de fuentes de inteligencia sobre amenazas, los equipos de TI pueden identificar y mitigar rápidamente los ataques de ransomware y malware.

Respuesta a un ataque de ransomware de Ryuk

La corrección de una infección de Ryuk requiere una acción rápida y la ejecución de un plan de respuesta ante incidentes bien diseñado.

- Aislar los sistemas infectados de la red evita que el ransomware se propague aún más, y desconectarlos de Internet evita que los atacantes se comuniquen con el malware.

- Limpiar todas las unidades afectadas y eliminar los ejecutables y las cargas útiles del malware con herramientas de eliminación de ransomware es fundamental para evitar la reinfección.

- La restauración de archivos cifrados se debe realizar a partir de copias de seguridad, ya que el descifrado sin la clave privada no suele ser factible con Ryuk.

- La participación de profesionales de ciberseguridad puede ayudar a acelerar la recuperación.

- Informar a las fuerzas del orden, como el FBI en EE. UU., puede ayudar a las autoridades a combatir los ataques de ransomware.

Preguntas frecuentes

Los indicadores de una infección de Ryuk son la presencia de la nota de rescate RyukReadMe.txt, ejecuciones inusuales de archivos .exe y .dll, y la presencia de extensiones de archivo como .ryk o .rcrypted. El aumento de la actividad en PowerShell y el tráfico del servidor de mando y control (C2) también son indicadores de alerta, junto con la desactivación de las copias en la sombra de Windows para evitar la restauración de archivos.

Ryuk es el nombre de un personaje de un popular cómic de manga japonés y una serie de dibujos animados. El personaje Ryuk es un dios de la muerte que permite asesinatos selectivos.