Akamai è l'azienda di cybersecurity e cloud computing che abilita e protegge il business online. Le nostre soluzioni di sicurezza leader del settore, l'innovativa intelligence sulle minacce e il team presente su scala globale forniscono una difesa approfondita in grado di proteggere applicazioni e dati critici ovunque. Le soluzioni complete di cloud computing offerte da Akamai assicurano performance elevate e notevoli risparmi grazie alla piattaforma più distribuita al mondo. Le maggiori aziende internazionali si affidano ad Akamai per ottenere la protezione, la scalabilità e le competenze leader del settore di cui hanno bisogno per far crescere le loro attività senza rischi.

Il ransomware Ryuk è un tipo di malware che crittografa i file sui computer e sui server di un'organizzazione, rendendoli inaccessibili fino al pagamento di un riscatto, solitamente in bitcoin. Il ransomware Ryuk prende di mira specificamente i sistemi operativi Microsoft Windows. A differenza della maggior parte delle famiglie di ransomware, il malware Ryuk tenta anche di crittografare i file di sistema che potrebbero causare l'arresto anomalo o l'instabilità del sistema host.

Il malware Ryuk è noto per aver preso di mira grandi organizzazioni e istituzioni che hanno la capacità finanziaria di pagare riscatti di importi più elevati. Questo tipo di attacco ransomware è noto come BGH (Big Game Hunting). Quando prendono di mira un'azienda, anziché fare ricerche su vasta scala, gli autori degli attacchi Ryuk eseguono un'ampia sorveglianza e infettano manualmente i loro obiettivi.

Il malware Ryuk opera come un noto programma RaaS (Ransomware-as-a-Service), in cui gli sviluppatori del malware lo offrono ad altri hacker che possono utilizzarlo per i loro attacchi in cambio di una percentuale del riscatto.

La storia del ransomware Ryuk

Il ransomware Ryuk è stato osservato per la prima volta nel 2018. La sua origine può essere fatta risalire a Hermes, una precedente forma di ransomware ampiamente distribuita nel mondo del crimine informatico.

Le vittime degli attacchi ransomware Ryuk includono governi, sistemi scolastici, aziende IT e servizi pubblici. Il malware Ryuk ha attaccato molti sistemi sanitari, tra cui gli UHS (Universal Health Services). Altri attacchi di alto profilo includono la pubblicazione del giornale Tribune, un sistema di pubblica utilità in Florida e la società di servizi IT francese Sopra Steria.

Nel 2021, il ransomware Ryuk ha sviluppato una nuova variante con funzionalità simili ai worm per diffondersi su computer e sistemi senza richiedere l'intervento di utenti umani. Questo sviluppo rende le sequenze di attacco più veloci e consente ai criminali di creare interruzioni più ampie a livello di sistema.

Si ritiene che il gruppo principale che si nasconde dietro gli attacchi ransomware Ryuk sia Wizard Spider, un collettivo di criminali informatici russi.

Come si diffonde il ransomware Ryuk

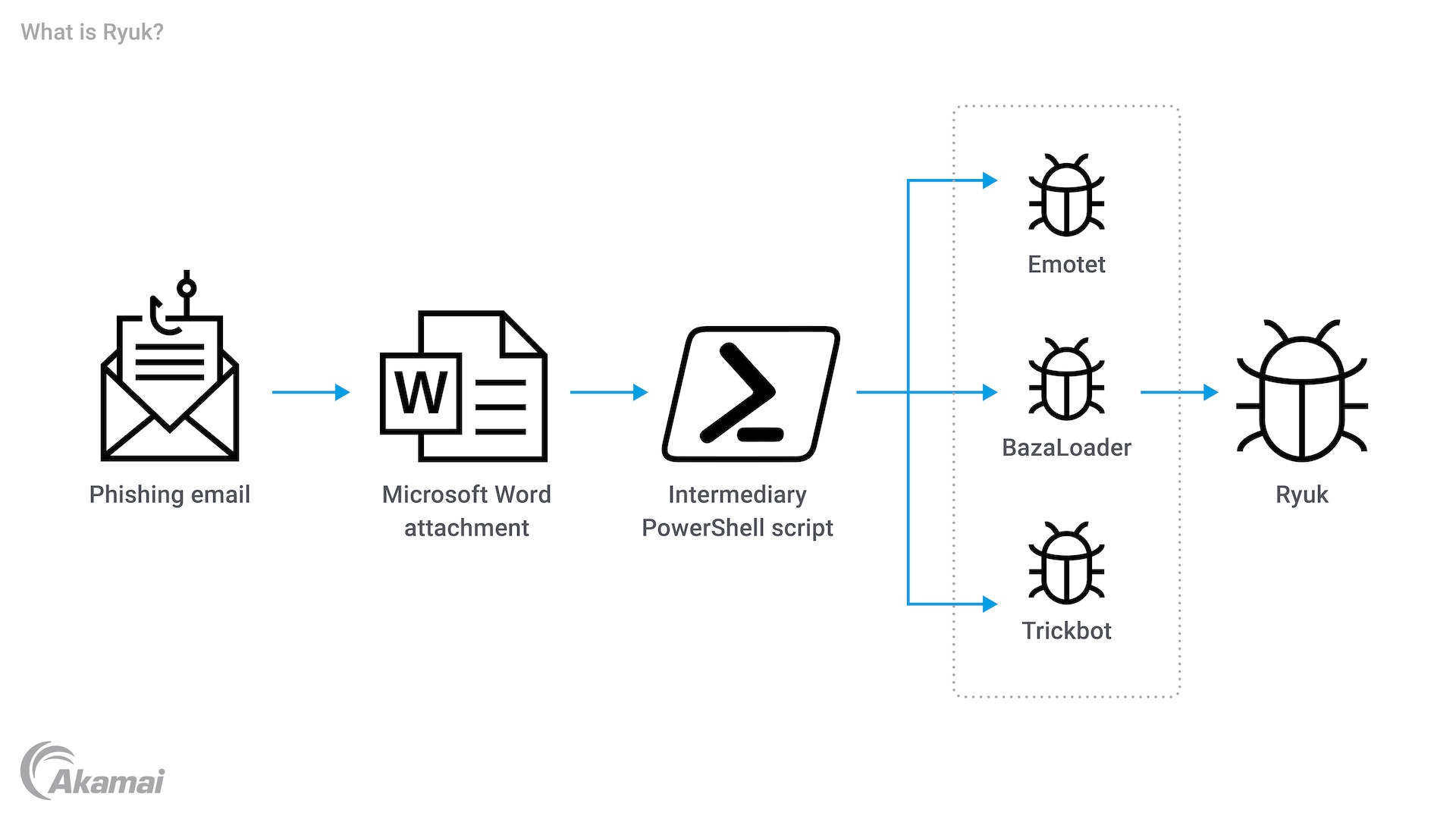

Il ransomware Ryuk utilizza una varietà di tattiche, tecniche e procedure (TTP) per assumere il controllo delle reti informatiche. I metodi di distribuzione che utilizza includono:

- E-mail di phishing e spam che installano programmi malware dopo che gli utenti hanno fatto clic su un collegamento dannoso o aperto un allegato dannoso.

- Vulnerabilità presenti nelle applicazioni RDP (Remote Desktop Protocol) che consentono ai criminali di accedere agli ambienti IT.

- Malware e Trojan preesistenti come TrickBot ed Emotet, che sfruttano le vulnerabilità dei sistemi per distribuire in maniera subdola il payload del ransomware.

Anatomia di un attacco ransomware Ryuk

Dopo aver ottenuto l'accesso a un ambiente IT, il ransomware Ryuk esegue una serie di attività per massimizzare i danni del suo eventuale attacco.

- Movimento laterale: inizialmente, l'attacco Ryuk installa solo il malware che consente agli operatori di ransomware di assumere il comando e il controllo dei computer che verranno utilizzati per distribuire il ransomware sulle unità di rete in un secondo momento. Una volta infettato un sistema, i criminali si spostano lateralmente all'interno della rete per infettare più dispositivi senza attivare avvisi di sicurezza. Gli script TrickBot effettuano l'escalation dei privilegi raccogliendo le password che consentono l'accesso a livelli più elevati del sistema.

- Prevenzione del ripristino: l'attacco Ryuk disabilita i backup e le copie ombra per impedire alle vittime di ripristinare facilmente i file.

- Ricognizione: l'attacco Ryuk esplora l'ambiente IT, raccogliendo le credenziali di amministratore e identificando le risorse critiche da crittografare.

- Crittografia: il ransomware Ryuk utilizza una combinazione di algoritmi di crittografia RSA e AES-256 per bloccare i file e generare chiavi di crittografia.

- Richieste di riscatto: le note di riscatto vengono, solitamente, lasciate come file di testo, ad esempio RyukReadMe.txt, per istruire le vittime su come contattare i criminali, pagare il riscatto e ricevere una chiave di decrittografia.

Prevenzione e rilevamento del ransomware Ryuk

La prevenzione del ransomware Ryuk richiede una strategia che coinvolge più livelli dei sistemi di difesa della cybersecurity.

- Backup: il backup dei dati importanti e la conservazione di una copia nell'archivio dei dati offline possono consentire a un'organizzazione di riprendersi rapidamente da un attacco Ryuk senza dover pagare un riscatto.

- Controlli di cybersecurity: l'utilizzo di solide soluzioni anti-malware, antivirus, anti-ransomware, firewall, VPN per l'accesso remoto, elenchi di elementi consentiti delle applicazioni e altre strategie fa parte di un approccio completo che consente di rilevare e bloccare le attività sospette.

- Aggiornamenti: l'aggiornamento dei sistemi e l'applicazione regolare di patch ai programmi software riducono al minimo la capacità dei criminali di sfruttare le vulnerabilità.

- MFA (Multi-Factor Authentication): gli utenti devono fornire due o più forme di identificazione quando richiedono l'accesso alle risorse IT allo scopo di prevenire l'accesso non autorizzato agli ambienti IT.

- Microsegmentazione: la segmentazione delle reti e delle singole risorse IT protegge i dati sensibili e impedisce il tipo di movimento laterale su cui si basano i ransomware e altri attacchi informatici.

- Formazione sulla sicurezza: istruire gli utenti sui rischi causati dai ransomware, sulle best practice per la cybersecurity e su come individuare ed evitare e-mail di phishing può aiutare ad evitare molti attacchi che si basano su errori umani.

- Protezione degli endpoint: le organizzazioni devono anche implementare strumenti di protezione degli endpoint che monitorano i dispositivi degli utenti finali per rilevare le attività dannose.

- Monitoraggio continuo: monitorando costantemente l'attività della rete in tempo reale con le informazioni provenienti dai feed di intelligence sulle minacce, i team IT possono identificare e mitigare rapidamente gli attacchi ransomware e malware.

Come rispondere a un attacco ransomware Ryuk

La mitigazione di un'infezione Ryuk richiede un'azione rapida e l'esecuzione di un piano di risposta agli incidenti ben elaborato.

- L'isolamento dei sistemi infetti dalla rete impedisce al ransomware di diffondersi ulteriormente e la loro disconnessione da Internet impedisce ai criminali di comunicare con il malware.

- La pulizia di tutte le unità interessate e la rimozione dei file eseguibili insieme ai payload del malware con gli strumenti di rimozione dei ransomware sono operazioni fondamentali per prevenire un'ulteriore infezione.

- Il ripristino dei file crittografati deve essere eseguito dai backup poiché, generalmente, nel caso di un'infezione Ryuk non è possibile eseguire la decrittografia senza la chiave privata.

- Coinvolgere gli esperti di cybersecurity può aiutare ad accelerare il recupero.

- Informare le forze dell'ordine (ad es., l'FBI può aiutare le autorità a combattere gli attacchi ransomware.

Domande frequenti (FAQ)

Gli indicatori di un'infezione Ryuk includono la presenza della nota di riscatto RyukReadMe.txt, esecuzioni di file .exe e .dll condotte in modo insolito e la presenza di estensioni di file come .ryk o .rcrypted. Anche l'aumento dell'attività in PowerShell e il traffico del server C2 (Command and Control) sono segnali di allarme, insieme alla disabilitazione delle copie ombra di Windows per impedire il ripristino dei file.

Ryuk è il nome di un personaggio di una popolare serie di fumetti manga e anime giapponesi. Il personaggio Ryuk è un dio della morte che effettua omicidi mirati.