2021: Il Rapido Aumento Degli Attacchi DDoS Volumetrici

Nella nostra retrospettiva sugli attacchi DDoS nel 2020, abbiamo evidenziato i vari risvolti di un panorama delle minacce estremamente attivo. Ricapitolando brevemente, abbiamo mitigato alcuni dei più grandi attacchi mai registrati (1,44 Tbps e 809 Mpps), abbiamo rilevato più attacchi sferrati a clienti in una varietà di settori mai vista prima e abbiamo assistito alla più grande campagna di attacchi DDoS a scopo di estorsione, che ha colpito migliaia di aziende a livello globale. Pertanto, non ci ha sorpreso il fatto che, nel 2021, i criminali abbiano continuato a raddoppiare gli attacchi DDoS.

Esaminiamo alcune importanti considerazioni sulle tendenze:

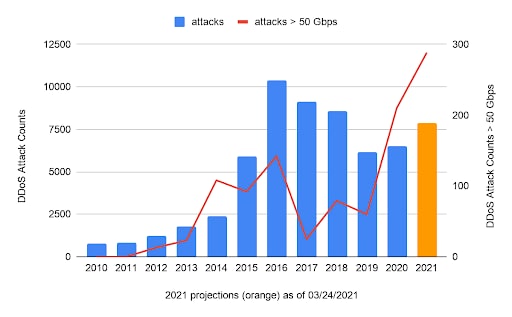

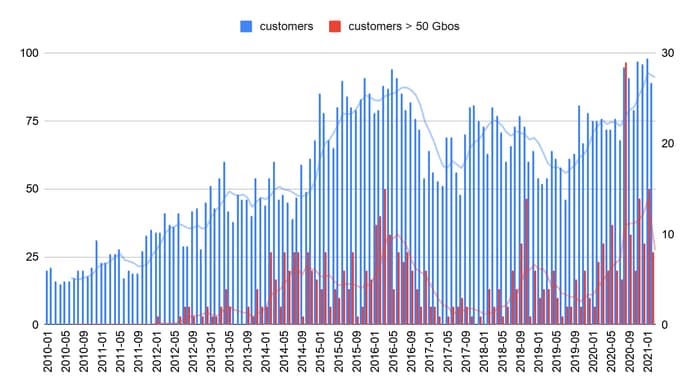

I criminali innalzano il loro ritmo operativo e gli standard. Quest'anno, e siamo al 24/03/2021, abbiamo già registrato un maggior numero di attacchi superiori a 50 Gbps rispetto a tutto il 2019. Si tratta di un aspetto importante considerando che gli attacchi di questa portata riescono a causare interruzioni a qualsiasi livello.

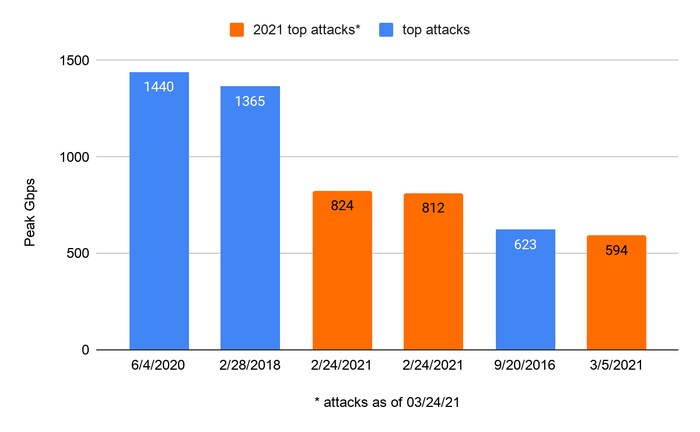

Gli attacchi DDoS stanno diventando sempre più audaci e pericolosi. Nello scorso mese, si sono verificati tre dei sei più massicci attacchi DDoS volumetrici mai registrati e mitigati da Akamai, compresi i due più grandi attacchi DDoS sferrati a scopo di estorsione fino ad oggi. Gli ultimi tre attacchi hanno preso di mira una società europea che opera nel settore dei giochi d'azzardo e un'organizzazione in Asia attiva nel settore dei videogiochi.

I criminali continuano ad espandere la propria portata. Il numero mensile di attacchi sferrati contro i clienti è continuato a livelli quasi da record e abbiamo osservato ancora una diversificazione degli attacchi in aree geografiche e settori. Una recente analisi ha mostrato un aumento del 57% nel numero di clienti che hanno subito un attacco su base annua.

Fig. 1: I primi attacchi DDoS per dimensione (Gbps) mai registrati/mitigati

Fig. 1: I primi attacchi DDoS per dimensione (Gbps) mai registrati/mitigati

Fig. 2: Attacchi DDoS e previsioni per anno (barre = attacchi DDoS, linea rossa = attacchi superiori a 50 Gbps) Le statistiche del 2021 si basano sui totali attuali.

Fig. 2: Attacchi DDoS e previsioni per anno (barre = attacchi DDoS, linea rossa = attacchi superiori a 50 Gbps) Le statistiche del 2021 si basano sui totali attuali.

Apparentemente aggrappati alla speranza di ricevere un importante pagamento in bitcoin, i criminali hanno iniziato a intensificare le loro attività e ad ampliare la larghezza di banda degli attacchi, facendo capire che gli attacchi DDoS sferrati a scopo di estorsione sono ancora assolutamente attuali.

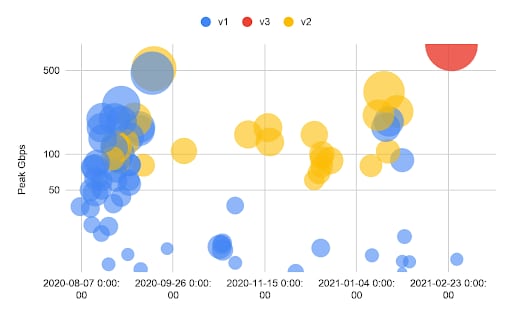

Il più recente attacco sferrato a scopo di estorsione e rivolto ad una società di gioco d'azzardo europea, che ha raggiunto un picco di oltre 800 Gbps, si è rivelato il più vasto e complesso da noi registrato in questa fase iniziata a metà agosto 2020, in cui sono tornati a diffondersi gli attacchi di questo tipo. Dall'inizio della campagna, gli attacchi sferrati come dimostrazione di forza sono aumentati di dimensioni, passando da oltre 200 Gbps ad agosto a più di 500 Gbps a metà settembre, per poi salire fino a 800 Gbps a febbraio 2021.

Fig. 3: Probabili attacchi DDoS sferrati a scopo di estorsione (dimensioni bolle = Mpps, colore = profilo attacco sferrato a scopo di estorsione)

Fig. 3: Probabili attacchi DDoS sferrati a scopo di estorsione (dimensioni bolle = Mpps, colore = profilo attacco sferrato a scopo di estorsione)

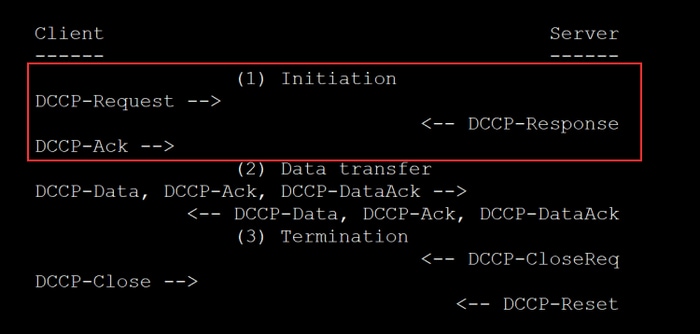

Tuttavia, la dimensione dell'attacco sferrato a scopo di estorsione non è stata l'unica caratteristica degna di nota del modus operandi dei criminali. Come riportato nella notifica sulle minacce pubblicata il 23 marzo 2021 dall'Akamai Security Intelligence Response Team, i criminali hanno utilizzato un vettore di attacco DDoS mai visto in precedenza che ha sfruttato un protocollo di rete noto come protocollo 33 o DCCP (Datagram Congestion Control Protocol). È simile ad un attacco SYN flood in DCCP, ma, in questo caso, è di natura volumetrica. I criminali sfruttano il protocollo 33 per aggirare i sistemi di difesa incentrati sui flussi di traffico TCP (Transmission Control Protocol) e UDP (User Datagram Protocol) tradizionali. Il nuovo vettore di attacco DDoS DCCP è solo l'ultimo esempio degli episodi di abuso di protocolli rilevati dall'Akamai SIRT.

Fig. 4: Diagramma di flusso DDCP (nuovo vettore di attacco DDoS scoperto nel protocollo DCCP.Il record).

Fig. 4: Diagramma di flusso DDCP (nuovo vettore di attacco DDoS scoperto nel protocollo DCCP.Il record).

Il punto: i criminali sono costantemente alla ricerca di modi nuovi e creativi per sferrare attacchi DDoS e l'abuso del protocollo DCCP è l'ultimo esempio di tali attività nefande.

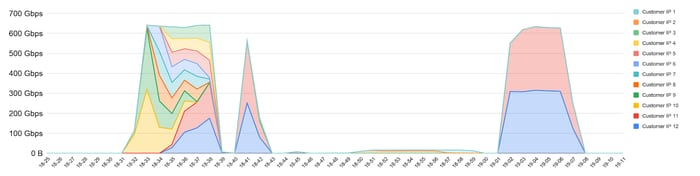

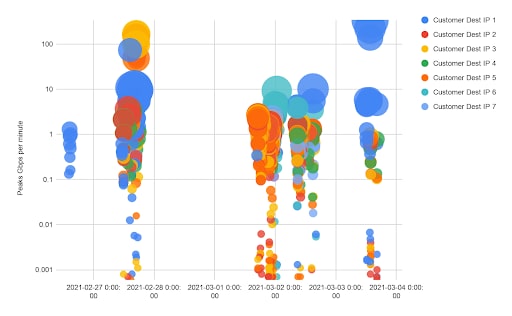

Oltre al nuovo vettore di attacco DCCP descritto sopra, e anche nell'ambito di una più ampia tendenza, le campagne DDoS del 2021 sono diventate più mirate e molto più persistenti. Di recente, abbiamo assistito a diverse campagne che hanno preso di mira un intervallo di indirizzi IP di due clienti specifici per un numero prolungato di giorni. I criminali hanno cercato incessantemente eventuali vulnerabilità da sfruttare nei sistemi di difesa, oltre a provare diverse combinazioni di vettori di attacco. In un attacco, i criminali hanno preso di mira quasi una dozzina di IP e si sono serviti di diversi vettori di attacco DDoS per cercare di aumentare la probabilità di interrompere gli ambienti back-end. In realtà, il 65% degli attacchi DDoS sferrati contro i clienti è stato condotto da più vettori.

Fig. 5: Campagna DDoS persistente 1. Ogni colore rappresenta un IP di destinazione diverso. L'autore dell'attacco, dopo aver cambiato vari IP di destinazione, alla fine ne ha scelti due.

Fig. 5: Campagna DDoS persistente 1. Ogni colore rappresenta un IP di destinazione diverso. L'autore dell'attacco, dopo aver cambiato vari IP di destinazione, alla fine ne ha scelti due.

Fig. 6: Campagna DDoS persistente 2. Attacchi multipli sferrati contro lo stesso cliente per un numero di giorni.

Fig. 6: Campagna DDoS persistente 2. Attacchi multipli sferrati contro lo stesso cliente per un numero di giorni.

Dalle nostre tendenze e dalle osservazioni effettuate sugli attacchi, risulta chiaro che il 2021 continuerà a riservare tante sorprese sul piano degli attacchi DDoS, ma ciò non vi impedisce di tenervi pronti. Come ci piace affermare, è molto importante "prepararsi in tempo di pace" per evitare alla vostra organizzazione di dover affrontare da sola un attacco o tentare di approntare un sistema di difesa durante un attacco.

Guardando al futuro, le nostre previsioni sugli attacchi DDoS continuano ad anticipare la crescita degli attacchi su quattro fronti:

- Numero di attacchi DDoS

- Numero di attacchi DDoS di grandi dimensioni (> 50 Gbps)

- Numero di settori colpiti dagli attacchi DDoS

- Numero di organizzazioni colpite dagli attacchi DDoS

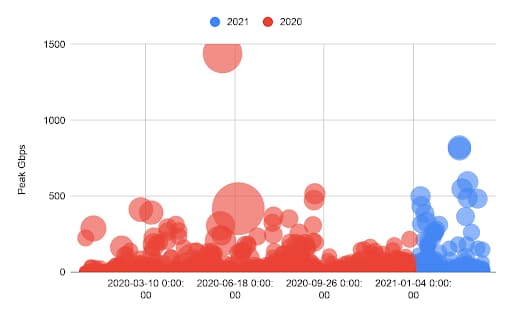

Fig. 7: Attacchi DDos dal 2020 a oggi (dimensioni bolle = Mpps, colore = anno)

Fig. 7: Attacchi DDos dal 2020 a oggi (dimensioni bolle = Mpps, colore = anno)

Fig. 8: Tendenze degli attacchi sferrati contro i clienti dal 2010 a oggi (blu = totale, rosso > 50 Gbps)

Fig. 8: Tendenze degli attacchi sferrati contro i clienti dal 2010 a oggi (blu = totale, rosso > 50 Gbps)

Sulla base di quanto abbiamo assistito nel 2020 e nei primi mesi del 2021, ritenete di disporre di sistemi di difesa appropriati per contrastare gli attacchi DDoS?

Se attualmente state subendo un attacco DDoS o una minaccia a scopo di estorsione, potete contattare la linea diretta di Akamai per la protezione dagli attacchi DDoS al numero 1-877-425-2624 per assistenza immediata o

fare clic qui per registrarvi per un briefing personalizzato sulle minacce.

Per ulteriori dettagli tecnici e risorse aggiuntive sugli attacchi DDoS, potete consultare i post dei blog e i materiali seguenti:

- Notifica sulle minacce Akamai SIRT

- Esame degli attacchi DDoS a scopo di estorsione Livelli senza precedenti di attacchi DDos a scopo di estorsione

- Il ritorno delle richieste di riscatto: nuove minacce di estorsione DDoS sferrate da autori di attacchi precedenti contro il settore finanziario e retail

- Campagna di estorsione 2020: un sequel più avvincente dell'originale

- Non lasciatevi mettere KO dagli autori di attacchi DDoS sferrati a scopo di estorsione