Problemas comuns de segurança de servidor incluem infecções por malware, acesso não autorizado, violações de dados, ataques de negação de serviço distribuída (DDoS) e vulnerabilidades de software.

O que é segurança de servidor?

Um dos aspectos mais importantes do ciclo de desenvolvimento é entender segurança de servidor no ambiente de hospedagem que executa nossas aplicações web. Nossos servidores permitem conexões recebidas de sistemas externos por portas específicas sempre que implantamos uma aplicação web. As portas do servidor identificam o tráfego de rede de entrada e saída.

Precisamos de conexões seguras para manter a integridade do sistema. Para entender vulnerabilidades de servidor, precisamos pensar sobre onde as comunicações acontecem.

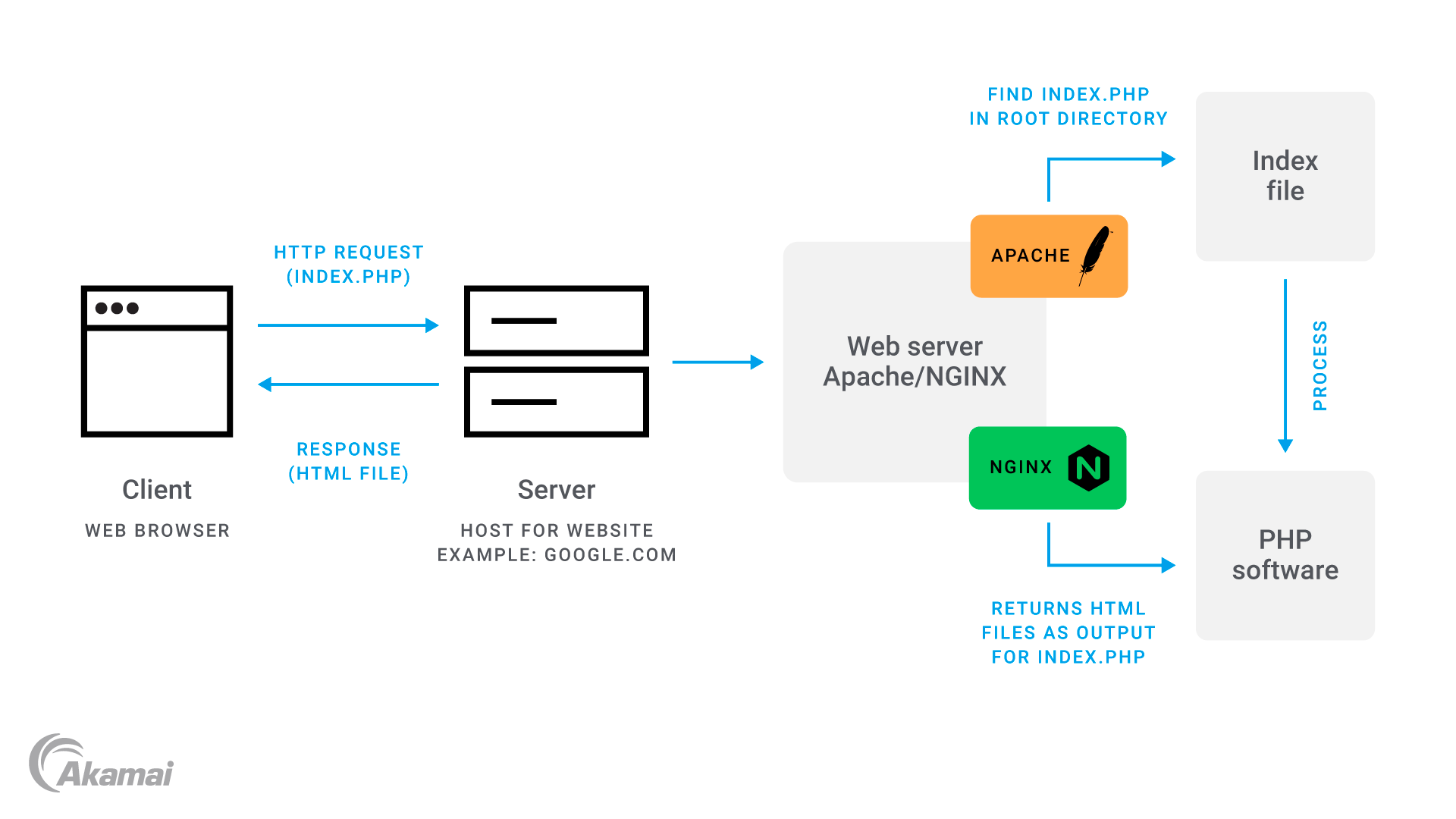

No exemplo acima:

- Um cliente (à esquerda), tipicamente um navegador da web, envia uma requisição HTTP ao servidor.

- O servidor recebe a solicitação HTTP e a processa.

- O nome de domínio é consultado em um ou mais servidores de nomes de domínio, geralmente gerenciados pelo registrador de nomes de domínio.

- O servidor recupera ou gera o conteúdo solicitado e envia uma resposta HTTP de volta ao cliente.

- O cliente recebe a resposta e renderiza o conteúdo.

Durante esse processo, em certos casos, conexões com nossos servidores podem vir de computadores maliciosos procurando explorar vulnerabilidades em nossas configurações de servidor. Há muitos motivos pelos quais um servidor pode ser explorado.

Vamos conferir alguns ataques comuns de servidor que tiram proveito de segurança inadequada de servidor.

Ataques distribuídos de negação de serviço, ou DDoS (Distributed denial-of-service)

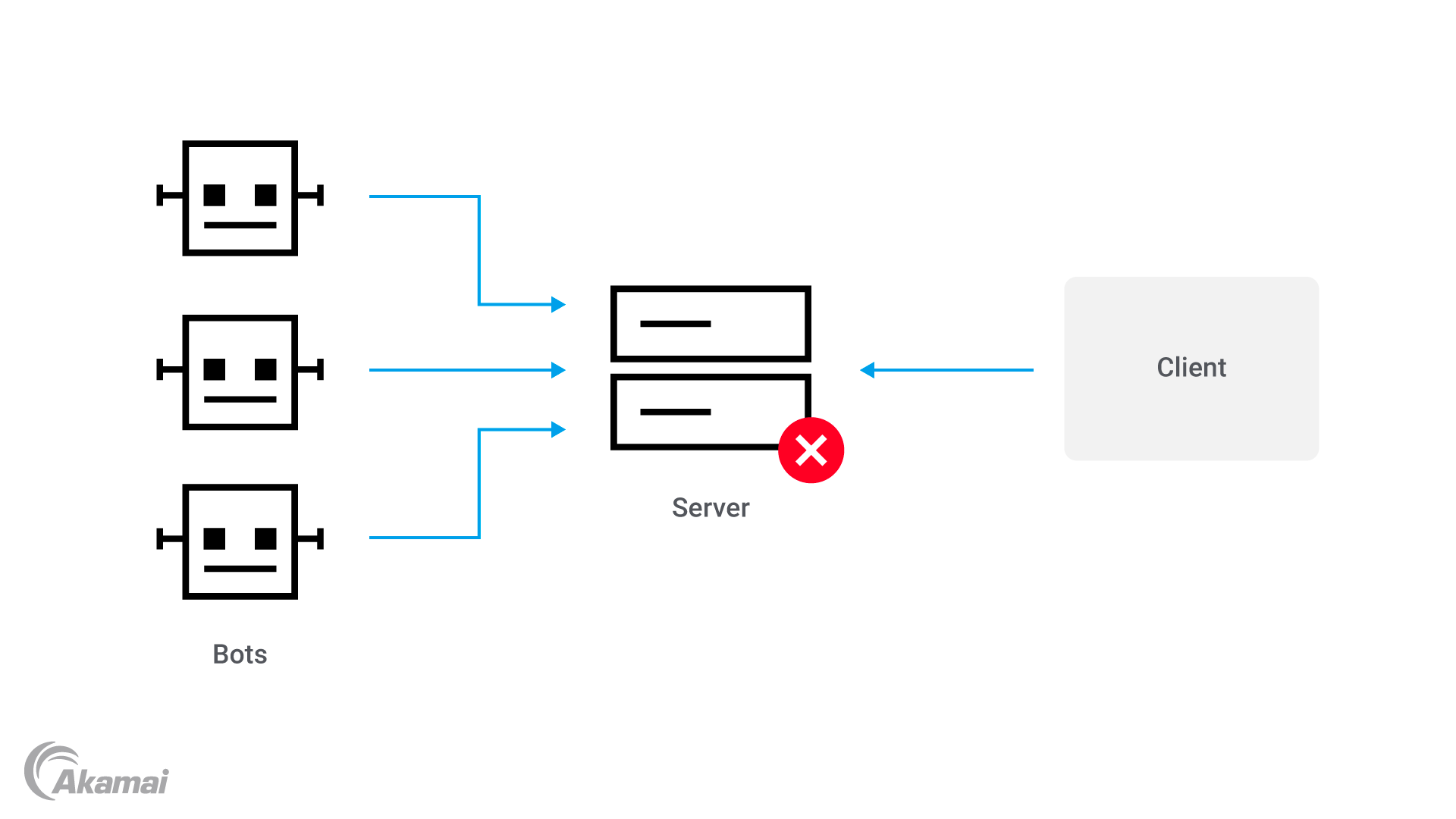

Em um ataque de negação de serviço distribuída (DDoS), um invasor tenta sobrecarregar um servidor-alvo com uma enxurrada de requisições HTTP. Isso também é chamado de ataque de inundação HTTP. Lembre-se, cada vez que fazemos uma requisição HTTP, nossos servidores são encarregados de responder à requisição. Se nossos servidores não tiverem capacidade de recursos para atender ao número de requisições simultâneas recebidas, o servidor da web vai travar ou falhar. Consequentemente, cada requisição HTTP subsequente falhará, o que torna o servidor da web inacessível.

Os ataques de DDoS geralmente são realizados por meio de botnets. Os botnets são uma rede de dispositivos infectados com software malicioso, também conhecido como malware, projetado especificamente para produzir uma enxurrada de requisições HTTP para uma máquina alvo que carece de firewalls suficientes.

A ilustração acima fornece uma visão geral de como os ataques de inundação HTTP funcionam. No lado direito, temos o cliente fazendo uma requisição ao servidor, mas como há vários bots também fazendo requisições ao servidor, o que drena os recursos do servidor para que o cliente não consiga se conectar.

Travessia de diretório

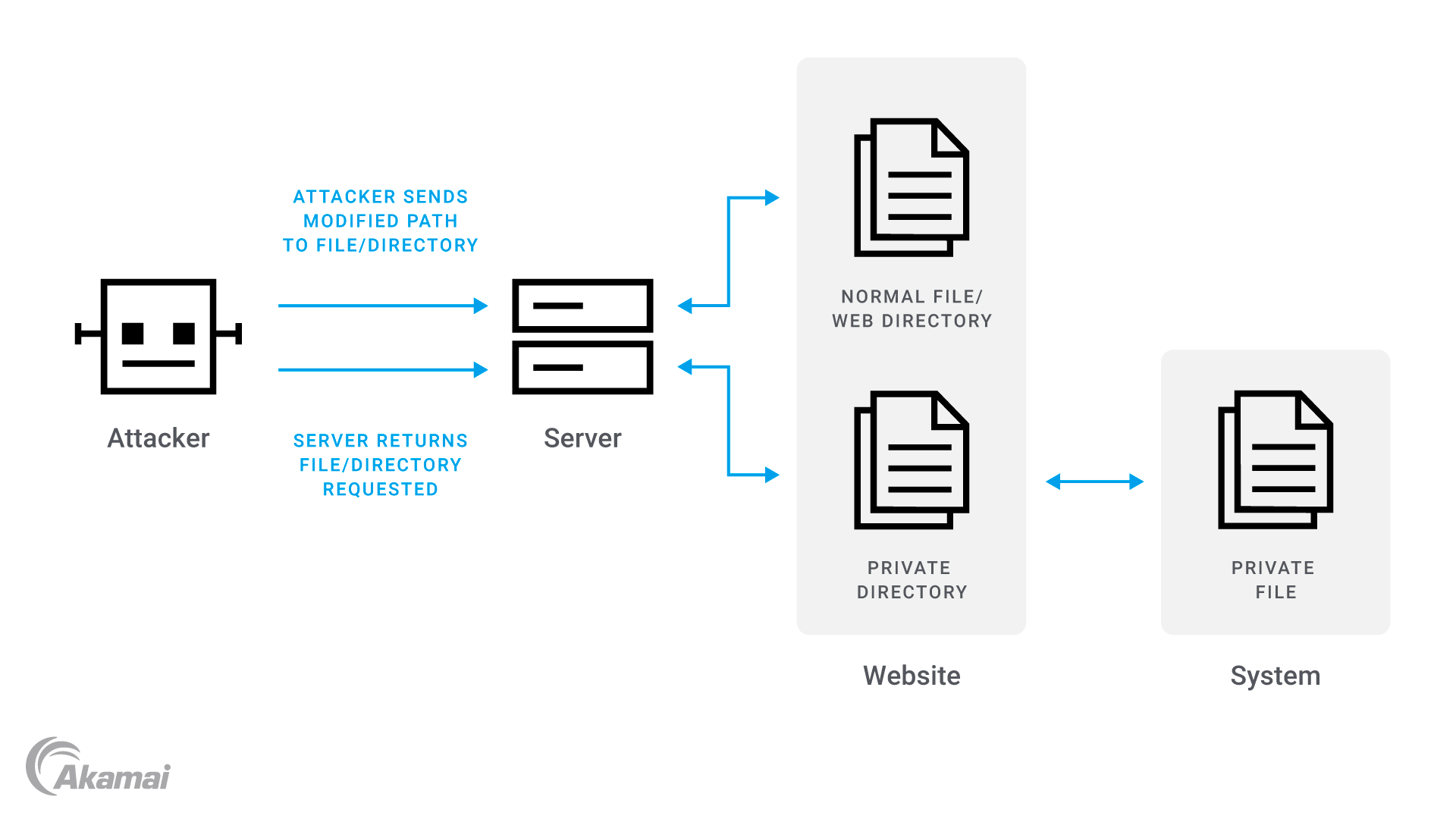

Uma travessia de diretório é outro exploit comum que geralmente atinge servidores mal configurados. Todos os arquivos da web são servidos diretamente do diretório raiz da web. Usuários que se conectam aos nossos servidores por requisições HTTP da web devem poder acessar apenas arquivos específicos do diretório raiz da web, sem poder navegar ou executar arquivos de pastas que estão acima na estrutura de diretórios. Se isso acontecesse, poderia significar que um invasor ganharia acesso a arquivos críticos de sistema e configuração, e causaria estragos no servidor.

A imagem acima demonstra como esse ataque funciona. O invasor envia uma requisição HTTP maliciosa usando uma URL modificada, que inclui o caminho do diretório para um arquivo de sistema ou configuração. O servidor processa a requisição e, como resultado de configuração inadequada de segurança de servidor ou design de aplicação, pode recuperar o arquivo de sistema e exibir seu conteúdo ou código-fonte.

Ataque de força bruta

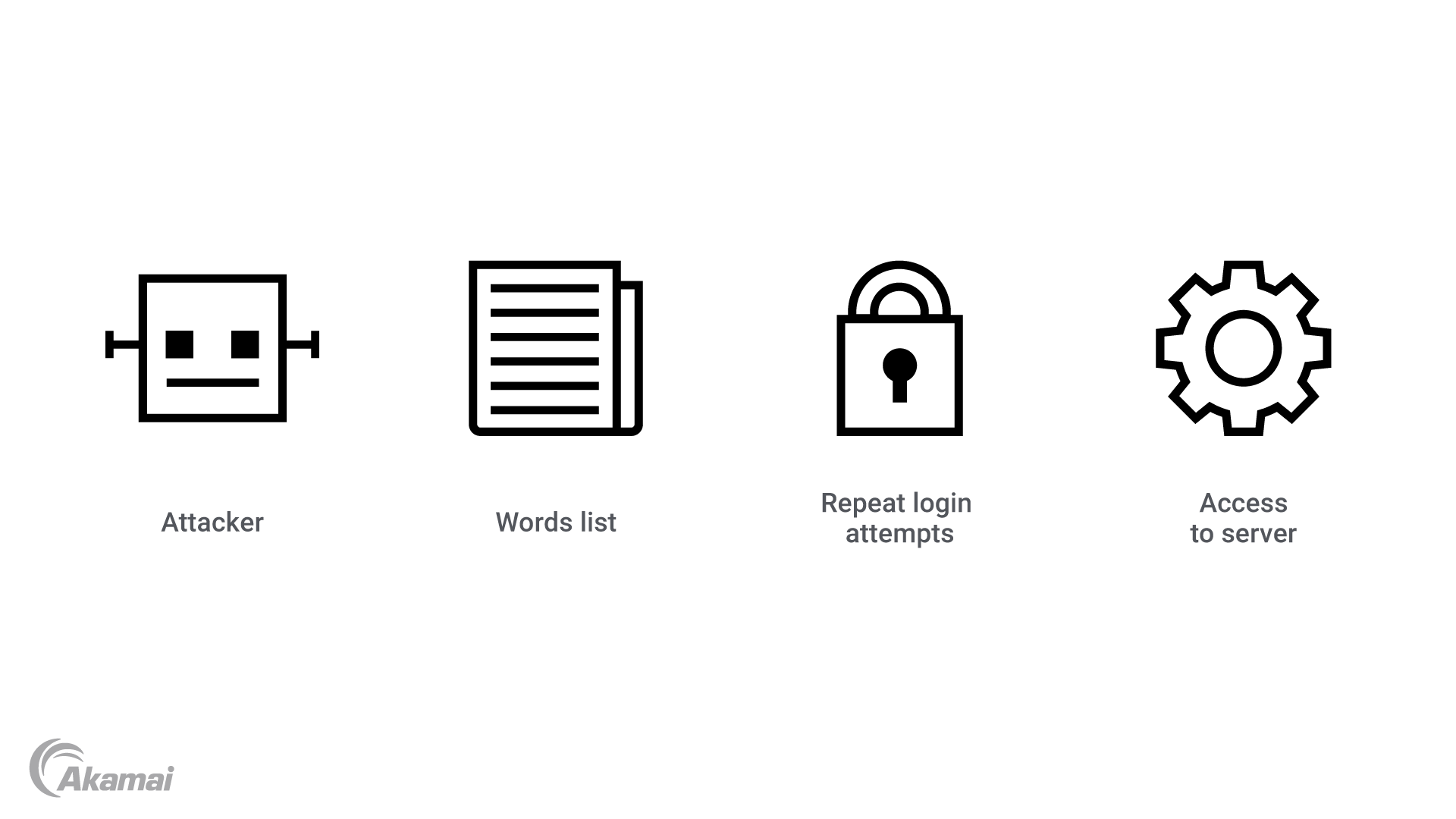

Um ataque de força bruta, também chamado de ataque de dicionário ou apropriação indevida de contas, é outro ataque muito comum pelo qual um agente malicioso tenta obter acesso a um ponto de acesso restrito em seu servidor. Esse ponto de acesso restrito é tipicamente a conta raiz do servidor ou outra conta com privilégios raiz. Os invasores usam malware para enviar automaticamente inúmeras tentativas de login com combinações de senha e nome de usuário automaticamente geradas com base em palavras de dicionário.

A ilustração acima demonstra como esse ataque funciona. À esquerda, o invasor envia tentativas repetidas de login geradas a partir de uma lista de palavras, usando malware. Se as combinações corretas forem encontradas, o invasor ganhará acesso ao servidor. Os ataques de força bruta podem ser altamente eficazes, mesmo se um servidor usar apenas autenticação por chave SSH.

Estabelecer e manter a segurança do servidor

Aqui estão algumas práticas recomendadas de segurança de servidor a serem consideradas ao configurar servidores seguros:

- Mantenha seu sistema operacional e software atualizados com os patches e atualizações de segurança de servidor mais recentes.

- Desative ou bloqueie quaisquer serviços ou portas desnecessárias para minimizar a superfície de ataque.

- Limite o acesso ao seu servidor para permitir apenas que usuários autorizados se conectem e interajam com ele.

- Proteja o tráfego de rede usando protocolos de criptografia como SSL ou TLS.

- Tenha um plano robusto de backup e recuperação de desastres para minimizar perda de dados e tempo de inatividade.

- Implemente senhas fortes e autenticação multifator para proteger contra acesso não autorizado.

- Use firewalls para controlar tráfego de rede de entrada e saída.

- Monitore logs de servidor e tráfego de rede em busca de atividade suspeita.

- Use sistemas de detecção e prevenção de intrusões para identificar e impedir ataques.

- Implemente medidas de segurança como permissões de sistema de arquivos e controles de acesso para proteger contra acesso não autorizado a dados sensíveis.

Perguntas frequentes (FAQ)

Um servidor seguro é um servidor que protege dados e comunicações com várias medidas de segurança como criptografia, firewalls e protocolos seguros para evitar acesso não autorizado e garantir que os dados sejam transmitidos e armazenados com segurança.

Sim, um servidor da web pode ser hackeado se tiver vulnerabilidades, como software desatualizado, senhas fracas ou configurações incorretas, permitindo que invasores obtenham acesso ou controle não autorizado.

Práticas recomendadas para segurança de servidor incluem atualizar software regularmente, usar senhas fortes e autenticação multifator, criptografar dados, empregar firewalls e sistemas de detecção de intrusões e realizar auditorias regulares de segurança e avaliações de vulnerabilidade.

Por que os clientes escolhem a Akamai

A Akamai é a empresa de cibersegurança e computação em nuvem que potencializa e protege negócios online. Nossas soluções de segurança líderes de mercado, inteligência avançada contra ameaças e equipe de operações globais oferecem defesa em profundidade para garantir a segurança de dados e aplicações empresariais em todos os lugares. As abrangentes soluções de computação em nuvem da Akamai oferecem desempenho e acessibilidade na plataforma mais distribuída do mundo. Empresas globais confiam na Akamai para obter a confiabilidade, a escala e a experiência líderes do setor necessárias para expandir seus negócios com confiança.