Akamai è l'azienda di cybersecurity e cloud computing che abilita e protegge il business online. Le nostre soluzioni di sicurezza leader del settore, l'innovativa intelligence sulle minacce e il team presente su scala globale forniscono una difesa approfondita in grado di proteggere applicazioni e dati critici ovunque. Le soluzioni complete di cloud computing offerte da Akamai assicurano performance elevate e notevoli risparmi grazie alla piattaforma più distribuita al mondo. Le maggiori aziende internazionali si affidano ad Akamai per ottenere la protezione, la scalabilità e le competenze leader del settore di cui hanno bisogno per far crescere le loro attività senza rischi.

Il DNS (Domain Name System) è un componente fondamentale di Internet perché converte i nomi di dominio leggibili dall'uomo, come www.example.com, in indirizzi IP (Internet Protocol) leggibili dal computer, come 168.192.123.145. Il DNS consente agli utenti di accedere ai siti web utilizzando nomi familiari anziché lunghe stringhe di numeri.

Nonostante la sua criticità, l'infrastruttura del DNS non è stata inizialmente progettata per resistere ai molti tipi di minacce informatiche utilizzate dagli hacker per ottenere l'accesso ai sistemi IT o interrompere le operazioni IT. La sicurezza del DNS (Domain Name System) è l'attività di implementazione di misure e protocolli di sicurezza per mitigare le vulnerabilità presenti nel DNS.

Nozioni fondamentali sul DNS (Domain Name System)

Il protocollo DNS viene spesso definito la "rubrica telefonica di Internet" perché associa il nome di un sito web (il nome di dominio) ad una stringa di numeri (l'indirizzo IP), consentendo ai computer di trovare rapidamente l'indirizzo giusto del sito web.

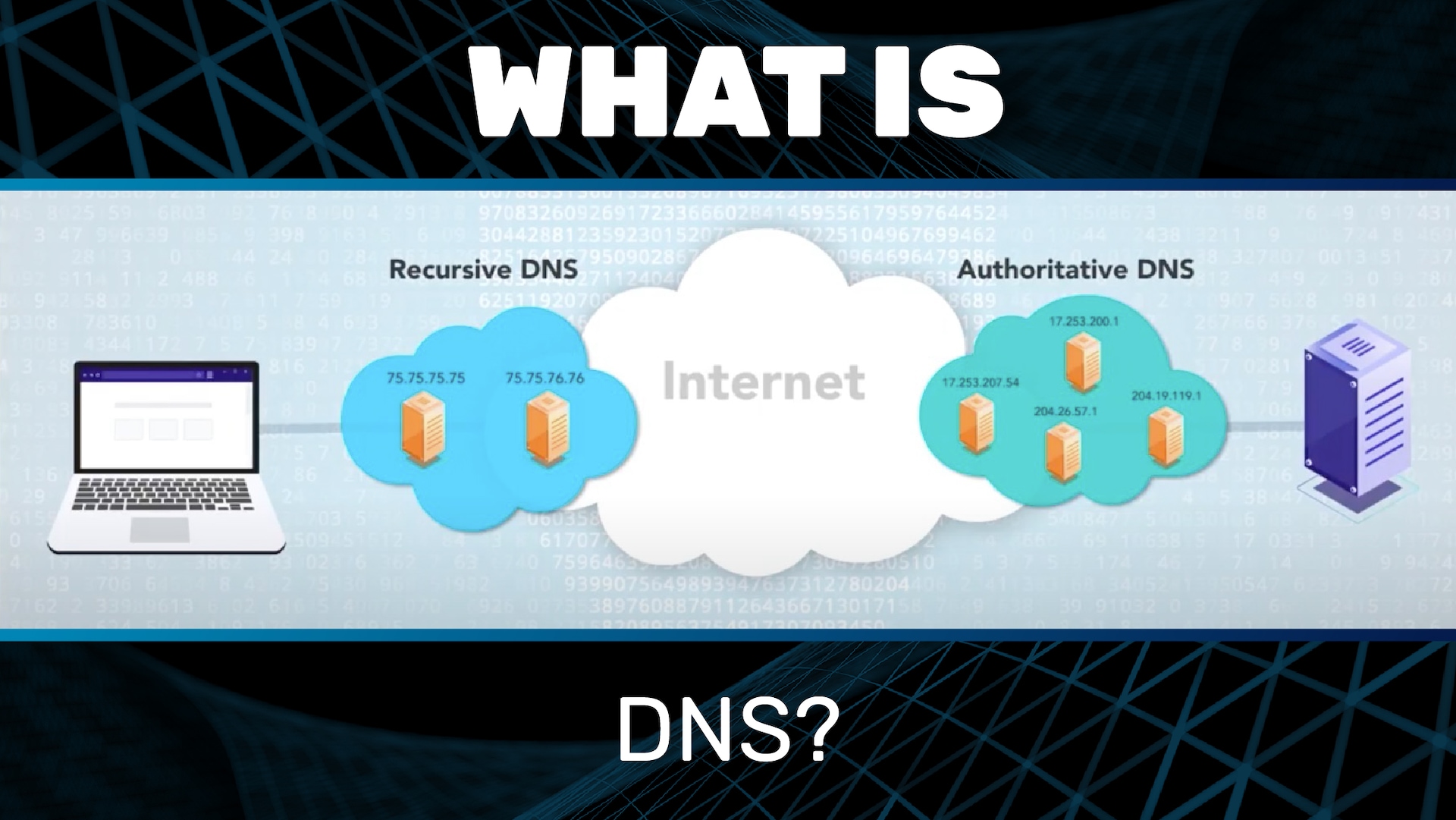

Il nome e l'indirizzo IP di ogni sito web sono di proprietà di un server dei nomi autoritativo in qualche parte nel mondo. Per velocizzare la connettività e prevenire la congestione sui server autoritativi, il sistema DNS utilizza anche server DNS ricorsivi, o resolver DNS, solitamente forniti dai provider di servizi Internet (ISP). Quando un utente digita il nome del sito web desiderato in un browser, il suo dispositivo contatta prima un server DNS ricorsivo nelle vicinanze per richiedere l'indirizzo IP del sito web.

Poiché i server DNS ricorsivi conservano una cache degli indirizzi IP per molti siti web utilizzati di frequente, spesso possono rispondere alle query DNS fornendo immediatamente l'indirizzo giusto. Se il server ricorsivo non dispone di un indirizzo corrente, contatterà altri server DNS ricorsivi o, infine, il server dei nomi autoritativo per ottenere un record DNS accurato. Questo processo avviene, in genere, molto rapidamente, pertanto la maggior parte degli utenti non è consapevole del processo DNS.

Tuttavia, il DNS è vulnerabile a molte minacce informatiche che possono interrompere le risposte DNS e causare l'arresto o il rallentamento dei server, rallentando, di conseguenza, i tempi di caricamento delle pagine o rendendo impossibile accedere ai siti su Internet.

Le principali minacce alla sicurezza del DNS

Le minacce alla sicurezza del DNS più comuni includono:

- Attacchi DDoS e flood: gli attacchi DDoS (Distributed Denial-of-Service) causano il rallentamento o il blocco dei server DNS, inondandoli con un numero eccessivo di richieste di record DNS. Gli attacchi DDoS al DNS, di solito, utilizzano una botnet, ossia una rete di computer infettati da malware che possono essere controllati dai criminali per indirizzare enormi quantità di traffico ai server DNS.

- Attacchi DDoS NXDOMAIN: questo approccio sovraccarica i server DNS richiedendo record inesistenti o non validi, sovraccaricando il sistema e causando il rallentamento o l'arresto anomalo dei server DNS e dell'infrastruttura di supporto.

- Tunneling DNS: poiché il DNS è un protocollo di comunicazione affidabile, molti ambienti IT consentono al traffico DNS di entrare e uscire liberamente dalla propria rete. I criminali sfruttano questa fiducia utilizzando il DNS come canale di comunicazione nascosto per eludere il rilevamento da parte dei firewall. Il tunneling DNS consente ai criminali informatici di esfiltrare i dati sensibili da un ambiente IT o di comunicare e controllare un dispositivo compromesso all'interno di un sistema IT.

- Spoofing o cache poisoning del DNS: questo tipo di minaccia alla sicurezza del DNS introduce dati del DNS falsificati nella cache di un resolver DNS, causando la restituzione da parte del server DNS di un indirizzo IP errato per un dominio. Questa tecnica viene solitamente utilizzata per distribuire malware e ransomware o per rubare le credenziali di accesso.

- Hijacking del DNS: questa tecnica consente ai criminali informatici di utilizzare un server DNS compromesso o dannoso per indirizzare gli utenti a un dominio fittizio e dannoso anziché all'indirizzo desiderato.

- Blocco del dominio: i criminali possono "bloccare" un resolver DNS stabilendo una connessione basata su TCP con il server e consumando tutta la sua larghezza di banda mediante l'invio continuo di pacchetti indesiderati o casuali. Ciò impedisce al server di rispondere alle richieste legittime.

Perché la sicurezza del DNS è essenziale

La sicurezza DNS è una parte fondamentale di un programma completo di cybersecurity. Poiché il DNS è parte integrante di Internet, l'incapacità di fornire la sicurezza del DNS può condurre a un'ampia gamma di attacchi informatici, dalle violazioni di dati a molti tipi di ransomware agli attacchi DDoS di massa che interrompono le attività aziendali e minacciano la redditività. Man mano che gli ambienti IT diventano sempre più distribuiti e poiché milioni di dispositivi IoT espandono la superficie di attacco oltre il perimetro di rete tradizionale, la sicurezza del DNS è diventata più importante che mai. Un'eccellente sicurezza del DNS consente alle organizzazioni di proteggersi dalla perdita di dati, dalle minacce alla privacy e dalle interruzioni delle attività aziendali.

Come funziona la sicurezza del DNS

Le soluzioni per la sicurezza del DNS forniscono diverse linee di difesa per proteggere le operazioni del DNS. Le avanzate soluzioni per la sicurezza del DNS sfruttano l'apprendimento automatico, l'AI e avanzati protocolli di sicurezza per rilevare e mitigare le minacce in tempo reale. Una tecnologia di sicurezza del DNS di livello superiore si basa su un'avanzata intelligence sulle minacce che rileva automaticamente le anomalie presenti nel traffico DNS, automatizza la risposta agli incidenti e si integra con altri sistemi di sicurezza della rete.

Best practice per la sicurezza del DNS

Per migliorare la sicurezza del DNS, le organizzazioni e i team IT possono adottare diverse pratiche chiave.

- DNSSEC (DNS Security Extensions): questo protocollo di sicurezza aggiunge un livello di sicurezza al sistema DNS consentendo di controllare l'autenticità delle risposte. Il protocollo DNSSEC (Domain Name System Security Extensions) impedisce ai criminali di manomettere o danneggiare i dati del DNS utilizzando firme digitali per garantire che i record DNS restituiti in una ricerca siano accurati e che non siano stati modificati in modo dannoso.

- Filtraggio del DNS: questa tecnologia consente di filtrare e bloccare le richieste DNS per siti web indesiderati o dannosi allo scopo di ridurre il rischio di infezioni da malware ed esfiltrazione di dati.

- Firewall DNS: i firewall DNS possono bloccare le richieste ai domini noti per essere dannosi e fornire funzionalità di limitazione della velocità che bloccano gli attacchi DDoS o di amplificazione.

- Server DNS sicuri: i server DNS che supportano i protocolli DoT (DNS over TLS) o DoH (DNS over HTTPS) consentono la crittografia del traffico DNS, impedendo ai criminali di manipolare o intercettare il traffico DNS.

- Aggiornamenti regolari: l'aggiornamento regolare dei server DNS e l'applicazione di patch di sicurezza possono aiutare a proteggere da vulnerabilità e minacce note alla sicurezza del DNS.

- Consapevolezza della sicurezza: la formazione degli utenti finali sui tipi di minacce che possono incontrare, specialmente i messaggi di phishing, può ridurre notevolmente l'incidenza degli attacchi riusciti.

- Incremento della capacità: per superare gli attacchi DDoS al DNS, le organizzazioni possono aggiungere ulteriori capacità, stabilendo più server DNS ridondanti in grado di gestire le richieste quando un server subisce un attacco.

Domande frequenti (FAQ)

La maggior parte delle minacce DNS rientra in uno dei quattro vettori di attacco. Gli attacchi volumetrici inondano i server DNS con un elevato numero di richieste, causando rallentamenti o arresti anomali. Gli attacchi di abuso dei protocolli utilizzano il DNS in modi indesiderati per esfiltrare i dati o condurre campagne di phishing. Gli attacchi DNS invisibili o lenti peggiorano o interrompono il servizio inviando una rapida scarica di specifiche richieste in grado di esaurire la capacità del server DNS. Gli exploit sfruttano difetti o vulnerabilità nei servizi, nei protocolli o nei sistemi operativi del DNS.

L'esfiltrazione di dati del DNS è una tecnica che consente agli hacker di rubare i dati da un sistema IT incorporandoli nei pacchetti DNS. Poiché le comunicazioni DNS sono generalmente affidabili e non filtrate dai servizi di sicurezza e dai firewall, è improbabile che i dati nascosti all'interno del traffico DNS attivino avvisi di sicurezza.