A Akamai é a empresa de cibersegurança e computação em nuvem que potencializa e protege negócios online. Nossas soluções de segurança líderes de mercado, inteligência avançada contra ameaças e equipe de operações globais oferecem defesa em profundidade para garantir a segurança de dados e aplicações empresariais em todos os lugares. As abrangentes soluções de computação em nuvem da Akamai oferecem desempenho e acessibilidade na plataforma mais distribuída do mundo. Empresas globais confiam na Akamai para obter a confiabilidade, a escala e a experiência líderes do setor necessárias para expandir seus negócios com confiança.

As interfaces de programação de aplicações (APIs) estão no núcleo dos produtos digitais, serviços e ambientes em nuvem de uma organização. Como elas permitem que sistemas muito diferentes trabalhem juntos e compartilhem dados, as APIs são essenciais para inovação, produtividade empresarial e desenvolvimento de software.

Embora as APIs sejam indispensáveis para nossos sistemas modernos de TI, elas também são um alvo favorito de cibercriminosos. Por exemplo, o acesso constante das APIs a dados as torna um risco operacional. Por esse motivo, soluções de segurança de API se tornaram uma parte crítica da pilha de segurança. Ao estabelecer protocolos, ferramentas e práticas que protegem interações entre APIs e outros sistemas, soluções de segurança de API ajudam a prevenir acesso não autorizado, violações de dados e outros ciberataques devastadores.

O que é segurança de APIs?

Uma API é um conjunto de regras e protocolos que permitem que aplicações de software e sistemas altamente diversos se comuniquem facilmente e compartilhem dados e funcionalidade. Essencialmente, as APIs definem os métodos e formatos de dados que uma aplicação pode usar para solicitar e compartilhar informações com outra.

Essa funcionalidade tem enormes benefícios para desenvolvedores de software. À medida que desenvolvedores constroem novos aplicativos e aplicações web, APIs permitem que eles incorporem dados e aproveitem funcionalidades de softwares existentes, em vez de criar novos bancos de dados e desenvolver novas funcionalidades do zero. Como resultado, desenvolvedores podem acelerar prazos e criar softwares mais poderosos.

Como são tão amplamente usadas e frequentemente acessam dados confidenciais, as APIs se tornaram um vetor primário de ataque para agentes maliciosos. A segurança de APIs é a prática de implementar protocolos, práticas recomendadas e tecnologia para proteger contra uma ampla gama de ataques a API.

A necessidade de soluções de segurança de API

Como as APIs são essenciais para a funcionalidade de sistemas de TI, a segurança de API é um esforço crítico para os negócios. Ataques bem-sucedidos a APIs podem ter consequências devastadoras para uma organização, incluindo:

- Perdas financeiras. Os ataques a APIs podem permitir que cibercriminosos tenham acesso a contas financeiras e roubem fundos. Perdas financeiras adicionais incluem honorários advocatícios, multas regulatórias, compensações para clientes afetados pelo ataque e o impacto de longo prazo da perda de oportunidades de negócios.

- Violações de dados. Como as APIs frequentemente lidam com dados confidenciais e informações de identificação pessoal (PII), um ataque a API pode resultar em violações de dados que podem levar a roubo de identidade, fraude financeira e outras atividades maliciosas.

- Interrupção das operações. Como as APIs são tão integrais ao desempenho de aplicações e sistemas, uma violação de segurança de API pode levar a tempo de inatividade e perda de produtividade. Além disso, agentes de ameaça frequentemente usam APIs para lançar ataques de negação de serviço (DoS) que tornam serviços e funcionalidades indisponíveis para usuários legítimos.

- Danos à reputação. Um ataque bem-sucedido a API pode danificar severamente a reputação de uma organização. Os clientes podem ficar receosos de fazer negócios com a empresa, e parceiros podem perder a confiança na capacidade da organização de proteger seus dados. Esses acontecimentos podem levar a uma perda significativa de oportunidades de negócios.

- Perda de propriedade intelectual. Os invasores podem explorar APIs para obter acesso a informações comerciais vitais, incluindo segredos comerciais, planos de negócios e propriedade intelectual.

Os desafios da segurança de API

Qualquer solução de segurança de API deve ajudar organizações a superar vários grandes obstáculos para proteger APIs contra ataques e abusos.

- Complexidade das APIs. A complexidade das APIs modernas, especialmente aquelas que usam GraphQL ou REST, torna a segurança mais difícil.

- Ameaças em evolução. As ameaças às APIs estão constantemente evoluindo, à medida que atacantes buscam novas vulnerabilidades para explorar e novas formas de abusar das APIs.

- Pressões de prazo. As preocupações com segurança de API frequentemente entram em tensão com a necessidade de desenvolvedores avançarem rapidamente para cumprir prazos em fluxos de trabalho DevOps acelerados.

- Proliferação rápida. O crescimento explosivo no uso de APIs torna difícil para equipes de TI acompanharem a segurança, especialmente quando novas versões de APIs são lançadas.

- Falta de visibilidade. À medida que o crescimento rápido e não gerenciado contribui para a “proliferação de APIs”, equipes de TI têm dificuldade em identificar e inventariar APIs com precisão, tornando impossível proteger todas as APIs em seu ecossistema.

- Estruturas de governança ruins. Em muitas organizações, várias equipes estão desenvolvendo APIs simultaneamente sem qualquer estrutura central para segurança ou governança. Para piorar, organizações frequentemente adotam APIs de código aberto ou de terceiros que tornam a integração segura ainda mais difícil.

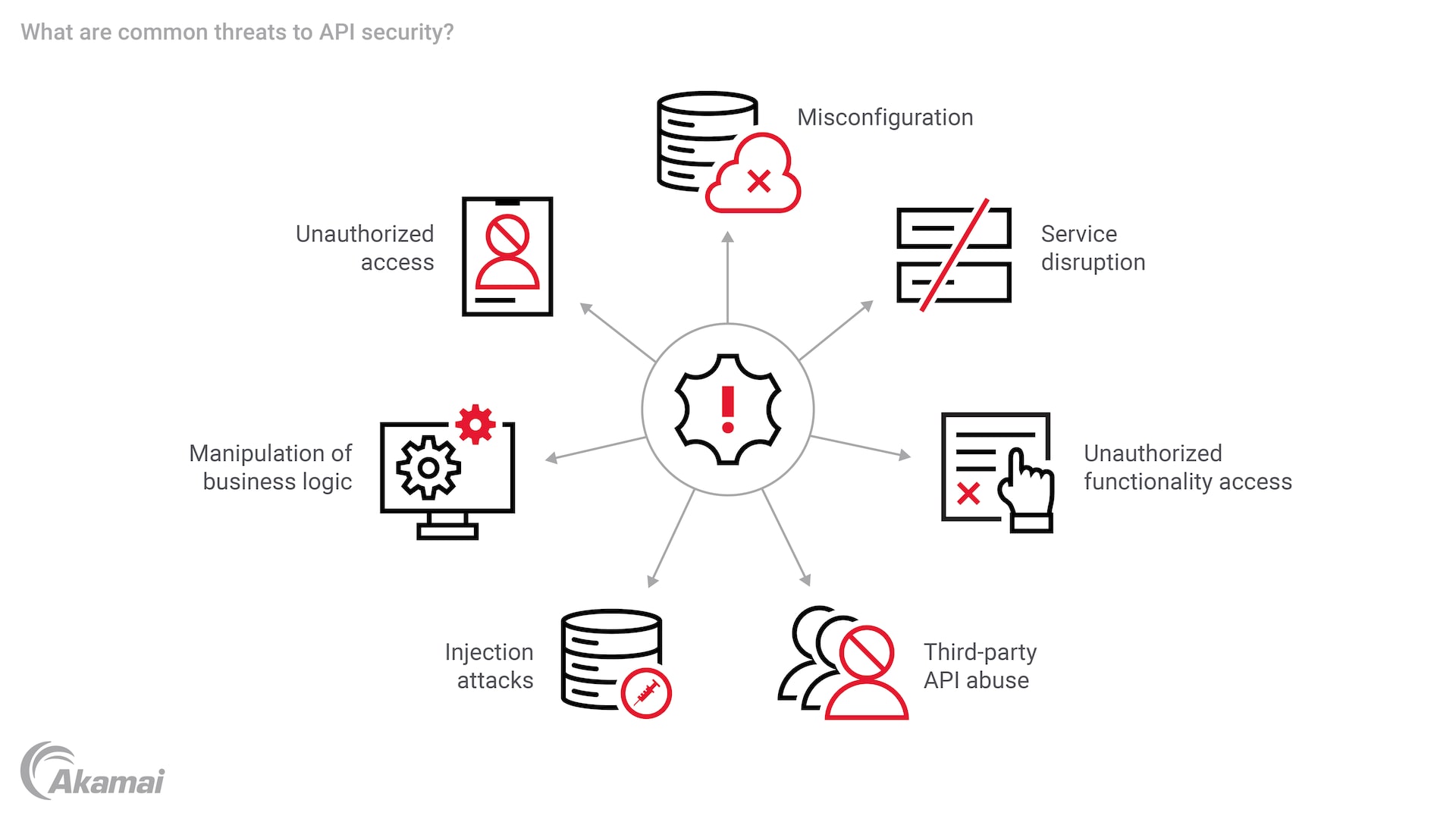

Ameaças comuns à segurança de API

Agentes maliciosos podem usar ou abusar de APIs de várias maneiras para explorar vulnerabilidades, comprometer dados e interromper serviços.

- Acesso não autorizado. Os invasores podem manipular pontos de extremidade de API ou usar preenchimento de credenciais e ataques de força bruta para obter acesso não autorizado a dados.

- Interrupção de serviços. Os ataques de negação de serviço (DoS) e negação de serviço distribuída (DDoS) sobrecarregam APIs com um grande número de solicitações, fazendo com que aplicações e serviços se tornem indisponíveis para usuários legítimos. Como alternativa, os invasores podem abusar de chamadas de API para acionar consumo excessivo de recursos como largura de banda e poder de computação, aumentando custos operacionais e potencialmente interrompendo serviços.

- Ataques de injeção. Ataques como injeção SQL e cross-site scripting (XSS) podem fazer com que APIs executem ações não intencionais e perigosas que resultam em perda de dados, violações de dados ou apropriação indevida de contas.

- Acesso não autorizado a funcionalidades. Esses ataques exploram fraquezas em controles de acesso para executar ações não autorizadas ou contornar controles de segurança.

- Manipulação da lógica de negócios. Os invasores frequentemente exploram APIs que não protegem lógica de negócios, permitindo que criem contas falsas automaticamente. Os ataques de atribuição em massa exploram APIs que vinculam automaticamente dados de entrada a propriedades internas sem filtragem adequada, permitindo que hackers mudem papéis de usuários incluindo parâmetros extras na solicitação de API.

- Configuração incorreta. Explorar APIs mal configuradas pode fornecer a invasores acesso a dados confidenciais ou funcionalidades. Os invasores também podem visar APIs não monitoradas ou não documentadas com segurança fraca.

- Violação de APIs de terceiros. Quando organizações confiam em dados de APIs de terceiros sem validá-los adequadamente, atacantes podem manipular dados ou funcionalidades do serviço primário para acessar outros sistemas na cadeia de suprimentos.

Para uma explicação detalhada, consulte a lista Top 10 em Segurança de APIs do Open Web Application Security Project (OWASP).

Tipos de soluções de segurança de APIs

As organizações podem adotar ferramentas de cibersegurança de API que fornecem várias camadas de proteção e ajudam a melhorar a postura de segurança em torno das APIs.

- Tecnologias de autenticação e autorização: para garantir que apenas usuários autorizados possam acessar APIs e manipular dados, organizações devem adotar métodos de autenticação como autenticação multifator, OAuth, OpenID Connect e chaves de API. As tecnologias de autorização incluem controle de acesso baseado em função e controle de acesso baseado em atributos.

- Gateway de API: Um gateway de API serve como ponto de entrada para todas as solicitações de API, executando tarefas como autenticação, limitação de taxa, gerenciamento de tráfego e armazenamento em cache para prevenir ataques de DDoS em tempo real.

- Criptografia: as soluções de criptografia impedem que dados transmitidos via APIs sejam interceptados por invasores. Para proteger tráfego de API, solicitações, respostas e dados em repouso, organizações podem usar técnicas como SSL, TLS e criptografia AES.

- Limitação de taxa: a limitação de taxa previne ataques de DoS ao limitar o número de solicitações que um usuário ou dispositivo pode fazer dentro de um período de tempo especificado. Isso impede que atacantes sobrecarreguem APIs com solicitações.

- Auditoria e registro: a auditoria envolve rastrear solicitações e respostas de API, enquanto registro envolve gravar eventos e atividades de API de forma segura e à prova de adulteração. A revisão contínua de auditorias e registros pode ajudar a fornecer visibilidade sobre a atividade da API, permitindo que equipes de TI detectem e mitiguem ameaças de segurança.

- Testes de segurança de APIs: as equipes de desenvolvimento e segurança devem testar regularmente para identificar vulnerabilidades de API e riscos potenciais de API. Ao usar técnicas manuais ou automação, testes de API garantem que APIs sejam seguras e funcionem como pretendido. A abordagem de teste dinâmico de segurança de aplicações (DAST) permite que as organizações testem APIs em tempo de execução sob condições reais, enquanto o teste estático de segurança de aplicações (SAST) analisa o código de uma API para detectar e resolver problemas de segurança no início do processo de desenvolvimento.

- Monitoramento de API e proteção do tempo de execução: o monitoramento contínuo do uso e comportamento da API permite que equipes de segurança estabeleçam comportamento normal de base e identifiquem comportamentos anômalos ou suspeitos que possam indicar abuso de API.

- Gerenciamento de vulnerabilidades: para evitar que atacantes explorem vulnerabilidades dentro de APIs, equipes de segurança podem implementar soluções de segurança de API para varredura de vulnerabilidades, aplicação de patches e remediação.

- Plataforma de segurança de API: as organizações podem optar por adotar uma plataforma de proteção de API que consolida várias soluções de segurança de API em um único local.

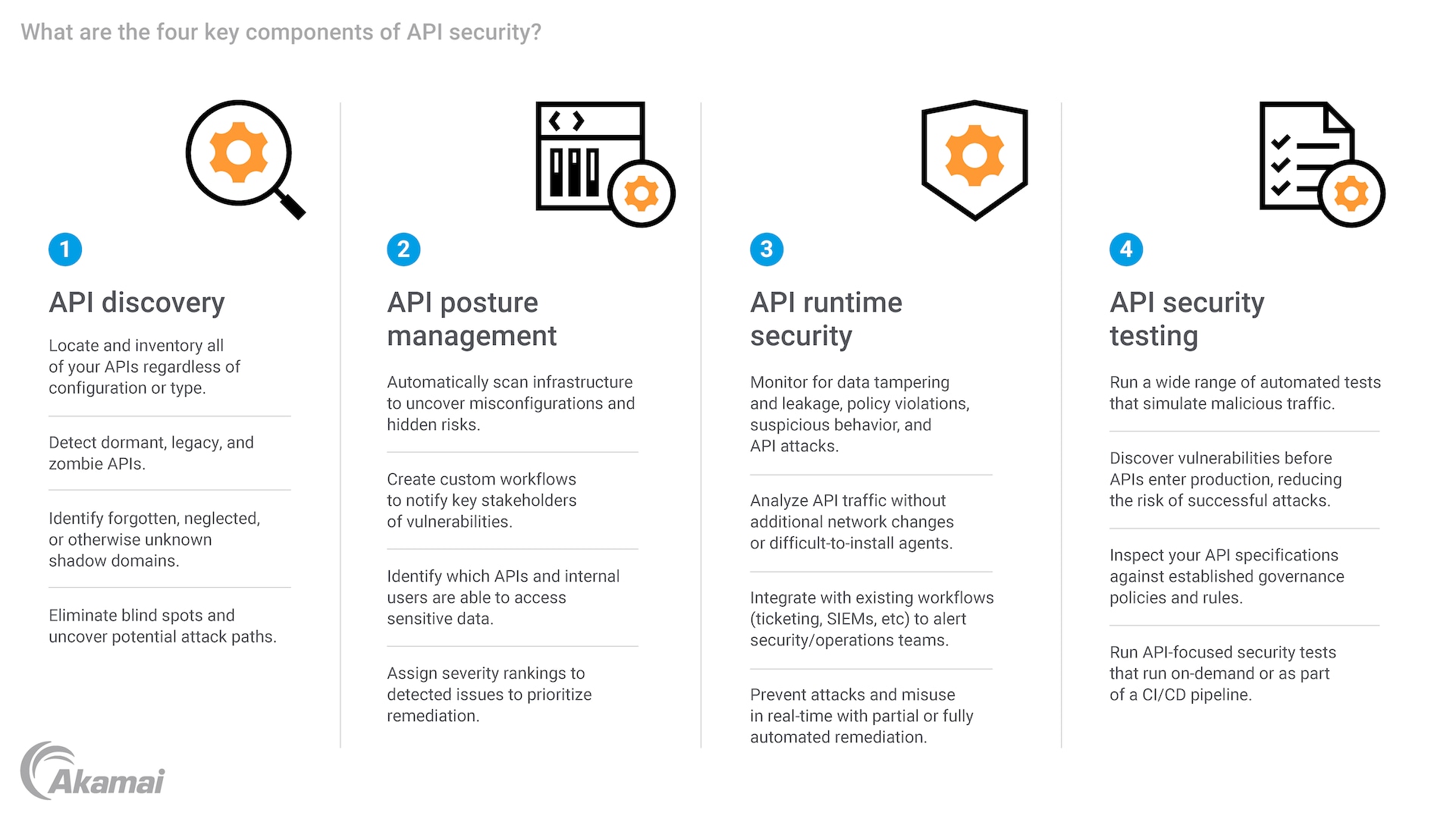

Os quatro componentes principais da segurança de API

1. Descoberta de APIs:

- Localizar e inventariar todas as suas APIs, independentemente da configuração ou tipo.

- Detectar APIs inativas, legadas e zumbis.

- Identificar domínios esquecidos, negligenciados ou de sombra desconhecidos.

- Eliminar pontos cegos e revelar possíveis caminhos de ataque.

2. Gerenciamento de postura de APIs:

- Verificar automaticamente a infraestrutura para descobrir configurações incorretas e riscos ocultos.

- Criar fluxos de trabalho personalizados para notificar as principais partes interessadas sobre vulnerabilidades.

- Identificar quais APIs e usuários internos podem acessar dados confidenciais.

- Atribuir classificações de gravidade aos problemas detectados para priorizar a correção.

3. Segurança de tempo de execução da API:

- Monitorar a violação e o vazamento de dados, violações de políticas, comportamento suspeito e ataques a APIs.

- Analisar o tráfego de APIs sem alterações de rede adicionais ou agentes de difícil instalação.

- Integrar fluxos de trabalho existentes (emissão de tickets, SIEMs entre outros) para alertar equipes de segurança/operações.

- Evitar ataques e uso indevido em tempo real com correção parcial ou totalmente automatizada.

4. Teste de segurança de APIs:

- Executar uma ampla gama de testes automatizados que simulam tráfego malicioso.

- Descobrir vulnerabilidades antes que as APIs entrem em produção para reduzir o risco de um ataque bem-sucedido.

- Inspecionar as especificações de API em relação às políticas e regras de governança estabelecidas.

- Executar testes de segurança com foco em API sob demanda ou como parte de um pipeline de CI/CD.

Práticas recomendadas de segurança de API

Junto com ferramentas de segurança de API, equipes de TI podem adotar uma variedade de boas práticas de segurança de API que ajudam a proteger APIs contra ameaças e abusos.

- Estratégia de segurança de APIs: as APIs desempenham um papel crítico ao possibilitar interoperabilidade entre diferentes sistemas e plataformas, incluindo ambientes nativos em nuvem e multinuvem. Gerenciar segurança de API nesses ecossistemas complexos requer uma estratégia de segurança robusta para garantir que APIs operem de forma segura em vários ambientes de nuvem, incluindo AWS e provedores SaaS.

- Descoberta contínua de API: as equipes de TI devem buscar continuamente visualizar todas as APIs em seu ecossistema digital, incluindo APIs sombra e APIs zumbi, e manter um inventário de APIs atualizado. A descoberta também pode ajudar no gerenciamento da proliferação de APIs e reduzir a superfície de ataque garantindo que versões antigas de APIs sejam devidamente descontinuadas e retiradas.

- Gerenciamento do ciclo de vida de APIs: a segurança de API requer gerenciamento eficaz de todo o ciclo de vida da API, desde design e desenvolvimento até implantação e descontinuação. O gerenciamento de API que se concentra na proteção da API em cada fase do ciclo de vida pode ajudar a garantir uma segurança de API mais forte.

- Desenvolvimento seguro de APIs: integrar segurança em pipelines de DevOps, esforços de segurança de aplicações (AppSec) e práticas de DevSecOps ajuda a tornar a segurança de API uma parte fundamental do ciclo de vida de desenvolvimento.

Perguntas frequentes (FAQ)

Um ponto de extremidade de API é um endereço ou URL específico onde uma aplicação pode acessar outro serviço para obter dados ou executar ações. É a porta pela qual solicitações e informações passam entre diferentes sistemas de software.

A segurança de APIs e a segurança de aplicações se concentram na proteção de sistemas de software. A segurança de APIs foca mais estritamente na proteção de APIs para impedir o acesso não autorizado, criptografar e proteger dados e corrigir vulnerabilidades comuns. A segurança de aplicações e segurança de aplicações web têm um escopo mais amplo, focando em proteger toda a aplicação, incluindo seu código, infraestrutura e dados de usuários. A segurança de aplicações engloba práticas como codificação segura, gerenciamento de configuração, controle de acesso e testes de segurança regulares. Em essência, segurança de API é um subconjunto de segurança de aplicações, adaptado às necessidades específicas de proteger as interfaces que permitem que aplicações se comuniquem entre si.

As soluções de segurança da Akamai protegem as aplicações essenciais para o sucesso da empresa em cada ponto de interação, garantindo proteção sem comprometer o desempenho ou a experiência do cliente. Ao aproveitar a escala de nossa plataforma global e sua visibilidade de ameaças, trabalhamos com você para evitar, detectar e mitigar ameaças, permitindo que você construa a confiança na sua marca e opere de acordo com a sua visão.