使用 Zero Trust 化解紧迫的安全挑战

为什么选择 Zero Trust 安全?

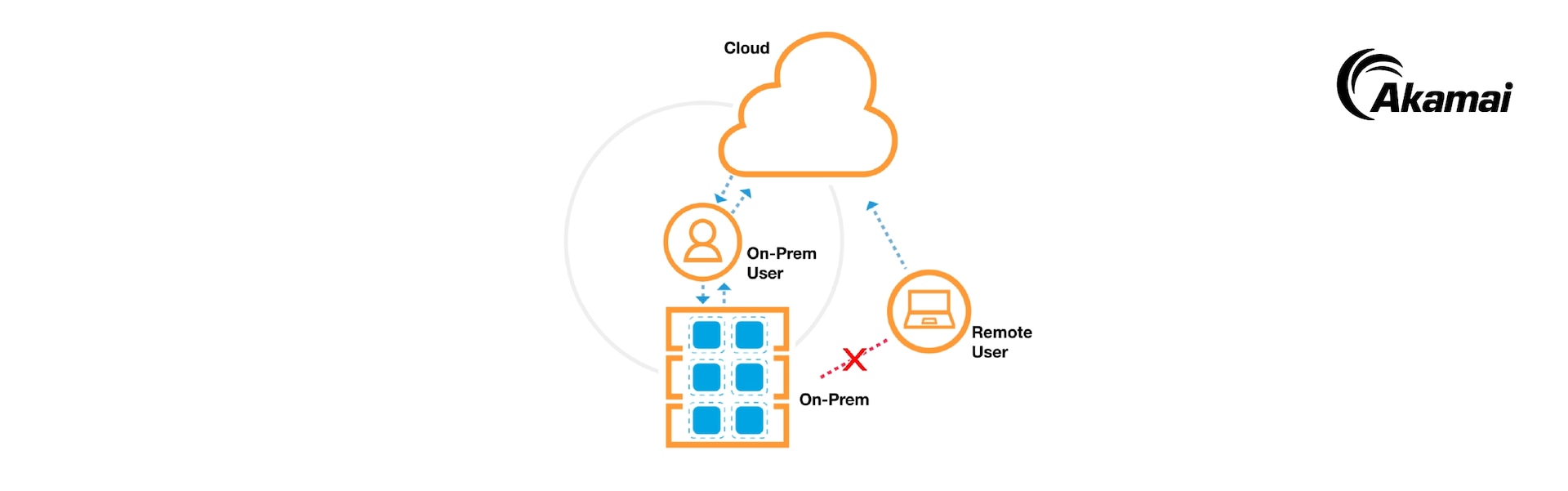

利用 Akamai 的 Zero Trust 解决方案消除对防火墙和 VPN 的依赖。保护您的整个 IT 环境,包括本地环境、云、旧应用程序、SaaS 以及远程或现场办公的员工。获得深度监测能力和专业的威胁检测,以阻止攻击并防止横向移动。

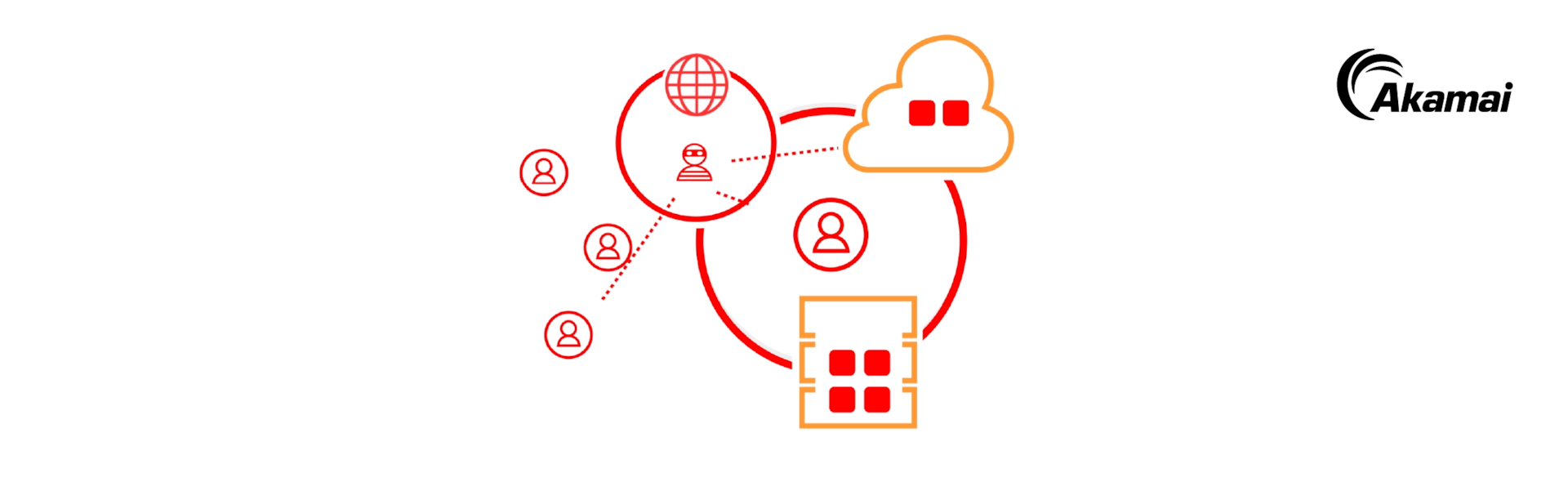

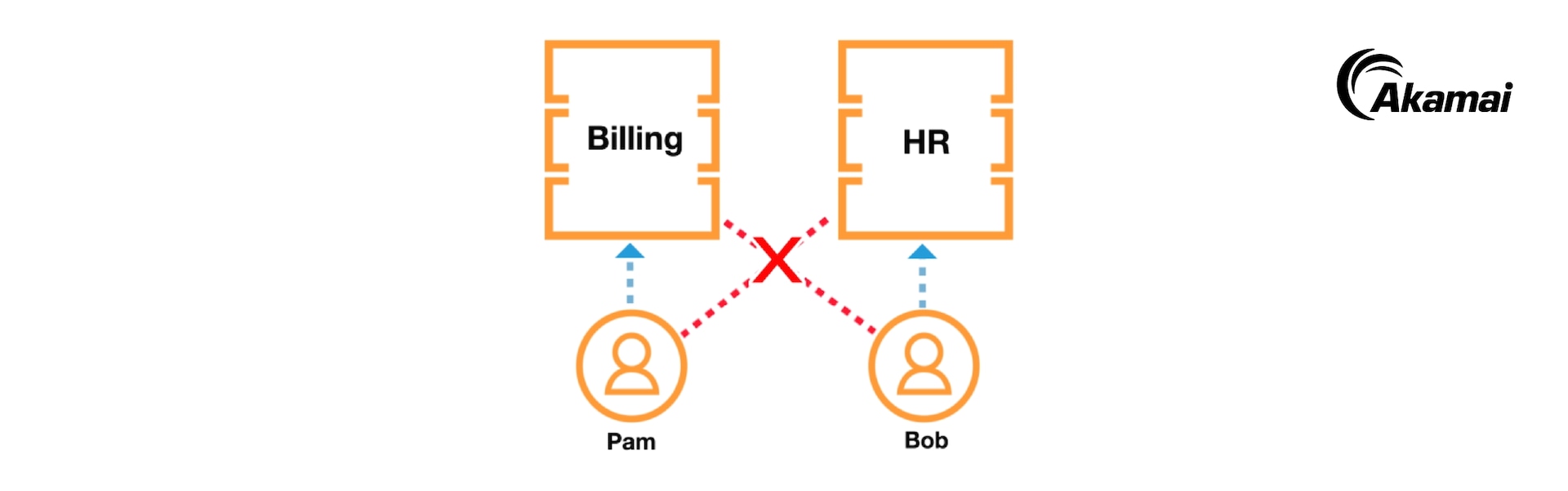

Zero Trust 工作原理

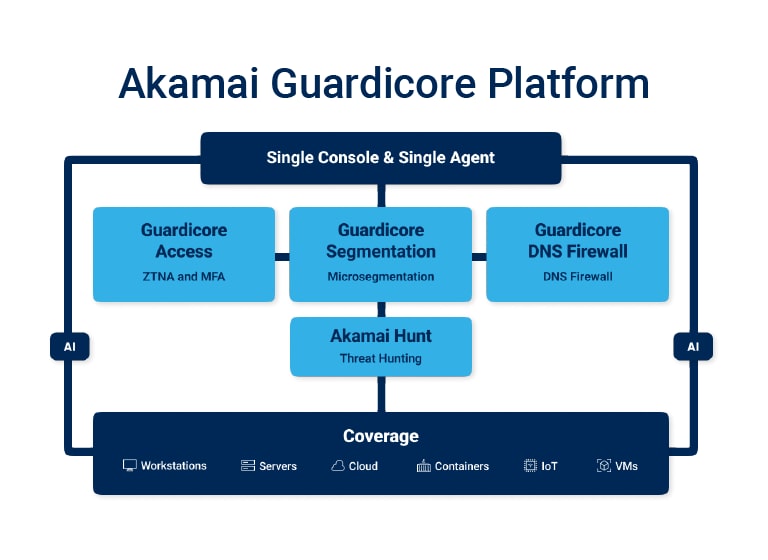

业内优秀的 Zero Trust 安全解决方案

Zero Trust 产品组合

资源

1The Forrester Wave™ 版权归 Forrester Research, Inc. 所有,Forrester 和 Forrester Wave 是 Forrester Research, Inc. 的商标。Forrester Wave 是 Forrester 的市场号召图示,采用一份详细的电子表格绘制,其中包括所公布的分数、权重和评论。Forrester 并不致力于推广 Forrester Wave 中描述的任何一个供应商、产品或服务。信息源自最佳可用资源。相关意见仅反映当时的判断结果,可能发生变化。

2 Forrester 不为其研究报告中提到的任何公司、产品、品牌或服务背书,也不建议任何人根据此类报告中的评分来选择任何公司的产品或服务。信息源自最佳可用资源。相关意见仅反映当时的判断结果,可能发生变化。有关 Forrester 客观性方法论的详细说明,请点击此处。