Webサイトストレッサーまたはブーターは、経験もリソースもほとんどないハッカーが標的に対して破壊的な攻撃を仕掛けることができる DDoS 請負サービスです。高度なWebサイトストレッサーは、無料トライアル、動画チュートリアル、Eメールサポート、サブスクリプションベースのパッケージを含むSoftware as a Service(SaaS)としてセットアップされ、月額$20程度の低価格で提供されます。

Merisボットネットは、2021年と2022年に、実行したDDoS攻撃の規模で記録を更新した、非常に強力なボットネット操作です。Merisは、制御した感染デバイスの数(推定25万台のルーター)と、送信可能なリクエストの量(2022年のGoogleに対する攻撃では最大4,600万リクエスト/秒(RPS))でも注目されました。

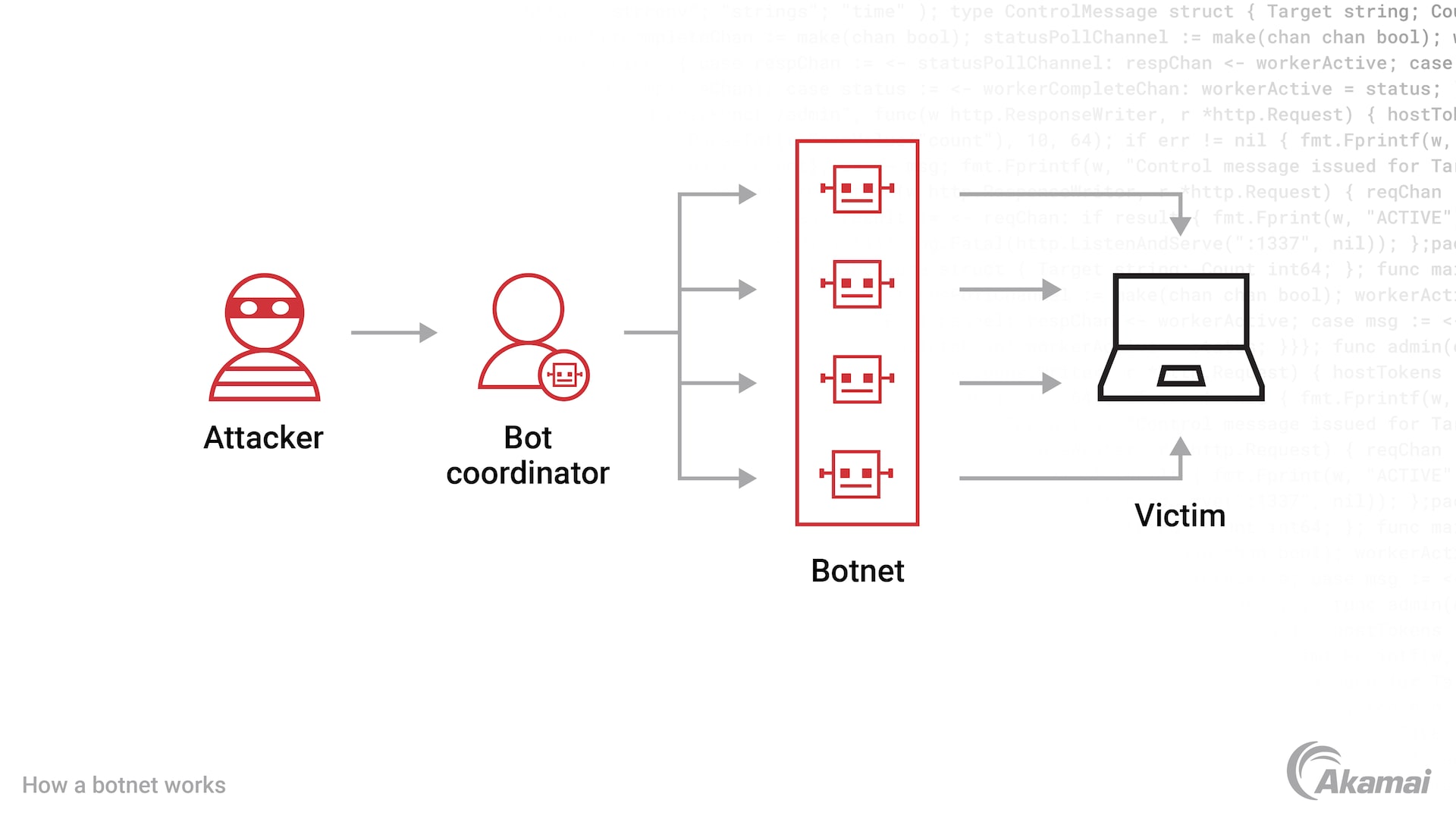

ボットネットとは何ですか?

ボットネット という用語は、「ロボットネットワーク」の略であり、脅威アクターによる制御を可能にする悪性ソフトウェア(マルウェア)に感染したコンピューターやデバイスのグループです。ボットネットには、組織的なサイバー攻撃を開始するために使用できる数万台のデバイスが含まれている可能性があります。ボットネットの一般的な用途には、スパムの送信、クレジットカード情報の窃盗、クリック詐欺キャンペーンの実行、DDoS攻撃のための大量の悪性トラフィックの生成などがあります。

DDoS 攻撃とは何ですか?

分散型サービス妨害(DDoS)攻撃は、マシンやネットワークに悪性トラフィックを大量に送り付け、正当な要求を処理できなくし、正規のユーザーがサービスにアクセスできないようにします。DDoS攻撃は、多くの場合、企業のWebサイト、Webアプリケーション、API、ネットワーク、データセンター、DNSインフラを標的にします。ハッカーは、企業を脅迫したり、セキュリティチームの注意を他の形態のサイバー攻撃からそらせたり、報復を試みたり、政治的な声明を出したり、純粋に娯楽目的でDDoS攻撃を実行する可能性があります。

Merisボットネットの仕組み

Meris DDoSボットネットは、ラトビアの企業であるMikroTik社製のルーターのオペレーティングシステム(RouterOS)の脆弱性を悪用します。MikroTik社は、Wi-Fiアクセスポイント、IoTゲートウェイ、スイッチなどの機器も製造しています。「Meris」はラトビア語で「疫病」を意味する。

DDoS攻撃を実行するために、Merisはアプリケーションレイヤーにボリューム型攻撃を集中させます。Merisボットネットは、CPUとメモリリソースのキャパシティを過負荷状態にするために、膨大な量のRPSをターゲットサーバーに送信します。このボットネットは、250,000台以上のルーターを制御しているため、数テラビット規模のボリューム型DDoS攻撃を簡単に開始でき、攻撃規模のすべての記録を破ることができます。

専門家は、攻撃者は感染したルーターに他のデバイスからリクエストをプロキシして、攻撃元を隠すことができると考えています。MerisボットネットはHTTP パイプラインも使用します。これにより、サーバーからの応答を待つことなく、単一の接続で複数のリクエストを送信できるため、ボットネットのRPSが向上します。

Merisは、より強力なボットネットを構築するために、MikroTikデバイスのパッチ適用済みの脆弱性(CVE-2018-14847)を悪用し、MikroTikルーターで使用されるオペレーティングシステムを再設定してリモートアクセスを許可したと考えられています。この攻撃は、パッチが適用されたMikroTikルーターでも成功しました。そのため、ルーターがボットネットに組み込まれるのを防ぐために、セキュリティチームはパスワードの変更とファイアウォールの更新を行う必要もありました。

Merisボットネットはどの程度強力ですか?

2021年の研究者の推定では、Merisボットネットは250,000台以上のデバイスで構成されており、さらに40,000台以上のデバイスがこの脆弱性にさらされていました。Merisボットネットは規模が大きいため、インターネットサービスプロバイダー(ISP)などの大規模なネットワークに侵入できます。

25万台以上のデバイスで構成されるMerisの最大キャパシティは、1秒あたり1億1,000万リクエストという記録的な数値に達する可能性があります。これに対し、過去最大規模のDDoS攻撃は、Merisの能力の約20%しか備えていませんでした。

Merisボットネットは、数十万台のIoTデバイスに感染した最も悪名高いボットネットの1つであるMiraiを上回っています。しかし、Miraiには、IoTデバイスの計算能力が少なく、ネットワーキング機能が限られているという欠点がありました。一方、MerisはIoTデバイスよりもはるかに多くの処理能力と優れたデータ転送機能を備えた多数のルーターを使用しています。Merisボットネットの背後にあるテクノロジーは、ハッカーがかなりの処理能力と高速イーサネットにアクセスできることを示唆しています。そのため、クラウドベースのDDoS緩和で保護されていない組織にとって、Merisははるかに強力な脅威となっています。

標的となった企業は?

Merisボットネットを使用して、さまざまな企業が狙われました。この攻撃の多くは、銀行、金融サービス、保険(BFSI)業界の企業を標的としました。注目すべき攻撃は次のとおりです。

- 200万rpsを超えるKrebs on Securityへの攻撃

- 検索エンジンYandexに対する攻撃の疑い

- 1,720万RPSを記録したクラウド企業Cloudflareに対する攻撃の疑い

- 2022年6月に発生したGoogleに対する攻撃の疑い(1時間以内に10万RPSから4,600万RPSへ増加し、史上最大のレイヤー7 DDoS攻撃となりました)

企業はMerisボットネットからどのように防御できますか?

Merisボットネットやその他のDDoS攻撃から保護するために、セキュリティチームは、DNSファイアウォール、API保護、Webアプリケーションファイアウォール、専用の防御キャパシティを備えた包括的なDDoS防御ソリューションなど、複数のサイバーセキュリティ保護レイヤーを展開し、攻撃が被害を及ぼす前に組織のネットワークのエッジで攻撃をブロックできます。セキュリティソリューションには、Webサイト、アプリケーション、API、DNSインフラ(権威 DNS ネームサーバー、GSLBなど)、ネットワークインフラの保護が含まれている必要があります。

強力なDDoS防御ソリューションは、専用の防御キャパシティ、自動化された緩和ワークフロー、マシンと人間のインテリジェンスの組み合わせ、オンプレミス、クラウド、ハイブリッドに展開できる柔軟性を活用して、包括的かつ効果的なDDoS防御を提供する、徹底したアプローチを提供する必要があります。

よくある質問(FAQ)

ボットネット(ロボットネットワーク)は、サイバー犯罪者による制御を可能にするマルウェアに感染したコンピューターのネットワークです。ボットネットを制御している人を「ボットネットの運用者」と呼び、感染した各マシンをボットと呼びます。ボットネットは、コンピューター、サーバー、モノのインターネット(IoT)デバイス、その他のタイプのマシンで構成されます。

ボットネット攻撃を開始するために、ボットネットの運用者はコマンド & コントロールサーバーからボットにコマンドを送信し、ボットに他のマシンの脆弱性のスキャン、マルウェアの配信、ランサムウェアの拡散、暗号資産(仮想通貨)のマイニング、チケット転売のための購入、フィッシングメールやスパムメールの送信、Webサイトストレッサーサービスの提供などのアクションを実行するよう指示します。

Akamai が選ばれる理由

Akamai は、オンラインビジネスの力となり、守るサイバーセキュリティおよびクラウドコンピューティング企業です。当社の市場をリードするセキュリティソリューション、優れた脅威インテリジェンス、グローバル運用チームによって、あらゆる場所でエンタープライズデータとアプリケーションを保護する多層防御を利用いただけます。Akamai のフルスタック・クラウド・コンピューティング・ソリューションは、世界で最も分散化されたプラットフォームで高いパフォーマンスとコストを実現しています。多くのグローバル企業が、ビジネスの成長に必要な業界最高レベルの信頼性、拡張性、専門知識を提供できる Akamai に信頼を寄せています。