© 2026 Akamai Technologies

サーバの「見えない通信」という課題

旧日本長期信用銀行を前身とするSBI新生銀行は、リテール、法人、金融サービスを柱にSBIグループと連携した総合金融モデルを推進中だ。次世代の金融プラットフォームを構築する中でネットワークとセキュリティの刷新・強化に取り組む同行は、多くの課題に悩まされていた。

SBI新生銀行のIT基盤はオンプレミスとクラウドが混在するハイブリッド環境で構成されている。ただ長年にわたって積み重なった設定の変更・追加によって通信要件は複雑化していた。SBI新生銀行グループのCSIRTを統括する高橋明氏(グループ本社 グループIT統括部 グループC-SIRT運営室長)は当時の状況をこう振り返る。

「構築当時の担当者が異動で外れているケースもあり、長期稼働しているサーバの中には通信要件がブラックボックス化していて全容の把握が困難なものもありました。システムを刷新するには、まず既存のサーバがどこと通信しているのかを洗い出すところから始める必要がありました」

可視性の課題だけではない。これらのサーバはいずれ刷新が必要だが、通信要件を正確に把握していなければ新システムに移行しても正常に動作するという保証がない。オンプレミスとクラウドでは使う技術が異なるため、別の管理手法を採用していたことも状況を複雑にしていた。

セキュリティにも課題があった。国内外でランサムウェア被害が相次いで報告される中、内部ネットワークに侵入された後の水平移動(ラテラルムーブメント)への対処も求められていた。

SBI新生銀行は2021年、グループC-SIRT運営室を設立した。金融業界でインシデントが多発したことを受け、緊急対応体制の構築が急務になったためだ。設立と同時期に実施されたのが、自行内でのペネトレーションテストだった。同行でセキュリティ製品の選定に携わる神戸大樹氏(次世代コアバンキング部長 兼 システム運用部長)はこう語る。

「ペネトレーションテストの結果、外部からの侵入には十分に対策できていましたが内部に入られた想定で検証したところ弱点が浮き彫りになりました。経営への報告を経て内部対策の抜本的な見直しが始まりました」

テスト結果を経営層に共有した結果、行内全体に危機感が伝わった。脆弱(ぜいじゃく)性対策としてパッチを適用したが、根本的な課題は内部ネットワークの防御にあった。高橋氏は対策の方向性についてこう説明する。

「EDR(Endpoint Detection and Response)を使ったエンドポイント防御はもちろん重要ですが、それだけでは十分ではありません。侵入後に内部で動き回られるのを防ぐには、ネットワーク層での通信制御が有効です。そこで、セグメンテーション化によって被害の拡大を食い止められると考えました」

エンドポイントとネットワークの各層で防御する多層防御の重要性は金融庁の「金融分野におけるサイバーセキュリティに関するガイドライン」にも明記されている。通信を可視化して、必要なときに遮断できるセグメンテーション技術は内部に侵入された後のラテラルムーブメント対策として有効だ。

経営層の危機意識はその後も高まってきた。国内外でランサムウェア被害が報告されるたびにグループC-SIRT運営室が経営陣に事態を説明した結果、サプライチェーン攻撃によって関連会社経由で侵入されるリスクを経営層が十分に把握できるようになった。同行だけでなく、グループ全体でのセキュリティガバナンス強化が経営課題として位置付けられているという。

ネットワークとセキュリティ両方のニーズに応える 製品選定の決め手は

セグメンテーションを実現する製品の選定に当たり、当初は仮想インフラ型の製品が候補に挙がった。だが、ネットワーク可視化だけでなくセキュリティ機能全般を強化できるホスト型ファイアウォール製品を検討することになった。

SBI新生銀行は上記の要件を踏まえてソリューションを比較検討した結果、「Akamai Guardicore Segmentation」(以下、AGS)を採用した。AGSを選んだ理由は3つある。

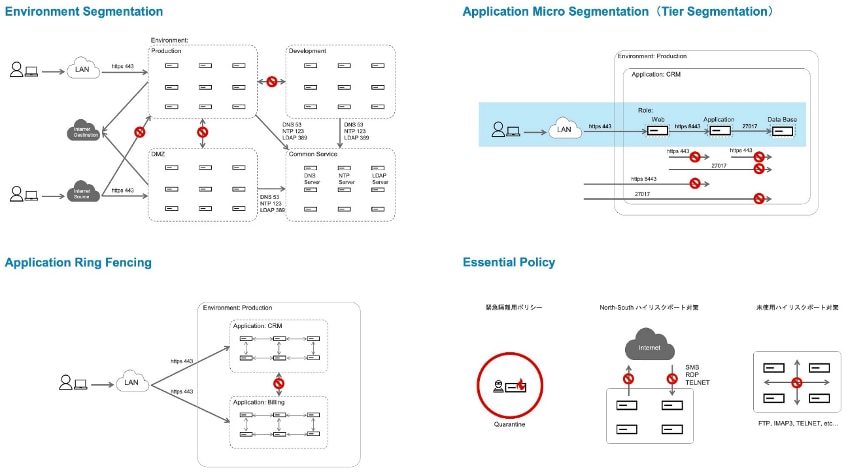

1つ目はプラットフォームを横断したネットワーク全体を一元的に可視化できる点だ。サブネットやIPアドレスといった分かりにくいインフラ視点の情報を、人間が理解しやすいラベルという形で表現できるので管理・可視化しやすい。

2つ目はきめ細かな通信制御機能とランサムウェア対策用の保護ポリシーが標準搭載されている点だ。同行でAGSの導入業務に携わっている中澤和之氏(グループIT統括部 グループC-SIRT運営室 室長代理)はこの点を高く評価する。

「単に通信元と通信先をIPアドレスとポート番号で制御するだけでなく、Akamaiの脅威情報データベースを利用して判断できることを評価しました。ハイリスクポート向けのポリシーも標準搭載されています」

3つ目は国内外の豊富な事例を基に、導入前からユースケースや構築事例がアカマイ・テクノロジーズ(以下、アカマイ)と共有できた点だ。導入に要する期間や運用時の想定要員数などの詳細な情報を提供してもらったことで、導入後のイメージを具体的に描けたという。

神戸氏はアカマイへの信頼感について「フロントの防御も含めて、セキュリティソリューション全般に強いと感じました。検討段階では海外のプロフェッショナルサービスのメンバーにも来日してもらい、直接AGSの運用などについてディスカッションする機会を複数回設けてもらいました。検討段階からの手厚い対応が、信頼につながりました」と述べた。

PoCからトレーニングまで伴走型支援の実際

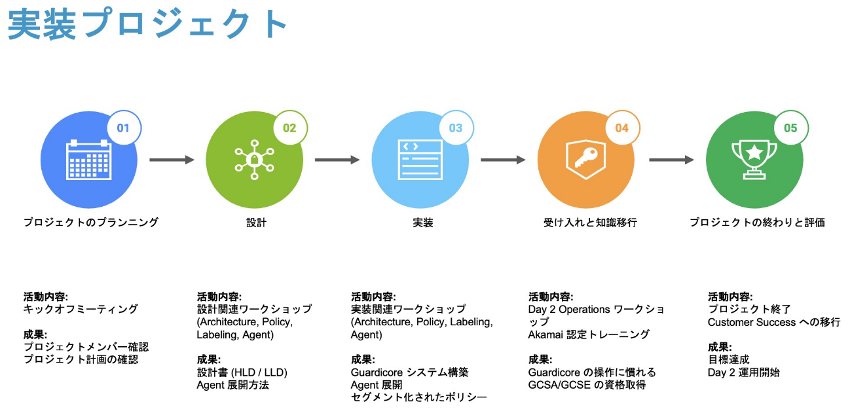

SBI新生銀行は2024年5月ごろからAGSの検討を開始し、約1年の期間を経て2025年6月に採用を決定した。この間、要件ヒアリングやデモ、運用に関するディスカッションを重ねた。PoC(概念実証)期間中にはアカマイによるワークショップも開催され、国内の事例を題材にマイクロセグメンテーションの必要性が説明された。

中澤氏はこの知見を行内の関係部署に展開して、製品導入への理解を促したという。AGSはサーバにエージェントをインストールして通信を可視化・制御するため、導入に当たっては対象システムを管理する各チームの理解が欠かせなかった。

中澤氏は「ワークショップで共有してもらった資料は『船室を細かく区切って浸水被害を最小限にする』という例え話も含めて非常に分かりやすく、行内での説明にそのまま利用できました」と話した。

エージェントの導入に対する懸念を払拭するため、レイテンシを計測した。PoC環境で実測してシステムへの負荷が許容範囲内であることを数値で示すことで、関係部署間の合意を形成した。

アカマイの伴走型支援はトレーニングにも及んだ。同行でAGSの導入プロジェクトに携わっている福地志奈子氏(グループIT統括部 グループC-SIRT運営室 サイバーセキュリティチーム)は、Akamaiの「GCSA」(Guardicore Certified Segmentation Administrator)トレーニングを受講した。1週間の集中コースで、製品の用語体系から構築手順、運用のステップまで体系的に学べた。

「提供されたハンドブックが充実していて、繰り返し読み込むうちに設計思想を理解できました。導入後の運用イメージが明確につかめたことが大きいです」

基幹系システムへの慎重な導入アプローチ

2025年末時点では、アカマイのプロフェッショナルサービスチームと共同で導入設計を行っているところだ。今回の導入対象はサーバ420台で、そのうちクエリを使ってサーバの内容を詳細に検索・調査できるように「Akamai Guardicore Insight」を導入するものも400台ある。対象には基幹系・勘定系システムも含まれており、慎重なアプローチが必要だった。

まず全サーバにエージェントを展開してから通信制御ポリシーを構築することは難しかったため、基幹系システムを停止できるタイミングを見極める必要があり、全体展開には時間を要する。

「エージェントの導入が完了したシステムから、順番に通信制御していくという段取りをアカマイに提案していただきました。当行の環境に合わせて柔軟にアプローチしてもらえた点は心強いと感じました」(福地氏)

導入期間は長くなるが、その間もエッセンシャルポリシー(全顧客共通で提供される推奨ポリシー)を使って危険な通信を検知・ブロックできる。

グループ全体のゼロトラスト基盤へ

SBI新生銀行は、AGSの導入を通じて得た知見やノウハウをグループ全体のゼロトラスト基盤技術として確立しようとしている。同行がまず導入し、その後グループ会社に展開する。ロードマップを主要子会社と共同で策定して、ノウハウも共有する。高橋氏は今後のセキュリティ戦略についてこう述べる。

「今回はセグメンテーションを先行して導入しました。EDRとは守り方が異なるのでどちらか一方で十分というわけではありません。両方を組み合わせた多層防御を目指したいと考えています」

神戸氏はアカマイへの今後の期待をこう語る。

「インシデント発生時に、オンプレミスとクラウドのどちらでも迅速に封じ込めができる点が大きい。生成AIを活用した攻撃が巧妙化する中、セキュリティ製品も進化し続けてほしいですね。銀行の基幹系システムは導入要件が厳しいので、より軽量なエージェントなどの選択肢が増えることに期待しています」

SBI新生銀行は段階的な導入フェーズを経て、セグメンテーション技術を活用したインシデント対応プロセスの確立を目指す。オンプレミスとクラウドを統合したゼロトラスト基盤の構築は、同行のセキュリティ強化だけでなくグループ全体の防御力向上につながる取り組みとなるだろう。

※この記事は、2026年2月に掲載されたアイティメディア編集局制作コンテンツを再構成したものです。

SBI新生銀行について

私たちSBI新生銀行グループは、2021年12月にSBIグループの一員となって以来、同グループの事業構築の基本観である「顧客中心主義」を、革新性とスピード感をもって実践しています。SBIグループの中核銀行として、「第4のメガバンク構想」の具現化に向け、地域金融機関との連携を進化・深化させ、地方創生への貢献を強化しています。また、急速に進化するデジタル金融領域においては、先行するSBIグループの知見・ネットワークを最大限に活用し、より多くのお客さまに向けて「次世代金融」の提供を目指してまいります。SBI新生銀行グループは、従来の金融の枠を超えた革新的な取り組みを通じて企業価値の向上を図り、持続可能な社会の実現に貢献してまいります。

Akamai について

Akamai は、オンラインビジネスの力となり、守るサイバーセキュリティおよびクラウドコンピューティング企業です。当社の市場をリードするセキュリティソリューション、優れた脅威インテリジェンス、グローバル運用チームによって、あらゆる場所でエンタープライズデータとアプリケーションを保護する多層防御を利用いただけます。Akamai のフルスタック・クラウド・コンピューティング・ソリューションは、世界で最も分散化されたプラットフォームで高いパフォーマンスとコスト効率を実現しています。多くのグローバル企業が、ビジネスの成長に必要な業界最高レベルの信頼性、拡張性、専門知識を提供できる Akamai に信頼を寄せています。詳細については、akamai.com および akamai.com/blog をご覧いただくか、X や LinkedIn で Akamai Technologies をフォローしてください。