長年、重要インフラの運用者は、システムのアップタイムを優先するか、堅牢なサイバーセキュリティの保護を優先するかという二者択一を迫られてきました。ファイアウォールなどの従来型の制御は、システムパフォーマンスを低下させるか、繊細なOT環境には展開できないため脆弱なままにするかの二択でした。(OT環境とは工場、発電所、ビル管理システムなど、物理的なインフラや産業機器を制御・運用する技術領域を指します。)

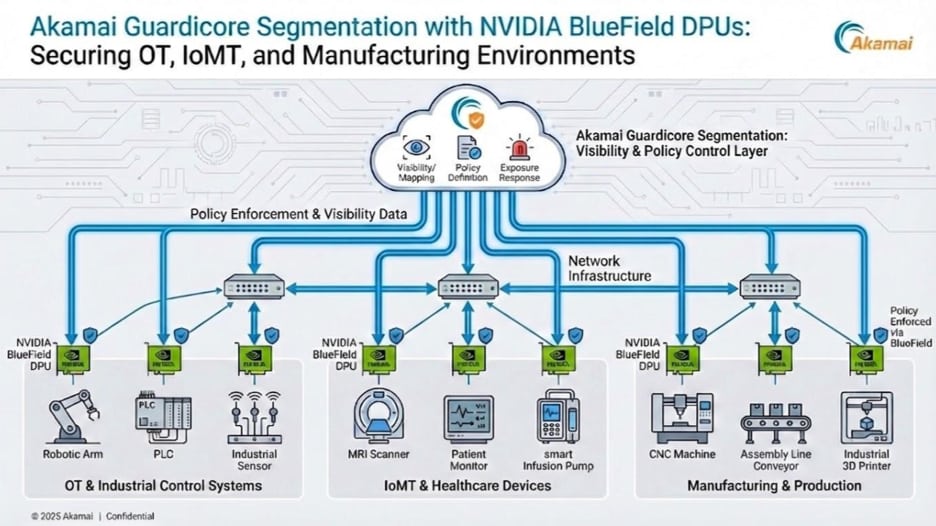

本記事では、Akamai Guardicore SegmentationとNVIDIA BlueField DPUを統合し、ゼロトラストの適用をインフラに直接組み込むアプローチについて解説します。これにより、エージェントを導入できないミッションクリティカルなシステムに対し、パフォーマンスを犠牲にすることなく、ハードウェアで分離・高速化されたワイヤースピードの保護を実現する視点を提供します。

わずかな異常が引き起こす連鎖的な危機

午前2時17分、ある地域の電力オペレーションセンターでの出来事です。エンジニアが、普段はほとんど通信しない2つの監視システム間で異常なトラフィックが発生していることに気づきます。数秒のうちに、負荷分散を担うコントローラーが予期せぬコマンドを発行し始めます。

システムはクラッシュしていないし、爆発も起きていません。しかし、明らかに何かがおかしい状態です。多くのOT環境において、この瞬間が、インシデントを局所的に封じ込められるか、あるいは変電所、生産ライン、水処理プロセス全体へと連鎖的な障害を引き起こすかの分かれ道となります。

これは単なる理論上の話ではありません。Check Point Researchの報告によれば、米国の公益事業者は2024年に、前年比で70%近くも増加したサイバー脅威に直面しました。KnowBe4も同時期に、国家の重要インフラに対する脅威が30%増加したことを確認しています。米国国土安全保障省は、エネルギーや交通などの不可欠なセクターに対する脅威が、2025年に向けてさらに激化すると警告しています。

経営層が直面しているのは、遠い未来の可能性ではなく、現在も進行している形の持続的な攻撃です。それにもかかわらず、最も重要なシステムの多くは、数十年前の前提に基づいて設計された信頼モデルにいまだ依存しています。

なぜ従来型のOTセキュリティモデルは機能しないのか

OT環境は、適応型のサイバー防御のためではなく、信頼性と決定論的な動作を目的として設計されました。その多くはレガシーなオペレーティングシステムで稼働しており、再認証なしにはパッチを適用できないものや、わずかなレイテンシーの変動すら許容できないものも存在します。

セキュリティチームは、実際の被害がラテラルムーブメント(横方向の移動)によってもたらされることを熟知しています。攻撃者が初期アクセスを確立した後、システム間をどれだけ移動できるかが被害の規模を決定づけます。

企業のIT環境において、エージェントベースのマイクロセグメンテーションは、最小特権のアクセスを強制し、脅威の拡散を封じ込めるための強力な手段となっています。適切に展開されれば、きめ細かい可視性と高いパフォーマンスをもたらします。

しかし、OT環境には特有の制約があります。エージェントの導入が安全ではない場合や、許可されていない場合、あるいは物理的に不可能な場合があります。

これが危険なギャップを生み出します。物理プロセスを制御するシステムは、境界セキュリティで保護されている一方で、内部的には広範なアクセスが許可されたままになっていることが多いのです。

経営層はここで一度立ち止まり、シンプルな問いを投げかける必要があります。

「今夜、攻撃者がOTネットワークの内部に侵入した場合、何かによって阻止されるまでに彼らはどれくらい深くまで移動できるだろうか?」

もし「自社の許容範囲より深くまで侵入されてしまう恐れがある」という正直な答えが返ってくるのであれば、アーキテクチャそのものを変更する必要があります。

規制強化とサイバー保険がもたらすプレッシャー

重要インフラにおけるセキュリティは、もはや単なる技術的な議論ではありません。経営会議で取り上げられるべき、規制に関わる課題です。

米国では、公益事業者やその他の重要インフラ運用者に対し、セグメンテーション、監視、インシデント対応に関する義務化の動きが強まっています。連邦政府のガイダンスやセクター固有の規制は、単なる検知ではなく、レジリエンスに対する要求水準を引き上げています。

サイバー保険会社もまた、リスク評価モデルを再調整しています。引受会社は、保険証券の新規発行や更新の前に、セグメンテーションの実践状況、アクセス制御、および封じ込め能力を厳格に審査しています。保険料は、組織がインシデントを検知できるかどうかだけでなく、影響範囲を限定できるかどうかに基づいて決定されるようになっています。

経営層は、以下の点を確認すべきです。

侵害されたコントローラーが、重要度の高いシステムに水平方向へアクセスできないことを証明できるか?

水平方向(East/West) のトラフィックが、最小特権の原則によって制御されていることを証明できるか?

ホストが侵害された場合でも、セキュリティポリシーの適用が維持されることを示せるか?

これらの問いに対する答えが不確実な場合、それは単なる技術的なリスクではなく、財務的および規制上のリスクとなります。

セキュリティの適用点をインフラに移す

Akamai Guardicore SegmentationとNVIDIA BlueField DPUの統合は、これまでのアーキテクチャとは異なるアプローチを示しています。

ホストベースの適用のみに依存するのではなく、セグメンテーションのポリシー演算を、データパスに組み込まれたハードウェア分離型のDPU(Data Processing Unit)にオフロードします。BlueFieldは、ホストのオペレーティングシステムやCPUから独立して動作します。ハードウェアのフロールールに変換されたポリシーは、シリコン上でワイヤースピードにて適用されます。

このモデルにおいて、NVIDIA BlueFieldはインフラ層におけるリアルタイムのテレメトリと適用ポイントを提供し、Akamai Guardicore Segmentationは、環境全体にわたるセグメンテーションの定義と適用を管理する、一元化された可視性、ポリシーのモデリング、および管理基盤を提供します。

テレメトリは、ホストベースのソフトウェアを一切必要とせずにBlueFieldによって直接収集されるため、繊細なOTシステムに負荷をかけることなく可視性を確保できます。収集されたテレメトリはAkamai Guardicore Segmentationのプラットフォーム上に表示され、セキュリティチームはアプリケーションの依存関係をマッピングし、最小特権ポリシーを定義し、ITおよびOTの両ドメインにわたって一貫したセグメンテーションを管理できます。

仮にサーバーが侵害されたとしても、DPU上で実行されている適用ロジックは無傷のまま維持されます。ホスト側から見れば、追加のソフトウェアは一切不要です。

適用のプロセス自体は、Akamai Guardicore Segmentationを通じて定義およびオーケストレーションされたポリシーに基づき、インフラレベルでBlueFieldによって直接実行されます。このコントロールプレーンと適用ポイントの分離により、ワークロードが侵害された場合でも、ホスト上で活動する攻撃者によってポリシーが改ざんされるのを防ぐことができます。

これはOT環境において極めて重要です。エージェントの導入やパフォーマンスの低下を許容できないシステムにとって、保護の仕組みはワークロードにインストールされるものではなく、インフラに組み込まれたものになります。

ここで明確にしておくべき点があります。IT環境、最新のクラウド環境、およびデータセンター全般において、エージェントベースのマイクロセグメンテーションが、高いパフォーマンスを発揮する実証済みのモデルであることに変わりはありません。BlueFieldとの統合は、その強みを置き換えるものではなく、エージェントを安全に稼働させることができない領域へとセグメンテーションを拡張するものです。

この統合により、BlueFieldのハードウェア分離型のテレメトリおよび適用能力と、Akamai Guardicore Segmentationのポリシー・インテリジェンスおよび一元化されたコントロールプレーンが融合します。

その結果、繊細なシステムに負担を強いることなく、ITおよびOTの両環境にわたって、一貫性と拡張性のある可視性、ポリシー管理、および封じ込めが実現します。

マシンスピードによる脅威の封じ込め

現代の攻撃者は、偵察活動とラテラルムーブメントを自動化しています。彼らはシステムの変更ウィンドウを待つことも、運用上の機微を考慮することもありません。

セグメンテーションの適用がデータパス上で行われる場合、トラフィックは各ノードを出入りする際に評価されます。不正な接続は伝播する前にブロックされ、侵害されたシステムはリアルタイムで隔離されるため、影響範囲を最小限に抑えられます。

Purdueモデルに準拠したアーキテクチャでは、エンタープライズシステム、DMZ層、監視制御、およびプロセスレベルのデバイス間の信頼境界を、機器自体に変更を加えることなく強化できます。

これにより、議論の焦点は「事後の脅威検知」から「設計段階からの封じ込め」へとシフトします。

リーダーは、次のように問いかけるべきです。

「私たちのシステムは、侵害を検知するように設計されているか、それとも侵害を封じ込めるように設計されているか?」

これら2つは、全く異なる意味を持ちます。

重要インフラ・セキュリティの次なる形

「セキュリティを強化すれば、必然的に重要なシステムが遅くなる」という長年の思い込みが、数十年にわたり意思決定を形作ってきました。しかし、その前提はもはや通用しません。

セキュリティかアップタイムか、で妥協する必要はありません。インフラそのものに組み込むことが可能です。

OTとITの融合が進み、AI駆動型のソリューションがイノベーションとAIワークロードの両方を加速させる中、ゼロトラストのセキュリティはソフトウェアのオーバーレイを超えて進化する必要があります。ハードウェアを認識し、ホストの侵害に対するレジリエンスを備え、ネットワークの速度で最小特権を適用できるものでなければなりません。

AIインフラやAIファクトリーの構築を含め、次の10年をリードする企業は、単に監視ツールを増やす組織ではありません。「デフォルトで障害を封じ込める」ようにアーキテクチャを再設計する企業です。

経営層にとっての真の問いは、脅威が今後もエスカレートするかどうかではありません。脅威は確実に拡大します。

真の問いは、次のようなものです。

「OT環境内で不可避の侵害が発生した際、現在のアーキテクチャはその衝撃を吸収できるか、それとも増幅させてしまうのか?」

その答えは、ポリシー文書の中ではなく、今日皆さんが下すインフラストラクチャの意思決定の中にあります。

Tags