NIST Cybersecurity Framework 2.0 と API Security の内側

NIST Cybersecurity Framework とは何か?

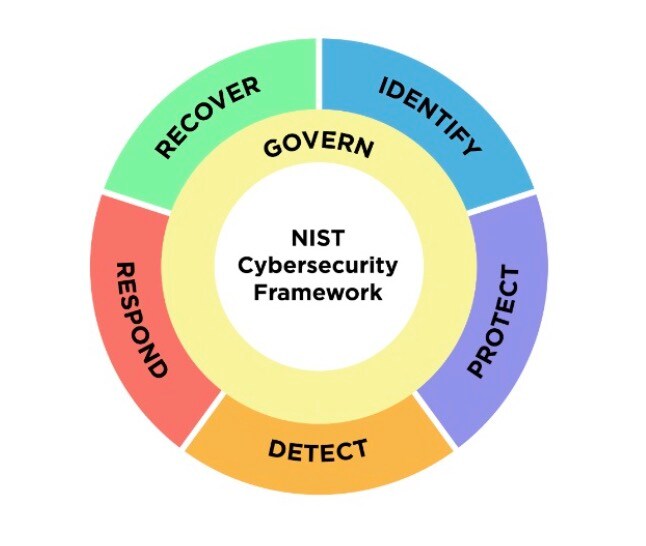

米国商務省に属する機関のひとつである米国国立標準技術研究所(NIST)は、米国の組織が広く使用している構造的ガイドラインである Cybersecurity Framework(CSF)を、サイバーセキュリティのリスクをより深く理解し管理するために大幅に更新しました。

バージョン 1.0 として 2014 年に初めてリリースされ、2018 年にバージョン 1.1 に更新された後、CSF バージョン 2.0 が、2024 年 2 月にリリースされました。最新バージョンでは、現代のサイバーセキュリティリスクをより効果的に緩和する方法について、さまざまな業界、政府機関、民間部門、その他の組織に最新のガイダンスを提供しています。

そこでは、サイバーセキュリティの上位レベルの成果についての分類体系が提示されており、あらゆる組織が、その規模、セクター、成熟度に関係なく、サイバーセキュリティの取り組みをより深く理解し、評価し、優先順位を付け、発信するために使用することができます。このサイバーフレームワークでは、これらの成果を達成する方法は書かれていません。その代わりに、これらの成果を達成するために活用できる、追加的な実践方法や管理措置に関する指針を提供するリソースへの道筋を示しています。

組織が NIST Cybersecurity Framework 2.0 に従うべき理由

NIST Cybersecurity Framework 2.0(NIST CSF 2.0)は、オンラインセキュリティの強化を求める組織のためのガイドブックです。わかりやすい言葉でサイバーセキュリティの目標が定められており、機能、カテゴリー、サブカテゴリーごとに整理され、小規模企業からグローバルエンタープライズまで、あらゆるタイプの組織に適用可能です。

CSF 2.0 では、具体的な行動を規定するのではなく、これらの目標を組織にあったやり方で達成できるように、その方法の決定を組織に委ねています。これらの目標の順序は、その重要性を示すものではありません。目標のそれぞれが、オンラインの安全性を維持するために重要な役割を果たします。

このリスク管理フレームワークでは、特定のサイバーセキュリティテクノロジーを深く掘り下げたり、IoT デバイスとネットワークデバイスを区別したりはしていません。そのため、API セキュリティの向上を図るために組織がなぜ、どのように、このフレームワークに従うべきなのかを理解するのが難しくなる可能性があります。

この点を明確にするため、Akamai のチームは本ガイドを作成しました。このガイドでは、新しい CSF 2.0 ガイドラインを API セキュリティプログラムにマッピングする方法(正確には、全体的なサイバーセキュリティポスチャおよびリスク管理プログラムに API セキュリティを統合する方法)を解説します。

API セキュリティを NIST Cybersecurity Framework に整合させる方法

ガバナンス:サイバーセキュリティリスク管理の戦略、期待、方針の策定と監視

NIST Cybersecurity Framework のガバナンス機能は、他の 5 つの機能の結果を、ミッションとステークホルダーの期待という枠組みのなかで達成し、優先順位を付ける方法を組織に示す指針となります。ガバナンスアクティビティは、サイバーセキュリティを、組織の広範なエンタープライズリスク管理戦略に統合するのに不可欠です。

とりわけ、ガバナンスは、組織内の人々が、組織の枠組みの範囲内で、サイバーセキュリティについての共通の理解を持てるように支援します。それぞれの組織が、役割、責任、権限、ポリシー、プロセス、および手順を含む、サイバーセキュリティプログラムと戦略、サプライチェーンリスクと資産の管理戦略を策定することが推奨されます。

API セキュリティへのガバナンスの適用

ガバナンスを使用して API セキュリティを改善する上で重要なのは、全体的なセキュリティ戦略に API 管理と API セキュリティを組み込むことです。そうすることで、重大なセキュリティギャップを生じさせ、API がガバナンスにおいて見落とされる原因となる、サイロ化を回避することができます。これは、API を、サイバーセキュリティリスク管理の意思決定、リスク許容度評価、優先順位付け、社内業務、サプライチェーンリスク管理のプロセスに含めることを意味します。とりわけ、開発で使用されるオープンソース API について、この点に留意する必要があります。

ガバナンス機能を適用して API セキュリティを改善する方法

NIST Cybersecurity Framework のガバナンス機能を組織全体に適切に適用するためには、次のことが必要になります。

- API と仕様との完全な一致の確保

- すべての API 変更の検知

- 使用中のソフトウェアの特定

特定:組織に対する脅威によるサイバーセキュリティリスクの評価を支援

特定機能には、すべての資産(データおよびそのバックアップ、機微な情報、ハードウェア、ソフトウェア、システム、施設、サービス、人)および関連するサイバーセキュリティリスクの発見と理解が含まれます。その過程で、組織は、ガバナンス機能によって特定されたリスク管理戦略とミッションのニーズに整合する取り組みに集中し、優先順位を付けることができます。

また、特定によって、サイバーセキュリティリスク管理を支える組織のポリシー、プロセス、手順、プラクティスを改善する余地を見つけ出せるようにガイドラインの読者を支援します。これにより、6 つの機能すべてにわたる取り組みについての情報を得ることができます。

特定機能を適用して API セキュリティを改善する方法

組織のすべての資産を特定して API セキュリティを改善するのに重要なのは、API ポートフォリオ全体の完全な可視性を確保することです。この可視性が欠如していると、資産を完全に保護する能力が損なわれる可能性があります。組織内で使用されているすべての公開 API、パートナー API、プライベート API を常に把握し、広範なリスク戦略における API の重要性を理解できるようにします。

リスク評価プロセスに必ず API を含めるようにしてください。外部からアクセス可能なプライベート API とパートナー API には特に注意が必要です。どちらも社内業務に不可欠です。

特定機能を組織全体に適用するには、次のことが必要になります。

すべての API とエンドポイントの棚卸し

API エンドポイントの分類

エンドポイントのリスク評価

API の脆弱性の特定

API エンドポイントの変更の検知

保護:サイバーセキュリティリスクを防止または軽減するための対策を実施

特定機能の一環として資産とリスクを特定して優先順位を付けた後、保護機能によって、これらの資産のセキュリティを確保し、サイバーセキュリティインシデントの発生確率と影響度を軽減できます。これには、意識向上とトレーニング、データセキュリティ、情報セキュリティ、アイデンティティ管理、認証、アクセス制御、物理的および仮想的なテクノロジーインフラのレジリエンスの確保などの成果の実現が含まれます。

保護機能を適用して API セキュリティを改善する方法

プロアクティブなリアルタイムの API 保護を展開することで、保護機能の一環として、API がサイバー攻撃の脆弱なターゲットになるリスクを最小限に抑えることができます。

これには、強力な認証(AuthN)および認可(AuthZ)プラクティスの実装、ソフトウェア開発ライフサイクル(SDLC)への API セキュリティ・ベストプラクティスの統合、機微な情報フローを処理する API エンドポイントの特定、監視、適切な保護など、いくつかの対策が含まれています。

保護機能を組織全体に適用するには、次のことが必要になります。

古い API コンポーネントの特定

API セッションデータの記録

未承認または管理されていない API の特定

API に対する攻撃のブロック

検知:潜在的なサイバーセキュリティ攻撃および侵害の発見と分析

検知機能によって、進行中のサイバーセキュリティの活動またはインシデントを示している可能性がある、異常、侵害インジケーター、その他の発生しうるイベントをタイムリーに検出し分析することが可能になります。

検知機能を適用して API セキュリティを改善する方法

検知機能を適用して組織の API セキュリティ制御と検知プロセスを改善するには、特に、API の脆弱性を可視化し、API に対するサイバー脅威を理解する必要があります。 Web トラフィックの 80% 以上が API を通過しており、API が GitHub などの多くの開発環境で広く使用されていることがその理由です。

このプロセスには、プロトコルまたは基盤となる重要なインフラのいかんに関わらず、すべての API エンドポイントの監視、仮想パッチの適用、実際の攻撃データの SDLC プロセスへの統合、および API インシデントを検知して緩和するための、従来のインフラやコンパイルコードに匹敵する堅牢なサポートを提供することが含まれます。

検知機能を組織全体に適用するには、次のことが必要になります。

API に対する攻撃の検知

サイバーセキュリティイベントと進行中のインシデントの特定

インシデントデータのセキュリティ情報およびイベント管理(SIEM)システムへの配信

対応:サイバーセキュリティインシデントが検知された際に取られる対応策

Cybersecurity Framework の対応機能により、サイバーセキュリティインシデントの影響を封じ込めることが可能になり、インシデント管理、分析、緩和、レポート、コミュニケーションなどの成果を得ることができます。

対応機能を適用して API セキュリティを改善する方法

対応機能により、組織は API に対する攻撃に迅速に対応し、デジタルドメイン全体で一貫したプロセスと手順を使用してインシデントを管理できるよう支援します。これには、継続的な監視アプローチを適用して、IT システムとネットワークにおけるセキュリティ脅威、パフォーマンスの問題、コンプライアンスの問題を自動的に検知し、次にこのアプローチを API に拡張して API ポートフォリオ内で迅速なインシデント対応と対応計画を実現することが含まれます。

対応機能を組織全体に適用するには、次のことが必要になります。

攻撃を受けた脆弱性の特定

攻撃の詳細の把握

ステークホルダーへのサイバーセキュリティインシデントの通知

攻撃および悪性のふるまいのブロック

復旧:サイバーセキュリティインシデントの影響を受けた資産と業務の復元

復旧機能によって、サイバーセキュリティインシデント後の通常業務へのタイムリーな復旧が円滑に行われます。インシデントの影響を最小限に抑え、復旧活動全体を通じて効果的な組織コミュニケーションを確保することを目的としています。

復旧機能を適用して API セキュリティを改善する方法

API 固有の要件、とりわけ開発インフラで使用されるサードパーティまたはオープンソースのツールに関係する要件に対応する復旧計画を立案することで、組織全体で復旧機能を実行することができます。このプロセスには、API に特化した復旧計画の立案、実装、テスト、その後の自動化が含まれます。

さらに、API 固有の出力を現在のセキュリティシステムやレポートシステムに統合することで、社内および(必要な場合には)外部とのコミュニケーションをよりタイムリーかつ適切に調整することができます。

復旧機能を組織全体に適用するには、次のことが必要になります。

API 関連データ漏えいの詳細の包括的な把握

復旧計画に API ベースのサービスを含めること

API インシデントレポートの既存のセキュリティ構造への統合

Akamai API Security で API セキュリティポスチャを強化

適切に保護された API を使用することで、チームは顧客の生活を豊かにするすばらしい製品、サービス、体験を作り上げることができます。

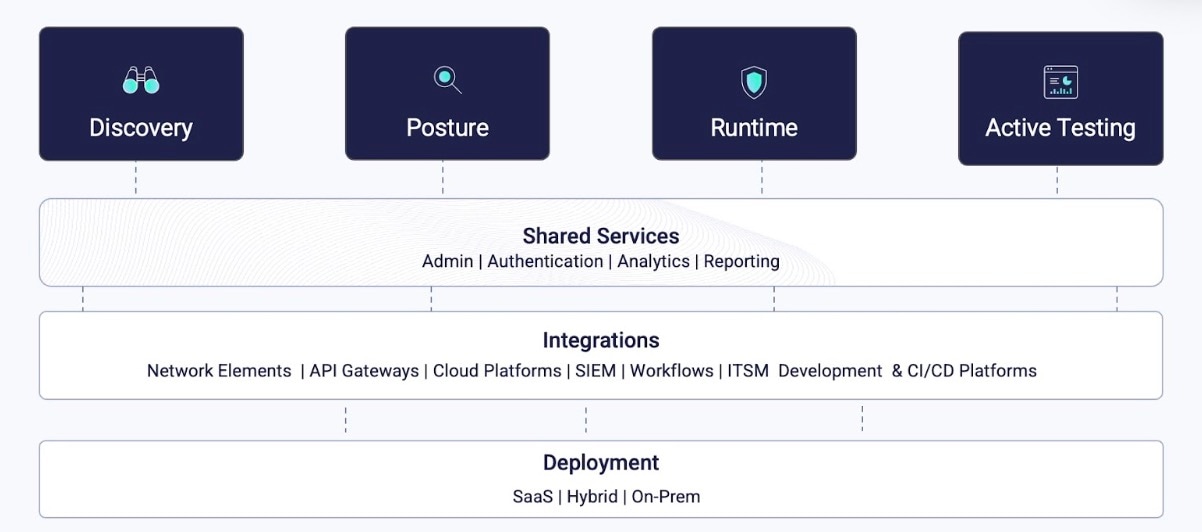

Akamai API Security は、継続的な探索とリアルタイム分析を通じて API 資産全体を完全に可視化する API セキュリティソリューションです(図 2)。これにより、組織を、最新の NIST Cybersecurity Framework 2.0 の標準と更新に完全に準拠できるように支援し、全方位的な保護を実現します。

Akamai をセキュリティ・ソリューション・プロバイダーにすれば、シャドー API を含むすべての API を迅速に探索し、一般的な脆弱性を特定し、API のふるまいを分析することによって、急速に拡大するアタックサーフェス内での脅威やロジックの悪用をより効果的に検知できるようになります。

NIST Cybersecurity Framework の 6 つの機能の知見に基づく Akamai API Security を使用して、組織全体の API セキュリティの再定義を開始するには、Akamai にお問い合わせください。