Afronte los desafíos de seguridad más acuciantes con Zero Trust

¿Por qué deberíamos adoptar la seguridad Zero Trust?

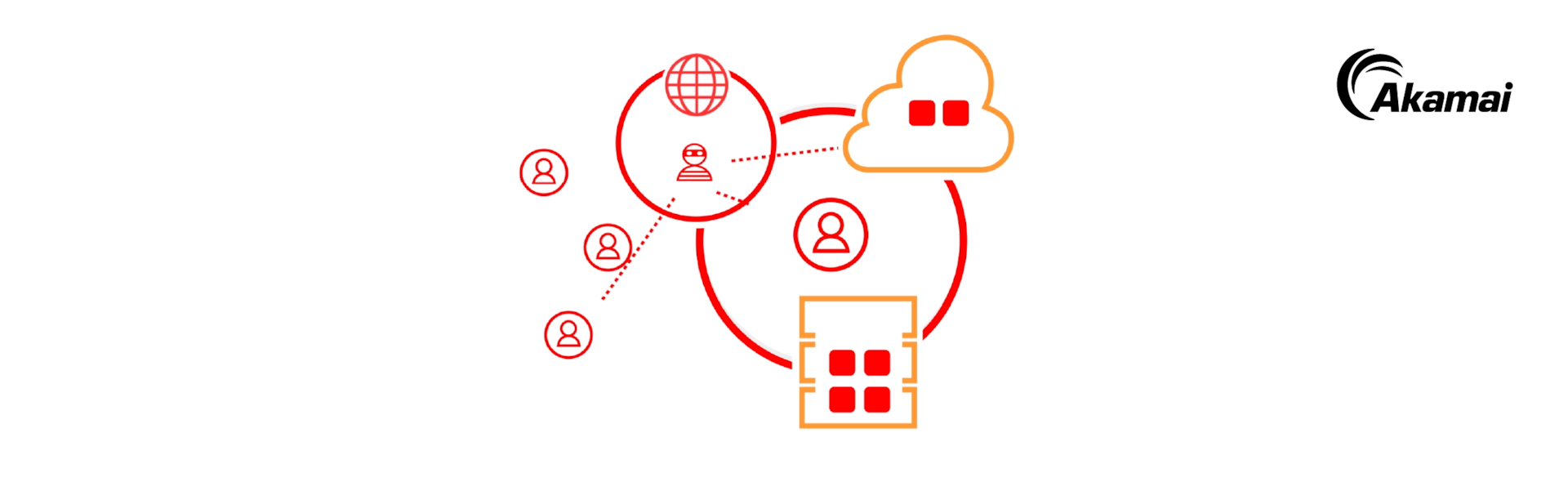

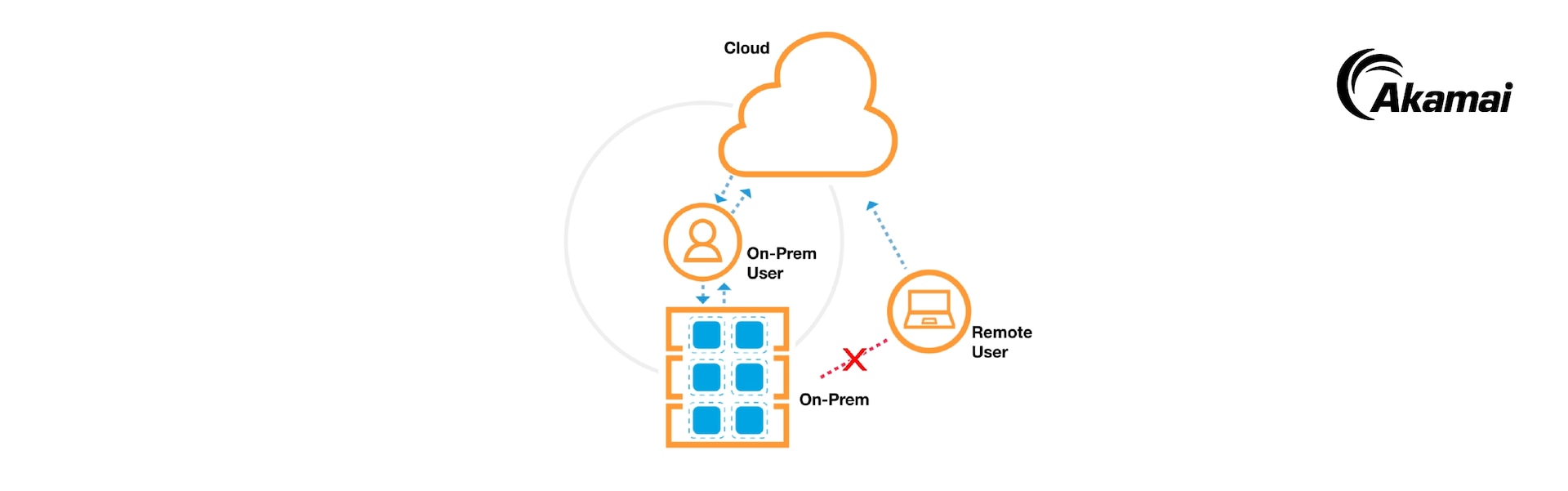

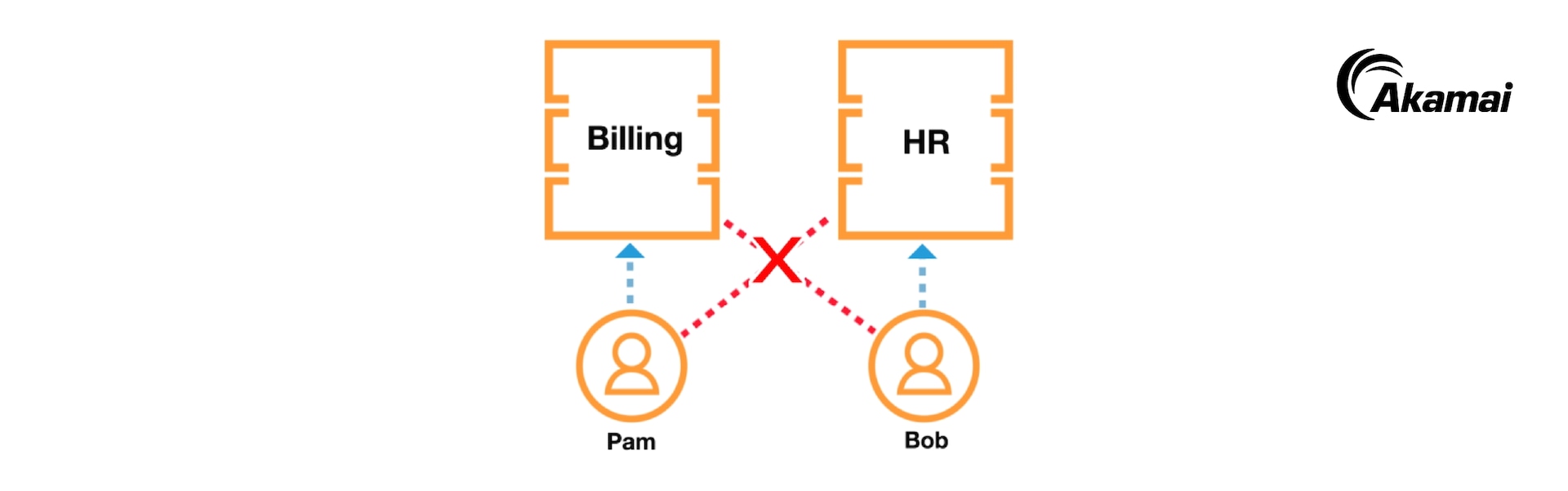

Elimine la dependencia de firewalls y VPN con las soluciones Zero Trust de Akamai. Proteja su entorno de TI al completo: el entorno local y en la nube, las aplicaciones heredadas y el SaaS, así como los empleados remotos o in situ. Obtenga una visibilidad profunda y una detección de amenazas especializada para detener los ataques y evitar el movimiento lateral.

Cómo funciona Zero Trust

Soluciones de seguridad Zero Trust líderes del sector

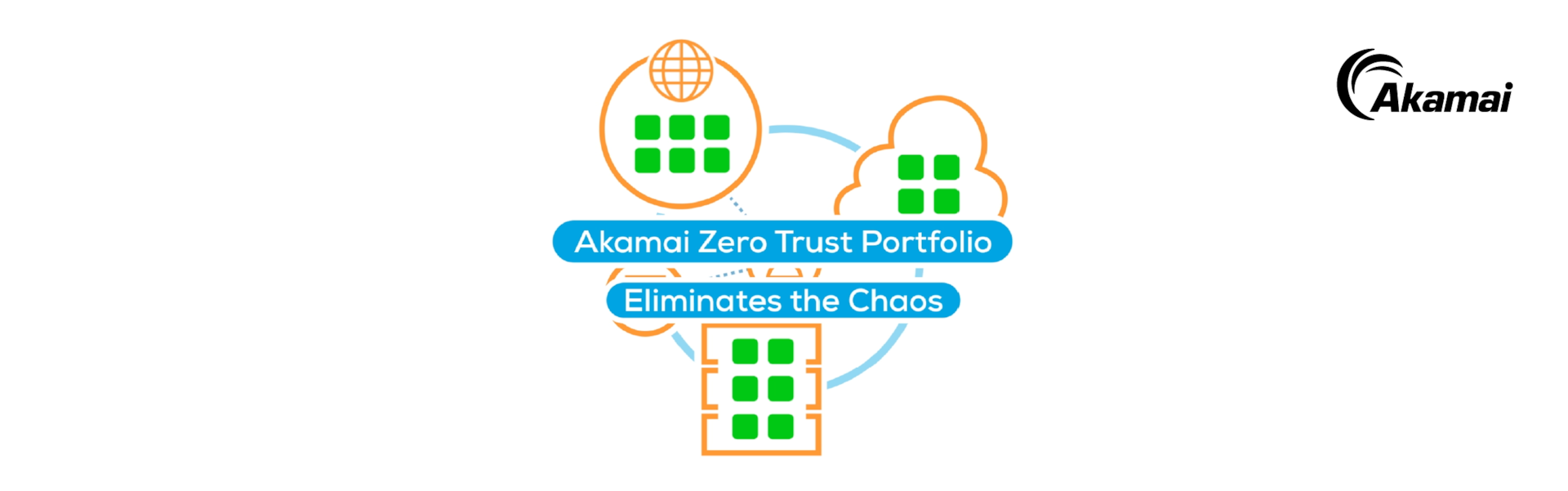

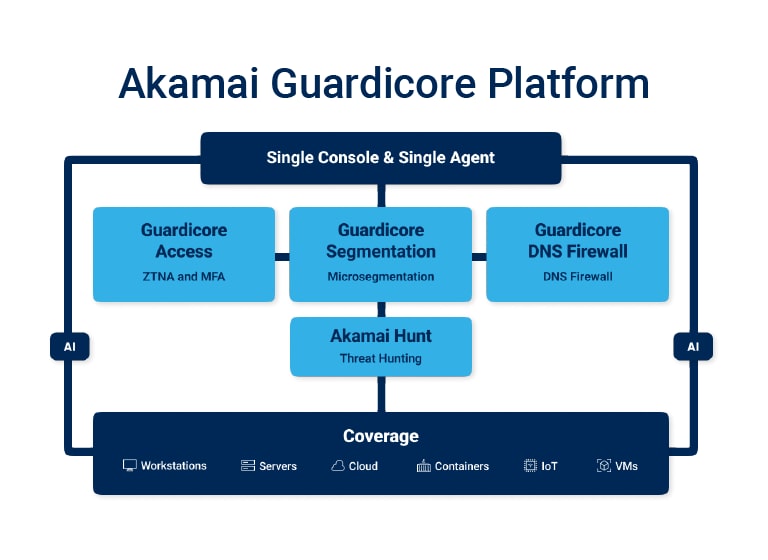

Cartera de productos Zero Trust

Recursos

1The Forrester Wave™ es propiedad registrada de Forrester Research, Inc. Forrester y Forrester Wave son marcas registradas de Forrester Research, Inc. Forrester Wave es una representación gráfica de la visión de Forrester del mercado, y se basa en una detallada hoja de cálculo con los resultados de las puntuaciones, los factores de ponderación y comentarios. Forrester no respalda a ningún proveedor, producto o servicio representado en Forrester Wave. La información está basada en los mejores recursos que se encuentran disponibles. Las opiniones reflejadas son fruto del criterio seguido en el momento de redacción del documento y están sujetas a cambios.

2Forrester no promociona ninguna empresa, producto, marca o servicio incluido en sus publicaciones de investigación y no aconseja la selección de productos o servicios de ninguna empresa basándose en las calificaciones incluidas en dichas publicaciones. La información está basada en los mejores recursos que se encuentran disponibles. Las opiniones reflejadas son fruto del criterio seguido en el momento de redacción del documento y están sujetas a cambios. Para obtener más información, consulte los criterios de objetividad de Forrester aquí.