Finden Sie heraus, wie Segmentierung Ihnen helfen kann

Bedrohungen mit KI-gestützter Durchsetzung in Maschinengeschwindigkeit neutralisieren

Beschleunigen Sie die Durchsetzung von Zero Trust in Ihrer gesamten Hybrid-Cloud-Umgebung mit KI, die Erkenntnisse auf Netzwerk- und Prozessebene sofort in Richtlinien umsetzt. Durch die Automatisierung des Erkennungs- und Richtlinienerstellungsprozesses können Sie das Risiko lateraler Netzwerkbewegungen in Echtzeit minimieren – und gelangen innerhalb von Sekunden statt Tagen oder Monaten von Transparenz zur detaillierten Kontrolle.

Reduzieren Sie Risiken mit einer Lösung, die immer weiter lernt

So funktioniert Akamai Guardicore Segmentation

Produktmerkmale

- Vollständige Transparenz über Legacy-, OT- und Cloud-Systeme hinweg durch Erfassung bekannter, unbekannter und nicht verwalteter Ressourcen

- Semantische KI-Kennzeichnung zur Anreicherung von Ressourceninformationen, um entscheidenden Kontext, Geschwindigkeit und Präzision zu gewährleisten

- Kontextbezogene Risikobewertung für eine sichere Durchsetzung basierend auf Anwendungsbereitschaft, Absicht und KI-gestützter geschäftlicher Priorisierung

- KI-Inferenz und Algorithmen für die Stabilität prädiktiver Richtlinien zur Unterbindung lateraler Netzwerkbewegungen

- Prozess-zu-Paket-Korrelation und sofort anwendbare Richtlinien, die die Bedrohungsvalidierung und ‑eindämmung automatisieren

- Domänenübergreifende Telemetrie-Korrelation der Erreichbarkeit von Ressourcen, der offenen Admin-Ports und der Nutzung riskanter Tools, um ausnutzbare Angriffspfade zu identifizieren und das Sicherheitsrisiko zu verringern

- OSQuery-gestützte Einblicke zur Erkennung von Plattformen und Geräten mit hohem Risiko in Ihrer Umgebung

- Nutzt den globalen Vorsprung von Akamai für unübertroffene Threat Intelligence und schnellere Vorfallsreaktion

- KI-basiertes Threat Hunting für schnelle Einblicke, die Sicherheitsentscheidungsträger vom Nachweis bis zur Umsetzung führen

Kundenreferenzen

Wichtige Anwendungsfälle

Dämmen Sie laterale Netzwerkbewegungen und Ransomware ein

Blockieren Sie Ransomware-Pfade

Verhindern Sie, dass Angreifer sich in Ihrem Netzwerk bewegen, indem Sie detaillierte, anwendungsorientierte Richtlinien durchsetzen, die sich an Veränderungen und Erweiterungen Ihrer Umgebung anpassen. Durch die Einschränkung unbefugter East-West-Kommunikation verringert die Plattform den Schadensumfang und verhindert, dass sich Ransomware auf kritische Assets ausbreitet.

Vorteile

- Durchsetzung von geringstmöglichen Berechtigungen: Beschränken Sie die Kommunikation auf der Grundlage des realen Verhaltens der Anwendung und nicht nur auf statische IP-Regeln.

- Adaptiver Schutz: Richtlinien werden automatisch aktualisiert, wenn Workloads in hybriden Umgebungen verlagert oder skaliert werden.

- Reduktion des Schadensumfangs: Mit nachweisbaren, durchsetzungsfähigen Kontrollen können Sie Bedrohungen stoppen, ohne die Betriebszeit zu unterbrechen.

Ring-Fencing von Anwendungen

Präzises Abschirmen von Anwendungen

Isolieren Sie wertvolle und geschäftskritische Anwendungen, indem Sie strenge Kommunikationsgrenzen auf der Grundlage tatsächlicher Abhängigkeiten durchsetzen. Akamai unterstützt Sicherheitsteams dabei, den notwendigen Sicherheitsschwerpunkt auf kritische Anwendungen zu legen, indem wir eine visuelle Übersicht über deren Funktionsweise liefern. So lassen sich diese Anwendungen mühelos durch präzise Segmentierungsrichtlinien abschirmen, die unbefugten Zugriff von kompromittierten benachbarten Systemen verhindern.

Vorteile

- Zero-Trust-Isolation: Schaffen Sie granular abgestimmte Sicherheitszonen um kritische Anwendungen, um laterale Netzwerkbewegungen zu verhindern.

- Abhängigkeitszuordnung: Ermitteln Sie kontinuierlich alle erforderlichen Verbindungen und verhindern Sie so Regelkonflikte, die zu Ausfällen führen.

- Vertrauenswürdiger Schutz: Nutzen Sie KI für schnelle, evidenzbasierte Richtlinienempfehlungen.

Compliance und Audit-Bereitschaft

Nachweis der kontinuierlichen Einhaltung der Vorschriften

Schaffen Sie nachweisbare, kontinuierlich durchgesetzte Segmentierungskontrollen, die strenge Audit-, Compliance- und Governance-Anforderungen (PCI-DSS, HIPAA, SWIFT) unterstützen. Softwarebasierte Segmentierung vereinfacht die Ermittlung von betroffenen Ressourcen, die Segmentierung dieser Ressourcen aus der übrigen IT-Umgebung und die Überprüfung der Compliance anhand von Echtzeit- und historischen Ansichten.

Vorteile

- Automatisierte Beweise: Erstellen Sie in Echtzeit Berichte und visuelle Karten, die Prüfern einen Nachweis für durchgesetzte Kommunikationsbeschränkungen bieten.

- Ausrichtung an Rechtsvorschriften: Ordnen Sie Segmentierungskontrollen direkt zu Zero-Trust-Frameworks und Branchenstandards zu.

- Im Detail visualisieren: Sehen Sie, was in Ihrem Netzwerk kommuniziert, und erstellen Sie problemlos Beschriftungen für alle Ressourcen, die Compliance-Auflagen unterliegen.

Einheitlicher Schutz für Hybrid-Cloud-Umgebungen

Cloudübergreifende Transparenz und Durchsetzung

Erreichen Sie eine einheitliche, anwendungsorientierte Segmentierung in Multi-Cloud-Umgebungen über eine einheitliche Steuerebene. Unsere KI-gestützte Modellierung wandelt rohe Netzwerk-Traffic-Flüsse in übersichtliche Einblicke in den Anwendungskontext und die Risiken um, sodass Teams genau nachvollziehen können, wie Daten innerhalb der hybriden Infrastruktur fließen, und Sicherheitslücken beseitigt werden, die durch Architektursilos entstehen. Diese Vorteile gelten auch für diejenigen, die Anwendungen von On-Premise in die Cloud migrieren.

Vorteile

- Umgebungsübergreifende Einheitlichkeit: Sie können dieselben Transparenz- und Richtlinienkontrollen über eine zentrale Oberfläche auf virtuelle Maschinen, Server und Container anwenden.

- Angriffspfad-Visualisierung: Nutzen Sie KI, um Abhängigkeiten zu modellieren und potenzielle Angriffspfade zu identifizieren, bevor diese ausgenutzt werden.

- Vereinfachte Korrelation: Bekannte, unbekannte und nicht verwaltete Ressourcen werden automatisch identifiziert, um die manuelle Datenerfassung zu vermeiden, schneller zu handeln und so Risiken zu minimieren.

OT-Segmentierung

Schützen Sie kritische Geräte

Weiten Sie die Segmentierung auf Enterprise-Niveau auf OT-, IoMT- und cyber-physische Systeme (CPS) aus, bei denen die Verfügbarkeit unverzichtbar ist und Ressourcen oft nicht gepatcht werden können. Mit Akamai Guardicore Segmentation können Unternehmen ihre Angriffsfläche reduzieren und Zero-Trust-Richtlinien auf Geräten durchsetzen, auf denen keine hostbasierte Sicherheitssoftware ausgeführt werden kann.

Vorteile

- Umfassende Erkennung: Ermitteln Sie Assets und ordnen Sie Kommunikationswege in OT-Umgebungen zu, die zusammen mit Ihren anderen IT-Assets angezeigt werden, um einen besseren Überblick zu erhalten.

- Betriebskontinuität: Setzen Sie Sicherheitsrichtlinien durch, die die spezifischen Sicherheits- und Verfügbarkeitsanforderungen industrieller Umgebungen berücksichtigen.

- Durchsetzung mit geringer Latenz: Agentenlose Durchsetzungsfunktionen für sensible Umgebungen – auf Netzwerk- und Hostsystemebene mit DPUs.

Schützen Sie dynamische Cloud- und Container-Workloads

Stellen Sie sicher, dass die Sicherheit mit der Entwicklung Schritt hält

Schützen Sie kurzlebige, temporäre Workloads in Kubernetes- und PaaS-Umgebungen, in denen IP-basierte und statische Kontrollen an Wirksamkeit verlieren. Kontinuierliche Erkennung und KI-gestützte Informationen sorgen dafür, dass Ihre Segmentierungsrichtlinien immer präzise und durchsetzbar bleiben, wenn Container und andere Workloads gestartet, skaliert oder beendet werden.

Vorteile

- Identitätsbasierte Sicherheit: In dynamischen Cloud- und Container-Umgebungen ändern sich die IP-Adressen, die Identität bleibt jedoch erhalten. Sicherheit, die an die Identität und nicht an den Standort gebunden ist, macht Zero Trust in großem Maßstab umsetzbar.

- Kontinuierliche Erkennung: Neue Cloudinstanzen oder K8s-Pods werden automatisch erkannt und zugeordnet, sobald sie bereitgestellt werden.

- Native Durchsetzung: Stellen Sie eine Segmentierungslösung bereit, die konsistent anbieterübergreifend funktioniert und dabei native Durchsetzungspunkte verwendet.

Sichere Isolierung von KI-Arbeitslasten

Sichere Einführung von KI

Schützen Sie die wertvollen Ressourcen des KI-Zeitalters, darunter Cluster für das Modelltraining, Inferenzdienste und Pipelines für sensible Daten. Angesichts der zunehmenden Verbreitung von GPU-Infrastrukturen und KI-Diensten sorgt Akamai dafür, dass diese Umgebungen segmentiert bleiben und im Hinblick auf neue Angriffspfade sowie das Wachstum von Schatten-KI überprüft werden.

Vorteile

- Transparenz der KI-Infrastruktur: Erkennen Sie automatisch KI-Training-Nodes und Inferenz-APIs, um unbefugten Zugriff zu verhindern.

- Modell für den Schutz von Vermögenswerten: Setzen Sie strenge Zugriffsbeschränkungen für Modell-Repositorys und Feature-Stores durch, um Datenextraktion zu verhindern.

- Kontinuierliche Validierung: Stellen Sie sicher, dass die Segmentierungsrichtlinien bei der Weiterentwicklung von KI-Modellen und Infrastruktur korrekt bleiben.

Durch KI beschleunigte Vorfalluntersuchung und -reaktion

Zuverlässige Reaktion

Reduzieren Sie die Reaktionszeit bei Vorfällen, indem Sie kontinuierliche KI-gestützte Erkenntnisse nutzen, um die „Absicht“ des Anwendungs-Traffics zu verstehen. Akamai erstellt sofort einen Vorfallreaktionsplan, der relevante und umsetzbare Schritte zur Untersuchung und Reaktion auf Vorfälle in Ihrem Netzwerk bietet. Eine ständig aktualisierte Risikobewertung ordnet Vorfälle nach Schweregrad und zeigt den Weg zur Auflösung auf – in einer einzigen Ansicht.

Vorteile

- KI-generierte Richtlinie: Nutzen Sie maschinelles Lernen, um Richtlinien mithilfe intuitiver Vorlagen und Workflows automatisch vorzuschlagen.

- Beschleunigte Eindämmung: Dank Echtzeit-Einblicken können Sie Richtlinien schnell umsetzen und die Reichweite eines Sicherheitsverstoßes begrenzen.

- Managed Threat Hunting: KI-basierte Bedrohungsuntersuchung mit menschlichen Analysen, um Bedrohungen zu finden und zu beseitigen.

Häufig gestellte Fragen (FAQ)

Es umfasst sowohl agentenbasierte als auch agentenlose Optionen. Diese Flexibilität gewährleistet, dass Sicherheit und Segmentierung in einer Vielzahl von Umgebungen durchgesetzt werden können. Die Bereitstellung von Agents wird empfohlen, um maximale Transparenz und Kontrolle über Netzwerk-Traffic und -aktivitäten zu erzielen. Die agentlose Option ist ideal für PaaS-, IoT- und OT-Umgebungen in der Cloud.

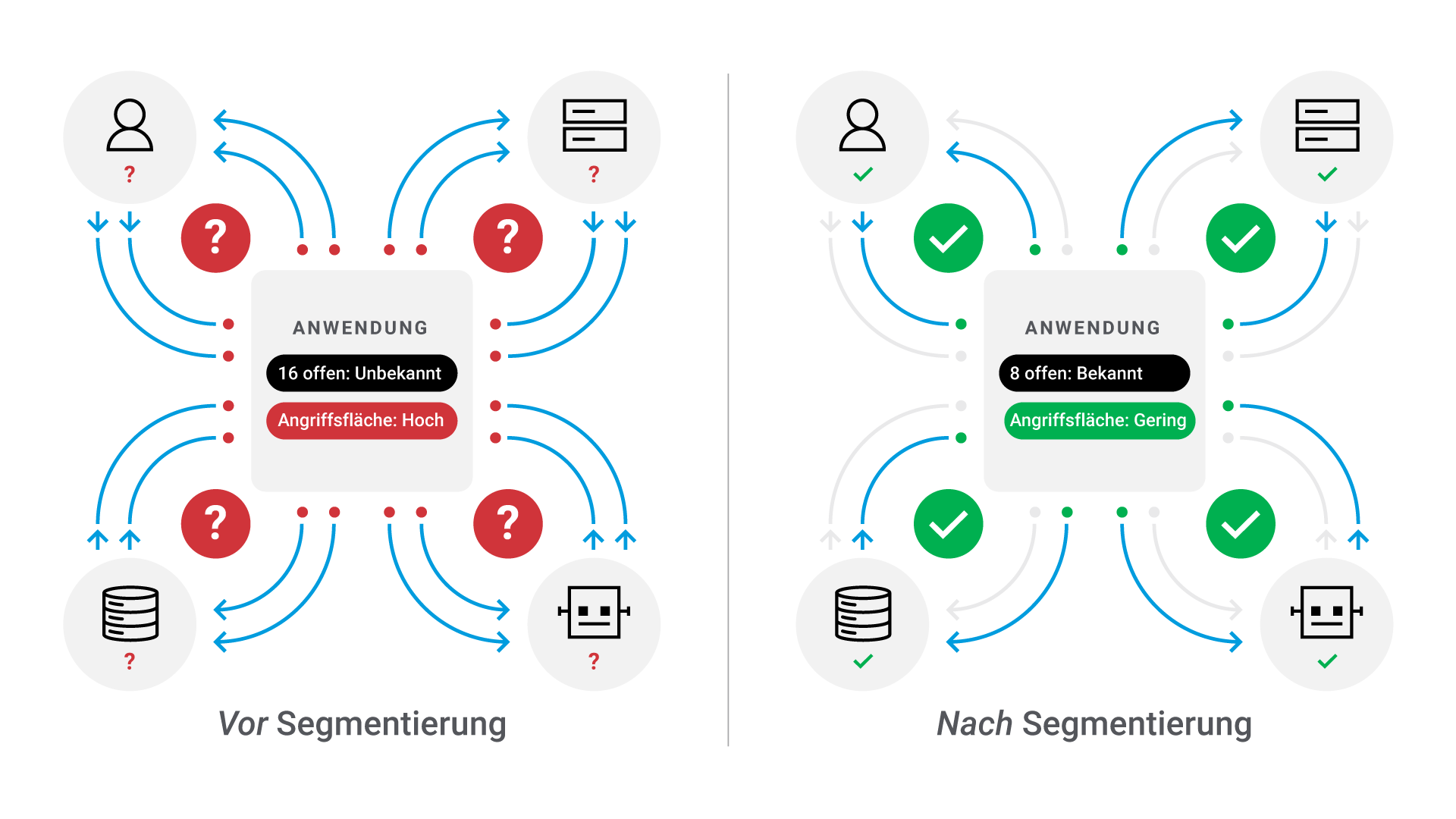

Akamai Guardicore Segmentation ist eine Mikrosegmentierungsplattform, die mithilfe von KI und integrierten Kontrollen den East-West-Datenverkehr schützt und das Kernprinzip von Zero Trust umsetzt – niemals vertrauen, immer überprüfen. Im Jahr 2025 erklärte Gartner: KI-gesteuerte Mikrosegmentierung – anstatt statischer regelbasierter Lösungen – ist die Zukunft des effektiven Schutzes von Geräten und Netzwerken vor Sicherheitsverletzungen.

Die Umsetzung von Zero Trust in hybriden Umgebungen wird oft durch betriebliche Komplexität behindert. Akamai Guardicore Segmentation vereinfacht dies durch kontinuierliche Erkennung mit KI-generierten Richtlinienempfehlungen. Sie bietet einen zentralen Kontrollpunkt für On-Premise-Rechenzentren, Cloud-Instanzen und Kubernetes-Container. Durch den Einsatz beweisbasierter Durchsetzung können Sicherheitsteams die Auswirkungen von Sicherheitsrichtlinien simulieren, bevor diese in Kraft treten. So wird das Risiko von Betriebsausfällen vermieden und gleichzeitig der Weg zur Zero-Trust-Reife beschleunigt.

KI-gestützte Mikrosegmentierung nutzt maschinelles Lernen, um Netzwerkressourcen automatisch zu erkennen und Anwendungsabhängigkeiten zuzuordnen. Im Gegensatz zu herkömmlichen Firewalls verwendet Akamai Guardicore Segmentation KI, um die „Absicht“ des Anwendungs-Traffics zu verstehen. Durch die Durchsetzung von Richtlinien zum Prinzip der geringsten Berechtigungen wird Ransomware wirksam eingedämmt, indem die laterale Netzwerkbewegung blockiert wird, die Angreifer nutzen, um sich im Netzwerk auszubreiten. Dadurch wird sichergestellt, dass Ihre kritischen Geschäftsdaten auch dann isoliert und sicher bleiben, wenn nur ein Gerät gefährdet ist.

Dies sind die wichtigsten Unterscheidungsmerkmale:

- Unsere KI versteht Anwendungen – nicht nur IP-Adressen. Anstatt sich auf statische Netzwerkattribute zu verlassen, modelliert unsere KI Anwendungsabhängigkeiten, Prozessverhalten und kontextbezogene Signale, um Richtlinien zu erstellen, die auf der tatsächlichen Funktionsweise der Anwendungen basieren.

- Hybrid-Durchsetzung ist integriert – nicht aufgesetzt. Wir unterstützen hostbasierte Durchsetzung, Identitätskontext und Integration über physische, virtuelle, Cloud-, Container- und OT-Ressourcen hinweg und ermöglichen so eine einheitliche Segmentierung in komplexen Hybridarchitekturen.

- KI-gesteuerte Richtlinienerstellung verkürzt die Zeit bis zur Amortisierung. Unsere KI schlägt Segmentierungsrichtlinien auf der Grundlage von Verhaltensreferenzwerten vor und regt deren Umsetzung an, wodurch der manuelle Aufwand reduziert wird, während vor der Umsetzung eine Überprüfung durch menschliche Nutzer möglich bleibt.

- Wir unterstützen sowohl agentenbasierte als auch agentenlose Transparenz. In Umgebungen, in denen Agenten nicht nutzbar sind – einschließlich nicht verwalteter, IoT-, OT- und IoMT-Geräte – unterstützt Akamai Guardicore Segmentation passive Überwachung und KI-basiertes Profiling für eine gründlichere Segmentierungsabdeckung.

- Risikobasierte adaptive Segmentierung ist integraler Bestandteil der Plattform. Richtlinien passen sich basierend auf Workload-Risikosignalen, dem Anfälligkeitsstatus, Identitätsänderungen und Verhaltensabweichungen dynamisch an – wodurch die Durchsetzung in Echtzeit an die Risikobewertung angepasst wird.

- Eine einheitliche, dynamische Karte Ihrer gesamten Umgebung. Von Rechenzentren über die Cloud und Kubernetes bis hin zur Legacy-Infrastruktur: Jede Ressource, jeder Datenfluss und jede Abhängigkeit ist an einem zentralen Ort sichtbar und wird in Echtzeit auf Prozessebene aktualisiert. Statt Daten aus mehreren Tools zusammenzufassen, sehen Teams ihre komplette Sicherheitslage – Traffic-Muster, Bedrohungsaktivität und Richtliniendurchsetzung – in einer einheitlichen Schnittstelle für Hybrid-, Cloud- und OT-Umgebungen.

Akamai Guardicore Segmentation geht über die bloße Durchsetzung von Richtlinien hinaus und wurde entwickelt, um Ihre Infrastruktur kontinuierlich zu analysieren, die Wirksamkeit der aktuellen Zero-Trust-Kontrollen zu überprüfen, echte Bedrohungen zu erkennen, das Risiko dieser Bedrohungen anhand von gewichteten Empfehlungen zu bewerten und die Eindämmung in hybriden Umgebungen sicher durchzusetzen.

Mit zunehmender Komplexität durch KI-Workloads, Container und kurzlebige Infrastruktur lernt der KI-basierte Algorithmus von Akamai Guardicore, Zehntausende von Anwendungen und Millionen von Datenflüssen schneller zu erkennen, als es ein Mensch jemals könnte. Dabei kennzeichnet er unbekannte Ressourcen automatisch, generiert maßgeschneiderte Richtlinienempfehlungen und gewährleistet eine präzise Segmentierung in großem Maßstab, ohne dass zusätzliches Personal benötigt wird.

Ressourcen

Verhindern Sie mit Mikrosegmentierung die Ausbreitung von Angriffen

Akamai Guardicore Segmentation bietet Ihnen eine bessere Transparenz, damit Sie die Ausbreitung kontrollieren und stoppen können.

Erhalten Sie Transparenz in Echtzeit und leistungsstarke Kontrolle gegen laterale Bewegungen. Erfahren Sie, wie Sie mit Akamai Guardicore Segmentation Ihr Netzwerk schützen und Angriffen immer einen Schritt voraus sind. Fordern Sie noch heute Ihre Demo an.

Die Registrierung für Ihre Demo erfolgt in zwei einfachen Schritten:

- Senden Sie das Formular

- Buchen Sie einen Termin mit unserem Team

Vielen Dank für Ihre Anfrage.

Ein Akamai-Experte wird sich in Kürze mit Ihnen in Verbindung setzen.

1Gartner, Voice of the Customer for Network Security Microsegmentation, Peer Contributors, 22 January 2026.

GARTNER® ist eine eingetragene Marke und Dienstleistungsmarke und PEER INSIGHTS™ ist eine eingetragene Marke von Gartner, Inc. bzw. seinen Vertragspartnern in den USA und weltweit und wird hierin mit Genehmigung verwendet. Alle Rechte vorbehalten. Inhalte von Gartner Peer Insights bestehen aus den Meinungen einzelner Endnutzer, die auf ihren eigenen Erfahrungen basieren, und dürfen nicht als Tatsachen ausgelegt werden. Sie repräsentieren auch nicht die Ansichten von Gartner oder seinen Vertragspartnern. Gartner befürwortet weder die in diesem Inhalt dargestellten Anbieter, Produkte oder Dienstleistungen noch übernimmt Gartner eine ausdrückliche oder stillschweigende Gewährleistung hinsichtlich der Richtigkeit oder Vollständigkeit dieses Inhalts, einschließlich der Gewährleistung der Marktgängigkeit oder Eignung für einen bestimmten Zweck.