Découvrez ce que vous pouvez faire avec la segmentation

Neutralisez les menaces à la vitesse machine grâce à une application des règles assistée par l'IA

Accélérez la mise en œuvre du modèle Zero Trust dans l'ensemble de votre infrastructure cloud hybride grâce à une IA qui transforme les informations au niveau du réseau et des processus en règles immédiates. En automatisant le processus de découverte et de création de règles, vous pouvez limiter le risque de mouvements latéraux à la vitesse machine : passez de la visibilité au contrôle granulaire en quelques secondes, et non en plusieurs jours ou mois.

Réduisez les risques grâce à une solution qui ne cesse jamais d'apprendre

Fonctionnement d'Akamai Guardicore Segmentation

Fonctionnalités du produit

- Visibilité complète sur les systèmes hérités, OT et cloud grâce à l'identification des actifs connus, inconnus et non gérés

- Étiquetage sémantique basé sur l'IA pour enrichir les informations sur les actifs en termes de contexte critique, de rapidité et de précision

- Évaluation contextuelle des risques pour une application sécurisée, fondée sur la préparation des applications, l'intention et la hiérarchisation des priorités métier pilotée par l'IA

- Algorithmes d'inférence IA et de stabilité des règles prédictives pour bloquer les mouvements latéraux

- Corrélation entre les processus et les paquets et règles prêtes à l'emploi qui automatisent la validation et le confinement des menaces

- Corrélation télémétrique inter-domaines de l'accessibilité des actifs, des ports d'administration ouverts et de l'utilisation d'outils à risque pour cartographier les chemins exploitables et réduire l'exposition

- Des informations alimentées par Osquery pour détecter les plateformes et les terminaux à haut risque dans votre environnement

- Exploite la plateforme mondiale en bordure de l'Internet d'Akamai pour des informations inégalées sur les menaces et une réponse plus rapide aux incidents

- Recherche des menaces pilotée par l'IA pour des informations rapides permettant aux décideurs en matière de sécurité de passer de la preuve à l'action

Témoignages clients

Cas d'utilisation clés

Contenir les mouvements latéraux et les ransomwares

Bloquer les voies d'accès des ransomwares

Empêchez les attaquants de se déplacer sur votre réseau en appliquant des règles granulaires et adaptées aux applications, qui s'adaptent à mesure que votre environnement évolue et s'étend. En limitant les communications est-ouest non autorisées, la plateforme réduit la portée des attaques et empêche les ransomwares de se propager vers les actifs critiques.

Avantages

- Application du principe du moindre privilège : limitez les communications en fonction du comportement réel des applications, et non pas uniquement à partir de règles IP statiques.

- Protection adaptative : mettez automatiquement à jour les règles à mesure que les charges de travail se déplacent ou évoluent dans des environnements hybrides.

- Réduction du rayon d'impact : mettez en place des contrôles vérifiables et prêts à l'application qui bloquent les menaces sans perturber la disponibilité.

Cloisonnement des applications

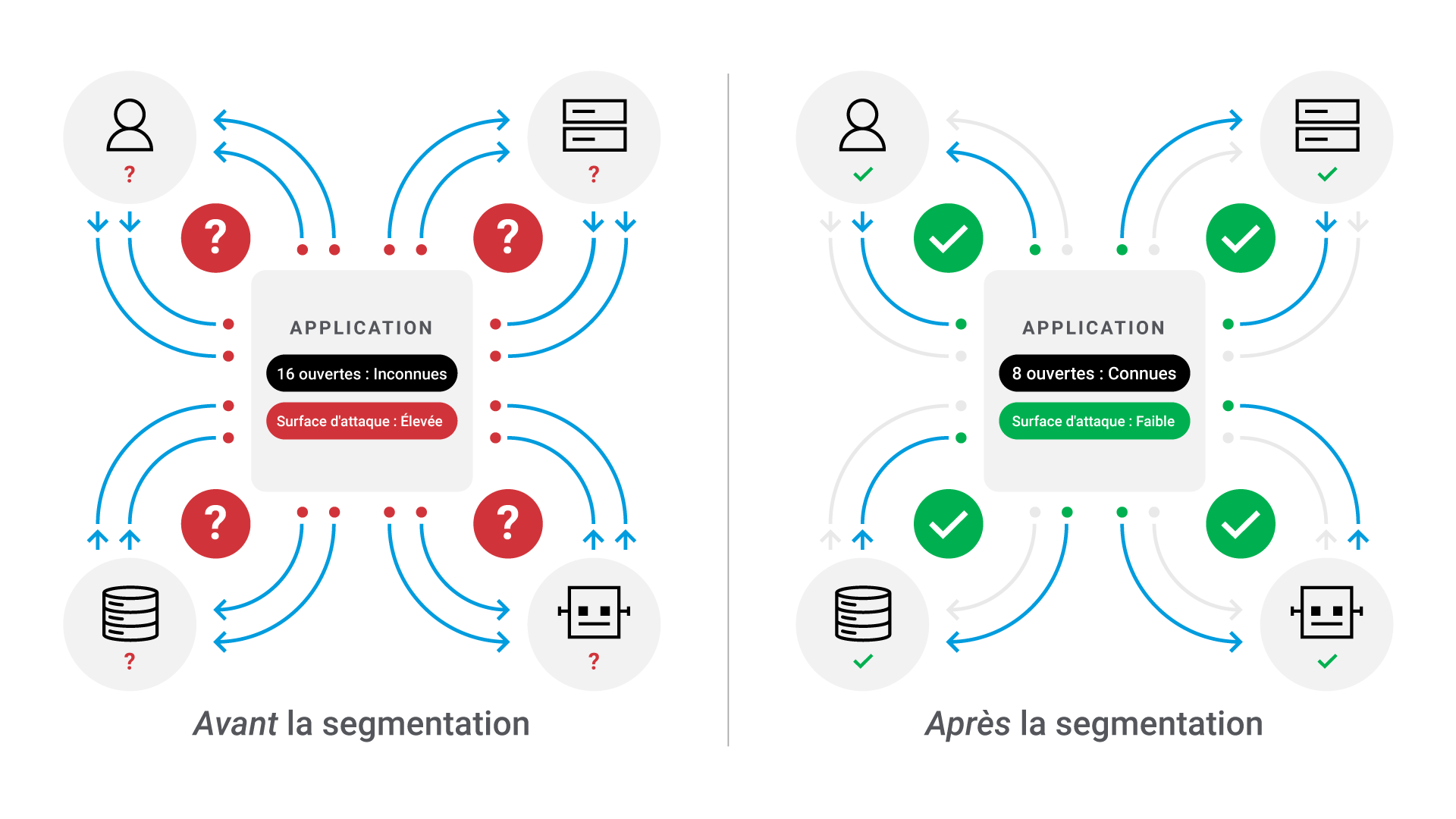

Cloisonner avec précision

Cloisonnez les applications à forte valeur ajoutée et critiques pour l'entreprise en appliquant des limites de communication strictes basées sur les dépendances réelles. Akamai aide les équipes de sécurité à donner la priorité aux applications stratégiques en fournissant une carte visuelle de leur fonctionnement, en facilitant leur protection par des règles de segmentation précises qui empêchent tout accès non autorisé depuis des systèmes voisins compromis.

Avantages

- Isolation Zero Trust : créez des périmètres granulaires autour des applications critiques pour empêcher les mouvements latéraux.

- Mappage des dépendances : identifiez en continu toutes les connexions nécessaires, afin d'éviter les conflits de règles pouvant entraîner des interruptions de service.

- Protection fiable : tirez parti de l'IA pour obtenir des recommandations de règles rapides et fondées sur des preuves.

Conformité et préparation aux audits

Prouver la conformité continue

Fournissez des contrôles de segmentation vérifiables et appliqués en continu qui répondent aux exigences strictes en matière d'audit, de conformité et de gouvernance (PCI-DSS, HIPAA, SWIFT). La segmentation logicielle simplifie l'identification des actifs dans le périmètre, leur segmentation par rapport au reste de votre environnement informatique et la validation de la conformité avec un aperçu historique et en temps réel.

Avantages

- Preuves automatisées : générez des rapports en temps réel et des cartes visuelles qui fournissent aux auditeurs la preuve des limites de communication appliquées.

- Alignement réglementaire : mappez les contrôles de segmentation directement à la structure Zero Trust et aux normes du secteur.

- Visualisation détaillée : découvrez ce qui communique dans votre réseau et créez facilement des étiquettes pour tous les actifs soumis à des mandats de conformité.

Protection unifiée du cloud hybride

Visibilité et application des règles sur l'ensemble des clouds

Bénéficiez d'une segmentation cohérente et adaptée aux applications dans les environnements multicloud à partir d'un plan de contrôle unique. Notre modélisation basée sur l'IA traduit les flux réseau bruts en un contexte applicatif clair et en informations sur les risques, permettant ainsi aux équipes de visualiser précisément comment les données circulent au sein de l'environnement hybride et d'éliminer les failles de sécurité causées par les silos architecturaux. Ces avantages s'étendent également à ceux qui migrent leurs applications de l'environnement sur site vers le cloud.

Avantages

- Cohérence entre les environnements : appliquez la même visibilité et les mêmes contrôles de règles aux machines virtuelles, aux serveurs et aux conteneurs à partir d'un tableau de bord unique.

- Visualisation des chemins d'attaque : utilisez l'IA pour modéliser les dépendances et identifier les chemins d'exposition potentiels avant qu'ils ne soient exploités.

- Corrélation simplifiée : identifiez automatiquement les actifs connus, inconnus et non gérés afin d'éliminer la collecte manuelle de données et d'agir plus rapidement pour réduire l'exposition.

Segmentation OT

Protéger les terminaux critiques

Étendez la segmentation de niveau entreprise aux systèmes OT, IoMT et cyberphysiques (CPS) où la disponibilité est non négociable et où les actifs sont souvent impossibles à corriger. Avec Akamai Guardicore Segmentation, les entreprises peuvent désormais réduire leur surface d'attaque et appliquer des règles Zero Trust sur les terminaux qui ne peuvent pas exécuter de logiciel de sécurité basé sur l'hôte.

Avantages

- Découverte complète : identifiez les actifs et cartographiez les communications entre les environnements OT, puis affichez-les aux côtés de vos autres actifs informatiques pour une meilleure vue d'ensemble.

- Continuité opérationnelle : appliquez des règles de sécurité qui respectent les exigences spécifiques en matière de sécurité et de disponibilité des environnements industriels.

- Application à faible latence : fonctionnalités d'application sans agent pour les environnements sensibles au niveau du réseau et des systèmes hôtes grâce aux DPU.

Protéger les charges de travail dynamiques dans le cloud et les conteneurs

S'assurer que la sécurité suit le rythme du développement

Sécurisez les charges de travail éphémères et de courte durée dans les environnements Kubernetes et PaaS où les contrôles statiques et basés sur les adresses IP sont sujets à des variations. La découverte continue et l'intelligence basée sur l'IA garantissent que vos règles de segmentation restent précises et applicables à mesure que les conteneurs et autres charges de travail sont créés, évoluent et disparaissent.

Avantages

- Sécurité basée sur l'identité : dans les environnements cloud et de conteneurs dynamiques, les adresses IP changent, mais l'identité persiste. Une sécurité liée à l'identité, et non à l'emplacement, est ce qui rend le Zero Trust applicable à grande échelle.

- Découverte continue : détectez et cartographiez automatiquement les nouvelles instances cloud ou les pods K8 dès leur déploiement.

- Application native : déployez une solution fonctionnant de manière cohérente chez plusieurs fournisseurs, en utilisant des points d'application natifs.

Isolation sécurisée des charges de travail d'IA

Adopter l'IA en toute sécurité

Protégez les actifs de grande valeur de l'ère de l'IA, notamment les clusters de formation de modèles, les services d'inférence et les pipelines de données sensibles. À mesure que l'infrastructure GPU et les services d'IA se développent, Akamai veille à ce que ces environnements restent segmentés et validés face aux nouvelles voies d'exposition et à la croissance de l'IA fantôme.

Avantages

- Visibilité sur l'infrastructure IA : détectez automatiquement les nœuds de formation IA et les API d'inférence pour empêcher tout accès non autorisé.

- Protection des actifs de modèles : appliquez des limites strictes autour des référentiels de modèles et des magasins de fonctionnalités pour empêcher l'exfiltration de données.

- Validation continue : assurez-vous que, à mesure que les modèles et l'infrastructure d'IA évoluent, les règles de segmentation restent précises.

Enquête et réponse aux incidents accélérées par l'IA

Agir en toute confiance

Réduisez le temps de réponse en cas d'incident en utilisant des informations continues alimentées par l'IA pour comprendre l'« intention » du trafic des applications. Akamai propose immédiatement un plan de réponse aux incidents qui fournit des mesures pertinentes et exploitables pour enquêter et réagir aux incidents sur votre réseau. Une évaluation de l'exposition mise à jour en continu classe les incidents par gravité et propose une voie vers la résolution ; le tout dans une vue unique.

Avantages

- Règle générée par l'IA : tirez parti de l'apprentissage automatique pour suggérer automatiquement des règles via des modèles et des flux de travail intuitifs.

- Confinement accéléré : tirez parti d'une visibilité en temps réel pour mettre rapidement en place des règles et limiter le périmètre d'une attaque.

- Recherche gérée des menaces : enquête sur les menaces optimisée par l'IA et complétée par une analyse humaine pour identifier et corriger les menaces.

Foire aux questions (FAQ)

Elle comprend des options basées sur des agents et sans agent. Cette flexibilité garantit que la sécurité et la segmentation puissent être appliquées dans un vaste éventail d'environnements. Le déploiement d'agents est recommandé pour obtenir une visibilité et un contrôle maximaux sur le trafic et les activités du réseau. Le sans-agent est idéal pour les environnements PaaS, IoT et OT dans le cloud.

Il s'agit d'une plateforme de microsegmentation qui utilise l'IA et des contrôles intégrés pour protéger le trafic est-ouest et appliquer le principe fondamental du Zero Trust : ne jamais faire confiance, toujours vérifier. En 2025, Gartner a déclaré que la microsegmentation basée sur l'IA, et non les solutions statiques basées sur des règles, est l'avenir pour protéger efficacement les terminaux et les réseaux contre les violations.

La mise en œuvre du modèle Zero Trust dans les environnements hybrides est souvent freinée par la complexité opérationnelle. Akamai Guardicore Segmentation simplifie ce processus grâce à une découverte continue et à des recommandations de règles générées par l'IA. Cette solution offre un point de contrôle unique pour les centres de données sur site, les instances cloud et les conteneurs Kubernetes. Grâce à une mise en œuvre fondée sur des preuves, les équipes de sécurité peuvent simuler l'impact des règles de sécurité avant leur mise en production, éliminant ainsi le risque d'interruption des activités tout en accélérant la transition vers la maturité du système Zero Trust.

La microsegmentation optimisée par l'IA utilise l'apprentissage automatique pour découvrir automatiquement les ressources réseau et mapper les dépendances des applications. Contrairement aux pare-feux traditionnels, Akamai Guardicore Segmentation utilise l'IA pour comprendre l'« intention » du trafic applicatif. En appliquant les règles à moindre privilège, elle contient efficacement les ransomwares en bloquant les mouvements latéraux que les pirates utilisent pour se propager sur un réseau. Ainsi, même si un terminal est compromis, vos données métier critiques restent isolées et sécurisées.

Voici les principaux facteurs de différenciation :

- Notre IA comprend les applications, pas seulement les adresses IP. Au lieu de s'appuyer sur des attributs de réseau statiques, notre IA modélise les dépendances des applications, les comportements des processus et les signaux contextuels pour générer des règles en fonction du fonctionnement réel des applications.

- L'application hybride est intégrée plutôt que rapportée. Nous prenons en charge l'application basée sur l'hôte, le contexte d'identité et l'intégration entre les actifs physiques, virtuels, cloud, conteneurisés et OT, permettant une segmentation cohérente à travers des architectures hybrides complexes.

- La génération de règles pilotée par l'IA accélère le délai de rentabilisation. Notre IA suggère et stimule des règles de segmentation basées sur des références comportementales, réduisant ainsi l'effort manuel tout en permettant une validation humaine avant l'application.

- Nous prenons en charge à la fois la visibilité avec et sans agent. Pour les environnements où les agents ne sont pas viables (notamment les terminaux non gérés, IoT, OT et IoMT), Akamai Guardicore Segmentation prend en charge la surveillance passive et le profilage basé sur l'IA pour étendre la couverture de la segmentation.

- La segmentation adaptative basée sur les risques est native de la plateforme. Les règles s'adaptent dynamiquement en fonction des signaux de risque liés à la charge de travail, de la posture de vulnérabilité, des changements d'identité et des écarts comportementaux, alignant ainsi l'application des règles sur la notation des risques en temps réel.

- Une carte unique et dynamique de l'ensemble de votre environnement. Du centre de données au cloud, en passant par Kubernetes et les infrastructures héritées, chaque actif, chaque flux et chaque dépendance est visible en un seul endroit, mis à jour en temps réel avec une granularité au niveau des processus. Plutôt que d'assembler des données provenant de plusieurs outils, les équipes visualisent leur stratégie de sécurité complète (modèles de trafic, activité des menaces et application des règles) dans une interface unifiée conçue pour les environnements hybrides, cloud et OT.

Au-delà de l'application des règles, Akamai Guardicore Segmentation est conçu pour comprendre en permanence votre infrastructure, valider l'efficacité des contrôles Zero Trust actuels, détecter les menaces réelles, analyser l'exposition à ces menaces avec des recommandations classées par ordre de priorité, et appliquer le confinement en toute sécurité dans les environnements hybrides.

Alors que les charges de travail d'IA, les conteneurs et les infrastructures éphémères accroissent la complexité, l'algorithme basé sur l'IA d'Akamai Guardicore apprend des dizaines de milliers d'applications et des millions de flux plus rapidement qu'un être humain ne le pourrait jamais. Pour ce faire, il étiquette automatiquement les actifs inconnus, génère des recommandations de règles sur mesure et maintient la précision de la segmentation à grande échelle sans avoir besoin d'augmenter les effectifs.

Ressources

Empêcher les attaques de se propager grâce à la microsegmentation

Akamai Guardicore Segmentation vous offre une meilleure visibilité pour contrôler et arrêter la propagation.

Bénéficiez d'une visibilité en temps réel et d'un puissant contrôle contre les mouvements latéraux. Découvrez comment Akamai Guardicore Segmentation vous aide à protéger votre réseau et à garder une longueur d'avance sur les attaques. Demandez une démonstration dès aujourd'hui.

Programmez votre démonstration en deux étapes simples :

- Envoyez le formulaire

- Réservez un créneau avec notre équipe

Nous vous remercions de votre demande !

Un expert d'Akamai vous contactera sous peu.

1Gartner, Voice of the Customer for Network Security Microsegmentation, contributeurs pairs, 22 janvier 2026.

GARTNER® est une marque commerciale et une marque de service, et PEER INSIGHTS™ est une marque déposée de Gartner, Inc. et/ou de ses filiales aux États-Unis et dans le monde entier, et sont utilisées dans le présent document avec son autorisation. Tous droits réservés. Les contenus Gartner Peer Insights reflètent les opinions des utilisateurs finaux d'après leur expérience. Ils ne doivent pas être considérés comme des déclarations de fait, et ne représentent pas les opinions de Gartner ou de ses filiales. Gartner ne soutient aucun fournisseur, produit ou service décrit dans ce contenu et ne fournit aucune garantie, expresse ou implicite, à son sujet quant à son exactitude ou son exhaustivité, y compris toute garantie de qualité marchande ou d'adéquation à un usage particulier.